Вы можете подумать, что уже знаете о системах обнаружения нарушений. Системы обнаружения вторжений (IDS) и системы предотвращения вторжений (IPS) был вокруг в течение некоторого времени Однако, если именно об этом вы и думали, когда читали системы обнаружения нарушений, вы смотрите не в ту сторону. Два не одно и то же.

В то время как системы обнаружения вторжений пытаются предотвратить взломы сети посторонними лицами, системы обнаружения нарушений отслеживают активность вредоносного программного обеспечения в сети. Обнаружение нарушений – это новый термин для старой проблемы. Разница между BDS и брандмауэром заключается в том, что в сети работает обнаружение нарушений, тогда как брандмауэры являются граничными инструментами, которые пытаются блокировать вредоносные программы в точке входа..

Нет времени, чтобы прочитать все детали прямо сейчас? Вот наш список десяти лучших систем обнаружения нарушений:

- BreachSight Облачный оценщик рисков и сканер нарушений системы от UpGuard.

- Crowdstrike Falcon Prevent Облачная платформа защиты конечных точек, которая называется антивирусной системой сетевого поколения..

- Детектор Trend Micro Deep Discovery Аппаратное устройство защиты от угроз с высоким рейтингом, которое включает постоянный мониторинг портов и протоколов, а также отслеживание программных событий..

- Мониторинг активности данных Imperva Защищает данные в базах данных и файлах, локально и в облаке.

- FortiSandbox Упреждающая система упреждающего обнаружения угроз, доступная в виде устройства, виртуальной машины или облачной службы..

- Отслеживание изменений Выявляет несанкционированные изменения в системе, которые могут соответствовать ожидаемому изменению, которое является частью процесса управления изменениями..

- InsiderSecurity Сингапурский монитор защиты от угроз. Доступно из облака или для локальной установки.

- HackWatchman BDS от Activereach, который создает фиктивное устройство, которое действует как приманка для привлечения любых злоумышленников, которые попадают в сеть.

- Lastline Defender Средство защиты от взлома для систем электронной почты, сетей, облачных ресурсов и устройств IoT.

- SpyCloud Блокирует учетные записи пользователей системы и особенно выделяет заброшенные, но действующие учетные записи.

Определение BDS звучит очень похоже на антивирусную систему. Это. Однако антивирусная программа проверяет на одном компьютере известные вредоносные программы, а BDS отслеживает активность в сети и во всей ИТ-системе. BDS может быть реализован как программное обеспечение или как аппаратное устройство.

Угрозы безопасности, обнаруживаемые BDS, имеют немного более широкое поведение, чем действия, обнаруживаемые обычной системой защиты от вредоносных программ. Вредоносное ПО, которое ищет BDS, может быть частью набора атакующего ПО, запускаемого злоумышленником вручную..

Каждый отдельный запуск программы может показаться совместимым с обычной деятельностью предприятия. Это может быть выполнение законного программного обеспечения, уже установленного в вашей системе. BDS не просто смотрит на каждый отдельный процесс, но обнаруживает комбинации программ, которые могут быть объединены в злонамеренных целях.

Десять лучших систем обнаружения нарушений

Определение BDS является новым, и поэтому пока еще не так много поставщиков этого типа систем..

Вы можете прочитать больше о каждом из этих инструментов в следующих разделах.

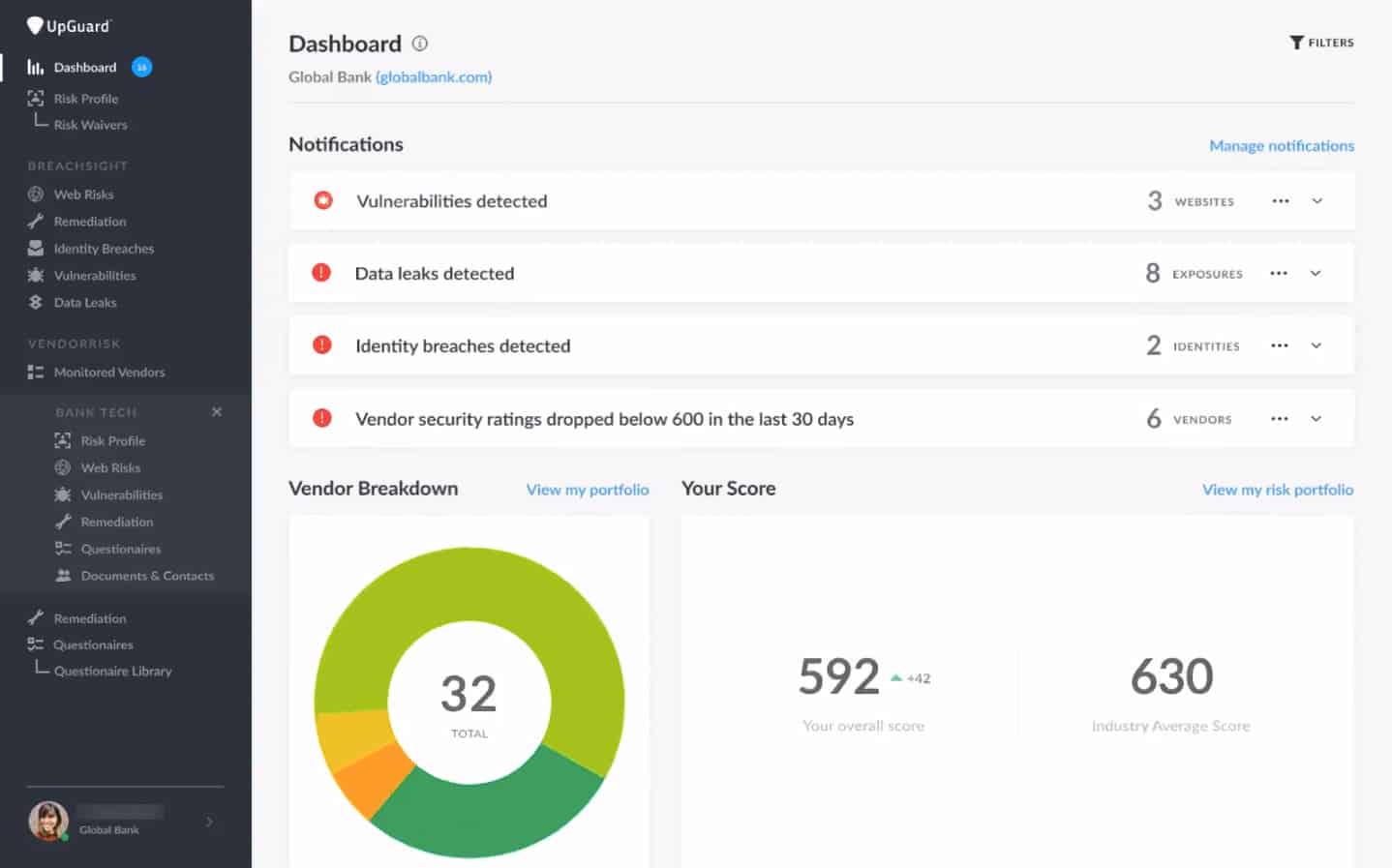

1. UpGuard BreachSight

BreachSight – это очень компетентная система защиты данных от UpGuard, которая производит ряд продуктов для обеспечения безопасности, которые идеально подходят для интернет-магазинов.

Система BreachSight имеет привлекательную консоль управления, доступную онлайн. Вся система поставляется из облака, поэтому вам не нужно беспокоиться о серверном пространстве для размещения системы кибербезопасности..

Система безопасности занимается защитой данных с двух сторон:

- Уязвимость утечки данных

- Раскрытие учетных данных

Сканер уязвимостей работает постоянно. Он предупреждает менеджера данных о любых подозрительных попытках доступа к данным. Это также высветит слабые места системы безопасности, которые должны быть закрыты. Сканер ищет запущенные процессы и сканирует код для программ в поисках вредоносных намерений..

BreachSight может определить, когда были раскрыты учетные данные сотрудника. Защитник учетных данных проверяет наличие неожиданных действий и предупреждает системного администратора компании об отзыве учетных данных, которые подозреваются в скомпрометированном.

Система BreachSight включает в себя сценарии автоматического исправления. Все шаги полностью документированы. Записи об обнаружении и исправлении нарушений образуют ценный архив, который вам понадобится для демонстрации соответствия стандартам безопасности защиты данных..

Пакет мер по обнаружению нарушений включает доступ к экспертам по кибербезопасности в офисах UpGuard. Эти консультанты помогут вашей команде администратора системы в интерпретации данных, полученных приложением. Этот журнал событий нарушения даже может идентифицировать стороны, ответственные за нарушение, что позволяет вашей компании предъявлять иск о возмещении убытков или, по крайней мере, заставить власти иметь дело с преступником.

Это отличная система обнаружения нарушений, но вам нужно будет проверить ее самостоятельно, чтобы понять, как она вписывается в вашу стратегию защиты данных. Вы можете получить бесплатную демоверсию системы на сайте UpGuard..

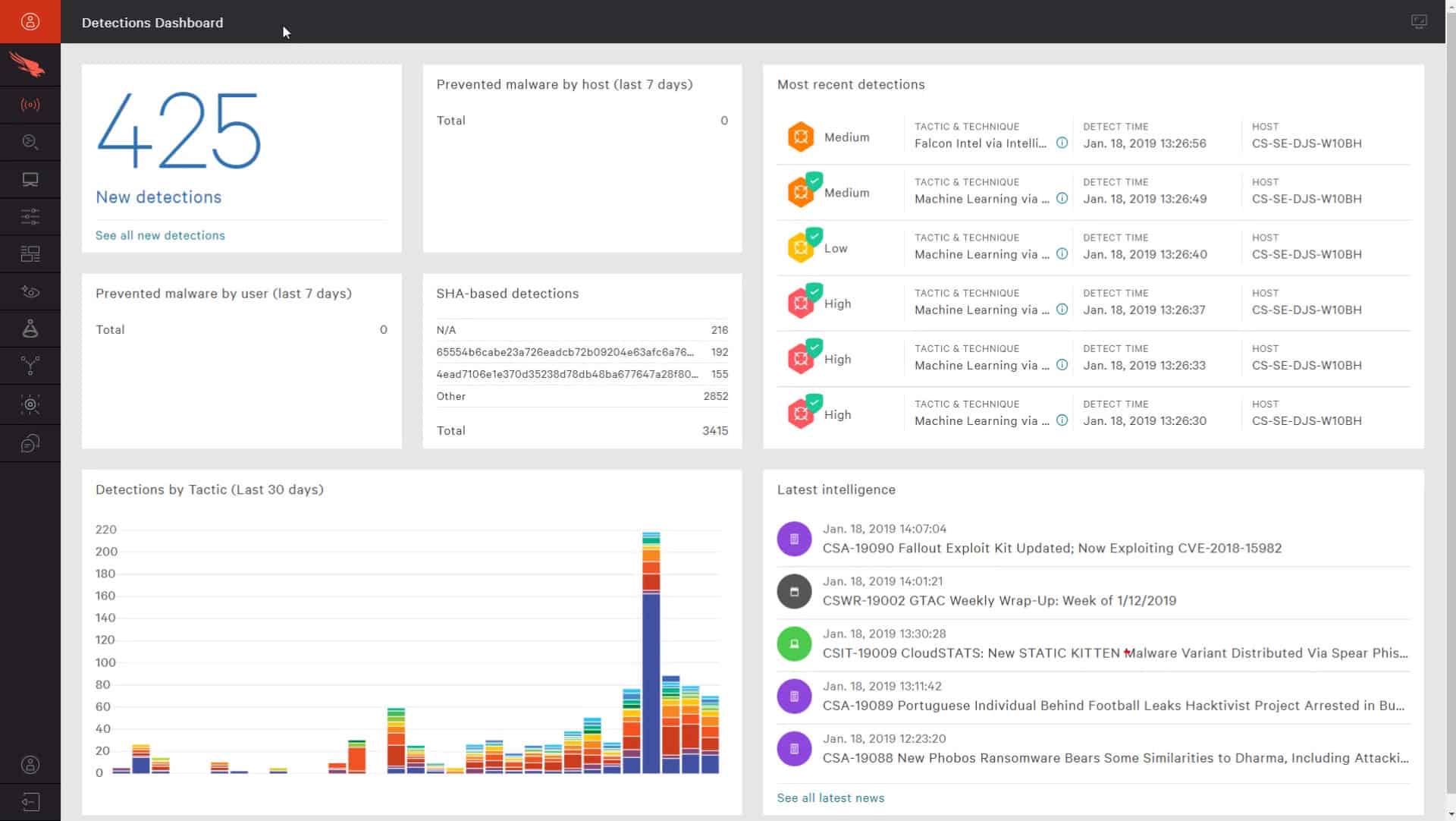

2. Crowdstrike Falcon Prevent

Falcon Prevent от Crowdstrike – это набор пакетов с четырьмя уровнями обслуживания: Pro, Enterprise, Premium и Complete.

Crowdstrike позиционирует серию Falcon Prevent как «антивирус следующего поколения». Термин точен, но Falcon идет намного дальше, чем просто сканер вредоносного программного обеспечения. Это система обнаружения нарушений. Falcon не просто сканирует на наличие известных вредоносных программ. Он имеет системы обнаружения, которые могут обнаруживать программное обеспечение, которое выполняет неожиданные действия, даже если эта программа ранее не была обнаружена и помечена как вредоносная программа. Он также способен обнаруживать комбинации авторизованного, действующего программного обеспечения, которые могут указывать на вторжение при выполнении в определенной последовательности..

Философия, лежащая в основе всей системы обнаружения нарушений, заключается не в том, чтобы не допустить попадания вредоносного программного обеспечения в сеть – это должны делать пограничные службы. Целью этих систем является обнаружение вредоносных программ, которым удается избежать брандмауэров и контроля доступа..

Falcon Prevent отходит от сети до конечных точек. Вы не должны отказываться от брандмауэров и средств управления доступом, но вы должны использовать Falcon в качестве запасного варианта на случай отказа этих систем..

Хотя это облачный сервис, его защита не нарушается, если интернет отключен. В программное обеспечение Falcon Prevent входят локальные агенты, которые не отключаются, когда не могут добраться до контроллера на серверах Crowdstrike..

Система включает в себя автоматизированные действия по защите и контрольные журналы, чтобы помочь пользователям понять согласованный и повторяющийся вектор атаки. Контрольный журнал также является хорошим источником доказательств соответствия стандартам защиты данных..

Crowdstrike предлагает 15-дневную бесплатную пробную версию системы Falcon Prevent, чтобы вы могли опробовать ее и решить, подходит ли она для стратегии защиты данных вашей компании..

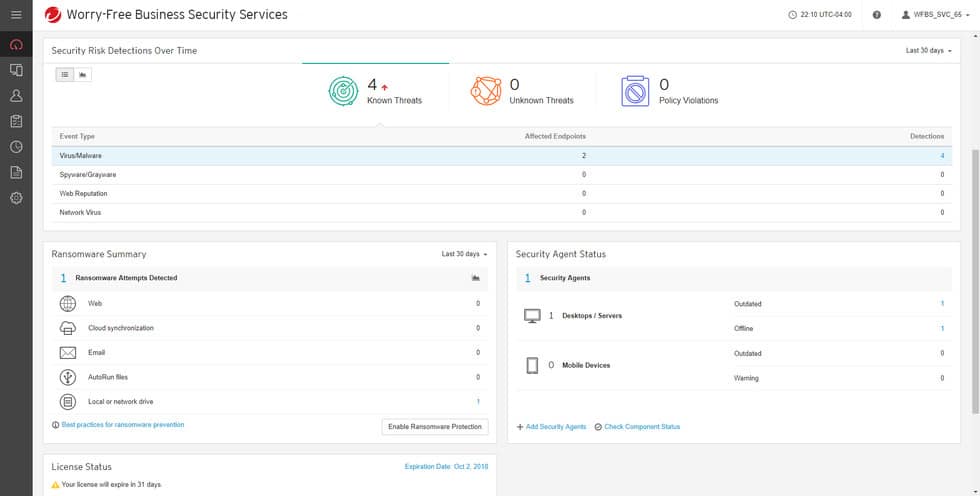

3. Trend Micro Deep Discovery Inspector

Trend Micro является основным антивирусным брендом. Все AV-провайдеры в настоящее время продвигаются вперед для предоставления более комплексных услуг кибербезопасности. Trend Micro разработала систему обнаружения нарушений, которая поможет ей обойти конкурентов.

Это устройство, которое вы подключаете к своей сети так же, как и брандмауэр. Не заменяйте ваши службы пограничной защиты на Deep Discovery Inspector, потому что внимание этого устройства обращено на деятельность в сети.

Сила этого инструмента заключается в его способности улавливать взаимодействия между троянским программным обеспечением и его внешними контроллерами..

Отличительной особенностью атак, которые предназначены для блокирования систем обнаружения нарушений, является то, что внешне несвязанное программное обеспечение используется для совместной работы в злонамеренных целях. Deep Discovery Inspector направлен на обнаружение контролирующей силы, которая предписывает законному программному обеспечению способствовать утечке данных.

Эта система работает на сетевом уровне и ищет подозрительные комбинации событий. Он охватывает конечные точки, веб-приложения и приложения электронной почты, а также сетевой трафик для создания профилей анализа угроз. Он не использует традиционную AV-тактику обращения к базе данных вредоносных программ. Таким образом, он способен обнаруживать атаки «нулевого дня». Он проникает в приложения, включая электронную почту и веб-серверы, чтобы выработать стратегии атак, прежде чем они смогут достичь целей.

Это инновационная система обнаружения нарушений от одной из ведущих в мире операций по кибербезопасности.

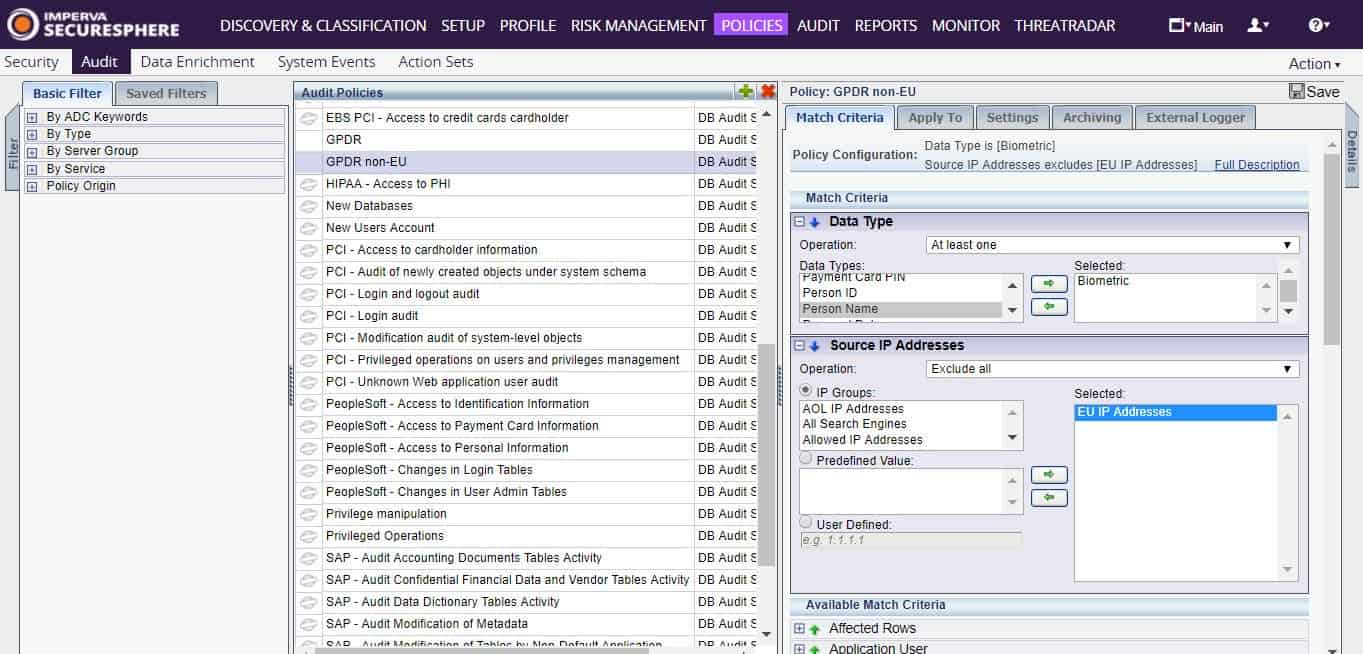

4. Мониторинг активности данных Imperva

Мониторинг активности данных охватывает все типы хранилищ данных от баз данных до файлов, и этот набор мер безопасности системы охватывает все из них..

Imperva подчеркивает важность способности своего сервиса подтверждать соответствие стандартам безопасности данных. Как системный администратор, у вас есть два приоритета защиты данных: защита данных и подтверждение того, что вы сделали все возможное для защиты этих данных. Доказательство важно, если вам нужно продемонстрировать соответствие стандартам безопасности данных, чтобы завоевать новый бизнес и сохранить прибыльность вашего предприятия..

Система отслеживает события, связанные с хранилищами данных, и сообщает о подозрительной активности в режиме реального времени на экране консоли. Монитор загружает прямые трансляции из Imperva Data Risk Analytics для постоянного обновления своих векторов атак.

Мониторинг активности данных Imperva доступен в виде локального программного обеспечения или в виде облачной службы. Компания не предлагает бесплатную пробную версию, но вы можете получить демонстрационную версию системы, чтобы оценить, отвечает ли она требованиям безопасности вашей компании..

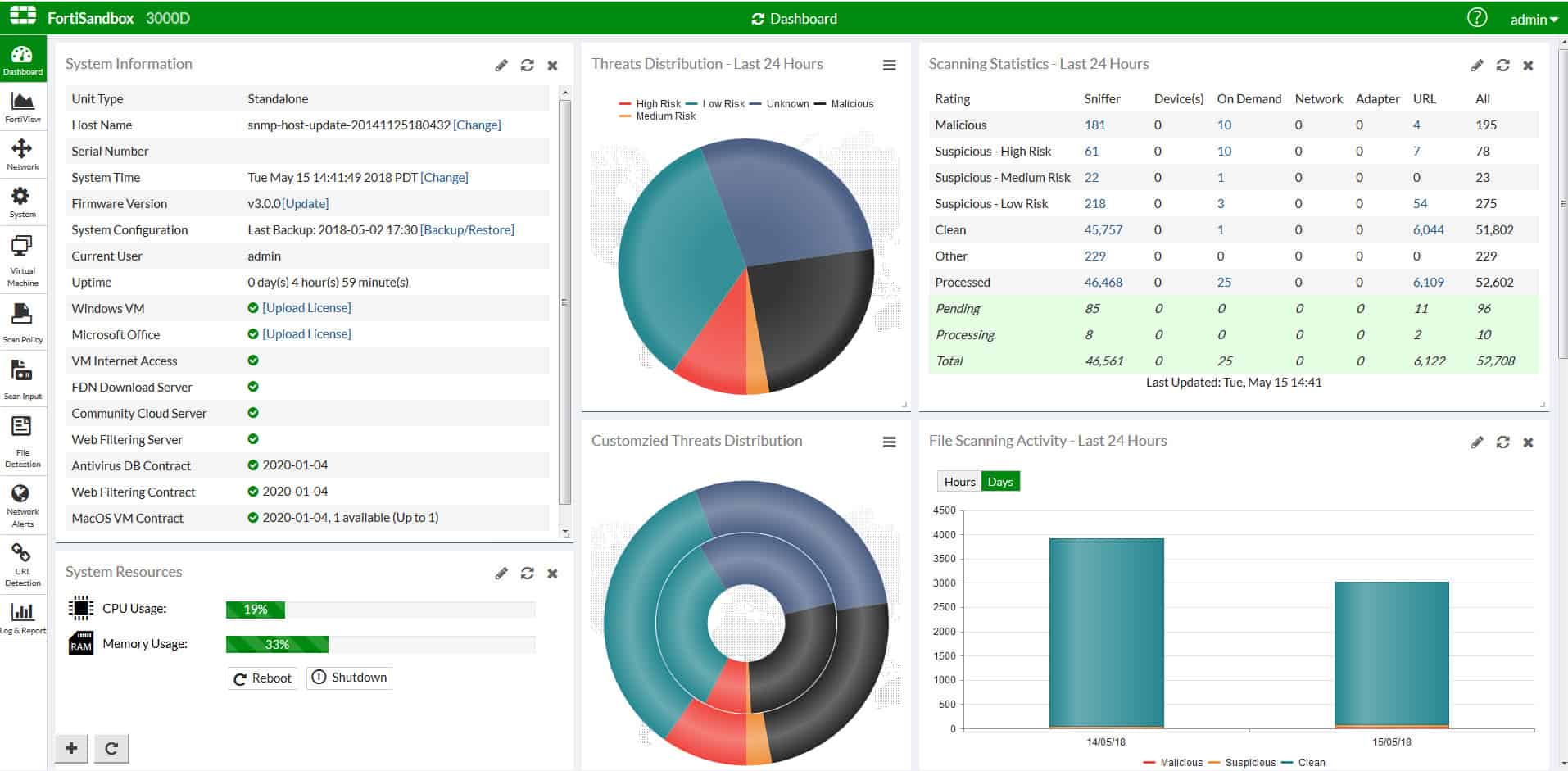

5. Фортинет FortiSandbox

Fortinet специализируется на сетевой безопасности от входящих интернет-угроз. FortiSandbox доступен как устройство, как локальное программное обеспечение, работающее на виртуальной машине, или как облачная служба подписки..

Системы обнаружения нарушений начинаются с предположения, что безопасность доступа к сети может быть нарушена. Стратегия FortiSandbox предусматривает изоляцию нового программного обеспечения и мониторинг его реакции с ресурсами и службами сети. Это карантинный подход, который позволяет программному обеспечению функционировать полностью, но устанавливает точки сохранения для полного отката системы..

FortiSandbox взаимодействует со всеми уровнями в ваших сетях – от брандмауэров и шлюзов до конечных точек. Пакет включает в себя услуги по смягчению последствий, а также обнаружение угроз. Это программный эквивалент «Доверяй, но проверяй». Fortinet предлагает бесплатную демоверсию FortiSandbox.

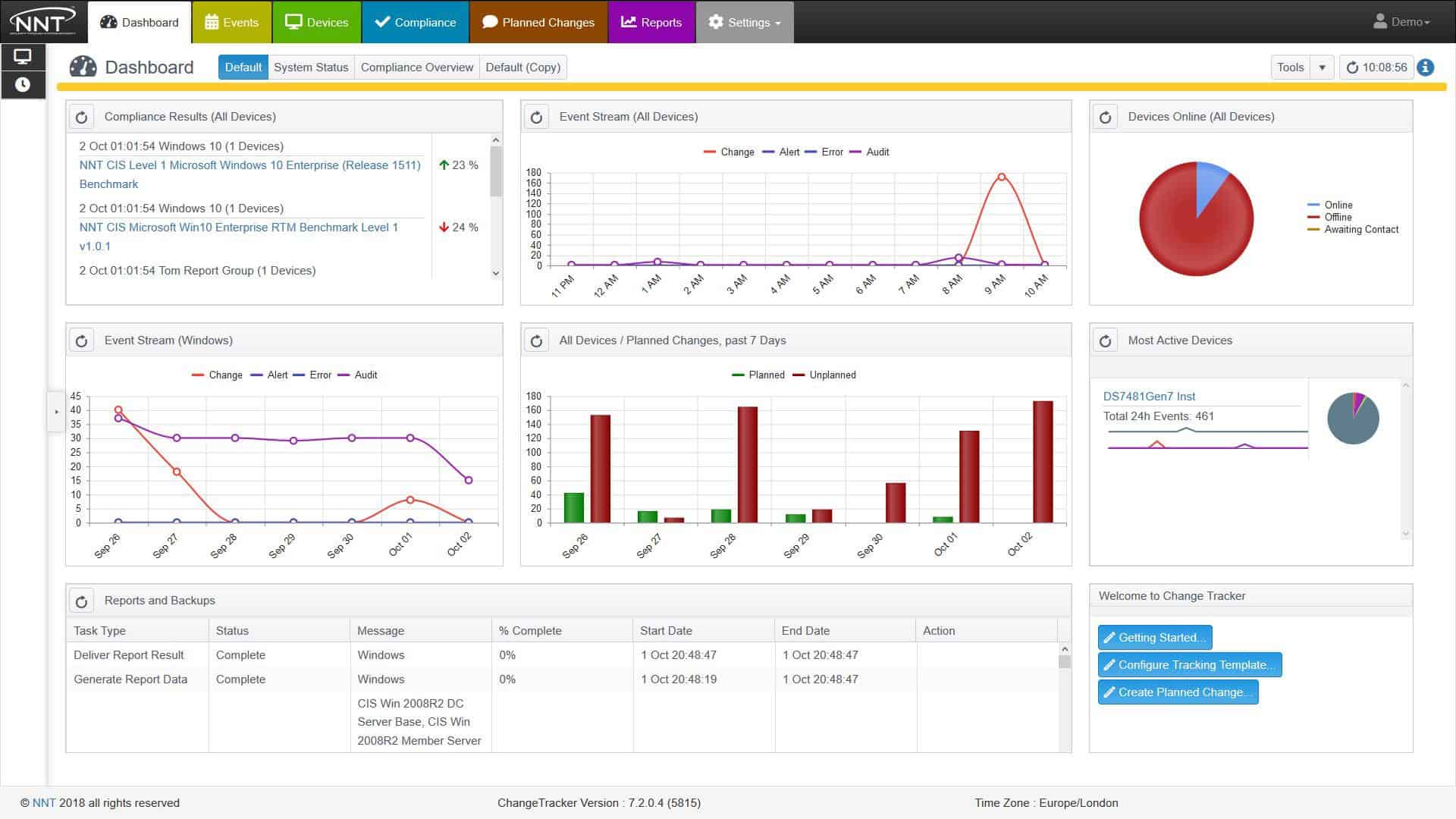

6. NNT Change Tracker

Последняя версия Change Tracker называется Ben7 R2. 7. Этот инструмент особенно касается эксплойтов, которые могут быть включены в процессы изменения системы. Инструмент предназначен для обеспечения соответствия требованиям стандартов управления ИТ-системами, особенно ITIL..

Проекты по улучшению всегда предпринимаются с позитивным настроем. Изменение системы только к лучшему. Однако, пока команда работает над новым светлым будущим, другие могут иметь злое намерение и использовать проект обновления в качестве дымовой завесы для возможности вторжения..

Отслеживание изменений отслеживает эксплойты, которые могут возникнуть во время разработки проекта. Он контролирует конфигурации устройств, а внимание каждого направлено на развитие. Инструмент просматривает несанкционированные изменения конфигурации, генерирует предупреждение при его обнаружении и автоматически откатывается к авторизованным конфигурациям при обнаружении любых изменений.

NNT предлагает бесплатную пробную версию Change Tracker.

7. InsiderSecurity

InsiderSecurity – это система обнаружения нарушений SaaS, базирующаяся в Сингапуре. Сервис представляет собой сочетание программного обеспечения и человеческого опыта, потому что компания предлагает реальный экспертный анализ записей событий угроз, которые вырабатываются в вашей сети..

Платформа предлагает быстрое обнаружение нарушений и автоматическое исправление, а также онлайн-анализ человека, который дает рекомендации по безопасности. В дополнение к обнаружению мошеннического программного обеспечения, этот сервис отслеживает действия авторизованных пользователей для обнаружения атак инсайдеров. По сути, любое выполнение программного обеспечения в вашей системе проверяется на намерения, и система безопасности возвращается к источнику любой вредоносной активности..

Этот онлайн-сервис может спасти вас от судебного преследования в случае взлома системы. Вы можете посмотреть, как это работает, запросив демо.

8. Activereach HackWatchman

Система обнаружения нарушений ActiveReach называется HackWatchman. Это управляемая служба обнаружения нарушений, поэтому вам не придется весь день сидеть перед приборной панелью. Сотрудники ActiveReach выполняют всю работу по мониторингу за вас и уведомляют вас о любых нарушениях..

Это защитное решение уникально. Он определяет важные устройства хранения данных и имитирует их. Идея состоит в том, чтобы привлечь хакеров от ваших реальных мест хранения данных к призрачной версии, созданной HackWatchman..

Система HackWatchman включает в себя физические устройства, которые подключаются к контролируемому оборудованию. Это сообщает серверам ActiveReach, где аналитики просматривают записи событий, как только они поступают. Требуется умение выявлять ложноположительные результаты и выявлять шаблоны атак. Стратегия Activereach предоставляет опытным специалистам по кибербезопасности задачи обнаружения нарушений.

Хотя использование человеческих аналитиков кажется отсталым шагом, оно преодолевает проблему постоянного «ложноположительного» отчета, который может затопить типичный ИТ-отдел. Activereach предлагает бесплатную демонстрацию системы HackWatchman.

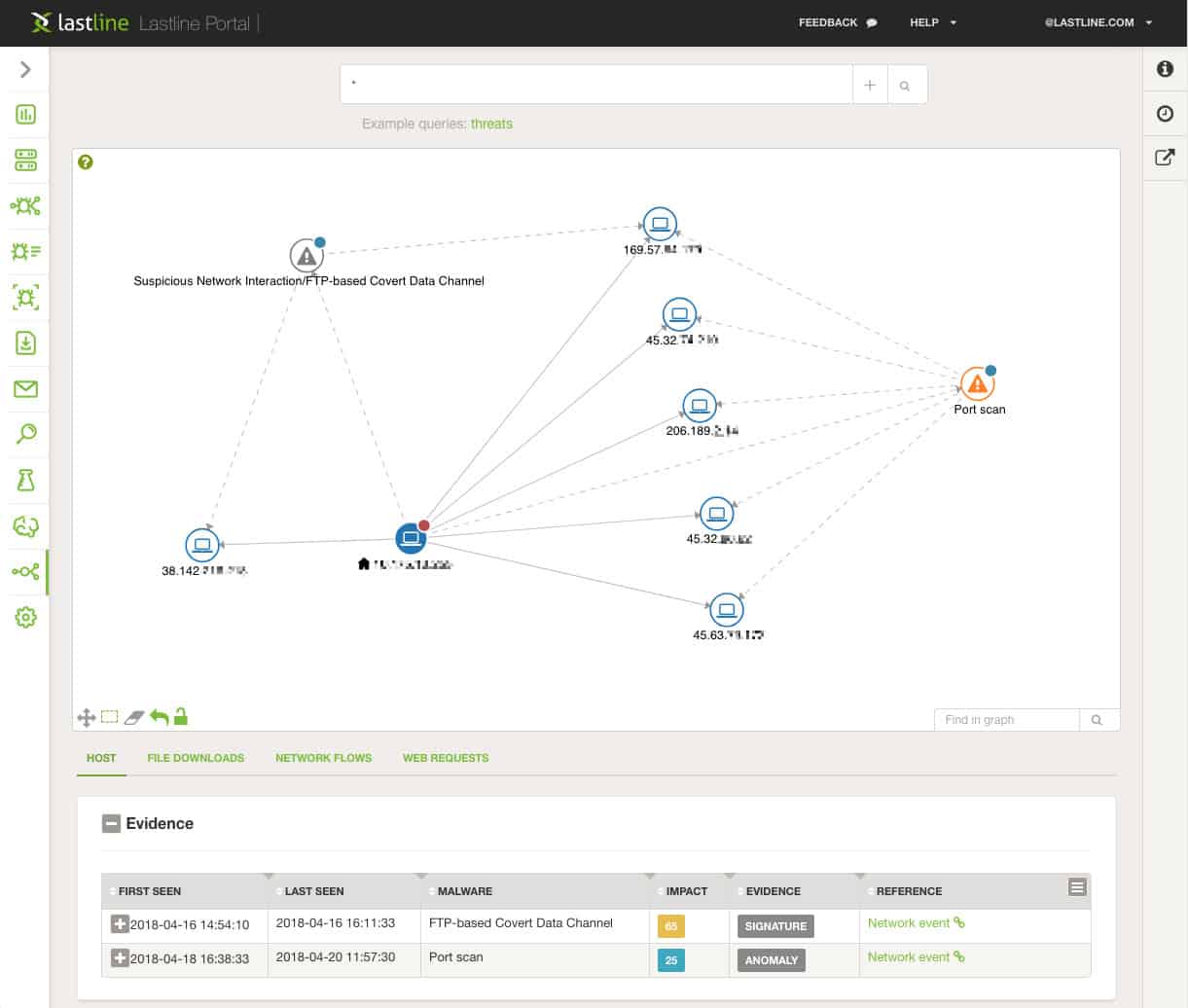

9. Последний защитник

Lastline использует методы AI в системе Defender. Несмотря на свои автоматизированные методы машинного обучения, Defender не является готовым решением. Установка начинается с консультации. Следующим шагом является предложение, которое представляет индивидуальное решение.

Компания имеет большое количество существующих пользователей по всему миру, охватывающих миллионы учетных записей пользователей. Покупатели-защитники разбросаны по Северной Америке, Европе, Азии и Австралии..

Defender доступен в специализированных пакетах, которые ориентированы на сеть, почтовые системы, облачные ресурсы и устройства IoT. Элемент AI пакета помогает отфильтровывать ложные срабатывания, поэтому ваша команда системного администратора не будет перегружена нерелевантными или ложно инициированными оповещениями.

Lastline предлагает демонстрацию своего программного обеспечения на своем веб-сайте.

10. SpyCloud

SpyCloud фокусируется на деятельности авторизованных учетных записей и следит за тем, чтобы их не угоняли. В наши дни, где распространены фишинговые мошенничества, любому программному обеспечению для мониторинга трудно блокировать вредоносные действия. Если программное обеспечение устанавливается авторизованным пользователем или если действительная учетная запись пользователя запускает серию законных программ, традиционные AV-системы практически не могут защитить вашу систему.

SpyCloud помогает решить, какие работающие процессоры являются действительными, а какие – злонамеренными. Вместо того чтобы отслеживать все события в сети, он фокусируется на действиях пользователя. Он проверяет такие факторы, как местоположение входа в систему, сопоставленное с известным местоположением пользователя, а также выявляет невозможный одновременный доступ одной и той же учетной записи..

Защита данных

Защита данных становится все сложнее с каждым днем. Вы не можете полагаться исключительно на брандмауэр и традиционный антивирус для предотвращения раскрытия данных или взлома системы..

В наши дни хакеры знают, как обмануть сотрудников, чтобы они выдавали свои учетные данные, поэтому недостаточно просто посмотреть на доступ к вашей системе со стороны, чтобы защитить хранилища данных вашей компании. Вам нужно более сложное программное обеспечение для защиты данных, такое как система обнаружения нарушений.

и других компаний, которые хранят конфиденциальную информацию. Эта облачная система обнаружения нарушений предоставляет оценку рисков и сканирование системы на наличие уязвимостей. 2. Crowdstrike Falcon Prevent Crowdstrike Falcon Prevent – это облачная платформа защиты конечных точек, которая использует антивирусную систему следующего поколения. Она обеспечивает защиту от вредоносных программ и других угроз, используя искусственный интеллект и машинное обучение. 3. Trend Micro Deep Discovery Inspector Trend Micro Deep Discovery Inspector – это аппаратное устройство защиты от угроз, которое обеспечивает постоянный мониторинг портов и протоколов, а также отслеживание программных событий. Оно также использует искусственный интеллект для обнаружения угроз. 4. Мониторинг активности данных Imperva Imperva Data Activity Monitoring – это система мониторинга активности данных, которая защищает данные в базах данных и файлах, локально и в облаке. Она обнаруживает и предотвращает утечки данных и другие угрозы. 5. Фортинет FortiSandbox FortiSandbox – это система упреждающего обнаружения угроз, доступная в виде устройства, виртуальной машины или облачной службы. Она обнаруживает и предотвращает новые и неизвестные угрозы, используя анализ поведения. 6. NNT Change Tracker NNT Change Tracker – это система отслеживания изменений, которая обнаруживает несанкционированные изменения в системе, которые могут соответствовать ожидаемому изменению, которое является частью процесса управления изменениями. 7. InsiderSecurity InsiderSecurity – это монитор защиты от угроз, доступный из облака или для локальной установки. Он обнаруживает и предотвращает угрозы со стороны внутренних пользователей, таких как злоупотребление правами доступа. 8. Activereach HackWatchman Activereach HackWatchman – это система обнаружения нарушений, которая создает фиктивное устройство, которое действует как приманка для привлечения любых злоумышленников, которые попадают в сеть. 9. Последний защитник Lastline Defender – это средство защиты от взлома для систем электронной почты, сетей, облачных ресурсов и устройств IoT. Оно использует искусственный интеллект и машинное обучение для обнаружения угроз. 10. SpyCloud SpyCloud – это система, которая блокирует учетные записи пользователей системы и особенно выделяет заброшенные, но действующие учетные записи. Она также обнаруживает утечки учетных данных. В целом, системы обнаружения нарушений являются важным инструментом для обеспечения безопасности в сети. Они обнаруживают угрозы, которые могут быть упущены другими системами защиты, и помогают предотвратить утечки данных и другие проблемы.