Ha valaha is megpróbálta a Wireshark alkalmazást az internetes forgalom figyelésére, valószínűleg problémába ütközött – sokan titkosítva. Valójában a legtöbb webhely SSL vagy TLS titkosítást használ a felhasználók biztonságának megőrzése érdekében. A mindenütt levő titkosítás jó dolog, ha az Amazon-on vásárol, de ez valódi fájdalom, amikor megpróbál egy hálózatot kezelni. Így derítem le az SSL-t a Wireshark segítségével.

Mik a Wireshark és az SSL??

A Wireshark egy a hálózati forgalom elemző; ez egy alapvető segédprogram, amelyet sok rendszergazda használ a hálózata problémáinak elhárítására. Pontosabban, rögzíti a kereteket – a csomagok építőköveit -, és lehetővé teszi azok szétválogatását és elemzését. A Wireshark használatával megnézheti a hálózatán áthaladó forgalmat, és boncolhatja azt, a kereteken belül megnézve a nyers adatokat.

Az SSL egy titkosítási protokoll, amely az OSI modell szállítási rétegén működik. Különböző titkosítási módszereket használ az adatok biztonságához, amikor a hálózatokon keresztül mozog. Megjegyzés: Ebben az útmutatóban leginkább az SSL-re hivatkozom, mint az SSL és a TLS, utódja SSC és TLS rövidített kifejezésére utalva..

Az SSL titkosítás megnehezíti a Wireshark használatát, mivel megakadályozza, hogy az adminisztrátorok megtekinthessék az egyes csomagok által hordozott adatokat. Ha a Wireshark helyesen van beállítva, akkor dekódolni tudja az SSL-t és visszaállíthatja a nyers adatok megtekintésének képességét.

Titkos előzetes kulcs használata az SSL és a TLS visszafejtéséhez

A javasolt módszer egy mester előtti titkos kulcs használata az SSL dekódolásához a Wiresharkban. A előzetes titkos kulcs az ügyfél generálja, és a kiszolgáló felhasználja a munkamenet forgalmat titkosító mesterkulcs levezetésére. Ez a kriptográfia jelenlegi szabványa, és általában Diffie-Hellman útján valósul meg.

Böngészőjével készíthető az előzetes titkos kulcs naplózása, amelyet a Wireshark használ az SSL és a TLS munkamenetek dekódolására..

Az SSL és a TLS titkos kulcs előzetes titkos kulcsával történő visszafejtésének lépései:

- Állítsa be a környezeti változót

- Indítsa el a böngészőt

- A Wireshark konfigurálása

- Rögzítse és dekódolja a munkamenetet

Ha végzett, akkor visszafejteni tudja az SSL és a TLS munkameneteket a Wiresharkban anélkül, hogy hozzáférnie kellene a célszerverhez.

Állítsa be a Windows környezeti változót

Ban ben ablakok, környezeti változót kell beállítania a Haladó rendszerbeállítások hasznosság. Ez a változó neve SSLKEYLOGFILE, tartalmaz egy utat, ahol az előzetes titkos kulcsokat tárolják.

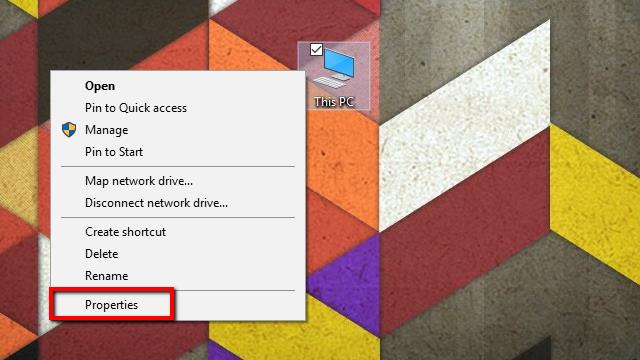

Kezdje a jobb egérgombbal a A számítógépem, és kiválasztja Tulajdonságok a menüből. Az Rendszer menü nyílik meg.

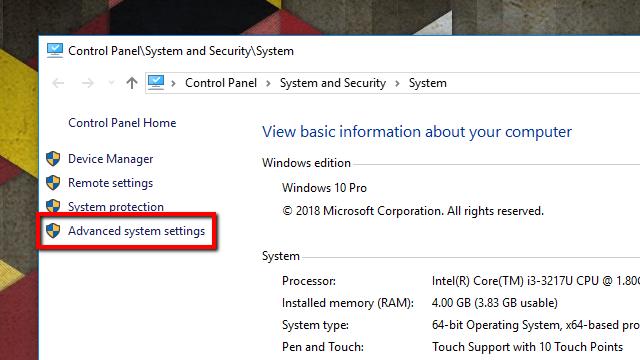

Ezután kattintson a gombra Haladó rendszerbeállítások a bal oldalon lévő listán. Az Rendszer tulajdonságai ablak kinyílik.

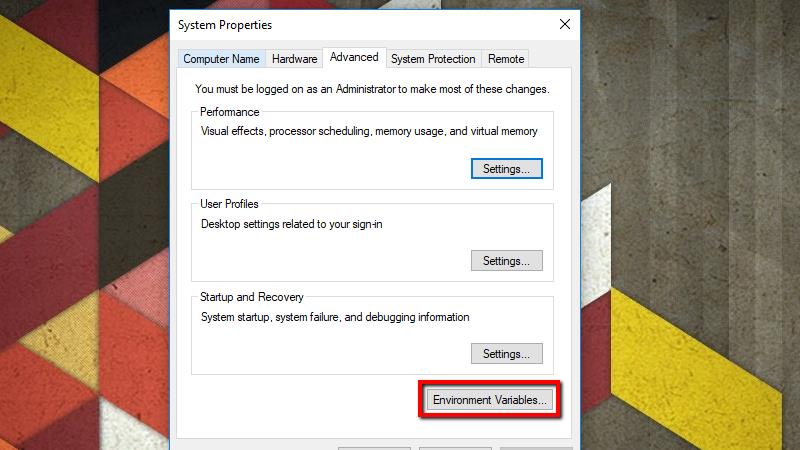

A Fejlett lapon kattintson a Környezeti változók gomb.

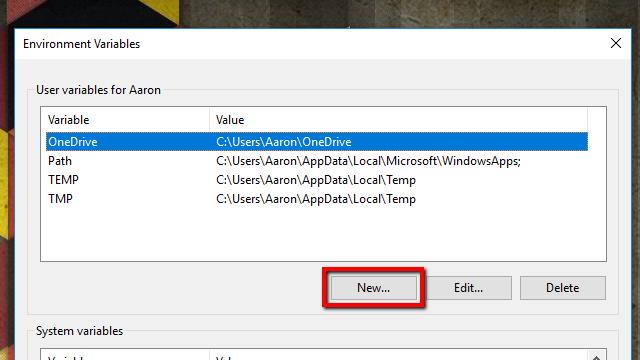

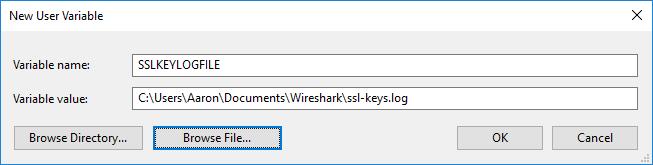

Kattints a Új… gomb alatt Felhasználói változók. A változót a következő alatt is létrehozhatja Rendszerváltozók ha szeretne naplózni az SSL kulcsokat a rendszer minden felhasználójának, de inkább a profilomra szorítkozom.

Alatt Változó név, írja be a következőt:

SSLKEYLOGFILE

Ban,-ben Változó érték mezőbe írja be a naplófájl elérési útját. Akkor is kattinthat a Fájl böngészése … gombot, és a fájlválasztó segítségével adja meg az elérési utat.

Megjegyzés: ha ezt egy rendszerszintű környezeti változóként hozza létre, akkor megfelelő helyettesítő karaktereket kell használnia, vagy a fájlt minden felhasználó számára elérhető helyen kell tárolnia. Például választhat % USERPROFILE% \ App Data \ ssl-keys.log vagy C: \ ssl-keys.log.

Ha végzett, kattintson a gombra rendben és lépjen a következő lépésekre.

Állítson be egy Linux vagy Mac környezeti változót

Ban ben Linux és Mac, be kell állítania a SSLKEYLOGFILE környezeti változó segítségével nano. Ban ben Linux, a változó a következőben van tárolva: ~ / .Bashrc. A Mac, a változót létrehozza a fájlban ~ / .MacOSX / környezet.

Nyisson meg egy terminált és használja ezt a parancsot Linux alatt:

nano ~ / .bashrc

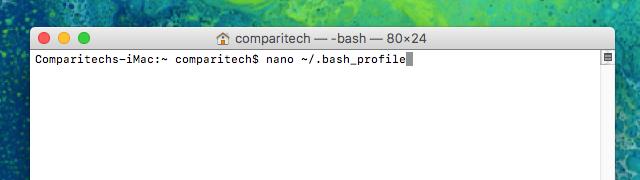

Nyisd ki Indítóállás, kettyenés Egyéb, és indítson el egy terminált a futtassa ezt a parancsot a Mac OSX rendszerben:

nano ~ / .bash_profile

A következő lépések mindkét operációs rendszer esetében azonosak.

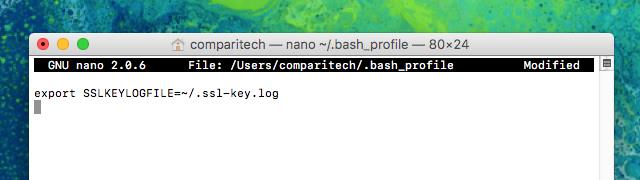

A fájl végén adja hozzá ezt a sort:

export SSLKEYLOGFILE = ~ / .ssl-key.log

nyomja meg Ctrl + X, Y a módosítások mentéséhez.

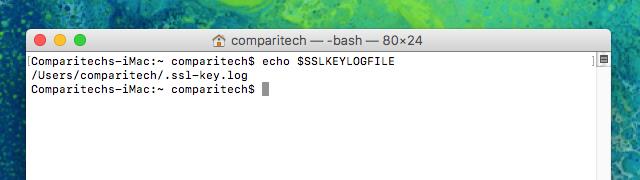

Zárja be a terminál ablakot, és nyisson meg egy újat a változó beállításához, majd írja be az alábbiakat annak megerősítéséhez:

echo $ SSLKEYLOGFILE

A parancs végrehajtása után a fenti képhez hasonló kimenetet kell látnia. /Users/comparitech/.ssl-key.log az SSL pre-master kulcsnaplóm teljes elérési útja. Megjegyzés: Érdemes feljegyezni a sajátját, amely más lesz, hogy belépjen a Wiresharkba.

Most, hogy a változó be van állítva, továbbléphet a következő lépésekre.

Indítsa el a böngészőt, és keresse meg a naplófájlt

Mielőtt elindítaná a Wireshark programot, és konfigurálná az SSL dekódolását egy előre elkészített kulcs használatával, indítsa el a böngészőt, és ellenőrizze, hogy a naplófájl használatban van.

A napló kitöltése érdekében fontos, hogy látogasson el egy webhelyre, ahol engedélyezve van az SSL. A teszteléshez a saját Apache szervert használom, de minden webhely működni fog. Az elő-master megosztott kulcs használatának egyik legnagyobb előnye a nem kell hozzáférnie a szerverhez az SSL dekódolása.

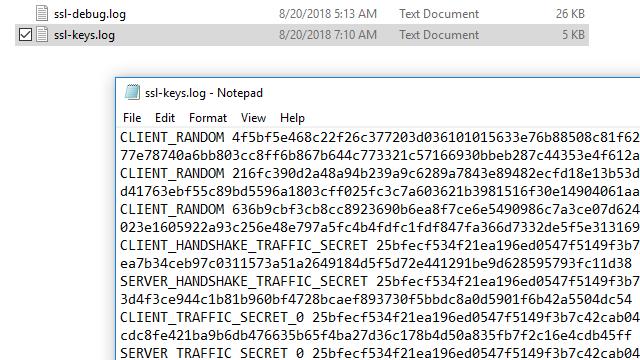

Miután meglátogatott egy SSL-kompatibilis webhelyet, ellenőrizze, hogy vannak-e adatok a fájlban. Ban ben ablakok, Te tudod használni Jegyzettömb. Ban ben Linux vagy Mac, használja a következő parancsot:

macska ~ / .ssl-log.key

Bármely operációs rendszeren a fájljainak úgy kell kinéznie, mint az enyém. Miután megerősítette, hogy böngészője a kiválasztott helyre naplózza az előmező kulcsokat, konfigurálhatja a Wireshark szolgáltatást arra, hogy ezeket a kulcsokat használja az SSL visszafejtéséhez.

Konfigurálja a Wiresharkot az SSL dekódolásához

Amint a böngésző bejelentkezik az előzetes kulcsokkal, ideje konfigurálni a Wireshark-t, hogy ezeket a naplókat az SSL visszafejtéséhez használja.

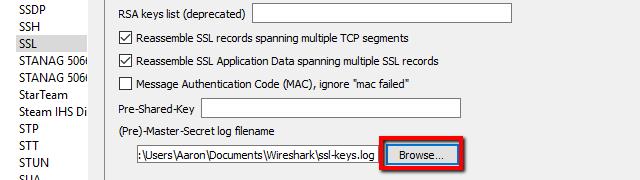

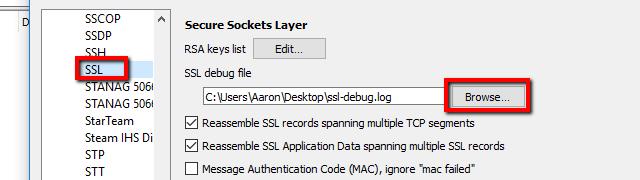

Nyissa meg a Wireshark szoftvert, és kattintson az elemre szerkesztése, azután preferenciák. Az preferenciák párbeszédpanel nyílik meg, és a bal oldalon megjelenik az elemek listája. Kiterjed jegyzőkönyvek, görgessen le, majd kattintson a gombra SSL.

Az SSL protokoll opcióinak listájában egy bejegyzést fog látni (Elő) – Mester titkos naplófájl neve. Keresse meg az előző lépésben beállított naplófájlt, vagy csak illessze be az elérési utat.

Amikor befejezte a (Elő) – Mester titkos naplófájl neve, kettyenés rendben és térjen vissza Wiresharkba. Készen állsz a továbblépésre.

Rögzítse a munkamenetet, és dekódolja az SSL-t

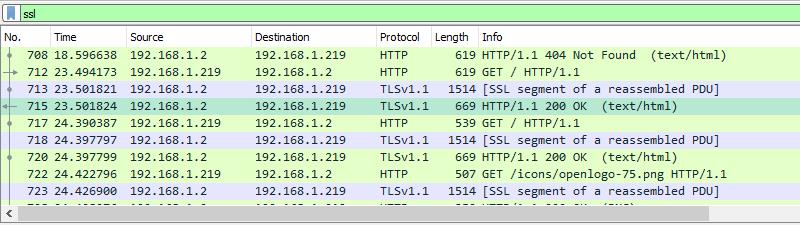

Az utolsó lépés egy tesztmenet rögzítése és ellenőrzés, hogy a Wireshark sikeresen dekódolja az SSL-t.

- Indítsa el a szűrés nélküli rögzítési munkamenetet, minimalizálja azt, és nyissa meg a böngészőt.

- Látogasson el egy biztonságos webhelyre az adatok generálása érdekében, és opcionálisan állítsa be az ‘ssl’ képernyőszűrőjét a munkamenet zajának minimalizálása érdekében.

- Kattintson bármilyen, titkosított adatokat tartalmazó keretre.

Az én esetemben egy olyan szöveget / HTML-kódolást tartalmazó HTTP-forgalmat választom, mivel szeretném látni a forráskódot, amelyet a webszerver küld a böngészőmhez. De minden olyan titkosított forgalom, amely előzetes titkos kulcsot használ, működni fog ezzel a módszerrel. Ez magában foglalja az összes adatot, amely a Periff Forward Encryption (PFE) felhasználását használja a Diffie-Hellman vagy hasonló kulcscsere révén.

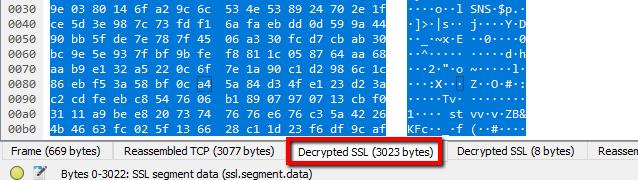

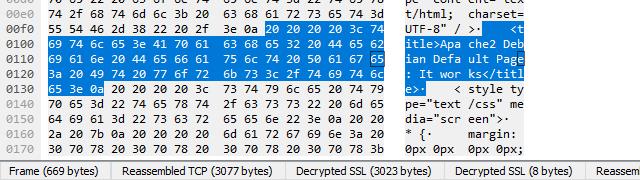

Miután kiválasztott egy titkosított keretet, nézze meg a Csomag byte nézet, és különösen a nézet alatti fülek. Látnia kell a következő bejegyzést: Dekódolt SSL adatok, többek között.

Észre fogod venni, hogy az ülésem továbbra is tele van szeméttel, és HTML nem látható. Ennek oka az, hogy webszerverem (és a legtöbb Apache szerver) alapértelmezés szerint a GZIP tömörítést használja.

Ha rákattint a Tömörítetlen entitástest lapon, amely csak ebben az esetben jelenik meg, ha engedélyezve van az SSL visszafejtés, megnézheti a webhely forráskódját. Például itt van az alapértelmezett Apache oldal címeleme sima szövegben.

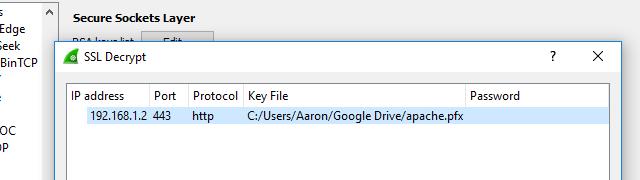

RSA-kulcs használata az SSL visszafejtéséhez

Lehet, hogy korábban észrevette, hogy a Wireshark rendelkezik egy mezővel, amely lehetővé teszi az RSA kulcsok feltöltését és az SSL dekódolását. Gyakorlatban, Az RSA kulcs visszafejtése elavult.

Az SSL RSA-kulccsal való visszafejtésének az az oka, hogy a Perfect Forward Encryption (PFE) elavulttá vált. A Diffie-Hellman-nal tárgyalt ülések nem használják közvetlenül az RSA-kulcsot; ehelyett előállítanak egy egyszeri kulcsot, amelyet csak a RAM-ban tárolnak, és amely a lemezen lévő kulcsmal van titkosítva.

Ha korábban RSA-kulcsot használt a forgalom dekódolásához, és nem működött, akkor az SSL naplózás engedélyezésével meggyőződhet arról, hogy a célgép Diffie-Hellman cseréket használ..

A naplózás bekapcsolásához kattintson a gombra szerkesztése az eszköztár menüből, és válassza a lehetőséget preferenciák. Bontsa ki a jegyzőkönyvek bal oldali menüpont, és görgessen lefelé SSL. Innen rákattinthat a Böngészés gombot, és állítsa be az SSL-napló helyét.

A hely meghatározása után az összes SSL-interakció bekerül a megadott fájlba.

Rögzítsen egy munkamenetet az SSL-kompatibilis gazdagépével, majd ellenőrizze a naplókat. Pontosabban görgessen addig, amíg meg nem találja a keretet, amelyen a TLS kézfogás tárgyalt. Valószínű, hogy a titkosító karakterláncban látni fog egy figyelmeztető DHE bejegyzést.

Ez azt jelenti, hogy a Diffie-Hellman kulcscsere engedélyezve van. Az én esetemben az Apache kifejezetten a Diffie-Hellman-t használja ellipszis-görbe kulcsokkal, amelyet a karakterlánc jelöl ECDHE.

Görgessen egy kicsit tovább, és valószínűleg látni fogja, hogy a fő titok nem található.

Ha a naplók így néznek ki, és nem tudja visszafejteni a forgalmat RSA-kulcs segítségével, akkor nincs más választása, mint átváltani a fenti előzetes titkos módszerre..

Mivel a PFE általános gyakorlattá válik, mivel a TLSv1.3 valószínűleg kényszeríti a kérdést, az egyszerű RSA kulcs visszafejtés elavult, ezért nem szabad használni.

A Wireshark megkönnyíti az SSL forgalom visszafejtését

Nagyon szeretem, ahogy a Wireshark kezeli az SSL dekódolást. A kriptográfia bonyolult, és a szabványok folyamatosan változnak, hogy biztonságosabbá váljanak. Miután a Wireshark és a környezet megfelelően beállítva, csak annyit kell tennie, hogy megváltoztatja a füleket a dekódolt adatok megtekintéséhez. Ennél semmi egyszerűbb.

ó elérési útját a C:\ProgramData\Microsoft\Crypto\RSA\ másként nem fogja működni. Állítson be egy Linux vagy Mac környezeti változót A Linux és a Mac felhasználóknak hasonlóan kell beállítaniuk a környezeti változót. A következő parancsot kell futtatniuk a terminálban: export SSLKEYLOGFILE=/path/to/log/file Indítsa el a böngészőt, és keresse meg a naplófájlt A böngészőben látogasson el az SSL-titkosított webhelyre, majd zárja be a böngészőt. A naplófájl most tartalmazza az előzetes titkos kulcsot, amelyet a Wireshark használni fog a munkamenetek dekódolásához. Konfigurálja a Wiresharkot az SSL dekódolásához Nyissa meg a Wiresharkot, és válassza ki a megfelelő hálózati interfészt. Kattintson a “Capture Options” gombra, majd a “Manage Interfaces” lehetőségre. Válassza ki az interfészt, majd kattintson a “Edit” gombra. A “Edit Interface” ablakban kattintson a “Capture Filter” fülre, majd írja be a következőt: port 443

Az SSL titkosítás valóban megnehezíti a Wireshark használatát, de szerencsére van megoldás a problémára. Az előzetes titkos kulcs használata lehetővé teszi az SSL és a TLS munkamenetek dekódolását a Wiresharkban. Az útmutató részletesen bemutatja, hogyan lehet beállítani a környezeti változót, rögzíteni és dekódolni a munkamenetet. Ez nagyon hasznos lehet a rendszergazdák számára, akiknek szükségük van a hálózati forgalom elemzésére és a problémák elhárítására. Köszönöm az érdekes cikket!

Nagyon érdekes cikk arról, hogyan lehet a Wireshark segítségével dekódolni az SSL-t. Valóban, az SSL titkosítás megnehezíti a hálózati forgalom elemzését, de az előzetes titkos kulcs használata lehetővé teszi a Wireshark számára, hogy visszafejthesse az SSL és a TLS munkameneteket. Nagyon hasznos információkat adtak arról, hogyan lehet beállítani a környezeti változókat a Windows, Linux vagy Mac rendszereken, és hogyan lehet rögzíteni és dekódolni a munkamenetet. Köszönöm a cikket!

N/A – This text is already in Hungarian.

Ez egy nagyon hasznos útmutató a Wireshark és az SSL használatához. Az SSL titkosítás megnehezíti a hálózati forgalom elemzését, de az előzetes titkos kulcs használata lehetővé teszi a Wireshark számára, hogy dekódolja az SSL-t és visszaállítsa a nyers adatok megtekintésének képességét. Az útmutató részletesen bemutatja a lépéseket a Windows, Linux vagy Mac környezeti változók beállításához, a böngésző naplófájljának megtalálásához, a Wireshark konfigurálásához és a munkamenet rögzítéséhez és dekódolásához. Nagyon hasznos információkat tartalmaz a rendszergazdák számára, akiknek szükségük van a hálózati forgalom elemzésére és a biztonsági problémák megoldására.