بسیاری از سازمان ها و افراد اقدام به اتخاذ تدابیر امنیتی اساسی مانند نیاز به رمزهای عبور قوی تر ، اجرای احراز هویت دو عاملی و مدیریت کنترل دسترسی کرده اند. اما فراموش کردن از محافظت در برابر سناریوهای بدترین حالت معمول است. یک نظارت عمده این است چه اتفاقی می افتد اگر کسی لپ تاپ خود را گم کند یا کامپیوتر دزدیده شود.

اگر تضمین های صحیحی در دسترس نباشد ، مهاجمان می توانند تمام داده های موجود در دستگاه – اسرار شخصی ، مالکیت معنوی ، اطلاعات مالی ، داده های ارزشمند شرکت ، اطلاعات حساس مشتری و موارد دیگر را به دست آورند..

این موضوع هم برای افراد و هم برای سازمانها خطر بزرگی دارد. یکی از راه حل ها ، پاک کردن از راه دور بر روی دستگاه ها است. این امر به مدیران اجازه می دهد تا حتی اگر کامپیوتر از بین رفته یا به سرقت رفته باشد ، داده ها را حذف کنند (اگرچه محدودیت هایی نیز وجود دارد). یکی دیگر از اقدامات ایمنی مفید این است که رمزگذاری کامل دیسک را پیاده سازی کنید به طوری که دزد نمی تواند به داده ای در لپ تاپ دسترسی پیدا کند مگر اینکه آنها نیز موفق به سرقت کلید شوند.

هر یک از این تکنیک ها می توانند پیچیده تر از آنچه در ابتدا به نظر می رسد باشد ، و هر یک با جوانب مثبت و منفی خود را به همراه دارند. به همین دلیل موارد استفاده خاصی وجود دارد که یک گزینه بهتر از دیگری است ، یا اگر هر دو مکانیسم به اندازه کافی بالا باشد ، هر دو مکانیسم می توانند ترکیب شوند..

پاک کردن از راه دور چیست?

پاک کردن از راه دور امکان حذف داده ها از لپ تاپ یا رایانه را بدون نیاز به قرار گرفتن در جلوی دستگاه امکان پذیر می کند. این یک ویژگی مهم است که هم افراد و هم شرکتها باید اجرای همه رایانه هایی را که حاوی داده های حساس یا ارزشمند هستند ، در نظر بگیرند.

لازم است از قبل تنظیم شود ، اما اگر قابلیت پاک کردن از راه دور فعال باشد ، مالک می تواند داده ها را پاک کند و از حمله سرقت اطلاعات یا استفاده از داده ها برای جلوگیری از حملات سایبری بیشتر ، جلوگیری کند. این می تواند دستمال مرطوب از راه دور را به عنوان یک ابزار با ارزش برای جلوگیری از نقض داده ها تبدیل کند.

اگر اهمیت پاک کردن از راه دور و سایر مکانیسم های امنیتی مانند رمزگذاری کامل دیسک را می دانید ، برای یادگیری نحوه تنظیم آنها ، بخش های زیر را بررسی کنید. اگر هنوز مطمئن نیستید که از چه نوع حملات می توانند جلوگیری کنند ، به سمت جلو بروید چرا باید پاک کردن از راه دور یا رمزگذاری کامل دیسک را فعال کنید? بخش برای دیدن چه آسیب هایی می تواند هنگامی که این اقدامات وجود ندارد ، آسیب ببیند.

چگونه از راه دور پاک کردن یک لپ تاپ

انواع برنامه ها می توانند از راه دور یک کامپیوتر را از بین ببرند. در این آموزش, ما از طعمه استفاده خواهیم کرد, زیرا این منبع باز است و برای راه اندازی آن مجبور نیستید هزینه پرداخت کنید ، اگرچه اگر دستگاهی به سرقت برود و تصمیم به پاک کردن آن بگیرید ، باید در آن مرحله هزینه اشتراک حرفه ای را بپردازید. توجه به این نکته ضروری است که طعمه باید زودتر از موعد تنظیم شود – به محض اینکه یک لپ تاپ از بین رفته یا به سرقت رفته است ، نصب نرم افزارهای پاک کننده از راه دور دیر است.

قبل از اینکه دستگاه شما از بین برود یا به سرقت برود

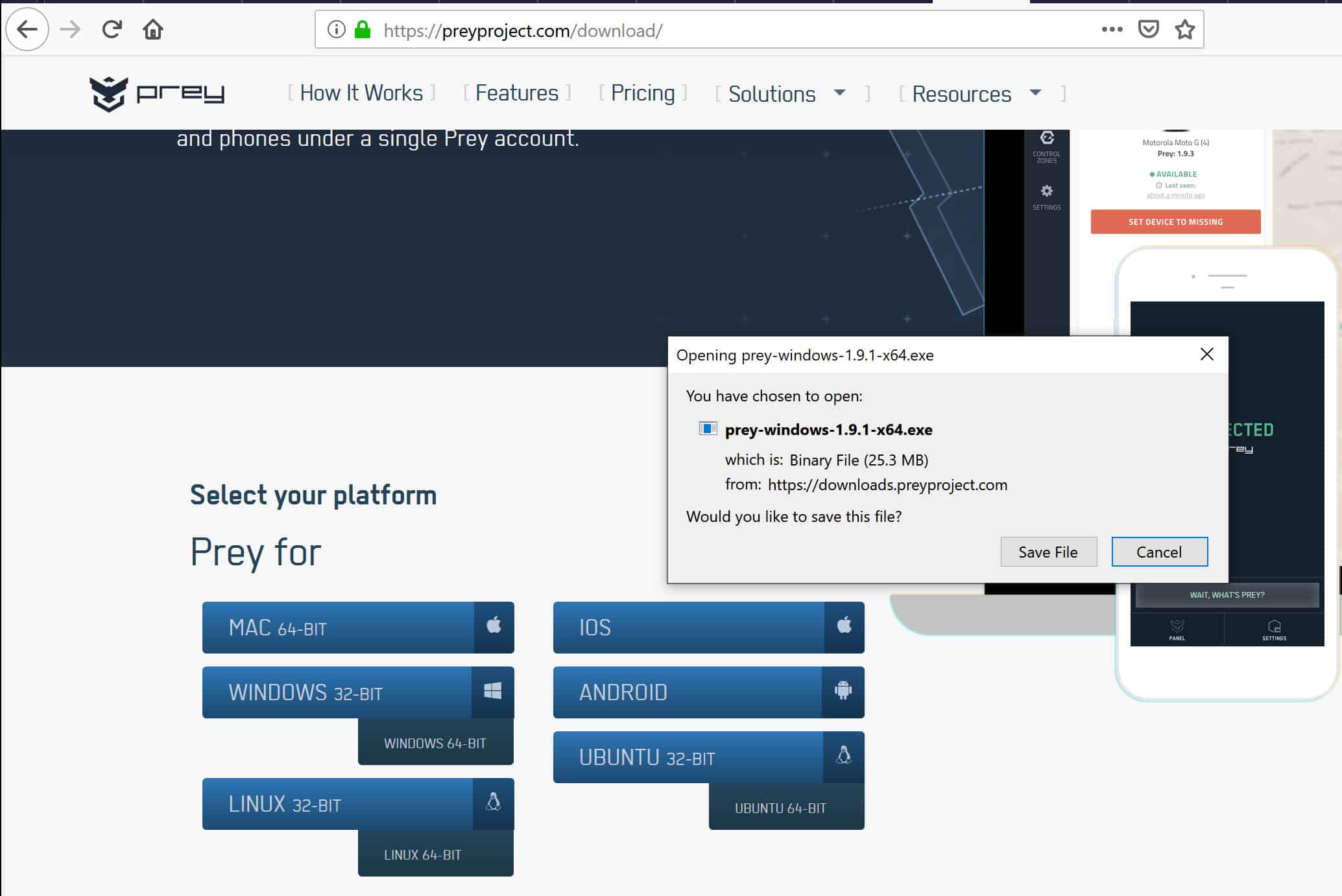

برای شروع ، به صفحه بارگیری Prey بروید و نسخه مناسب را برای رایانه شخصی یا دستگاه خود انتخاب کنید. در این آموزش از نسخه 64 بیتی ویندوز استفاده خواهیم کرد. پس از کلیک روی بارگیری خود ، ضربه بزنید ذخیره فایل در کادر گفتگو که ظاهر می شود:

پس از اتمام بارگیری پرونده ، آن را باز کنید تا جادوگر راه اندازی را اجرا کنید. وقتی به صفحه استقبال رسیدید ، کلیک کنید بعد, به دنبال موافقم وقتی قرارداد پروانه ظاهر می شود در صفحه بعدی ، کدام پوشه مقصد را که مایلید Prey در آن نصب شود انتخاب کنید ، یا آن را به عنوان گزینه پیش فرض کنار بگذارید. کلیک نصب.

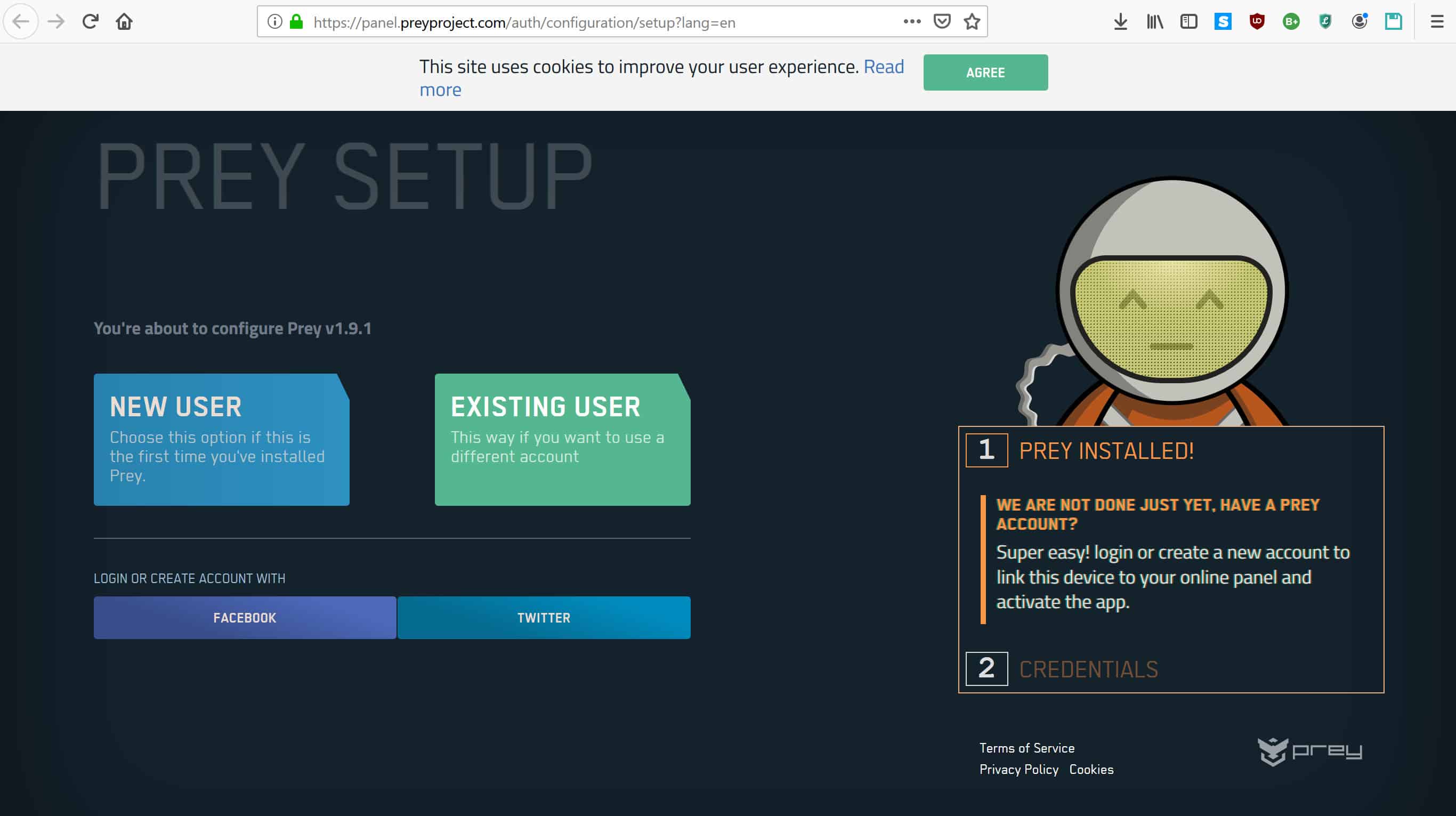

وقتی جادوگر نصب را تمام کرد ، مطمئن شوید که کادر تأیید را برای راه اندازی Prey علامت گذاری کرده اید ، سپس کلیک کنید پایان. این صفحه زیر را در مرورگر وب شما ایجاد می کند:

با فرض اینکه این اولین بار است که Prey را تنظیم می کنید ، کلیک کنید کاربر جدید, سپس نام ، آدرس ایمیل و رمز عبور خود را در قسمت های ورودی که ظاهر می شود وارد کنید. روی جعبه reCAPTCHA کلیک کنید تا ثابت شود که شما یک روبات نیستید ، و همچنین کادرهای چک را نشان می دهد که شما بالای 16 سال سن دارید و شرایط و ضوابط را خوانده اید. روی آبی کلیک کنید ثبت نام دکمه زیر آنها.

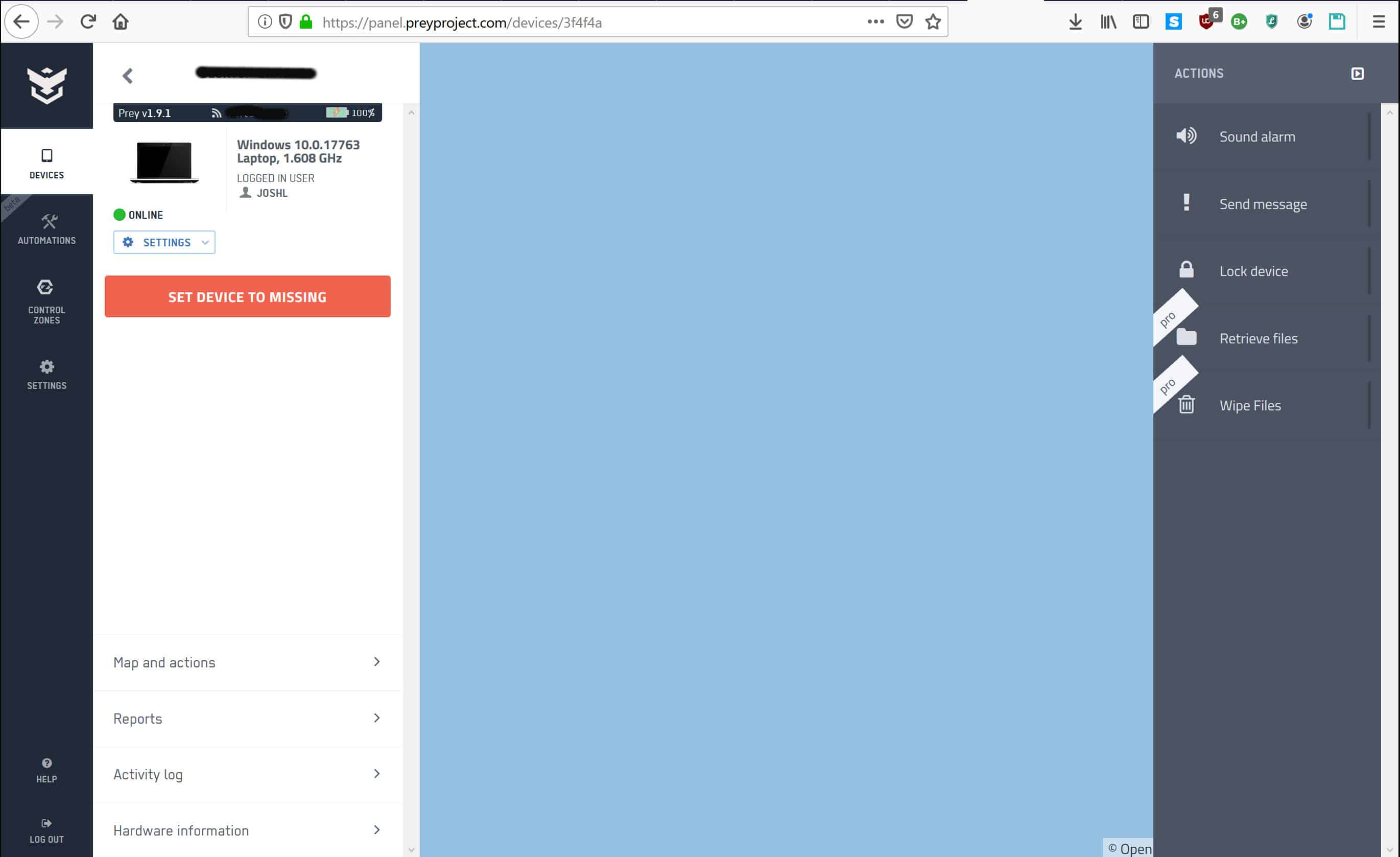

این کنترل پنل Prey را راه اندازی می کند ، که آخرین مکان شناخته شده دستگاه شما را نشان می دهد:

توجه داشته باشید که در این تصویر ، نقشه به دلایل حریم خصوصی به وسط اقیانوس منتقل شده است. به طور معمول ، منطقه شما را با جعبه ای نشان می دهد که آخرین مکان شناخته شده شما را نشان می دهد.

هنگامی که Prey شروع به کار کرد ، چندین ویژگی از قبیل خدمات موقعیت مکانی ، قفل از راه دور و پاک کردن از راه دور را ارائه می دهد که می توانید در صورت لزوم از آنها استفاده کنید.

پس از از بین رفتن یا سرقت دستگاه

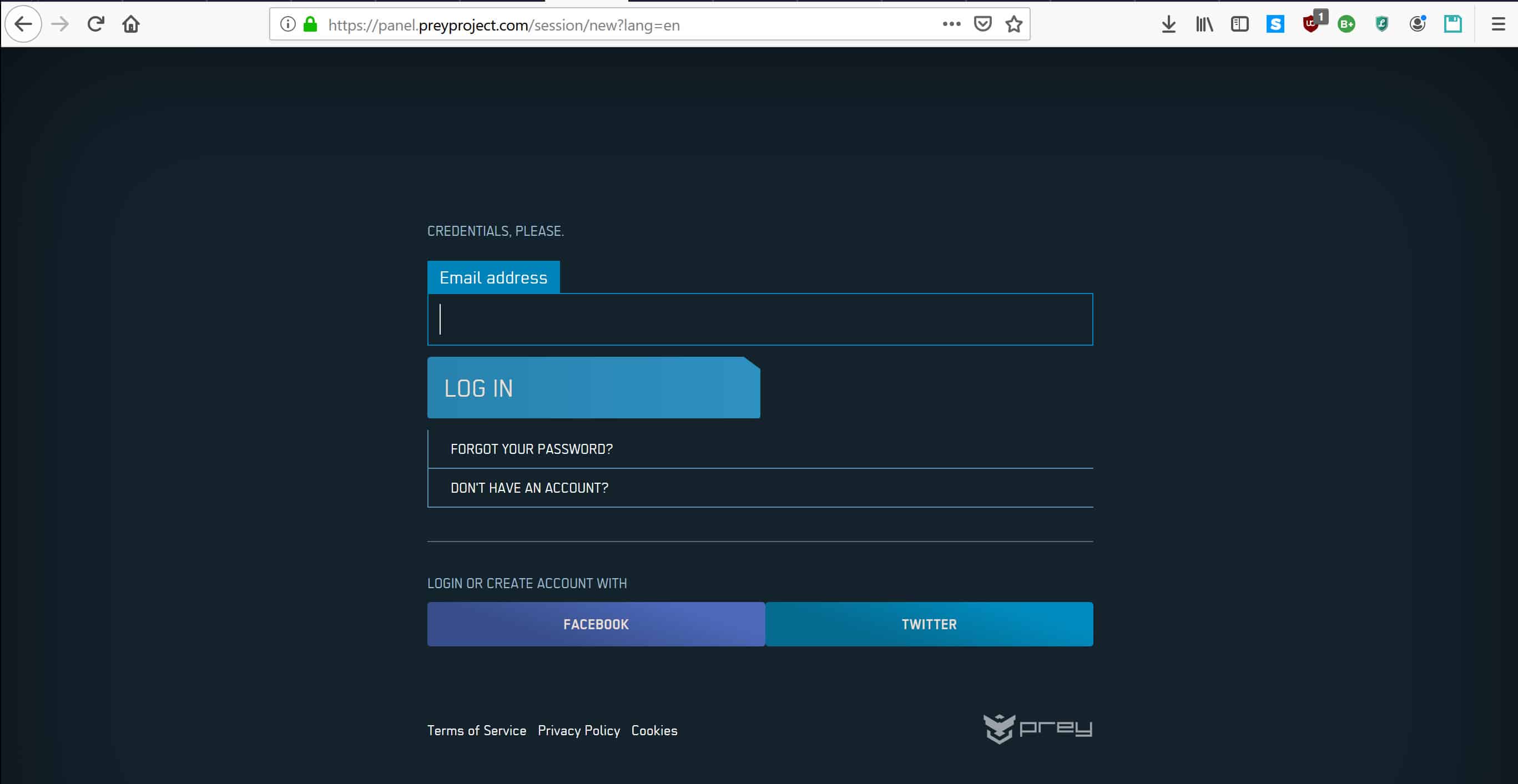

بیایید بگوییم که تراژدی رخ داده است ، و لپ تاپ شما از بین رفته یا سرقت شده است. نکته مهم صرفه جویی در این است که شما می توانید یک ابزار پاک کننده از راه دور مانند Prey را نصب کنید تا هرگونه آسیب احتمالی را محدود کنید. اولین قدم این است که به وب سایت Prey بروید ، جزئیات خود را وارد کنید و وارد سیستم شوید:

پس از ورود به سیستم ، روی دستگاه گمشده کلیک کنید. این آخرین زمان اتصال به اینترنت و مکانی که در آن قرار دارد ، نشان می دهد. اگر به اندازه کافی خوش شانس باشید که توسط یک دزد لجوج به سرقت رفته اید ، آنها به صورت آنلاین رفته و مکان دستگاه را فاش می کنند.

سپس می توانید از این اطلاعات برای ردیابی رایانه استفاده کنید یا آن را به پلیس تحویل دهید تا در تحقیقات خود به آنها کمک کند. داده های مکان همچنین در مواردی که یک دستگاه به سادگی از بین رفته است – اگر هنوز به اینترنت متصل است ، مفید است. کنترل پنل Prey پیدا کردن آن را آسان تر می کند.

اگر دستگاه به سرقت رفته است, مهم است که دسترسی دزد را به پرونده های رایانه محدود کنید. در ستون سمت راست چندین گزینه مختلف وجود دارد:

اگر می خواهید دستگاه را از راه دور پاک کنید و پرونده ها را برای همیشه پاک کنید ، کلیک کنید پاک کردن از راه دور در پایین ستون متأسفانه ، این ویژگی در برنامه رایگان در دسترس نیست ، بنابراین برای پاک کردن دستگاه شما باید در Prey Pro مشترک شوید..

اگر قبلاً در Prey Pro ثبت نام نکرده اید و واقعاً باید رایانه را از بین ببرید ، کلیک کنید برنامه خود را ارتقا دهید در پنجره باز شده و پیوندها را برای پاک کردن دستگاه خود دنبال کنید. این کار تا زمانی که هنوز به اینترنت متصل است ، داده ها را در رایانه پاک می کند.

اگر می خواهید در صورت سرقت ، پاک کردن از راه دور را تنظیم کنید اما نمی خواهید در Prey Pro ثبت نام کنید ، طیف دیگری از گزینه های نرم افزاری دیگر وجود دارد. هر دو مایکروسافت 365 و Microsoft Enterprise Mobility + Security با Intune همراه هستند ، که می تواند زودتر از موعد تنظیم شود تا بتوانید دستگاه های از بین رفته یا سرقت شده را از راه دور پاک کنید. شرکت های دیگری مانند Absolute و Meraki نیز راه حل های پاک کردن از راه دور را ارائه می دهند.

محدودیت در از بین بردن از راه دور

پاک کردن از راه دور به نظر می رسد راه حل مناسبی برای ایمن نگه داشتن داده ها در بدترین حالت ، اما کاربردهای آن در واقع محدود تر از آنچه فکر می کنید هستند. یک مسئله مهم فاصله زمانی بین سرقت احتمالی و پاک کردن از راه دور است. مشکل دیگر این است که دستگاه برای کار با پاک کردن از راه دور باید به اینترنت متصل شود.

زمان بین سرقت و پاک کردن

وقتی همه چیز سرقت می شود ، اغلب بلافاصله متوجه نمی شویم. می تواند ساعت ها ، روزها یا حتی هفته ها قبل از فهمیدن رایانه ما به سرقت برود. این زمان تاخیر بسیار مهم است ، زیرا فقط یک دقیقه طول می کشد تا یک دزد حیله گر بتواند به داده های یک لپ تاپ دزدیده شده دسترسی پیدا کند.

حتی در موارد نادری که شاهد دزدی لپ تاپ خود هستید و می توانید برای ورود به سیستم و پاک کردن رایانه از راه دور مسابقه دهید ، امکان دسترسی دزد قبل از شما وجود دارد. در شرايط كمتر مطلوب ، آنها ممكن است روزها داشته باشند تا از پرونده ها جدا شوند و به آنچه مي خواهند برسند. متأسفانه ، دستمال مرطوب از راه دور نمی تواند کاری را برای متوقف کردن یک دزد که به داده ها قبل از انجام کار پاک شده متوقف شود.

دستگاه باید بصورت آنلاین باشد

یکی دیگر از محدودیت های پاک کردن از راه دور این است که یک دستگاه دزدیده شده برای کار با آن به صورت آنلاین نیاز دارد. هر دزدی که می داند چه کاری انجام می دهد ، دقیقاً به همین دلایل لپ تاپ را به صورت آفلاین نگه می دارد – آنها نمی خواهند دستگاه ردیابی شود ، یا داده ها پاک شود. این بدان معنی است که شما ممکن است هرگز از فرصتی برای استفاده از قابلیت پاک کردن از راه دور استفاده کنید که تلاش زیادی برای تنظیم آن کرده اید.

اگر دستگاه پس از سرقت به اینترنت وصل شود ، احتمالاً این دزد آماتور است یا فقط لپ تاپ را برای فروش سرقت می کند. در این موارد ، بعید نیست که آنها داده های رایانه را هدف قرار دهند ، بنابراین پاک کردن از راه دور ممکن است لازم نباشد.

آیا داده ها در واقع حذف می شوند?

در مورد اینکه آیا داده ها پس از پاک شدن یا حذف شدن ، قابل بازیابی هستند یا نه حدس زیادی است. این امکان وجود دارد یا نه ممکن است به عوامل مختلفی بستگی داشته باشد ، از جمله اینکه چگونه درایو پاک شده است ، چه یک درایو مدرن و چه قدیمی ، یک درایو حالت جامد یا یک درایو دیسک سخت ، و اینکه چه اندازه مهاجم پیچیده است.

طبق یک مطالعه از سال 2008 ، در اکثر شرایط ، یک پاک کردن منفرد با نرم افزار مناسب برای جلوگیری از ورود اطلاعات به دست مهاجم کافی خواهد بود. با این حال ، اگر شما با یک رقیب خوب منبع تغذیه و یک درایو قدیمی تر یا یک درایو حالت جامد سر و کار دارید ، این احتمال وجود دارد که آنها پس از پاک شدن بتوانند داده ها را بازیابی کنند..

محافظت از دستگاه های مسروقه با رمزگذاری کامل دیسک

در بعضی شرایط, دستمال مرطوب از راه دور برای محافظت از لپ تاپ گمشده یا دزدیده شده مؤثر یا عملی نیست. در بسیاری از موارد ، رمزگذاری کامل دیسک می تواند جایگزین بهتری باشد ، یا می توان از آن برای تکمیل قابلیت پاک کردن از راه دور استفاده کرد.

وقتی دیسک رایانه کاملاً رمزگذاری شود ، این بدان معنی است تمام داده های دیسک با نرم افزار رمزنگاری یا سخت افزار قفل شده است. این مانع از دسترسی غیرمجاز می شود. هنگامی که از رمزگذاری دیسک کامل استفاده می شود ، داده هایی فقط توسط کاربرانی که دارای کلید هستند قابل دسترسی هستند. در غیر این صورت ، داده ها به عنوان متن رمزگذاری نشده غیرقابل استفاده هستند.

رمزگذاری کامل دیسک یک روش عالی برای محافظت از داده ها است ، به خصوص اگر دستگاه از بین رفته یا به سرقت برود. حتی اگر یک دستگاه به دست اشتباه ختم شود ، سارقان ممتاز نمی توانند به داده ها دسترسی پیدا کنند مگر اینکه آنها نیز این کلید را داشته باشند.

این روش می تواند به دلیل پاک کردن از راه دور سودمند باشد پنجره ای از فرصت برای مجرمان بین زمان سرقت و زمان وقوع پاک کردن از راه دور وجود ندارد.

مزیت مهم دیگر این است که برای جلوگیری از دسترسی دزد به داده ها ، نیازی به اتصال به اینترنت نیست. در حالی که داده ها هنوز از لحاظ فنی روی رایانه هستند ، رمزگذاری آن را بدون کلید غیرقابل دسترسی می کند – برای قفل کردن یا حذف داده ها از دستگاه نیازی به اتصال به اینترنت نیست زیرا قبلاً به طور پیش فرض قفل شده است..

ساده ترین راه برای رمزگذاری کامل دیسک در ویندوز 10 با BitLocker است ، اگرچه فقط برای کاربران Windows Pro ، Enterprise و Education در دسترس است. اگر در Windows 10 Home هستید ، Bitlocker در دسترس نیست. آموزش زیر همچنین rکامپیوتر شما را مجهز به تراشه ماژول Platform Trusted (TPM) می کند, اگرچه روش هایی وجود دارد که می توانید Bitlocker را بدون آن تنظیم کنید.

اگر BitLocker گزینه ای برای شما نیست ، می توانید VeraCrypt را امتحان کنید ، که یک برنامه رمزگذاری دیسک کامل و منبع آزاد است. برخی از کاربران آن را بیش از BitLocker ترجیح می دهند ، زیرا به هر کسی امکان می دهد کد را بازرسی کند ، و سازمانی که در پشت VeraCrypt وجود دارد ، به یک شرکت بزرگ مانند Microsoft مراجعه نمی شود..

تنظیم رمزگذاری کامل دیسک با BitLocker

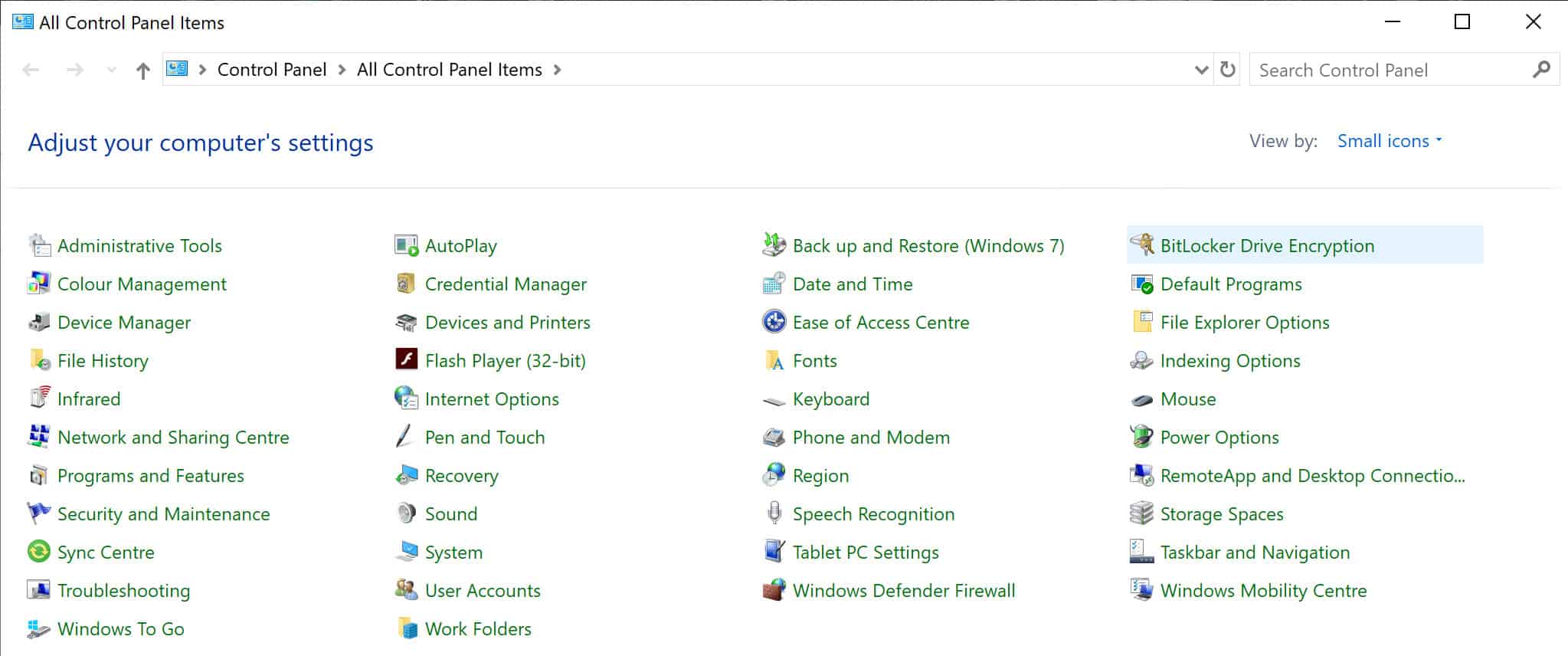

اولین قدم ورود به ویندوز با یک حساب سرپرست است. پس از ورود به عنوان مدیر ، به قسمت بروید صفحه کنترل, سپس انتخاب کنید رمزگذاری درایو BitLocker:

کلیک BitLocker را روشن کنید. جادوگر BitLocker شروع به کار خواهد کرد ، رایانه شما را اسکن می کند تا مطمئن شوید که تراشه TPM دارد و سایر شرایط را برآورده می کند. در صورت نیاز به تغییرات سیستم ، جادوگر BitLocker اقدامات لازم را توصیه می کند.

هنگامی که Bitlocker آماده شد ، شما را برای کلید USB یا رمزعبور سریع می کند. برای اکثر کاربران ، رمز عبور عملی ترین گزینه خواهد بود.

توجه به این نکته مهم است که حتی بهترین ابزارهای رمزگذاری نیز به راحتی توسط رمزهای عبور ضعیف تضعیف می شوند. اگر از یک رمزعبور کوتاه و ساده یا همان رمز عبور برای هر یک از حساب های خود استفاده می کنید ، نمی توانید انتظار داشته باشید که دیسک رمزگذاری شده شما بسیار ایمن باشد. راهنمای ما در مورد ایجاد و مدیریت رمزهای عبور قوی را بررسی کنید تا یاد بگیرید چگونه می توانید امنیت خود را بهبود بخشید یا از ژنراتور رمز عبور ما استفاده کنید.

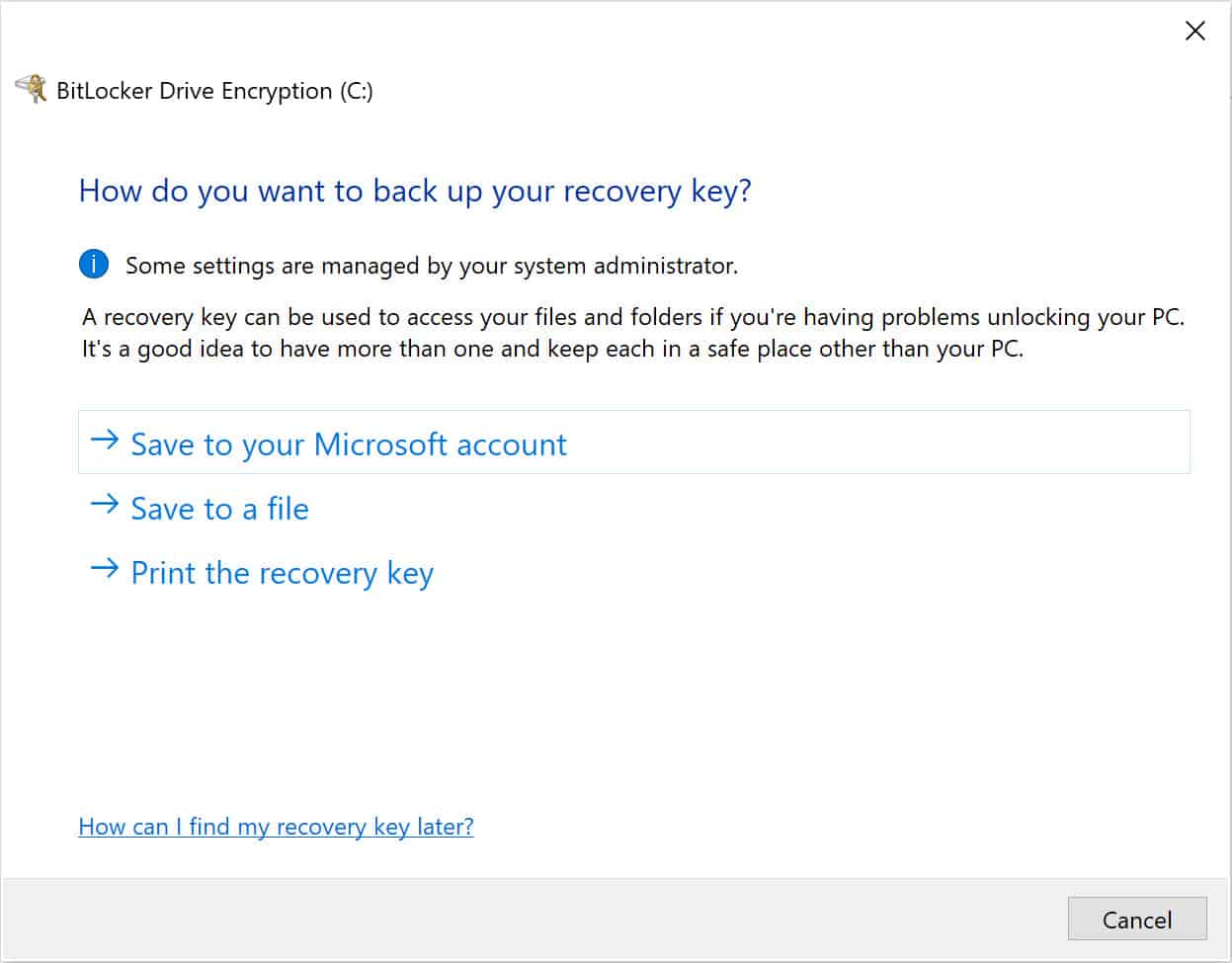

رمزعبور قوی خود را وارد کنید ، سپس دوباره آن را در قسمت زیر وارد کنید تا تأیید کنید که آن را به درستی تایپ کرده اید. سپس برای گزینه های بازیابی کلیدی به صفحه زیر هدایت می شوید:

این موارد گزینه هایی است که مایکروسافت در صورت فراموش کردن یا از بین رفتن کلید خود ، ارائه می دهد. بهتر است اجتناب کردن در حساب Microsoft خود ذخیره کنید زیرا ایمیل خیلی امن نیست گزینه های بهتری هستند:

- ذخیره در یک پرونده – می توانید کلید را بر روی USB که صرفاً برای این منظور استفاده می کنید ، ذخیره کنید. آن را در حالت ایمن قرار دهید یا آن را با دقت پنهان کنید و USB را به رایانه خود متصل نکنید مگر اینکه نیاز به بازیابی کلید داشته باشید.

- کلید بازیابی را چاپ کنید – می توانید با چاپ آن ، از نسخه پشتیبان تهیه کنید و سپس صفحه را با دقت در خانه خود مخفی کنید.

در صفحه زیر از شما سؤال می شود که چه مقدار از درایوی خود را می خواهید رمزگذاری کنید. رمزگذاری شده فقط از فضای دیسک استفاده کنید برای رایانه های جدید یا درایوها مناسب است. اگر این درایو است که در حال استفاده است ، شما بهتر است انتخاب کنید رمزگذاری کل درایو به طوری که کل درایو رمزگذاری شود.

سپس می توانید حالت رمزگذاری خود را انتخاب کنید. از آنجا که ما در این مثال از BitLocker برای رمزگذاری هارد دیسک رایانه استفاده می کنیم ، روی آن کلیک کنید حالت رمزگذاری جدید, که به جای هارد دیسک های خارجی ثابت است.

پس از گذراندن همه این مراحل ، BitLocker از شما می خواهد که رایانه خود را برای بررسی سیستم مجدداً راه اندازی کنید. هنگام بوت شدن ، از شما خواسته می شود قبل از دسترسی به درایو ، رمزعبور BitLocker خود را وارد کنید.

از شما سؤال خواهد شد, “آیا شما آماده رمزگذاری این درایو هستید؟”. کلیک کنید ادامه هید و فرایند رمزگذاری دیسک آغاز می شود. بسته به میزان نیاز به رمزگذاری اطلاعات ، ممکن است از چند دقیقه تا چند روز به جایی برسد.

پس از رمزگذاری درایو ، تنها راهی که قادر به باز کردن قفل آن و دسترسی به پرونده ها خواهید بود ، با وارد کردن رمز ورود قبلی است. به همین دلیل بسیار مهم است که رمز عبور را با دقت ذخیره کنید.

نه تنها ممکن است رمز عبور را فراموش کرده و نیاز داشته باشید که بتوانید به نسخه پشتیبان خود دسترسی پیدا کنید ، بلکه باید آن را نیز مخفی نگه دارید ، زیرا هر کسی که با آن روبرو شود ، امکان دسترسی به همه پرونده های شما را دارد.

محدودیت های رمزگذاری کامل دیسک

مانند اکثر جنبه های امنیتی ، برخی از نقاط ضعف نیز وجود دارند که با رمزگذاری کامل دیسک همراه هستند. یکی از مهمترین نقاط ضعف این است که رمزگذاری تنها در صورت پیروی از شیوه های خوب رمز عبور قوی است. اگر هکر بتواند رمزعبور را پیدا کند یا آن را کرک کند ، دسترسی به داده ها امری بی اهمیت است.

این یک مسئله در بسیاری از زمینه های امنیت اطلاعات است و می توان از طریق روش هایی مانند:

- با استفاده از رمزهای عبور پیچیده.

- با استفاده از یک رمز عبور منحصر به فرد برای هر حساب.

- با استفاده از یک مدیر رمز عبور.

- ترک کردن رمز عبور به راحتی در یافتن مکان ها رها نشده است.

- آگاهی و آموزش مهندسی اجتماعی.

مسئله مهم دیگر این است حتی بهترین روش های رمزگذاری برای همیشه ایمن نمی ماند. الگوریتم های مورد استفاده ما تبادل نظر بین امنیت و قابلیت استفاده است. هرچه الگوریتم ایمن تر باشد ، زمان رمزگذاری و رمزگشایی نیز بیشتر می شود و از قدرت محاسباتی نیز استفاده می شود..

به خاطر بهره وری ، ما تمایل داریم الگوریتم های رمزگذاری را اجرا کنیم که برای آینده میان مدت ایمن هستند. اگر داده ها را به منظور ایمن نگه داشتن آن برای قرن آینده رمزگذاری کنیم ، برای استفاده قابل استفاده به زمان زیادی و قدرت محاسباتی نیاز دارد..

با گذشت زمان ، فن آوری ما توسعه می یابد ، قدرت پردازش ارزان تر می شود و تکنیک های جدید رمزنگاری کشف می شوند. الگوریتم هایی که در گذشته از قبیل امنیت استفاده می شده اند ، مانند DES ، اکنون توسط مخالفان با انگیزه و خوش منبع قابل رمزگشایی هستند. این بدان معنی است که به داده های قدیمی که با DES رمزگذاری شده اند به طور بالقوه قابل دسترسی است.

در حال حاضر ، AES-256 به عنوان استاندارد طلا برای رمزنگاری متقارن مشاهده می شود. هنگامی که به درستی اجرا شود, آن را غیرقابل نفوذ ترک می دانند, حتی برای قدرتمندترین سازمان ها.

با این حال ، درست مانند DES ، فناوری طی دهه های آینده بهبود خواهد یافت و دور زدن AES بیشتر و کاربردی تر خواهد شد. این بدان معنی است که داده هایی که در حال حاضر با AES رمزگذاری شده اند در نهایت ناامن خواهند بود, این امکان را برای دسترسی دشمنان ما فراهم می کند.

البته بسیاری از داده هایی که در حال حاضر حساس یا ارزشمند در نظر گرفته می شوند تا آن زمان کاملاً بی فایده خواهند بود. با وجود این ، برخی از داده ها هنوز هم ارزش خود را حفظ می کنند ، و در این موارد طولانی مدت ، پاک کردن درایوها روشی مؤثرتر برای تأمین امنیت آینده از رمزگذاری کامل دیسک است..

اگرچه این سناریو ممکن است پارانوئید به نظر برسد ، اسناد رسمی NSA حاکی از آن است که سازمان می تواند داده های رمزگذاری شده خاصی را تا زمانی که راهی برای ترک آن پیدا کند ، نگه دارد. مطمئناً ، این چیزی نیست که باید در مورد سطح تهدید که بیشتر افراد و سازمانها با آن روبرو هستند نگران باشید ، اما موقعیت هایی وجود دارد که نیاز به پتانسیل رمزگشایی در آینده داشته باشد.

پاک کردن از راه دور با رمزگذاری کامل دیسک

حالات زیادی وجود دارد که در صورت پاک کردن از راه دور یا رمزگذاری کامل دیسک برای محافظت از داده ها کافی خواهد بود. در شرایطی که داده ها بسیار ارزشمند هستند و پیش بینی می شود ارزش آن را برای ده ها سال حفظ کند, ممکن است بهترین ترکیب هر دو مکانیسم باشد.

اگر هم رمزگذاری کامل دیسک و هم از راه دور پاک شود ، یک دزد بعد از سرقت اولیه قادر به دسترسی مستقیم به داده ها نخواهید بود (مگر اینکه قبلاً رمز را به دست آوردند – مجدداً با استفاده از پسورد خوب شانس این اتفاق کاهش می یابد. تمرین های مدیریتی).

اگر دستگاه به اینترنت وصل شود, سپس می توان از راه دور پاک کرد تا از دسترسی آینده به داده ها جلوگیری شود. در صورت کشف رمز عبور ، یا تکنیک های جدیدی برای دور زدن رمزگذاری در آینده ، این محافظت بیشتر ایجاد می کند.

البته برای کار کردن پاک کردن از راه دور هنوز هم باید دستگاه به اینترنت متصل شود ، اما حداقل ، ترکیب این دو رویکرد ، لایه های محافظ دیگری را برای مدیران فراهم می کند. همچنین این بدان معنی است که مهاجمان فرصت های بیشتری برای اشتباه دارند.

چرا باید پاک کردن از راه دور یا رمزگذاری کامل دیسک را فعال کنید?

هنگام پاک کردن از راه دور امکان پذیر نیست و سایر حراست ها در محل کار نیستند, ممکن است مهاجمان بتوانند به هر لپ تاپ یا رایانه شخصی دسترسی داشته باشند. از نقض گسترده داده گرفته تا سرقت IP ، این نظارت می تواند تأثیرات بزرگی بر مشاغل و افراد داشته باشد.

اینها فقط حملات نظری نیستند. در گذشته بسیاری از نمونه های لپ تاپ های سرقت شده یا سایر دستگاه ها منجر به فاجعه شده است. برخی از آنها عبارتند از:

نقض داده های امور ایثارگران

یکی از مهمترین نقض اطلاعات مربوط به لپ تاپ در سال 2006 رخ داد. یک لپ تاپ رمزگذاری نشده حاوی داده های 26.5 میلیون جانباز آمریکایی از خانه یک تحلیلگر داده سرقت شد..

داده ها شامل شماره های تأمین اجتماعی ، رتبه بندی معلولیت و سایر اطلاعات شخصی بودند. در سال 2009 ، وزارت امور ایثارگران با افراد آسیب دیده به توافق رسید. دعوی مربوط به اقدام طبقاتی در ابتدا به ازای هر شخصی كه اطلاعاتش به سرقت رفته بود ، 1000 دلار می خواست ، با این حال آنها با پرداخت 20 میلیون دلار به توافق رسیدند..

سرقت مرکز سرطان آندرسون

بین سالهای 2012 تا 2013 ، MD Anderson Cancer Center یک لپ تاپ و دو درایو USB سرقت کرده بود. این سرقت ها شامل داده های رمزگذاری نشده از 34800 بیمار بود. اگرچه هیچ مدرکی مبنی بر دستیابی به داده های شخصی توسط افراد غیرمجاز وجود ندارد ، اما شرکت Texan در سال [year] هنوز 4.3 میلیون دلار جریمه شد.

این شرکت از تصمیم وزارت بهداشت ، درمان و خدمات انسانی درخواست تجدید نظر كرد ، اما این مجازات توسط قاضی رئیس تأیید شد. قاضی استیون کسل استدلال های دکتر اندرسون را رد کرد و اظهار داشت که این سازمان “… فقط تلاشهای نیمه صمیمانه و ناقص برای رمزنگاری در طی سالهای بعد انجام داد.”

تصمیم قاضی در نظر گرفت که بی ارتباط بودن یا عدم دسترسی به داده ها به روشی غیرمجاز است. او حكم كرد كه شركت نتوانسته است از اطلاعات شخصی در برابر افشای محافظت كند و این مسئولیت را به عهده دارد.

سرقت لپ تاپ Coplin Systems Health Systems

در آغاز سال [year] ، یک سازمان بهداشت و درمان ویرجینیا غربی یکی از لپ تاپ های خود را که از ماشین یک کارمند به سرقت رفته بود ، داشت. این لپ تاپ متعلق به سیستم های بهداشت و درمان کپلین بوده و از آن محافظت شده با رمز عبور است ، با این حال داده ها رمزگذاری نشده و همچنین امکان پاک کردن از راه دور امکان پذیر نبود ، که این امکان را فراهم می کند که داده های 43000 بیمار قابل دسترسی باشد.

اطلاعات بيمار شامل اطلاعات بهداشتي ، شماره هاي تأمين اجتماعي و اطلاعات مالي بود. در این مرحله ، هیچ مدرکی مبنی بر سوءاستفاده از داده ها توسط هکرها وجود ندارد ، اما سیستم های بهداشتی درمانی كپلین هنوز موظف بودند كه به افراد آسیب دیده و همچنین اداره حقوق مدنی وزارت بهداشت و خدمات انسانی اطلاع دهند. این امر به این دلیل است که لپ تاپ فاقد ضمانت های مناسب بوده و سرقت هنوز خطراتی را برای بیماران و داده های آنها به وجود آورده است.

لپ تاپ سرقت شده از ایر

این فقط دزدی لپ تاپ در ایالات متحده نیست بلکه بسیار شایع و آسیب رسان است. ایر ، شرکت مخابرات ایرلندی ، همچنین در سال [year] لپ تاپ یک کارمند را به سرقت برد. در حالی که قرار بود این لپ تاپ از رمز محافظت شده و رمزگذاری شده باشد ، یک بروزرسانی امنیتی ناقص از روز قبل از سرقت منجر به رمزگشایی اطلاعات لپ تاپ هنگام سرقت شد..

این نقص باعث شده است تا دزد بتواند به داده های 37000 مشتری ایر دسترسی پیدا کند. این داده ها شامل نام ، آدرس ایمیل ، شماره حساب و شماره تلفن بود ، با این حال این شرکت اعلام کرد که هیچ گونه اطلاعات مالی در معرض خطر نیست.

این شرکت گزارش این حادثه را به کمیسر حفاظت از داده ها و همچنین مشتریان آسیب دیده اعلام کرده است. این واقعه نشان می دهد که شرکتهای هوشیار در حفاظت از داده های خود چقدر باید هوشیار باشند. در حالی که نقص امنیتی یک واقعیت ناگوار است ، ممکن است که یک قابلیت پاک کردن از راه دور بتواند داده ها را از دسترسی غیر مجاز محافظت کند.

سرقت لپ تاپ وزارت بهداشت کانادا

در پایان سال [year] ، یک لپ تاپ از یک کارمند دولتی در کانادا به سرقت رفت. این لپ تاپ بدون رمزگذاری از یک ماشین قفل شده گرفته شده بود ، و شامل اطلاعات بهداشتی در مورد نزدیک به 40،000 فرد از مناطق شمال غربی بود..

بین نامه های الکترونیکی و پرونده ها ، این لپ تاپ حاوی برخی اطلاعات بسیار حساس در زمینه سلامتی است ، از جمله سوابق مربوط به “واکسیناسیون HPV ، C. difficile (عفونت روده بزرگ) ، پاپ اسمیر ، سرفه مفید ، آزمایش خون برای سل ، عفونت های مقاربتی و بیماری های مقاوم به آنتی بیوتیک ، درمیان دیگران.”

در بالای داده های بهداشتی ، این لپ تاپ همچنین حاوی جزئیات شخصی است که می تواند برای سرقت هویت و جرایم دیگر مورد استفاده قرار گیرد. این دستگاه ظاهراً بدون رمزگذاری باقی مانده است زیرا این تبلت و لپ تاپ ترکیبی است که با نرم افزار رمزگذاری بخش IT سازگار نیست.

لپ تاپی که برای دستیابی به چنین اطلاعات حساس لازم است ، هرگز نباید بدون اقدامات صحیح محافظت ، بدون توجه به رمزگذاری چقدر سخت ، برای کارمند آزاد شود. اگر امکان پذیر نیست ، باید دستگاه ایمن برای این کار صادر شود.

سرقت لپ تاپ سرویس مخفی

در آن طرف این طیف ، در سال [year] یک لپ تاپ کاری یک سرویس مخفی از یک اتومبیل در شهر نیویورک به سرقت رفت. با وجود سرقت ، لپ تاپ حاوی اقدامات امنیتی مناسب برای کاهش هرگونه آسیب احتمالی بود.

سرویس مخفی لپ تاپ های کارمندان خود را کاملاً رمزگذاری می کند و به آنها اجازه نمی دهد که اطلاعات طبقه بندی شده ای داشته باشند. آنها همچنین از قابلیت پاک کردن از راه دور برای بی فایده بودن دستگاه ها برای هر مهاجمی برخوردار هستند. اگرچه جلوگیری از وقوع سرقت ها غیرممکن است ، اما داشتن یک سیاست جامع امنیت سایبری می تواند به محدود کردن هرگونه خسارت وارده کمک کند..

پاک کردن از راه دور و رمزگذاری کامل دیسک خطرات را به حداقل می رساند

حوادث ذکر شده در بالا نشان می دهد که اگر سازمان ها وقت خود را برای تأمین تجهیزات خود زودتر از وقت نگیرند ، چه میزان می توانند آسیب ببینند. ما تمایل به دست کم گرفتن خطرات یا تصور اینکه سناریوهای خاصی هرگز برای ما رخ نخواهد داد – تا اینکه خیلی دیر نشده است. واقعیت این است که لپ تاپ های ما غالباً حاوی داده های بسیار با ارزش و هدف اصلی سارقان هستند.

اگرچه به نظر می رسد برای برطرف کردن از راه دور یا رمزگذاری کامل دیسک در رایانه های شما یک دردسر به نظر برسد ، در مقایسه با هزینه های هنگفتی که می تواند از نقض داده ها باشد ، پرداخت هزینه کمی است..

همچنین مشاهده کنید:

- هارد درایوهای 3 در 5 دست دوم حاوی اطلاعات قبلی مالک است

- امنیت اطلاعات سایبری

ن مراحل زیر بروید:

1. ابتدا باید یک حساب کاربری در Prey بسازید. برای این کار به وب سایت Prey بروید و ثبت نام کنید.

2. پس از ثبت نام ، وارد حساب کاربری خود شوید و به بخش “دستگاه ها” بروید.

3. در این بخش ، دستگاه جدید خود را اضافه کنید. برای این کار ، روی دکمه “اضافه کردن دستگاه” کلیک کنید و اطلاعات مربوط به دستگاه خود را وارد کنید.

4. حالا باید نرم افزار Prey را روی دستگاه خود نصب کنید. برای این کار ، به بخش “دانلود Prey” بروید و نسخه مناسب را برای سیستم عامل خود دانلود کنید.

5. پس از نصب Prey ، وارد حساب کاربری خود شوید و به بخش “دستگاه ها” بروید. در این بخش ، دستگاه خود را انتخاب کنید و روی دکمه “گزارش گیری” کلیک کنید.

6. حالا Prey شروع به جمع آوری اطلاعات دستگاه شما می کند. این اطلاعات شامل موقعیت جغرافیایی دستگاه ، تصاویر از دوربین و اطلاعات دیگر است.

7. اگر دستگاه شما گم شد یا به سرقت رفت ، می توانید از طریق حساب کاربری Prey ، دستگاه خود را پاک کنید و از دسترسی به داده های شما جلوگیری کنید.

در کل ، پاک کردن از راه دور یک راه حل مفید برای حفاظت از داده های شما است. با استفاده از این روش ، می توانید از دسترسی به داده های شما توسط مهاجمان جلوگیری کنید و از خطرات احتمالی جلوگیری کنید.