A Shodan, John Matherly gondolata, egy speciális keresőmotor, amely lehetővé teszi a felhasználók számára érzékeny információkat találhat a nem védett internetkapcsolatú eszközökről (például számítógépek, babafigyelők, nyomtatók, webkamerák, útválasztók, otthoni automatizálási rendszerek, intelligens készülékek, szerverek) különféle szűrőkkel. A nem védett eszközök bárki számára veszélyeztethetők, beleértve a hackereket is, akik Shodan segítségével találják meg.

A Wikipedia úgy határozza meg, mint „szolgáltatási szalaghirdetések keresőmotorja, amelyek metaadatok, amelyeket a szerver küld vissza az ügyfélnek.” A Shodan és a hagyományos keresőmotorok, például a Google közötti különbség az, hogy Shodan indexeli az IoT (tárgyak internete) eszközöket és nem a weboldal tartalma, hanem rájuk vonatkozó, nyilvánosan elérhető információt ad vissza.

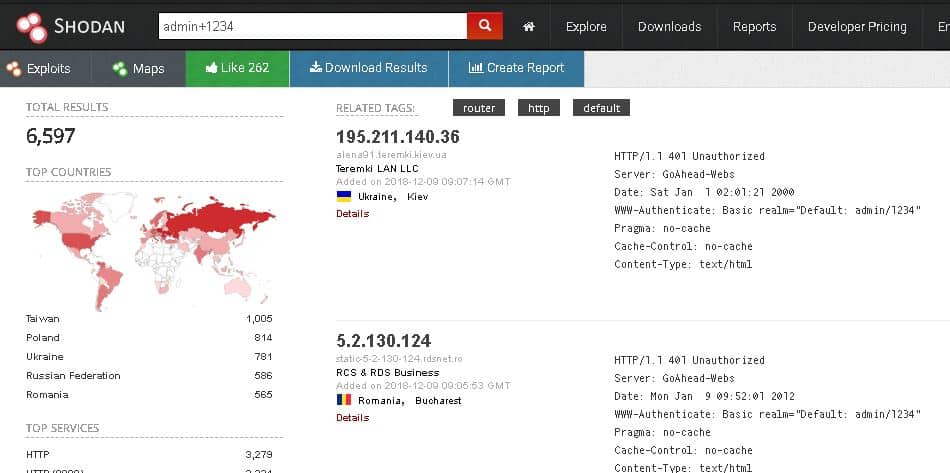

A Shodan segítségével bárki megtalálhatja az alapértelmezett bejelentkezési adatokat használó eszközöket – ez egy komoly és túl általános biztonsági hibás konfiguráció. Ebben a cikkben megtanuljuk, hogyan lehet kihasználni a Shodan előnyeit, hogy megtalálják a kiszolgáltatott eszközöket, és megakadályozzák őket a nyilvános ellenőrzés alól.

Shodannak néha rossz rappel van a népszerű (és szenzációs) médiában, amelyet egyszerűen úgy mutatnak be, hogy a rossz fiúk könnyen kiszolgáltatott célokat találjanak a csapkodáshoz. A valóság Shodan nem csak az eszköz, amely a hackereknek az arzenálukban találhatóak, és a számítógépes bűnözők számos módon megsérthetik a biztonsági réseket. A Shodan egy erőteljes és könnyen használható eszköz otthoni felhasználók és vállalkozások számára, hogy segítsék a sérülékeny eszközök azonosítását. Ezt követően rajtad múlik, hogy megóvja-e készülékeit.

De először foglaljuk össze Shodan alapjait, mi ez, mit csinál, hogyan működik, mennyit fizet, és vajon megérdemli-e ellentmondásos hírnevét.

Milyen félelmetes Shodan?

Az otthoni felhasználók számára Shodan kicsit olyan lehet, mint a Big Brother. Ezt az internetet a legfélelmetesebb keresőmotornak nevezik. A CNN Business szerint a Shodan kutatói érzékeny parancs- és vezérlőközpontokat találtak az atomerőművek számára. A CT Access blog egy ijesztő forgatókönyvet ír le, amikor egy Shodan-felhasználónak sikerült elérnie a forgalomirányító rendszert, és egyetlen egyszerű paranccsal beállította a rendszert teszt üzemmódra. De ezeknek a rendszereknek a veszélyeztetésére szolgáló eszközöket magukban a rendszerekben tett szokatlan biztonsági intézkedések tették nyilvánosságra. A CSO Online szerint: „Ha egy szervezet érzékeny adatokat tár fel az internetre, a Shodan blokkolása nem fogja megoldani a problémát.” Ehelyett a felhasználóknak a Shodan-t proaktív módon kell használni biztonsági eszközként annak kiderítésére, hogy készülékeikkel kapcsolatos információk nyilvánosan elérhető.

A Shodan-t félelmetesnek nevezték, főként annak köszönhetően, hogy ott nagyon sok eszköz van, amelyek kevés vagy egyáltalán nem használnak biztonságot. Például, amikor olyan alapértelmezett jelszavakat használnak, mint például az „admin” vagy a „0000”. Az eszköz Shodanon történő felkeresése ébresztő hívásnak számít, amely a biztonsági hiányosságok kiküszöbölésére szolgál..

Milyen betegségek esetén alkalmazható Shodan??

Noha a Shodan hasznos eszköz a digitális föld alatti és a számítógépes bűnözők számára, sok pozitív felhasználással rendelkezik otthoni felhasználók és szervezetek számára:

- Ez lehetővé teszi a házon belüli munkát penetrációs tesztelők és fehér kalap hackerek a vállalati hálózatok sérülékenységeinek azonosítása

- Otthoni felhasználók felfedezheti a sebezhetőségeket saját, internethez csatlakoztatott eszközeivel, és megállapíthatja, hogy valaki más használja-e őket. Például egy hackerek hozzáfértek a szerveréhez, és mi az IP-címük?

- Értékes adatokat szolgáltat az IoT (tárgyak internete) eszközeiről kutatási célok adattudósok, rendészeti tisztviselők és kiberbiztonsági szakemberek által

- Shodan segíthet a kritikus infrastruktúra-hálózatok azonosítása, vízkezelő létesítmények, amelyek nem lehetnek a nyilvános interneten, Internet-hozzáférhető SCADA vezérlőközpontok és IoT nem biztonságos otthoni hálózati eszközök, a hűtőgépektől az otthoni biztonsági rendszerekig.

- Shodan nyomon követi a legutóbbi kihasználásokat meghatározott eszközfajtákra vagy adott szoftver felhasználására irányul. Könnyedén felfedezheti, hogy vállalkozása veszélyeztethető-e a biztonsági kizsákmányolás szempontjából. (Úgy is beállíthat RSS-hírcsatornát, hogy értesítse Önt az IoT legutóbbi kihasználásáról.) 2016-ban a Github beszámolt egy Microsoft Windows Server 2003 IIS 6.0 kiaknázható hibájáról. A szoftvert a Microsoft már nem támogatja. Egy egyszerű kérdés, hogy Shodan-keresést hozzunk létre az összes (az írás időpontjában) 597 611 nem védett eszköz felsorolására a Microsoft-IIS / 6.0 használatával..

Példa egy népszerű keresési futtatásra, amely azonosítja az útválasztókat, amelyek a felhasználónevet / jelszót admin / 1234 néven használják a szalaghirdetésükben (Forrás: Shodan)

Shodan legális?

Az egyik első kérdés, amelyet a nem szándékosan feltesznek, a következő: „Jogi-e?” Scott Hirschfeld, műszaki szempontból válaszolva, azt mondja. Mivel Shodan csak egy „hatalmas portszkenner”, és egyszerűen kiteszi a veszélyeztetett eszközöket (valójában nem használja fel a felfedezett információkat), ez törvényes. „A portszkennelés nem sérti a számítógépes csalásról és visszaélésről szóló törvényt, mivel nem felel meg az eszköz rendelkezésre állásával vagy integritásával kapcsolatos kár követelményének.” Az olyan népszerű szkennerek, mint az nMap és a Nessus, nagyjából ugyanazt a munkát tudják elvégezni..

Hogyan működik Shodan??

Szerviz bannerek és bannerek megragadása

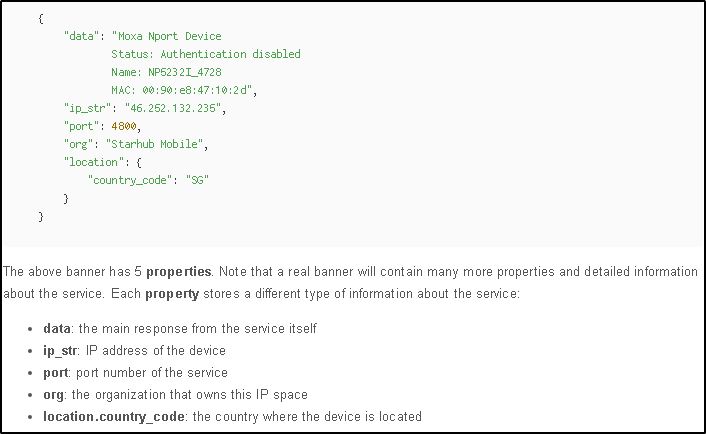

A szolgáltatás szalaghirdetésének megértése segít megérteni, hogy az eszközök hogyan lehetnek sebezhetők Shodan ellen. Shodan a webes robotok (pókok) felszabadításával működik, amelyek megragadják a szolgáltatási szalaghirdetéseket, amelyek nyilvános információkat szolgáltatnak egy eszköz szolgáltatásairól – pl. HTTP, FTP, SSH, Telnet, SNMP stb.

Az információk tartalmazhatják az eszköz nevét és IP-címét, azt a szoftvert, amelyet a szolgáltatás fut, milyen opciókat támogat, és milyen szolgáltatásokat nyújt. Ne feledje, hogy a reklámcsíkok hamisíthatók, de mi az a kincslelet, amelyet az igazi bannerek nyújtanak!

Példa egy egyszerűsített Shodan szalaghirdetésre (Forrás: Shodan)

Enyhén a reklámcsíkot összehasonlíthatják az ajtó éttermi táblával, amikor az nyitva van az üzleti vállalkozás számára, amely bejelenti a nyitvatartási időt, a menüt stb. Ebben a forgatókönyvben, amikor kinyitják az ajtót, és az étterem megnyílik, automatikusan az a az étterem frissítené információikat: Nyisd ki és valószínűbb, hogy megjeleníti az étterem helyét és elérhetőségeit. Hasonlóképpen, a szolgáltatási szalaghirdetés információt szolgáltat egy eszközről, amelyet Shodan visszakereshet és megjeleníthet.

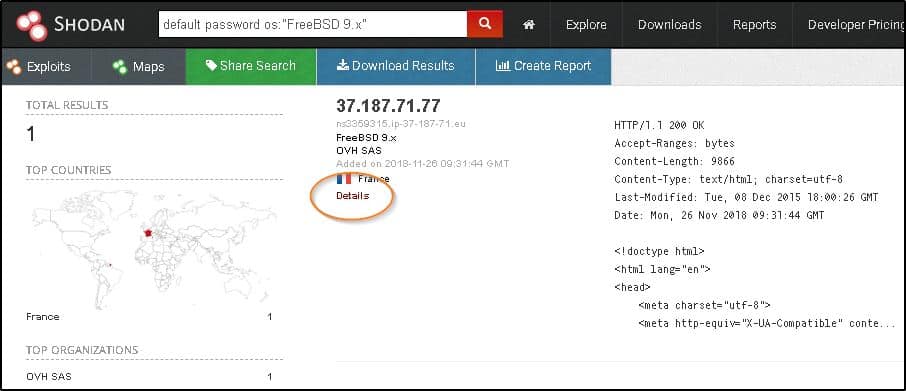

Mik a Shodan szűrők??

A keresési eredményeket ország, város, szervezet, operációs rendszer, időkeret, gazdagép neve, IP-tartomány vagy termék szerint szűrheti. Az IP-tartomány az egyik módja annak ellenőrzésére, hogy készülékei sebezhetőek-e. Az eredményoldal tartalmaz egy összefoglaló szűrőt is, pl. legjobb országok, nem minden ország a földön. Ha egy adott ország eredményeit szeretné megtekinteni, akkor az országszűrőt kell használni a keresési karakterláncban, pl. “Alapértelmezett jelszó ország: USA”. Több szűrővel mélyebbre merítheti az eredményeket.

csattanó Részletek további információkat nyújt az eszközről, pl. az eszköz tulajdonosát, nyitott portokat és az eszköz által futtatott szolgáltatásokat. A fekete kalap hackereinek tudnia kell az SSH bizonyos verzióinak kizsákmányolását. A Shodan segítségével gyorsan és egyszerűen megtalálhatja az összes internetet nyitó számítógépet, amely futtatja ezt a verziót. Voila, a veszélyeztetett célok azonnali listája.

Példa a FreeBSD eszközök szűrőjére alapértelmezett jelszó használatával (Forrás: Shodan)

Nyilvános IP-címek

Az otthoni eszközök egy nyilvános IP-címet osztanak meg, amelyet ISP-vel védeni kell (kell), és hozzá kell rendelni az útválasztóhoz. Ha Shodan nem végzett egy nagyon friss internetes vizsgálatot, és nem tartalmazza az internetszolgáltató által kiosztott IP-t (nagyon valószínűtlen), akkor valószínű, hogy nem jelenik meg a keresésben. Ne feledje, hogy Shodan az egész internet (körülbelül 500 millió eszköz) havonta egyszeri bejárását hajtja végre, tehát ha naprakész kérést szeretne tenni annak megerősítésére, hogy nem rendelkezik Shodan-ráccsal, akkor használja a Shodan API az igény szerinti szkenneléshez (szolgáltatás csak a fizetett előfizetők számára érhető el.) Az eszközhöz csatlakoztatott egyéb eszközök, pl. a nyomtatóját, azonosítsa a helyi (magán) IP-címek alapján, amelyek nem jelennek meg a Shodan-keresésben.

Hogyan végez kereséseket??

A hagyományos keresőmotorhoz hasonló módon egyszerűen beír egy keresési karakterláncot, és kattintson a Keresés gombra. A Shodan Súgójában megtalálható a szűrők átfogó listája a keresés eredményének szűkítése érdekében. Az alábbiakban bemutatunk néhány egyszerű lekérdezést:

- Keressen Cisco eszközöket Kaliforniában – Cisco város: Kalifornia

- Keressen Apache szervereket Németországban – Apache ország: de

- Találja meg az összes olyan eszközt, amely nem New York-ban található – város: „New York”

Jegyzet: Nincs szóköz a kettőspont és a keresési érték között, és ha egy karakterláncot használ szóközzel, akkor a keresési értéket idézőjelekbe kell becsomagolni..

Ki tudja használni a Shodan-t??

Bárki használhatja, és a fiók nélküli felhasználók számára ingyenes, bár a keresések két oldalra korlátozódnak. A legdrágább előfizetési terv havi 899 USD, korlátlan eredménnyel.

Tippek az eszközök távol tartásához a Shodan rácsától – [MEGOLDOTT]

Az eszközök védelmére számos módszer létezik, de messze a bevált gyakorlat a VPN használata, hogy a Shodan radar alatt maradjon..

Shodan biztonság 101

A otthoni felhasználó nem támaszkodhat ISP-jére a teljes védelem érdekében:

- Telepítsen egy VPN-t. Ez nem feltétlenül fog nagy dollárba kerülni; sok ingyenes.

- Soha ne használjon alapértelmezett konfigurációkat, például. jelszavak, felhasználónevek és SSID-k

- előnyösen vesz egy útválasztót közvetlenül a gyártótól nem az ISP-től, mivel a gyártók általában naprakészek a javításokkal; elvégre ez az elsődleges üzlet

- Mindig konfigurálja a szoftvert helyesen, és tartsa foltozva és naprakészen

- Az interneten elérhető a hűtőszekrényére vonatkozó információ? Kérdezd meg magadtól, hogy eszközöket valóban csatlakoztatni kell-e. Időnként a gyártók alapértelmezett konfigurációi nem biztonságosak.

- Mindig használja a HTTPS-t az IoT-eszközökön és a multi-factor autentikáció, ha elérhető

A fentieken túlmenően a szervezet eszközeinek a biztonság sokrétű megközelítése a legjobb módja annak védelmének:

- Mindig használjon VPN-t, különösen, ha eszközöket távolról kezeli, pl. vállalkozók vagy külső beszállítók számára, vagy rendelkezzen BYOD politikával

- Nézze át a szolgáltatási szalaghirdetések tartalmát, és vigyázzon, amit tévedésekben és üdvözlő üzenetekben derít fel; a legkisebb információ a szennyeződés fizetése a dedikált hackerért. Az Apache Tomcat alapértelmezés szerint rengeteg információt tesz közzé az eszköz által futtatott szolgáltatásokról. Az IBM gyors útmutatást nyújt az Apache Tomcat tisztításához, a Yeah Hub pedig lépésről lépésre nyújt útmutatást az IIS-kiszolgálók megszilárdításához..

- Végezzen szigorú biztonsági politikát a szervezeténél. A bennfentes fenyegetések nagymértékben veszélybe sodorják vállalkozását, mint a Shodan létezése és a Dark Webből származó szoftverek feltörése.

- Távolítsa el a régi és fel nem használt szolgáltatásokat

- Fontolja meg a nyílt forrású útválasztó firmware-jét, amely testreszabható és gyakran megbízhatóbb, mint a kereskedelmi lehetőségek, és úgy hozza létre és kezeli, mint az önkéntes informatikai szakemberek, akik ezt szereti, és nem csak pénzért. Két lehetőség a paradicsom és a DD-WRT.

- Az útválasztó kezeléséhez korlátozza a saját hozzáférését egyetlen IP-címre, amely nem része a hálózathoz rendelt címek készletének. Gyakorold a biztonságos irányítást, pl. ne engedje, hogy az útválasztó tárolja a bejelentkezési adatait.

- Soha ne engedélyezze a port-továbbítást az IoT-eszközök vagy a LAN-kiszolgálók számára. Ha internet-hozzáférésre van szüksége az eszközökhöz, telepítsen otthoni VPN-kiszolgálót, és inkább a VPN-en keresztül férjen hozzá a LAN-hoz.

- Légy olyan lopakodó, mint egy hacker. Ahelyett, hogy tudatja a betolakodókkal, felfedezte őket, ha engedélyezte a tűzfalainak, hogy elküldjenek egy ICMP Destination Unreachable üzenetet a blokkolni kívánt címekre. A Shodan-t használó hackerek számára értékes információ a gazdaszervezet létezéséről.

- Használjon egy fiók zárolási irányelvet, hogy csökkentsék a hálózaton történő erőszakos támadások kockázatát

Tudja meg, hogy készülékei sebezhetők-e

Az induláshoz szüksége lesz a nyilvános IP-címre. Megtalálásához egyszerűen írja be a „mi az én IP-címem” kifejezést a Google-ba.

A számítógép Shodanban történő kereséséhez írja be a „net: [a nyilvános IP-címed]” (idézőjelek nélkül) a Shodan keresőmezőbe. Ha az internetszolgáltató elvégzi a munkáját, akkor kap egy 404 nem található állapotüzenet. Ha sebezhető, Shodan visszaadja az eszköz részleteit. A hackerek nem ismerik a nyilvános IP-címet, de ha alapértelmezett felhasználónevet és jelszót használ, akkor az alapértelmezett bejelentkezési adatokat használó eszközök keresésével találhatnak meg téged. A Shodan rácsból való eltávolításának legjobb módja egy VPN telepítése, pl. OpenVPN.

A Shodan alternatívái annak megerősítéséhez, hogy készülékei sebezhetőek-e:

- Ha Shodan nem találja meg az Ön nyilvános IP-címének részleteit az alapkeresésben, használhat online port-leolvasó eszközt, például a Saját név elrejtése, hogy megerősítse a portjainak védelmét. Adja meg nyilvános IP-címét. Minden portnak zárt vagy szűrt (tűzfal vagy szűrő által védett) állapotban kell lennie. Ha a Saját név elrejtése funkciót használja a helyi IP-cím letapogatásához, akkor üzenetet kell kapnia arról, hogy a gazdagép nem működik, vagy valami hasonlót mond: „Hiba: A szerver nem hajlandó átvizsgálni ezt a gazdagépet.”

- A Censys hasonló, de újabb és felhasználóbarátabb, mint a Shodan. Írja be az IP-címét. Ha készüléke védett, akkor a következő üzenethez kell érkeznie: „Nem találtunk nyilvános szolgáltatásokat ezen a gazdagépen, vagy a gazda van a feketelistánkban.”

- Az IoT szkenner portszkennelést végezhet annak megállapítása érdekében, hogy valamelyik eszköze elérhető-e nyilvánosan az interneten.

Blokkolja a Shodan szkennereket

Szigorúan véve, nem távolítja el készülékét Shodanból, megakadályozza, hogy a motor megtalálja. Az IP Fire szerint Shodan mintegy 16 különböző szkennert használ, hogy naprakészen tartsa az indexét. Ezeknek a szkennereknek a blokkolására beállíthatja a Shodan szkennerek ismert gazdagép-meghatározásait a számítógép tűzfalán. Sajnos ezek az IP-címek bármikor megváltozhatnak, így a biztonsági rutin részeként frissíteni kell őket. Sajnos a VPN-ket úgy tervezték, hogy megkerüljék a tűzfalakat, így a tűzfal figyelmeztethet egy Shodan-lekérdezésre, de nem védi meg a hackelés támadásaitól. Az ismert Shodan szkennerek blokkolása gyors megoldás olyan helyzetekben, amikor nem használhat VPN-t, és eszközeinek nyilvános szemmel kell lenniük.

Állítsa be a VPN-t

A Comparitech a legjobb (és a legrosszabb) VPN-ket kerekítette, beleértve az ingyenes VPN-ket is:

- Legjobb VPN-szolgáltatások [year]-ban

- 20+ ingyenes VPN, egymás mellé osztályozva

- 6 legjobb ingyenes VPN, amelyekben megbízhat

- A legjobb VPN-k Linuxhoz [year]-ban (és a legrosszabb)

Ha pánikba kerül Shodan miatt?

A legtöbb ember nem aggódik annyira, hogy az olyan alkalmazások, mint a Facebook és a böngészők, mint a Google, többet tudnak róluk, mint a saját anyjuk, bár nekik is kellene. Nem akarod megjelenni a Shodan-keresésben, de ahogyan láttuk, nem túl nehéz megvédeni magát.

Az alapértelmezett konfigurációt használó eszközöket leginkább a Shodan vagy bármilyen más, a nem biztonságos eszközkonfiguráció szippantására tervezett szoftverrel rendelkező számítógépes bűnöző veszélyezteti. Ijesztő nem csak Shodan. A Google dorks – az SQL keresési lekérdezések, amelyek egy weboldal indexében keresnek információt – kifejlesztésre kerültek, mielőtt Shodan a helyszínre érkezett 2009-ben. Ezek a lekérdezések arra is felhasználhatók, hogy kiszolgáltatott információkat találjanak az Ön webhelyén, pl. bizalmas adatokat tartalmazó dokumentum.

A Shodan használatának megkezdéséhez a Shodan tudásbázis átfogó, és hasznos hely a motor használatának megtanulására és a hatékony önvédelemre, valamint szórakoztató tárgyak internete és tények megismerésére..

i, hogy az emberek ellenőrizzék, hogy az otthoni automatizálási rendszereik biztonságosak-e, és nincsenek-e nyitott kapuk a hackerek számára. A vállalkozások számára a Shodan segíthet az eszközök és szerverek biztonságának ellenőrzésében, és azonosítani lehet a sérülékeny pontokat, amelyeket javítani kell. A Shodan használata segíthet a biztonsági rések feltárásában, és lehetővé teszi a felhasználók számára, hogy megakadályozzák a hackereket a kiszolgáltatott eszközök megtalálásában és kihasználásában.

Shodan legális?

A Shodan használata teljesen legális, és nem számít bűncselekménynek. Azonban fontos megjegyezni, hogy a Shodan használata etikus és felelős módon történjen. A Shodan nem arra szolgál, hogy a hackerek könnyen megtalálják a kiszolgáltatott eszközöket, hanem arra, hogy a felhasználók azonosítsák és javítsák a biztonsági réseket.

Hogyan működik Shodan??

A Shodan működése egyszerű. Az eszközök és szerverek nyilvános IP-címeit indexeli, majd ezeket az információkat szűrők segítségével lehet keresni. A Shodan nem indexeli a weboldalak tartalmát, hanem az IoT eszközök nyilvánosan elérhető információit.

Szerviz bannerek és bannerek megragadása

A Shodan az eszközök és szerverek által küldött szerviz bannerek és bannerek alapján indexeli azokat. Ezek a bannerek olyan információkat tartalmaznak, mint az eszköz típusa, a verziószám és a használt szoftver.

Mik a Shodan szűrők??

A Shodan szűrők segítségével lehet keresni az eszközök és szerverek között. A szűrők lehetővé teszik a felhasználók számára, hogy pontosan meghatározzák, mit keresnek. Például lehet keresni az eszköz típusa, a verziószám, az ország vagy a város alapján.

Nyilvános IP-címek

A Shodan csak azokat az eszközöket és szervereket indexeli, amelyeknek nyilvános IP-címe van. Azok az eszközök, amelyeknek nincs nyilvános IP-címe, nem kerülnek indexelésre.

Hogyan végez kereséseket??

A Shodan keresése egyszerű. A felhasználóknak csak be kell írniuk a keresett kifejezést a keresőmezőbe, majd a szűrők segítségével finomíthatják a keresést. A Shodan keresése ingyenes, de a felhasználók előfizetést is vásárolhatnak, hogy további funkciókhoz és adatokhoz férjenek hozzá.

Ki tudja használni a Shodan-t??

A Shodan-t bárki használhatja, aki érdeklődik az IoT eszközök és szerverek biztonsága iránt. Az otthoni felhasználók és a vállalkozások egyaránt használhatják a Shodan-t a biztonsági rések azonosítására és javítására.

Tippek az eszközök távol tartásához a