Shodan, детище Джона Мазерли, является специализированной поисковой системой, которая позволяет пользователям найти конфиденциальную информацию о незащищенных подключенных к Интернету устройствах (например, компьютеры, радионяни, принтеры, веб-камеры, маршрутизаторы, системы домашней автоматизации, интеллектуальные устройства, серверы) с использованием различных фильтров. Любое устройство, которое не защищено, потенциально уязвимо для всех, включая хакеров, использующих его для обнаружения..

Википедия описывает его как «поисковую систему сервисных баннеров, которые представляют собой метаданные, которые сервер отправляет обратно клиенту». Разница между Shodan и традиционными поисковыми системами, такими как Google, заключается в том, что Shodan индексирует устройства IoT (Internet of Things) и возвращает общедоступную информацию о них, а не содержание веб-сайта.

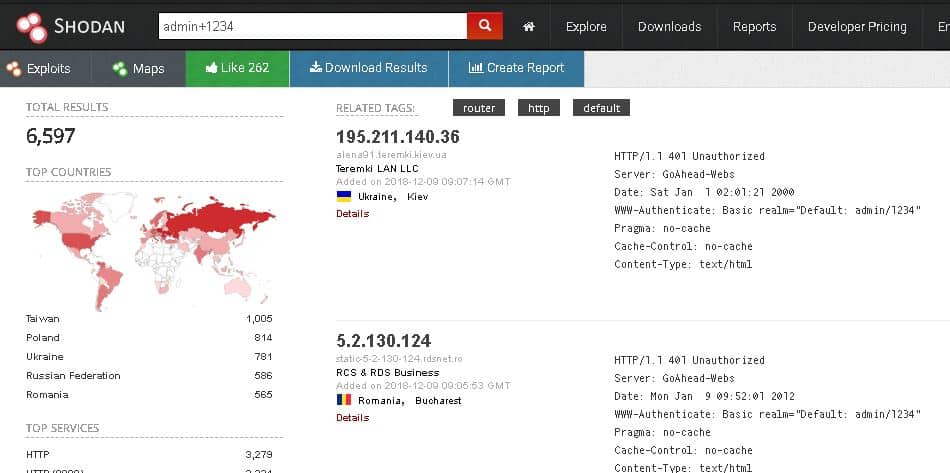

С Shodan каждый может найти устройства, которые используют данные для входа в систему по умолчанию – серьезная и слишком распространенная неверная конфигурация безопасности. В этой статье мы узнаем, как воспользоваться Shodan, чтобы найти уязвимые устройства и заблокировать их от публичного контроля..

В популярных (и сенсационных) средствах массовой информации Шодану иногда дается плохой рэп, который изображается как простой способ для плохих парней найти уязвимые цели для взлома. Реальность такова, что Шодан – не единственный инструмент, который хакер имеет в своем арсенале, и у злоумышленников есть много способов преодолеть лазейки в безопасности. Shodan – это мощный и простой в использовании инструмент для домашних пользователей и предприятий, помогающий идентифицировать уязвимые устройства. После этого вы должны защищать свои устройства..

Но сначала давайте подведем итоги основ Shodan, что это такое, что он делает, как он работает, сколько он стоит и заслуживает ли он своей неоднозначной репутации..

Насколько страшен Шодан?

Для домашнего пользователя Shodan может показаться немного похожим на Big Brother. Он был назван «самой страшной поисковой системой в Интернете». По данным CNN Business, исследователи Shodan обнаружили чувствительные устройства центра управления и контроля для атомных электростанций. В блоге CT Access описан страшный сценарий, когда пользователю Shodan удалось получить доступ к системе управления движением и с помощью одной простой команды установить систему в тестовый режим. Но средства для компрометации этих систем были обнародованы некачественными мерами безопасности в самих системах. Согласно CSO Online: «Если организация раскрывает конфиденциальные данные в Интернете, блокировка Shodan не решит проблему». Вместо этого пользователи должны активно использовать Shodan в качестве инструмента безопасности, чтобы выяснить, является ли информация об их устройствах доступной. общедоступный.

Shodan был помечен как страшный, в основном из-за большого количества устройств, которые практически не используют безопасность. Например, когда они используют пароли по умолчанию, такие как «admin» или «0000». Поиск вашего устройства на Shodan должен быть пробуждением, чтобы устранить ваши недостатки безопасности.

Для чего используется Шодан?

Хотя Shodan является полезным инструментом для цифрового подполья и киберпреступников, он имеет много положительных применений для домашних пользователей и организаций:

- Это позволяет в доме тестеры на проникновение и белая шляпа хакеров выявить уязвимости в корпоративных сетях

- Домашние пользователи может обнаруживать уязвимости с помощью своих собственных подключенных к Интернету устройств и определять, использует ли их кто-либо еще. Например, имеет ли хакер доступ к вашему серверу и каков их IP-адрес??

- Он предоставляет ценные данные об устройствах IoT (Internet of Things) для исследовательские цели исследователи данных, сотрудники правоохранительных органов и специалисты по кибербезопасности

- Шодан может помочь идентифицировать критические сети инфраструктуры, например, водоочистные сооружения, которые не должны быть в общедоступном интернете, доступные через Интернет центры управления SCADA и незащищенные устройства домашней сети IoT, от холодильников до систем домашней безопасности.

- Shodan отслеживает последние подвиги нацелены на конкретные типы устройств или использование определенного программного обеспечения. Вы можете легко обнаружить, может ли ваш бизнес быть уязвимым для эксплойтов безопасности. (Вы даже можете настроить RSS-канал, чтобы уведомлять вас о недавних эксплойтах IoT.) В 2016 году Github сообщил об уязвимой ошибке в IIS 6.0 в Microsoft Windows Server 2003. Программное обеспечение больше не поддерживается Microsoft. С помощью Microsoft-IIS / 6.0 создать поиск Shodan, чтобы получить список всех (на момент написания) 597 611 незащищенных устройств..

Пример популярного поискового прогона для определения маршрутизаторов, которые используют имя пользователя / пароль в качестве admin / 1234 в своем баннере (Источник: Shodan)

Является ли Шодан законным?

Один из первых вопросов, которые задают непосвященные: «Это законно?» Скотт Хиршфельд из CT Access, отвечая с технической точки зрения, говорит, что это так. Поскольку Shodan – это просто «массивный сканер портов», который просто выставляет уязвимые устройства (фактически не использует информацию, которую обнаруживает), это законно. «Сканирование портов не является нарушением Закона о компьютерном мошенничестве и злоупотреблениях, поскольку оно не соответствует требованию относительно ущерба, связанного с доступностью или целостностью устройства». Популярные сканеры, такие как nMap и Nessus, могут выполнять почти одинаковую работу.

Как работает Шодан?

Сервис баннеров и захват баннеров

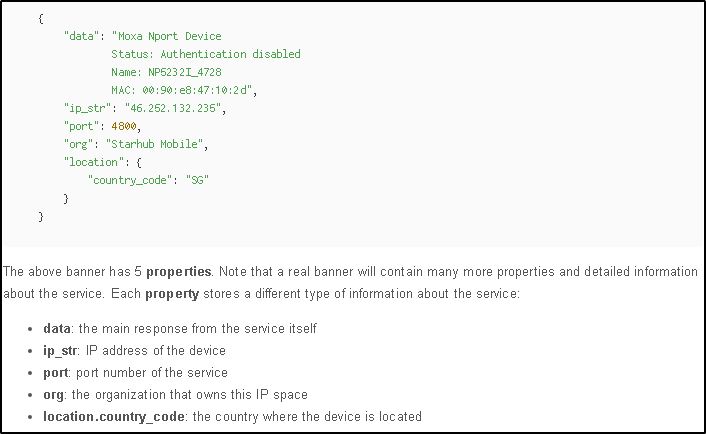

Понимание, что такое сервисный баннер, помогает понять, как устройства могут быть уязвимы для Shodan. Shodan работает с веб-сканерами (пауками), которые захватывают сервисные баннеры, которые предоставляют общедоступную информацию об услугах устройства – например, HTTP, FTP, SSH, Telnet, SNMP и т. Д..

Информация может включать имя и IP-адрес устройства, какое программное обеспечение работает, какие параметры оно поддерживает и какие службы оно предоставляет. Имейте в виду, баннеры могут быть фальсифицированы, но что за сокровищница информации предоставляют настоящие баннеры!

Пример упрощенного шоданского баннера (Источник: Шодан)

В общем, баннер можно сравнить с табличкой ресторана на двери, когда он открывается для бизнеса, объявляя часы работы, меню и т. Д. В этом сценарии, когда дверь открыта и ресторан открывается, автоматически на интернет-сайтах, где есть ресторан будет обновлять свою информацию открыто и, скорее всего, отображать местоположение ресторана и контактные данные. Точно так же сервисный баннер предоставляет информацию об устройстве, которое может быть извлечено и отображено Shodan..

Что такое фильтры Shodan?

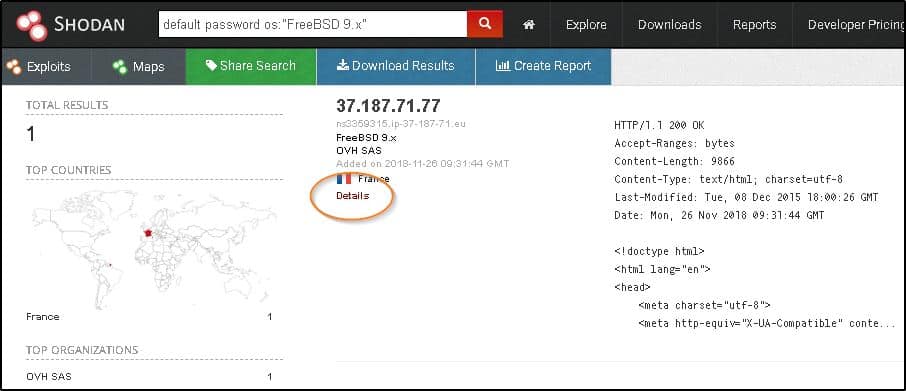

Вы можете фильтровать результаты поиска по стране, городу, организации, операционной системе, таймфрейму, имени хоста, диапазону IP или продукту. Диапазон IP-адресов является одним из способов проверки уязвимости ваших устройств. Страница результатов также предоставляет сводный фильтр, например, Лучшие страны, не каждая страна на земле. Если вы хотите увидеть результаты для конкретной страны, вы должны использовать фильтр стран в строке поиска, например, «Страна пароля по умолчанию: США». Вы можете углубить результаты с несколькими фильтрами.

Нажатие кнопки Детали предоставляет дополнительную информацию об устройстве, например, владелец устройства, открытые порты и службы, на которых работает устройство. Хакер в черной шляпе может знать о подвиге против определенной версии SSH. С помощью Shodan можно быстро и легко найти все компьютеры, открытые для Интернета, работающие под этой версией. Вуаля, мгновенный список уязвимых целей.

Пример фильтра для устройств FreeBSD, использующих пароль по умолчанию (Источник: Shodan)

Общедоступные IP-адреса

Домашние устройства имеют один общий IP-адрес, который (должен быть) защищен вашим интернет-провайдером и назначен вашему маршрутизатору. Если Shodan не провёл самое последнее интернет-сканирование и не включил IP-адрес, назначенный вашим провайдером (очень маловероятно), скорее всего, вы не будете отображаться в поиске. Помните, что Shodan выполняет сканирование всего Интернета (около 500 миллионов устройств) только один раз в месяц, поэтому, если вы хотите сделать актуальный запрос, подтверждающий, что вы отключены от сети Shodan, вам необходимо использовать Shodan API для сканирования по требованию (услуга доступна только для платных подписчиков.) Другие устройства, подключенные к вашему устройству, например ваш принтер, идентифицируйте вас по вашим локальным (частным) IP-адресам, которые не будут отображаться в поиске Shodan.

Как вы выполняете поиск?

Подобно традиционной поисковой системе, вы просто вводите строку поиска и нажимаете «Поиск». Справочный центр Shodan предоставляет полный список фильтров, чтобы сузить результаты вашего поиска. Ниже приведены несколько простых примеров запросов:

- Найти устройства Cisco в Калифорнии – Город Cisco: Калифорния

- Найти серверы Apache в Германии – страна Apache: de

- Найти все устройства, не расположенные в Нью-Йорке – город: «Нью-Йорк»

Замечания: Между двоеточием и поисковым значением нет пробела, и если вы используете строку с пробелом, вы должны заключить поисковое значение в кавычки.

Кто может использовать Shodan?

Любой может использовать его, и это бесплатно для пользователей без учетной записи, хотя поиск ограничен двумя страницами результатов. Самый дорогой тарифный план – 899 долларов в месяц с неограниченными результатами..

Советы, чтобы держать ваши устройства от сетки Шодана – [решено]

Есть несколько способов защитить ваши устройства, но лучшая практика на данный момент – использовать VPN, чтобы оставаться под радаром Шодана..

Шодан безопасности 101

Домашний пользователь не должен полагаться на своего провайдера для полной защиты:

- Установите VPN. Это не обязательно будет стоить вам больших денег; многие свободны.

- Никогда не используйте конфигурации по умолчанию, например пароли, имена пользователей и SSID

- Предпочтительно купить роутер напрямую от производителя а не от вашего интернет-провайдера, поскольку производители, как правило, более современны с исправлениями; это, в конце концов, их основной бизнес

- Всегда правильно настроить программное обеспечение, и держать это исправленным и актуальным

- Доступна ли информация о вашем холодильнике в Интернете?? Спросите себя, действительно ли ваши устройства должны быть подключены. Иногда стандартные конфигурации производителей не являются безопасными.

- Всегда использовать HTTPS на ваших устройствах IoT и многофакторной аутентификации, где это возможно

В дополнение к вышесказанному, многогранный подход к безопасности для устройств организации – лучший способ защитить его:

- Всегда используйте VPN, особенно если вы управляете устройствами удаленно, например, для подрядчиков или внешних поставщиков, или иметь политику BYOD

- Просмотрите содержание сервисных баннеров и будьте внимательны с тем, что вы обнаруживаете в сообщениях об ошибках и приветствиях; Наименьшая часть информации – это грязь для преданного хакера. Apache Tomcat по умолчанию публикует тонны информации об услугах, которые работает на устройстве. У IBM есть краткое руководство по очистке Apache Tomcat, а Yeah Hub предоставляет пошаговые инструкции по усилению защиты серверов IIS..

- Внедрите строгую политику безопасности в своей организации. Инсайдерские угрозы ставят ваш бизнес под большой риск, так как существование Shodan и хакерского программного обеспечения из Dark Web.

- Удалить устаревшие и неиспользуемые сервисы

- Рассмотрим встроенное ПО маршрутизатора с открытым исходным кодом, которое можно настраивать и зачастую более надежное, чем коммерческие варианты, создаваемое и управляемое добровольцами-ИТ-специалистами, которые делают это ради любви, а не только ради денег. Два варианта: томатный и DD-WRT.

- Ограничьте свой собственный доступ для управления маршрутизатором одним IP-адресом, который не входит в пул адресов, назначенных вашей сети. Практикуйте безопасное управление, например не позволяйте маршрутизатору хранить ваши данные для входа.

- Никогда не включайте переадресацию портов для устройств IoT или серверов в вашей локальной сети. Если вам нужен доступ к вашим устройствам через Интернет, установите домашний VPN-сервер и получите доступ к локальной сети через VPN..

- Будь таким хитрым, как хакер. Вместо того, чтобы сообщать злоумышленникам о том, что вы их обнаружили, разрешив брандмауэру отправить сообщение ICMP Destination Unreachable на адреса, которые вы хотите заблокировать, дайте сканеру истечь. Знание того, существует ли хост, является ценной информацией для хакеров, использующих Shodan.

- Используйте политику блокировки учетных записей, чтобы снизить риск грубых атак в вашей сети.

Узнайте, уязвимы ли ваши устройства

Для начала вам понадобится ваш публичный IP-адрес. Чтобы найти его, просто введите «какой мой IP-адрес» в Google.

Чтобы найти свой компьютер в Shodan, введите «net: [ваш публичный IP-адрес]» (без кавычек) в поле поиска Shodan. Если ваш провайдер делает свою работу, вы получите 404 Не Найдено статус. Если вы уязвимы, Shodan вернет данные вашего устройства. Хакеры могут не знать ваш публичный IP-адрес, но если вы используете имя пользователя и пароль по умолчанию, они могут найти вас, выполнив поиск устройств, которые используют данные для входа в систему по умолчанию. Лучший способ удалить себя из сети Shodan – установить VPN, например, OpenVPN.

Альтернативы Shodan для подтверждения уязвимости ваших устройств:

- Если Shodan не предоставляет информацию о вашем общедоступном IP-адресе в обычном поиске, вы можете использовать онлайн-инструмент сканирования портов, например Скрыть мое имя, чтобы подтвердить, что ваши порты защищены. Введите ваш публичный IP-адрес. Все порты должны быть в закрытом или фильтрованном (защищенном брандмауэром или фильтром) состоянии. Если вы используете Hide My Name для сканирования вашего локального IP-адреса, вы должны получить сообщение о том, что хост отключен или что-то вроде «Ошибка: сервер не хочет сканировать этот хост».

- Censys похож, но более новый и более удобный, чем Shodan. Введите свой IP-адрес. Если ваше устройство защищено, вы должны получить сообщение следующего содержания: «Мы не нашли общедоступных служб на этом хосте, или хост находится в нашем черном списке».

- IoT Scanner может выполнять сканирование портов, чтобы определить, доступны ли какие-либо из ваших устройств в Интернете..

Блок сканеры Shodan

Строго говоря, вы не удаляете свое устройство из Shodan, вы блокируете двигатель от его обнаружения. IP Fire сообщает, что Shodan использует около 16 различных сканеров, чтобы поддерживать свой индекс в актуальном состоянии. Чтобы заблокировать эти сканеры, вы можете настроить известные определения хостов для сканеров Shodan в брандмауэре вашего компьютера. К сожалению, эти IP-адреса могут измениться в любое время, поэтому вам придется регулярно обновлять их, как часть вашей процедуры безопасности. К сожалению, VPN предназначены для обхода брандмауэров, поэтому брандмауэр может предупреждать вас о запросе Шодана, но не может защитить вас от хакерской атаки. Блокировка известных сканеров Shodan – это быстрое решение в ситуациях, когда вы не можете использовать VPN, а ваши устройства должны быть открытыми.

Настройте VPN

Comparitech собрал лучшие (и худшие) VPN, включая бесплатные:

- Лучшие VPN-сервисы на [year] год

- 20+ бесплатных VPN-сервисов с рейтингом

- 6 лучших бесплатных VPN, которым вы можете доверять

- Лучшие VPN для Linux в [year] году (и худшие)

Если вы паникуете по поводу Шодана?

Большинство людей не слишком беспокоятся о том, что такие приложения, как Facebook и браузеры, такие как Google, знают о них больше, чем их собственные матери, даже если они должны. Вы не хотите появляться в поисках Шодана, но это, как мы видели, не слишком сложно, чтобы защитить себя.

Устройства, использующие конфигурации по умолчанию, подвергаются наибольшему риску со стороны киберпреступников, использующих Shodan или любое другое программное обеспечение, разработанное для обнаружения небезопасных конфигураций устройств. Страшно не только Шодан. Google dorks – поисковые запросы SQL, которые ищут информацию в индексе веб-сайта – были разработаны до того, как Shodan появился на сцене в 2009 году. Эти запросы также могут использоваться для поиска уязвимой информации на вашем веб-сайте, например, документ, содержащий конфиденциальные данные.

Чтобы начать работу с Shodan, база знаний Shodan является всеобъемлющей и полезной, чтобы узнать, как использовать движок и эффективно защитить себя, а также получать удовольствие от изучения некоторых фактов и мелочей IoT.

т использовать Shodan для проверки безопасности своих устройств, таких как маршрутизаторы, веб-камеры и другие устройства IoT. Организации могут использовать Shodan для мониторинга своих сетей и обнаружения уязвимостей в своих системах. Кроме того, Shodan может быть полезен для исследования уязвимостей в различных устройствах и системах, что может помочь улучшить безопасность в целом. Является ли Шодан законным? Shodan является законным инструментом, который может использоваться для исследования уязвимостей и проверки безопасности устройств. Однако, использование Shodan для незаконных целей, таких как взлом или нарушение чьей-то конфиденциальности, является незаконным и может привести к юридическим последствиям. Как работает Шодан? Shodan использует сервис баннеров для сбора метаданных о подключенных к Интернету устройствах. Эти метаданные включают информацию о производителе, модели, версии программного обеспечения и другие детали, которые могут быть полезны для идентификации уязвимостей. Shodan также использует фильтры для уточнения результатов поиска и обнаружения уязвимых устройств. Общедоступные IP-адреса также могут быть использованы для поиска уязвимых устройств. Как вы выполняете поиск? Для выполнения поиска на Shodan необходимо зарегистрироваться на сайте и получить API-ключ. Затем можно использовать поисковый запрос, чтобы найти устройства, которые соответствуют определенным критериям. Например, можно искать устройства, которые используют уязвимые версии программного обеспечения или устройства, которые используют пароли по умолчанию. Кто может использовать Shodan? Shodan может быть использован любым человеком или организацией, которые хотят проверить безопасность своих устройств или мониторить свои сети на наличие уязвимостей. Однако, использование Shodan для незаконных целей является незаконным и может привести к юридическим последствиям. Советы, чтобы держать ваши устройства от сетки Шодана – [решено] Для того чтобы защитить свои устройства от Shodan, необходимо принимать меры по улучшению безопасности, такие как изменение паролей по умолчанию, обновление программного обеспечения и использование сильных паролей. Также рекомендуется использовать VPN для защиты своей сети от внешних угроз. Шодан безопасности 101 Shodan может быть использован для обнаружения уязвимостей в различных устройствах и системах. Для того чтобы использовать Shodan в качестве инструмента безопасности, необходимо знать, как выполнять поиск и как использовать фильтры для уточнения результатов. Узнайте, уязвимы ли ваши устройства Для того чтобы узнать, уязвимы ли ваши устройства, можно использовать Shodan для поиска устройств, которые