În fiecare zi, cercetătorii și hackerii de securitate descoperă noi vulnerabilități, sporind zeci de mii de găuri cunoscute în aplicații, servicii, sisteme de operare și firmware.

Un scaner de vulnerabilitate oferă asistență automată pentru urmărirea vulnerabilităților cunoscute și detectarea expunerii dvs. la acestea.

Intrăm în detaliile fiecăruia dintre instrumentele care apar în acest post, dar dacă aveți timp scurt, aici este lista noastră cu cele mai bune scanere de vulnerabilitate a rețelei:

- SolarWinds Network Configuration Manager (PROBALĂ GRATUITĂ) – Gratuit timp de 30 de zile, fără obligația de a trece la versiunea plătită, acesta este un manager de configurare foarte complet, care scanează setările dispozitivului care creează vulnerabilități.

- ManageEngine Vulnerability Manager Plus (TRIAL GRATUIT) – Ambele versiuni gratuite și plătite pentru mediile Windows și Windows Server, includ scanarea vulnerabilităților și atenuarea automată.

- Monitorizarea vulnerabilității rețelei de analiză cu PRTG (GRATUIT TRIAL) – Parte a sistemului de monitorizare a resurselor PRTG, acest instrument verifică jurnalele și monitorizează modelele de trafic, precum și protejează porturile și utilizarea resurselor. Este gratuit pentru a utiliza până la 100 de senzori.

- OpenVAS – Sistemul de Evaluare a Vulnerabilității Deschis este un manager de vulnerabilitate gratuit pentru Linux, care poate fi accesat pe Windows printr-o VM.

- Analizorul de securitate de bază Microsoft (MBSA) – Un instrument gratuit și ușor de utilizat, care verifică vulnerabilitățile produselor Microsoft.

- Retina Network Scanner Edition Edition – Liber pentru a scana până la 256 de adrese IP, acest sistem se bazează pe o bază de date centrală cu punctele slabe cunoscute.

- Nexpose Community Edition – Gratuit pentru scanări de până la 32 de adrese IP, acest instrument descoperă și înregistrează dispozitivele conectate la rețea, evidențiind orice vulnerabilități cunoscute în fiecare.

- Kaspersky Software Updater – Un utilitar gratuit pentru Windows care va instala actualizări disponibile pentru oricare dintre software-urile dvs., nu doar produsele Kaspersky.

Cine are nevoie de un scaner de vulnerabilitate a rețelei?

Orice rețea dincolo de cel mai mic birou are o suprafață de atac prea mare și complexă pentru monitorizarea pur manuală. Chiar dacă sunteți responsabil doar pentru câteva gazde și dispozitive, aveți nevoie de asistență automatizată pentru a urmări eficient și amănunțit lista de vulnerabilități cunoscute și pentru a vă asigura că rețeaua dvs. nu este expusă.

În zilele noastre, majoritatea sistemelor de operare furnizează actualizări automate de software. Pentru o organizație mică, aceasta poate fi suficientă. Dar cât de mult din software-ul dvs. instalat acoperă? Și ce dintre serviciile neconfigurate sau software-ul neautorizat care a apărut în rețea?

Adagiul „hack yourself first” sugerează că orice gazdă sau dispozitiv expus pe internet ar trebui să fie testat la penetrare, iar principiul „apărare în profunzime” spune că chiar gazdele și dispozitivele „interne” trebuie auditate regulat.

Un scaner de vulnerabilitate oferă asistență automată în acest sens. La fel ca multe instrumente de administrare a rețelei, un scaner de vulnerabilitate are atât utilizări legitime cât și nelegitime. Poate fi de ajutor administratorului de sistem, dezvoltatorului, cercetătorului de securitate, testatorului de penetrare sau hackerului de tip black-hat. Poate fi utilizat pentru evaluarea expunerii pentru a vă securiza rețeaua sau pentru a căuta exploatări viabile care să permită ruperea acesteia.

Cum funcționează un scaner de vulnerabilitate a rețelei?

Un scaner de vulnerabilitate se bazează pe o bază de date cu vulnerabilități cunoscute și teste automatizate pentru acestea. Un scaner limitat se va adresa doar unei singure gazde sau a unui set de gazde care rulează o singură platformă a sistemului de operare. Un scaner complet scanează o gamă largă de dispozitive și gazde pe una sau mai multe rețele, identificând tipul dispozitivului și sistemul de operare și identificând vulnerabilitățile relevante cu o intruzivitate mai mică sau mai mare.

O scanare poate fi doar bazată pe rețea, realizată de pe internetul mai larg (scanare externă) sau din interiorul rețelei locale (scanare internă). Poate fi un inspecție profundă acest lucru este posibil atunci când scanerului i s-au oferit certificate de autentificare pentru a se autentifica ca utilizator legitim al gazdei sau dispozitivului.

Managementul vulnerabilității

Scanarea vulnerabilităților este doar o parte a procesului de gestionare a vulnerabilităților. Odată ce scanerul descoperă o vulnerabilitate, acesta trebuie raportat, verificat (este fals pozitiv?), Prioritizat și clasificat pentru risc și impact, remediat și monitorizat pentru a preveni regresia.

Organizația dvs. are nevoie de un proces – mai mult sau mai puțin formal – pentru abordarea vulnerabilităților. Un proces de gestionare a vulnerabilității include scanări programate, ghiduri de prioritizare, gestionarea modificărilor pentru versiunile de software și asigurarea procesului. Cele mai multe scanere de vulnerabilitate pot face parte dintr-o soluție completă de gestionare a vulnerabilităților, astfel încât organizațiile mai mari trebuie să privească acel context atunci când selectează un scaner.

Multe vulnerabilități pot fi abordate prin corecție, dar nu tuturor. O analiză cost / beneficiu ar trebui să facă parte din proces, deoarece nu toate vulnerabilitățile sunt riscuri în fiecare mediu și pot exista motive de afaceri pentru care nu puteți instala un patch dat. Astfel, este util când ghidul de remediere de la instrument include mijloace alternative (de exemplu, dezactivarea unui serviciu sau blocarea unui port prin firewall).

Caracteristici de luat în considerare

Atunci când alegeți un scaner de vulnerabilitate, există multe caracteristici de evaluat.

- Este bazat pe rețeaua scanerului, realizând descoperire de gazdă / dispozitiv și profilare de țintă?

- Care este gama de active pe care le poate scana – gazde, dispozitive de rețea, servere web, medii pentru mașini virtuale, dispozitive mobile, baze de date? Se potrivește nevoilor organizației dvs.?

- Baza de date a vulnerabilității este cuprinzătoare și este potrivită pentru platformele rețelei dvs.? Baza de date primește automat un flux obișnuit de actualizări?

- Scanerul este exact în mediul dvs.? Te înjură cu rezultate neinformative la nivel scăzut? Care este incidența falselor pozitive și a falselor negative? (O falsă pozitivă presupune o pierdere a efortului de a investiga, iar un fals negativ înseamnă un risc nedetectat.)

- Scanerul este de încredere și scalabil?

- Testele scanerului sunt inutile? Scanarea are impact asupra gazdelor / dispozitivelor, încetinind astfel performanțele și, probabil, prăbușește dispozitivele slab configurate?

- Puteți configura scanări programate și alerte automatizate?

- Oferă politici de conserve (de exemplu, pentru anumite regimuri de conformitate)? Puteți defini propriile politici?

- Rezultatele scanării sunt ușor de înțeles? Puteți sorta și filtra? Puteți vizualiza tendințele în timp? Oferă îndrumări utile cu privire la prioritizare?

- Ajută cu remedierea? Instrucțiunile sunt clare? Ce zici de remedierea automată prin scripturi? Oferă sau integrează servicii de actualizare software automatizate pentru a instala pachete de servicii și patch-uri?

- Care este gama de rapoarte conserve pe care le oferă și care este calitatea acestora? Oferă rapoarte de conformitate de care aveți nevoie? Vă puteți defini cu ușurință propriile formate de raport?

caveats

Scanerul de vulnerabilitate este o singură sursă de informații și nu este un înlocuitor pentru a avea personal cu cunoștință.

La fel ca multe instrumente de administrare a rețelei vizate întreprinderilor, un scaner de vulnerabilitate de înaltă performanță tinde să fie scump. Sunt disponibile opțiuni bune fără costuri, dar multe sunt limitate în ceea ce privește rețeaua pe care o vor gestiona și toate implică costul plății personalului pentru a învăța instrumentul, a-l instala și configura, și a interpreta rezultatele acestuia. Astfel, ar trebui să evaluați dacă plata pentru mai multe automatizări și asistență poate fi mai ieftină pe termen lung.

Instalarea unui scaner poate fi complexă și probabil că scanerul va macina inițial timp de câteva ore pentru a aduce actualizări la baza de date a vulnerabilității și a le preprocesa. De asemenea, în funcție de numărul de gazde și de adâncimea scanării selectate, o scanare dată poate dura și câteva ore.

Cele mai bune scanere de vulnerabilitate a rețelei

Atunci când selectăm instrumentele care ar alcătui această listă, principalele noastre considerente au inclus fiabilitatea și reputația industriei a furnizorului de software, capacitatea acestora de a menține produsul menținut și la zi, caracteristici unice, ușurință de configurare și utilizare și opțiuni de scalabilitate..

1. Manager de configurare a rețelei SolarWinds (PROBALĂ GRATUITĂ)

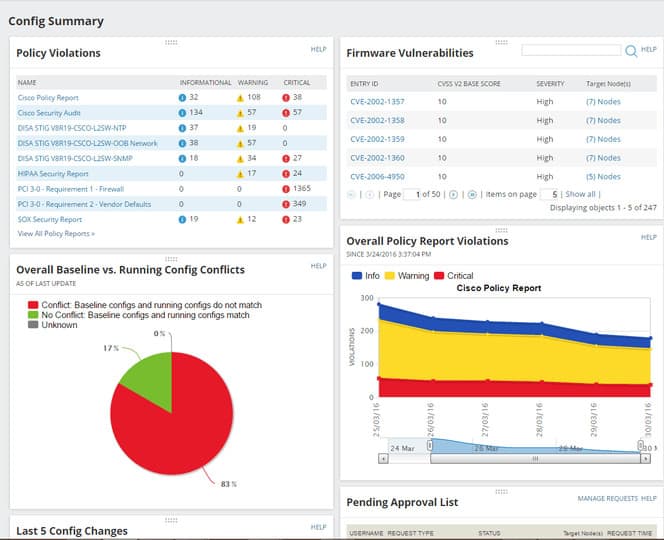

SolarWinds Network Configuration Manager (NCM) este un element mai important în lista noastră; este gratuit doar pentru o perioadă de evaluare și acoperă un anumit (dar important) subset de vulnerabilități. NCM gestionează atât scanarea vulnerabilității, cât și gestionarea domeniului vulnerabilităților care decurg din router și modifică configurațiile greșite. Se concentrează pe remediere, monitorizarea modificărilor neașteptate și auditul conformității. NCM este gratuit doar în timpul unui proces complet funcțional de 30 de zile.

Scanarea NCM pentru vulnerabilitățile din configurațiile dispozitivelor bazate pe sistemul de operare (IOS®) Cisco Adaptive Security Appliance (ASA) și Internetwork Operating System (IOS®).

SolarWinds NCM.

SolarWinds NCM.

Pentru vulnerabilitățile datorate erorilor de configurare, oferă posibilitatea de a rula scripturi de remediere automat la detectarea unei încălcări și de a implementa automat actualizări de configurare standardizate la sute de dispozitive.

Pentru a aborda modificările neautorizate, inclusiv regresiile, oferă monitorizare și alertare modificări de configurare. Acesta poate audia continuu routere și comutatoare pentru conformitate. Efectuează Institutul Național de Standarde și Tehnologie (NIST®), Legea Federală pentru Gestionarea Securității Informațiilor (FISMA) și Ghidul Tehnic de Securitate (DISA®) al Agenției Tehnice de Securitate (DISA®) de Securitate pentru Implementarea Ghidului Tehnic de Securitate (STIG), care nu este cu totul.

Pentru proces, o instalare ușoară poate instala și utiliza SQL Server Express, dar baza de date este limitată la 10 gigabyte.

ALEGEREA EDITORILOR

Mai cuprinzător decât celelalte instrumente din listă, NCM are opțiuni avansate de creare și monitorizare a politicilor de configurare și a problemelor care decurg din ele (problemele apar cel mai des la schimbarea configurațiilor). Pe lângă aceasta, oferă scanarea vulnerabilității, precum și posibilitatea de a rula scripturi de remediere automat pentru probleme de configurare și de a derula configurații standardizate la sute de clienți. Alegerea noastră, deoarece este cel mai cuprinzător instrument listat.

Descarca: Proces GRATUIT de 30 de zile la SolarWinds.com

Site-ul oficial: www.solarwinds.com/network-vulnerability-scanner/

Sistem de operare: Windows Server

2. ManageEngine Vulnerability Manager Plus (TRIAL GRATUIT)

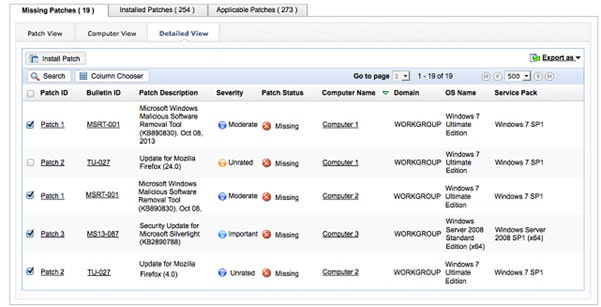

ManageEngine produce o gamă largă de instrumente de gestionare a infrastructurii IT și Vulnerability Manager Plus este concurentul companiei pe piața protecției sistemului. Lista completă de caracteristici ale acestui instrument este disponibilă numai pentru versiunea plătită a utilitarului, care este proiectată pentru LAN-uri mari și rețele multi-site. Versiunea gratuită este potrivită pentru întreprinderile mici și mijlocii și va proteja până la 25 de dispozitive.

Versiunea gratuită vă oferă scanarea vulnerabilității atât la cerere, cât și programată, care va detecta probleme cu rețeaua dvs. internă. Tehnologia avansată implementată în scaner este capabilă să detecteze un comportament anomal. Această strategie este mai eficientă la identificarea vulnerabilităților din ziua zero decât sistemele convenționale de detectare bazate pe baze de date amenințate pe reguli. De asemenea, veți primi acțiuni de atenuare a amenințărilor în ediția gratuită a Vulnerability Manager Plus.

Amenințările sistemului pot consta într-o securitate slabă a configurației sau un software neactualizat. Vulnerability Manager Plus include Configuration Management și Managementul Patch-urilor funcții care închid aceste puncte slabe. Scanarea vulnerabilității va evidenția dispozitivele neconfigurate și vă va permite să derulați politicile de configurare standard. De asemenea, scanarea verifică versiunile software și vă permite să automatizați instalațiile de plasture. Aveți opțiunea de ce patch-uri pentru a fi lansate, permițându-vă să săriți versiunile în cazurile în care se pot pierde personalizări esențiale prin actualizări automate de software. Aceste funcții de configurare și monitorizare software se extind la servere web și firewall-uri.

Scanerul va identifica software-ul riscant instalat pe echipamentul dvs. și va elimina automat instalările neautorizate sau neautorizate.

Administratorii de sistem primesc instrumente speciale într-un tablou de bord care le permite să extindă capacitățile de bază ale managerului de vulnerabilitate. Acestea se extind la integrarea autentificării Active Directory și a procedurilor speciale pentru echipamente invitate / BYOD și dispozitive mobile. Utilitățile disponibile pe tabloul de bord pot fi adaptate în funcție de rolul de administrator, ceea ce permite managerilor de echipă să limiteze funcțiile disponibile tehnicienilor individuali.

Acțiunile puternice disponibile prin intermediul tabloului de bord includ funcțiile Wake-on-LAN și de oprire, care pot fi setate ca procese de atenuare automate sau comandate manual. Rapoartele de gestionare și înregistrarea auditului sistemului sunt incluse în pachetul Vulnerability Manager Plus.

Ediția gratuită a pachetului include aproape toate capabilitățile celor două versiuni plătite, care se numesc ediții Professional și Enterprise. Puteți obține o probă gratuită de 30 de zile pentru oricare dintre cele două versiuni plătite dacă inventarul dispozitivului dvs. este prea mare pentru a beneficia de versiunea gratuită.

ManageEngine Vulnerability Manager Plus Descarcă încercare GRATUITĂ pentru 30 de zile

3. Monitorizarea vulnerabilității rețelei de analiză cu PRTG (ÎNCERCARE GRATUITĂ)

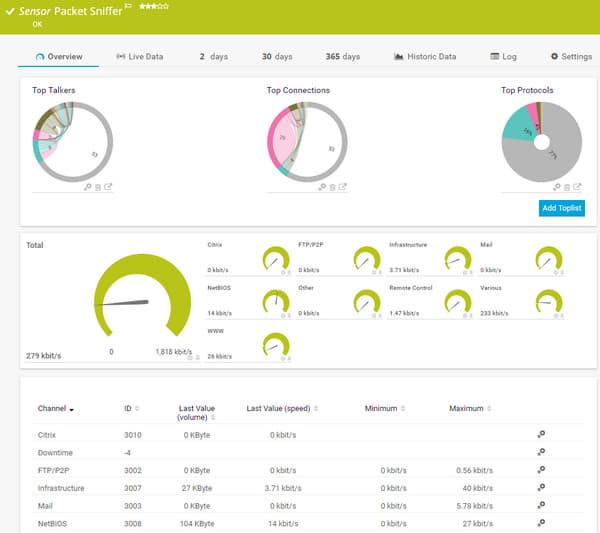

Produsul de monitorizare a sistemului Paessler se numește PRTG. Este un instrument unificat de monitorizare a infrastructurii care acoperă rețele, servere și aplicații. PRTG este un pachet de instrumente și fiecare dintre aceste utilități este denumită „senzor”. Pachetul are o serie de senzori care vă protejează afacerea împotriva atacurilor de rețea..

Orice evaluare a securității trebuie să înceapă cu verificarea întregii infrastructuri existente. PRTG descoperă și monitorizează toate dispozitivele de rețea pentru modificările de stare și condițiile de alertă. Monitorizarea traficului de rețea oferit de PRTG poate evidenția, de asemenea, activități neobișnuite care ar putea indica o intruziune.

Un senzor de adormire a pachetelor poate fi utilizat pentru inspecția profundă a pachetelor, oferindu-vă date despre activitatea de protocol din traficul dvs. Acest lucru poate fi identificat prin numărul de port sau sursa de trafic sau destinație, printre alți identificatori.

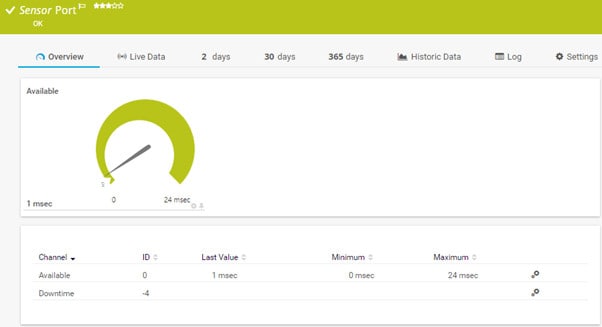

PRTG ecran de ieșire a senzorului sniffer de pachete.

PRTG ecran de ieșire a senzorului sniffer de pachete.

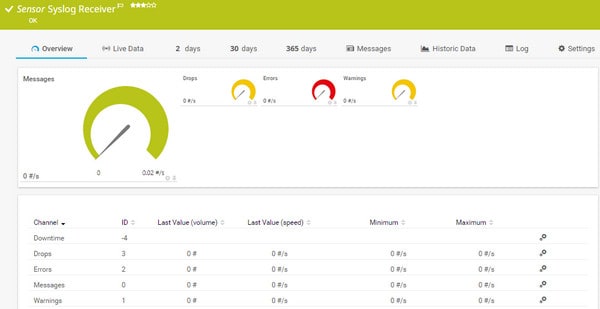

Modulul Syslog Receiver din Paessler PRTG va dovedi mai multe caracteristici de scanare a securității strategiei de apărare a sistemului. Atacul de rețea lasă o urmă de hârtie și colectarea de mesaje Syslog și Jurnal de evenimente Windows este primul pas în strategia de scanare a vulnerabilității.

Ecran PRTG Syslog Receiver

Ecran PRTG Syslog Receiver

PRTG este un sistem de monitorizare pur, deci nu include funcții active de gestionare și rezoluție, cum ar fi gestionarea de corecții sau de configurare. Cu toate acestea, include câteva caracteristici suplimentare de evaluare a securității, cum ar fi utilitatea sa de scanare și monitorizare a porturilor.

Ecranul PRTG Port Monitor

Ecranul PRTG Port Monitor

Orice factor monitorizat de PRTG poate fi utilizat ca flux în sistemul de alertă al instrumentului. Factori precum volumul mesajului jurnal, severitatea mesajelor jurnal, datele Trap SNMP și activitatea portului pot fi incluse în alerte personalizate.

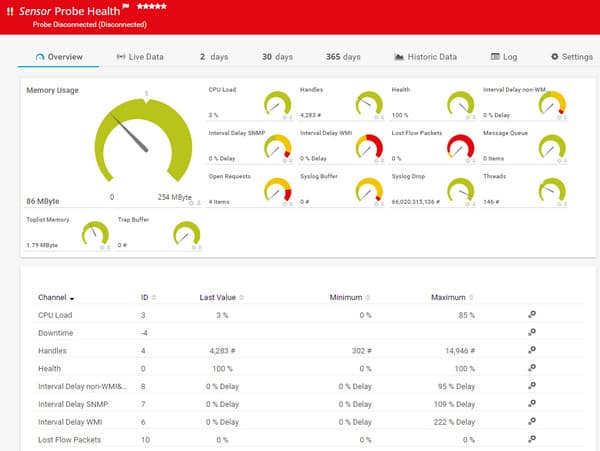

Alerte care apar în ecranul Probe Health din PRTG

Alerte care apar în ecranul Probe Health din PRTG

Paessler stabilește benzile de încărcare pentru PRTG care se bazează pe numărul de senzori activați. Fiecare client primește livrarea sistemului complet PRTG, dar cu toți senzorii săi inactivi. Vă personalizați propria implementare activând senzori doriți. Puteți utiliza PRTG gratuit în mod permanent dacă activați până la 100 de senzori. Puteți obține un 30 de zile de încercare gratuită a PRTG cu senzori nelimitați pentru a verifica singur caracteristicile de protecție a rețelei. Beneficiați de asistență completă pentru utilizatori, actualizări de sistem și corecții de securitate chiar și atunci când sunteți în perioada de încercare gratuită.

Monitorizarea vulnerabilității rețelei Paessler cu PRTG Descărcați încercarea GRATUITĂ de 30 de zile

4. OpenVAS

Deschideți sistemul de evaluare a vulnerabilității, OpenVAS este un sistem complet de scanare și gestionare a vulnerabilităților de tip open-source. Este gratuit, iar componentele sale sunt software gratuit, cele mai multe licențe în baza GPL GNU. Acesta a fost eliminat de renumitul (și costisitor) scaner de vulnerabilitate Nessus când Nessus a devenit un produs proprietar. OpenVAS face parte, de asemenea, din soluția de gestionare a vulnerabilității pentru costuri Greenbone Network.

OpenVAS folosește un flux comunitar actualizat automat de teste de vulnerabilitate a rețelei (NVTs), peste 50.000 și în creștere. Produsul cost Greenbone oferă un flux comercial alternativ de teste de vulnerabilitate, care se actualizează mai regulat și are garanții de servicii, împreună cu asistența.

OpenVAS este disponibil ca pachete în mai multe distros Linux, sub formă de cod sursă și ca un dispozitiv virtual care poate fi încărcat într-o mașină virtuală pe Windows. De asemenea, face parte din Kali Linux.

OpenVAS are o GUI bazată pe web, asistentul de securitate Greenbone, o GUI bazată pe Qt, desktopul de securitate Greenbone și un CLI..

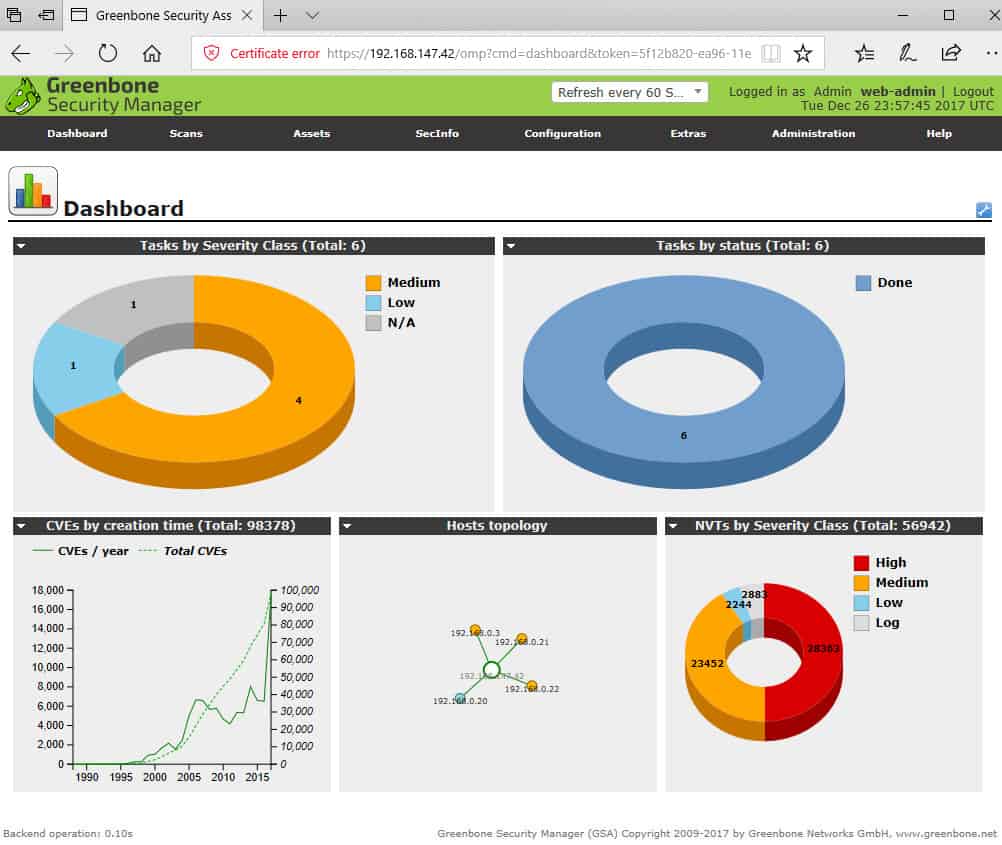

Tabloul de bord Web GUI OpenVAS.

Tabloul de bord Web GUI OpenVAS.

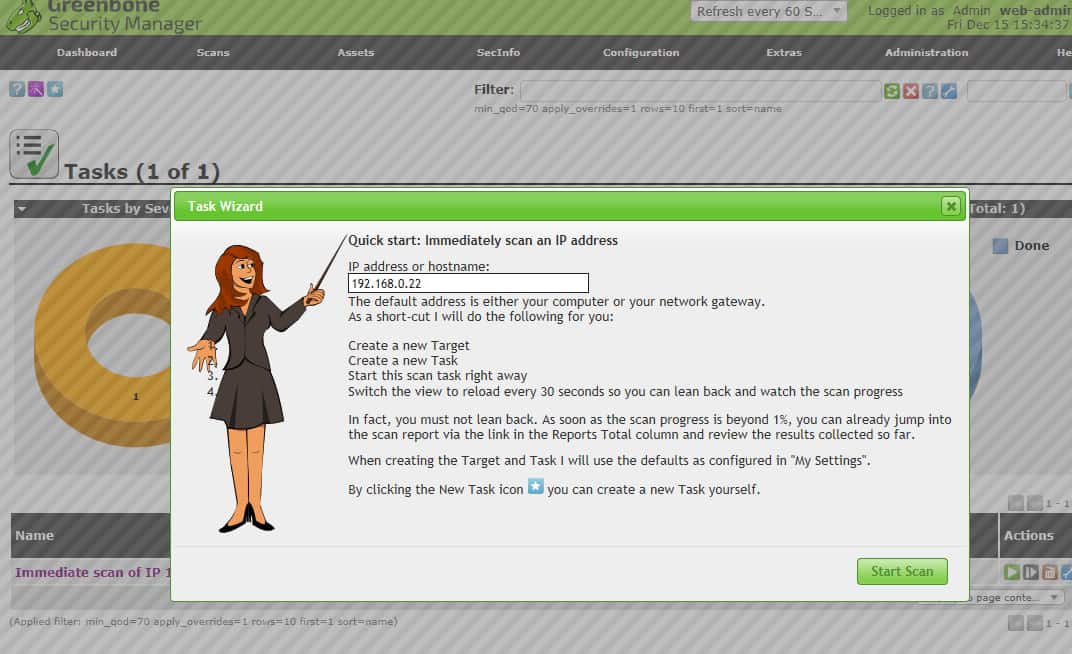

După ce v-ați conectat la GUI-ul web, puteți rula prima scanare prin intermediul elementului de meniu Scans: Scaneaza > Sarcini. apoi pe Sarcini pagina utilizează Expertul de activități buton lângă stânga sus.

Expertul de activități OpenVAS.

Expertul de activități OpenVAS.

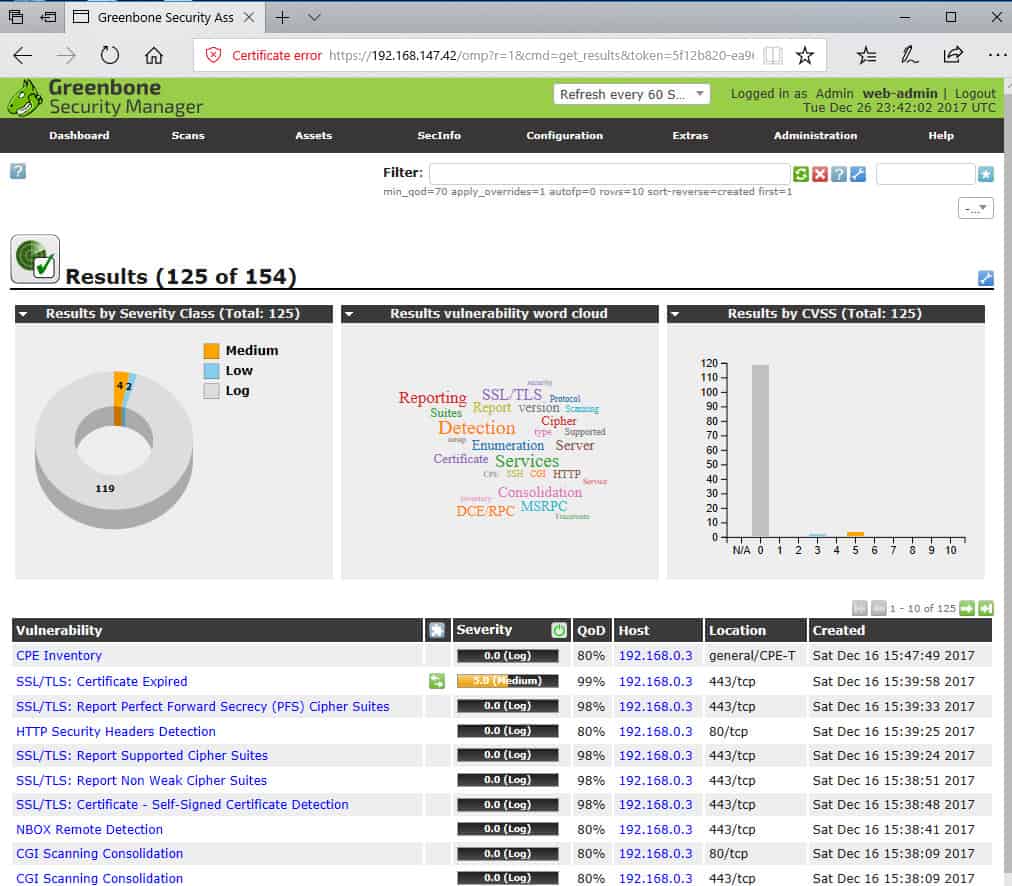

Când executați o sarcină de scanare, Scaneaza > Rezultate pagina listează vulnerabilitățile găsite.

Pagina Rezultate OpenVAS prezintă vulnerabilitățile găsite.

Pagina Rezultate OpenVAS prezintă vulnerabilitățile găsite.

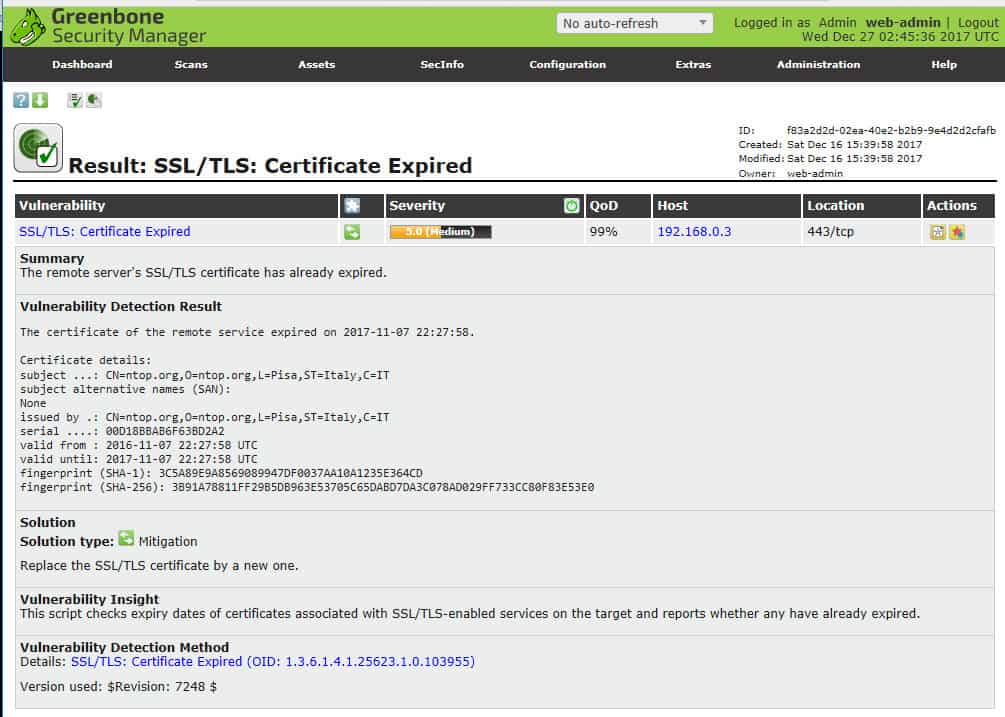

Puteți explora o anumită vulnerabilitate pentru o explicație și ajutor de remediere.

Detalii despre o anumită vulnerabilitate.

Detalii despre o anumită vulnerabilitate.

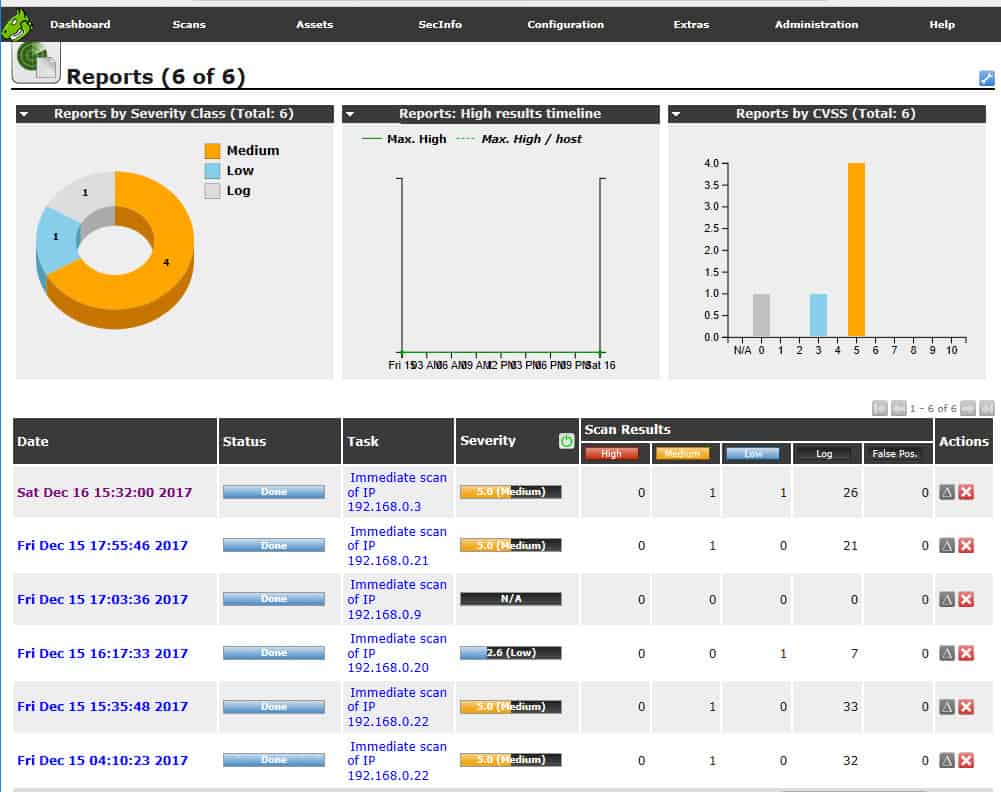

Rapoartele pot fi exportate în diferite formate, iar rapoartele delta pot fi generate pentru a analiza tendințele.

Rapoarte OpenVAS.

Rapoarte OpenVAS.

Alternative la OpenVAS

Instalarea și utilizarea OpenVAS are o curbă de învățare semnificativă. Deși gratuit, OpenVAS nu este pur și simplu un scaner de vulnerabilitate, ci o platformă completă gratuită de gestionare a vulnerabilității open source. Curba abruptă de învățare este unul dintre motivele principale o mulțime de administratori de rețea caută alternative la OpenVAS, în special a celor care preferă o abordare mai puțin practică, necesitând totuși robustetea unui instrument competent. Acesta este motivul pentru care OpenVAS intră pe locul trei pe lista noastră după ofertele SolarWinds și Paessler.

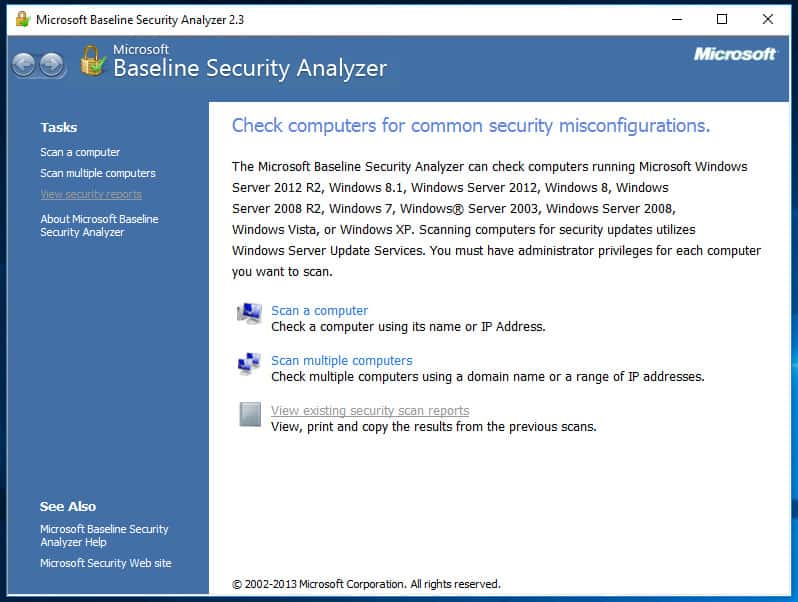

5. Analizorul de securitate de bază Microsoft

Analizor de securitate de bază Microsoft (MBSA) este un staple vechi, un scaner de vulnerabilitate din gazdă restricționat la domeniul vulnerabilităților din produsele Microsoft. Se îndepărtează mult, dar este încă util pentru întreprinderile mai mici care funcționează în primul rând cu Windows.

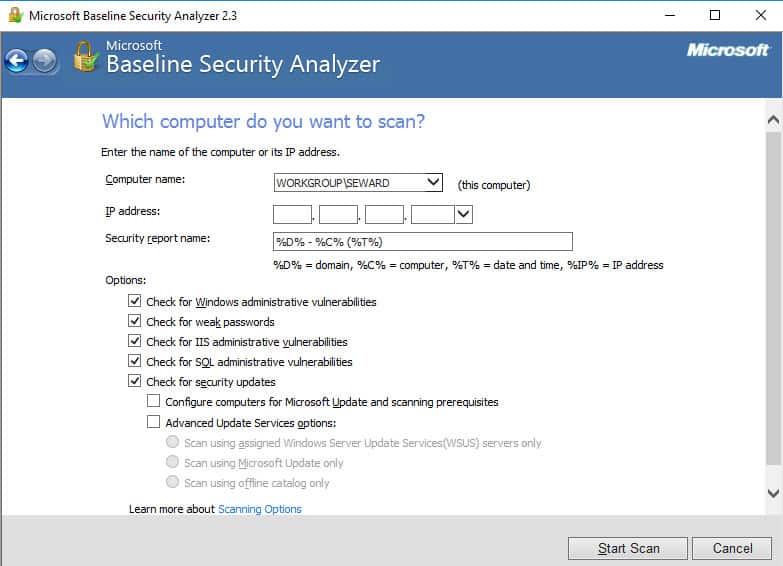

MBSA este un instrument simplu care scanează doar mașinile Windows pentru anumite probleme specifice Microsoft și vulnerabilitățile de bază și configurațiile greșite. MBSA poate scana gazda locală, un domeniu sau o gamă de adrese IP.

MBSA poate scana unul sau mai multe calculatoare Windows.

MBSA poate scana unul sau mai multe calculatoare Windows.

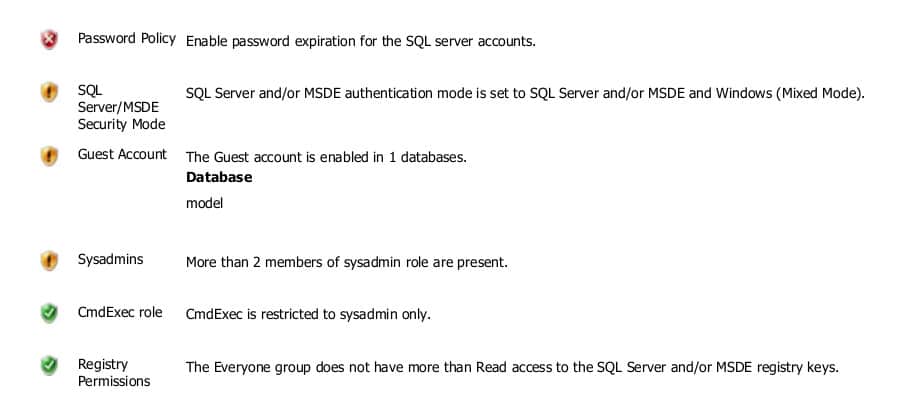

MBSA scanează pachete de service lipsă sau actualizări de securitate. De asemenea, scanează probleme administrative în aplicațiile Windows, Windows Firewall, IIS, SQL Server și Office.

MBSA verifică actualizările lipsă și problemele administrative simple.

MBSA verifică actualizările lipsă și problemele administrative simple.

MBSA generează un raport pentru fiecare gazdă scanată, cu probleme marcate cu prioritate.

Raport de vulnerabilități în produsele și serviciile Microsoft precum SQL Server.

Raport de vulnerabilități în produsele și serviciile Microsoft precum SQL Server.

MBSA nu a fost încă actualizat pentru Windows 10, dar versiunea 2.3 funcționează în mare parte. Unele modificări sunt necesare pentru a curăța pozitive false și pentru a repara verificările care nu pot fi finalizate. De exemplu, va prezenta o reclamație fals-pozitivă despre faptul că Windows Update nu este activat.

MBSA nu se ocupă de vulnerabilitățile non-Microsoft sau de vulnerabilitățile complexe, dar este simplu de utilizat și încă la îndemână pentru magazinele mici orientate Microsoft.

6. Retina Network Scanner Community Edition

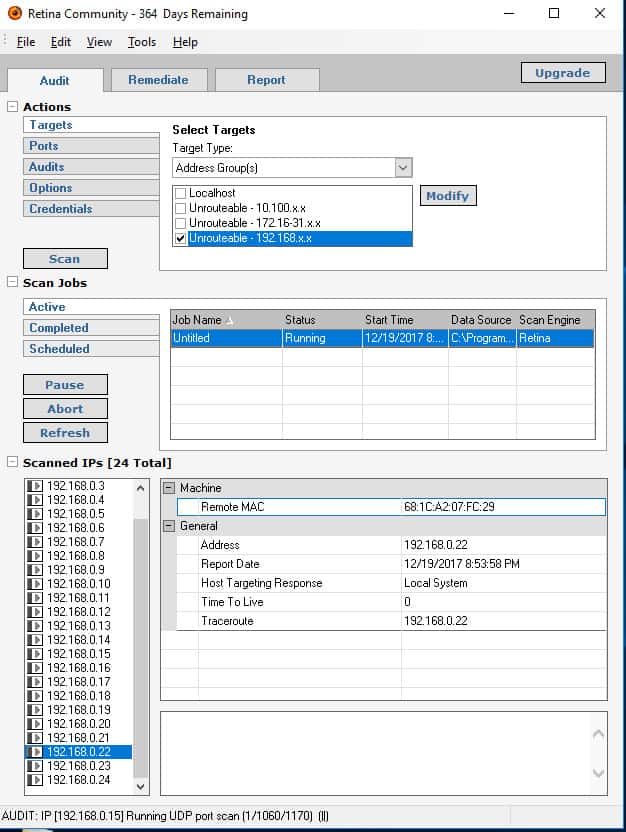

Retina Network Security Scanner Community Edition (SSNR) este un scaner cuprinzător al vulnerabilităților și poate fi asociat cu un sistem de gestionare a vulnerabilității cu un ciclu de viață complet cost. RNSS este gratuit pentru scanări de până la 256 de adrese IP. A fost dezvoltat de eEye, care acum face parte din BeyondTrust.

Baza de date extinsă a scanerului Retina este actualizată automat și identifică vulnerabilitățile rețelei, problemele de configurare și patch-urile lipsă, acoperind o serie de sisteme de operare, dispozitive, medii virtuale și aplicații..

Instalarea este simplă, iar interfața utilizator este intuitivă.

Interfață de utilizator Retina.

Interfață de utilizator Retina.

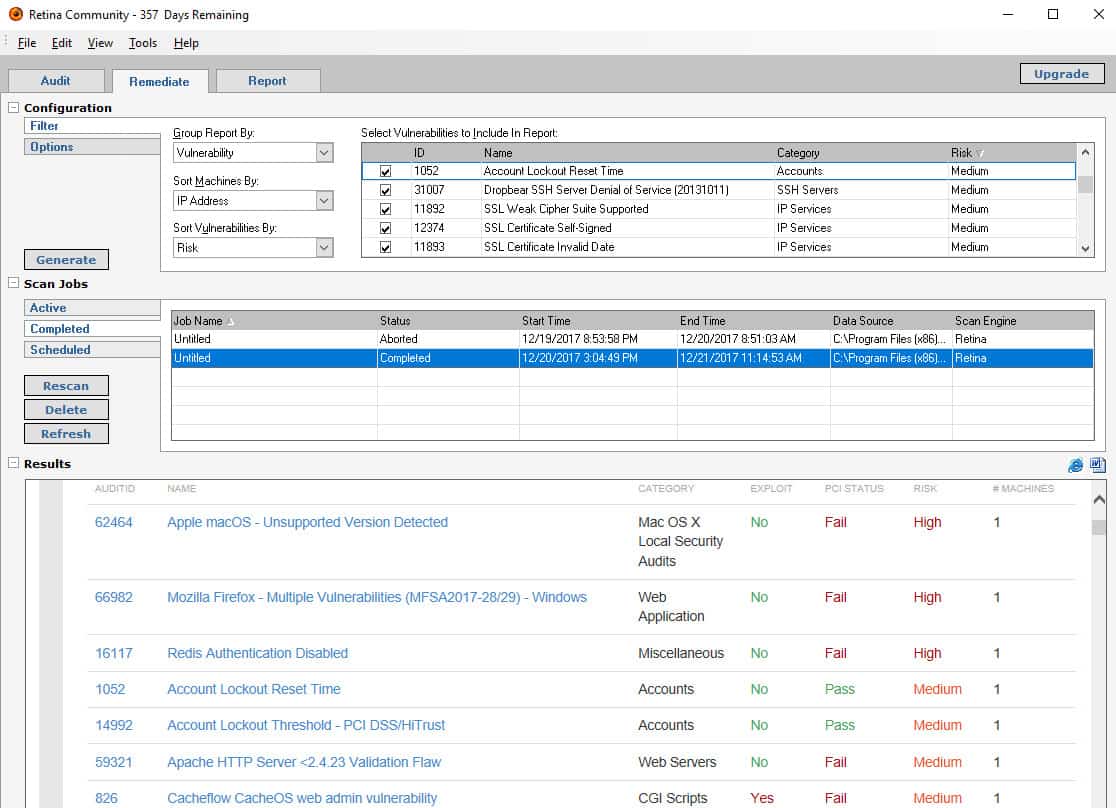

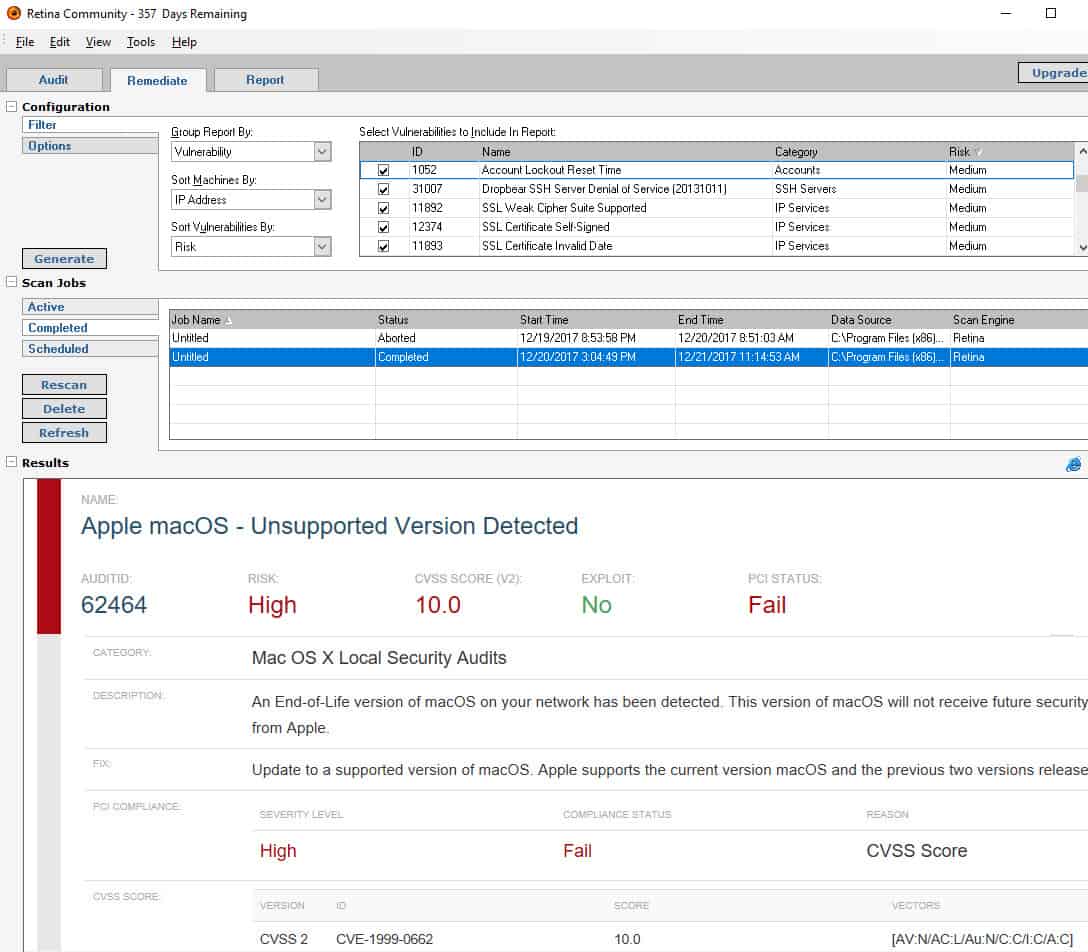

Odată ce o scanare a fost executată prin intermediul Audit , puteți inspecta vulnerabilitățile de pe refăcute fila.

Fila Retina Remediate listează vulnerabilitățile găsite.

Fila Retina Remediate listează vulnerabilitățile găsite.

Vulnerabilitățile pot fi sortate și filtrate și puteți analiza vulnerabilitățile individuale.

Perfecționarea la o vulnerabilitate pentru orientare.

Perfecționarea la o vulnerabilitate pentru orientare.

Puteți genera diverse tipuri de rapoarte pentru a accesa rezultatele scanării în afara instrumentului.

Începutul raportului de scanare retină în PDF.

Începutul raportului de scanare retină în PDF.

Retina Network Security Scanner este motorul de scanare pentru Retina CS Enterprise Vulnerability Management, o soluție completă de evaluare și remediere a vulnerabilității, care poate efectua scanări programate, alerte, urmărire a tendințelor istorice, respectarea configurației, gestionarea patch-urilor și raportarea conformității.

7. Nexpose Community Edition

Nexpose Community Edition este un scaner complet de vulnerabilitate de Rapid7, proprietarii cadrului de exploatare Metasploit. Versiunea gratuită a Nexpose este limitată la 32 de adrese IP simultan și trebuie să reaplicați după un an.

Nexpose rulează în aparate Windows, Linux și VM. Scanează rețele, sisteme de operare, aplicații web, baze de date și medii virtuale. Nexpose poate fi asociat cu sistemul de gestionare a vulnerabilității InsightVM Rapid7 pentru costuri pentru o soluție completă de ciclu de viață pentru gestionarea vulnerabilităților.

Ediția comunitară vine cu o versiune a consolei web bazate pe Rapid7. Ajutorul online, din spatele pictogramei „?”, Este avantajul dvs. cel mai util atunci când începeți.

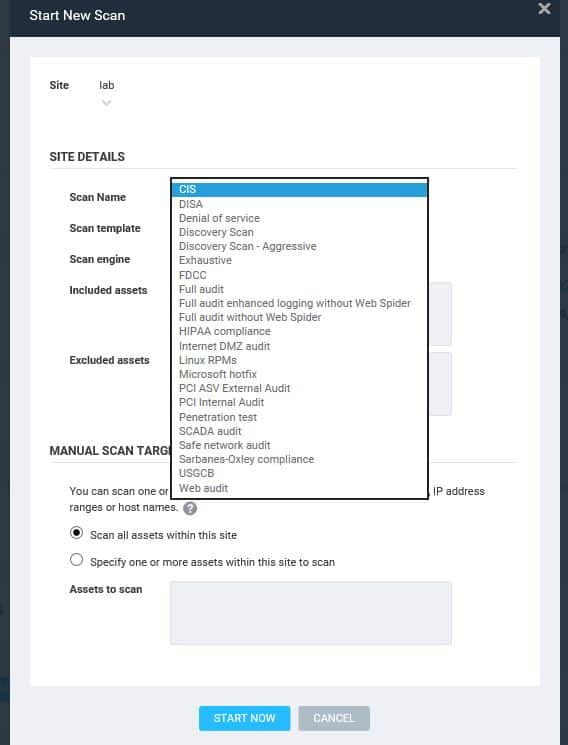

În GUI-ul web, definiți unul sau mai multe „site-uri” – rețele de interes – de exemplu, furnizând o gamă de adrese CIDR. Puteți alege apoi unul dintre mai multe șabloane de scanare predefinite.

Interfața GUI web nu are mai multe șabloane de scanare predefinite.

Interfața GUI web nu are mai multe șabloane de scanare predefinite.

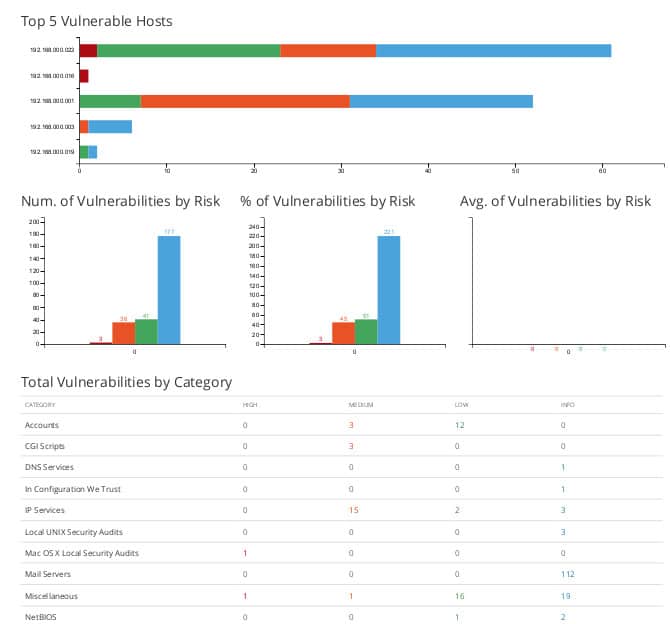

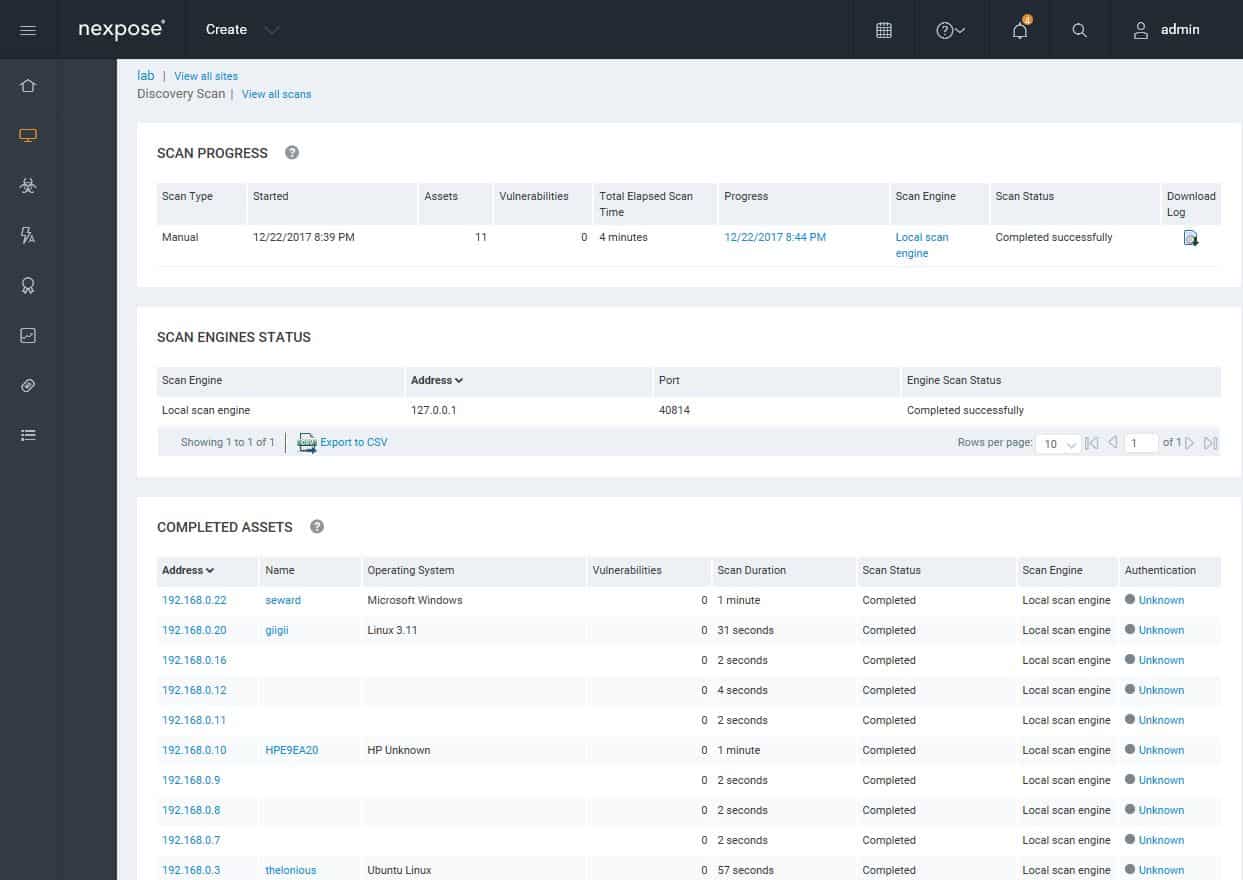

A Scanare descoperire identifică toate dispozitivele și gazdele din intervalul de adrese specificat.

Nexpose Discovery Scan găsește active în rețea.

Nexpose Discovery Scan găsește active în rețea.

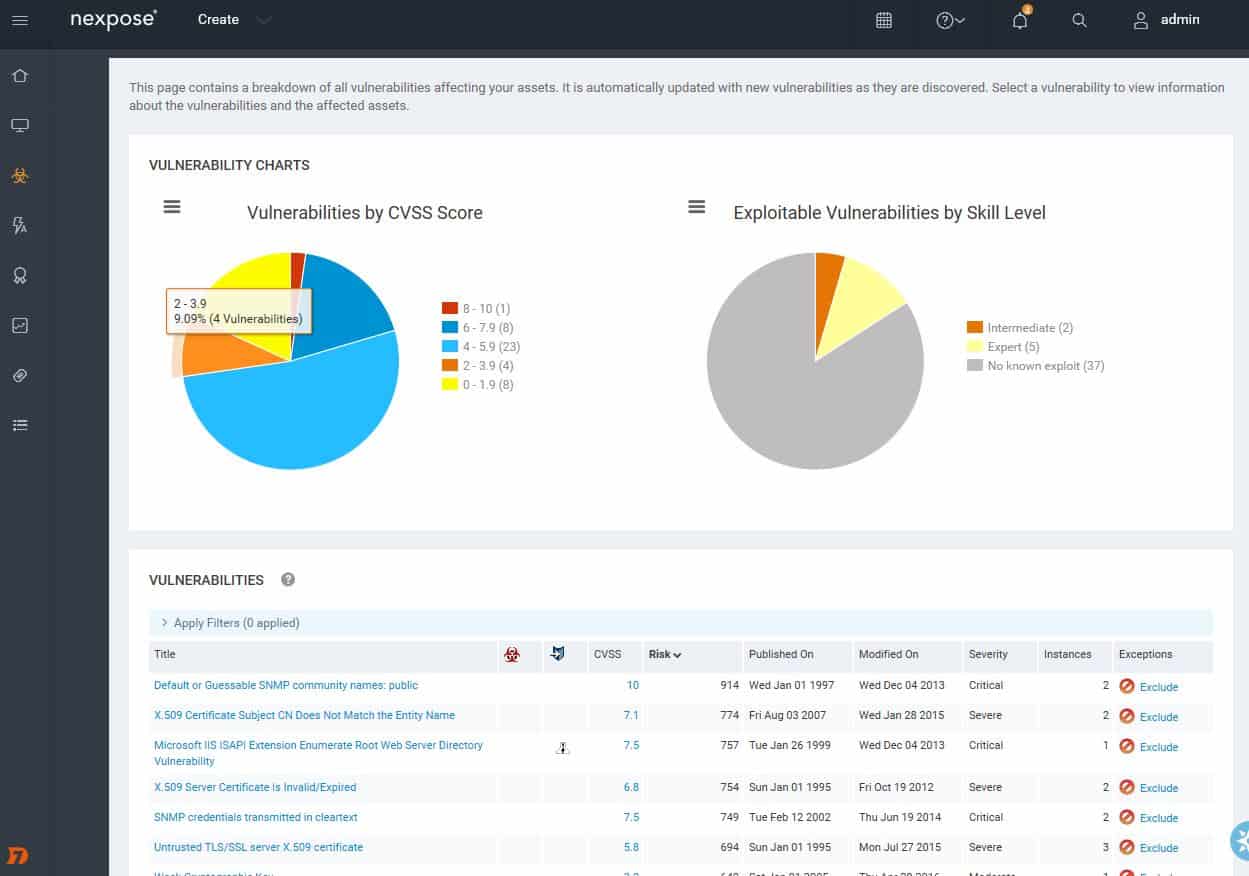

După aceea, se execută o Audit complet îmbunătățit de înregistrare fără Web Spider vă oferă o privire inițială bună asupra vulnerabilităților de pe site-ul dvs..

Analiza vulnerabilităților găsite.

Analiza vulnerabilităților găsite.

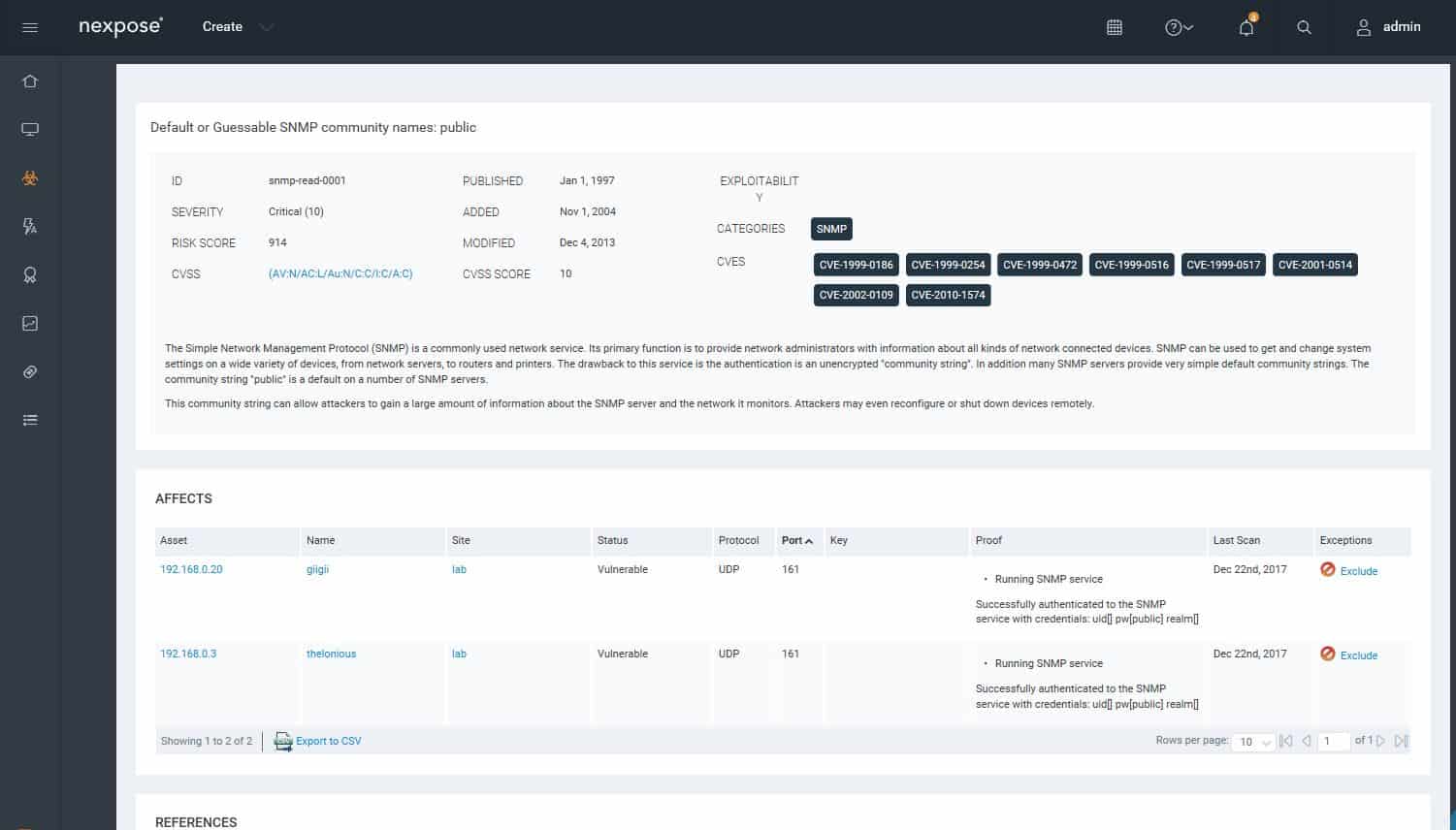

Puteți descărca pentru a găsi detalii despre vulnerabilități.

Descoperire la detalii despre o vulnerabilitate.

Descoperire la detalii despre o vulnerabilitate.

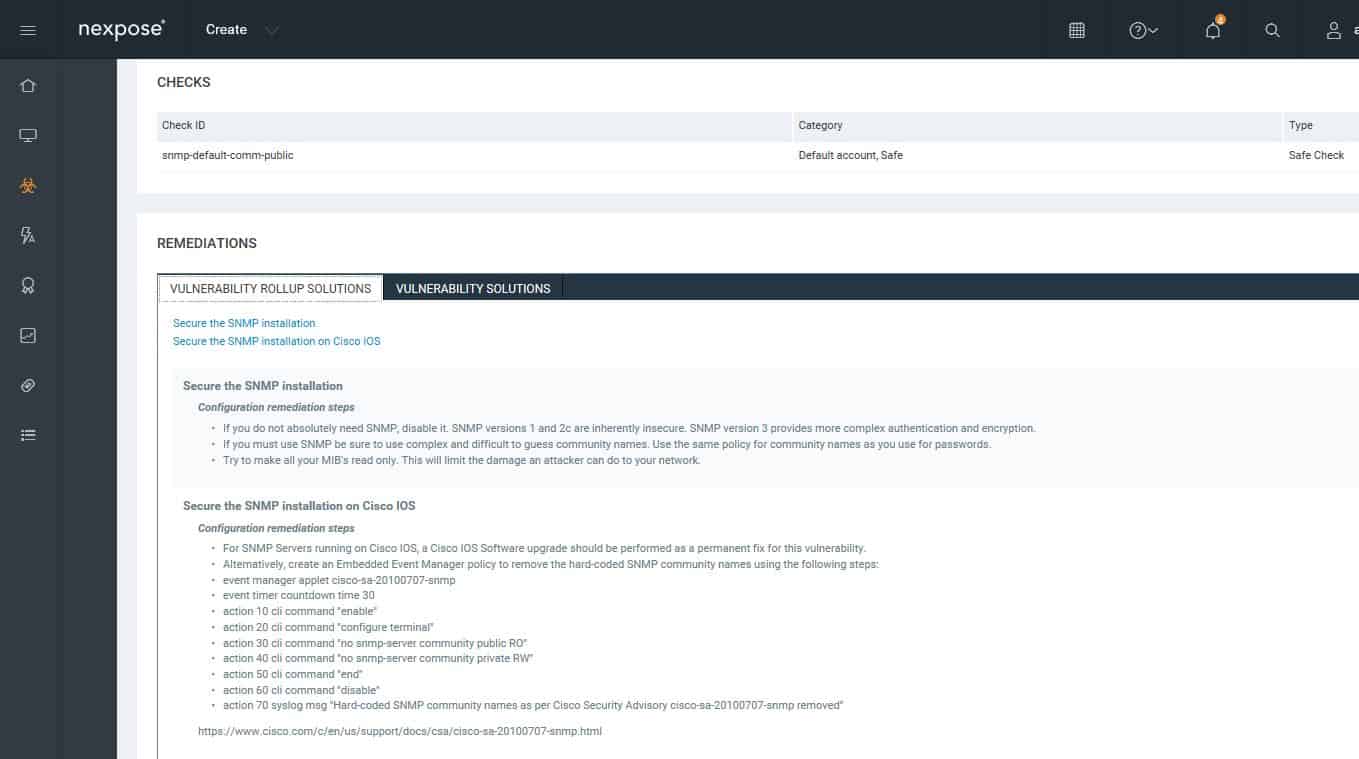

Puteți analiza starea vulnerabilităților unei anumite gazde sau dispozitive. Fiecare vulnerabilitate include îndrumări pentru remediere.

Îndrumări pentru refacere.

Îndrumări pentru refacere.

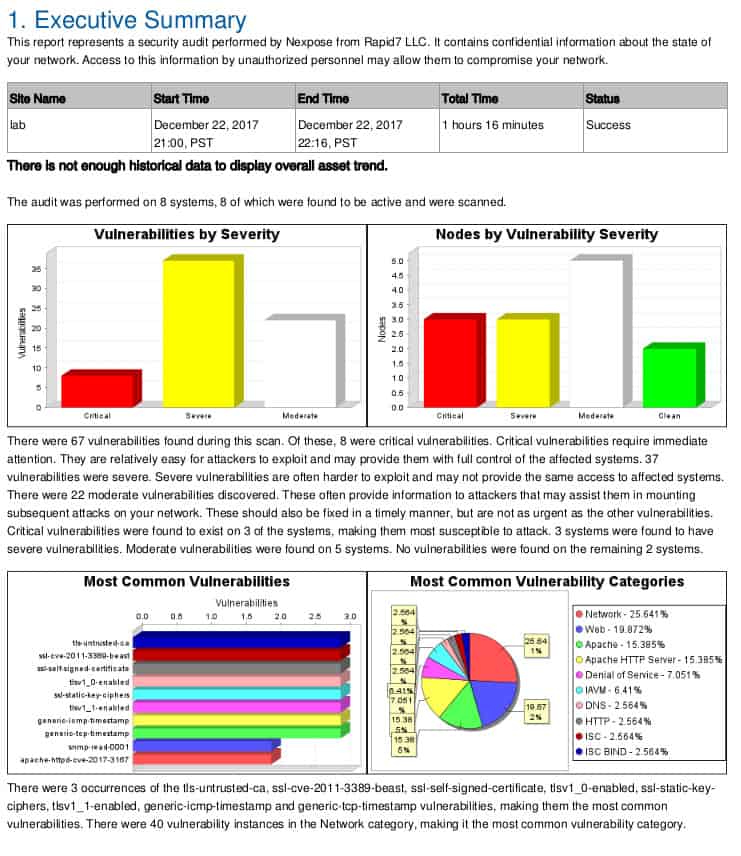

Consola web oferă mai multe rapoarte predefinite.

Raportul Nexpose analizează vulnerabilitățile găsite.

Raportul Nexpose analizează vulnerabilitățile găsite.

Puteți, de asemenea, să setați scanări programate, să activați politicile de conformitate și să urmăriți istoricul expunerii site-ului la vulnerabilități.

8. Kaspersky Software Updater

Un mare defect de securitate în rețeaua dvs. este de fapt starea computerelor conectate la aceasta. Casele de software caută în mod constant deficiențele de securitate ale produselor lor și produc actualizări care trebuie instalate de clienții existenți pentru a închide orice lacune de securitate.

Aceste puncte slabe nu sunt rezultatul neglijenței atunci când software-ul a fost scris inițial. Ele apar pentru că hackerii caută în mod constant noi modalități de a utiliza funcțiile software pentru a încălca securitatea.

Urmărirea existenței noilor actualizări poate necesita mult timp, astfel încât un program care scanează computerul și păstrează o listă de actualizări disponibile vă va economisi mult timp.

Kaspersky Labs este un producător important de antivirus și a făcut software-ul gratuit Updater disponibil pentru utilizatorii Windows. Instrumentul nu monitorizează doar produsele Kaspersky, ci se referă la o mare bibliotecă de notificări de actualizare deținute de Kaspersky.

După ce descărcați instrumentul gratuit de pe site-ul Kaspersky, utilitarul se instalează singur. Procesul de instalare creează, de asemenea, o pictogramă rapidă pe desktop.

Când deschideți instrumentul, tot ce trebuie să faceți este să faceți clic pe un buton din ecranul de bun venit.

Ecranul de deschidere al Software Updater

Ecranul de deschidere al Software Updater

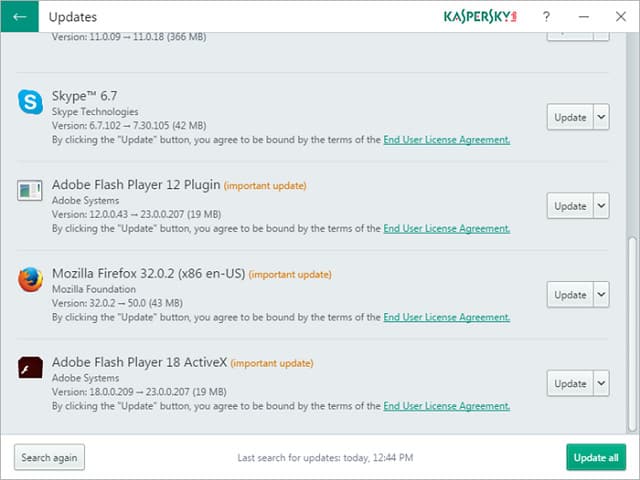

Înainte de a scana computerul, instrumentul verifică cu serverul Kaspersky pentru a obține cea mai recentă listă de actualizări disponibile. După ce scanarea se termină, dacă totul este în regulă, veți primi mesajul că nu există actualizări disponibile. Dacă se întâlnește un software neactualizat, Software Updater le va enumera într-un ecran de rezultate similar cu cel de mai jos.

Lista actualizărilor disponibile

Lista actualizărilor disponibile

Aveți posibilitatea de a alege ce software doriți să actualizați sau puteți selecta pentru a actualiza toate aplicațiile enumerate. Oricare ați alege, instrumentul va actualiza software-ul fără nicio intervenție suplimentară din partea dvs..

Încă 4 scanere de vulnerabilitate a rețelei

Dacă cele șase cele mai bune scanere de rețea din lista noastră nu se potrivesc destul de bine cu nevoile dvs., puteți lua în considerare una dintre aceste alternative, care „bâlbâie sub” liderii.

Tripwire Enterprise

Pachetul Tripwire Enterprise de verificări ale vulnerabilității de securitate nu este gratuit, dar puteți încerca o demonstrație. Cu toate acestea, puteți obține un proces gratuit. Acest serviciu nu numai că vă scanează rețeaua pentru anomalii la cerere, dar rulează în timp real, vă avertizează asupra oricărei configurații sau schimbări de date din rețeaua dvs. și aplicând controlul modificărilor.

Qualys FreeScan

Qualys FreeScan este un serviciu online care examinează un server sau o rețea pentru deficiențele de securitate. Acesta va identifica software-ul serverului dvs. și va verifica dacă acestea sunt la ultimele corecții. De asemenea, scanarea va căuta infecția sau activitatea intrusului. Acest serviciu nu este gratuit pentru totdeauna, după 10 scanări pe care trebuie să le plătiți.

ImmuniWeb

High-Tech Bridge oferă o gamă de servicii de scanare a vulnerabilității rețelei sub brandul ImmuniWeb. Acesta este un sistem foarte sofisticat bazat pe AI, care poate fi utilizat ca un serviciu unic sau contractat într-un SLA pentru monitorizare continuă, consultanță și consiliere. Această soluție este foarte scumpă, dar puteți solicita un proces gratuit.

Netsparker

Netsparker este disponibil ca o aplicație locală sau ca un serviciu cloud. Aceasta este o opțiune foarte scumpă, acesta fiind motivul principal pentru care nu apare în lista principală a acestui ghid. Scanerul de vulnerabilitate se adresează serverelor web și autentifică activitățile tuturor aplicațiilor care operează pentru a sprijini o întreprindere bazată pe web.

Concluzie

Scanarea vulnerabilităților – și, de fapt, gestionarea vulnerabilităților – este un aspect al protejării rețelei tale. Scanerele pot detecta doar vulnerabilități care au deja teste implementate. De asemenea, trebuie să dezvolți un sentiment al comportamentelor normale ale rețelei dvs. prin intermediul instrumentelor de monitorizare și analiză a lățimii de bandă, în special instrumente care vă permit să specificați alertele automate. Când simțiți o anomalie și trebuie să cercetați, analizatorii de rețea și snifferele de pachete sunt instrumente cheie. Și există multe alte tipuri de instrumente de securitate pentru administratorul rețelei.

Scanarea vulnerabilităților este un instrument important care vă ajută să vă apărați rețeaua. Există mai multe opțiuni gratuite pentru a încerca; cea potrivită pentru organizația dvs. se bazează pe nevoile, finanțarea și expertiza dvs. sau dorința de a învăța.