Ce este un atac DoS? Care este un atac DDoS și care este diferența?

A Atacul DoS este un atac de refuz al serviciului în care un computer (sau computere) este folosit pentru a inunda un server cu pachete TCP și UDP. A Atac DDoS este locul în care mai multe sisteme vizează un singur sistem cu un atac DoS. Rețeaua vizată este apoi bombardată cu pachete din mai multe locații.

Toate DDoS = DoS, dar nu toate DoS = DDoS.

Negarea serviciului (DoS) și Refuzul distribuit (DDoS) atacurile sunt două dintre cele mai intimidante amenințări cu care se confruntă întreprinderile moderne. Puține forme de atac pot avea ramificările financiare ca cea a unui atac DoS de succes. Sondajele de securitate indică faptul că costul unui atac DDoS este cuprins între 20.000 $ – 40.000 $ pe oră. Aceasta este o cifră astronomică și poate pune chiar și cele mai mari organizații sub presiune.

>>>Salt la marginea furnizorilor de soluții de servicii pentru atacuri DDoS<<<

Un atac DDos de succes nu numai te scoate din acțiune pentru o perioadă substanțială de timp dar poate chiar cauza defecțiuni ale anumitor sisteme. În fiecare zi în care sunteți în afara acțiunii acumulează costuri de care altfel nu aveți. În acest articol, vom analiza pericolele DoS și DDoS pentru a vedea care este diferența.

Ce este un atac DoS?

A Atacul DoS este un atac de refuz al serviciului unde este folosit un computer (sau computere) inunda un server cu pachete TCP și UDP. În timpul acestui tip de atac, serviciul este pus în acțiune ca pachetele trimise supraîncărcați capacitățile serverului și faceți serverul indisponibil la alte dispozitive și utilizatori din întreaga rețea. Atacurile DoS sunt utilizate pentru a opri mașinile și rețelele individuale, astfel încât să nu poată fi utilizate de alți utilizatori.

Există o serie de moduri diferite de atacuri DoS. Acestea includ următoarele:

- Atacuri de revărsare prin buffer – Acest tip de atac este cel mai frecvent atac DOS experimentat. În cadrul acestui atac, atacatorul supraîncărcă o adresă de rețea cu trafic, astfel încât să fie scoasă din uz.

- Ping of Death sau inundație ICMP – Un atac de inundație ICMP este utilizat pentru a lua dispozitive de rețea neconfigurate sau neconfigurate și le folosește pentru a trimite pachete de spoof pentru a ping pe fiecare computer din rețea. Acest lucru este cunoscut și ca atac de ping of death (POD).

- Inundații SYN – Atacurile de inundații SYN trimit cereri de conectare la un server, dar nu completează strângerea de mână. Rezultatul final este că rețeaua este inundată cu cereri de conexiune care împiedică oricine să se conecteze la rețea.

- Teardrop Attack – În timpul unui atac DOS lacrimogen, un atacator trimite fragmente de pachete de date IP într-o rețea. Rețeaua încearcă apoi să recompileze aceste fragmente în pachetele lor originale. Procesul de compilare a acestor fragmente epuizează sistemul și sfârșește să se prăbușească. Se blochează deoarece câmpurile sunt concepute pentru a confunda sistemul, astfel încât să nu le poată pune la loc.

Ușurătatea cu care atacurile DoS pot fi coordonate a făcut ca acestea să devină una dintre cele mai omnivelări amenințări de securitate cibernetică că organizațiile moderne trebuie să facă față. Atacurile DoS sunt simple, dar eficiente și pot provoca daune devastatoare companiilor sau persoanelor vizate. Cu un singur atac, o organizație poate fi scoasă din acțiune zile sau chiar săptămâni.

Timpul în care o organizație petrece offline se adaugă. Imposibilitatea de a accesa rețeaua costă organizații mii în fiecare an. Este posibil ca datele să nu se piardă, dar întreruperea serviciului și timpul de oprire poate fi masivă. Prevenirea atacurilor DoS este una dintre cerințele de bază pentru a rămâne protejat în epoca modernă.

Ce este un atac DDoS?

A Atac DDoS este unul dintre cele mai frecvente tipuri de atac DoS în uz astăzi. În timpul unui atac DoS, mai multe sisteme vizează un singur sistem cu un atac DoS. rețeaua vizată este apoi bombardată cu pachete din mai multe locații. Folosind mai multe locații pentru a ataca sistemul, atacatorul poate pune sistemul offline mai ușor. Motivul pentru aceasta este că există un număr mai mare de mașini la dispoziția atacatorilor și devine dificil pentru victimă identificarea originii atacului..

În plus, folosind un atac DDoS face mai complicată recuperarea. Nouă ori din zece sistemele utilizate pentru a executa atacuri DDoS au fost compromise astfel încât atacatorul poate lansa atacuri de la distanță prin utilizarea de computere slave. Aceste computere slave sunt denumite zombi sau roboți.

Acești roboți formează o rețea de dispozitive numite botnet care este gestionată de atacator printr-un server de comandă și control. Serverul de comandă și control permite atacatorului sau botmasterului să coordoneze atacurile. Botnetele pot fi alcătuite oriunde între o mână de roți și sute de roboți diferiți.

Vezi si: Înțelegerea atacurilor DoS și DDoS

Tipuri largi de atacuri DOS și DDOS

Există o serie de categorii largi în care se încadrează atacurile DOS pentru preluarea rețelelor offline. Acestea au forma:

- Atacuri volumetrice – Atacurile volumetrice sunt clasificate ca orice formă de atac în care resursele de lățime de bandă a unei rețele sunt consumate în mod deliberat de un atacator. Odată ce a fost consumată lățimea de bandă a rețelei, acesta nu este disponibil pentru dispozitivele și utilizatorii legitimi din rețea. Atacurile volumetrice apar atunci când atacatorul inunda dispozitivele de rețea cu solicitări de ecou ICMP până când nu mai există lățime de bandă disponibilă.

- Atacuri de fragmentare – Atacurile de fragmentare sunt orice fel de atac care forțează o rețea să reasambleze pachetele manipulate. În timpul unui atac de fragmentare, atacatorul trimite pachete manipulate într-o rețea astfel încât, odată ce rețeaua încearcă să le reasambleze, acestea nu pot fi reasamblate. Acest lucru se datorează faptului că pachetele au mai multe informații despre antetul pachetelor decât este permis. Rezultatul final este anteturile de pachete care sunt prea mari pentru a se reasambla în vrac.

- Atacuri de epuizare a statului TCP – Într-un atac TCP-State Exhaustion, atacatorul vizează un server web sau un firewall în încercarea de a limita numărul de conexiuni pe care le poate realiza. Ideea din spatele acestui stil de atac este de a împinge dispozitivul la limita numărului de conexiuni concurente.

- Atacuri la nivel de aplicație – Atacurile stratului sau stratului 7 sunt atacuri care vizează aplicații sau servere în încercarea de a utiliza resurse prin crearea cât mai multe procese și tranzacții posibile. Atacurile din stratul de aplicație sunt deosebit de dificil de detectat și abordat, deoarece nu au nevoie de multe mașini pentru a lansa un atac.

Cele mai frecvente forme de atacuri DDOS

După cum puteți vedea, atacurile DDoS sunt o amenințare mai complexă, deoarece folosesc o serie de dispozitive care cresc severitatea atacurilor. A fi atacat de un computer nu este același lucru cu a fi atacat de o botnet de o sută de dispozitive!

O parte din a fi pregătit pentru atacuri DDOS cunoaște cât mai multe forme de atac diferite. În această secțiune, vom analiza în detaliu aceste aspecte, astfel încât să puteți vedea cum aceste atacuri sunt folosite pentru a deteriora rețelele de întreprinderi.

Atacurile DDoS pot apărea sub diferite forme, inclusiv:

Ping of Death – În timpul unui atac Ping of Death (POD), atacatorul trimite mai multe ping-uri pe un computer. Atacurile POD folosesc pachete manipulate pentru a trimite pachete în rețea care au pachete IP mai mari decât lungimea maximă a pachetelor. Aceste pachete nelegitime sunt trimise sub formă de fragmente.

Odată ce rețeaua victimei încearcă să reasambleze aceste pachete resursele de rețea sunt folosite, acestea nu sunt disponibile pentru pachete legitime. Aceasta oprește rețeaua și o scoate din acțiune complet.

Atacurile DDoS pot apărea sub diferite forme, inclusiv:

- Inundații UDP – O inundație UDP este un atac DDoS care inundă rețeaua victimelor cu pachete UDP (User Datagram Protocol). Atacul funcționează prin inundarea porturilor pe o gazdă la distanță, astfel încât gazda să caute o aplicație ascultând în port. Când gazda descoperă că nu există nicio aplicație, acesta răspunde cu un pachet care spune că destinația nu a fost accesibilă. Aceasta consumă resurse de rețea și înseamnă că alte dispozitive nu se pot conecta corect.

- Ping Flood – La fel ca un atac de inundație UDP, un atac de inundație ping folosește ICMP Echo Request sau pachete de ping pentru a deraia serviciul unei rețele. Atacatorul trimite aceste pachete rapid, fără să aștepte un răspuns în încercarea de a face rețeaua de neatins prin forța brută. Aceste atacuri se referă în special la faptul că lățimea de bandă este consumată în ambele moduri, cu serverele atacate care încearcă să răspundă cu propriile pachete ICMP Echo Reply. Rezultatul final este o scădere a vitezei pe întreaga rețea.

- SYN Flood – Atacurile SYN Flood sunt un alt tip de atac DoS în care atacatorul folosește secvența de conexiune TCP pentru a face rețeaua victimei indisponibilă. Atacatorul trimite solicitări SYN în rețeaua victimei care apoi răspunde cu un răspuns SYN-ACK. Apoi, expeditorul trebuie să răspundă cu un răspuns ACK, dar în schimb atacatorul nu răspunde (sau folosește o adresă IP defrișată pentru a trimite cereri SYN în schimb). Fiecare solicitare care răspunde fără răspuns preia resurse de rețea până când niciun dispozitiv nu poate realiza o conexiune.

- Loris lent – Slowloris este un tip de software de atac DDoS care a fost inițial dezvoltat de Robert Hansen sau RSnake pentru a elimina serverele web. Un atac Slowloris are loc atunci când atacatorul trimite cereri parțiale HTTP fără intenția de a le completa. Pentru a continua atacul, Slowloris trimite periodic anteturi HTTP pentru fiecare solicitare pentru a menține resursele rețelei legate. Aceasta continuă până când serverul nu mai poate realiza conexiuni. Această formă de atac este utilizată de atacatori, deoarece nu necesită lățime de bandă.

- Inundații HTTP – Într-un atac HTTP Flood, utilizatorii atacatori HTTP GET sau POST solicită să lanseze un atac asupra unui server sau aplicație web individual. Inundațiile HTTP sunt un atac de nivel 7 și nu folosesc pachete cu formă defectuoasă sau defrișată. Atacatorii folosesc acest tip de atacuri deoarece necesită lățime de bandă mai mică decât alte atacuri pentru a scoate rețeaua victimei din funcționare.

- Zaruri Zero – Atacurile Zilei Zero sunt atacuri care exploatează vulnerabilități care încă nu au fost descoperite. Acesta este un termen general pentru atacurile care ar putea fi confruntate în viitor. Aceste tipuri de atacuri pot fi deosebit de devastatoare, deoarece victima nu are nicio modalitate specifică de a se pregăti pentru ele înainte de a experimenta un atac viu.

DoS vs DDoS: Care este diferența?

diferența cheie între DoS și DDoS atacurile sunt că acesta din urmă folosește mai multe conexiuni la internet pentru a pune rețeaua victimei offline, întrucât prima folosește o singură conexiune. Atacurile DDoS sunt mai dificil de detectat, deoarece sunt lansate din mai multe locații, astfel încât victima nu poate spune originea atacului. O altă diferență esențială este volumul atacului atârnat, deoarece atacurile DDoS permit atacatorului să trimită volume masive de trafic către rețeaua victimei..

Este important de menționat că atacurile DDoS sunt executate diferit și la atacurile DoS. Atacuri DDoS sunt executate prin intermediul utilizarea botnetelor sau rețele de dispozitive aflate sub controlul unui atacator. În contrast, Atacuri DoS sunt lansate în general prin intermediul utilizarea unui script sau a unui instrument DoS ca Canonul Ion cu orbită joasă.

De ce au loc atacurile DoS și DDoS?

Fie că este vorba despre un atac DoS sau DDoS, există multe motive nefaste pentru care un atacator ar dori să pună afacerea offline. În această secțiune, vom analiza unele dintre cele mai comune motive pentru care atacurile DoS sunt folosite pentru a ataca întreprinderile. Motivele comune includ:

- Ransom – Poate că motivul cel mai des întâlnit pentru atacurile DDOS este să extorceți o răscumpărare. După ce un atac a fost finalizat cu succes, atacatorii vor cere apoi o răscumpărare pentru a opri atacul și a reveni rețeaua online. Nu este recomandat să plătiți aceste rambursări, deoarece nu există nicio garanție că activitatea va fi restabilită pentru funcționarea completă.

- Concurenți nocivi – Concurenții nocivi care doresc să scoată o afacere din funcționare sunt un alt motiv posibil pentru atacurile DDoS. Prin eliminarea rețelei unei întreprinderi, un concurent poate încerca să-ți fure clienții de la tine. Se crede că este deosebit de comun în cadrul comunității de jocuri de noroc online, unde concurenții vor încerca să se pună reciproc offline pentru a obține un avantaj competitiv..

- Hacktivism – În multe cazuri, motivația pentru un atac nu va fi financiară, ci personală și politică. Nu este neobișnuit ca grupurile hacktiviste să pună offline site-uri guvernamentale și întreprinderi pentru a marca opoziția lor. Acest lucru poate fi din orice motiv că atacatorul consideră că este important, dar apare adesea din cauza motivațiilor politice.

- Cauzarea problemelor – Mulți atacatori le place pur și simplu să creeze probleme pentru utilizatorii și rețelele personale. Nu este un secret faptul că atacatorii cibernetici consideră amuzant să punem organizațiile offline. Pentru mulți atacatori, atacurile DDoS oferă o modalitate de a face oameni blânzi. Mulți consideră că aceste atacuri sunt „fără victime”, ceea ce este nefericit, având în vedere suma de bani pe care un atac de succes poate costa o organizație.

- Angajați nemulțumiți – Un alt motiv comun pentru atacurile cibernetice îl reprezintă angajații nemulțumiți sau foștii angajați. Dacă persoana are o plângere împotriva organizației dvs., atunci un atac DDoS poate fi o modalitate eficientă de a vă reveni. În timp ce majoritatea angajaților tratează nemulțumirile la matur, există încă o minoritate care folosește aceste atacuri pentru a deteriora o organizație cu care au probleme personale.

Cum să preveniți atacurile DoS și DDoS

Chiar dacă atacurile DOS sunt o amenințare constantă pentru organizațiile moderne, există o serie de pași diferiți pe care îi puteți face pentru a rămâne protejat înainte și după un atac. Înainte de a implementa o strategie de protecție, este vital să recunoaștem că nu veți putea preveni orice atac DoS care vă iese. Acestea fiind spuse, veți putea minimizați daunele unui atac reușit asta îți vine drumul.

Minimizarea daunelor atacurilor primite se reduce la trei lucruri:

-

-

- Măsuri preventive

- Testează atacuri DOS

- Răspuns post-atac

-

Măsuri preventive, cum ar fi monitorizarea rețelei, sunt destinate să vă ajute identificați atacurile înainte de a vă deconecta sistemul și acționează ca o barieră pentru a fi atacat. De asemenea, Testarea atacurilor DoS vă permite să vă testați apărarea impotriva atacurilor DoS si rafinarea strategiei generale. Răspunsul dvs. după atac va determina cât de multe daune face un atac DoS și este o strategie pentru ca organizația dvs. să funcționeze și să funcționeze după un atac de succes.

Măsuri preventive: monitorizarea rețelei

Monitorizarea traficului de rețea este unul dintre cei mai buni pași preventivi puteți lua. Monitorizarea traficului vă va permite să vedeți semnele unui atac înainte ca serviciul să scadă complet. Prin monitorizarea traficului dvs. veți putea ia măsuri în momentul în care vezi un trafic neobișnuit niveluri sau o adresă IP nerecunoscută. Aceasta poate fi diferența dintre a fi luat offline sau a fi la curent.

Înainte de a executa un atac complet, majoritatea atacatorilor îți vor testa rețeaua cu câteva pachete înainte de a lansa atacul complet. Monitorizarea traficului dvs. vă va permite să monitorizați aceste semne mici și să le detectați din timp, astfel încât să vă puteți menține serviciul online și să evitați costurile de inactivitate neașteptate..

Vezi și: 25 cele mai bune monitoare de rețea

Atacuri DoS Test Run

Din păcate, nu vei putea preveni orice atac DoS care îți vine în cale. Cu toate acestea, puteți să vă asigurați că sunteți pregătiți odată cu sosirea unui atac. Unul dintre cele mai directe moduri de a face acest lucru este să simula atacurile DDoS împotriva propriei rețele. Simularea unui atac vă permite testează-ți metodele actuale de prevenire și ajută la construiți câteva strategii de prevenire în timp real care poate economisi mulți bani dacă un atac adevărat îți vine în cale.

Răspuns post-atac: creează un plan

Dacă un atac coboară de pe teren, trebuie să aveți un plan pregătit pentru a controla daunele. Un plan clar poate fi diferența dintre un atac care este incomod și unul care este devastator. Ca parte a unui plan, doriți să desemnează roluri pentru membrii echipei tale care va fi responsabil pentru a răspunde odată ce se va întâmpla un atac. Aceasta include proiectarea procedurilor de asistență pentru clienți, astfel încât clienții să nu rămână înalți și uscați în timp ce aveți de-a face cu probleme tehnice.

Edge Services Vs DDOS Attacks

Fără îndoială, una dintre cele mai eficiente metode de a face față atacurilor DDoS este utilizarea unui servicii de margine. O soluție de serviciu de margine de genul StackPath sau Sucuri poate sta la marginea rețelei dvs. și poate intercepta atacurile DDoS înainte de a intra în vigoare. În această secțiune, vom analiza modul în care aceste soluții vă pot proteja rețeaua împotriva atacatorilor fără scrupule.

Servicii StackPath Edge

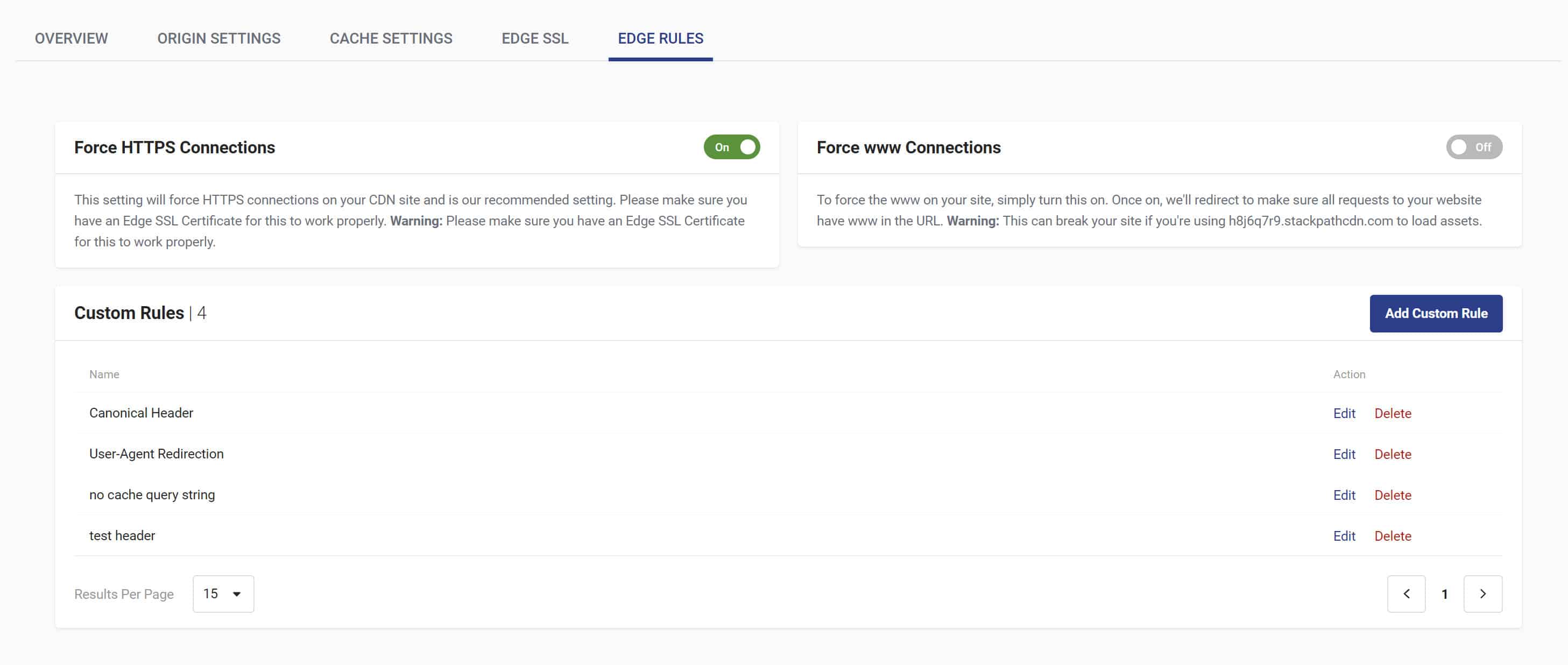

Una dintre cele mai mari îngrijorări atunci când rămâneți protejat împotriva atacurilor DDOS este prevenirea pagubelor, menținând în același timp performanța. Serviciile de margine StackPath au fost concepute pentru a minimiza degradarea performanței și pentru a combate toate formele comune de atacuri DDOS. Cu serviciile edge StackPath, puteți recunoaște atacurile în timp real și le blochează înainte de a lua rețeaua offline.

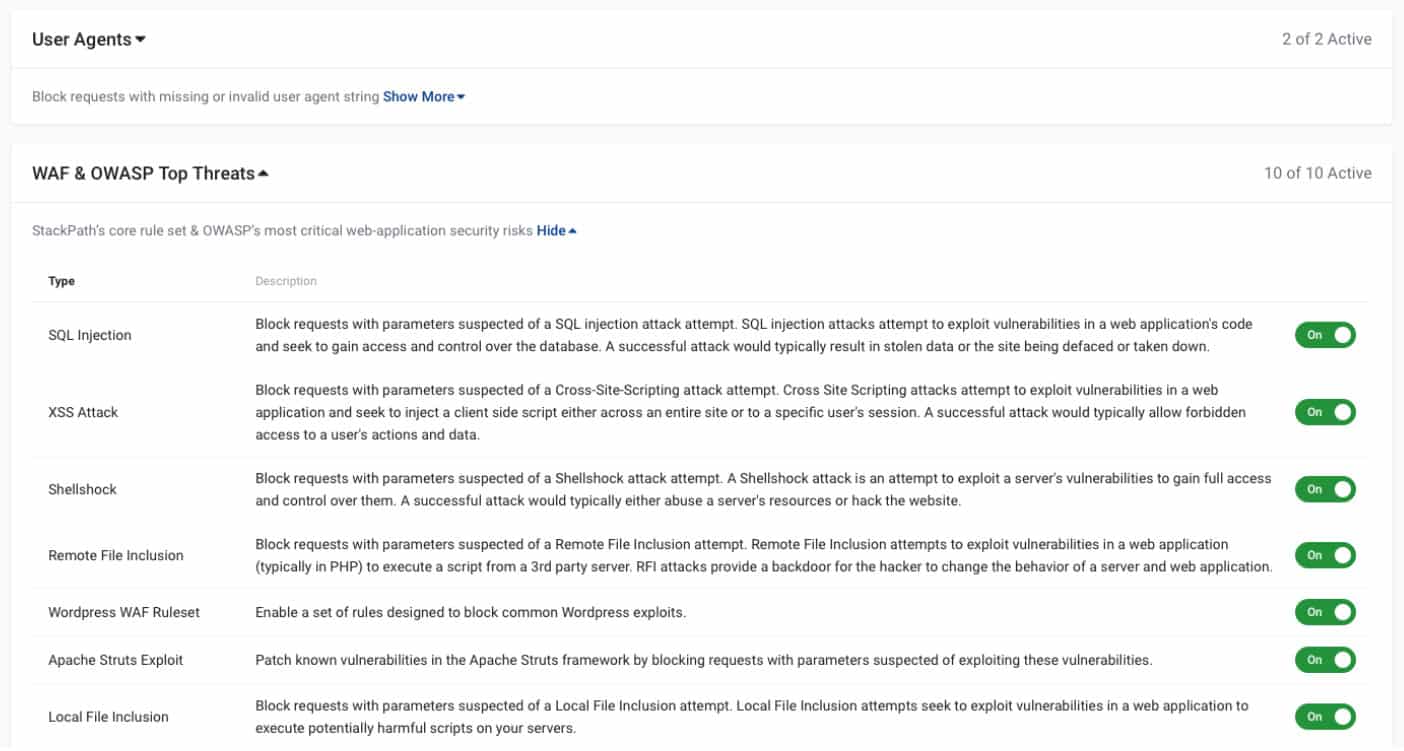

Pentru atacuri mai sofisticate, Firewall-ul aplicației Web Stackpath (WAF) împiedică atacurile stratului de aplicație să se scurgă. Atacurile stratului de aplicație sunt blocate de algoritmi care pot detecta semnele de trafic rău intenționat înainte de a ajunge în rețeaua dvs..

StackPath oferă, de asemenea, Livrare StackPath Edge 200 serviciu pentru rețele mai mari care are o serie de alte măsuri de apărare împotriva altor tipuri de atacuri DDOS, cum ar fi Inundații UDP, SYN inundații, și Inundații HTTP de asemenea. Indiferent de tipul de atac DDOS la care sunteți supus, soluțiile StackPath au funcții de bază care vă pot ajuta să rămâneți protejat de a fi luat offline.

StackPath Edge Delivery 200 Căutați un plan adecvat la Stackpath.com

Sucuri Edge Services

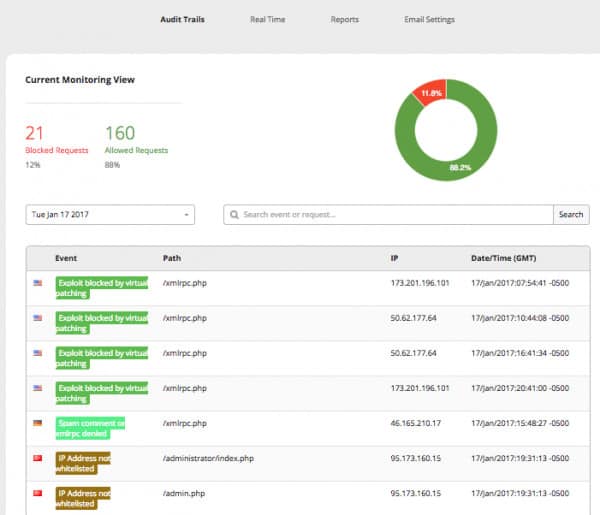

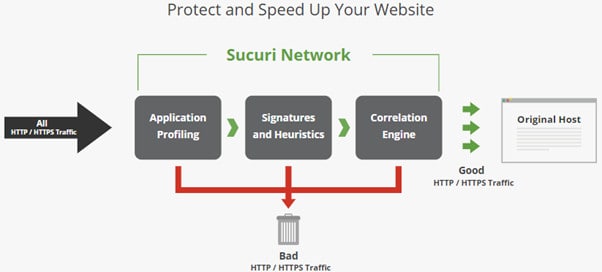

Un alt furnizor important de soluții de prevenire a DDoS este Protecția DDoS a Sucuri & Serviciul de atenuare. Sucuri este adept al manipulării stratul 7 inundații HTTP dar poate preveni și Inundații TCP SYN, Inundațiile ICMP, Loris lent, Inundații UDP, Bypass cache HTTP, și DNS DDo amplificate a numi câteva.

Sucuri are o abordare de firewall pentru aplicații web care are un rețea distribuită la nivel global cu 28 de puncte de prezență. De asemenea, nu există nici o limită pentru dimensiunea atacului, deci indiferent de ce se întâmplă rămâi protejat. Sucuri WAF este o soluție SaaS bazată pe cloud care interceptează cererile HTTP / HTTPS care sunt trimise pe site-ul dvs. web.

O caracteristică deosebit de utilă este posibilitatea de a identifica dacă traficul provine din browserul unui utilizator legitim sau un script care este folosit de un atacator. Acest lucru asigură că utilizatorii de zi cu zi pot accesa în continuare site-ul și serviciile acestuia, în timp ce utilizatorii rău intenționat sunt blocați să lanseze atacurile lor. Sucuri oferă diverse planuri pentru serviciile lor în funcție de nevoile rețelei tale.

Platforma de securitate web Sucuri Căutați un plan adecvat la Sucuri.net

Vezi și: Cele mai bune 5 furnizori de servicii Edge

Atacuri DoS vs DDoS: o amenințare gestionabilă

Există puține atacuri în ceea ce privește atacurile DoS către organizații moderne. În timp ce datele furate pot fi extrem de dăunătoare, dacă serviciul dvs. este încheiat printr-un atac de forță brută aduce cu sine o serie de alte complicații care trebuie rezolvate. Doar o zi de repaus poate avea un impact financiar substanțial asupra unei organizații.

Cunoașterea tipurilor de atacuri DoS și DDoS pe care le puteți întâlni va merge mult spre minimizarea daunelor atacurilor. Cel puțin doriți asigurați-vă că aveți un instrument de monitorizare a rețelei astfel încât să puteți detecta trafic neobișnuit care indică un potențial atac. Deși dacă sunteți serios în abordarea atacurilor DoS, trebuie să vă asigurați că au un plan pentru a răspunde după atac.

Atacurile DoS au devenit una dintre cele mai populare forme de cyberattack din lume, deoarece sunt ușor de executat. Ca atare, este incredibil de important să fii proactiv și să implementezi cât mai multe măsuri pentru a preveni atacurile și a răspunde la atacuri dacă au succes. Procedând astfel, vă veți limita pierderile și vă veți lăsa într-o poziție în care vă puteți întoarce la funcționarea normală cât mai repede posibil.

Vezi si: 100+ Statistici teribile de infracțiuni informatice și securitate cibernetică & tendinţe

Lectură ulterioară:

-

- Cei mai buni furnizori de servicii Edge

- Înțelegerea atacurilor DoS și DDoS