Что такое руткит?

Руткит – это особенно неприятная вредоносная программа, которая не ведет себя как ваш типичный вирус. Руткиты внедряются в самое сердце операционной системы; обычно на уровне ядра или ниже. Это делает их чрезвычайно трудными для обнаружения и иногда невозможно удалить. Конкретные антивирусные программы специализируются на обнаружении и удалении руткитов. Ниже мы перечисляем пять лучших анти руткит-программ.

Некоторые сведения о том, почему руткиты такие злые

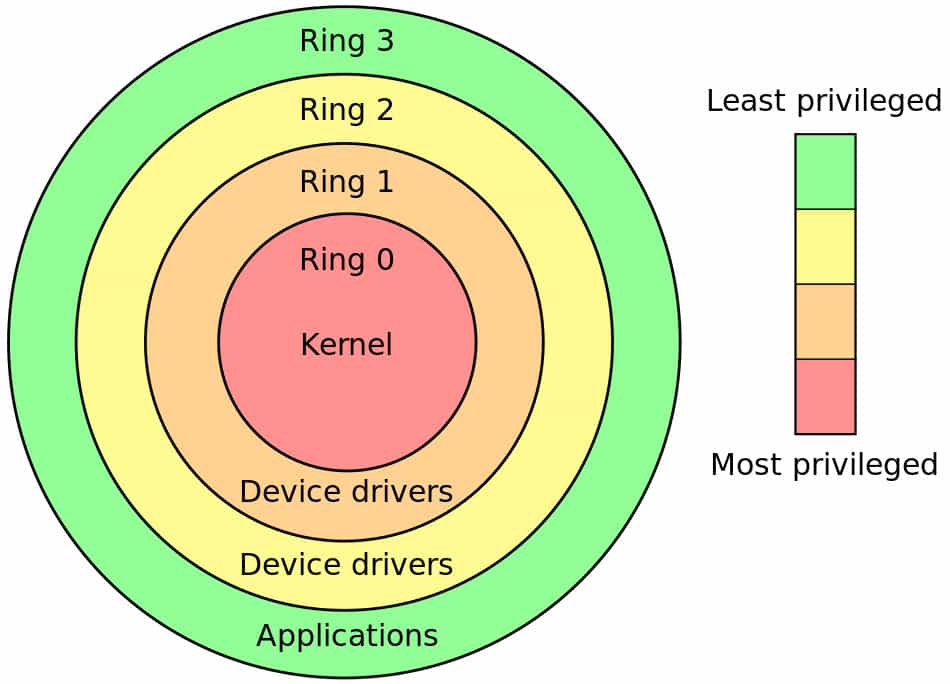

В течение дня вы, вероятно, используете много разных программ на вашем компьютере. Разным классам программ нужны разные разрешения для выполнения своей работы. Сердце операционной системы, ядро, должно иметь абсолютный контроль над каждым компонентом оборудования и программного обеспечения компьютера, чтобы выполнять свою работу. С другой стороны, приложения, с которыми мы, люди, напрямую взаимодействуем, такие как текстовые процессоры и веб-браузеры, нуждаются в относительно небольшом контроле для выполнения своей работы. Концептуально эти различные уровни управления проиллюстрированы в модели защитного кольца с всемогущим ядром, населяющим Ring Zero, и простыми человеческими приложениями во внешних кольцах. Руткиты обычно устанавливаются в Ring Zero и таким образом наследуют максимально возможный уровень доступа.

Руткиты названы так потому, что первые руткиты предназначались для Unix-подобных операционных систем. Самый привилегированный пользователь в этих системах называется root, поэтому rootkit – это приложение, которое предоставляет root-доступ к системе. Имя застряло вне зависимости от операционной системы, и сегодня даже руткиты Windows носят это имя, несмотря на то, что в системе такого пользователя нет..

Хотя есть примеры полезных или, по крайней мере, доброкачественных руткитов, они, как правило, считаются вредоносными. После установки руткит может изменять практически все аспекты операционной системы, а также полностью скрывать свое существование от большинства антивирусных программ. Ядра руткитов крайне сложно обнаружить, и иногда единственный способ убедиться, что компьютер чист, – это полная переустановка операционной системы. Переустановка все равно не поможет против еще более гнусных руткитов прошивки, которые могут жить в системном BIOS и пережить переустановки операционной системы..

Руткит-типы

Руткиты ядра

Руткиты ядра работают в Ring Zero и внедряются в ядро. На практике это означает модули ядра для Linux, macOS и других Unix-подобных операционных систем и библиотеки динамических ссылок (DLL) для систем Windows. Они работают на том же уровне и уровне безопасности, что и само ядро, что делает их практически невозможными для обнаружения или удаления в случае обнаружения..

Руткиты пространства пользователя

Части операционной системы, к которым обращаются программы, которые вы используете в течение дня, в совокупности называются пользовательским пространством или пользовательским пространством. Эти термины просто означают, что эти области памяти и файлов непривилегированы, и приложения могут получить доступ к этим вещам, не имея высокого уровня разрешений..

По определению, руткиты, работающие в пространстве пользователя, не имеют доступа к ядру, поэтому они находятся в невыгодном положении во избежание обнаружения. Пользовательские руткиты обычно ориентированы на конкретные приложения. Когда это приложение запускается, руткит исправляет законное приложение в памяти пространства пользователя и перехватывает его работу. Этот тип руткита проще в развертывании, но его также легче обнаружить и он более склонен к самоотдаче, вызывая сбои системы.

буткитов

Это руткиты, которые являются загрузочными. Операционная система вашего компьютера является загрузочной, иначе компьютер не сможет загрузиться. Типичный руткит загружается во время загрузки операционной системы. Для этого буткиту не нужна операционная система, потому что буткит может загрузиться сам по себе, а затем загрузить операционную систему.

Обычной целью буткитов является подрыв таких вещей, как проверка цифровой подписи на модулях ядра. Это дает злоумышленнику возможность скрытно загружать измененные модули и файлы во время процесса загрузки, предоставляя доступ к компьютеру..

Прошивка руткитов

Прошивка – это термин, обозначающий нечто среднее между программным и аппаратным обеспечением. Аппаратное обеспечение – это то, что нужно физически прикрепить к компьютеру, тогда как программное обеспечение – это просто код, который вводится в компьютер, например, текстовый процессор. Прошивка – это аппаратное обеспечение, обычно микросхема, в которую можно загружать программное обеспечение. В отличие от обычной установки программного обеспечения, которая просто добавляет код на компьютер, обновление программного обеспечения микропрограммы обычно включает замену всего кода на чипе одним махом с процессом, известным как перепрошивка.

Этот тип руткита обычно встречается в компьютерных BIOS или специальных устройствах, таких как маршрутизаторы и мобильные телефоны. Поскольку руткит живет во встроенном программном обеспечении, форматирование жесткого диска компьютера и переустановка операционной системы не будут иметь никакого эффекта и не удалит руткит.

Откуда взялись руткиты?

Руткиты обычно устанавливаются злоумышленниками через те же распространенные векторы, что и любое вредоносное ПО. Фишинг остается очень успешным способом обмана пользователей при установке руткитов. Несмотря на то, что пользователям будет предложено авторизовать установку руткита, многие из нас устали от этих постоянных подсказок и позволят это сделать..

В более редких случаях уважаемая компания может включить руткит в свое собственное программное обеспечение. В широко разрекламированной серии ужасных решений 2005 года Sony BMG включила руткит в свои компакт-диски для предотвращения копирования. Это привело к потере коллективного иска на сумму в несколько миллионов долларов из-за врожденной нестабильности, которую руткит содержал выше и помимо своей цели в качестве инструмента управления цифровыми правами (DRM)..

5 бесплатных программ для удаления, обнаружения и сканирования руткитов

Существует несколько антирукитных программ, нацеленных на определенный руткит, например, TDSSKiller от Kaspersky, но мы будем иметь дело с более общими детекторами руткитов. Если вы находитесь в незавидном положении, когда уже заражены идентифицированным руткитом, вы можете поискать, есть ли у поставщика антивируса специальный инструмент для этого руткита..

chkrootkit (Проверьте руткит)

Плюсы: Можно запустить пост-инфекцию

Минусы: Нет поддержки Windows.

Поддерживаемые ОС: Linux, FreeBSD, OpenBSD, NetBSD, Solaris, HP-UX, Tru64, BSDI и macOS

«Check Rootkit» (chkrootkit) – это детектор руткитов с открытым исходным кодом, который существует уже давно. Текущая версия этой статьи была выпущена в мае [year] года и может обнаружить 69 различных руткитов..

Вам понадобится опытный системный администратор для расшифровки вывода chkrootkit. Кроме того, в соответствии со своим именем, chkrootkit проверяет только руткиты; это не может удалить их. Он проверяет ваши системные файлы на наличие общих признаков руткитов, таких как:

Недавно удаленные файлы журнала

Файлы журнала являются отличными инструментами для анализа того, что произошло с системой. Однако, поскольку руткит может изменять любой системный файл, это означает, что он может изменять содержимое файла журнала или удалять журналы в целом. chkrootkit пытается определить, были ли изменены или вообще очищены различные важные файлы журналов, в которых записываются имена входа, такие как wtmp и utmp..

Состояние сетевых интерфейсов

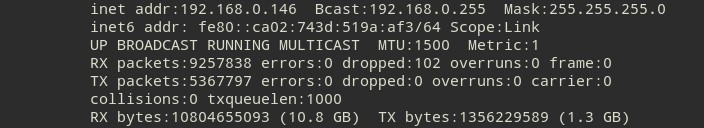

Сеть TCP / IP по существу передает пакеты через Интернет. На каждом этапе пути каждый пакет адресован либо адресу интернет-протокола (IP), либо адресу локального управления доступом к среде (MAC). Маршрутизаторы в Интернете или других сетях используют IP-адрес назначения пакета для передачи его в нужную сеть. Как только пакет поступает в сеть назначения, MAC-адрес используется для окончательной доставки на соответствующую сетевую карту или контроллер сетевого интерфейса (NIC).

Во время нормальной работы NIC будет принимать только пакеты, адресованные своему собственному MAC-адресу или широковещательному трафику, и будет отбрасывать любые другие пакеты. Можно перевести сетевой интерфейс в беспорядочный режим, что означает, что сетевой интерфейс будет принимать все пакеты независимо от того, к какой сетевой карте адресован пакет.

Случайный режим обычно используется только при анализе сети для выполнения перехвата пакетов или других типов проверки трафика. Было бы необычно для NIC работать таким образом во время повседневной работы. chkrootkit определит, работают ли какие-либо сетевые карты в системе в случайном режиме..

Загружаемые трояны модуля ядра (трояны LKM)

Как уже упоминалось ранее в этой статье, наиболее сложный тип руткитов для обнаружения и очистки – это руткиты модуля ядра. Они работают на самом низком уровне компьютера в Ring Zero. Эти руткиты имеют такой же высокий уровень разрешений, как и само ядро операционной системы. chkrootkit обладает способностью обнаруживать этот тип руткитов.

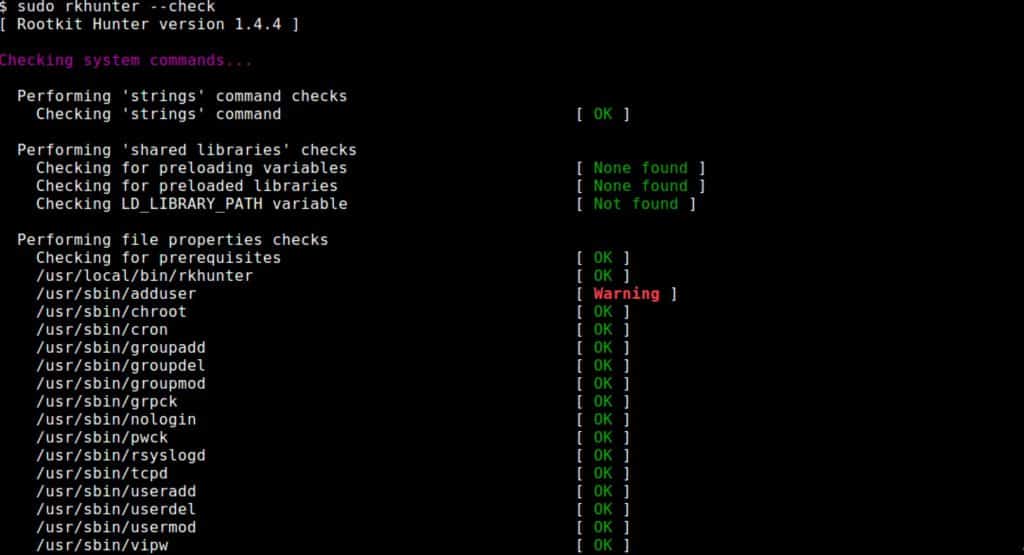

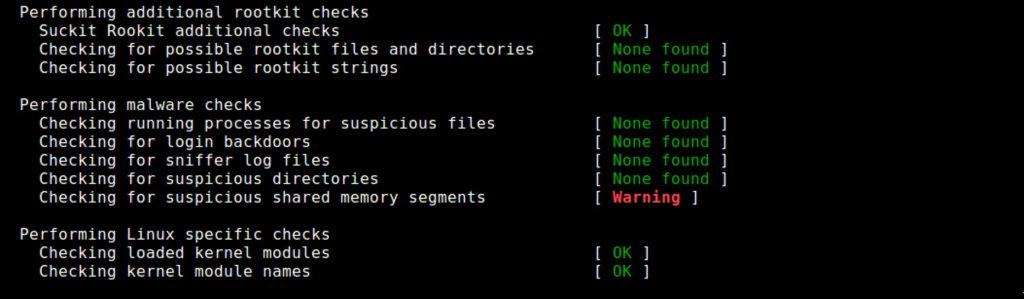

rkhunter (руткит охотник)

Плюсы: Зрелый продукт

Минусы: Должна быть установлена предварительная инфекция

Поддерживаемые ОС: Unix-подобная операционная система, такая как Linux

От rkhunter README: «Rootkit Hunter – это пассивный, постинцидентный, основанный на пути инструмент, основанный на хосте». Это глоток, но он нам многое говорит.

Это на основе хоста это означает, что он предназначен для сканирования хоста, на котором он установлен, а не удаленных хостов в других местах сети.

После инцидента означает, что он ничего не делает для защиты системы от руткит-инфекции. Он может только обнаружить, если атака произошла или происходит.

rkhunter в первую очередь обнаруживает руткиты путем поиска нераспознанных изменений в значимых файлах. Прежде чем он сможет распознать изменения, он должен знать, как должны выглядеть все эти файлы, когда они чистые. Поэтому очень важно, чтобы rkhunter был установлен на чистую систему, чтобы он мог определить чистую базовую линию для использования для последующих сканирований. Запуск rkhunter в уже зараженной системе будет иметь ограниченное применение, поскольку он не будет иметь полного представления о том, как должна выглядеть чистая система..

Большинство антивирусных программ в некоторой степени используют эвристику, что означает, что они ищут вещи, которые выглядят как вирусы, даже если они не распознают каждый вирус. rkhunter не умеет искать руткит-подобные вещи; это Путь на основе то есть он может искать только те руткиты, о которых он уже знает.

OSSEC

Pros: Зрелое программное обеспечение с большой базой пользователей. Может быть использован после заражения

Cons: Направлен на продвинутых пользователей; полная система обнаружения вторжений на хост, а не просто сканер руткитов

Поддерживаемые ОС: Linux, BSD, Solaris, macOS, AIX (агент), HP-UX (агент), Windows XP, 2003 сервер, Vista, 2008 сервер, 2012 сервер (агент)

OSSEC – это система обнаружения вторжений (HIDS), которая была основана как проект с открытым исходным кодом. Он был приобретен Third Brigade, Inc., который, в свою очередь, был приобретен компанией Trend Micro. Тренд является текущим владельцем, а OSSEC остается свободным / открытым программным обеспечением с открытым исходным кодом (FLOSS).

Базовая архитектура – это менеджер OSSEC, установленный на Unix-подобном центральном сервере, который затем общается с удаленными агентами в целевых системах. Именно эта агентская архитектура позволяет OSSEC поддерживать такой широкий спектр операционных систем. Кроме того, некоторые устройства, такие как маршрутизаторы и брандмауэры, могут использоваться без агента, что означает, что на них не нужно устанавливать программное обеспечение, поскольку они по своей природе обладают способностью напрямую общаться с менеджером OSSEC..

Обнаружение руткитов в OSSEC представляет собой сочетание анализа файлов и других тестов по всей системе. Некоторые из проверок OSSEC:

- сетевые интерфейсы в случайном режиме, о которых другие инструменты, такие как netstat, не сообщают об этом..

- порты, о которых не сообщается, но OSSEC не может связаться с.

- сравнивая результаты работы идентификаторов pid с результатами инструментов системного уровня, таких как ps.

- обнаружение подозрительных или скрытых файлов.

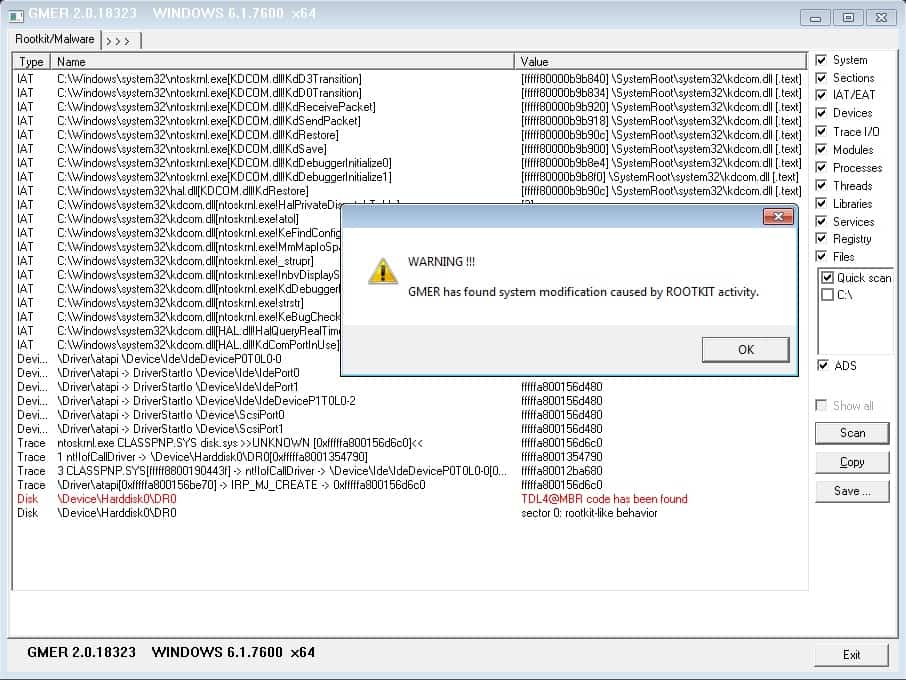

GMER

Pros: Может удалить некоторые руткиты вместо простого обнаружения. Может быть использован после заражения.

ConsТолько для Windows

Поддерживаемые ОС: Windows XP / VISTA / 7/8/10

GMER – это средство обнаружения и удаления руткитов, работающее в Windows XP / VISTA / 7/8/10. Он существует с 2006 года, и текущая версия поддерживает 64-разрядную версию Windows 10. Она была создана программистом по имени Przemysław Gmerek, что дает нам подсказку о происхождении ее имени..

В отличие от chkrootkit и rkhunter, GMER может не только обнаруживать руткиты, но и удалять некоторые из них. Существует версия GMER, интегрированная с Avast! антивирусное программное обеспечение, которое обеспечивает хорошую защиту от вирусов и руткитов.

GMER не должен иметь специальных знаний о системе, которую он сканирует. Это означает, что это может быть сканирование после события и обнаружение руткитов, даже если его не было в системе до заражения руткитами..

Вместо того, чтобы сравнивать файлы или пути для обнаружения руткитов, GMER концентрируется на артефактах, ориентированных на Windows, таких как скрытые процессы, скрытые сервисы и модифицированные модули. Он также ищет хуки, которые являются вредоносными приложениями, которые присоединяются к легитимным процессам, чтобы скрыть свое существование..

Открытый источник Tripwire

Cons: Необходимо установить и инициализировать предварительную инфекцию

Pros: Зрелый продукт с большой базой пользователей

Поддерживаемые ОС: Linux-системы

Open Source Tripwire – это система обнаружения вторжений (HIDS). Контраст здесь сравнивается с сетевой системой обнаружения вторжений (NIDS). Tripwire сканирует файловую систему локального компьютера и сравнивает свои файлы с известным хорошим набором файлов..

Подобно rkhunter, Tripwire должен быть установлен на чистую систему перед любой возможной инфекцией. Затем он сканирует файловую систему и создает хэши или другую идентифицирующую информацию о файлах в этой системе. Последующие сканирования Tripwire затем могут собирать изменения в этих файлах и оповещать системного администратора об этих изменениях..

Есть две версии Tripwire; коммерческие продукты от Tripwire, Inc. и версия с открытым исходным кодом, которая первоначально была представлена Tripwire, Inc. в 2000 году. Коммерческая версия предлагает гораздо более широкий спектр продуктов, включая защиту, отчетность и поддержку операционных систем, отличных от Linux..

Хотя Tripwire сам по себе не является руткит-детектором, он может обнаруживать активность руткитов, которая влияет и изменяет файлы в системе. Он не имеет возможности удалять руткиты или даже с уверенностью сказать, существует ли руткит. Опытный администратор должен интерпретировать результаты сканирования, чтобы определить, нужно ли предпринимать какие-либо действия.

Защита ваших систем

Имейте в виду, что руткит – это вредоносная программа. Это действительно плохое вредоносное ПО, но это все еще просто вредоносное ПО. Лучшие практики, которые защитят вашу систему от вирусов любого типа, также будут иметь большое значение для защиты ваших систем от руткитов:

- Убедитесь, что у пользователей есть наименьшее количество разрешений, необходимое для выполнения их работы

- Обучите пользователей, как не стать жертвами фишинга

- Рассмотрите возможность отключения USB и CD-дисков, чтобы люди не приносили вредоносное ПО из дома.

- Убедитесь, что антивирус работает на всех системах и обновлен.

- Используйте брандмауэр, чтобы предотвратить нежелательный трафик от входа или выхода из вашей системы

В дополнение к этим общим шагам защита руткитов требует активной позиции. Установите детектор руткитов сейчас, инициализируйте его и запускайте по крайней мере ежедневно, если не чаще. Хотя это правда, что если система заражается руткитом, эта система, вероятно, является мусором, тем более неприятная ситуация заключается в том, что руткит живет в ваших системах месяцами или годами без вашего ведома. Руткиты могут молча отправлять ваши ценные данные за пределы сайта, не подозревая, что это происходит, пока вы не прочитаете об этом в утренней газете. Если вы развернули детектор руткитов, у вас есть все шансы получить предупреждение, что это происходит в кратчайшие сроки.

Кольцо Привилегий Hertzsprung из английский Википедия

Вам также может понравиться антивирус Fake Antivirus – что это такое, что он делает и как уменьшить угрозуAntivirusIs Бесплатное антивирусное программное обеспечение Достаточно ли? устройства на базе

наружить и удалить, чем руткиты ядра.

Откуда взялись руткиты? Руткиты были созданы для того, чтобы обойти системы безопасности и получить несанкционированный доступ к компьютеру или сети. Они могут быть использованы для кражи личных данных, установки дополнительных вредоносных программ или даже для управления компьютером издалека. Руткиты могут быть установлены через уязвимости в операционной системе или приложениях, через социальную инженерию или через физический доступ к компьютеру.

Защита ваших систем: Чтобы защитить свои системы от руткитов, необходимо использовать антивирусное программное обеспечение, которое специализируется на обнаружении и удалении руткитов. Также важно регулярно обновлять операционную систему и приложения, чтобы исправлять уязвимости, которые могут быть использованы для установки руткитов. Не следует устанавливать программное обеспечение из ненадежных источников и следует быть осторожным при открытии вложений в электронной почте или на незнакомых сайтах. Если вы подозреваете, что ваш компьютер заражен руткитом, лучше всего обратиться к специалистам по компьютерной безопасности, чтобы удалить его.