Огромна база података са више од 2,7 милијарди адреса е-поште остављена је изложена на вебу, доступна свима са веб прегледачем. Више од милијарду тих записа такође је садржало лозинку у обичном тексту повезану са адресом е-поште.

Цомпаритецх је сарађивао са истраживачем безбедности Бобом Диаченком како би открио базу података 4. децембра [year]. Иако власник базе података није идентификован, Диацхенко је одмах упозорио амерички ИСП који је домаћин ИП адресе да је скине..

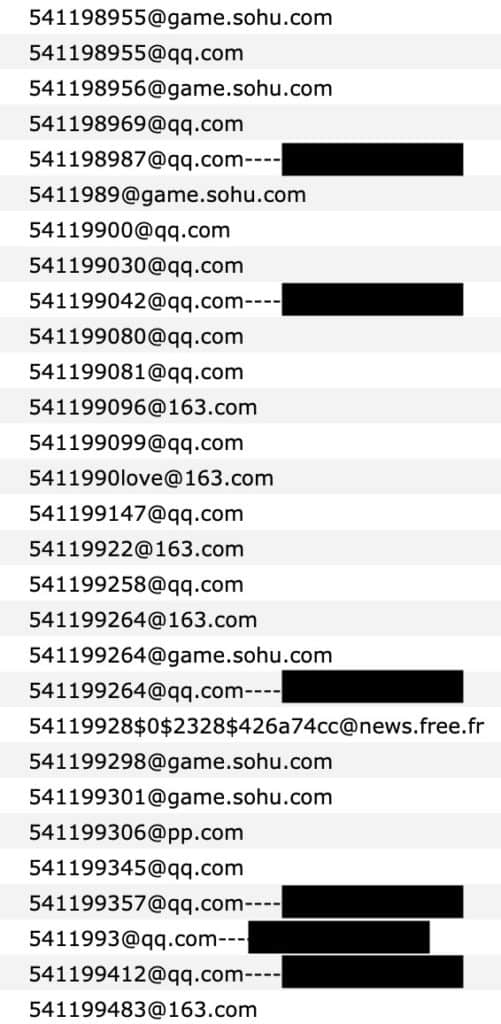

Велика већина порука е-поште стигла је из кинеских домена, укључујући кк.цом, 139.цом, 126.цом, гфан.цом и гаме.соху.цом. Ти домени припадају неким од највећих кинеских интернет компанија, укључујући Тенцент, Сина, Соху и НетЕасе.

Неколико адреса е-поште имале су домене Иахоо и Гмаил, као и неке руске адресе попут рамблер.ру и маил.ру.

Након верификације закључили смо да сва е-пошта са лозинкама потиче из такозваног “великог азијског пропуштања”, који је прво открио ХацкРеад. У јануару [year]. године мрачни веб продавач продавао је плоче које укључују лозинке.

Временска линија цурења

Цомпаритецх је одмах предузео кораке да уклони базу података након што је открио како би ублажио штету крајњим корисницима, али не знамо да ли је неко у међувремену приступио њој. Ево шта знамо:

- 1. децембра [year]: База података прво је индексирана претраживачем БинариЕдге и од тада је јавно доступна.

- 4. децембра [year]: Диаченко је открио базу података и одмах предузео кораке за обавештавање одговорних страна.

- 9. децембра [year]: Приступ бази је онемогућен.

Све у свему, подаци су били изложени више од недељу дана, што је злонамерним странкама дало довољно времена да их пронађу и копирају у своје сврхе.

Чинило се да се база података ажурира и повећава у стварном времену. Број рачуна се повећао са 2,6 на 2,7 милијарди између времена кад смо послали обавештење и када је база података уклоњена.

Које су информације биле изложене?

Подаци од 1,5 ТБ садржавали су запањујућих 2,7 милијарди записа. Више од милијарду њих укључује лозинке.

Будући да многи Кинези имају потешкоћа са читањем енглеских знакова, они често користе своје бројеве телефона или друге нумеричке идентификаторе као корисничка имена. Стога можемо претпоставити да многе од тих адреса е-поште садрже и бројеве телефона.

Поред адреса е-поште и лозинки, записи су садржали хешеве МД5, СХА1 и СХА256 сваке адресе е-поште. Хашеви су шифровани текст – адреса е-поште, у овом случају – са фиксном дужином. Често се користе за сигурно чување података у сценаријима када би било превише опасно чувати податке у обичном тексту. Њихово укључивање у ову базу података не служи очигледној сврси, али би се могле користити за олакшавање претраживања релацијских база података.

Опасности изложених података

Оваква база података вероватно ће се користити за пуњење поверљивих података. Пуњење повериоца је напад који покушава да се пријави на различите онлајн налоге са познатим комбинацијама е-поште и лозинке. Хакери искориштавају чињеницу да многи људи користе исту е-пошту и лозинку на више налога. Користе аутоматизовани систем за покушај пријављивања на више локација користећи акредитиве похрањене у бази података.

Једном када хакери добију приступ налогу, могу га отети промјеном лозинке и повезане е-поште. Затим се може користити за широку употребу, укључујући нежељену пошту, крађу идентитета, преваре, крађе и друго.

Повезани корисници требало би одмах да промене лозинке налога за е-пошту, као и све друге налоге који имају исту лозинку.

Шта је „велико азијско цурење података“

У јануару [year]. ХацкРеад је известио да је продавач мрачног веба продао милијарду корисничких налога украдених од кинеских интернет дивова. Извештај наводи да је више од 60 примерака података продато у тренутку писања за око 615 долара сваки у Битцоин-у.

Већина, али не све, записа садржи адресе е-поште из кинеских домена:

- Нетеасе: Око 322 милиона записа из домена у власништву Нетеасе, укључујући 126.цом, 163.цом, 163.нет и Иеах.нет.

- Тенцент: Око 130 милиона порука е-поште садржи домену кк.цом. Компанија која је власник ВеЦхат-а такође поседује КК, једну од најпопуларнијих кинеских платформи за инстант поруке.

- Сина: 31 милион записа обухватало је сина.цом домен, који припада компанији која управља кинеском друштвеном мрежом на Твиттеру, Сина Веибо.

- Соху: 23 милиона записа садржавало је домене соху.цом. Соху управља широким спектром мрежних услуга, укључујући претраживач, оглашавање и играње на мрежи.

Остали значајни власници домена на чије кориснике пролази цурење укључују: ТОМ Онлине (том.цом), Еиоу (еиоу.цом), СК Цоммуницатионс (нате.цом), Гоогле (гмаил.цом), Иахоо (иахоо.цом), и Хотмаил (хотмаил.цом).

Продавач, ДоублеФлаг, познат је по продаји непокретних података у квару. Зарези на његовом појасу укључују Епиц Гамес, уТоррент Форум, БитцоинТалк.орг, Иандек.ру, Маил.ру, Дропбок, Браззерс и Екпериан.

Како и зашто смо открили ово цурење

Цомпаритецх сарађује са експертом за безбедност Бобом Диаченком како би скенирао интернет и открио базе података које су остављене јавности. Кад га пронађемо, одмах подузимамо кораке како бисмо обавијестили одговорне стране да га искључе или уклоне приступ.

Диацхенко користи своје дугогодишње искуство у цибер-сигурности да би пронашао и анализирао ове пропусте. Он чини сваки покушај да утврди ко је одговоран за податке како би их могли чувати.

Затим истражујемо изложене податке како бисмо открили чији су лични подаци процурили, шта садрже, током колико времена су били изложени и са каквим претњама се могу суочити жртве. Ми налазимо у извештају попут овог како бисмо подигли свест међу погођенима. Надамо се да ћемо ограничити приступ и злоупотребу личних података од стране злонамерних страна.

Претходни извештаји

Ово је највеће излагање података које је Цомпаритецх открио до данас. Неки од наших других извештаја укључују:

- Детаљни лични записи 188 милиона људи пронађени су изложени на вебу

- 7 милиона студентских записа изложених на К12.цом

- 5 милиона личних записа који припадају МедицареСупплемент.цом изложени су јавности

- Изложено је 2,8 милиона ЦентуриЛинк записа клијената

- Процурили су подаци о купцима са 700.000 хотела

Ovo je vrlo zabrinjavajuća vijest koja ukazuje na to koliko su naši podaci ranjivi na internetu. Činjenica da je ogromna baza podataka s više od 2,7 milijardi adresa e-pošte ostavljena izložena na webu, s lozinkama u običnom tekstu, predstavlja veliku opasnost za korisnike. Kineski domeni čine većinu adresa e-pošte, što ukazuje na to da je ovo “veliko azijsko curenje podataka” koje je prvi put otkrio HackRead u siječnju 2023. godine. Važno je da korisnici odmah promijene svoje lozinke na svim računima koji koriste istu lozinku kao i adresa e-pošte koja je bila izložena. Nadamo se da će se ovakvi incidenti u budućnosti spriječiti i da će se poduzeti mjere za zaštitu naših podataka na internetu.