Системы обнаружения вторжений (IDS) и Системы предотвращения вторжений (IPS) – два инструмента, которые сетевые администраторы используют для выявления кибератак. Инструменты IDS и IPS используются для обнаружения онлайн-угроз, но есть четкое различие в том, как они работают и что они делают.

IDS против IPS: в чем разница?

Вкратце, платформа IDS может анализировать сетевой трафик на наличие шаблонов и распознавать шаблоны вредоносных атак. IPS сочетает в себе функциональность анализа IDS с возможностью вмешательства и предотвращения доставки вредоносных пакетов. Проще говоря, системы IDS обнаруживают, а инструменты IPS предотвращают.

Программа IDS является диагностический инструмент он может распознавать вредоносные пакеты и создавать уведомления, но не может блокировать вход пакетов в сеть. IPS является инструмент диагностики и реагирования на инциденты который может не только помечать плохой трафик, но и предотвращать взаимодействие этого трафика с сетью.

Что такое IDS и чем он занимается?

IDS отслеживает сетевой трафик и отправляет пользователю предупреждение при обнаружении подозрительного трафика. После получения предупреждения пользователь может предпринять действия, чтобы найти основную причину и устранить ее. Для обнаружения плохого трафика решения IDS бывают двух вариантов: Система обнаружения вторжений в сеть (NIDS) и Система обнаружения вторжений на хост (HIDS).

NIDS контролирует сетевой трафик на наличие угроз с помощью датчиков, которые размещаются по всей сети. HIDS контролирует трафик на устройстве или системе, где он установлен. Оба этих формата используют два основных метода обнаружения угроз; сигнатурный и Аномалия на основе (мы рассмотрим их более подробно ниже).

IDS на основе сигнатур использует список известных способов атаки для выявления новых атак. Когда сетевая активность соответствует или напоминает атаку из списка, пользователь получает уведомление.

Подход на основе сигнатур эффективен, но имеет ограничение только распознавания атак, соответствующих существующей базе данных. В результате он плохо распознает атаки первого дня..

IDS на основе аномалий использует базовая модель поведения обнаружить аномальную активность в сети. Многие поставщики используют искусственный интеллект и машинное обучение чтобы помочь этим системам обнаружить ненормальное поведение. Эти системы чрезвычайно эффективны, но могут быть подвержены ложным срабатываниям в зависимости от поставщика, у которого вы покупаете. Лучшие поставщики фокусируются на поддержании низкого уровня ложных срабатываний.

Что такое IPS? и что это делает?

IPS (также известная как система предотвращения обнаружения вторжений или IDPS) – это программная платформа, которая анализирует содержимое сетевого трафика для обнаружения и реагирования на эксплойты. IPS сидит за брандмауэром и использует обнаружение аномалии или сигнатурное обнаружение для выявления сетевых угроз.

IPS использует обнаружение аномалий и обнаружение на основе сигнатур, аналогичное IDS. При обнаружении на основе сигнатур платформа сканирует шаблоны, которые указывают на уязвимости или попытки эксплуатации..

Аналогично, обнаружение аномалий анализирует сетевой трафик и выявляет аномалии производительности. Когда система обнаруживает аномалию, она выполняет автоматический ответ.

Эти решения также поставляются с автоматическими ответами, такими как блокировка адреса источника трафика, отбрасывание вредоносных пакетов, и отправка оповещений пользователю. По сути, решение IPS – это не просто диагностический инструмент, который идентифицирует угрозы, но и платформа, которая может на них реагировать..

Методы обнаружения угроз, используемые IDS и IPS

Двумя распространенными методами обнаружения, используемыми инструментами IDS и IPS, являются обнаружение на основе сигнатур и обнаружение на основе аномалий. Поставщики средств безопасности объединяют эти две формы методов обнаружения, чтобы обеспечить более широкую защиту от онлайн-угроз. В этом разделе мы рассмотрим эти методы обнаружения более подробно..

Обнаружение на основе подписи

Решения IDS и IPS, использующие обнаружение на основе сигнатур, ищут сигнатуры атак, Мероприятия, и вредоносный код которые соответствуют профилю известных атак. Атаки обнаруживаются путем изучения шаблонов данных, заголовков пакетов, адресов источника и адресатов.

Обнаружение на основе сигнатур отлично подходит для выявления установленных, менее сложных атак. Однако обнаружение на основе сигнатур неэффективно при обнаружении атак нулевого дня, которые не соответствуют другим установленным сигнатурам атак.

Обнаружение аномалий

Чтобы обнаружить более сложные угрозы, поставщики обратились к машинному обучению и искусственному интеллекту (ИИ). Инструменты IDS и IPS с обнаружением аномалий могут органически обнаруживать вредоносное поведение в данных, а не ссылаться на прошлые атаки.

Эти решения могут обнаружить вредоносную природу новых атак, которых он не видел раньше. Системы обнаружения аномалий сильно различаются между поставщиками в зависимости от методов, которые они используют для обнаружения аномалий.

Почему важны решения IDS и IPS?

Решения IDS и IPS важны, потому что они могут идентифицировать кибератаки, которые могут повредить информационные активы компании. Последствия кибератаки могут быть драматичными. Средняя стоимость атаки вредоносного ПО на компанию составляет 2,4 миллиона долларов. Средства IS и IPS предоставляют вам средства для обнаружения кибератак.

И IDS, и IPS могут обнаруживать уязвимости, атаки типа «отказ в обслуживании» (DOS) и атаки «грубой силы», которые используют киберпреступники, чтобы вывести организации из строя. Поэтому у каждого есть место в стратегии кибербезопасности большинства организаций.

Что лучше?

Какой инструмент лучше, прежде всего, зависит от ваших потребностей. И IDS, и IPS-решения превосходны в разных областях, но есть веский аргумент, что IPS является гораздо более комплексным решением для кибербезопасности. Многие компании заменяют решения IDS на автоматизированные функции, которые поставляются с IPS..

Причина, по которой многие компании переходят на IPS, заключается в том, что решения IDS способны поднять тревогу во время атаки, но они не могут остановить атаку. Вместо этого пользователь должен исправить инцидент вручную.

С другой стороны, IPS может идентифицировать и блок атака в режиме реального времени. Пользователь может настроить автоматические действия и правила для автоматического выполнения во время события безопасности. Например, если источник отправляет вредоносный трафик в вашу сеть, программа может заблокировать IP-адрес источника, который нарушил работу, или сбросить соединение, чтобы предотвратить атаку..

Обнаружение вторжений очень полезно, но предотвращение их часто лучше, что дает решениям IPS отличное преимущество. Автоматические ответы интернет-провайдера предлагают более эффективный способ управления угрозами, чем ручное исправление событий безопасности после получения предупреждения..

Однако, если вы хотите обнаруживать атаки, визуальный фокус IDS, вероятно, будет более подходящим. Отсутствие автоматизированных функций затрудняет реагирование на события в режиме реального времени (даже с помощником аналитика по безопасности). Возможности реагирования в реальном времени IPS делают его приоритетным для организаций, которые хотят ускорить устранение инцидентов и оставаться в безопасности.

Пример инструмента IDS

Хотя решения IDS в принципе одинаковы, в продуктах, предлагаемых конечным пользователям, есть существенная разница. По сути, ключевым отличием между этими продуктами является уровень видимости (качество / глубина визуального отображения) и конфигурируемость системы оповещений. В этом разделе мы рассмотрим пример инструмента IDS.

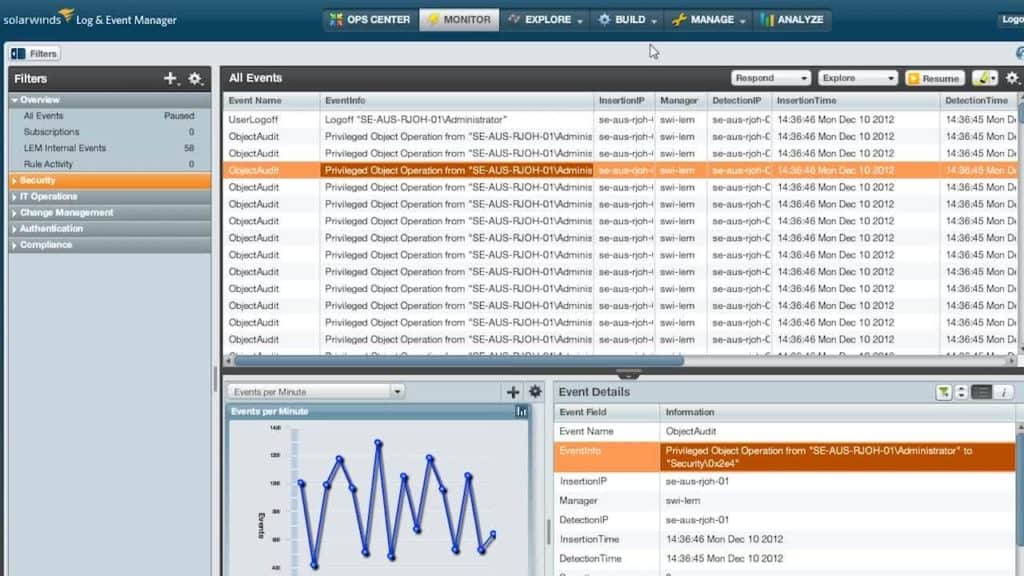

Обнаружение вторжений с помощью диспетчера событий безопасности SolarWinds (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

Менеджер событий SolarWinds Security это программная платформа для обнаружения вторжений и решение SIEM, которое собирает большое количество данных от NIDS для выявления вредоносного трафика. Как только инструмент обнаруживает подозрительную активность, он отправляет пользователю предупреждение. Условиями оповещения можно управлять с помощью правило раздел, где пользователь настраивает, какие события или действия будут вызывать предупреждение.

После того как программа просканирует сеть, вы можете использовать полученные данные в отчетах об оценке рисков, чтобы проинформировать свою политику кибербезопасности. Вы можете запланировать эти отчеты так, чтобы у вас были периодические обновления, чтобы показывать другим членам вашей команды.

SolarWinds Security Event Manager фокусируется на освещении событий безопасности для вас таким образом, чтобы вы могли понять в режиме реального времени. Инструмент поможет точно определить события безопасности, которые вызвали оповещения, чтобы вы могли найти основную причину. Стоимость программного обеспечения составляет 3540 долларов (2732 фунта), а также 30-дневная бесплатная пробная версия версия.

SolarWinds Security Event ManagerЗагрузить 30-дневную бесплатную пробную версию

Примеры решений IPS / IPS Tool

Решения IPS также значительно различаются от поставщика к поставщику. Типы аналитики угроз и возможности автоматического реагирования зависят от качества поставщика. В этом разделе мы рассмотрим пример решения IPS.

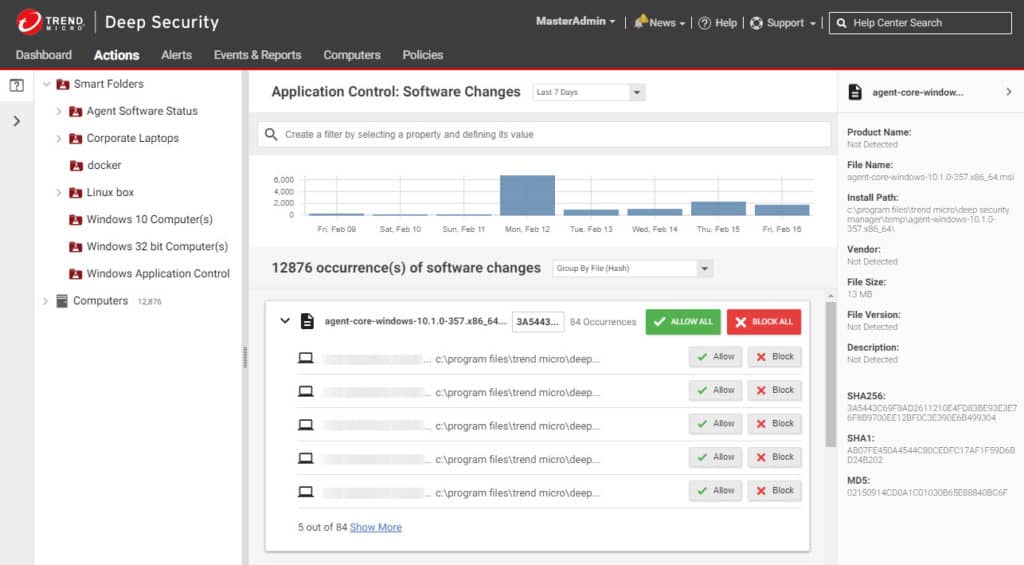

Предотвращение вторжений с Trend Micro

Trend Micro является решением IPS, которое может обнаруживать и автоматически устранять кибератаки в режиме реального времени. Программное обеспечение использует глубокий контроль пакетов, расширенный анализ вредоносных программ, репутацию URL-адресов и репутацию угроз для обнаружения и блокирования атак. Для выявления новых угроз и атак нулевого дня Trend Micro использует машинное обучение.

В отличие от IDS, платформа не просто обнаруживает атаки, но и реагирует блокированием эксплойтов, анализом в песочнице и развертыванием виртуальных исправлений для быстрого устранения уязвимостей..

Trend Micro имеет готовые конфигурации, которые автоматически обновляются для защиты от новейших угроз. Пользователь также может управлять политиками безопасности через систему управления безопасностью..

Программное обеспечение IPS, такое как Trend Micro, не только обнаруживает проблемы безопасности, но и предоставляет пользователям инструменты для их решения. Вы можете найти информацию о ценах, запросив предложение у компании.

Проблема конфигураций

Тот факт, что у вас есть новый IPS, не означает, что вы защищены от новейших угроз. Одной из уникальных проблем, разделяемых системами IDS и IPS, является проблема конфигураций. Конфигурации определяют, насколько эффективны эти инструменты. Они оба должны быть правильно настроены и тщательно интегрированы в вашу собственную среду мониторинга, чтобы вы не столкнулись с такими проблемами, как ложные срабатывания.

Если эти инструменты не настроены должным образом и не отслеживаются, в вашей политике безопасности будут существенные пробелы. Например, IPS должен быть настроен на дешифрование зашифрованного трафика, чтобы вы могли поймать злоумышленников, которые используют зашифрованные соединения. Точно так же, если ваши параметры оповещений недостаточно конкретны, вы будете завалены ложно-положительными оповещениями, которые затенят более важные проблемы безопасности..

Чтобы быть эффективными, системы IDS и IPS должны постоянно управляться обученными сотрудниками. Поэтому при развертывании нового решения важно обучать сотрудников тому, чтобы они могли развертывать пользовательские настройки. Нет двух компаний с одинаковыми факторами риска, поэтому создание пользовательских конфигураций важно для снижения факторов риска, которым вы подвержены каждый день.

Как выбрать IDS или IPS

Прежде всего, выбирая решение IDS или IPS, вы хотите решить, каковы ваши цели. Подумайте, какие возможности вам нужны, какие активы вы хотите защитить, и как новое решение будет интегрировано в вашу более широкую стратегию кибербезопасности..

Не совершайте ошибку, платя премию за продвинутое решение IPS, если вы не собираетесь использовать большинство его функций. Потратив время на определение ваших целей, вы сможете найти решение, которое будет рентабельным и нацеленным на ваши потребности..

Важной частью этого решения будет выбор между IDS или IPS. Мы обрисовали в общих чертах сильные стороны каждого из них, но в конечном итоге выбор между ними должен сводиться к тому, хотите ли вы пассивное или активное защитное решение.

При этом стоимость будет актуальной проблемой для большинства предприятий. Чтобы управлять своими расходами, установите бюджет для развертывания нового решения и учтите стоимость обучения сотрудников его использованию..

IDS и IPS: сделайте свой выбор и оставайтесь в безопасности онлайн

Проактивная стратегия кибербезопасности имеет решающее значение для минимизации точек входа в вашу сеть. Решения IPS и IDS позволяют вам идентифицировать кибератаки, чтобы вы могли эффективно реагировать, когда придет время. IPS имеет смысл для большинства организаций, которые хотят упростить и ускорить процесс исправления.

Тем не менее, не думайте, что решения IPS позаботятся о вашей кибербезопасности. Вам все равно нужно будет обучить сотрудников тому, как использовать решение IPS, чтобы убедиться, что они знают, как настроить программное обеспечение и принимать меры после событий безопасности..

кже используются для предотвращения вторжений в сеть и защиты от кибератак. Однако, в отличие от IDS, IPS может блокировать вход пакетов в сеть, что делает его более эффективным инструментом для защиты от угроз. Важно отметить, что IDS и IPS не являются универсальными решениями и должны быть настроены и поддерживаться соответствующим образом, чтобы обеспечить максимальную защиту. В целом, выбор между IDS и IPS зависит от конкретных потребностей и требований организации, а также от доступных ресурсов и бюджета. В любом случае, использование этих инструментов является необходимым для обеспечения безопасности сети и защиты от кибератак.