Безопасное происхождение оболочки

«SSH”Выступает за Безопасная оболочка. это и приложение, и протокол. Протокол – это стандарт или набор общих кодов, которые разнородные разработчики могут использовать для создания совместимых программ без непосредственной совместной работы; приложение – это исполняемая программа, которая выполняет функцию.

SSH был изначально разработан для операционной системы Unix. Оболочка это Интерпретатор командной строки (CLI), который предоставляет команды, которые пользователи могут вводить на Юникс компьютеры. Первоначальной оболочкой является оболочка Борна, которая сокращенно обозначается как «sh». Соглашения об именах «sh» были приняты производителями других оболочек: оболочка Korn – «ksh», оболочка Almquist – «пепел», а оболочка Debian-Almquist это «тире», например. Таким образом, сокращение «Secure Shell» следует стандарту, используемому для всех типов оболочек, в сокращении «SSH».

Мы рассмотрим лучшие инструменты и рассмотрим некоторые детали ниже, вот наше резюме Список лучших инструментов SSH:

- ЗК Средство Mac и Windows для доступа к удаленным компьютерам с помощью эмулятора терминала для передачи файлов SCP

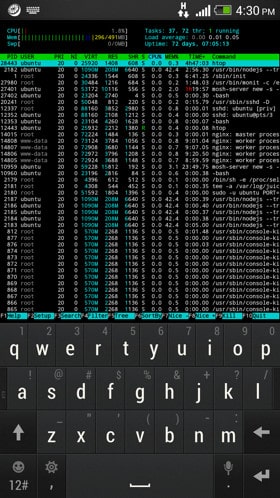

- JuiceSSH Работает на Android, отлично подходит для доступа к удаленному сеансу в дороге.

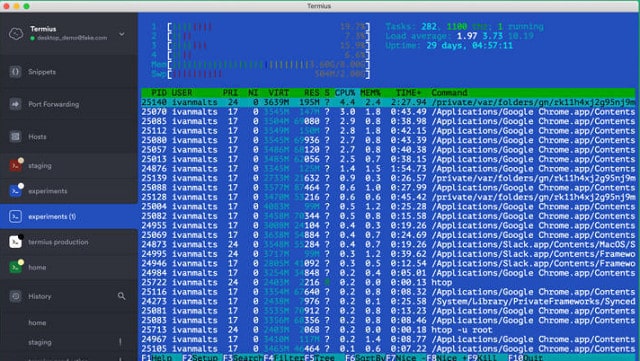

- Termius Бесплатный SSH-клиент для iOS с шифрованием E2E для безопасных удаленных сессий.

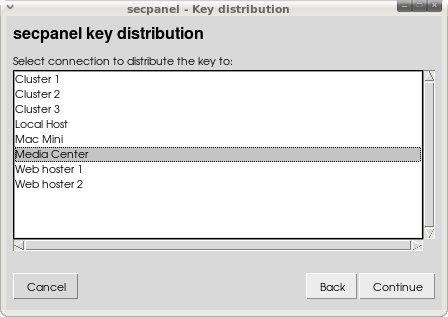

- SecPanel Бесплатный легкий клиент для Linux Gnome, отлично подходит для передачи файлов.

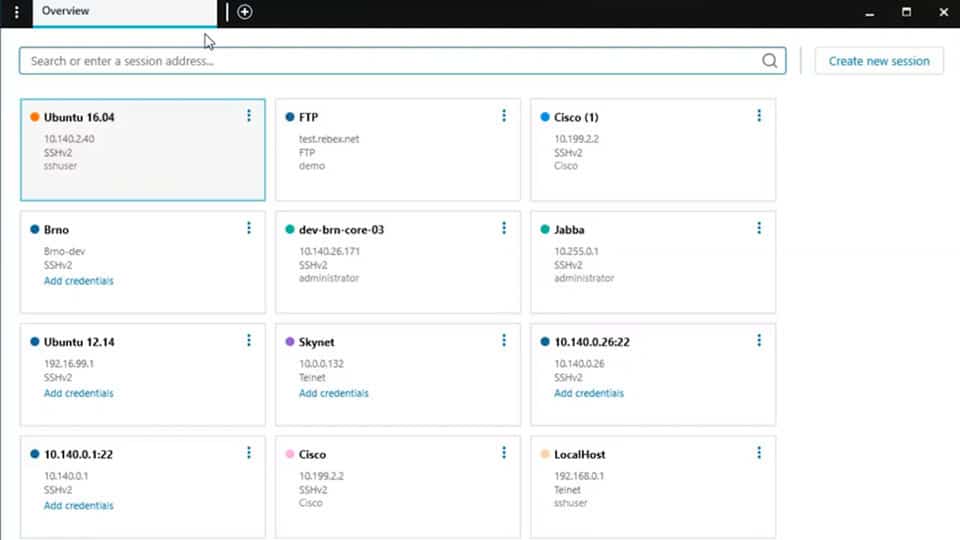

- SolarWinds Solar-PuTTY (БЕСПЛАТНЫЙ ИНСТРУМЕНТ) Эмулятор терминала с SSH, позволяет использовать несколько экземпляров с вкладками.

SSH Development

Secure Shell создает среду командной строки с теми командами, которые выполняются на удаленном компьютере, а не на компьютере, на котором вы сидите. Эта процедура очень похожа на FTP, протокол передачи файлов.

Поскольку команды SSH выполняются на удаленном компьютере, пользователь должен войти в систему на этом удаленном устройстве, чтобы полностью использовать Secure Shell. SSH был разработан как безопасная замена RSH и Rlogin, которые были стандартными системами Unix для удаленного доступа без мер безопасности. Шифрование соединения было неотъемлемой частью SSH с самого начала.

Первоначальный разработчик SSH, Tatu Ylönen, основал компанию под названием SSH Связь Безопасность в 1995 году. Стандарт был первоначально распространен как бесплатное программное обеспечение, но компания постепенно перешла на коммерческую модель и взяла плату за программную реализацию протокола. Тем не менее, рамки для протокола уже были в обращении и поэтому разработчики OpenBSD (разновидность Unix) вернулся к бесплатной версии SSH и создал свой собственный форк. В то же время Интернет-инженерная группа поручил разработать протокол, который кодифицировал, а затем адаптировал первоначальное определение SSH.

Благодаря двум параллельным усилиям по созданию бесплатных версий SSH, в настоящее время существует три типа систем. Оригинальная версия известна как SSH1. Протокол IETF называется SSH2. Любой может использовать протокол IETF, который предоставляется бесплатно, в качестве шаблона для разработки собственной реализации SSH. SSH1 и SSH2 также иногда записываются как SSH-1 и SSH-2.

Версия SSH, созданная разработчиками OpenBSD, называется OpenSSH. Это основа для многих программ SSH GUI, которые работают в Windows-подобных средах. OpenSSH теперь встроен в Windows по состоянию на Windows 10 версия 1709. SSH также теперь встроен в операционные системы все варианты Linux, Mac OS, FreeBSD, NetBSD, OpenBSD, Solaris, и OpenVMS Unix.

SSH Communications Security теперь предлагает платный SSH-клиент, который называется SSH Tectia и не имеет доступа к своему коду с 1996 года. Система SSH1, которая все еще находится в обращении, датируется 1995 годом и с тех пор не развивалась. Если вам предлагается выбор версий SSH, вы должны выбрать SSH2 или OpenSSH.

Использует для SSH

Основное использование для SSH как безопасный способ подключения к удаленному серверу. Эта возможность SSH на самом деле становится все более важной в мире ИТ в последние годы благодаря быстрому использованию аренды облачного сервера..

SSH2 и OpenSSH включают утилиты безопасной передачи файлов. Передача файлов через Интернет стала основной целью использования соединений на большие расстояния, поэтому отсутствие каких-либо процедур безопасности в широко внедренном протоколе передачи файлов FTP делает систему передачи файлов SSH действительно важной. Два типа систем безопасной передачи, которые вы можете использовать с SSH, – это SFTP, что означает «Протокол передачи файлов SSH»И SCP, что означает«Безопасная копия.»

Как SFTP, так и SCP будут вам полезны, когда вам нужно защитить свой сервер от атак и запретить прослушивателям читать содержимое ваших файлов во время их передачи. Обе эти утилиты требуют аутентификации пользователя и обе шифруют данные при передаче. Услуги безопасности предоставляются SSH.

Если вы управляете WAN и вам необходимо войти на удаленные серверы и передавать файлы на них и с них, то вы будете регулярно использовать SSH, SFTP и SCP. Разница между SCP и SFTP заключается в том, что первая – это просто команда копирования, которая может скопировать файл в или из удаленного места. С SFTP вы также получаете командный язык, который позволил вам переименовать, создать, переместить, или удалить файлы на удаленном сервере, а также создавать и удалять каталоги. Вы не получаете эти способности с SCP. Однако, поскольку базовый командный язык SSH включает все эти функции, вы можете довольно легко работать с доступной вам комбинацией SSH и SCP..

VPN популярны для преодоления региональных ограничений на веб-сайты. Региональные ограничения особенно распространены на веб-сайтах потокового видео, и они не позволяют людям получать доступ из-за рубежа. К сожалению, многие правительства выступают против использования VPN и пытаются их заблокировать. Вы можете защитить свой трафик VPN с помощью SSH. Короче говоря, SSH предлагает хороший способ защиты любого типа транзакции, которую вы хотите выполнить через Интернет..

Как получить SSH

SSH, вероятно, встроен в вашу операционную систему. Чтобы проверить, откройте окно терминала и введите SSH по подсказке. Это неправильный способ использования утилиты, потому что вы должны добавить параметры в команду. Однако, если вам доступен SSH, результатом команды будет ответ, показывающий структуру команды.

Если у вас нет SSH на вашем Юникс, Mac OS, или Linux Система, вы можете установить OpenSSH, которая теперь доступна практически для любой операционной системы. Если вы хотите установить его на Windows, вам также нужно установить Cygwin подражать Юникс на твоем компьютере. Это включает в себя SCP и SFTP. Тем не менее, интерфейс не так удобен для пользователя, и сегодня доступны гораздо лучшие SSH-серверы..

Лучшие инструменты SSH

Сейчас на рынке доступно множество очень хороших SSH-интерфейсов. Эти приложения намного проще в использовании, чем утилита командной строки. Итак, если вы не хотите идти в командную строку, чтобы использовать SSH, или у вас просто нет SSH в вашей операционной системе, вы обнаружите, что одна из этих простых в использовании систем SSH будет ответ.

Вот наш список лучшие инструменты SSH:

1. ZOC

ZOC – это вариант для вас, если вы хотите получить безопасный доступ к удаленным компьютерам с помощью SSH из макинтош. Инструмент будет работать на Windows а также на Mac OS. Эта утилита объединяет эмулятор терминала для прямого доступа и SCP для передачи файлов. Интерфейс с вкладками позволяет получить доступ к нескольким открытым сеансам, а на экране «Параметры» вы можете выбрать, какой стандарт эмуляции терминала вы можете использовать. ZOC может реализовать TN3270, TN5250, VT220, Xterm, VT220, Wyse, и Эмуляция терминала QNX стандарты.

Предприятия должны платить за ZOC, но вы можете получить его за бесплатно для домашнего использования.

2. Сок SSH

Это средство SSH работает на Android устройства, чтобы вы могли безопасно получать доступ к удаленным компьютерам во время поездок. Это отличный инструмент для регистрации на рабочем компьютере или дома. Возможность безопасного доступа к другим компьютерам дает вам возможность значительно расширить использование мобильных устройств с ограниченным объемом памяти. Это тоже хорошее средство для политики BYOD и компании. Это связано с тем, что участие SSH налагает аутентификацию пользователя, а шифрование, используемое в соединениях, компенсирует недостатки безопасности внешних систем Wi-Fi..

Связанный: Окончательный путеводитель по BYOD

JuiceSSH особенно хорош для защиты всех действий на вашем устройстве Android, даже тех, которые выполняются автоматически в фоновом режиме. Эта функция была разработана специально для облачной синхронизации, поэтому вы можете получать доступ к файлам на облачных серверах и даже работать с копиями в автономном режиме, когда находитесь в районах, где нет интернет-службы. Вы можете скачать и установить JuiceSSH бесплатно из Google Play.

3. Термиус

Если вы хотите SSH-клиент для IOS, вероятно, ваш лучший вариант будет Termius. Это не единственная клиентская система SSH, доступная для iOS, и, вероятно, не самая лучшая – в Prompt 2, вероятно, есть это различие. Тем не менее, Termius является одним из немногих клиентов SSH, которые вы можете использовать бесплатно. Эта утилита позволяет вам подключаться к вашему домашнему компьютеру или работать даже в общественных сетях Wi-Fi, потому что она включает в себя полное шифрование соединения и аутентификация пользователя, прежде чем вы сможете получить доступ к удаленному компьютеру.

Клиент SSH может подключаться к любой другой операционной системе. Термиус также включает в себя Мош, которая является альтернативной системой безопасного соединения для устройств iOS. Termius будет охватывать функции синхронизации с облачными серверами, а также включает в себя реализацию SFTP для передачи ваших файлов. Termius доступен для Windows, Linux, Mac OS, и Android. Вы можете использовать приложение бесплатно на одном устройстве. Однако эта версия не включает SFTP или безопасную синхронизацию. Платная версия очень дешевая и оплачивается по ежемесячной подписке. Этот план позволяет запускать приложение на любом количестве устройств и включает в себя все функции Termius..

4. SecPanel

SecPanel – это бесплатный SSH-клиент для Среды Linux Gnome. Этот инструмент предлагает графический интерфейс, который делает доступ к удаленному компьютеру намного проще, чем использование бесплатного инструмента командной строки Linux. SecPanel не поддерживает SSH; это интерфейс для доступа к собственной версии SSH, встроенной в операционную систему Linux. Используется бесплатная система OpenSSH.

Интерфейс SecPanel прост и не имеет формата с несколькими вкладками, который предлагают другие утилиты SSH. Тем не менее, преимущество этого в том, что программа занимает очень мало места и не использует много памяти или процессора.

Интерфейс SecPannel также дает вам доступ к SCP и SFTP чтобы предоставить вам безопасные возможности передачи файлов.

5. SolarWinds Solar-PuTTY (БЕСПЛАТНЫЙ ИНСТРУМЕНТ)

SolarWinds Solar-PuTTY Это отличный эмулятор терминала и хороший выбор для тех, кто должен регулярно получать доступ к удаленным компьютерам и нуждается в защите безопасности SSH. Инструмент является продуктом SolarWinds, который является одним из ведущих мировых производителей инструментов системного администрирования..

Окно эмулятора терминала позволяет подключать несколько сеансов в одном интерфейсе. Консоль с вкладками, так Вы можете переключаться с одного сеанса на другой нажав на вкладку для каждого. Приложение может поддерживать подключения к нескольким различным удаленным компьютерам одновременно.

Инструмент включает в себя реализации SCP и SFTP, так что вы можете использовать его для передачи файлов на удаленные компьютеры, а также для доступа к ним. Привлекательная презентация приложения проста на глаз и поможет вам автоматизировать ваши задачи администрирования, поддерживая передачу и выполнение скриптов..

Solar-PuTTY приложение устанавливается на Windows среды, и вы можете получить его бесплатно.

SolarWinds Solar-PuTTYСкачать 100% БЕСПЛАТНЫЙ инструмент

Команды SSH

Команды, доступные в SSH, очень похожи на стандартные команды Unix. На самом деле в большинстве случаев они абсолютно одинаковы. Если вы не знакомы с работой в командной строке, вы с большей вероятностью получите доступ к SSH через Windows-подобную консоль. Большинство графических интерфейсов для SSH предлагают интерпретацию стандартных команд «укажи и щелкни». Однако SSH доступен как утилита командной строки и даже на компьютерах с Windows; вам нужно будет использовать эти Unix-подобные команды в среде SSH. Полезно иметь список команд SSH, чтобы получить больший контроль над задачами, которые вы можете выполнять на удаленном компьютере с SSH.

Шпаргалка команд SSH

Ls: список файлов и папок в текущем каталоге. использование ls -al видеть атрибуты

компакт диск: Изменить каталог. использование CD ~ чтобы попасть в ваш домашний каталог, компакт диск – перейти в предыдущий каталог, компакт диск .. перейти в родительский каталог

PWD: показать текущее имя каталога с его полным путем

потрогать: создайте файл с новым именем файла в качестве параметра, например. коснитесь afile.txt

гт: удалить файл, например. rm afile.txt. Используйте подстановочный знак для удаления нескольких файлов одновременно, ограничиваясь удалением всех подходящих файлов в текущем каталоге, например. rm * .txt. Вы можете удалять файлы в другом каталоге, если у вас есть разрешения для этой папки, например. rm /usr/bigbob/note.txt. Вы также можете использовать подстановочный знак, чтобы удалить много файлов в удаленном каталоге.

рм -рф: удалить каталог и все его содержимое, например. рм тотдир

милливольт: переименовать или переместить файл в другой каталог. По умолчанию имена источника и цели должны находиться в текущем каталоге, но оба могут находиться в другом каталоге, например. mv afile.txt bfile.txt или mv /usr/bigbob/afile.txt /user/alicef/afile.txt

MkDir: создать новый каталог. Имя нового каталога дается в качестве параметра, например. Mkdir Docs

ср: скопировать файл из имя_файла1 в имя_файла2, указав путь к каталогу, необязательно добавленный в начало одного или обоих имен файлов, например. cp afile.txt ../afolder/bfile.txt. Подстановочный знак * можно использовать, но второй параметр должен быть каталогом, а не новым именем файла, например. cp * .txt archivedir

ср-р: скопировать все содержимое каталога в другой каталог, например,. cp -R firstdir otherdir

Туалет: количество слов сообщает о количестве слов, строк и символов в файле. Используйте опцию -w, чтобы получить количество слов, -l для количества строк или -c только для количества символов, например. wc afile.txt или wc -l afile.txt

Кот: вывести содержимое файла с именем файла в качестве параметров, например,. кот afile.txt. Включите -n, чтобы поставить порядковый номер в начале каждой строки, например. cat -n afile.txt. Также возможно получить содержимое одного файла за другим, показанного на экране, например,. кот afile.txt bfile.txt

Кот >: создайте файл и напишите в него. После команды нажмите Возвращение и начните печатать. Все, что вы напишите, будет сохранено в новом файле, включая возврат каретки, пока вы не нажмете CTRL-D, например. Кот > AFile.txt

Больше: кошка с паузой в ней. Содержимое будет показано по одному экрану за раз. Нажмите пробел, чтобы получить следующий раздел файла; нажмите q, чтобы выйти до конца файла, например, больше afile.txt

голова: показать первые 20 строк файла. Количество строк может быть указано с помощью параметра, например,. голова afile.txt или голова -50 afile.txt. Будьте осторожны, используйте команду только для файлов, которые содержат простой текст

хвост: показать последние 20 строк файла или количество строк, указанных в параметре, например,. хвост afile.txt или tail -50 afile.txt. Используйте tail -f для просмотра в реальном времени новых файлов, добавленных в файл, например,. tail -f afile.txt

дю: использование диска. Используйте -sh, чтобы получить общее использование диска в текущем каталоге. Попробуйте -sh *, чтобы получить дисковое пространство, используемое каждым элементом в каталоге, например. дю или ду-ш *.

файл: называет тип файла. Может использоваться с подстановочным знаком, чтобы получить список всех файлов в текущем каталоге, например. файл afile.txt или файл *.

история: список последних 50 команд, выполненных с этой учетной записи. Используйте параметр -c, чтобы очистить историю, например,. история -c

находить: список всех экземпляров файлов или каталогов, которые соответствуют заданным критериям, например. найти / -наименование «afile» находит все файлы на компьютере с именем «afile» найти * -d перечисляет все имена каталогов на компьютере.

последний: показывает последние входы в систему с именем пользователя каждого доступа. Используйте параметр числа, чтобы указать количество отображаемых имен входа, добавьте параметр -a, чтобы увидеть имя хоста для каждого имени входа, например,. последний -10 или последний -10 -а

вес: показать всех пользователей, которые в данный момент вошли в систему и откуда они вошли.

NetStat: показывает все текущие сетевые подключения. Используйте параметр -an для просмотра портов источника и назначения или -rn для просмотра таблицы маршрутизации IP-адресов, подключенных к серверу, например. netstat -an или netstat -rn

верх: показывает живые системные процессы. Пока дисплей актуален, используйте Shift-M сделать заказ по использованию памяти или Shift-P заказать по загрузке процессора.

п.с.: статус процесса. Это показывает текущие запущенные процессы и их идентификаторы процессов (PID). Используйте опцию U, чтобы вывести список всех текущих процессов для данного пользователя, например,. пс биг боб. Используйте опцию aux, чтобы увидеть все системные процессы, необязательно в иерархии, если добавлена опция – forest, например. PS Aux или ps aux – лес.

убийство: Остановить системный процесс. Вы можете добавить «сигнал», чтобы сделать заказ сильнее. У этого параметра есть несколько опций, но самый сильный – 9. Вам нужно дать PID процесса, который вы хотите убить, и вы можете получить его, запустив ps или top, например. убить 492 или убить -9 492, где 492 – PID процесса, который вы хотите завершить.

Grep: идентифицирует текстовую строку в файле или файлах, например. grep aword /usr/bigbob/*.txt. Используйте параметр -v, чтобы показать все строки в файле, которые не содержат шаблон, например. grep aword afile.txt.

VI: очень известный текстовый редактор, который изначально был написан для Unix. Ввод команды открывает среду, которая включает свой собственный командный язык.

нано: простой редактор со своей средой.

пико: другой текстовый редактор.

Устранение неполадок SSH

Как с любым сетевым средством, SSH не всегда работает из коробки. Есть настройки на другом оборудовании и программном обеспечении, работающем в вашей сети, которые могут влиять на производительность SSH или даже блокировать его. Итак, вам может понадобиться устранять неисправности и задержки подключения.

Ясность информации, которую вы получаете из сообщений об ошибках, в значительной степени помогает определить причину проблемы. Однако некоторые приложения не созданы для того, чтобы помогать конечным пользователям, и, следовательно, их разработчики не считают правильным использование своего времени, чтобы внести ясность в отчеты об ошибках. К сожалению, SSH является одним из таких приложений.

Наиболее распространенное сообщение об ошибке, с которым вы можете столкнуться при использовании SSH:В соединении отказано.Столкнувшись с этой глухой стеной, вам придется исследовать все настройки вашей сети и сервера, к которому вы пытаетесь подключиться, чтобы заставить работать SSH.

Клиент SSH должен сообщить более значимое сообщение об ошибке. Однако программное обеспечение, которое вы используете, может быть не самой полной реализацией протокола..

Ниже приведен список наиболее распространенных ошибок и их решений. Если вы получили сообщение «Соединение отказано», вам необходимо предположим, что ваш клиент сообщает об этом общем сообщении об ошибке потому что разработчики не реализовали более точные сообщения об ошибках. В этом случае проверьте, не вызвана ли ошибка одной из этих более конкретных проблем. Вот сообщения об ошибках, с которыми вы, скорее всего, столкнетесь:

- Доступ запрещен

- Аутентификация отклонена

- Предупреждение: идентификация удаленного хоста изменилась

- Порт 22: соединение отказано

- Ошибка сети: программное обеспечение вызвало разрыв соединения

- Ошибка сети: сброс соединения по пиру

- Ошибка сети: истекло время ожидания соединения

Первые три ошибки относятся к вашей учетной записи на сервере что вы пытаетесь подключиться к. Первое решение проблемы «Доступ запрещен” или “Аутентификация отклонена”, Чтобы убедиться, что вы не допустили орфографические ошибки при вводе имени пользователя и пароля. Другие причины этих ошибок аутентификации связаны с учетной записью. Системный администратор мог отменить вашу учетную запись или изменить пароль для вас. Итак, если вы уверены, что не сделали опечатку, обратитесь к администратору удаленного сервера, чтобы проверить состояние вашей учетной записи..

«Идентификация удаленного хоста изменилась»Относится к сертификату безопасности SSL сервера. Обратите внимание, что в сообщении не говорится, что сертификат недействителен. Если вы запустите удаленный хост, вы узнаете, был ли изменен сертификат. Если вы пытаетесь подключиться к чужому компьютеру, уточните у администратора, есть ли у хоста новый сертификат безопасности. Если это так, просто примите сообщение об ошибке и разрешите продолжение соединения. Стоит проверить изменение сертификата, а не просто принимать предупреждение вслепую, потому что это сообщение есть, чтобы предупредить вас о возможном “человек посередине” атака.

Все остальные четыре сообщения об ошибках в приведенном выше списке относятся к некоторая точка отказа между приложением SSH на вашем компьютере и удаленным сервером, Это означает, что вам нужно смотреть на каждый аппаратный и программный элемент, который обеспечивает соединение.

«Порт 22: соединение отказано«Является всеобъемлющим сообщением об ошибке, которое лишь немного расширяется»В соединении отказаноСообщение, которое отображают некоторые клиенты. По сути, вам придется проверить все, чтобы найти причину этой ошибки..

Три сообщения «Ошибка сети» дают вам больше возможностей для работы. Во всех этих случаях тайм-аут вашего компьютера или удаленного хоста и закрыл связь, или произошел сбой в интернет-сервисе. Если соединение оборвалось из-за ошибок в линии, то с этой проблемой мало что можно поделать, кроме повторного подключения.

Тайм-аут, скорее всего, вызван отсутствием соединения. Ищите «KeepAlive”В вашем интерфейсе SSH, чтобы предотвратить возникновение этой проблемы. Сообщение “Запись не удалась: сломанная труба»Также является проблемой тайм-аута. Хорошие новости об этих ошибках – то, что они не означают серьезную проблему. Вам просто нужно подключиться снова.

Для “В соединении отказаноПроблемы проверяют на наличие ошибок в следующих областях:

Конфликт IP-адресов: бегать arping, arp -a, или АРП-сканирования искать дубликаты адресов.

Блок брандмауэра: укажите SSH как разрешенное приложение в вашей политике брандмауэра и / или разрешите трафик на порт 22.

Сервер недоступен: убедитесь, что удаленный хост действительно активен, либо подключившись к нему через другое приложение, либо связавшись с администратором сервера.

Ошибка порта сервера: демон SSH на сервере может испытывать проблемы; попробуйте подключиться к порту 22 на сервере через сайт тестирования подключения сервера SSH.

Ошибка порта SSH: использовать NetStat чтобы убедиться, что SSHD работает и прослушивает порт 22. Если он прослушивает любой другой порт, завершите процесс и проверьте настройки порта в интерфейсе SSH..

Ошибка демона SSH: если демон не работает, закройте приложение SSH и снова откройте его. Если демон SSH по-прежнему не работает, переустановите приложения SSH.

Если ни одно из вышеперечисленных быстрых решений не сработало, вам необходимо проверить, не блокируется ли только трафик из вашего приложения SSH или имеет место общая ошибка сети. Это может быть либо ваша собственная сеть, либо подключение к Интернету с вашего компьютера на сервер, с которым вы хотите связаться.

SSH часто задаваемые вопросы

Нужно ли устанавливать приложение, чтобы использовать SSH??

Вам нужна программа SSH на вашем компьютере, и она не будет автоматически доступна во всех операционных системах. Однако он встроен в Windows 10, все версии Linux, Mac OS, FreeBSD, NetBSD, OpenBSD, Solaris и OpenVMS Unix. Если вы не хотите использовать приложение с интерфейсом GUI, вы можете вместо этого установить OpenSSH. Это бесплатный протокол, который на самом деле является реализацией SSH, встроенной в эти операционные системы. Вы можете взаимодействовать с его элементами программы из ваших собственных программ.

SSH доступен только для Unix?

Нет. В этом руководстве перечислены реализации, которые работают с Windows, Linux, Mac OS, iOS и Android. Оригинальный OpenSSH был написан для OpenBSD Unix, но есть и Portable версия, которая будет работать на Windows, Linux и Mac OS..

Является ли SSH программой??

Нет. SSH – это протокол, который означает набор рекомендаций. Он может быть реализован людьми, если они следуют правилам, изложенным в протоколе, когда они пишут программу. Большинство реализаций создают набор программ, каждая из которых выполняет функцию протокола. Когда вы запускаете приложение SSH на своем компьютере, проверка запущенных процессов покажет вам несколько запущенных программ SSH..

Где я могу получить определение SSH2?

Спецификации для SSH2 доступны бесплатно на веб-сайтах Internet Engineering Taskforce. На этом сайте вы найдете коллекцию документов, относящихся к протоколу SSH2. Тем не менее, ключевым документом является RFC 4251.

Какой порт использует SSH?

SSH был назначен TCP-порт 22.

Есть ли UDP SSH?

Нет эквивалента UDP, потому что SSH нужны процедуры установления сеанса TCP.

Не могу указать диск с SCP

Если вам нужно поместить идентификатор диска в начале пути к файлу (например, «C: \»), у вас возникнут проблемы с SCP, потому что двоеточие – это специальный символ для этой утилиты. Итак, вам нужно переключиться на этот диск перед запуском команды scp. Если вам нужно указать другой каталог, в котором вы находитесь, используйте относительные пути к файлам, а не абсолютный путь, начинающийся с буквы диска.

Могу ли я использовать переадресацию портов с SSH-соединениями?

Необходимо убедиться, что демон SSH активен на удаленном сервере, чтобы запустить переадресацию порта SSH. Вы также должны проверить, что ваша реализация SSH позволяет вам указать нестандартный порт при запуске. Это будет в форме опции командной строки -D, которая позволяет вам пометить номер порта на адрес назначения, разделенный двоеточием. Это заставит соединение переключаться на нестандартный порт при подключении к удаленному компьютеру..

Могу ли я защитить передачу электронной почты с помощью SSH?

Вы можете установить связь с почтовым сервером вашего корреспондента по SSH, а затем направить туда сообщения электронной почты. Тем не менее, текст вашей почты по-прежнему не будет зашифрован, пока он находится в состоянии покоя на сервере, и этап получения из почтового клиента не будет охватываться вашим SSH-соединением. Лучше выбрать провайдера электронной почты, который включает сквозное шифрование.

Могу ли я защитить выборки POP и IMAP с помощью SSH?

Вы можете переносить выборки электронной почты с почтового сервера на почтовый клиент на вашем компьютере, если на почтовом сервере запущена реализация SSH – это не стандартно для большинства поставщиков электронной почты. который также называется «туннелированием». Этот метод также не защитит ваши входящие электронные письма, если они находятся на сервере электронной почты. Кроме того, он не будет покрывать путешествие ваших входящих писем от отправителей на ваш почтовый сервер..

Можно ли обернуть незащищенные приложения SSH?

Если удаленный сервер может реализовать функцию паузы, такую как sleep (), вы можете запустить SSH-туннель в командной строке, не входя в командную среду SSH. Затем вы можете настроить второе приложение, запущенное через тот же локальный порт, который вы указали в команде запуска SSH..

Опция sleep дает вам время набрать вторую команду до истечения времени ожидания неактивности исходного соединения. Чтобы контролировать, через какой локальный порт будет проходить шифрование, вы должны использовать опцию -L в команде SSH. Эта опция позволяет вам указать как локальный порт, так и удаленный порт в формате ::.

Как мне остановить соединение от тайм-аута?

Вы можете оставить SSH-соединение открытым с помощью команды «keep alive». В OpenSSH это реализовано в конфигурационном файле сервера или клиента. На сервере вы должны включить ClientAliveInterval в файле под названием sshd_config или на клиенте включите ServerAliveInterval в ssh_config файл.

Как получить значимые сообщения об ошибках из SSH?

Используйте подробный режим. Это опция -v, которую вы добавляете в команду. Итак, для клиента используйте SSH-V и для сервера, запустите sshd -v. Для использования SSH2 -d2.

Я получаю сообщение об ошибке «Отказано в соединении»

Демон SSH на сервере, к которому вы пытаетесь подключиться, не работает. Другая возможность заключается в том, что он не прослушивает стандартный порт или не прослушивает порт, указанный для подключения..

Я получаю сообщение об ошибке «Уровень сжатия должен быть от 1 (быстрый) до 9 (медленный, лучший)«

Перейти к вашей конфиг файл и набор CompressionLevel на номер от 1 до 9.

SCP не будет копировать файл на удаленный хост с тем же именем

Не забудьте поставить двоеточие («:») в конце строки, если вы хотите сохранить имя файла при отправке:

scp fname.log server.remotehost.com:

Подстановочные знаки SCP не работают

SCP расширяет подстановочные знаки на локальном компьютере перед отправкой команды, поэтому вы не сможете использовать подстановочные знаки для ссылки на группы файлов на удаленном компьютере без их экранирования. Исключение подстановочного знака предотвращает его интерпретацию локально.

Например:

scp server.remotehost.com:\*.log .

SCP не будет ссылаться на переменные среды удаленного хоста

SCP интерпретирует переменные среды локально перед отправкой команды на удаленный компьютер. Поместите все содержимое команды в одинарные кавычки, но оставьте цель вне кавычек:

scp “server.remotehost.com:$MAIL” .

Использование SSH

После того, как вы выбрали реализацию SSH, вам необходимо ознакомиться с тем, как работает этот интерфейс.. Многие производители приложений SSH встраивают несколько дополнений дать свой продукт различие на рынке. Вы можете обнаружить, что именно эти дополнительные функции делают вас зависимыми от этого единого интерфейса SSH и теряют интерес к продолжению поиска по всем доступным продуктам..

Ищите бесплатные приложения и бесплатные пробные версии платных SSH-серверов, так что вы можете попробовать несколько вариантов, прежде чем остановиться на одном конкретном сервере. У вас есть любимое приложение SSH? Оставьте сообщение в Комментарии раздел ниже, чтобы поделиться своим опытом.

Смотрите также:

Лучшие варианты PuTTy для клиентов SSH

SFTP команды шпаргалка

Как скрыть ваш трафик OpenVPN с туннелем SSH

Изображение: бинарный код безопасности от Pixabay. Всеобщее достояние.

разработке (IETF) разработала свой собственный стандарт SSH, который был опубликован в 2006 году. Сегодня SSH является одним из наиболее распространенных протоколов для удаленного доступа к компьютерам и серверам, и его безопасность и надежность делают его незаменимым инструментом для многих пользователей.