Всеки ден изследователи по сигурността и хакери откриват нови уязвимости, увеличавайки десетките хиляди известни дупки в приложения, услуги, операционни системи и фърмуер.

Скенерът за уязвимост предоставя автоматизирана помощ за проследяване на известни уязвимости и откриване на вашата експозиция към тях.

Попадаме в подробностите за всеки от инструментите, които се съдържат в тази публикация, но ако ви липсва време, ето нашия списък с най-добрите скенери за уязвимост на мрежата:

- SolarWinds Network Configuration Manager (БЕЗПЛАТНА ПРОБЛЕМА) – Безплатен за 30 дни без задължение за преминаване към платената версия, това е много изчерпателен мениджър на конфигурация, който сканира настройките на устройството, създаващи уязвимости.

- ManageEngine VUNnerability Manager Plus (БЕЗПЛАТНА ПРОБА) – Както безплатните, така и платените версии за Windows и Windows Server среди, включва сканиране на уязвимостта и автоматизирано смекчаване.

- Мониторинг на уязвимостта на Paessler с PRTG (БЕЗПЛАТНА ПРОБА) – Част от системата за мониторинг на ресурси PRTG, този инструмент проверява дневниците и следи моделите на трафик, както и защита на портовете и използването на ресурсите. Той е безплатен за използване до 100 сензора.

- OpenVAS – Отворената система за оценка на уязвимостта е безплатен мениджър на уязвимостта за Linux, до който можете да получите достъп до Windows чрез VM.

- Майкрософт анализатор за сигурност на базата (MBSA) – Безплатен и лесен за използване инструмент, който проверява продуктите на Microsoft за уязвимости.

- Retina Network Scanner Community Edition – Безплатна за сканиране до 256 IP адреса, тази система разчита на централна база данни с известни слабости.

- Nexpose Community Edition – Безплатен за сканиране на до 32 IP адреса, този инструмент открива и регистрира вашите свързани с мрежата устройства, като подчертава всички известни уязвимости във всяка.

- Kaspersky Software Updater – Безплатна помощна програма за Windows, която ще инсталира налични актуализации за всеки от вашия софтуер, а не само за продуктите на Kaspersky.

Който се нуждае от скенер за уязвимост на мрежата?

Всяка мрежа извън най-малкия офис има атака твърде голяма и сложна за чисто ръчно наблюдение. Дори и да сте отговорни само за няколко хостове и устройства, се нуждаете от автоматизирана помощ, за да проследявате ефикасно и подробно нарастващия списък с известни уязвимости и да гарантирате, че вашата мрежа не е изложена.

В наши дни повечето операционни системи предоставят автоматизирани актуализации на софтуера. За малка организация това може да е достатъчно. Но колко от вашия инсталиран софтуер покрива това? А какво ще стане с неправилно конфигурирани услуги или неоторизиран софтуер, който изскочи във вашата мрежа?

Приказката „хак себе си първо“ предполага, че всеки хост или устройство, изложени на интернет, трябва да бъде тестван за проникване, а принципът „защита в дълбочина“ гласи, че дори „вътрешните“ хостове и устройства трябва да бъдат редовно одитирани.

Скенерът за уязвимост предоставя автоматизирана помощ за това. Подобно на много инструменти за мрежово администриране, скенер за уязвимост има както законни, така и нелегитимни приложения. Той може да бъде полезен за системния администратор, разработчик, изследовател по сигурността, тестер за проникване или хакер с черна шапка. Може да се използва за оценка на експозицията, за да се защити вашата мрежа, или за търсене на жизнеспособни подвизи, за да се даде възможност за проникване в нея.

Как работи скенерът за уязвимост на мрежата?

Скенерът за уязвимост разчита на база данни с известни уязвимости и автоматизирани тестове за тях. Ограничен скенер ще адресира само един хост или набор от хостове, работещи с една платформа на една операционна система. Цялостният скенер сканира широк спектър от устройства и хостове в една или повече мрежи, идентифицирайки типа на устройството и операционната система и проучване за съответни уязвимости с по-малка или по-голяма натрапчивост.

Сканирането може да е чисто мрежово, да се извършва от по-широкия интернет (външно сканиране) или от вашата локална интранет (вътрешно сканиране). Може да е а дълбока проверка това е възможно, когато скенерът е снабден с идентификационни данни, за да се идентифицира като легитимен потребител на хоста или устройството.

Управление на уязвимостта

Сканирането на уязвимостта е само една част от процеса на управление на уязвимостта. След като скенерът открие уязвимост, той трябва да бъде докладван, проверен (фалшив положителен ли е?), Даден е приоритет и класифициран по риск и въздействие, да бъде възстановен и контролиран, за да се предотврати регресия.

Вашата организация се нуждае от процес – повече или по-малко официален – за справяне с уязвимостите. Процесът на управление на уязвимостта включва планирани сканирания, насоки за приоритизиране, управление на промените за версиите на софтуера и гарантиране на процеса. Повечето скенери за уязвимост могат да бъдат част от цялостно решение за управление на уязвимостта, така че по-големите организации трябва да разгледат този контекст при избора на скенер..

Много уязвимости могат да бъдат отстранени чрез кръпка, но не всички. Анализът на разходите и ползите трябва да бъде част от процеса, тъй като не всички уязвимости са рискове във всяка среда и може да има бизнес причини, поради които не можете да инсталирате даден патч. По този начин е полезно, когато указанията за коригиране от инструмента включват алтернативни средства (например, деактивиране на услуга или блокиране на порт чрез защитна стена).

Функции, които трябва да се вземат предвид

При избора на скенер за уязвимост има много функции за оценка.

- Въз основа на мрежата на скенера се прави откриване на хост / устройство и профилиране на целта?

- Какъв е обхватът на активите, които може да сканира – хостове, мрежови устройства, уеб сървъри, среда на виртуална машина, мобилни устройства, бази данни? Отговаря ли на нуждите на вашата организация?

- Изчерпателна ли е неговата база данни за уязвимост и подходящо ли е за платформите на вашата мрежа? Дали базата данни автоматично получава редовно подаване на актуализации?

- Точен ли е скенерът във вашата среда? Залива ли ви с неинформативни резултати на ниско ниво? Каква е честотата на лъжливите положителни и лъжливите негативи? (Фалшивият положителен резултат води до пропилени усилия за разследване, а фалшивият отрицателен означава неоткрит риск.)

- Надежден и мащабируем е скенерът?

- Тестовете на скенера ли са ненужно натрапчиви? Сканирането влияе на хостове / устройства, като по този начин забавя производителността и потенциално срива лошо конфигурирани устройства?

- Можете ли да настроите планирани сканирания и автоматизирани сигнали?

- Предлага ли консервирани политики (например за конкретни режими за спазване)? Можете ли да определите свои собствени политики?

- Лесни ли са за разбиране резултатите от сканиране? Можете ли да сортирате и филтрирате? Можете ли да визуализирате тенденциите във времето? Предоставя ли полезни насоки относно приоритизирането?

- Помага ли при рехабилитацията? Ясни ли са инструкциите? Какво ще кажете за автоматичното отстраняване чрез скриптове? Предоставя ли или се интегрира с автоматизирани услуги за актуализиране на софтуер за инсталиране на сервизни пакети и лепенки?

- Какъв е обхватът на отчетите за консерви, които предоставя и какво е тяхното качество? Предоставя ли необходимите отчети за съответствие? Можете ли лесно да определите вашите собствени формати на отчетите?

Уговорки

Скенерът за уязвимост е само един източник на информация и не е заместител за наличието на знаещ персонал.

Подобно на много инструменти за мрежово администриране, насочени към предприятия, скенерът за уязвимост от висок клас е скъп. Предлагат се добри опции без разходи, но много от тях са ограничени в размера на мрежата, с която ще се справят, и всичко това води до разходите за заплащане на персонала, за да научат инструмента, да го инсталират и конфигурират и да интерпретират неговите резултати. По този начин трябва да прецените дали плащането за повече автоматизация и поддръжка може да е по-евтино в дългосрочен план.

Инсталирането на скенер може да бъде сложно и вероятно скенерът първоначално ще смила за няколко часа, за да получи актуализации на своята база данни за уязвимост и да ги обработи предварително. Също така, в зависимост от броя хостове и дълбочината на избраното сканиране, дадено сканиране може да отнеме и часове.

Най-добрите скенери за уязвимост на мрежата

При избора на инструментите, които биха съставили този списък, нашите основни съображения включваха надеждността и репутацията на индустрията на доставчика на софтуер, способността им да поддържат продукта си поддържан и актуален, уникални функции, лекота на настройка и употреба и опции за мащабиране.

1. SolarWinds Network Configuration Manager (БЕЗПЛАТНА ПРОБЛЕМА)

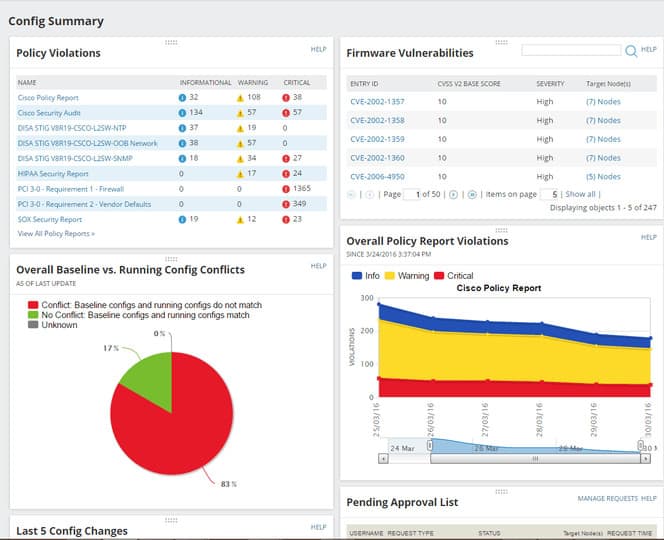

SolarWinds Network Configuration Manager (NCM) е външен човек в нашия списък; той е безплатен само за период на оценка и обхваща определен (но важен) подгруп от уязвимости. NCM се справя както със сканирането на уязвимостта, така и с управлението на домейна на уязвимостите, произтичащи от неправилната конфигурация на маршрутизатора и комутатора. Тя се фокусира върху отстраняване, наблюдение за неочаквани промени и одит на съответствието. NCM е безплатен само при напълно функционално изпитване от 30 дни.

NCM сканира уязвимостите в конфигурациите на устройства, базирани на Cisco Adaptive Security Appliance (ASA) и Internetwork Operating System (IOS®).

SolarWinds NCM.

SolarWinds NCM.

За уязвимости, дължащи се на грешки в конфигурацията, той предоставя възможност за автоматично стартиране на скриптове за отстраняване при откриване на нарушение и автоматично внедряване на стандартизирани актуализации на конфигурацията на стотици устройства.

За справяне с неоторизирани промени, включително регресии, той осигурява наблюдение и промяна на конфигурацията. Той може непрекъснато да одитира рутери и комутатори за съответствие. Той изпълнява Националния институт за стандарти и технологии (NIST®), Федералния закон за управление на информационната сигурност (FISMA) и Агенцията за информационни системи за отбрана (DISA®) Ръководство за техническо внедряване на сигурността (STIG) за отчитане на несъответстващите изисквания..

За пробната версия, леката инсталация може да инсталира и използва SQL Server Express, но базата данни е ограничена до 10 гигабайта.

ИЗБОР НА РЕДАКТОРИТЕ

По-изчерпателна от другите инструменти в списъка, NCM има разширени опции за създаване и наблюдение на конфигурационни политики и проблеми, произтичащи от тях (проблеми, които най-често възникват при промяна на конфигурациите). На всичкото отгоре предлага сканиране на уязвимостта, както и възможност за автоматично стартиране на скриптове за отстраняване на проблеми с конфигурацията и разгръщане на стандартизирани конфигурации на стотици клиенти. Изборът ни, тъй като е най-изчерпателният изброен инструмент.

Изтегли: 30-дневна БЕЗПЛАТНА пробна версия в SolarWinds.com

Официален сайт: www.solarwinds.com/network-vulnerability-scanner/

ОПЕРАЦИОННА СИСТЕМА: Windows Server

2. ManageEngine VUNnerability Manager Plus (БЕЗПЛАТНА ПРОБА)

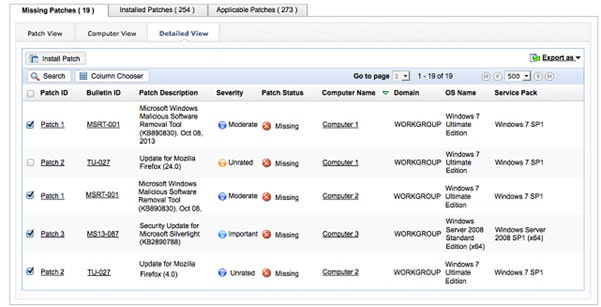

ManageEngine произвежда широка гама инструменти за управление на ИТ инфраструктурата и Уязвимост мениджър плюс е конкурент на компанията на пазара за защита на системата. Пълният списък с функции на този инструмент е достъпен само за платената версия на помощната програма, която е предназначена за големи локални мрежи и многостранни мрежи. Безплатната версия е подходяща за малки и средни предприятия и ще защити до 25 устройства.

Безплатната версия ви предоставя както по заявка, така и планирано сканиране на уязвимост, което ще открие проблеми с вашата собствена мрежа. Разширената технология, внедрена в скенера, е в състояние да открие аномално поведение. Тази стратегия е по-ефективна при идентифициране на уязвимости с нулев ден от конвенционалните системи за откриване, базирани на бази данни на заплахи. Освен това получавате действия за намаляване на заплахите, вградени в безплатното издание на Vulnerability Manager Plus.

Системните заплахи може да са в слаба конфигурационна сигурност или в остарял софтуер. Уязвимост мениджър плюс включва управление на конфигурацията и Управление на пластирите функции, които закриват тези слабости. Сканирането на уязвимостта ще подчертае неправилно конфигурираните устройства и ще ви позволи да разгърнете стандартни правила за конфигуриране. Сканирането проверява и софтуерните версии и ви позволява да автоматизирате инсталациите на кръпка. Получавате опция кои кръпки да пускате, като ви позволява да пропускате версии в случаите, когато съществени персонализиране могат да бъдат загубени чрез автоматизирани актуализации на софтуера. Тези възможности за конфигуриране и софтуерно наблюдение се простират до уеб сървъри и защитни стени.

Скенерът ще идентифицира рискован софтуер, инсталиран на вашето оборудване и автоматично ще премахне неразрешени или неодобрени инсталации.

Системните администратори получават специални инструменти в табло за управление, които им позволяват да разширят основните възможности на мениджъра на уязвимостта. Те обхващат интегрирането на удостоверяването на Active Directory и специалните процедури за гост / BYOD оборудване и мобилни устройства. Утилитите, налични на таблото за управление, могат да бъдат пригодени според ролята на администратора, което дава възможност на мениджърите на екипи да ограничат функциите, достъпни за отделните техници.

Мощните действия, достъпни през таблото за управление, включват възможности за събуждане по LAN и изключване, които могат да бъдат зададени като автоматизирани смекчаващи процеси или да се командват ръчно. Отчетите за управление и запис на одит на системата са включени в пакета на Vulnerability Manager Plus.

Безплатното издание на пакета включва почти всички възможности на двете платени версии, които се наричат Professional и Enterprise издания. Можете да получите 30-дневен безплатен пробен период на която и да е от двете платени версии, ако инвентарят на устройството ви е твърде голям, за да може да използвате безплатната версия.

ManageEngine уязвимост Manager PlusDownload 30-дневна БЕЗПЛАТНА пробна версия

3. Мониторинг на уязвимостта на Paessler с PRTG (БЕЗПЛАТЕН ПРОБЕН ПЕРИОД)

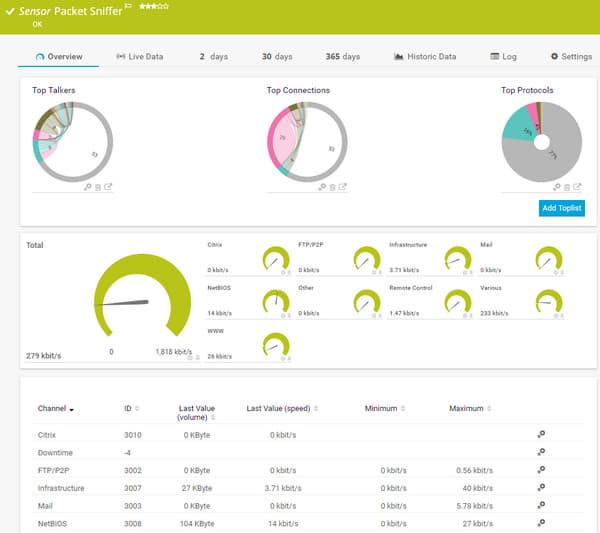

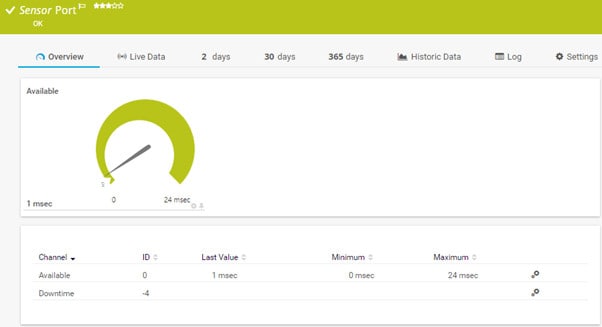

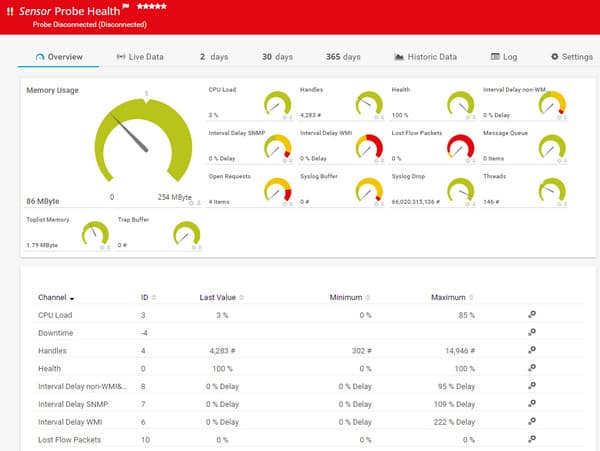

Продуктът за мониторинг на системата Paessler се нарича PRTG. Това е унифициран инструмент за мониторинг на инфраструктурата, който обхваща мрежи, сървъри и приложения. PRTG е пакет от инструменти и всяка от тези помощни програми се нарича „сензор“. Пакетът има редица сензори, които предпазват бизнеса ви от мрежови атаки.

Всяка оценка на сигурността трябва да започне с проверка на цялата ви съществуваща инфраструктура. PRTG открива и следи всички ваши мрежови устройства за промени в състоянието и условия на предупреждение. Мониторингът на мрежовия трафик, осигурен от PRTG, също може да подчертае необичайни дейности, които могат да показват проникване.

Сензор за смъркане на пакет може да се използва за проверка на дълбоки пакети, като ви дава данни за активността на протокола в трафика ви. Това може да бъде идентифицирано по номер на порт или източник или местоназначение на трафика, сред другите идентификатори.

PRTG екран на изходния сензор за снайпериране.

PRTG екран на изходния сензор за снайпериране.

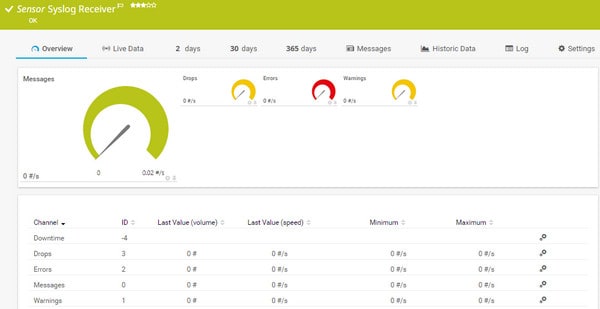

Модулът Syslog Receiver в Paessler PRTG ще докаже повече функции за сканиране на сигурността във вашата стратегия за защита на системата. Мрежовата атака оставя следа на хартията и събирането на съобщения от Syslog и Windows Event Log е първа стъпка във вашата стратегия за сканиране на уязвимостта.

PRTG Екран на Syslog Receiver

PRTG Екран на Syslog Receiver

PRTG е чиста система за наблюдение, така че не включва никакви активни функции за управление и разделителна способност, като управление на кръпка или управление на конфигурацията. Въпреки това, той включва някои допълнителни функции за оценка на сигурността, като помощната програма за сканиране на порт и мониторинг.

PRTG Порт монитор

PRTG Порт монитор

Всеки фактор, наблюдаван от PRTG, може да се използва като захранване в системата за сигнализиране на инструмента. Фактори като обем на съобщението в дневника, тежест на съобщението в дневника, данни от SNMP Trap и активност на порта могат да бъдат включени в персонализирани сигнали.

Предупреждения, появяващи се в екрана за сонда на здравето на PRTG

Предупреждения, появяващи се в екрана за сонда на здравето на PRTG

Paessler задава лентите за зареждане за PRTG, които се базират на броя на активираните сензори. Всеки клиент получава доставка на пълната PRTG система, но с всички нейни сензори неактивни. Вие персонализирате вашата собствена реализация чрез активиране на желаните сензори. Можете да използвате PRTG безплатно безплатно, ако активирате само до 100 сензора. Можете да получите 30-дневен безплатен пробен период на PRTG с неограничени сензори, за да проверите своите функции за защита на мрежата за себе си. Вие се възползвате от пълна поддръжка на потребители, актуализации на системата и кръпки за сигурност дори докато сте в безплатен пробен период.

Мониторинг на уязвимостта на Paessler с PRTGDownload 30-дневна БЕЗПЛАТНА пробна версия

4. OpenVAS

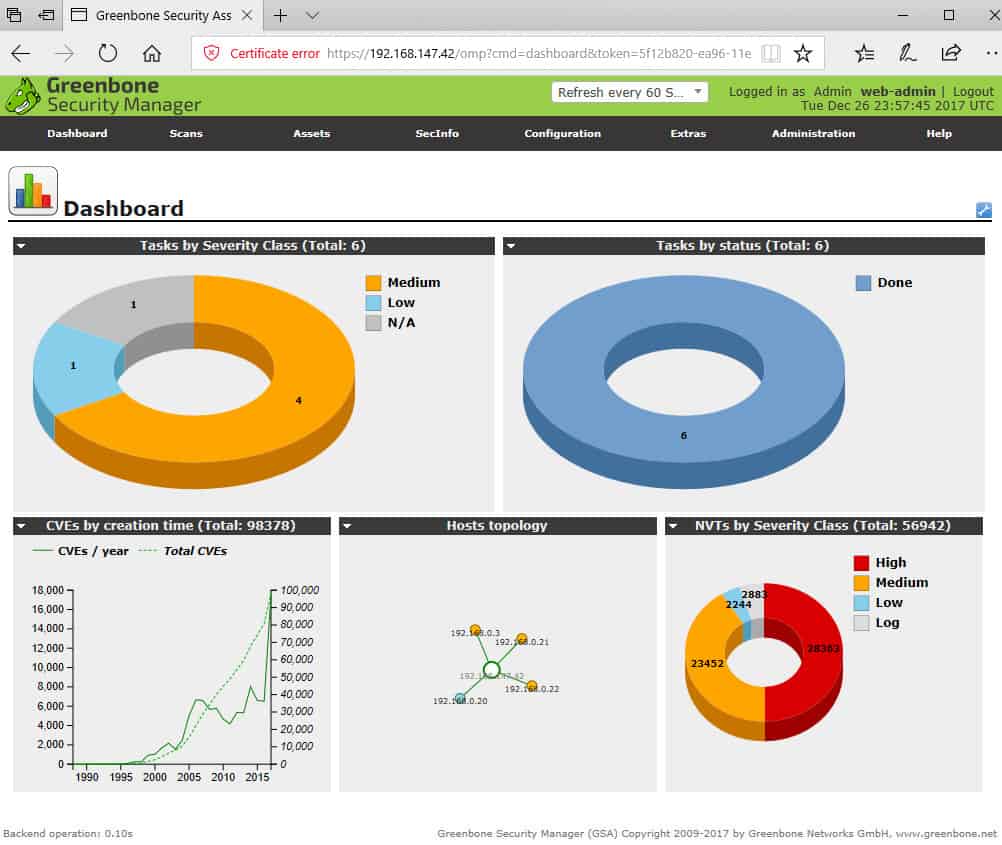

Най- Отворена система за оценка на уязвимостта, OpenVAS е цялостна система за сканиране на уязвимост с отворен код и система за управление на уязвимостта. Той е безплатен и неговите компоненти са безплатен софтуер, повечето лицензирани по GNU GPL. Той беше откачен от известния (и скъп) скенер за уязвимост Nessus, когато Nessus се превърна в патентован продукт. OpenVAS също е част от решението за управление на уязвимостта на Greenbone Network.

OpenVAS използва автоматично актуализирана емисия на общността на тестове за уязвимост на мрежата (NVTs), над 50 000 и нарастваща. Продуктът на Greenbone предлага разход на тестове за уязвимост, който се актуализира по-редовно и има гаранции за обслужване, заедно с поддръжка.

OpenVAS се предлага като пакети в множество Linux дистрибуции, под формата на изходен код и като виртуален уред, който може да бъде зареден във VM на Windows. Той също е част от Kali Linux.

OpenVAS има уеб-базиран GUI, Greenbone Assistant Security, Qt-базиран GUI, Greenbone Security Desktop и CLI.

Табло за управление на уеб GUI на OpenVAS.

Табло за управление на уеб GUI на OpenVAS.

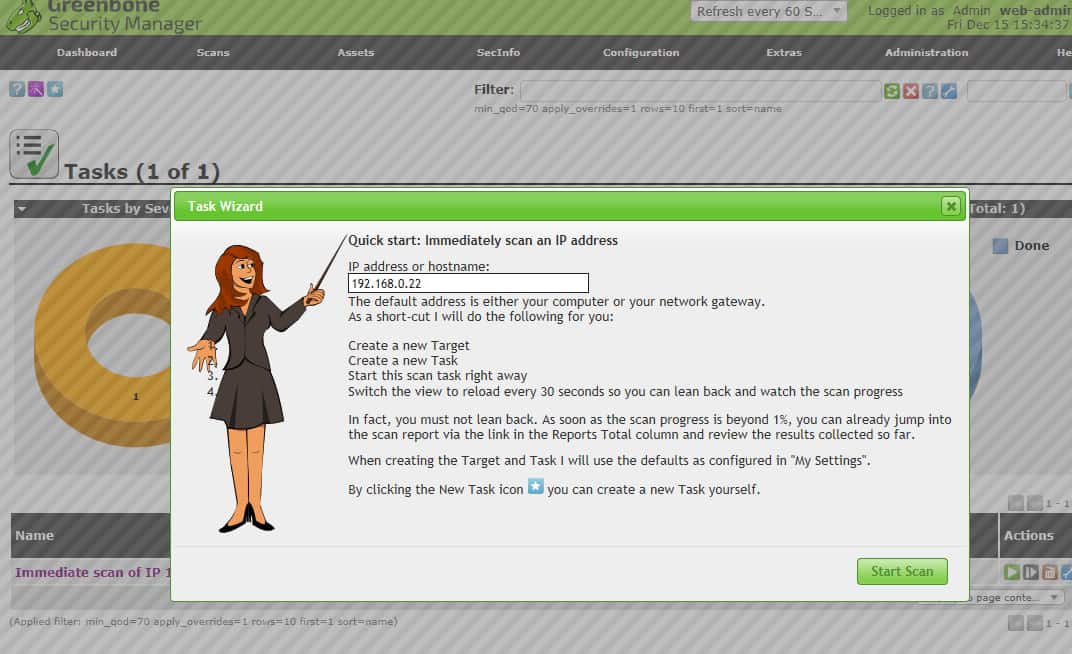

След като влезете в уеб-базиран графичен интерфейс, можете да стартирате първото си сканиране чрез елемента от менюто Сканиране: Сканира > Задачи. след това на Задачи страница използвайте Съветник за задачи бутон в горната лява част.

Съветник за задачи на OpenVAS.

Съветник за задачи на OpenVAS.

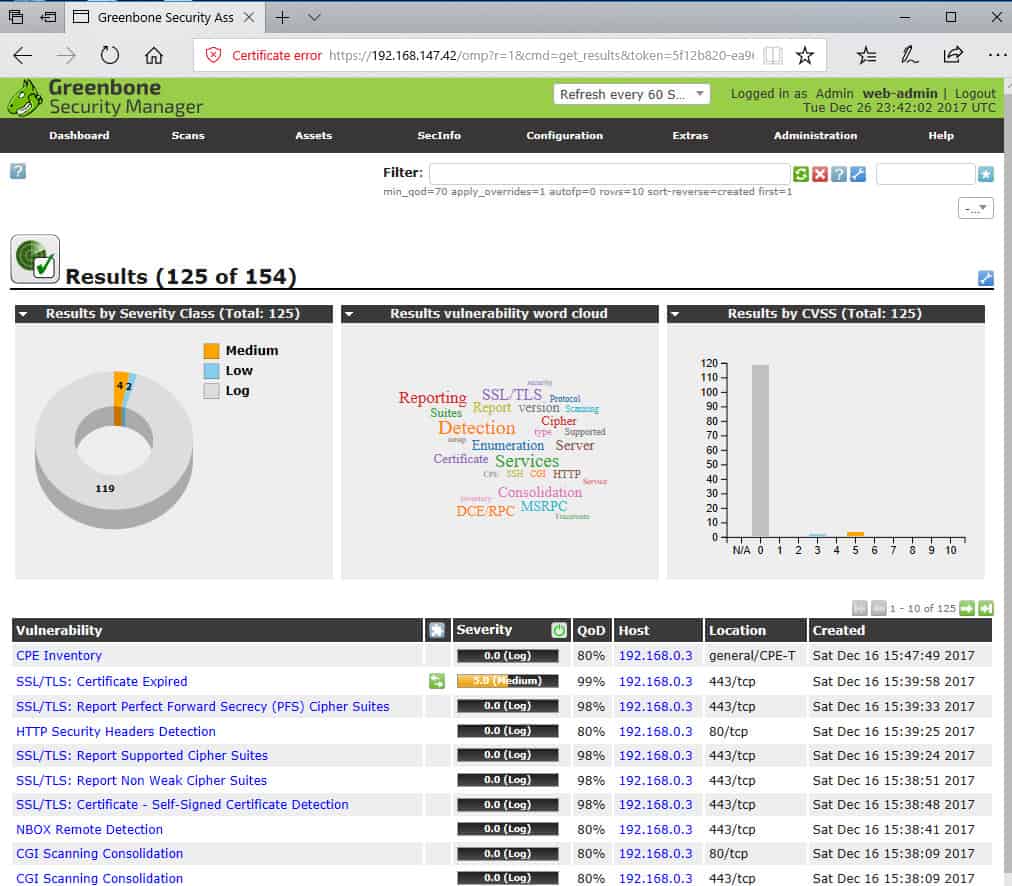

Когато стартирате задача за сканиране, Сканира > Резултати страница изброява намерените уязвимости.

Страницата с резултати от OpenVAS обобщава намерените уязвими места.

Страницата с резултати от OpenVAS обобщава намерените уязвими места.

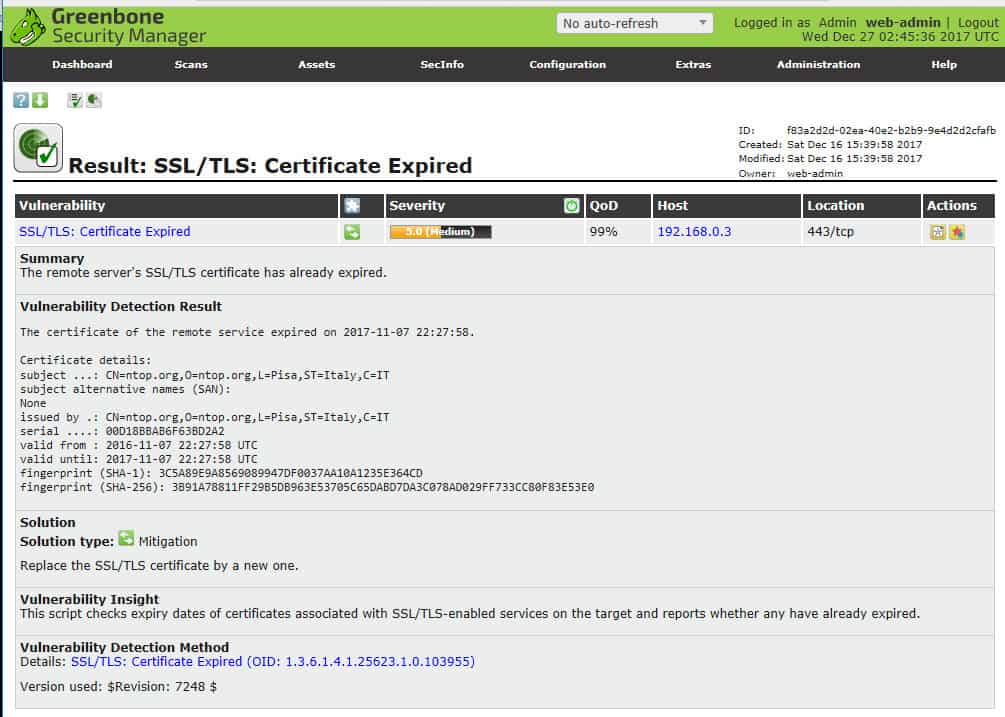

Можете да разгледате конкретна уязвимост за обяснение и помощ за отстраняване.

Подробности за определена уязвимост.

Подробности за определена уязвимост.

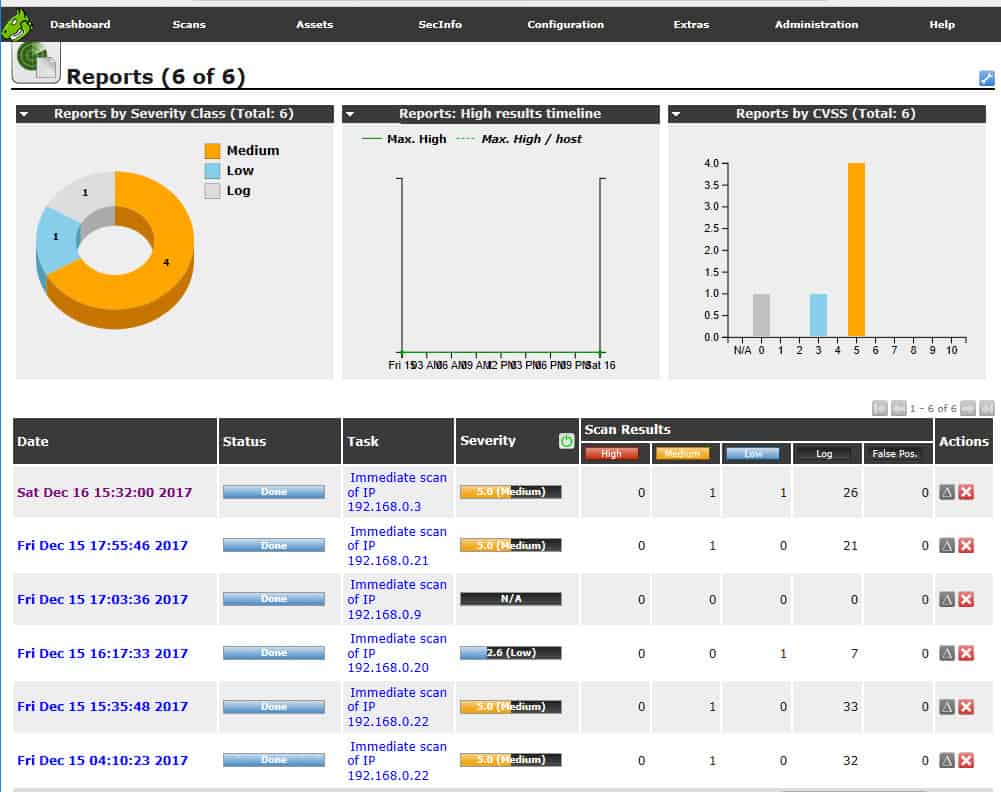

Отчетите могат да бъдат експортирани в различни формати, а делта-отчетите могат да се генерират, за да се разгледат тенденциите.

Отчети на OpenVAS.

Отчети на OpenVAS.

Алтернативи на OpenVAS

Инсталирането и използването на OpenVAS има значителна крива на обучение. Въпреки че е безплатен, OpenVAS не е просто скенер за уязвимост, а пълноценна безплатна платформа за управление на уязвимостта с отворен код. Стръмната крива на учене е една от основните причини много мрежови администратори търсят алтернативи на OpenVAS, особено тези, които предпочитат по-малко практичен подход, докато все още изискват стабилност на компетентния инструмент. Ето защо OpenVAS е на трето място в нашия списък след предложенията на SolarWinds и Paessler.

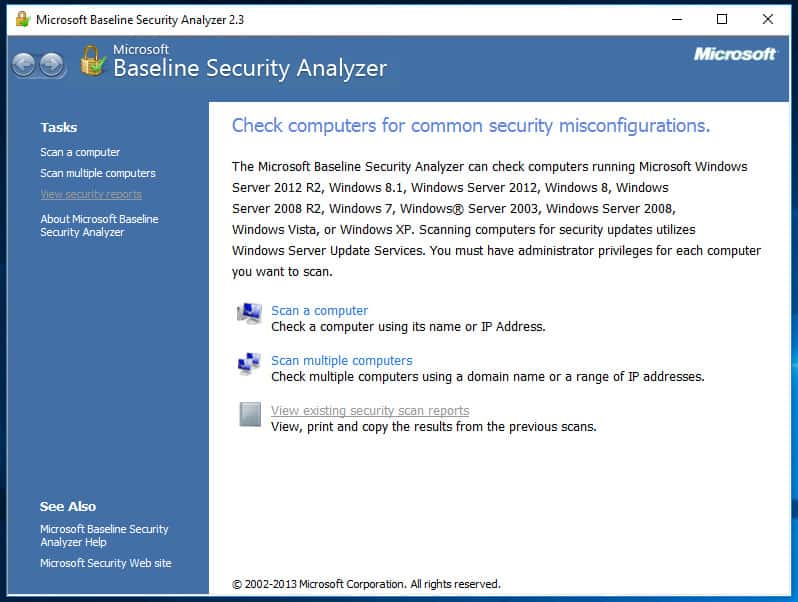

5. Анализатор за сигурност на Microsoft Baseline

Анализатор за сигурност на Microsoft Baseline (MBSA) е стар основен, скенер за уязвимост на хост, ограничен до областта на уязвимостите в продуктите на Microsoft. Дълго се забива в зъба, но все пак е полезен за по-малки фирми, основно работещи под Windows.

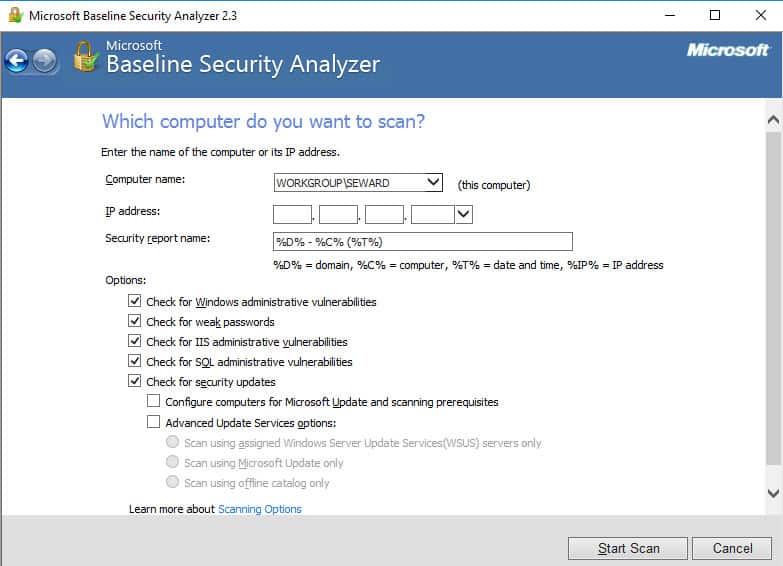

MBSA е лесен инструмент, който сканира само Windows машините за специфични проблеми, свързани с Microsoft и основни уязвимости и неправилни конфигурации. MBSA може да сканира локалния хост, домейн или диапазон от IP адреси.

MBSA може да сканира един или няколко компютъра с Windows.

MBSA може да сканира един или няколко компютъра с Windows.

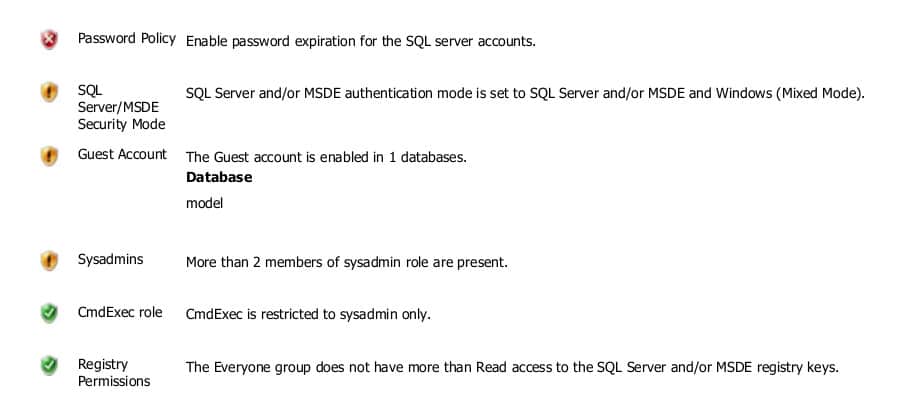

MBSA сканира за липсващи сервизни пакети или актуализации за сигурност. Той също така сканира административните проблеми в Windows, защитната стена на Windows, IIS, SQL Server и Office приложения.

MBSA проверява за липсващи актуализации и прости административни проблеми.

MBSA проверява за липсващи актуализации и прости административни проблеми.

MBSA генерира отчет за всеки сканиран хост с проблеми, обозначени с приоритет.

Докладване на уязвимости в продукти и услуги на Microsoft като SQL Server.

Докладване на уязвимости в продукти и услуги на Microsoft като SQL Server.

MBSA все още не е актуализиран за Windows 10, но версия 2.3 до голяма степен работи. За почистване на фалшиви позитиви и коригиране на проверки, които не могат да бъдат завършени, е необходимо известно настройване. Например, той ще подаде невярно положително оплакване за това, че актуализацията на Windows не е активирана.

MBSA не се занимава с уязвимости извън Microsoft или сложни уязвимости, но е лесен за използване и все още удобен за малки магазини, ориентирани към Microsoft.

6. Retina Network Scanner Community Edition

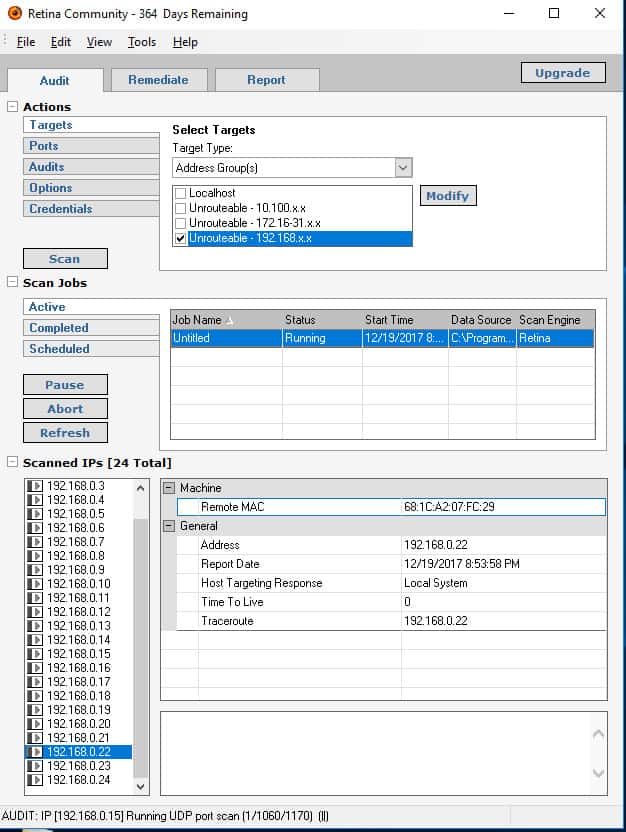

Retina Network Scanner Community Edition (RNSS) е цялостен скенер за уязвимост и може да бъде сдвоена със система за управление на уязвимостта през целия живот. RNSS е безплатен за сканиране на до 256 IP адреса. Той е разработен от eEye, който сега е част от BeyondTrust.

Обширната база данни за уязвимост на скенера Retina се актуализира автоматично и идентифицира уязвимостите в мрежата, проблеми с конфигурацията и липсващи кръпки, обхващаща редица операционни системи, устройства, виртуална среда и приложения.

Инсталирането е просто, а потребителският интерфейс е интуитивен.

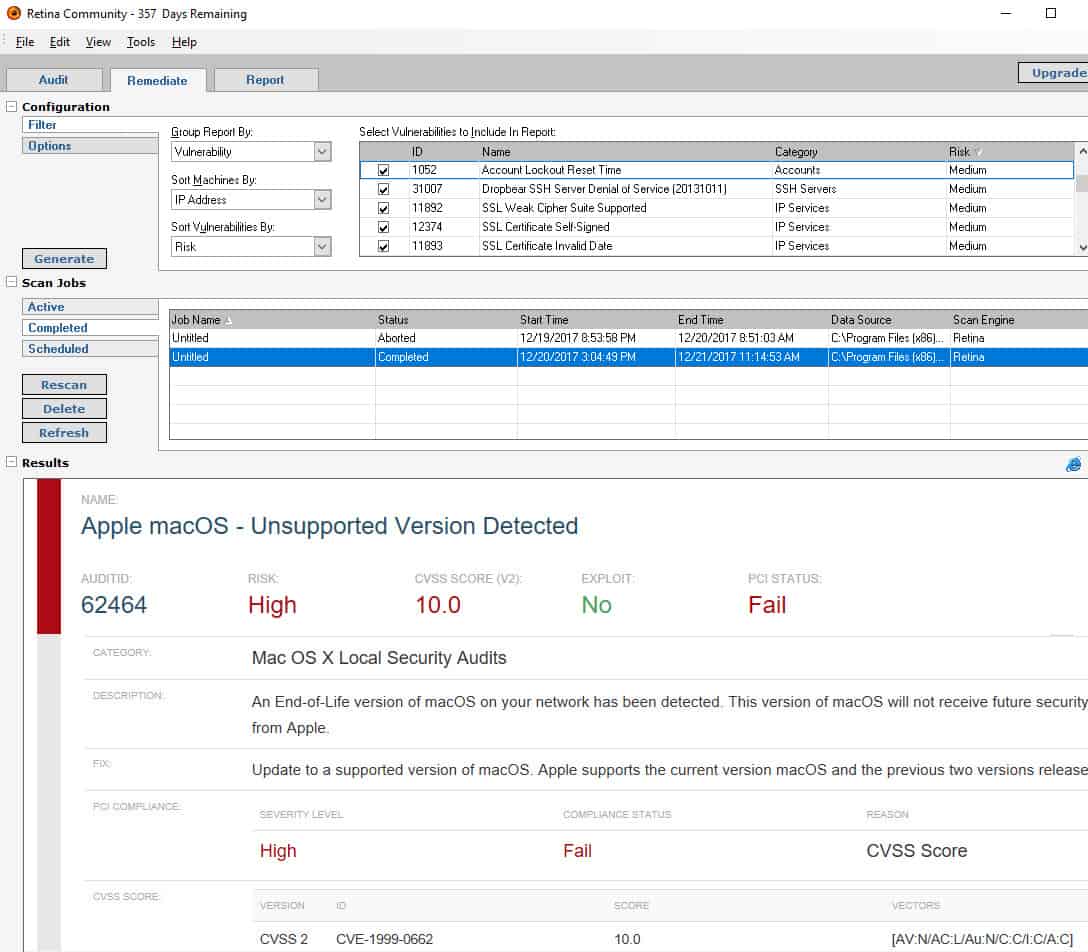

Потребителски интерфейс на Retina.

Потребителски интерфейс на Retina.

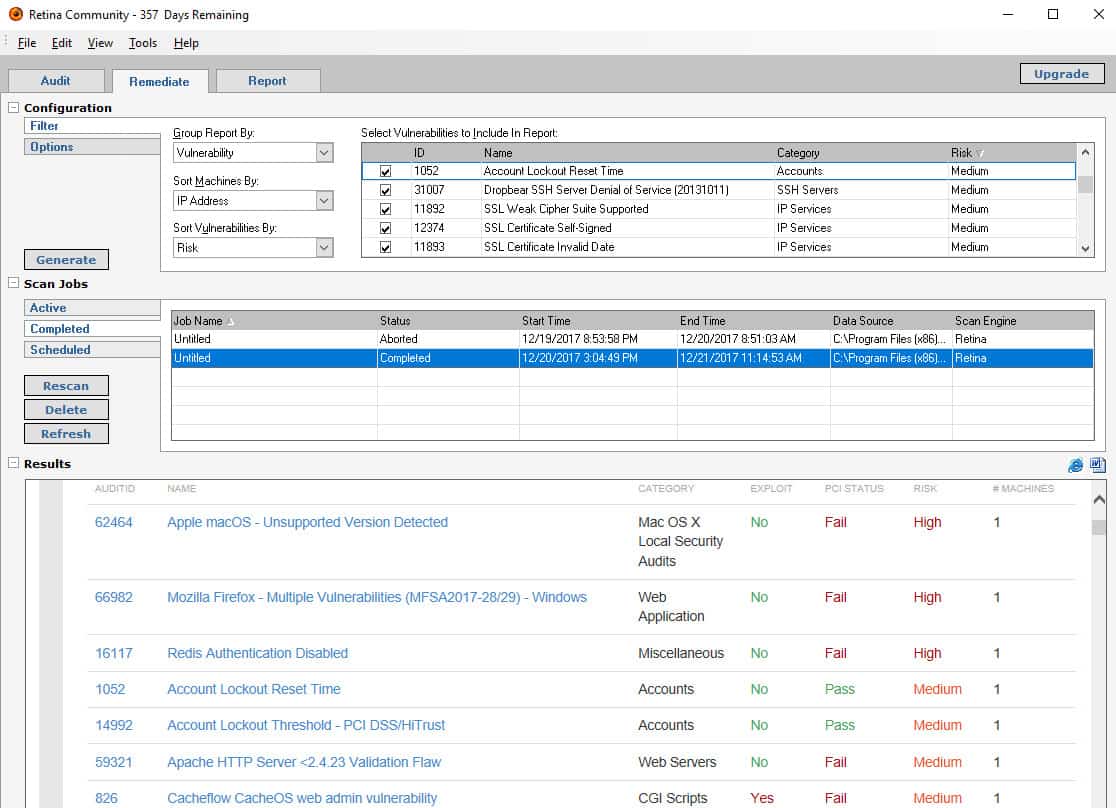

След като сканирането е стартирано чрез проверка можете да проверите уязвимостите на саниране раздел.

Разделът Remina Remedia изброява намерените уязвимости.

Разделът Remina Remedia изброява намерените уязвимости.

Уязвимостите могат да бъдат сортирани и филтрирани и можете да разгледате до отделни уязвимости.

Пробиване до уязвимост за насоки.

Пробиване до уязвимост за насоки.

Можете да генерирате различни видове отчети за достъп до резултатите от сканирането извън инструмента.

Начало на доклад за сканиране на ретината в PDF.

Начало на доклад за сканиране на ретината в PDF.

Скенерът за мрежова сигурност на Retina е двигателят за сканиране за Retina CS Enterprise Vulnerability Management, цялостно решение за оценка на уязвимостта и коригиране, което може да извършва планирани сканирания, сигнали, проследяване на исторически тенденции, съответствие на конфигурацията, управление на кръпки и отчитане на съответствието..

7. Nexpose Community Edition

Nexpose Community Edition е цялостен скенер за уязвимост от Rapid7, собствениците на рамката за експлоатация на Metasploit. Безплатната версия на Nexpose е ограничена до 32 IP адреса наведнъж и трябва да кандидатствате отново след година.

Nexpose работи в Windows, Linux и VM уреди. Той сканира мрежи, ОС, уеб приложения, бази данни и виртуална среда. Nexpose може да бъде сдвоена със системата за управление на уязвимостта на InsightVM на Rapid7 за цялостно решение за жизнения цикъл на управление на уязвимостта.

Community Edition идва с изпробване на уеб базирана конзола на Rapid7. Онлайн помощта, която стои зад иконата „?“, Е най-полезният ви актив при започване на работа.

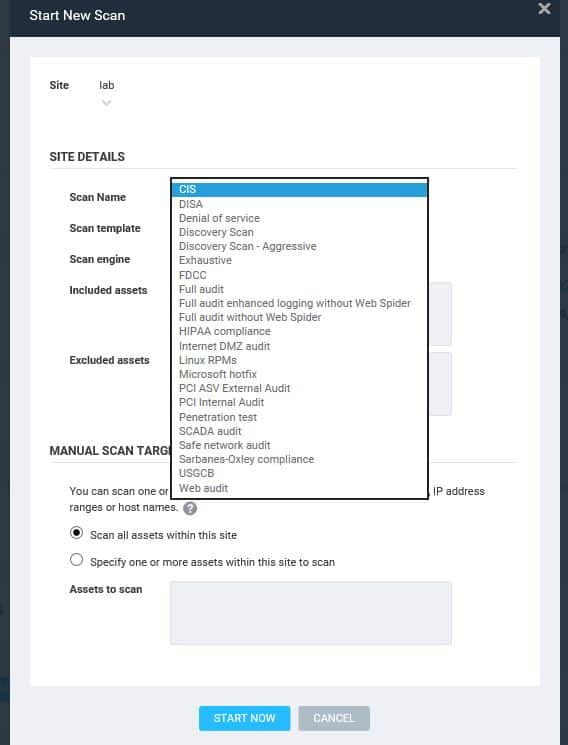

В уеб GUI вие определяте един или повече „сайтове“ – интересуващи мрежи, например, като предоставите обхват на CIDR адрес. След това можете да изберете един от няколко предварително зададени шаблона за сканиране.

Nexpose web GUI има множество предварително зададени шаблони за сканиране.

Nexpose web GUI има множество предварително зададени шаблони за сканиране.

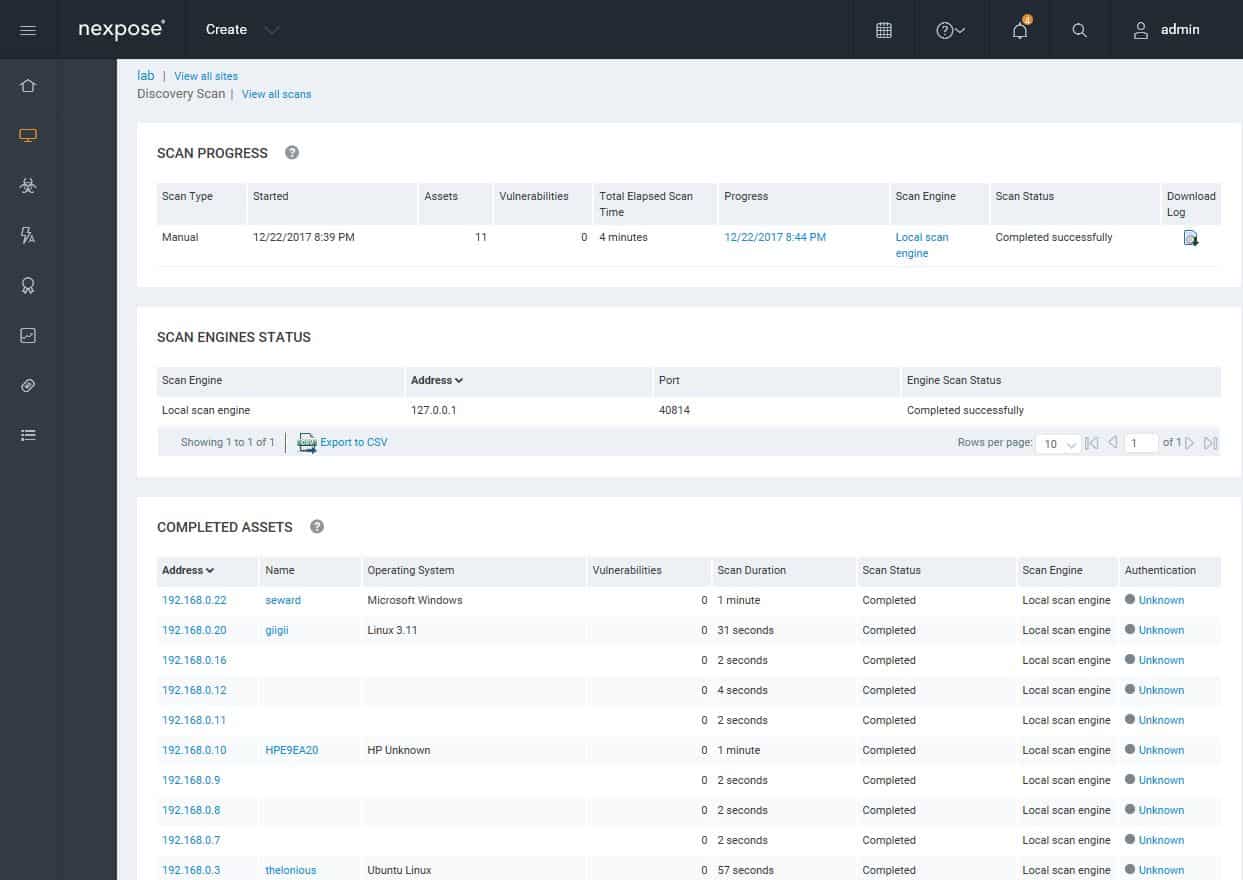

А Сканиране при откриване идентифицира всички устройства и хостове във вашия указан диапазон от адреси.

Nexpose Discovery Scan намира активи в мрежата.

Nexpose Discovery Scan намира активи в мрежата.

След това, стартиране на a Пълна одитна подобрена регистрация без Web Spider ви дава добър първоначален поглед върху уязвимостите на вашия сайт.

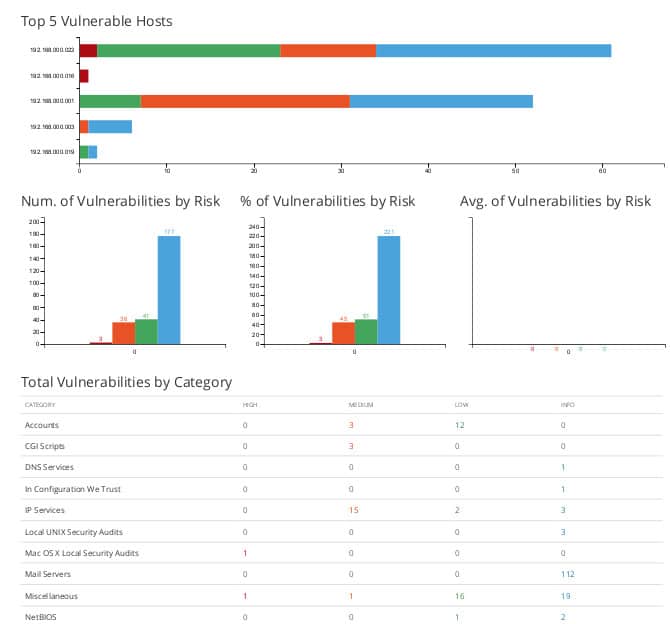

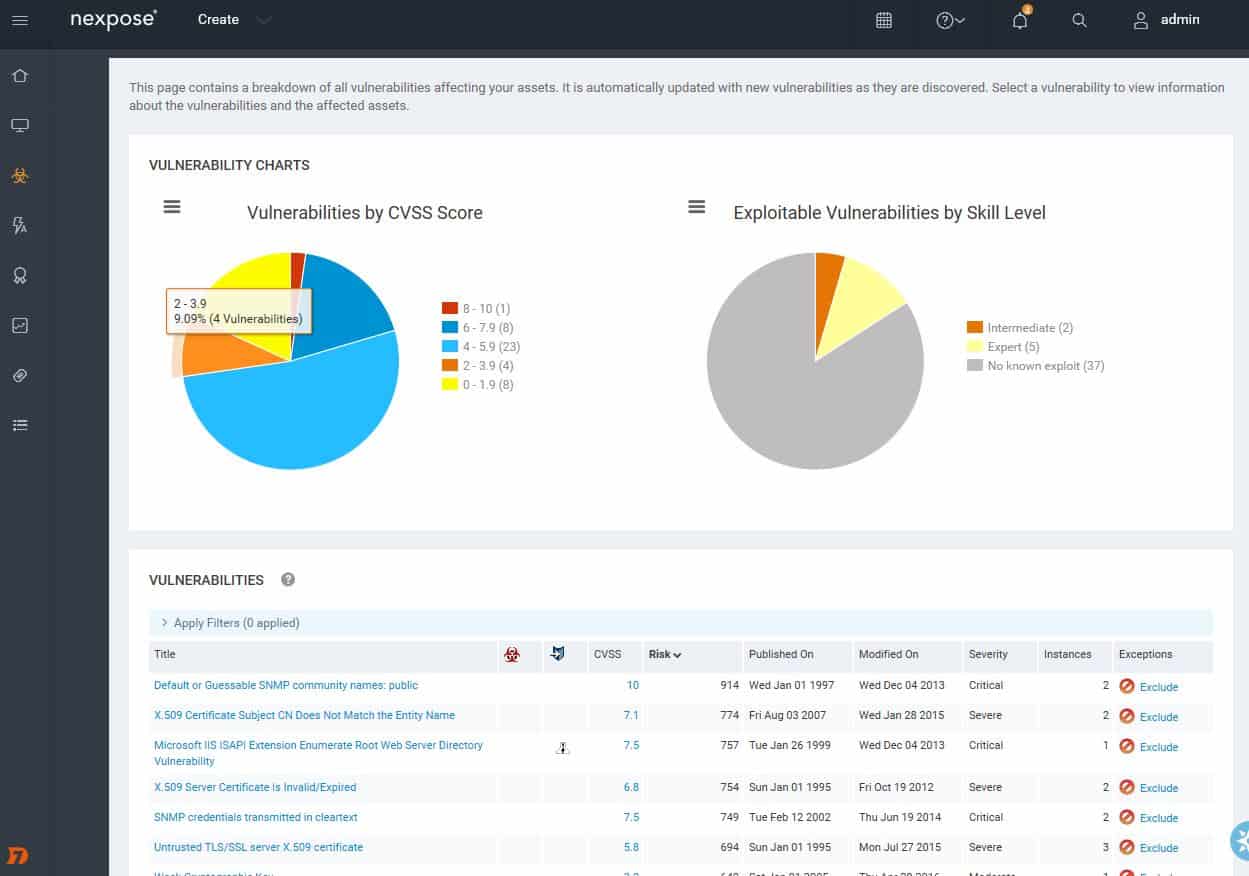

Анализ на откритите уязвимости.

Анализ на откритите уязвимости.

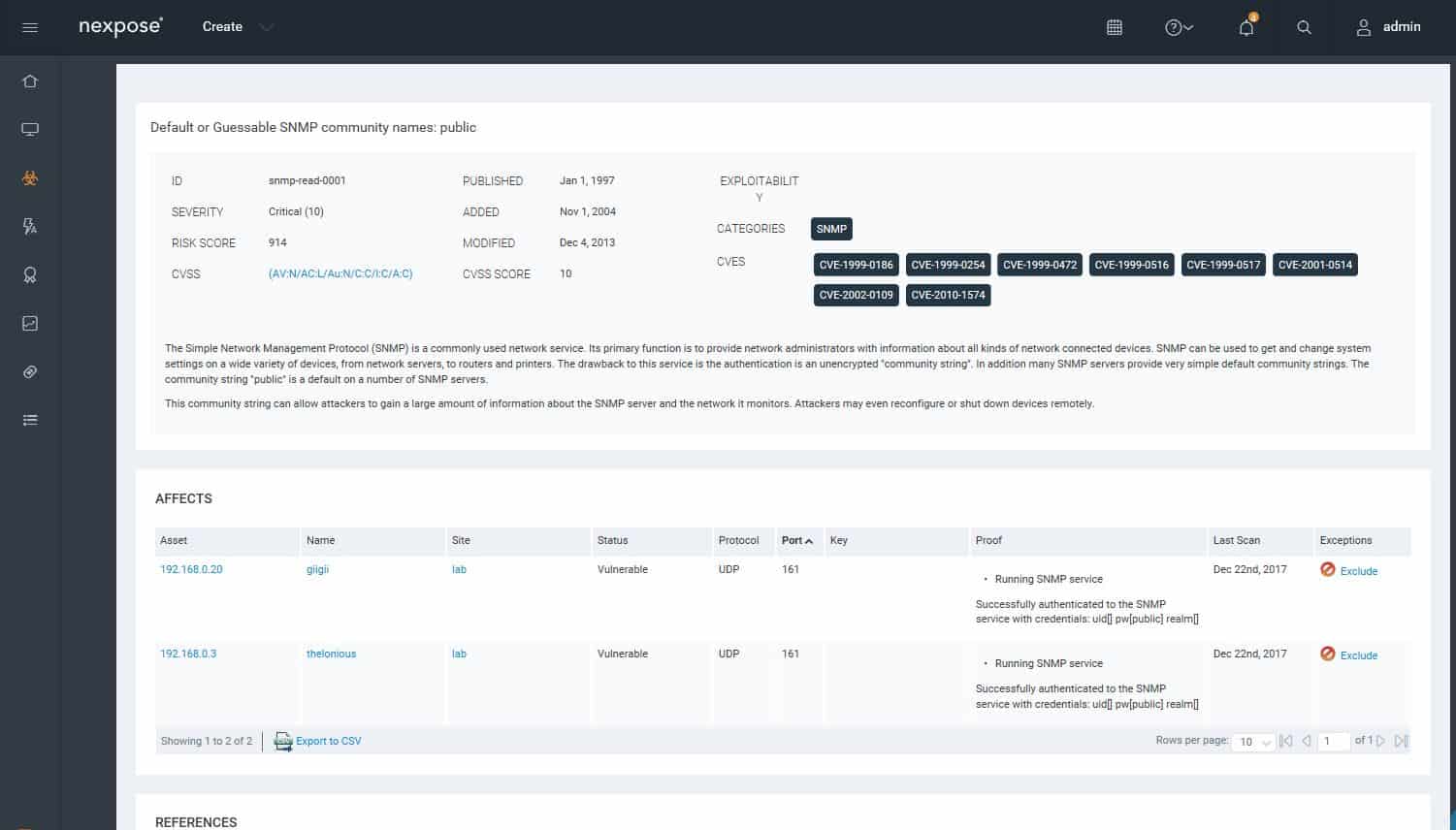

Можете да разгледате подробности, за да намерите подробности за уязвимостите.

Пробиване до подробности относно уязвимостта.

Пробиване до подробности относно уязвимостта.

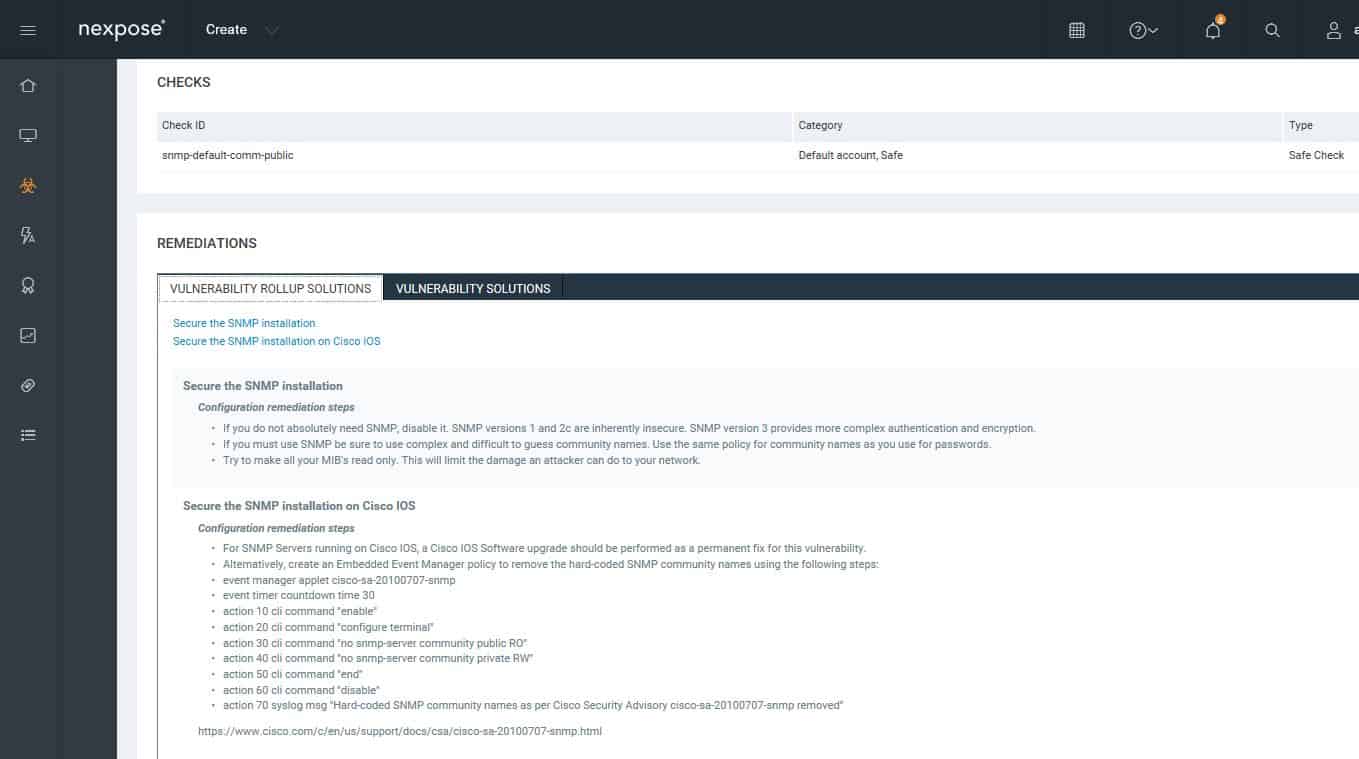

Можете да разгледате състоянието на уязвимостите на определен хост или устройство. Всяка уязвимост включва насоки за отстраняване.

Ръководство за отстраняване.

Ръководство за отстраняване.

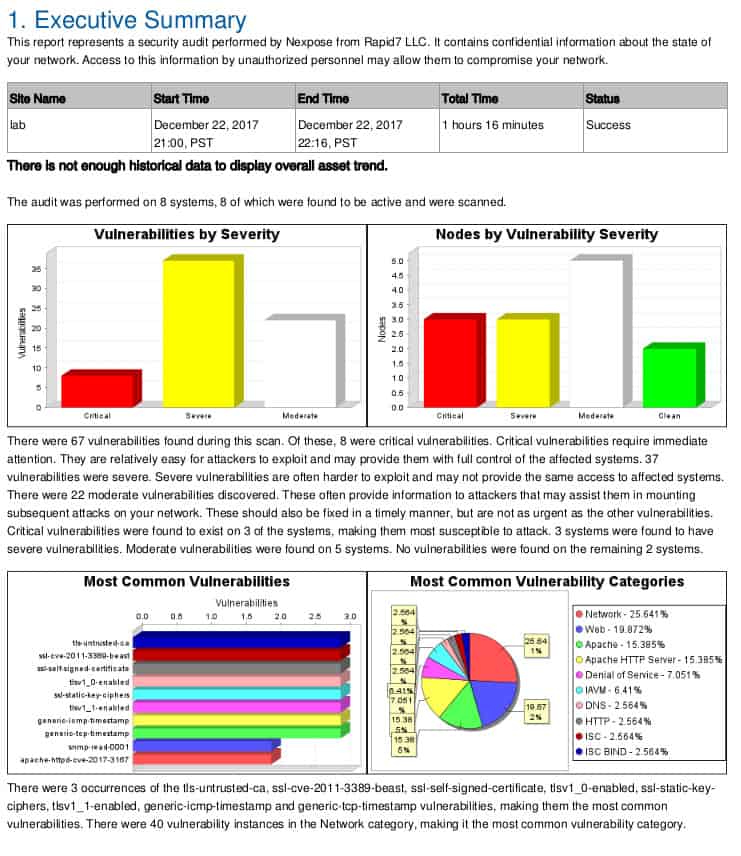

Уеб конзолата предоставя множество предварително зададени отчети.

Отчетът на Nexpose анализира намерените уязвимости.

Отчетът на Nexpose анализира намерените уязвимости.

Можете също така да настроите планирани сканирания, да активирате правилата за съответствие и да проследите историята на излагането на сайта на уязвимости.

8. Kaspersky Software Updater

Един голям недостатък в сигурността на вашата мрежа всъщност е състоянието на компютрите, свързани към нея. Софтуерните къщи постоянно търсят слабости в сигурността на своите продукти и произвеждат актуализации, които да бъдат инсталирани от съществуващите клиенти, за да затворят всички пропуски в сигурността.

Тези слабости не са резултат от небрежност, когато софтуерът е бил първоначално написан. Те възникват, защото хакерите постоянно търсят нови начини да използват софтуерни функции за нарушаване на сигурността.

Проследяването на съществуването на нови актуализации може да отнеме много време, така че програма, която сканира компютъра ви и поддържа списък с налични актуализации, ще ви спести много време.

Kaspersky Labs е водещ производител на антивирусни програми и направи безплатния софтуер за актуализиране достъпен за потребителите на Windows. Инструментът не просто следи продуктите на Kaspersky, а се отнася до голяма библиотека с известия за актуализация, съхранявана от Kaspersky.

След като изтеглите безплатния инструмент от сайта на Kaspersky, помощната програма ще се инсталира сама. Процесът на инсталиране също създава икона за пряк път на вашия работен плот.

Когато отворите инструмента, всичко, което трябва да направите, е да кликнете върху бутон в екрана за добре дошли.

Отварящият се екран на актуализатора на софтуера

Отварящият се екран на актуализатора на софтуера

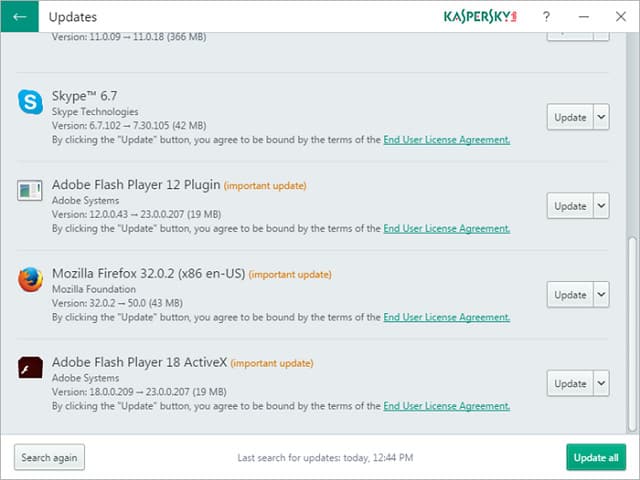

Преди да сканирате вашия компютър, инструментът проверява със сървъра на Kaspersky, за да получите най-новия списък с налични актуализации. След приключване на сканирането, ако всичко е наред, ще получите съобщението, че няма налични актуализации. Ако срещнете остарял софтуер, Software Updater ще ги изведе в екран с резултати, подобен на този по-долу.

Наличен списък с актуализации

Наличен списък с актуализации

Имате възможност да изберете кой софтуер искате да актуализирате или можете да изберете да актуализирате всички изброени приложения. Който и да изберете, инструментът ще актуализира софтуера без допълнителна намеса от вас.

Още 4 скенера за уязвимост на мрежата

Ако шестте най-добри мрежови скенери в нашия списък не отговарят напълно на вашите нужди, може да помислите за една от тези алтернативи, които са „бълбукащи под“ лидерите.

Tripwire Enterprise

Пакетът Tripwire Enterprise за проверка на уязвимостта на сигурността не е безплатен, но можете да опитате демонстрация. Можете обаче да го получите на безплатна пробна версия. Тази услуга не само сканира вашата мрежа за аномалии при поискване, но работи в реално време, като ви предупреждава за всяка конфигурация или промени на данните във вашата мрежа и налага контрол на промените.

Qualys FreeScan

Qualys FreeScan е онлайн услуга, която изследва сървър или мрежа за слабости в сигурността. Той ще идентифицира вашия сървърен софтуер и ще провери дали те са в най-новите корекции. При сканирането ще се търси и инфекция или натрапница. Тази услуга не е безплатна завинаги, след 10 сканирания, които трябва да платите.

ImmuniWeb

High-Tech Bridge предлага набор от услуги за сканиране на уязвимост на мрежата под марката ImmuniWeb. Това е много сложна система, базирана на AI, която може да се използва като еднократна услуга или да се сключи договор за SLA за непрекъснат мониторинг, консултации и съвети. Това решение е много скъпо, но можете да поискате безплатна пробна версия.

Netsparker

Netsparker се предлага като локално приложение или като облачна услуга. Това е много скъпа опция, която е основната причина той да не фигурира в основния списък на това ръководство. Скенерът на уязвимостта е насочен към уеб сървърите и удостоверява дейностите на всички приложения, които работят в подкрепа на уеб-базирано предприятие.

заключение

Сканирането на уязвимостта – и всъщност управление на уязвимостта – е един от аспектите за защита на вашата мрежа. Скенерите могат да открият само уязвимости, за които вече са внедрени тестове. Също така трябва да развиете усещане за нормалното поведение на вашата мрежа чрез инструменти за мониторинг и пропускане на честотна лента, по-специално инструменти, които ви позволяват да зададете автоматизирани сигнали. Когато почувствате аномалия и трябва да разследвате, мрежовите анализатори и снайферните пакети са ключови инструменти. И има много други видове инструменти за сигурност за мрежовия администратор.

Сканирането на уязвимостта е важен инструмент за защита на вашата мрежа. Има множество безплатни опции за изпробване; правилният за вашата организация се основава на вашите нужди, финансиране и експертен опит – или желание за учене.