Какво е DDoS атака?

DDoS атаката е кибер атака, която използва експлоатирани компютри и IoT устройства, за да изпрати вълна от трафик в мрежа. Големият обем на трафик затруднява мрежата и спира законните устройства да могат да комуникират помежду си. След като мрежата стане твърде претоварена, потребителите не могат да имат достъп до интернет.

Очаква се DDoS атаките да струват между $ 20 000 – $ 40 000 на час. Предприемащият подход за преодоляване на DDoS атаки е от съществено значение за поддържането на онлайн. Преди да разгледаме как да спрем DDoS атака, първо трябва да очертаем какво е DDoS атака.

Ужасяващото при DDoS атаките е, че те могат да се случат на всеки. Дори мултинационални организации с специализирани специалисти по киберсигурност не са имунизирани от атака.

Има безброй примери за големи търговци, които са били дерайлирани от опортюнистичен нападател:

- На 28 февруари [year] г. Github беше нападнат от гигантска DDoS атака, която достигна максимален индекс 1.35 Tbs

- На 30 септември [year] г. DDOS атака постави офлайн националната лотария във Великобритания

- На 21 октомври 2016 г. Dyn бе нападнат от ботнет на Mirar, който изпраща трафик през Port 53

- На 31 декември 2015 г. сайтове на BBC, включително BBC iPlayer, бяха прекъснати от 602 Gbps DDoS атака

Ако сте тук за инструментите и нямате време да прочетете цялата публикация, ето нашия обобщен списък на най-добрите инструменти за спиране на DDoS атаки:

- SolarWinds Security Event Manager (БЕЗПЛАТНА ПРОБЛЕМА) Хост-базирана система за предотвратяване на проникване, която ще изключи достъпа до източници, открити, че извършват DDoS атака. Работи на Windows Server.

- Защитна стена на приложение за уебсайтове Sucuri (НАУЧЕТЕ ПОВЕЧЕ) Крайна услуга, която защитава вашите уеб сървъри, заставайки пред тях и филтрираща злонамерена дейност от общия трафик.

- Мрежов монитор Paessler PRTG (БЕЗПЛАТНА ПРОБЛЕМА) Всичко в едно монитор за мрежа, сървър и приложения, включващ анализатори на трафика, които предупреждават, когато възникнат прекомерни обеми на трафик. Работи на Windows Server.

Как работи DDoS атака?

За да постави мрежа офлайн, нападателят трябва да използва група устройства за стартиране на атака. За целта нападателят се опитва да зарази мрежа от компютри със злонамерен софтуер. Мрежата от заразени компютри образува ботнет. Ботнетът е мрежа от устройства под контрола на нападателя, които атакуващият може да използва, за да наводни мрежа с трафик.

Ако в мрежата се изпрати достатъчно трафик, той се прекратява. Отчетът за DDoSTrends на Verisign установи, че средният пиков DDoS размер на атаката е 11,2 Gbps. Предвид вредите, които успешната атака може да причини, е важно предприятията да могат да се защитят от тези атаки.

Защо хората стартират DDoS атаки?

За съжаление, има много причини, поради които хората и групите извършват DDoS атаки. Някои нападатели са мотивирани, като изхвърлят конкурентите си от действие, докато други са мотивирани от политически причини. Една шепа просто търси да създаде неприятности заради него.

Не са редки случаите, когато хората плащат за киберпрестъпници, за да пуснат ботнет от тяхно име. Въпреки че има много причини за DDoS атаките, крайният резултат е същият; прекъсване на обслужването и престой.

В крайна сметка разбирането защо атакуващите започват атаки не е толкова важно, колкото знанието как да спрете атака. Добре дефинираните процедури за киберсигурност ще ви дадат шанс да се защитите, независимо кой се опитва да ви атакува, и биха могли да ви помогнат да стоите, ако дойде времето.

Видове DDoS атаки

Защитата срещу DDoS атаки започва с развиване на осведоменост за видовете DDoS атаки, които можете да срещнете. Като цяло DDoS атаките могат да бъдат разделени на три основни типа; обемни атаки, протоколни атаки и атаки на приложен слой. Всяка от тези атаки работи по различен начин:

Атаки, основани на обем

Атаките на базата на обем са вид DDoS атака, която разчита на силата на звука, за да прекъсне услугата. Тези видове атаки включват пакетни атаки от наводнения като UDP наводнения, и Наводнения на ICMP. В случай на атака с наводнение на UDP, нападателят изпраща UDP пакети до произволни портове на компютър или мрежа. Хостът продължава да търси приложението да слуша на пристанището, но не намира нищо. Крайният резултат е претоварена мрежа.

Протокол атаки

Протоколните атаки са DDoS атаки, които използват протоколи за монополизиране на сървърните ресурси. Чести протоколни атаки са Пинг на смъртта, SYN наводнения и смърф атаки. В случай на a SYN наводнение, нападателят изпраща подправени SYN съобщения, за да инициира TCP ръкостискане с машина, без да затваря връзката.

Приложения на слоеве

Атаките на приложния слой са насочени към горния слой на OSI модела в опит да се използват потребителски сървър и мрежови ресурси. Атаките на приложния слой са популярни, тъй като нападателят трябва да вземе само малка степен на честотна лента, за да има голям ефект. Бавно скорост и ниски и бавни атаки aповторни типове атаки на приложен слой, с които се сблъскват бизнеса. Ниска и бавна атака е мястото, където трафикът се използва за насочване към ресурси на приложения или сървър.

Стратегия за предотвратяване на атаки на DDoS

След като знаете какво е DDoS атака, можете да започнете да създавате стратегия за предотвратяване на бъдещи атаки. Ефективната стратегия за DDoSprevention има няколко основни компонента:

- Инструмент за анализ на лога

- Защитна стена на приложение за уебсайт

- Анализатор на NetFlow

- Наемете в къща DDoSexperts

Инструмент за DDoSPrevention # 1: Откриване на атаки с инструменти за управление на лога

SolarWinds Security Event Manager (БЕЗПЛАТНА ПРОБЛЕМА)

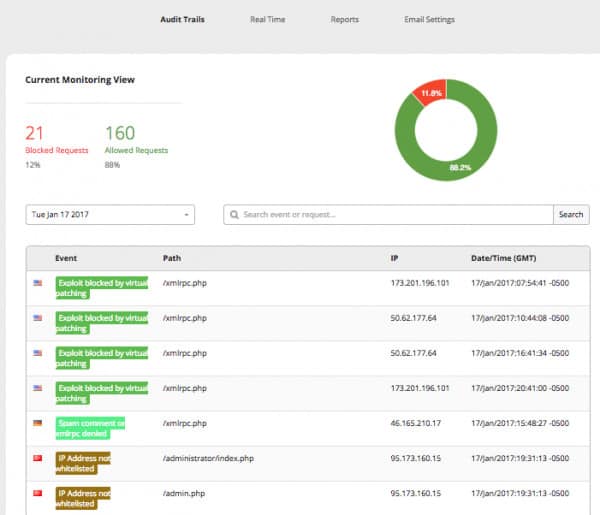

Защитата срещу DDoS атаки, преди те да се осъществят, е свързана с видимостта. Прозрачността на вашите данни в регистъра ви показва какво се случва във вашата местна среда. SolarWinds Security Event Manager предоставя решение за управление на дневника в реално време, което показва данните в дневника в реално време така че можете да видите необичайна активност в мрежата си.

Инструментът има и сигнали с автоматизирани отговори за отрязване на DDoS атаки, след като са били стартирани. За да сте сигурни, че не сте уязвими към известни лоши актьори, SolarWinds Security Event Manager сканира списъци с известни злонамерени устройства и може автоматично създайте сигнал или блокирайте IP адреса направо.

Автоматичните отговори са ефективни за намаляване на излагането ви на нападатели, като намаляват времето за отговор. Колкото по-ниско е времето за реакция, толкова по-добре сте в състояние да сведете до минимум щетите от атака.

Ако DDoS атака се получи чрез вашата защита, можете да използвате анализ на причините, за да видите къде е възникнала атаката. Анализът на първопричината ви помага да настроите процедурите си за сигурност, за да сте сигурни, че бъдещите атаки не засягат вашата услуга. Можете да изтеглите безплатната пробна версия тук.

SolarWinds Security Event ManagerDownload 30-дневна БЕЗПЛАТНА пробна версия

Инструмент за защита на DDoS # 2: Защита на уебсайт от DDoS атака с WAF

Защитна стена на приложение за уебсайтове Sucuri (НАУЧЕТЕ ПОВЕЧЕ)

А Защитна стена на уеб приложение (WAF) трябва да е в основата на вашата DDoS стратегия за защита. Защитна стена на уеб приложение филтрира и следи HTTP трафика, за да открие злонамерена активност. След като се установи лош трафик, защитната стена може да я блокира и да включи в черен списък IP адресите на участващите машини.

Защитните стени на уеб приложенията са от съществено значение за блокиране на лошия трафик от DDoS атака, която потенциално би могла да постави вашия уеб сайт офлайн. Сухари е WAF е стандартна защитна стена за уеб приложения, която се предлага с антивирусен уебсайт. Инструментът е проектиран специално за защита от DDoS атаки на слоеве 3,4, и 7 на мрежа.

За да се защитите от нападатели Sucuri ви дава възможност да конфигурирате персонализирани набори от правила, за да филтрирате подозрителен трафик и да блокирате ботнетите да се опитват да консумират вашата честотна лента. Като допълнителен бонус Sucuri също може да блокира зловреден софтуер, нулеви дни атаки и груби сили хакове.

Планове за защитна стена на уеб приложение Sucuri & детайли

Инструмент за защита от DDoS # 3: Използване на анализатор на NetFlow за улавяне на подозрителен трафик

Мрежов монитор Paessler PRTG (БЕЗПЛАТНА ПРОБЛЕМА)

Най-големият риск за вашата мрежа е обемът на трафика, който се изпраща от нападател. Количеството трафик, което Botnet може да събере, определя тежестта на атаката. NetFlow анализатори са отлични за набиране на шипове на трафика, които показват атака.

NetFlow анализатори харесват Мрежов монитор на Paessler PRTG може да ви покаже колебанията в мрежовия трафик и да ви покаже, когато сте атакувани. Най- NetFlow V5, NetFlow V9, и IPFIX сензори може да ви покаже дали злонамерен трафик се изпраща по вашия начин. Има графики на вашите данни за трафика на живо, където можете да внимавате за необичайни пикове на трафика.

Можете дори конфигуриране на прагове за предупреждение така че ще ви бъде изпратено известие, ако трафикът достигне определено ниво. Прозрачността на мрежовия трафик ви помага да скочите в отговор веднага щом атака удари вашата мрежа.

Paessler PRTG Network Monitor Изтеглете 30-дневна БЕЗПЛАТНА пробна версия

Наемане в House DDoS експерти или доставчик на сигурност на мениджър на приложения

Ако имате бюджета да си го позволите, наемането на специалисти по киберсигурност в дома за борба с DDoS атаки също може да бъде изключително полезно. Опитните специалисти по киберсигурност ще бъдат запознати с типа атаки, които използват киберпрестъпниците и ще могат да идентифицират къде е уязвима вашата организация. Знаещите специалисти по киберсигурност са особено полезни за справяне с по-сложните атаки от слой 7, към които нападателите все повече прибягват.

Ако обаче не можете да си позволите вътрешен персонал, можете да получите добри резултати, като инвестирате в управляван доставчик на сигурност, който осигурява текущ мониторинг на трафика и проникване на тестове.

Работата с управляван доставчик на сигурност все още ще даде полза от експертните насоки, но без част от режийните разходи, които идват с наемането на служител на пълен работен ден. Управляваният доставчик на сигурност е отлична опция за достъп до допълнителна експертиза, като същевременно се запазва икономически ефективен.

Други най-добри практики за справяне с DDoS атаки

Има редица най-добри практики, които можете да включите, за да работите заедно с вашите защитни мерки. Те са както следва:

- Широка пропускателна способност на сървъра

- Използване на мрежа за разпространение на съдържание (CDN)

- Защитете вашата мрежа

Широка пропускателна способност на сървъра

Свръхпровизирането е практика за закупуване на повече честотна лента на сървъра, отколкото ви е необходима за ежедневните операции. Наличието на по-голям капацитет на лентата ви дава по-голяма устойчивост срещу атака. Причината е, че нападателят трябва да изпрати по-голям обем трафик, за да наруши услугата ви. Свръхпровизирането може да помогне за противодействие на някои атаки с по-малък обем.

Използвайте CDN

DDoS атаките работят, като се насочват към вашия хостинг сървър, но ако разпространявате данните си в няколко глобални сървъра, има няма нито една точка на отказ. Това, че няма нито една точка на грешка, означава, че не можете да бъдете офлайн от една грешка на един сървър, защото все още ще имате на разположение други сървъри за работа. CDN е отличен метод за поддържане на устойчивост срещу атаки.

Защитете вашата мрежа

Да се гарантира, че вашата мрежа е защитена от нападатели, е от съществено значение за избягване на атака. За да запазите мрежата си, трябва не само да сканирате мрежовата си инфраструктура, но и да използвате система за откриване на проникване заедно с решението си за управление на журнала, за да търсите уязвимости.

Обучете своите служители

Обучението на служителите за опасностите от кибератаки и как да защитите мрежовите устройства е от първостепенно значение за предотвратяване на щети във вашата мрежа. Вашите служители ще бъдат хората на земята, когато се случи нападение. Обучението им как да забелязват злонамерен софтуер или подозрителна активност и как да реагират при атака ще намали до минимум потенциалните щети от атака.

Съвети за отговор на DDoS атака

Дори и с най-добрата стратегия в света, не можете да предотвратите DDoS атака да се промъкне през мрежата. Жизненоважно е да имате план как да реагирате, след като знаете, че се случва атака. Как ще реагирате след като атаката се активира ще определи колко щети са нанесени и колко дълго сте офлайн. Ето няколко съвета за отговор на DDoS атака:

-

Знайте признаците на атака

Първото нещо, от което се нуждаете за бърз отговор на атака, е да обучите себе си и служителите си за признаците на атака. Не могат ли устройствата да имат достъп до интернет? Има ли тон на необичаен трафик в мрежата? Способността да забележите знаците за нападение ще ускори вашите отговори. Служителите не могат да предприемат действия за справяне с атака, ако не разпознаят атака!

Инструментът за мониторинг на широчината на честотната лента може да бъде полезен при търсенето на големи количества трафик във вашата мрежа. Имате малък период от време, преди сървърът ви да бъде претоварен, за да изчисти дневниците на сървъра, за да помогнете да останете онлайн.

-

Диагностицирайте произхода на атаката

За да реагирате ефективно, трябва да знаете откъде идва атаката и какъв тип атака е тя. Бързото възстановяване на операциите в мрежата ви е невъзможно, ако не знаете откъде идва атаката. В случай, че не можете да кажете произхода, ще бъдете принудени да вземете удар и да изчакате атаката да премине.

-

Анализирайте атаката след събитие

След като атаката отмине, време е да преценим какво се е случило. Определете дали в процеса на отговор е имало уязвимости или несъответствия. Може ли вашият инструмент за проследяване на честотната лента да има по-добра видимост? Може ли комуникацията на вашия екип да бъде по-добра или времето за реакция да е по-бързо? Идентифицирането на тези области за подобрение е чудесен начин да се уверите, че сте подготвени, ако някога срещнете друга DDoS атака.

Ключът към успешната защита: Превенция и бързи реакции

Превенцията и бързите реакции са основните елементи на стратегията за защита на DDoS. Инструменти като решения за управление на журнали, защитни стени на уебсайтове или мрежови анализатори ще ви помогнат да хванете атаки рано, но те не са достатъчни сами, за да спрат атаките да засегнат долния ви ред.

Голяма степен на вашата съпротива срещу атака ще зависи от това колко бързо вашият екип реагира под натиск. Изграждането на култура на служителите, която подчертава киберсигурността и признава как да се бори с DDoS атака, ще намали щетите, ако нападател се промъкне през мрежата.

ата стартират DDoS атаки? Причините за стартиране на DDoS атаки могат да бъдат различни – от икономически мотиви до политически или лични мотиви. Нападателите могат да бъдат хакери, кибер криминалисти или дори конкуренти на бизнеса. Независимо от мотивите, DDoS атаките могат да причинят сериозни щети на бизнеса и да нарушат нормалното функциониране на мрежата. Затова е важно да се предприемат мерки за предотвратяване на атаките и за бърза реакция в случай на атака.

Видове DDoS атаки могат да бъдат разделени на три основни категории – атаки, основани на обем, протоколни атаки и атаки на приложения на слоеве. Атаките, основани на обем, са най-често срещаните и включват изпращане на големи обеми от трафик към мрежата, за да я претоварят. Протоколните атаки са насочени към слабости в протоколите на мрежата, докато атаките на приложения на слоеве са насочени към слабости в приложенията, които работят върху мрежата.

Стратегия за предотвратяване на атаки на DDoS включва използване на различни инструменти и техники за защита на мрежата. Някои от тези инструменти включват откриване на атаки с инструменти за управление на лога, защита на уебсайтове от DDoS атаки с WAF и използване на анализатор на NetFlow за улавяне на подозрителен трафик. Наемането на DDoS експерти или доставчик на сигурност на мениджър на приложения може също да бъде полезно за предотвратяване на атаки.

Други най-добри практики за справяне с DDoS атаки включват широка пропускателна способност на сървъра, използване на CDN, защита на мрежата и обучение на служителите. В случай на атака е важно да се знаят признаците на атаката, да се диагностицира произхода на атаката и да се анализира атаката след събитие. Ключът към успешната защита е превенцията и бързите реакции.