ในขณะที่บริการสตรีมมิ่งเพิ่มความพยายามในการลดการแชร์รหัสผ่านการแฮ็คบัญชี Netflix ที่เกิดขึ้นใหม่อาจทำให้ บริษัท และผู้ใช้งานต้องกังวล มีเว็บไซต์ให้เลือกมากมาย เข้าถึง Netflix ได้ฟรีไม่ต้องใช้รหัสผ่าน.

แฮ็คนั้นอาศัยการบายพาสผ่านเว็บเบราว์เซอร์ที่ง่ายต่อการเข้าถึงบัญชีทดลองหรือชำระเงินของผู้ใช้คนอื่น นอกจากนี้ยังมี Netflix หรือบริการสตรีมอื่น ๆ เพียงเล็กน้อยที่สามารถทำได้โดยไม่ส่งผลกระทบต่อประสบการณ์ของผู้ใช้อย่างมาก.

ตลอด 12 เดือนที่ผ่านมามีเว็บไซต์จำนวนมากขึ้นที่เริ่มโฆษณาสิ่งที่พวกเขาเรียกว่า“คุกกี้พรีเมียมของ Netflix” รหัสจากไฟล์บนเบราว์เซอร์เหล่านี้สามารถใช้ร่วมกันได้และเมื่อดำเนินการอย่างถูกต้องจะต้องข้ามวิธีการรักษาความปลอดภัยของบัญชี Netflix อย่างสมบูรณ์ทำให้สามารถเข้าถึงบัญชี Netflix แบบพรีเมี่ยมโดยไม่ต้องใช้รหัสผ่านหรือการชำระเงิน.

ด้วยวิธีนี้ทุกคนสามารถหลีกเลี่ยงการจ่ายเงินสำหรับบัญชี Netflix ได้อย่างง่ายดาย เราพบว่าอย่างน้อยคุกกี้เซสชั่น Netflix เหล่านี้บางอย่างที่เข้าถึงได้อย่างอิสระเข้าถึงบัญชีทดลองใช้ที่ลงทะเบียนแล้วซึ่งมีแนวโน้มว่าจะสร้างขึ้นเพื่อจุดประสงค์นี้เท่านั้น อย่างไรก็ตามเราพบว่าวิธีบายพาสบัญชีนี้ยังสามารถใช้กับข้อมูลผู้ใช้ Netflix ที่ถูกขโมยจากบัญชีที่ชำระเงินได้.

จากสิ่งที่เกิดขึ้นในปี 2561 หลังจากการคุกคามมัลแวร์ขโมยคุกกี้ของ Facebook เป็นไปได้ว่าคุกกี้ Netflix“ ฟรี” เหล่านี้บางส่วนจะถูกขโมยแทนและไม่ได้เสนอผ่านบัญชีทดลองใช้ฟรี ไม่ว่าในกรณีใดวิธีนี้เป็นการละเมิดข้อกำหนดในการให้บริการของ Netflix สำหรับการแบ่งปันบัญชี.

จากการวิจัยอย่างต่อเนื่องของเราใน Netflix เราค้นพบ:

- มีเว็บไซต์มากกว่าสองโหลที่โพสต์เป็นประจำหรือโพสต์ข้อมูลคุกกี้ Netflix (โดยปกติโฆษณาเป็น“ คุกกี้เซสชัน Netflix”) ที่อนุญาตให้ทุกคนข้ามวิธีการรักษาความปลอดภัยบัญชีปกติและเข้าถึง Netflix อย่างผิดกฎหมาย

- เว็บไซต์บางแห่งอัปเดต (หรืออ้างสิทธิ์ในการอัปเดต) แคชของคุกกี้ Netflix บ่อยเท่าทุกชั่วโมง

- เว็บไซต์ส่วนใหญ่เหล่านี้มีการลงทะเบียนภายใน 12 เดือนที่ผ่านมาซึ่งอาจระบุว่าแคมเปญใหม่จะใช้ประโยชน์จากวิธีการเลี่ยงผ่านนี้

- เว็บไซต์เหล่านี้จำนวนมากปรากฏสูงในผลการค้นหาของ Google

คุกกี้แบบถาวรของ Netflix คืออะไร?

เกือบทุกเว็บไซต์ใช้สิ่งที่เรียกว่า “คุกกี้” เพื่อเก็บข้อมูลผู้เยี่ยมชม เมื่อคุณเยี่ยมชมเว็บไซต์เซิร์ฟเวอร์ของไซต์จะบอกคอมพิวเตอร์หรืออุปกรณ์ของคุณเพื่อสร้างและจัดเก็บไฟล์ขนาดเล็กที่มีข้อมูลเกี่ยวกับการเยี่ยมชมของคุณ หากคุณกำลังลงชื่อเข้าใช้บัญชีไฟล์จะมีข้อมูลที่ไม่ระบุชื่อผ่านรหัสซึ่งทำให้เซิร์ฟเวอร์ทราบว่าคุณเป็นใครในการเยี่ยมชมเว็บไซต์ครั้งต่อไป.

คุกกี้ทำให้เว็บมีประโยชน์และรวดเร็วขึ้นมากและสร้างประสบการณ์การท่องเว็บที่ใช้เวลาน้อยลง.

คุกกี้ถาวรเช่น Netflix และบริการสตรีมอื่น ๆ ใช้ทำให้สามารถเข้าถึงบัญชีของคุณได้โดยไม่จำเป็นต้องป้อนชื่อผู้ใช้และรหัสผ่านซ้ำทุกครั้งที่คุณเข้าชม มีประโยชน์อย่างมากสำหรับผู้ที่ส่งผ่านแอพสมาร์ทโฟนหรือแท็บเล็ตอุปกรณ์ที่เชื่อมต่อทีวีเช่น Roku หรือ Amazon Fire TV หรือผ่านสมาร์ททีวี.

คุกกี้ถาวรทำงานอย่างไร?

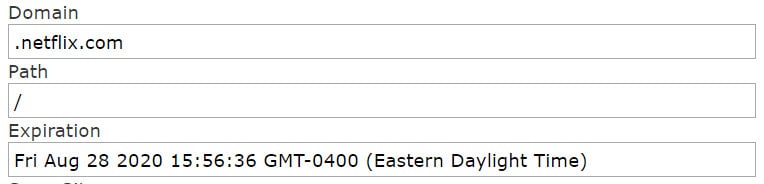

เมื่อคุณเยี่ยมชมเว็บไซต์และลงชื่อเข้าใช้บัญชีของคุณเซิร์ฟเวอร์ของเว็บไซต์จะนำอุปกรณ์ของคุณไปสร้างและจัดเก็บไฟล์ขนาดเล็กที่มีข้อมูลพื้นฐานและความปลอดภัย “ตั้งค่าสถานะ” โดยเฉพาะอย่างยิ่งไฟล์คุกกี้เก็บข้อมูลในวันที่ไฟล์ถูกสร้างขึ้นเมื่อไฟล์จะหมดอายุ, ID ที่ไม่ซ้ำกันและธงเพิ่มเติมที่ช่วยรักษาความปลอดภัยคุกกี้จากการแฮ็กและการใช้ผิดประเภทบางประเภท.

ตัวอย่างเช่นนี่คือสิ่งที่เป็นส่วนหนึ่งของไฟล์คุกกี้เซสชันของคุณที่อาจมีลักษณะเหมือนหลังจากที่คุณเยี่ยมชมโฮมเพจ Reddit:

{

"โดเมน": ".reddit.com",

"วันหมดอายุ": 1631368533.249147,

"hostOnly": false,

"HttpOnly": จริง,

"ชื่อ": "เหรียญ",

"เส้นทาง": "/",

"sameSite": "ยังไม่ระบุ",

"ปลอดภัย": จริง,

"เซสชั่น": false,

"storeID": "0",

"ราคา": "eyJhY2Nlc3NUb2tlbiI6IjM0NzE3NjE3LVFNdDJnMHg3ei0zT2U3YkhpRzE1SWpSRS1ONCIsInRva2VuVHlwZSI6ImJlYXJlciIsImV4cGlyZXMiOiIyMDE5LTA5LTExVDE0OjU1OjM0LjUzOVoiLCJyZWZyZXNoVG9rZW4iOiIzNDcxNzYxNy1WRW9KOHdqOXE1U3YyMkRvZWtUTG5ldUo3N1kiLCJzY29wZSI6IiogZW1haWwiLCJ1bnNhZmVMb2dnZWRPdXQiOmZhbHNlfQ ==. 2",

"รหัส": 14

}

เซิร์ฟเวอร์ของเว็บไซต์ยังสร้างไฟล์ที่คล้ายกันกับข้อมูลเซสชันของคุณ.

เมื่อคุณออกจากนั้นลองเข้าถึงเว็บไซต์หรือแอปส่วนใหญ่อีกครั้งอุปกรณ์ของคุณจะส่งคุกกี้ถาวรไปยังเซิร์ฟเวอร์ของเว็บไซต์ เว็บไซต์จะตรวจสอบ ID ที่ไม่ซ้ำกันเข้าถึงรายละเอียดบัญชีของคุณกับที่เก็บไว้จากนั้นให้คุณได้รับสิทธิ์ในการชมรายการทีวีหลังจากเลิกงานหรือสนุกสนานกับการช็อปปิ้ง Amazon.

ทั้งหมดนี้มักจะเกิดขึ้นในไม่กี่วินาทีซึ่งเป็นสาเหตุที่คุณสามารถแตะที่แอพ Netflix หรือไปที่ไซต์ในเบราว์เซอร์ของคุณและไปที่หน้าจอการเลือกโปรไฟล์ได้ทันที.

คุกกี้ถาวรสามารถออกแบบให้ใช้ได้นานเกือบทุกช่วงเวลา มีการอธิบายช่วงเวลาในคุกกี้โดยใช้วินาทีและไม่มีขอบเขตบนหรือล่างมากนัก นั่นหมายความว่าคุกกี้ถาวรของคุณสามารถอยู่ได้ทุกที่ตั้งแต่ไม่กี่นาทีจนถึงไม่กี่พันปี.

ระยะเวลาที่คุกกี้มีอายุการใช้งานจะขึ้นอยู่กับเว็บไซต์หรือบริการที่คุณใช้เนื่องจากแต่ละ บริษัท จะกำหนดให้นักพัฒนาเว็บของตนทราบว่าคุกกี้ของตัวเองควรคงอยู่นานเท่าใด เฉพาะเมื่อคุกกี้เหล่านั้นได้รับการออกแบบให้ติดหลังจากคุณปิดเบราว์เซอร์หรือแอปที่อยู่ในหมวดหมู่ที่เรียกว่า “คุกกี้ถาวร” คุกกี้เหล่านั้นถูกออกแบบมาเพื่อลบเมื่อคุณออกจากเว็บไซต์เรียกว่า “เซสชันคุกกี้” (แม้ว่าไซต์ส่วนใหญ่ที่เสนอคุกกี้ Netflix จะอ้างถึงพวกเขาอย่างไม่ถูกต้องว่าเป็นเพียงแค่ “คุกกี้เซสชัน”).

คุกกี้ถาวรของ Netflix มักจะได้รับการออกแบบให้มีอายุการใช้งานประมาณ 365 วันซึ่งเป็นเรื่องปกติในหลาย ๆ เว็บไซต์ นอกจากว่าคุณตั้งใจจะออกจากระบบ Netflix หรือลบคุกกี้ของคุณด้วยตนเองไฟล์เหล่านั้นจะยังคงให้คุณเข้าสู่บัญชี Netflix ของคุณจนกว่าคุกกี้จะหมดอายุ.

ที่สำคัญคือคุกกี้ Netflix ของคุณและคุกกี้ถาวรอื่น ๆ ไม่ต้องแนบรหัสผ่านและชื่อผู้ใช้ของคุณ. หากมีใครบางคนขโมยข้อมูลคุกกี้ Netflix ของคุณมันไม่สามารถใช้เพื่อขโมยรหัสผ่านของคุณแม้ว่าจะยังสามารถใช้เพื่อเข้าถึงบัญชีของคุณได้ ปัญหาจริงๆแล้วไม่ใช่ว่าคุกกี้นั้นมีรหัสผ่านที่ปลอดภัย แต่พวกเขาก็ไม่จำเป็นต้องใช้รหัสผ่านโดยสิ้นเชิง.

โดยทั่วไปแล้วไฟล์คุกกี้ที่ปลอดภัยเหล่านี้ควรมีอยู่ในสองสถานที่เท่านั้น: คอมพิวเตอร์หรืออุปกรณ์แต่ละเครื่องที่คุณใช้สำหรับบัญชีของคุณและเซิร์ฟเวอร์ของ บริษัท ที่ให้บริการที่คุณเข้าถึง ดังนั้นแม้ว่าคุณจะสตรีม Netflix จากอุปกรณ์หลายเครื่อง แต่อุปกรณ์เหล่านั้นก็มีเซสชั่นคุกกี้ที่เป็นของตัวเอง.

ผู้คนจะผ่านการรักษาความปลอดภัย Netflix ด้วยคุกกี้ถาวรได้อย่างไร?

คุกกี้ถาวรถูกออกแบบมาเพื่อให้สามารถเข้าถึงบัญชีที่ป้องกันด้วยรหัสผ่านโดยไม่จำเป็นต้องป้อนข้อมูลความปลอดภัยของบัญชีอีกครั้ง อย่างไรก็ตามอุปกรณ์เหล่านี้ไม่ได้ จำกัด อยู่เฉพาะอุปกรณ์และไม่มีข้อมูลใด ๆ ที่ระบุหรือเข้ารหัสอุปกรณ์หรือตำแหน่งที่เฉพาะเจาะจง นั่นหมายความว่าไม่มีที่อยู่ MAC หรือที่อยู่ IP ที่ไม่ซ้ำกัน.

นั่นหมายความว่าหากมีคนคัดลอกและแชร์ไฟล์คุกกี้นั้นหรือเพียงแค่ข้อมูลที่อยู่ในนั้นก็จะสามารถใช้ข้อมูลนั้นเพื่อเข้าถึงบัญชีที่มีการป้องกันด้วยรหัสผ่านตามปกติ และด้วยความถี่ที่เพิ่มขึ้นนั่นคือสิ่งที่ผู้คนกำลังทำ.

EditThisCookie

ผู้ใช้เว็บส่วนใหญ่ขาดความรู้ทางเทคนิคหรือทักษะในการแก้ไขข้อมูลคุกกี้อย่างหนักหน่วง นั่นคือสิ่งที่ปลั๊กอินของเบราว์เซอร์ Chrome เช่น EditThisCookie สำหรับ Chrome เข้ามาปลั๊กอินเหล่านี้ทำให้ง่ายต่อการนำเข้าและส่งออกข้อมูลคุกกี้โดยไม่มีทักษะหรือประสบการณ์การเขียนโปรแกรม.

https://cdn.comparitech.com/wp-content/uploads/[year]/09/netflixcookies.mp4

ในความเป็นจริงการใช้ปลั๊กอินของเบราว์เซอร์นี้สามารถนำเข้าและส่งออกข้อมูลคุกกี้ที่มีอยู่ในไม่กี่วินาที อย่างน้อยก็เมื่อไม่นานมานี้ความยากลำบากเพียงอย่างเดียวก็คือการได้รับข้อมูลจากเซสชันคุกกี้ผู้ใช้ Netflix อื่น.

อย่างไรก็ตามในช่วง 12 เดือนที่ผ่านมา Google เริ่มจัดทำดัชนีเว็บไซต์มากกว่าสองโหลที่ให้บริการ “คุกกี้เซสชัน Netflix” ซึ่งส่วนใหญ่ยังให้คำแนะนำเกี่ยวกับวิธีการใช้ส่วนขยาย EditThisCookie Chrome เพื่อให้คุกกี้มีผล เว็บไซต์เหล่านี้หลายแห่งไม่เพียง แต่เริ่มปรากฏผลในการค้นหาของ Google ในช่วง 12 เดือนที่ผ่านมา ส่วนใหญ่ถูกสร้างขึ้นภายใน 12 เดือนที่ผ่านมา.

นอกจากนี้ไซต์ส่วนใหญ่เหล่านี้ตั้งใจซ่อนข้อมูลการเป็นเจ้าของ เราพบหนึ่งในเว็บไซต์ที่เราสามารถติดตามกลับไปที่นักพัฒนารายบุคคลในอินเดีย ในขณะที่เขียนนี้เขายังไม่ได้ส่งอีเมลสอบถามข้อมูลเพิ่มเติมเกี่ยวกับที่มาของคุกกี้เหล่านี้.

การแฮ็กคุกกี้แบบถาวรของ Netflix ใช้งานได้จริงหรือไม่?

ขณะที่ฉันทดสอบวิธีนี้เป็นการภายในจากเว็บเบราว์เซอร์หนึ่งไปยังอีกอันบนคอมพิวเตอร์เครื่องเดียวกัน (Chrome to Opera) แต่เรายืนยันว่ามันใช้ได้กับคุกกี้ที่ได้รับจากภายนอก.

เราแลกเปลี่ยนข้อมูลคุกกี้ Netflix ระหว่างตัวฉันกับตัวแก้ไข Comparitech อีกคน ใช้ EditThisCookie ฉันสามารถเข้าถึงบัญชี Netflix ของ Paul Bischoff บรรณาธิการอาวุโสของเราได้โดยไม่ต้องใช้ข้อมูลการเข้าสู่ระบบของเขา ทั้งหมดที่ฉันทำคือ:

- คัดลอกข้อมูลคุกกี้ของเขา (ส่งถึงฉันผ่านไฟล์ข้อความ)

- ใช้ “นำเข้าฟังก์ชั่น” ในปลั๊กอิน EditThisCookie Chrome

- วางข้อมูลคุกกี้

- รีเฟรชหน้าเบราว์เซอร์ที่ชี้ไปที่ Netflix

ในไม่กี่วินาทีฉันก็สามารถเข้าถึงบัญชีของเขา ฉันพบว่าฉันมีสิทธิ์ที่สมบูรณ์เช่นกัน, รวมถึงตัวเลือกในการเปลี่ยนรหัสผ่านที่อยู่อีเมลที่เชื่อมโยงกับบัญชีและตัวเลือกในการออกจากระบบของอุปกรณ์. ฉันยังสามารถดูที่อยู่ IP ของอุปกรณ์ที่ใช้บ่อยที่สุดของเขาได้ (ข้อมูลที่สามารถใช้ในการโจมตี DDoS หรือการโจมตีแบบตบ) และประวัติการเรียกดูของเขา.

Netflix ต้องการให้คุณป้อนรหัสผ่านปัจจุบันของคุณหากคุณต้องการเปลี่ยนเป็นรหัสผ่านใหม่ แต่ทุกคนที่เข้าถึงบัญชีของคุณอย่างผิดกฎหมายสามารถเห็นที่อยู่อีเมลและหมายเลขโทรศัพท์ของคุณ ข้อมูลนี้สามารถอ้างอิงโยงกับข้อมูลที่เปิดเผยในการรั่วไหลของข้อมูลที่ผ่านมา – หาได้ง่ายบนเว็บที่มืด – อาจทำให้แฮกเกอร์สามารถรับรหัสผ่านและเข้ายึดครองบัญชีได้ ด้วยเหตุนี้จึงเป็นสิ่งสำคัญเสมอที่จะใช้รหัสผ่านที่ไม่ซ้ำสำหรับแต่ละบัญชีออนไลน์.

สิ่งเดียวที่ฉันไม่สามารถทำได้ (ต้องขอบคุณ) คือการเข้าถึงรายละเอียดการชำระเงินของเขาอย่างสมบูรณ์ (เพียงชื่อการชำระเงินหมายเลข 4 หลักสุดท้ายของบัตรที่ใช้ ตัวแทนธนาคารที่ฉลาดน้อยกว่าเพื่อให้รายละเอียดบัญชีเพิ่มเติมทางโทรศัพท์.

ฉันสามารถแทนที่รายละเอียดการชำระเงินของเขาด้วยตัวเองหากฉันต้องการใช้บัญชีของเขาอย่างสมบูรณ์.

เว็บไซต์เหล่านี้รับคุกกี้ Netflix อยู่ที่ไหน?

มีความเป็นไปได้ที่จะต้องพิจารณา เว็บไซต์เหล่านี้หลายแห่งที่ใช้คุกกี้แบบถาวรของ Netflix อ้างว่าทำถูกต้องตามกฎหมาย คำแถลงทั่วไปที่พวกเขามีคือคุกกี้เหล่านี้มีการแบ่งปันอย่างอิสระและเท่าเทียมกันจากบุคคลที่จ่ายค่าบัญชีหรือลงทะเบียนเพื่อทดลองใช้ฟรี อย่างน้อยนั่นหมายความว่าพวกเขาละเมิดข้อกำหนดในการให้บริการ (ToS) ของ Netflix อย่างชัดเจนเกี่ยวกับการแบ่งปันบัญชี และในการทดสอบเราพบว่ามีไฟล์คุกกี้อย่างน้อยหนึ่งไฟล์ที่แชร์บนหนึ่งในเว็บไซต์เหล่านี้ที่ทำงานเพื่อเข้าถึงบัญชีทดลองใช้ฟรี.

อย่างไรก็ตามมีเว็บไซต์จำนวนมากที่เสนอคุกกี้ฟรีและมีหลายคนที่อ้างว่าอัปเดตทุกวันหรือทุกชั่วโมงมีโอกาสที่คุกกี้เหล่านี้อาจถูกขโมยได้ นอกจากนี้ยังมีแบบอย่างเมื่อเร็ว ๆ นี้สำหรับกิจกรรมประเภทนี้ในแง่ของมัลแวร์ Stresspaint ที่ขโมยคุกกี้ที่พบในปี [year].

Frank Downs ผู้อำนวยการฝ่ายรักษาความปลอดภัยไซเบอร์ที่ ISACA ตกลง “ นี่อาจเป็นผลมาจากการกระทำที่แตกต่างกันหลายอย่าง” เขาบอกกับเรา.

“ ใช่เว็บไซต์สามารถแบ่งปันข้อมูลคุกกี้ได้ แต่…สิ่งที่อาจเป็นไปได้มากกว่าคือมีช่องโหว่ที่ร้ายแรงซึ่งผู้โจมตีสามารถโจมตีช่องโหว่ที่มีอยู่ทั่วไป นี่อาจเป็นช่องโหว่ที่เปิดเผยซึ่งยังไม่ได้รับการแก้ไขโดย Netflix นับประสาพันธมิตรทั้งหมดที่ใช้ประโยชน์จากบริการสตรีมมิ่งของ Netflix “

เพื่อเครดิตของเขาดาวน์ก็จุดบน จากการโพสต์เมื่อพฤศจิกายน [year] ในระดับปานกลางโดยนักวิจัยด้านความปลอดภัยทางไซเบอร์ที่รู้จักกันในชื่อ blueberryinfosec (Bbinfosec) Netflix ตระหนักถึงช่องโหว่นี้อย่างแท้จริง – และถือว่ามัน“ อยู่นอกขอบเขต” ในคำอื่น ๆ : ปัญหาของผู้ใช้ ในการโพสต์พฤศจิกายน [year] ของเขา Bbinfosec อธิบายว่าเขารายงานปัญหาไปยัง Netflix เป็นส่วนหนึ่งของโปรแกรมความโปรดปรานของบั๊ก.

จำนวนเว็บไซต์ที่แชร์คุกกี้ Netflix และวิธีบายพาสข้างต้นเพิ่มขึ้นอย่างรวดเร็วหลังจาก Bbinfosec โพสต์รายงานของเขา.

หากมีการขโมยคุกกี้ในวงกว้างมันยังคงเป็นปริศนาที่จะขโมยคุกกี้เหล่านี้ คำตอบที่น่าเป็นไปได้มากที่สุดคืออุปกรณ์ที่มีอายุมากกว่าและปลอดภัยน้อยกว่าซึ่งติดเชื้อมัลแวร์ที่ขโมยคุกกี้ซึ่งทำงานคล้ายกับ Stresspaint ผ่านการโจมตี XSS หรือจากอุปกรณ์ที่ถูกขโมยผ่านการโจมตี Man-in-the-Middle (MiTM).

สามารถใช้เว็บไซต์เกือบ 5 ล้านแห่งเพื่อขโมยคุกกี้ของ Netflix

เพื่อเปิดเผยความครอบคลุมของภัยคุกคามที่อาจเกิดขึ้น Comparitech ได้ทำการทดสอบหลายอย่างเพื่อตรวจสอบว่ามีช่องโหว่จำนวนข้ามช่องโหว่ (XSS) ที่แฮกเกอร์สามารถใช้เพื่อขโมยคุกกี้ของ Netflix ได้หรือไม่เว็บไซต์ในปัจจุบันมีช่องโหว่เหล่านั้นหรือไม่ ข้อมูลคุกกี้ของผู้ใช้ Netflix สำหรับการใช้งานภายนอก.

โดยเฉพาะอย่างยิ่ง:

- เราใช้ Shodan เพื่อค้นหาช่องโหว่ XSS 14,221 รายการที่เผยแพร่บน CVE โดย 204 แห่งมีโฮสต์ออนไลน์ที่เสี่ยงต่อการถูกโจมตี

- เราพบอินสแตนซ์ 28,173,468 รายการที่เรียกใช้บริการเช่น Apache ได้รับผลกระทบจากช่องโหว่ XSS เหล่านั้น

- ช่องโหว่ที่พบบ่อยที่สุดที่เราพบคือ CVE-[year]-17082 ใน PHP มันมีผลต่อ 4.8 ล้านเว็บไซต์

เนื่องจากนโยบายคุกกี้ของ Netflix ผู้โจมตีสามารถใช้บริการที่มีช่องโหว่ใด ๆ ที่เราพบเพื่อขโมยคุกกี้เซสชันของ Netflix เราทดสอบด้วยตนเองในห้องแล็บและสามารถใช้เว็บไซต์ที่ถูกบุกรุกและมีข้อบกพร่องที่เป็นที่รู้จักใน Firefox เวอร์ชันเก่าเพื่อขโมยคุกกี้เซสชัน.

การสนับสนุนของ Netflix สำหรับอุปกรณ์รุ่นเก่า

อย่างไรก็ตามปัญหาดังกล่าวครอบคลุมมากกว่าเว็บไซต์ที่มีช่องโหว่เท่านั้น อุปกรณ์รุ่นเก่าสร้างภัยคุกคามความปลอดภัยเมื่อเกี่ยวข้องกับคุกกี้.

ตามแนวทางปฏิบัติโดยตรงในการรักษาความปลอดภัยทางไซเบอร์ของ ISACA“ ระบบที่ล้าสมัยที่ใช้โดยผู้เสียหายทำให้พวกเขาอ่อนแอมากขึ้น”

ผู้ใช้ Netflix ส่วนใหญ่มีแนวโน้มที่จะสตรีมผ่านอุปกรณ์ที่อัปเดต แต่ Netflix ยังคงสนับสนุนเว็บเบราว์เซอร์รุ่นเก่าที่ใช้กันทั่วไปในระบบปฏิบัติการ Windows 7 และ Windows Vista สิ่งเหล่านี้ไม่มีการตั้งค่าสถานะความปลอดภัยคุกกี้ล่าสุดที่สามารถช่วยป้องกันการโจรกรรมคุกกี้ได้.

Netflix ทำงานบนเว็บเบราว์เซอร์รุ่นเก่าและอุปกรณ์ที่ไม่ปลอดภัยจำนวนมาก แอพนี้ยังสามารถดาวน์โหลดลงบนอุปกรณ์สตรีมมิ่ง Android ราคาถูกที่ขายผ่าน eBay หรือ Amazon อุปกรณ์เหล่านั้นอาจมีมัลแวร์ขโมยคุกกี้ที่ติดตั้งล่วงหน้าโดยผู้ขาย.

นอกจากนี้ทุกคนที่สตรีมมิ่งผ่านอุปกรณ์ที่เชื่อมต่อกับทีวีรุ่นเก่าหรือแม้กระทั่งสมาร์ททีวีอาจมีความเสี่ยงสูงกว่าเนื่องจากมีการอัปเดตอุปกรณ์น้อยกว่าและมีประสิทธิภาพน้อยกว่า ผู้ที่ใช้อุปกรณ์ดังกล่าว“ มีความอ่อนไหวต่อการโจมตีที่อาจเกิดขึ้นสำหรับช่วงเวลาที่ยาวนานขึ้นซึ่งเป็นหน้าต่างการโจมตีที่มากขึ้นสำหรับนักแสดงที่ประสงค์ร้าย.

แม้ว่าจะเป็นไปได้ว่าเจ้าของเว็บไซต์เหล่านี้บางคนและแหล่งที่มาของพวกเขาทำงานด้วยความเห็นแก่ประโยชน์ผู้อื่น แต่ก็เป็นไปได้ว่าบางคนอาจมีความซับซ้อนในการขโมยบัญชี Netflix ข้อมูลคุกกี้ Netflix ที่โฆษณาและเสนออาจมีที่มาจากแฮกเกอร์เป็นการส่วนตัวและสร้างรายได้ผ่านโฆษณาบนหน้าเว็บไซต์เหล่านี้.

การขโมยคุกกี้แบบต่อเนื่องเป็นภัยคุกคามสำหรับเว็บไซต์ที่อิงกับบัญชี

ในช่วงกลางปี [year] Radware บริษัท รักษาความปลอดภัยทางอินเทอร์เน็ตได้ออกคำเตือนเกี่ยวกับไวรัส “Stresspaint” ถูกฝังอยู่ในแอพที่มีชื่อคล้ายกันที่เรียกว่า “บรรเทาความเครียด” มัลแวร์แอบขโมยคุกกี้เบราว์เซอร์ถาวรของ Facebook อย่างระมัดระวัง เมื่อโปรแกรมเมอร์ของ Stresspaint ได้รับไฟล์เหล่านี้พวกเขาสามารถข้ามวิธีการรักษาความปลอดภัยบัญชี Facebook ปกติได้อย่างรวดเร็วรวมถึงข้อกำหนดชื่อผู้ใช้และรหัสผ่านและการตรวจสอบสิทธิ์แบบหลายปัจจัยเพื่อเข้าถึงบัญชี Facebook อย่างผิดกฎหมาย.

“ Stresspaint” นั้นน่าตกใจ แต่ก็ไม่ใช่วิธีใหม่ในการขโมยบัญชี เทคนิคเพิ่มเติมเรียกว่า“ การจี้เซสชัน” ภัยคุกคามความปลอดภัยทางอินเทอร์เน็ตนี้เป็นปัญหาที่ทราบกันดีสำหรับเว็บไซต์เกือบทุกแห่งที่ใช้บัญชีที่มีการป้องกันด้วยรหัสผ่าน แต่มันเป็นปัญหาอย่างยิ่งสำหรับเว็บไซต์ยอดนิยมเช่น Netflix ที่ใช้คุกกี้ถาวรหรือคุกกี้ที่ไม่ถูกลบโดยอัตโนมัติหลังจากคุณปิดเว็บเบราว์เซอร์.

ในความเป็นจริงการครอบครองบัญชีมีความกังวลอย่างมากกับการละเมิดคุกกี้ประเภทนี้เนื่องจาก Netflix ไม่ต้องการให้คุณป้อนรหัสผ่านเพื่อเข้าถึงการตั้งค่าบัญชีของคุณ.

อย่างไรก็ตามการทดสอบภายใน บริษัท ของเราเพียงบอกใบ้ถึงปัญหาที่มากขึ้นเท่านั้น ดูเหมือนจะมีกิจกรรมที่เกี่ยวข้องกับการเลี่ยงผ่านการรักษาความปลอดภัยบัญชี Netflix เพิ่มขึ้นอย่างเห็นได้ชัดโดยใช้คุกกี้เซสชัน ระหว่างวันที่ 1 สิงหาคมถึง 26 สิงหาคม [year] เราไม่พบเว็บไซต์ที่จัดทำดัชนีโดย Google สำหรับคำว่า “คุกกี้เซสชัน Netflix”.

เพียง 12 เดือนต่อมาและในช่วงระยะเวลาการค้นหาเดียวกันนั้นในปี [year] เราพบว่ามีไซต์ประมาณโหลที่โพสต์คุกกี้ของเซสชันผู้ใช้ Netflix และคำแนะนำวิธีการใช้งาน หลายคนใช้คำหลักเช่น“ ทำงาน 100%” และ“ อัพเดททุกชั่วโมง” และจากการตรวจสอบเว็บไซต์หลายคนดูเหมือนจะอัปเดตรายการคุกกี้เซสชันเป็นประจำ.

นอกกรอบเวลาค้นหานั้นเราพบเว็บไซต์มากกว่าสองโหลที่มีบทความที่โพสต์ในช่วงปลายปี [year] จนถึงปลายเดือนสิงหาคม (เมื่อเราทำการค้นคว้าเสร็จ) ซึ่งมีคุกกี้ Netflix และคำแนะนำการแก้ไขคุกกี้ ไซต์เหล่านี้ส่วนใหญ่มีนายทะเบียนเว็บไซต์เดียวกันซึ่งอาจบ่งบอกถึงความเป็นเจ้าของร่วม.

Netflix มีภัยคุกคามความปลอดภัยใหม่หรือไม่?

Netflix เป็นแบรนด์ที่รู้จักกันดีมานานเกือบทศวรรษ มันไม่น่าจะเป็นเซสชั่นที่ถูกแย่งชิงไปหรือการใช้คุกกี้ Netflix ในทางที่ผิดเป็นสิ่งใหม่โดยเฉพาะ อย่างไรก็ตามอาจมีการหักหลังและการแบ่งปันบัญชีผ่านทางเว็บที่มืดหรือผ่านช่องทางการสื่อสารส่วนตัวระหว่างแฮกเกอร์.

ถึงกระนั้นก็มีบางอย่างเปลี่ยนไปในปลายปี 2561.

จำนวนเว็บไซต์ที่แข่งขันกันเพื่อเผยแพร่คุกกี้เซสชันของ Netflix ที่ได้รับการเผยแพร่ในช่วง 12 เดือนที่ผ่านมา แม้ว่าเว็บไซต์เหล่านี้จะให้บริการคุกกี้ฟรี แต่พวกเขาสร้างรายได้จากความพยายามด้วยหน้าเว็บที่ใช้ความพยายามต่ำซึ่งมีโฆษณาในหน้าเว็บอยู่ เป็นไปได้ว่าบางเว็บไซต์เหล่านี้อาจมีมัลแวร์หรือพยายามขโมยคุกกี้ Netflix ด้วยประเภทของการโจมตีสคริปต์ข้ามไซต์ที่กล่าวถึงก่อนหน้านี้.

เช่นกันการไฮแจ็กเซสชันในรูปแบบนี้ก็ไม่มีอะไรใหม่ตามที่ระบุไว้ในปัญหาความเครียดของ Facebook จากการออกแบบในปัจจุบันเกือบทุกเว็บไซต์ที่ใช้คุกกี้ถาวรสามารถ“ แฮ็ก” ผ่านข้อมูลคุกกี้ที่ถูกขโมย.

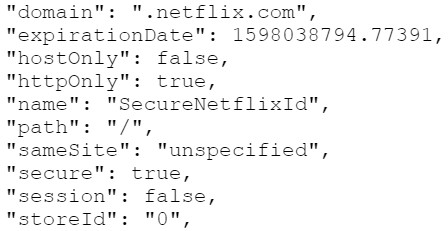

ในส่วนของ Netflix นั้นใช้มาตรการรักษาความปลอดภัยที่จำเป็นเพื่อช่วยปกป้องผู้ใช้ เซิร์ฟเวอร์ของ Netflix ได้รับการออกแบบมาเพื่อสร้างคุกกี้เซสชันพร้อมธงความปลอดภัยมาตรฐานอุตสาหกรรมรวมถึง “HttpOnly”, “ปลอดภัย” และ “SameSite” ในแง่คนธรรมดา:

- HttpOnly ป้องกันรหัสเว็บไซต์ที่เป็นอันตรายจากการแชร์ข้อมูลคุกกี้ไปยัง JavaScript (มักผ่านการโจมตีที่เรียกว่าการฉีด XSS หรือการเขียนสคริปต์ข้ามไซต์)

- การรักษาความปลอดภัย บังคับให้เว็บเบราว์เซอร์ของคุณส่งเฉพาะคุกกี้ผ่าน HTTPS

- SameSite ไม่อนุญาตให้คุกกี้ส่งไปยังเว็บไซต์อื่น

ด้วยการวิเคราะห์คุกกี้ที่เราพบผ่านไซต์คุกกี้ Netflix ฟรีเหล่านี้เราพบว่า บริษัท กำลังใช้โปรโตคอลการป้องกันคุกกี้ทั้งหมดที่มีอยู่ในตอนท้าย:

อย่างไรก็ตามอาจเป็นไปได้ว่ามีไวรัสออกมาในการรวบรวมข้อมูลคุกกี้ของผู้ใช้ Netflix ข้อบกพร่องในการรักษาความปลอดภัยคุกกี้ในปัจจุบันสามารถอนุญาตให้แฮกเกอร์ข้ามสถานะ HttpOnly และ Secure ทำให้เป็นไปได้สำหรับการโจมตี Man-in-the-Middle บางส่วนที่ยังคงทำงานและขูดข้อมูลจากผู้ใช้ Netflix โดยเฉพาะสตรีมมิ่งผ่าน Wi-Fi สาธารณะ.

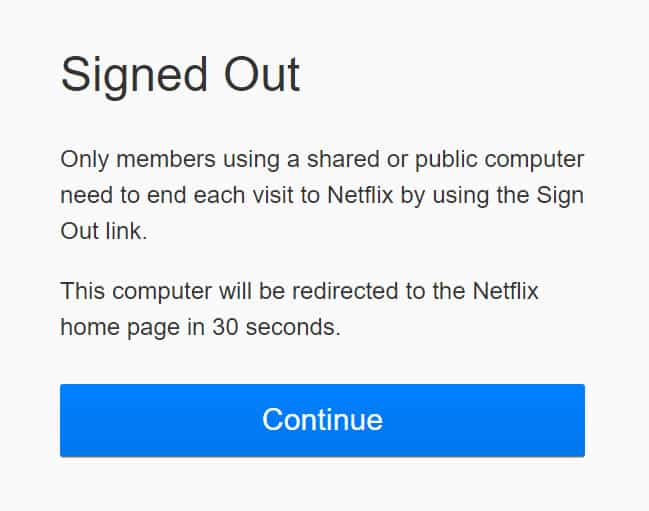

จากทั้งหมดที่กล่าวมาความขยันเนื่องจาก Netflix นั้นค่อนข้างจะเฉยเมยโดยการส่งข้อความจาก บริษัท ที่ผู้ใช้งานในสตรีไม่มีความกังวลใด ๆ ที่เกี่ยวข้องกับการเข้าสู่ระบบแบบถาวร หากคุณออกจากระบบบัญชี Netflix ของคุณบนเว็บเบราว์เซอร์คุณอาจเห็นข้อความนี้บนหน้าจอล็อกเอาต์:

Netflix ระบุว่า“ มีเพียงสมาชิกที่ใช้คอมพิวเตอร์สาธารณะหรือคอมพิวเตอร์สาธารณะเท่านั้นที่จะต้องจบการเยี่ยมชม Netflix แต่ละครั้งโดยใช้ลิงก์ออกจากระบบ” อย่างไรก็ตามให้พิจารณาข้อเท็จจริงที่แท้จริงว่าคุกกี้ Netflix นั้นอาจถูกขโมยหรือถูกละเมิด เราได้เห็นหลักฐานเรื่องนี้แล้วผ่านปัญหามัลแวร์ของ Facebook และการทดสอบในห้องปฏิบัติการของเรา นี่อาจไม่ใช่คำแนะนำที่ดีที่สุดสำหรับ Netflix ที่จะให้ผู้ใช้แม้ว่าจะเป็นเวลาจริงก็ตาม มันเป็นปัญหาของความต้องการและความต้องการมากกว่าในกรณีนี้.

ผู้ใช้ Netflix ไม่จำเป็นต้องออกจากระบบเสมอ แต่ในบางกรณีพวกเขาอาจต้องการ.

วิธีรักษาความปลอดภัยคุกกี้ Netflix ของคุณ

ด้วยจำนวนผู้ใช้หลายสิบล้านคนทั่วโลกจึงไม่น่าเป็นไปได้ที่ผู้ใช้ Netflix จะมีการขโมยคุกกี้ถาวร อย่างไรก็ตามผู้ที่ใส่ใจเรื่องความปลอดภัยอาจต้องการทำตามขั้นตอนพิเศษเพื่อป้องกันการเข้ายึดครองบัญชีหรือการใช้บัญชีในทางที่ผิด.

ตรวจสอบอีเมลของคุณสำหรับการเข้าสู่ระบบใหม่

เมื่อใดก็ตามที่อุปกรณ์ใหม่ลงชื่อเข้าใช้บัญชี Netflix ของคุณบริการจะส่งอีเมลถึงคุณเพื่อแจ้งให้คุณทราบ ตรวจสอบอีเมลของคุณเป็นประจำและค้นหาการแจ้งเตือนการเข้าสู่ระบบของอุปกรณ์ใหม่จาก Netflix ตรวจสอบรายละเอียดการแจ้งเตือนและตรวจสอบให้แน่ใจว่าอุปกรณ์และตำแหน่งเหมาะสม เราพบว่าคุณจะได้รับอีเมลสำหรับเข้าสู่ระบบใหม่แม้ว่าบางคนจะเข้าถึงบัญชีของคุณโดยใช้ข้อมูลคุกกี้ที่ถูกขโมย.

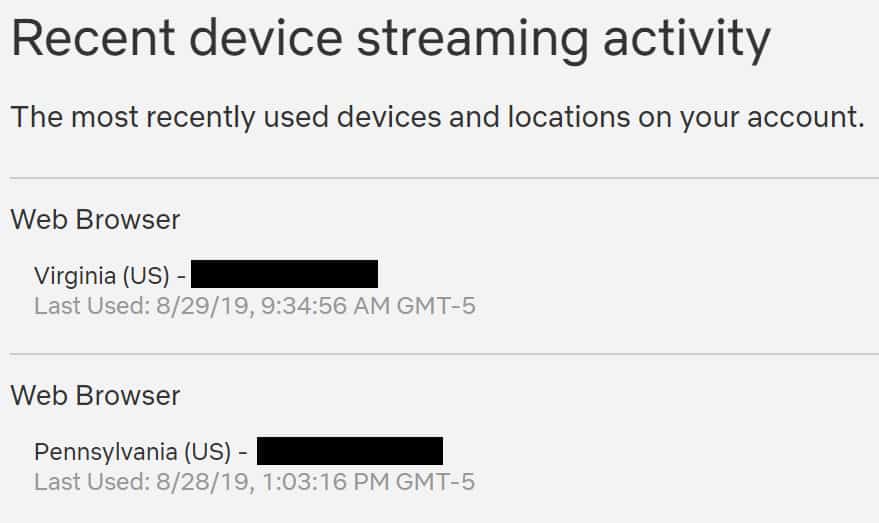

ตรวจสอบประวัติการสตรีมอุปกรณ์ล่าสุดของคุณ

ในการตั้งค่าบัญชี Netflix ของคุณค้นหาหัวข้อ“ กิจกรรมการสตรีมอุปกรณ์ล่าสุด” จากที่นั่นให้ตรวจสอบกิจกรรมการสืบค้นล่าสุดและมองหาการเชื่อมต่อที่อาจผิดปกติ การเข้าถึงจากที่อยู่ IP ในประเทศอื่น ๆ หรือรัฐที่คุณไม่เคยเยี่ยมชมมาก่อนอาจเป็นธงสีแดง โปรดทราบว่าหากคุณสตรีม Netflix ผ่านพร็อกซีเช่น VPN คุณอาจเห็นที่อยู่ IP หรือสถานที่ที่ไม่คุ้นเคย.

ออกจากระบบของอุปกรณ์ปัจจุบันทั้งหมดเป็นประจำ

อาจเป็นความไม่สะดวกในระยะสั้น แต่คุณสามารถช่วยป้องกันการใช้บัญชีในทางที่ผิดโดยออกจากระบบของอุปกรณ์ทั้งหมดเป็นประจำ โชคดีที่ Netflix เสนอตัวเลือกที่สะดวกในการตั้งค่าบัญชีของคุณที่จะออกจากระบบของอุปกรณ์ทั้งหมดโดยอัตโนมัติในครั้งเดียว อุปกรณ์น้อยลงที่คุณมีกับการเข้าสู่ระบบแบบถาวรบน Netflix ยิ่งลดโอกาสในการถูกขโมยและละเมิดคุกกี้.

ใช้รหัสผ่านที่คาดเดายากสำหรับบัญชี Netflix ของคุณ

แม้ว่าจะไม่ได้ป้องกันคุณจากการโจรกรรมคุกกี้และการใช้งานที่ไม่เหมาะสม แต่ก็ยังมีความสำคัญที่จะต้องใช้และรักษารหัสผ่านที่แข็งแกร่งและไม่ซ้ำใครสำหรับบัญชีของคุณ ใช้เครื่องสร้างรหัสผ่านเพื่อสร้างรหัสผ่านและใช้เครื่องมือจัดการรหัสผ่านที่ปลอดภัยเพื่อเก็บรหัสผ่านของคุณเพื่อให้เข้าถึงและอ้างอิงได้ง่าย.

เรียกใช้การสแกนไวรัสบนอุปกรณ์ของคุณและใช้โปรแกรมป้องกันไวรัสแบบเรียลไทม์

หากคุณสงสัยว่าคอมพิวเตอร์หรืออุปกรณ์อื่น ๆ ของคุณอาจติดไวรัสให้เรียกใช้โปรแกรมป้องกันไวรัสเพื่อตรวจหามัลแวร์ที่อาจเกิดขึ้นในระบบของคุณ น่าเสียดายที่คุณจะไม่สามารถเรียกใช้การสแกนไวรัสบนอุปกรณ์ที่เชื่อมต่อกับทีวีหรือสมาร์ททีวี แต่โอกาสของการติดไวรัสในอุปกรณ์เหล่านั้นมีขนาดเล็ก.

นอกจากนี้เรายังแนะนำให้ติดตั้งและใช้เครื่องมือป้องกันไวรัสแบบเรียลไทม์เพื่อช่วยป้องกันการติดเชื้อในอนาคต และหากคุณกังวลเกี่ยวกับการโจมตี MiTM เป็นพิเศษให้แน่ใจว่ารหัสผ่านของคุณปกป้องเครือข่าย WiFi ในบ้านของคุณด้วยรหัสผ่านที่รัดกุมและตรวจสอบผู้ใช้เครือข่ายในบ้านของคุณสำหรับผู้ที่สนใจ Freeload เช่นกันให้ลดการสตรีมมิงค์ของคุณหรือเข้าถึงเว็บไซต์ที่ป้องกันด้วยรหัสผ่านในขณะที่ใช้ WiFi สาธารณะหรือใช้ VPN เมื่อใช้ WiFi สาธารณะ.

อัปเกรดอุปกรณ์รุ่นเก่าของคุณ

ดังที่ Frank Downs ของ ISACA ระบุไว้อุปกรณ์รุ่นเก่าเป็นภัยคุกคามความปลอดภัยที่สำคัญโดยเฉพาะอย่างยิ่งสำหรับแอปอย่าง Netflix ที่ใช้การลงชื่อเข้าใช้แบบถาวร หากคุณยังใช้อุปกรณ์รุ่นเก่าอยู่น่าจะเป็นการอัพเกรดที่ดีที่สุด.

อุปกรณ์สตรีมมิ่งที่เชื่อมต่อกับทีวียอดนิยมส่วนใหญ่เช่น Apple TV, Roku และ Amazon Fire TV ผลักดันการอัปเดตซอฟต์แวร์ไปยังอุปกรณ์ของพวกเขาเป็นประจำ (แม้กระทั่งรุ่นเก่าหลายรุ่น) อย่างไรก็ตามสมาร์ททีวีเป็นที่รู้จักกันว่ามีการอัปเดตน้อยครั้งและบางครั้งก็ไม่มีการอัปเดตสำหรับรุ่นที่ผ่านมา คุณควรใช้อุปกรณ์สตรีมมิ่งที่เชื่อมต่อกับทีวีสำหรับ Netflix และบริการอื่น ๆ สำหรับห้องนั่งเล่นหรือทีวีในห้องนอนของคุณ.

มีวิธีแก้ไขการคุกคามคุกกี้แบบถาวรหรือไม่?

โครงสร้างพื้นฐานของอินเทอร์เน็ตในปัจจุบันสร้างขึ้นด้วยความเร็วและความสะดวกสบายและคุกกี้ที่คงอยู่เป็นส่วนสำคัญ ความง่ายในการใช้งานนั้นมีค่าใช้จ่ายในการรักษาความปลอดภัยและในสถานะปัจจุบันคุกกี้ถาวรนั้นมีช่องโหว่ด้านความปลอดภัยซึ่งอาจจะยากที่จะข้ามโดยไม่มีการเปลี่ยนแปลงที่สำคัญในการสร้างคุกกี้.

Downs มีคำแนะนำเล็กน้อยสำหรับผู้ที่ต้องการความปลอดภัยของกิจกรรมออนไลน์ สิ่งแรกคือการใช้ Brave Browser เว็บเบราว์เซอร์ที่เน้นเรื่องความปลอดภัยซึ่งมีคุณสมบัติความเป็นส่วนตัวมากมายที่ช่วยป้องกันการติดตามและกิจกรรมบนเว็บที่เป็นอันตราย.

ผู้ใช้ Netflix อาจต้องการคิดอย่างรอบคอบเกี่ยวกับพฤติกรรมการท่องเว็บของตนเอง “ ผู้ใช้ควรจับตามองสิ่งที่น่าสงสัยและคิดให้รอบคอบก่อนคลิก” Downs อธิบาย.

และสำหรับผู้ใช้ที่ต้องการความปลอดภัยสูงสุดเมื่อใช้ Netflix และเว็บไซต์อื่น ๆ จะมีตัวเลือกนิวเคลียร์เสมอ: การบล็อกสคริปต์ “ อย่างไรก็ตาม” Downs กล่าว“ จะทำให้ประสบการณ์การใช้งานออนไลน์ลดลงและผู้ใช้ควรพร้อมสำหรับสิ่งนั้น”

คุกกี้ Netflix ที่ถูกขโมยช่วยให้แฮกเกอร์สามารถยึดครองบัญชีผู้ใช้ได้ง่ายขึ้น นอกจากนี้ทุกคนที่ใช้บัญชี Netflix ของผู้อื่นสามารถรวบรวมข้อมูลเพียงพอจากการตั้งค่าของผู้ใช้เพื่อแฮ็คเข้าสู่บัญชีส่วนตัวอื่น ๆ.

หลังจากการทดสอบเราไม่เพียง แต่ยืนยันว่าเคล็ดลับคุกกี้แบบถาวรนี้ใช้ได้ แต่คุกกี้นั้นอาจถูกขโมยได้ นอกจากนี้ยังมีเว็บไซต์หลายล้านเว็บไซต์ที่สามารถใช้เพื่อขโมยข้อมูลคุกกี้ของ Netflix ได้ แม้ว่าเว็บไซต์ที่เสนอคุกกี้ Netflix นั้นถูกต้องตามกฎหมายและเรายืนยันว่าอย่างน้อยบางแห่งก็เสนอเฉพาะคุกกี้ที่เกี่ยวข้องกับการทดลองใช้ฟรี แต่อย่างน้อยที่สุดก็แบ่งเป็น ToS ของ Netflix และที่แย่กว่านั้นอาจมีส่วนร่วมหรือช่วยบัญชีเชื้อเพลิง Netflix การละเมิดลิขสิทธิ์.

Aaron Phillips สนับสนุนเรื่องนี้.