แพลตฟอร์มหน่วยสืบราชการลับคุกคาม (TIP) มีวัตถุประสงค์เพื่อบล็อกผู้โจมตีซ้ำและระบุการบุกรุกเวกเตอร์ทั่วไป เทคโนโลยีใหม่นี้เป็นความก้าวหน้าของระบบป้องกันไวรัส (AV) และไฟร์วอลล์แบบดั้งเดิม เคล็ดลับจะ ปกป้องอุปกรณ์ไอทีของคุณโดยใช้กลยุทธ์การเรียนรู้แบบ AI.

เทคโนโลยีการทดแทนจำนวนมากได้เกิดขึ้นในช่วงไม่กี่ปีที่ผ่านมาเพื่อปรับปรุงการป้องกันที่ระบบมัลแวร์แบบดั้งเดิมจ่ายให้ โปรแกรมต่อต้านมัลแวร์เปรียบเทียบรหัสของโปรแกรมใหม่ที่ทำงานบนคอมพิวเตอร์กับฐานข้อมูลของลายเซ็นมัลแวร์ที่ตรวจพบก่อนหน้านี้.

มีข้อมูลเพิ่มเติมเกี่ยวกับเครื่องมือแต่ละชนิดด้านล่างนี้มากมาย แต่ในกรณีที่คุณมีเวลาพอที่จะดูได้อย่างรวดเร็วนี่คือ รายการเจ็ดแพลตฟอร์มข่าวกรองคุกคามที่ดีที่สุดของเรา:

- ผู้จัดการเหตุการณ์ความปลอดภัยของ SolarWinds (ทดลองใช้ฟรี) ใช้กลยุทธ์การตรวจจับภัยคุกคามการวิเคราะห์ไฟล์บันทึกรวมกับฟีดข้อมูลสดภายนอกที่มาของการแจ้งเตือนภัยคุกคาม.

- ManageEngine Log360 (ทดลองใช้ฟรี) ค้นหาภัยคุกคามในข้อมูลล็อกไฟล์จาก Windows Server หรือ Linux และเพิ่มข้อมูลการคุกคามจากสามแหล่ง.

- SolarWinds Threat Monitor (ทดลองใช้ฟรี) บริการบนคลาวด์วางตลาดให้กับ MSP นี่เป็นเครื่องมือ SIEM ที่ช่วยให้ MSP เพิ่มการตรวจสอบความปลอดภัยในรายการบริการของตน.

- Atera (ทดลองใช้ฟรี) มอนิเตอร์ระบบที่สร้างขึ้นสำหรับ MSP ที่มีการตรวจสอบซอฟต์แวร์และการวิเคราะห์บันทึก.

- แพลตฟอร์มความปลอดภัย FireEye Helix รวมคอนโซลการตรวจจับภัยคุกคาม SIEM บนคลาวด์, วิธีการเรียนรู้ AI และฟีดข้อมูลภัยคุกคาม.

- AlienVault Unified การจัดการความปลอดภัย รวมถึงการตรวจจับภัยคุกคามการตอบสนองเหตุการณ์และการแบ่งปันข่าวกรองภัยคุกคาม.

- LogRhythm NextGen SIEMs รวมถึงการตรวจสอบข้อมูลจราจรสดและการวิเคราะห์บันทึกไฟล์.

ในรูปแบบมัลแวร์แบบดั้งเดิม, ห้องปฏิบัติการวิจัยกลาง ตรวจสอบภัยคุกคามใหม่เพื่อหารูปแบบที่ระบุ ลักษณะมัลแวร์เหล่านี้จะกระจายไปยังโปรแกรม AV ที่ติดตั้งทั้งหมดที่ บริษัท ขายให้กับลูกค้า ระบบป้องกันมัลแวร์ในพื้นที่รักษาฐานข้อมูลภัยคุกคามที่มีรายการของลายเซ็นที่ได้รับจากห้องปฏิบัติการกลาง.

โมเดลฐานข้อมูลภัยคุกคาม AV ไม่มีประสิทธิภาพในการปกป้องคอมพิวเตอร์อีกต่อไป เนื่องจากทีมแฮ็กเกอร์มืออาชีพมีส่วนร่วมในสายการผลิตมัลแวร์โดยมีภัยคุกคามใหม่ปรากฏขึ้นทุกวัน เนื่องจากต้องใช้เวลาสำหรับห้องปฏิบัติการวิจัยเพื่อสังเกตไวรัสตัวใหม่แล้วระบุลักษณะของตัวมันเวลานำสำหรับโซลูชัน AV ทั่วไปขณะนี้ยาวเกินไปที่จะให้การป้องกันที่มีประสิทธิภาพ.

การตรวจพบภัยคุกคาม

แพลตฟอร์มหน่วยสืบราชการลับภัยคุกคามยังคงมีฐานข้อมูลภัยคุกคาม อย่างไรก็ตามแทนที่จะพึ่งพาผู้ใช้ที่รายงานพฤติกรรมที่แปลกไปยังสำนักงานใหญ่ของผู้ผลิต AV ระบบความปลอดภัยทางไซเบอร์ใหม่มุ่งหวังที่จะมีการวิจัยและการแก้ไขภัยคุกคามทั้งหมดในอุปกรณ์ของลูกค้าแต่ละราย ผลการติดตั้ง TIP แต่ละครั้งจะกลายเป็นการตรวจจับแบบรวมการวิเคราะห์และการรวมความละเอียด ไม่จำเป็นต้องอัปเดตฐานข้อมูลภัยคุกคามจากห้องปฏิบัติการกลางอีกต่อไปเพราะแต่ละเครื่องทำงานของทีมนักวิจัย.

โมเดลการรวบรวมข้อมูล AV แบบกระจายนี้มีประสิทธิภาพมากกว่าในการต่อสู้กับการโจมตีแบบ “zero-day” คำว่า“ zero-day” หมายถึงไวรัสใหม่ที่ยังไม่ได้รับการระบุโดยห้องปฏิบัติการ AV รายใหญ่ในโลกและในขณะที่ยังไม่มีการป้องกันที่มีประสิทธิภาพ อย่างไรก็ตามเครื่องแต่ละเครื่องไม่สามารถทำงานได้ตามลำพัง ข้อมูลเกี่ยวกับภัยคุกคามใหม่ที่ค้นพบนั้นจะถูกแชร์ในหมู่ผู้ใช้ของแบรนด์เฉพาะของ TIP.

TIP ใช้ ขั้นตอนการตรวจจับภายใน ในขณะที่ยังคงใช้ฐานข้อมูลภัยคุกคามซึ่งมีส่วนสนับสนุนจากการวิเคราะห์ในท้องถิ่นรวมถึงการดาวน์โหลดจากห้องปฏิบัติการของผู้ให้บริการซอฟต์แวร์เป็นประจำ การดาวน์โหลดเหล่านั้นมาจากการค้นพบที่ทำโดย TIP เดียวกันกับที่ลูกค้ารายอื่นติดตั้งในเว็บไซต์อื่น.

การเลือก TIP

แม้ว่า TIP แต่ละอันจะใช้ชุดกลยุทธ์ที่คล้ายกันเพื่อตรวจจับเหตุการณ์ที่เป็นอันตราย, เคล็ดลับไม่ได้มีประสิทธิภาพเท่ากัน. ผู้ผลิตบางรายมุ่งเน้นไปที่อุปกรณ์ประเภทหนึ่งและระบบปฏิบัติการหนึ่งระบบ พวกเขายังอาจให้ระบบป้องกันสำหรับอุปกรณ์ประเภทอื่นและระบบปฏิบัติการ แต่ไม่มีระดับความสำเร็จเท่ากันกับที่พวกเขาประสบความสำเร็จกับผลิตภัณฑ์หลักของพวกเขา.

มันไม่ง่ายเลยที่จะเห็น TIP ที่ดีและการกล่าวอ้าง, ภูมิใจนำเสนอและศัพท์แสงของอุตสาหกรรมที่คลุมเครือที่ใช้ในเว็บไซต์ส่งเสริมการขายของผู้ผลิตทำให้การค้นหา TIP ที่ถูกต้องเป็นการออกกำลังกายที่เหนื่อยล้ามาก โชคดีที่เราได้ทำสิ่งที่ถูกต้องให้กับคุณแล้ว.

แพลตฟอร์มหน่วยสืบราชการลับคุกคามที่ดีที่สุด

นี่คือคำอธิบายโดยละเอียดเพิ่มเติมของเราแต่ละคน เจ็ดเคล็ดลับที่แนะนำ.

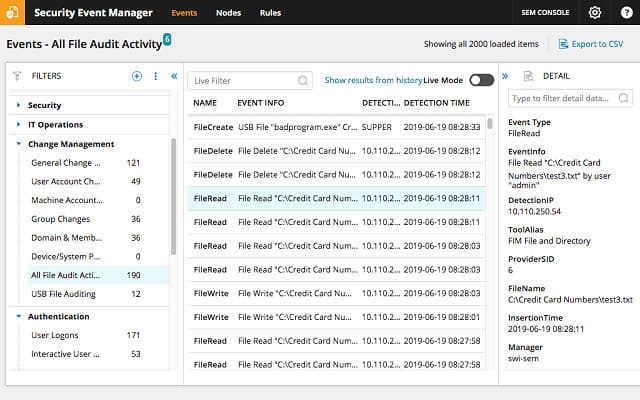

1. SolarWinds Security Event Manager (ทดลองใช้ฟรี)

Security Event Manager (SEM) จาก SolarWinds รวม การติดตามกิจกรรม ในเครือข่ายของคุณด้วย ฟีดข่าวกรองภัยคุกคาม จัดหาจากแหล่งภายนอก เครื่องมือนี้ไม่เพียง แต่ตรวจจับภัยคุกคาม แต่จะเรียกการตอบสนองโดยอัตโนมัติเพื่อปกป้องระบบของคุณ.

หัวใจของโซลูชันความปลอดภัยนี้คุณจะพบ เครื่องมือวิเคราะห์บันทึก. ตรวจสอบกิจกรรมเครือข่ายค้นหาเหตุการณ์ที่ผิดปกติและติดตามการเปลี่ยนแปลงของไฟล์ที่จำเป็น องค์ประกอบที่สองของ TIP นี้จาก SolarWinds คือ กรอบแนวคิดการคุกคามทางไซเบอร์.

Security Event Manager ทำงานจากฐานข้อมูลของเหตุการณ์ที่น่าสงสัยที่รู้จักและดมกลิ่นเครือข่ายเพื่อค้นหาเหตุการณ์ที่เกิดขึ้น กิจกรรมที่น่าสงสัยบางอย่างสามารถพบเห็นได้โดยการรวมข้อมูลจากแหล่งต่าง ๆ บนระบบของคุณ การวิเคราะห์นี้สามารถทำได้ผ่านการวิเคราะห์บันทึกเหตุการณ์เท่านั้นดังนั้นจึงไม่ใช่งานเรียลไทม์.

แม้ว่า SEM จะเริ่มต้นด้วยฐานข้อมูลลายเซ็นภัยคุกคามนอกชั้นวางเครื่องมือจะปรับและขยายที่เก็บโปรไฟล์ภัยคุกคามนั้นในขณะที่บริการอยู่ กระบวนการเรียนรู้นี้ช่วยลดเหตุการณ์ที่น่ารำคาญของ“บวกเท็จ,” ซึ่งอาจทำให้บริการป้องกันภัยคุกคามบางอย่างต้องปิดกิจกรรมที่ชอบด้วยกฎหมาย.

ตัววิเคราะห์บันทึกใน SEM จะรวบรวมบันทึกของบันทึกอย่างต่อเนื่องจากแหล่งที่เข้ากันไม่ได้และปรับรูปแบบเหล่านั้นใหม่ให้เป็นโครงร่างร่วมของระบบประสาท สิ่งนี้ทำให้เครื่องมือวิเคราะห์สามารถค้นหาได้ รูปแบบของกิจกรรม ทั่วทั้งระบบของคุณโดยไม่คำนึงถึงการกำหนดค่าประเภทอุปกรณ์หรือระบบปฏิบัติการ.

Security Event Manager ติดตั้งบน เซิร์ฟเวอร์ Windows และ SolarWinds เสนอระบบบน ทดลองใช้ฟรี 30 วัน. ช่วงเวลาทดลองใช้นี้จะให้เวลากับคุณในการลองใช้หน้าจอการตั้งค่ากฎด้วยตนเองซึ่งช่วยให้คุณสามารถปรับปรุงฐานข้อมูลข่าวกรองภัยคุกคามให้สะท้อนกิจกรรมทั่วไปของไซต์ของคุณได้แม่นยำยิ่งขึ้น คุณจะสามารถให้โมดูลการรายงานการปฏิบัติตามกฎระเบียบอย่างสมบูรณ์เพื่อให้แน่ใจว่า SEM ตอบสนองความต้องการการรายงานทั้งหมดของคุณ.

SolarWinds Security Event Manager ดาวน์โหลดทดลองใช้ฟรี 30 วัน

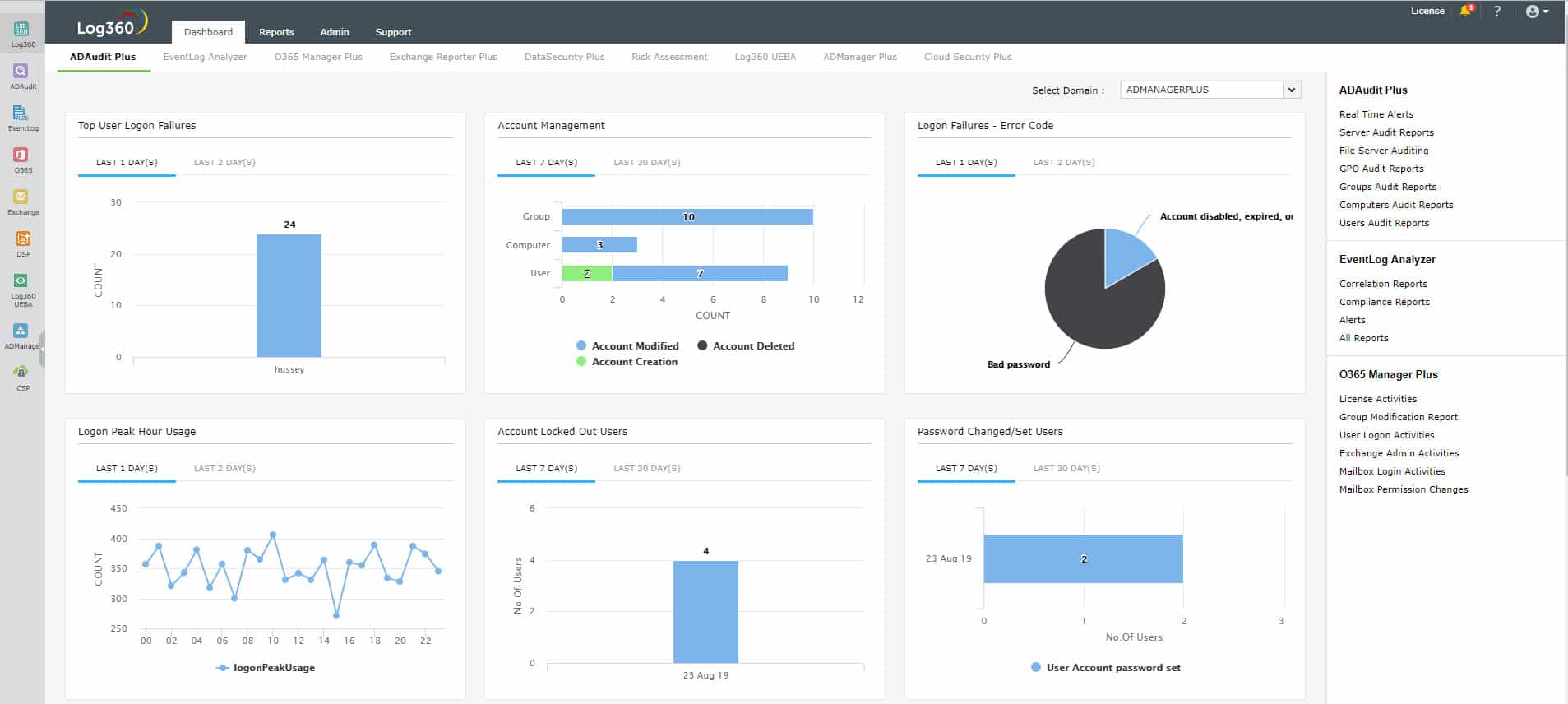

2. ManageEngine Log360 (ทดลองใช้ฟรี)

ManageEngine Log360 เป็นคำแนะนำที่ครอบคลุมอย่างยิ่งซึ่งจะตรวจสอบแหล่งข้อมูลบันทึกที่เป็นไปได้ทั้งหมดเพื่อกระชับความปลอดภัยของระบบ.

ManageEngine มีเครื่องมือจัดการบันทึกและการวิเคราะห์ที่หลากหลายอยู่แล้ว อย่างไรก็ตาม บริษัท ตัดสินใจที่จะรวมมันเข้ากับโมดูลที่รวมกันซึ่งจะครอบคลุมแหล่งข้อมูลระบบที่เป็นไปได้ทั้งหมด ไอทียังรวมแหล่งข้อมูลภายนอกเช่น STIX / TAXII-ฟีดข้อมูลจากที่อยู่ IP ที่อยู่ในบัญชีดำ.

รวมถึงการควบคุม บันทึกเหตุการณ์, เครื่องมือรวมข้อมูลที่อยู่อาศัยใน Active Directory. สิ่งนี้จะช่วยให้เอ็นจิ้นการตรวจจับของเครื่องมือนี้ตรวจสอบว่าใครมีสิทธิ์ในการประสบความสำเร็จในทรัพยากรที่ใช้ในกิจกรรมที่บันทึกข้อความ เครื่องมือตรวจสอบการเปลี่ยนแปลงใน Active Directory เพื่อให้แน่ใจว่าผู้บุกรุกไม่สามารถให้สิทธิ์การเข้าถึงตนเอง.

การเข้าถึงเครื่องมือรักษาความปลอดภัยนี้ขยายออกไปสู่เว็บเพราะรวบรวมรายงานการตรวจสอบจาก AWS, สีฟ้า, และ แลกเปลี่ยนออนไลน์.

คุณรู้ว่า Exchange, Azure, บันทึกเหตุการณ์และ Active Directory เป็นผลิตภัณฑ์ของ Microsoft ทั้งหมด อย่างไรก็ตาม Log360 ไม่ได้ จำกัด อยู่ที่การตรวจสอบระบบที่ใช้ Windows นอกจากนี้ยังรวบรวมข้อความบันทึกที่เพิ่มขึ้นด้วย ลินุกซ์ และ ยูนิกซ์ ระบบเช่นข้อความ Syslog เครื่องมือจะตรวจสอบข้อความ IIS และ Apache Web Server ทั้งหมดและครอบคลุมข้อความที่สร้างขึ้นโดย คำพยากรณ์ ฐานข้อมูล.

ฮาร์ดแวร์เครือข่ายและระบบรักษาความปลอดภัยของคุณยังมีข้อมูลสำคัญที่จะแบ่งปันและ Log360 จะฟังข้อความบันทึกที่เกิดขึ้นที่ไฟร์วอลล์เราเตอร์และสวิตช์ หากคุณติดตั้งระบบตรวจจับและป้องกันการบุกรุกอื่น ๆ Log360 จะรวมสิ่งที่ค้นพบไว้ในข้อมูลสรุปภัยคุกคาม.

Log360 ไม่ได้สร้างบันทึกเกี่ยวกับบันทึกซึ่งคุณอาจมองเห็นได้ ระบบสร้างขึ้น การแจ้งเตือนตามเวลาจริง, ดังนั้นทีมของคุณจะได้รับแจ้งทันทีที่ตรวจพบกิจกรรมที่น่าสงสัย นอกเหนือจากการตรวจสอบแพ็คเกจ Log360 จะทำการตรวจสอบสรุปและรายงานความปลอดภัยของระบบไอทีทั้งหมดของคุณเป็นประจำ.

คุณสามารถติดตั้งซอฟต์แวร์ Log360 บน ของ windows และ เซิร์ฟเวอร์ Windows. ManageEngine ข้อเสนอ ทดลองใช้ฟรี 30 วัน ของ Professional Edition มี รุ่นฟรี ที่ถูก จำกัด ให้รวบรวมข้อมูลบันทึกจากแหล่งข้อมูลเพียงห้าแหล่ง หากคุณมีข้อกำหนดที่แตกต่างคุณสามารถทำได้ หารือเกี่ยวกับการกำหนดราคา สำหรับแพ็คเกจที่เหมาะสมกับความต้องการของคุณ.

ManageEngine Log360 ดาวน์โหลดทดลองใช้ฟรี 30 วัน

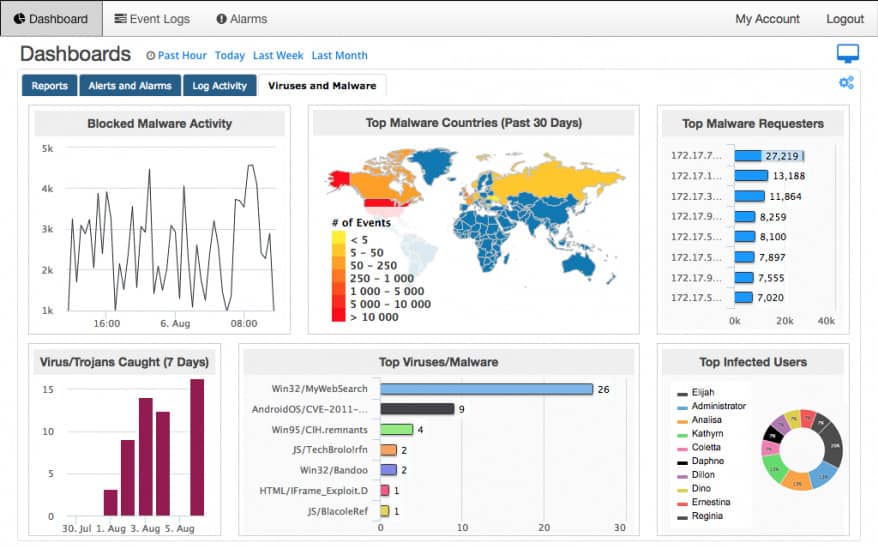

3. SolarWinds การตรวจสอบภัยคุกคาม MSP (ทดลองใช้ฟรี)

การตรวจสอบภัยคุกคาม เป็นผลิตภัณฑ์ของ SolarWinds MSP ที่ให้บริการซอฟต์แวร์และบริการเพื่อสนับสนุนผู้ให้บริการที่มีการจัดการ MSP ให้บริการการจัดการเครือข่ายและโครงสร้างพื้นฐานด้านไอทีเป็นประจำดังนั้นการเพิ่มการตรวจสอบความปลอดภัยจึงเป็นส่วนขยายตามปกติของกิจกรรม MSPs ดังกล่าว.

มันคือ ข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM) ระบบ. SIEM ดูที่กิจกรรมสดบนระบบที่ถูกตรวจสอบและยังค้นหาผ่านบันทึกของระบบเพื่อตรวจหาร่องรอยของกิจกรรมที่เป็นอันตราย บริการสามารถตรวจสอบระบบในสถานที่ของลูกค้า MSP และอื่น ๆ สีฟ้า หรือ AWS เซิร์ฟเวอร์ที่ไคลเอ็นต์ใช้.

ข้อดีของจอมอนิเตอร์ SolarWinds Threat Intelligence อยู่ที่ความสามารถในการรวบรวมข้อมูลจากทุกจุดของเครือข่ายและอุปกรณ์ที่เชื่อมต่อกับมัน สิ่งนี้ให้มุมมองการโจมตีที่ครอบคลุมมากกว่าจุดรวบรวมเดี่ยว ภัยคุกคามนั้นถูกระบุโดยรูปแบบของพฤติกรรมและโดยอ้างอิงจากฐานข้อมูล SolarWinds Threat Intelligence ที่มีการปรับปรุงอยู่ตลอดเวลา ฐานข้อมูลข่าวกรองภัยคุกคาม รวบรวมจากบันทึกเหตุการณ์ที่เกิดขึ้นทั่วโลก ดังนั้นจึงสามารถพบเห็นได้ทันทีเมื่อแฮ็คเกอร์ทำการโจมตีทั่วโลกหรือลองใช้กลอุบายแบบเดียวกันกับเหยื่อที่แตกต่างกัน.

ระดับการเตือนของบริการสามารถปรับได้โดยผู้ดำเนินการ MSP แดชบอร์ดสำหรับระบบรวมถึง การสร้างภาพข้อมูลสำหรับเหตุการณ์, เช่นการหมุนและแผนภูมิรวมถึงรายการสดของการตรวจสอบและกิจกรรม บริการถูกส่งมอบจากคลาวด์และอื่น ๆ เข้าถึงได้ผ่านเว็บเบราว์เซอร์ใด ๆ. SolarWinds Threat Intelligence เป็นบริการสมัครสมาชิกดังนั้นจึงสามารถปรับขนาดได้อย่างสมบูรณ์และเหมาะสำหรับ MSPs ทุกขนาด คุณสามารถทดสอบซอฟต์แวร์ในช่วงทดลองใช้ฟรี 30 วัน.

SolarWinds Threat Monitor เริ่มต้นทดลองใช้ฟรี 30 วัน

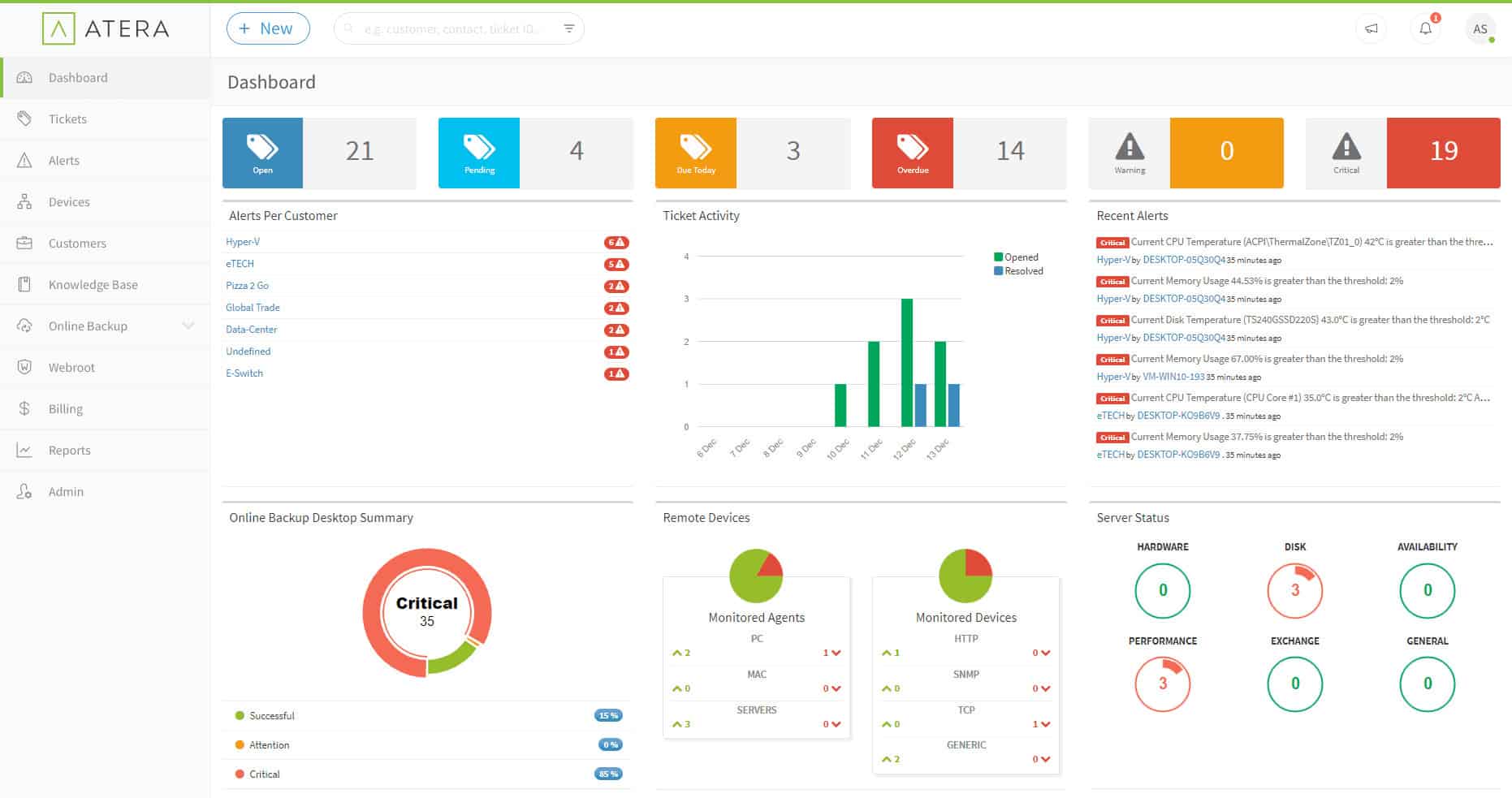

4. Atera (ทดลองใช้ฟรี)

Atera เป็นแพลตฟอร์มสนับสนุนที่สร้างขึ้นเพื่อ ผู้ให้บริการที่ได้รับการจัดการ (MSP). มันคือ ส่งมาจากก้อนเมฆ, ดังนั้น MSP จึงไม่จำเป็นต้องติดตั้งซอฟต์แวร์ใด ๆ ในสถานที่และไม่จำเป็นต้องเรียกใช้โครงสร้างพื้นฐานด้านไอทีที่สำคัญ สิ่งที่ต้องการคือคอมพิวเตอร์ที่มีการเชื่อมต่ออินเทอร์เน็ตและเว็บเบราว์เซอร์ อย่างไรก็ตามระบบที่ถูกมอนิเตอร์ไม่จำเป็นต้องมีซอฟต์แวร์พิเศษติดตั้งอยู่ นี่คือ โปรแกรมตัวแทน ที่รวบรวมข้อมูลและสื่อสารกับเซิร์ฟเวอร์ Atera.

เป็นบริการระยะไกล Atera สามารถตรวจสอบสิ่งอำนวยความสะดวกลูกค้ารวมถึงระบบคลาวด์ AWS และ สีฟ้า เซิร์ฟเวอร์ บริการนี้รวมถึงกระบวนการค้นหาอัตโนมัติซึ่งจะบันทึกอุปกรณ์ทั้งหมดที่เชื่อมต่อกับเครือข่าย สำหรับอุปกรณ์ปลายทางและเซิร์ฟเวอร์ระบบตรวจสอบจะสแกนซอฟต์แวร์ทั้งหมดสร้างคลัง นี่เป็นแหล่งข้อมูลที่สำคัญสำหรับการจัดการสิทธิ์ใช้งานซอฟต์แวร์และเป็นบริการป้องกันภัยคุกคามที่สำคัญ เมื่อรวบรวมสินค้าคงคลังซอฟต์แวร์แล้วผู้ปฏิบัติงานสามารถตรวจสอบว่ามีการติดตั้งซอฟต์แวร์ที่ไม่ได้รับอนุญาตใดลงในแต่ละอุปกรณ์แล้วลบออก.

การตรวจสอบเซิร์ฟเวอร์ ตรวจสอบกระบวนการต่าง ๆ ซึ่งเป็นส่วนหนึ่งของงานปกติและจะเน้นการใช้งานซอฟต์แวร์ที่เป็นอันตราย ผู้ประกอบการสามารถเข้าถึงเซิร์ฟเวอร์จากระยะไกลและฆ่ากระบวนการที่ไม่พึงประสงค์.

Atera ตรวจสอบตัวควบคุมสิทธิ์การเข้าถึงบนเว็บไซต์ของลูกค้ารวมถึง Active Directory. เครื่องมือ Live Manager ในแพ็คเกจ Atera ช่วยให้สามารถเข้าถึงได้ เหตุการณ์ Windows บันทึกและจัดเตรียมแหล่งที่สามารถค้นหาการละเมิดความปลอดภัยที่เป็นไปได้.

อีกหนึ่งบริการป้องกันภัยคุกคามที่มีอยู่ในแพ็คเกจ Atera ก็คือ ผู้จัดการแพทช์. สิ่งนี้จะอัปเดตระบบปฏิบัติการและซอฟต์แวร์แอปพลิเคชันหลักโดยอัตโนมัติเมื่อพร้อมใช้งาน บริการที่สำคัญนี้ทำให้มั่นใจได้ว่าการแก้ไขใด ๆ ที่ผู้ให้บริการซอฟแวร์ทำการติดตั้งจะถูกติดตั้งอย่างรวดเร็วที่สุด.

Atera ถูกเรียกเก็บเงินโดยการสมัครรับข้อมูลโดยกำหนดอัตราการเรียกเก็บเงิน ต่อช่าง. ผู้ซื้อสามารถเลือกระหว่างแผนการชำระเงินรายเดือนหรืออัตรารายปี ระยะเวลาชำระเงินรายปีทำงานได้ถูกกว่า คุณสามารถเข้าถึง ทดลองใช้ฟรี 30 วัน เพื่อวาง Atera ผ่านก้าวของมัน.

ทดลองใช้ฟรี AteraStart 30 วัน

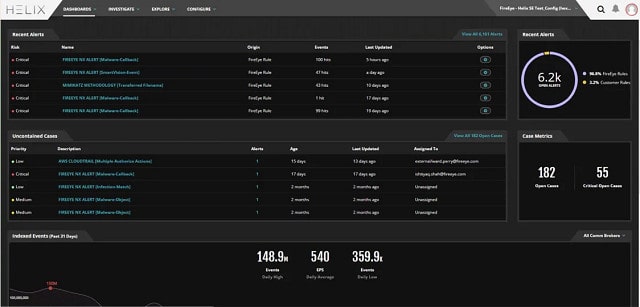

5. แพลตฟอร์มความปลอดภัย FireEye Helix

แพลตฟอร์มความปลอดภัย FireEye Helix เป็นระบบป้องกันแบบผสมผสานบนคลาวด์สำหรับเครือข่ายและอุปกรณ์ปลายทาง เครื่องมือนี้รวมถึงวิธี SIEM ที่ตรวจสอบกิจกรรมเครือข่ายและจัดการและค้นหาไฟล์บันทึก ฟีดข่าวกรองภัยคุกคาม จัดทำโดย FireEyes เสร็จสิ้นการแก้ปัญหาหลายแง่มุมนี้โดยการจัดทำฐานข้อมูลภัยคุกคามที่อัปเดตสำหรับระบบการตรวจสอบของคุณ.

FireEyes เป็น บริษัท ด้านความมั่นคงปลอดภัยทางไซเบอร์ที่โดดเด่นและใช้ความเชี่ยวชาญของตนในการให้ข้อมูลการคุกคามต่อ การสมัครสมาชิก รากฐาน รูปแบบและความลึกของข่าวกรองนั้นขึ้นอยู่กับแผนที่ลูกค้าเลือก FireEyes เสนอคำเตือนทั่วทั้งอุตสาหกรรมเกี่ยวกับพาหะภัยคุกคามใหม่ ๆ ซึ่งช่วยให้ผู้จัดการโครงสร้างพื้นฐานสามารถวางแผนการป้องกันได้ นอกจากนี้ยังมีฟีดข่าวกรองภัยคุกคามซึ่งแปลโดยตรงในการตรวจจับภัยคุกคามและกฎการแก้ไขใน Helix Security Platform.

แพ็คเกจ Helix ยังรวมถึง“playbooks,” ซึ่งเป็นเวิร์กโฟลว์อัตโนมัติที่ออกกฎหมายแก้ไขภัยคุกคามเมื่อตรวจพบปัญหาแล้ว บางครั้งโซลูชันเหล่านี้รวมถึงการให้คำแนะนำเกี่ยวกับการปฏิบัติที่ปลอดภัยและการดำเนินการดูแลทำความสะอาดรวมถึงการตอบกลับอัตโนมัติ.

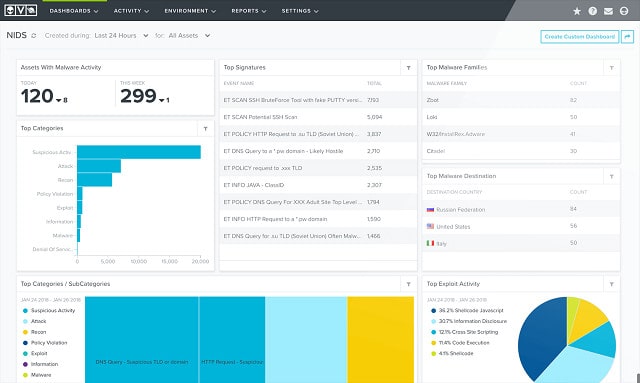

6. AlienVault Unified การจัดการความปลอดภัย

AlienVault Unified Security Management (USM) เป็นผลิตภัณฑ์ของ ที่&ความปลอดภัยทางไซเบอร์ที, ซึ่งได้รับแบรนด์ AlienVault ในปี 2561 AlienVault USM วิวัฒนาการมาจากโครงการโอเพ่นซอร์สที่เรียกว่า OSSIM, ซึ่งย่อมาจาก“ การจัดการข้อมูลความปลอดภัยแบบโอเพ่นซอร์ส” OSSIM ยังคงให้บริการฟรีกับ AlienVault USM ที่ทำงานควบคู่ไปกับผลิตภัณฑ์เชิงพาณิชย์.

OSSIM เป็นผู้เรียกชื่อผิดเนื่องจากระบบนี้เป็น SIEM เต็มรูปแบบรวมถึงการตรวจสอบการวิเคราะห์ข้อความบันทึกด้วยการตรวจสอบปริมาณการใช้เครือข่ายแบบเรียลไทม์ AlienVault USM ยังรวมองค์ประกอบทั้งสองไว้ด้วย AlienVault มีคุณสมบัติพิเศษมากมายที่ไม่สามารถใช้ได้ใน OSSIM เช่นการรวมบันทึกการจัดการที่จัดเก็บไฟล์บันทึกและการเก็บถาวร AlienVault USM คือ บริการสมัครสมาชิกบนคลาวด์ ที่มาพร้อมกับ การสนับสนุนทางโทรศัพท์และอีเมลแบบเต็ม, ในขณะที่ OSSIM พร้อมให้ดาวน์โหลดและใช้งานฟอรัมชุมชนเพื่อรับการสนับสนุน.

สิทธิประโยชน์หลัก ๆ ที่ผู้ใช้ผลิตภัณฑ์รักษาความปลอดภัยทั้งแบบฟรีและจ่ายเงินนั้นสามารถเข้าถึงได้ เปิดการแลกเปลี่ยนความเสี่ยง (OTX). นี่เป็นแพลตฟอร์มหน่วยสืบราชการลับทางภัยคุกคามที่ใหญ่ที่สุดในโลก ข้อมูลที่มีอยู่ใน OTX สามารถดาวน์โหลดได้โดยอัตโนมัติไปยัง AlienVault USM เพื่อจัดหาฐานข้อมูลภัยคุกคามที่ทันสมัย สิ่งนี้ให้กฎการตรวจจับและเวิร์กโฟลว์การแก้ไขที่ SIEM ต้องการ การเข้าถึง OTX นั้นฟรีสำหรับทุกคน.

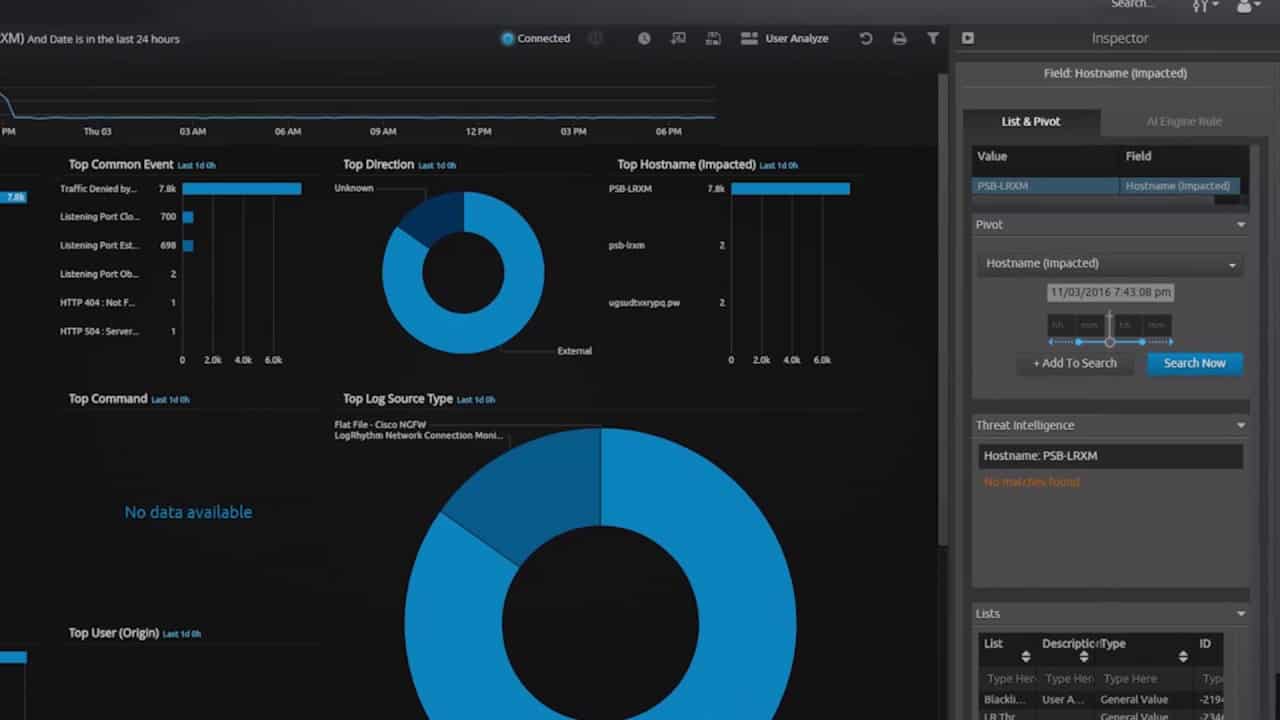

7. LogRhythm NextGen SIEM

LogRhythm แง่ของมัน ถัดไปรับ SIEM เช่น กรอบการจัดการวงจรชีวิตของภัยคุกคาม (TLM). แพลตฟอร์มให้บริการสองผลิตภัณฑ์ LogRhythm ซึ่งเป็นช่วง Enterprise และ XM ผลิตภัณฑ์ทั้งสองนี้มีให้เลือกทั้งแบบอุปกรณ์และซอฟต์แวร์ LogRhythm Enterprise มุ่งเป้าไปที่องค์กรขนาดใหญ่มากซึ่ง LogRhythm XM ให้บริการธุรกิจขนาดเล็กและขนาดกลาง.

SIEM หมายถึง การจัดการข้อมูลเหตุการณ์ความปลอดภัย. กลยุทธ์ที่หนาแน่นนี้รวมสองกิจกรรมคือ Security Information Management (SIM) และ Security Event Management (SEM) SEM ตรวจสอบปริมาณการใช้งานตามเวลาจริงมองหารูปแบบการโจมตีที่เก็บอยู่ในฐานข้อมูลภัยคุกคาม SIM ยังหมายถึงฐานข้อมูลภัยคุกคาม แต่เปรียบเทียบเหตุการณ์ที่บันทึกไว้ในล็อกไฟล์กับรูปแบบที่วางไว้ในกฎการตรวจจับภัยคุกคาม.

ซอฟต์แวร์สำหรับ NextGen SIEM สามารถติดตั้งได้ ของ windows, ลินุกซ์, หรือ ยูนิกซ์. นอกจากนี้ยังเป็นไปได้ที่จะทำให้ระบบการจัดการภัยคุกคามเป็นอิสระจากฮาร์ดแวร์ของคุณอย่างสมบูรณ์โดยการซื้อระบบเป็นอุปกรณ์ที่เชื่อมต่อกับเครือข่ายของคุณ.

การเลือกเคล็ดลับ

ภาคความมั่นคงปลอดภัยในโลกไซเบอร์นั้นมีชีวิตชีวามากในขณะนี้ การเพิ่มขึ้นของภัยคุกคามจากการบุกรุกที่เพิ่มความเสี่ยงต่อมัลแวร์ในปัจจุบันได้บังคับให้อุตสาหกรรมต้องทบทวนวิธีการป้องกันระบบโดยสมบูรณ์ สถานการณ์เช่นนี้ส่งผลให้ผู้ผลิต AV รายใหญ่ลงทุนเงินจำนวนมาก นวัตกรรม AI และกลยุทธ์ใหม่ในการต่อสู้กับแฮ็กเกอร์และอาชญากรไซเบอร์.

ผู้เล่นใหม่ในตลาดเพิ่มแรงกดดันต่อชื่อเสียงของผู้ให้บริการรักษาความปลอดภัยในโลกไซเบอร์ที่จัดตั้งขึ้นและรักษาไว้ ผลักดันข้อ จำกัด ของเทคโนโลยีความปลอดภัยทางไซเบอร์. แพลตฟอร์มหน่วยสืบราชการลับภัยคุกคามมีบทบาทสำคัญในการต่อสู้เพื่อความปลอดภัยทางอินเทอร์เน็ตควบคู่ไปกับ SIEM และระบบป้องกันการบุกรุก.

แม้ว่าเคล็ดลับใหม่จะปรากฏขึ้นตลอดเวลา แต่เรามั่นใจว่าแพลตฟอร์มข้อมูลภัยคุกคามที่แนะนำในรายการของเราจะอยู่ที่ส่วนหัวของแพ็ค นี่เป็นเพราะ บริษัท ที่ให้บริการพวกเขามีประสบการณ์อันยาวนานในสาขาและพวกเขาได้แสดงให้เห็นว่าพวกเขาพร้อมที่จะคิดค้นสิ่งใหม่ ๆ เพื่อป้องกันการคุกคาม.