ความทันสมัยของความเป็นส่วนตัวทางอินเทอร์เน็ตและการไม่เปิดเผยตัวตนในวันนี้คือ Tor, The Onion Router พัฒนาขึ้นที่ห้องปฏิบัติการวิจัยกองทัพเรือสหรัฐฯในช่วงกลางทศวรรษที่ 1990 ในฐานะโครงการ Onion Routing โปรแกรมทอร์ได้รับการพัฒนาให้เป็นโครงการรุ่นต่อไปของโครงการดั้งเดิม.

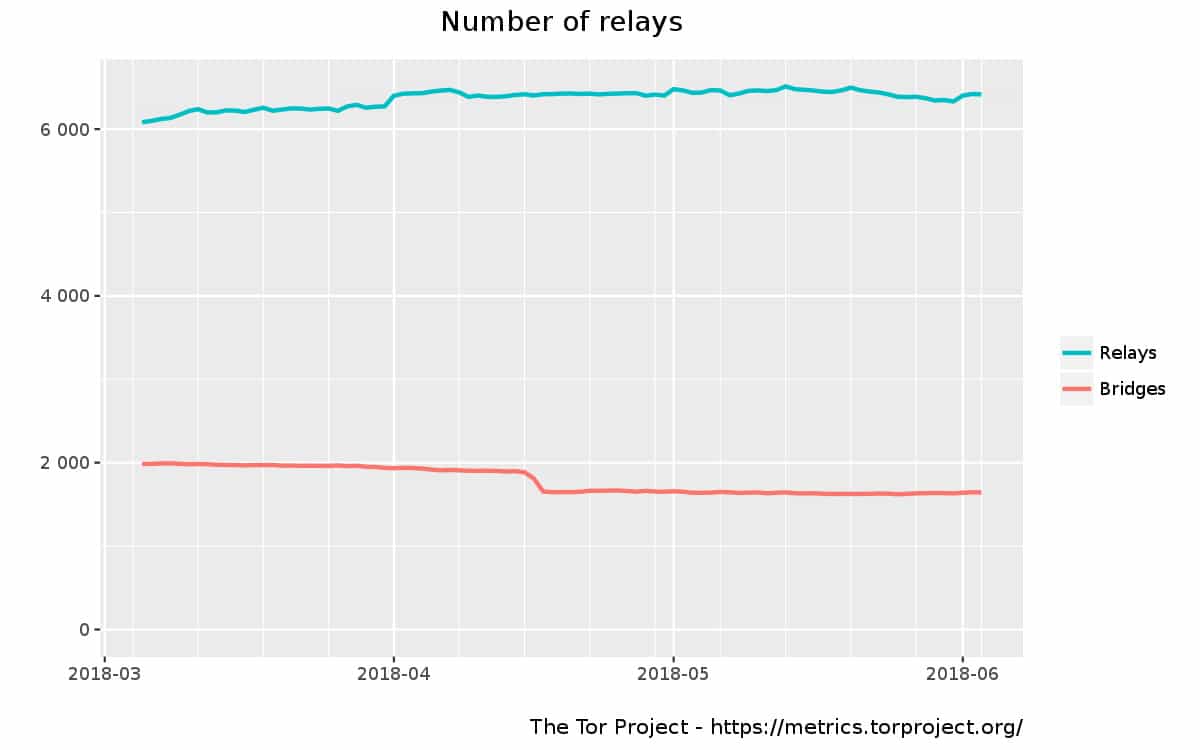

Tor เป็นซอฟต์แวร์ที่ใช้กันอย่างแพร่หลายมากที่สุดในโลกสำหรับการเข้าถึงอินเทอร์เน็ตโดยไม่ระบุชื่อ ทอร์ประกอบด้วยรีเลย์เกือบ 7,000 ตัวและสะพานราว 3,000 สะพานในขณะที่เขียนโดยอาสาสมัครดำเนินการทั้งหมด.

เมื่อเชื่อมต่อกับ Tor อย่างถูกต้องประวัติเว็บโพสต์ออนไลน์ข้อความโต้ตอบแบบทันทีและรูปแบบการสื่อสารอื่น ๆ ของคุณจะไม่สามารถย้อนกลับไปหาคุณได้.

ทอร์ทำงานอย่างไร?

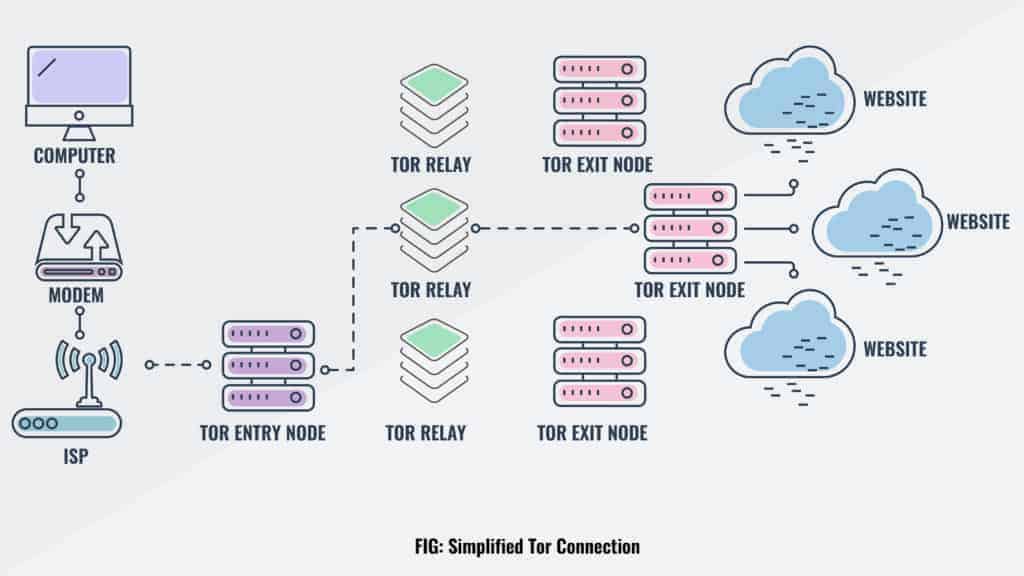

ทอร์เป็นเครือข่ายที่สร้างขึ้นจากอาสาสมัครหลายพันคน โหนด, เรียกอีกอย่างว่า รีเลย์. รีเลย์คือคอมพิวเตอร์ภายใน Tor ซึ่งอยู่ในไดเรกทอรีหลักที่รับสัญญาณอินเทอร์เน็ตจากรีเลย์อื่นและส่งสัญญาณนั้นไปยังรีเลย์ถัดไปในเส้นทาง สำหรับคำขอเชื่อมต่อแต่ละรายการ (เช่นเยี่ยมชมเว็บไซต์) เส้นทางจะถูกสร้างแบบสุ่ม ไม่มีรีเลย์เก็บบันทึกการเชื่อมต่อเหล่านี้ดังนั้นจึงไม่มีวิธีใดที่รีเลย์จะรายงานการรับส่งข้อมูลที่จัดการ.

เครือข่าย Tor (หรือเพียงแค่“ Tor”) ประกอบด้วยรีเลย์เกือบ 7,000 ตัวและสะพาน 3,000 เส้นในขณะที่เขียน.

เมื่อคุณเชื่อมต่อกับเครือข่าย Tor ให้พูดผ่านเบราว์เซอร์ Tor ข้อมูลทั้งหมดที่คุณส่งและรับผ่านเครือข่ายนี้ผ่านการเลือกโหนดแบบสุ่ม Tor เข้ารหัสข้อมูลทั้งหมดนั้นหลายครั้งก่อนที่จะออกจากอุปกรณ์ของคุณรวมถึงที่อยู่ IP ของโหนดถัดไปตามลำดับ การเข้ารหัสหนึ่งชั้นจะถูกลบในแต่ละครั้งที่ข้อมูลมาถึงโหนดอื่นจนกว่าจะถึงโหนดสุดท้ายออกกระบวนการที่เรียกว่า เส้นทางหัวหอม. ซึ่งหมายความว่าไม่มีใครแม้แต่คนที่ใช้งานโหนดสามารถเห็นเนื้อหาของข้อมูลหรือที่ที่มันกำลังมุ่งหน้าไป.

สะพาน เป็นรีเลย์ที่ซ่อนอยู่ซึ่งหมายความว่าไม่ได้อยู่ในไดเรกทอรีหลักของรีเลย์ มีไว้สำหรับผู้ที่ไม่สามารถเข้าถึง Tor ด้วยการตั้งค่าปกติ อาจเป็นเพราะเครือข่ายที่ใช้มีพร็อกซี (ประเภทสื่อกลางระหว่างคอมพิวเตอร์ของผู้ใช้และเกตเวย์อินเทอร์เน็ต) ที่ได้รับการกำหนดค่าให้บล็อกทราฟฟิกของ Tor.

รีเลย์สุดท้ายในเส้นทางคือ โหนดออก. โหนดทางออกเป็นเพียงส่วนหนึ่งของเครือข่ายที่เชื่อมต่อกับเซิร์ฟเวอร์ที่ผู้ใช้พยายามเข้าถึงและเป็นบิตเดียวที่เซิร์ฟเวอร์เห็นและสามารถบันทึกที่อยู่ IP ของรีเลย์นั้นได้.

ทุกคนที่ดักข้อมูลจะไม่สามารถติดตามกลับไปยังบุคคลใดบุคคลหนึ่งได้ ที่ดีที่สุดพวกเขาสามารถกำหนดรายการหรือออกจากโหนด แต่ไม่เคยทั้งสอง สิ่งนี้ทำให้ไม่สามารถติดตามกิจกรรมของผู้ใช้และประวัติการเข้าชม รีเลย์และบริดจ์ทั้งหมดทำงานเชื่อหรือไม่โดยอาสาสมัครผู้คนบริจาคแบนด์วิดท์และพลังการประมวลผลบางส่วนเพื่อขยายขีดความสามารถของทอร์.

Tor กำลังตั้งค่าวิธีนี้เพื่อให้ผู้ใช้อินเทอร์เน็ตสามารถท่องเว็บโดยไม่ระบุตัวตนโดยซ่อนที่อยู่อินเทอร์เน็ต (ที่อยู่ IP) จากเว็บไซต์และเครื่องมือค้นหาที่พวกเขาเข้าถึงผ่าน Tor และซ่อนการรับส่งข้อมูลอินเทอร์เน็ตจากใครก็ตามที่ตรวจสอบการเชื่อมต่อ ผู้สังเกตการณ์จะเห็นว่าผู้ใช้เชื่อมต่อกับ Tor เท่านั้นและไม่เห็นเว็บไซต์หรือแหล่งข้อมูลออนไลน์อื่นใดที่ถูกส่งไปยังคอมพิวเตอร์ของผู้ใช้.

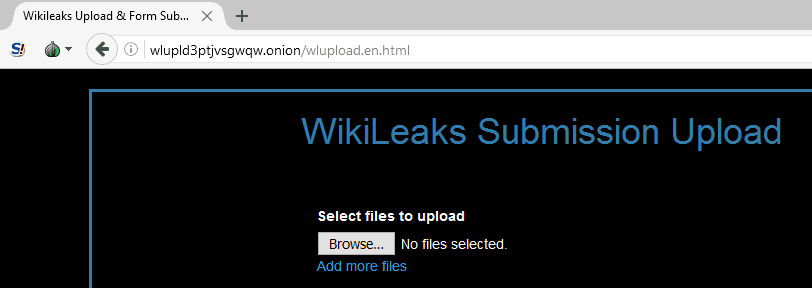

นอกจากนี้ในฐานะที่เป็นส่วนหนึ่งของเครือข่ายโดยรวม Tor มีบริการบางอย่างที่ซ่อนอยู่ในรูปแบบของเว็บไซต์. ion และเซิร์ฟเวอร์การส่งข้อความโต้ตอบแบบทันที เว็บไซต์. onion เป็นเว็บไซต์ที่โฮสต์บนเซิร์ฟเวอร์ Tor และซ่อนอยู่โดยการสร้างเส้นทางแบบสุ่มจาก“ จุดเริ่มต้น” ในเครือข่าย สิ่งนี้อนุญาตให้ผู้ใช้เข้าถึงเว็บไซต์ แต่ไม่สามารถระบุตำแหน่งของเซิร์ฟเวอร์ที่โฮสต์ได้.

ฉันจะเริ่มต้นกับ Tor ได้อย่างไร?

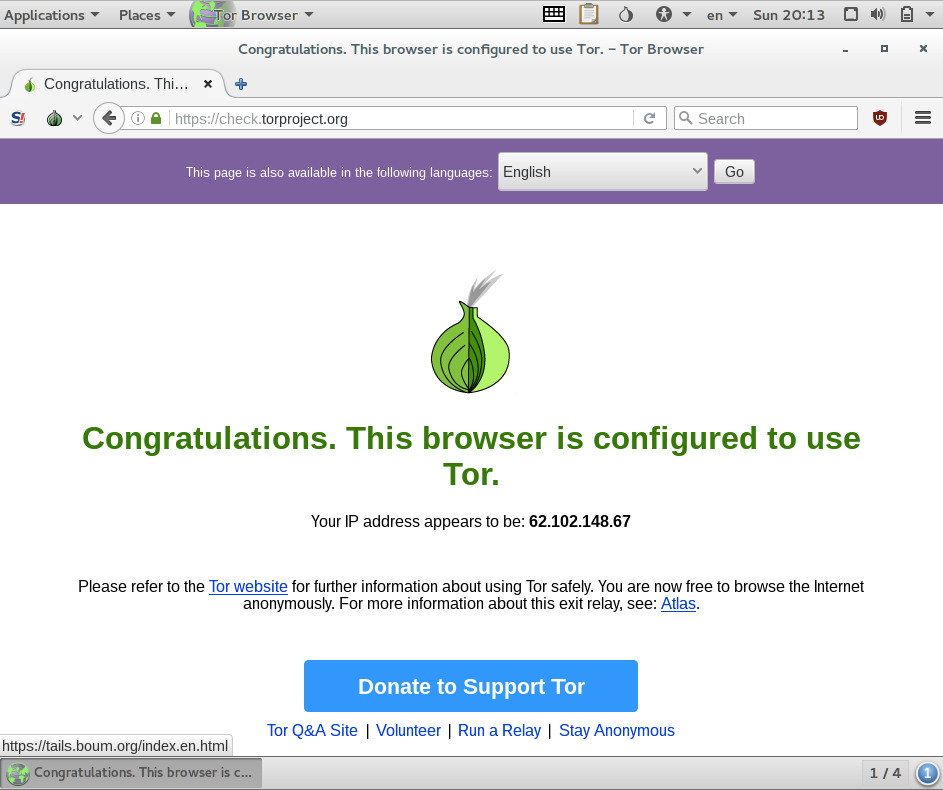

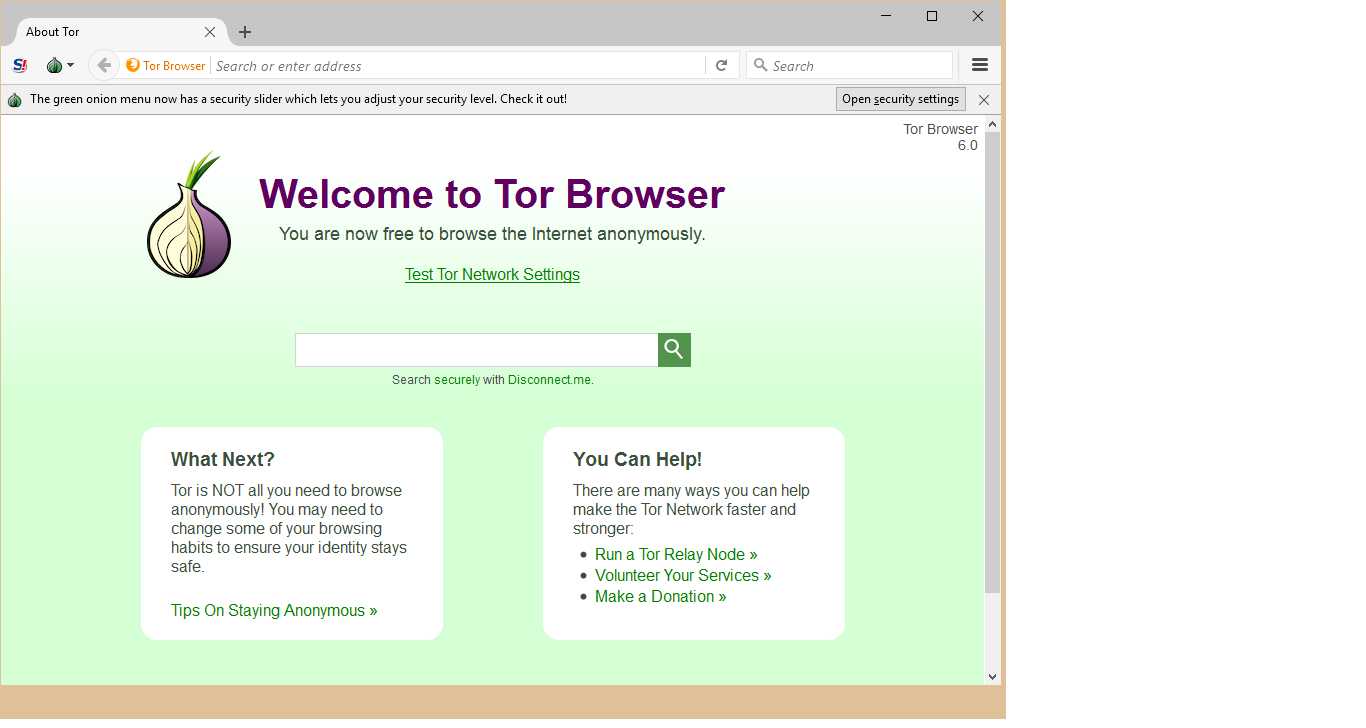

เบราว์เซอร์ของ Tor เป็นวิธีที่ง่ายที่สุดและเป็นที่นิยมที่สุดในการใช้ Tor มันใช้ Firefox และทำงานเหมือนเว็บเบราว์เซอร์อื่น ๆ มันเป็น plug-and-play ที่ค่อนข้างสวย ไม่มีการปรับแต่งพิเศษหรือการกำหนดค่าเพื่อเริ่มการเรียกดูแบบไม่ระบุชื่อหลังจากการตั้งค่าเริ่มต้น.

Tor มีความโดดเด่นในการให้การเข้าถึงแบบไม่ระบุชื่อทั้งเน็ตที่ชัดเจนและ DarkNet เครือข่ายที่ชัดเจนคือสิ่งที่คนส่วนใหญ่คุ้นเคยมากที่สุด สิ่งใด ๆ บนเวิลด์ไวด์เว็บที่คุณสามารถเข้าถึงได้ด้วยเบราว์เซอร์ที่ไม่ใช่ทอร์ของคุณจะถือว่าเป็น “เครือข่ายที่ชัดเจน” เมื่อคุณเข้าถึงเว็บไซต์ในเครือข่ายที่ชัดเจนโดยใช้เบราว์เซอร์ของ Tor เว็บไซต์นั้นไม่มีวิธีการระบุค่าเริ่มต้นของคุณเนื่องจากการรับส่งข้อมูลอินเทอร์เน็ตทั้งหมดของคุณได้ผ่านเครือข่ายที่ไม่เปิดเผยชื่อของ Tor แล้วหมายความว่าเว็บไซต์จะเห็นได้ว่า.

การเข้าถึง DarkNet

จากนั้นก็มี DarkNet จริงๆแล้วมี DarkNets อยู่สองสามอัน แต่ผู้ใช้ Tor ที่เข้าถึงได้นั้นเป็นที่นิยมที่สุด DarkNet ประกอบด้วยบริการซ่อนเร้นส่วนใหญ่เป็นเว็บไซต์ที่ไม่สามารถเข้าถึงได้ในเบราว์เซอร์ประจำวันของคุณ บริการที่ซ่อนอยู่ของ Tor สามารถระบุได้โดย .หัวหอม โดเมนระดับบนสุดจะต่อท้าย URL.

มีเพียงคนที่เชื่อมต่อกับเครือข่าย Tor เท่านั้นที่สามารถเข้าถึงบริการที่ซ่อนอยู่ของ Tor ได้โดยไม่เปิดเผยตัวตนและต้องรู้ว่าจะมองที่ไหน – Google และเครื่องมือค้นหาอื่น ๆ ไม่จัดทำดัชนีเว็บไซต์. นอกจากนี้เครือข่าย Tor ยังปกป้องตัวตนของผู้ที่สร้างบริการซ่อนเร้นดังนั้นจึงแทบเป็นไปไม่ได้เลยที่จะรู้ว่าใครเป็นเจ้าของหรือดำเนินงานเว็บไซต์. ion.

อ่านเพิ่มเติม: วิธีเข้าถึง Darknet และ Deep Web อย่างปลอดภัย

นี่คือสาเหตุที่ DarkNet เหมาะสมอย่างยิ่งกับอาชญากรรมและมีชื่อเสียงว่าเป็นจุดอ่อนของอินเทอร์เน็ต แม้ว่าทอร์จะมีการใช้งานที่ถูกกฎหมายและถูกกฎหมายมากมายตามที่กล่าวไว้ข้างต้น DarkNet ที่บ้านเป็นที่ที่คุณจะพบตลาดสำหรับสินค้าและบริการที่ผิดกฎหมายรวมทั้งบล็อกและฟอรัมสำหรับกลุ่มหัวรุนแรง.

ข้อ จำกัด ของ Tor

การท่องเว็บภายในเบราว์เซอร์ของ Tor นั้นไม่ระบุชื่ออย่างสมบูรณ์ แต่ กิจกรรมอื่น ๆ ในคอมพิวเตอร์ของคุณไม่ใช่. หากคุณต้องการเชื่อมต่อแอปพลิเคชันและบริการอื่น ๆ เข้ากับเครือข่าย Tor สิ่งต่าง ๆ เริ่มมีความซับซ้อนมากขึ้น คุณสามารถค้นหารายการโครงการอื่น ๆ เพิ่มเติมได้ที่บทความนี้.

และถึงแม้ว่าเครือข่ายทอร์จะไม่เปิดเผยการเชื่อมต่อของคุณกับอินเทอร์เน็ต, คุณยังคงต้องรับผิดชอบต่อการไม่เปิดเผยตัวตน. ความผิดครั้งเดียวอาจทำให้คุณไม่เปิดเผยตัวได้ ลองดูคำแนะนำของเราเกี่ยวกับการไม่เปิดเผยตัวตนแบบสมบูรณ์ขณะออนไลน์.

โปรดทราบว่าเนื่องจากข้อมูลของคุณจะถูกส่งผ่านชุดรีเลย์เฉพาะ ความเร็ว จะไม่เป็นสิ่งที่คุณคุ้นเคย มันจะต่ำกว่าที่คุณเคยใช้จริงๆ นั่นเป็นเพราะข้อมูลกำลังมีเส้นทางที่เป็นวงจรมากกว่าปกติและจะถูกขัดขวางโดย:

- ความเร็วของการเชื่อมต่ออินเทอร์เน็ตของรีเลย์ต่าง ๆ ตามเส้นทางนั้น

- ปริมาณการรับส่งข้อมูลในรีเลย์เหล่านั้น

- ความแออัดโดยรวมของ Tor ในเวลานั้น

- ความแออัดของอินเทอร์เน็ตปกติที่ผันผวนตลอดทั้งวัน

ผู้คนในโครงการทอร์ขอแนะนำให้ผู้ใช้ ละเว้นจากการ torrenting ในขณะที่ใช้ Tor Torrent traffic แม้ผ่าน Tor จะไม่ระบุชื่อและจะให้บริการ (a) ทำให้เครือข่ายช้าลงสำหรับทุกคนและ (b) ลบล้างการไม่เปิดเผยตัวตนใด ๆ ที่คุณอาจเคยเพลิดเพลิน (การ Torrenting เป็นวิธีการแบ่งปันข้อมูลขนาดใหญ่ระหว่างเพื่อนร่วมงานโดยใช้ซอฟต์แวร์พิเศษที่เรียกว่าไคลเอนต์ฝนตกหนัก) คุณควรใช้ VPN ที่ปลอดภัยสำหรับการทำฝนตกหนักกว่า Tor.

ผู้ให้บริการอินเทอร์เน็ตหรือ บริษัท ที่คุณทำงานของคุณ บล็อกการใช้ Tor บนเครือข่ายของพวกเขา นี่เป็นเรื่องที่ทำได้ง่ายเนื่องจากผู้ดูแลระบบเครือข่ายต้องการเพียงแค่ขึ้นบัญชีดำของรีเลย์ Tor ซึ่งอยู่ในรายการสาธารณะ ในกรณีนี้คุณจะต้องเรียนรู้เกี่ยวกับการใช้บริดจ์ (รีเลย์ที่ซ่อนอยู่) หรือ VPN เพื่อเข้าถึง.

จุดอ่อนหลักของ Tor ก็คือ ไวต่อการโจมตีการวิเคราะห์การจราจร, แต่นี่ไม่ใช่ข่าวแน่นอน เอกสารการออกแบบดั้งเดิมยังระบุถึงช่องโหว่ประเภทนี้ จากที่กล่าวมานั้นทอร์ไม่ได้ตั้งใจจะโจมตีการโจมตีของต่อมน้ำเหลืองจำนวนมาก.

การรวม Tor กับ VPN

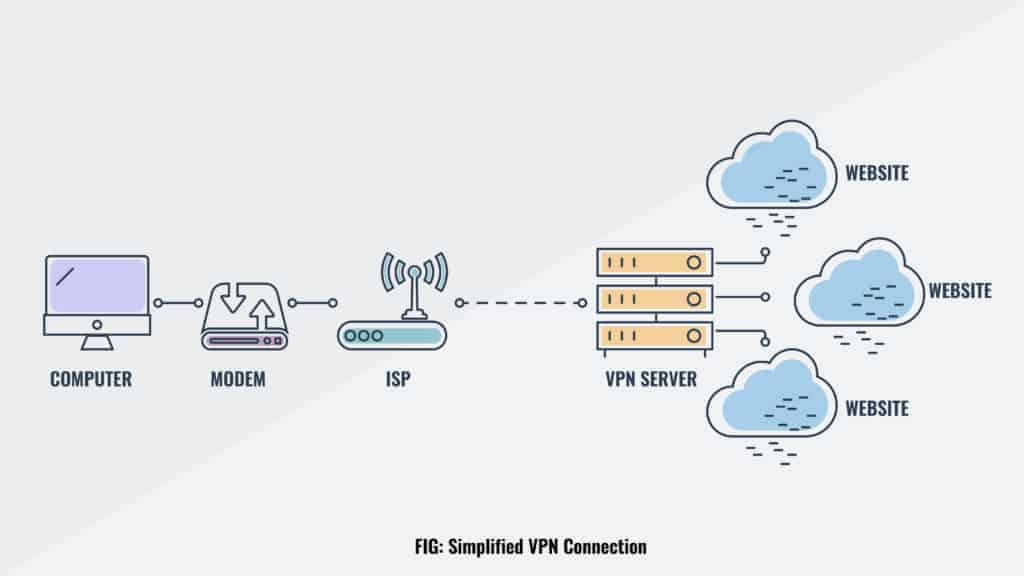

วิธีที่ดีที่สุดในการคงความเป็นส่วนตัวคือการใช้ทั้ง Tor และ VPN เข้าด้วยกัน VPN, หรือ Virtual Private Network เป็นอุโมงค์ที่เข้ารหัสบนอินเทอร์เน็ตจากคอมพิวเตอร์ของคุณไปยังเซิร์ฟเวอร์ VPN การท่องเว็บใด ๆ ที่คุณทำผ่าน VPN ดูเหมือนว่ามาจากเซิร์ฟเวอร์ VPN ไม่ใช่จากคอมพิวเตอร์ของคุณ.

จากตัวอย่างผู้ใช้ในนิวยอร์กนิวยอร์กสามารถเชื่อมต่อกับเซิร์ฟเวอร์ VPN ในลอสแองเจลิสและเว็บไซต์ใด ๆ ที่เธอเข้าถึงจะเห็นว่าเธอเป็นผู้ใช้ในแคลิฟอร์เนียไม่ใช่นิวยอร์ก ISP ของเธอในนิวยอร์กจะไม่สามารถเห็นการเข้าชมเว็บใด ๆ ของเธอ ในความเป็นจริงสิ่งที่ ISP จะเห็นก็คือเธอได้เข้ารหัสข้อมูลไปมาระหว่างคอมพิวเตอร์และเซิร์ฟเวอร์ VPN ที่เธอเชื่อมต่ออยู่ ไม่มีอะไรอีกแล้ว.

VPN ไม่ทำให้ผู้ใช้ไม่ระบุชื่อ (แม้ว่าบริการ VPN เชิงพาณิชย์ส่วนใหญ่จะเพิ่มเลเยอร์ของการไม่เปิดเผยตัวตนโดยให้ผู้ใช้แบ่งปันที่อยู่ IP) มันให้อุโมงค์ที่เข้ารหัสระหว่างคอมพิวเตอร์ของคุณกับเซิร์ฟเวอร์ VPN ที่คุณเชื่อมต่ออยู่เท่านั้น ผู้ใดก็ตามที่ทำงานเซิร์ฟเวอร์ VPN จะสามารถสอดแนมในกิจกรรมออนไลน์ของคุณได้แม้ว่าบริการ VPN ที่มีชื่อเสียงจะไม่อ้างสิทธิ์ในนโยบายความเป็นส่วนตัวของพวกเขา.

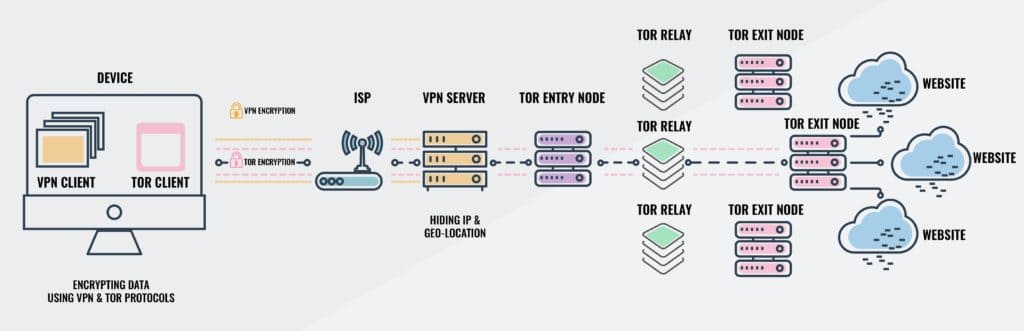

Tor ใช้เพื่อเชื่อมต่อกับเว็บไซต์ใด ๆ ที่คุณเข้าชมแบบไม่ระบุชื่อ คอมพิวเตอร์ของคุณเชื่อมต่อกับโหนดรายการ Tor และการรับส่งข้อมูลทั้งหมดของคุณจะข้ามผ่านการส่งต่อตัวกลางไปยังโหนดออกก่อนที่จะถึงเว็บไซต์ปลายทางในที่สุด. ISP ของคุณจะเห็นว่าคุณกำลังเชื่อมต่อกับโหนดรายการ Tor, ซึ่งเพียงพอที่จะยกคิ้วในหลายกรณี.

การแก้ปัญหาดูเหมือนง่ายพอ. เชื่อมต่อกับ VPN จากนั้นเปิดเบราว์เซอร์ของ Tor และเล่นแบบไม่ระบุตัวตนเป็นการส่วนตัว ISP ของคุณไม่เห็นว่าคุณเชื่อมต่อกับ Tor และ VPN ของคุณไม่สามารถอ่านเนื้อหาของ Tor traffic.

โซลูชันนี้ดูเหมือนจะสร้างความสับสนเล็กน้อยเนื่องจากผู้คนต่างสงสัยว่าการเชื่อมต่อ VPN เป็นสิ่งที่ดีกว่าหรือไม่.

ตัวเลือกที่ง่ายกว่าคือการเชื่อมต่อกับ VPN ของคุณแล้วเปิดเบราว์เซอร์ของ Tor ตัวเลือกที่ซับซ้อนมากขึ้นคือการทำอีกทางหนึ่ง สิ่งนี้ต้องการการเชื่อมต่อเชลล์ที่ปลอดภัยระยะไกลไปยังเซิร์ฟเวอร์ VPN หรือไคลเอนต์ VPN ที่มีความสามารถนี้ในตัวเป็นตัวเลือกการกำหนดค่า คุณน่าจะเห็นบางสิ่งในสายการใช้ Tor เป็น “พร็อกซี” สำหรับไคลเอนต์ VPN นั่นควรเริ่มต้นการเชื่อมต่อที่ปลอดภัยผ่าน Tor.

Tor ผ่าน VPN

ในการตั้งค่าครั้งแรก, Tor ผ่าน VPN, ISP ของคุณเห็นว่าคอมพิวเตอร์ของคุณกำลังส่งและรับข้อมูลที่เข้ารหัสด้วยเซิร์ฟเวอร์เฉพาะและนั่นคือทั้งหมด เซิร์ฟเวอร์ VPN จะเห็นว่าเชื่อมต่อกับโหนดรายการ Tor และการท่องเว็บทั้งหมดของคุณจะถูกจัดการผ่านเครือข่ายนั้น เว็บไซต์ทั้งหมดในส่วนอื่น ๆ ของ Tor ไม่เห็นข้อมูลที่สามารถระบุตัวบุคคลได้ NordVPN ทำงานกับเซิร์ฟเวอร์ที่เปิดใช้งาน Tor over VPN ไว้ล่วงหน้าดังนั้นคุณไม่จำเป็นต้องใช้เบราว์เซอร์ของ Tor แต่จำไว้ว่า Chrome และเบราว์เซอร์ทั่วไปอื่น ๆ อาจให้ข้อมูลระบุตัวตนอื่น ๆ แก่เว็บไซต์.

VPN ผ่าน Tor

ในการตั้งค่าครั้งที่สอง, VPN ผ่าน Tor, ISP ของคุณเห็นว่าคอมพิวเตอร์ของคุณกำลังสื่อสารกับโหนดรายการ Tor เซิร์ฟเวอร์ VPN ได้รับข้อมูลการเข้าสู่ระบบของคุณจากโหนดการออก Tor ซึ่งถือได้ว่าเป็นข้อมูลที่สามารถระบุตัวบุคคลได้ซึ่งจะเป็นการไม่เปิดเผยตัวตนของ Tor เว็บไซต์ที่คุณเชื่อมต่อจะเห็นที่อยู่ของเซิร์ฟเวอร์ VPN เท่านั้น AirVPN และ BolehVPN เป็นเพียงผู้ให้บริการ VPN สองรายที่อนุญาตให้ผู้ใช้เชื่อมต่อโดยใช้ VPN ผ่าน Tor.

สถานการณ์ที่สอง: เชื่อมต่อ Tor แล้ว VPN

สถานการณ์ที่สอง: เชื่อมต่อ Tor แล้ว VPN

หากผู้ให้บริการ VPN ของคุณเก็บบันทึกกิจกรรมผลประโยชน์ใด ๆ ที่คุณอาจได้รับจากการเชื่อมต่อ Tor จะสูญหายไป.

เป็นส่วนหนึ่งของเครือข่าย Tor

หากคุณพบว่า Tor มีประโยชน์และต้องการสนับสนุนคุณสามารถอาสาสร้างและบำรุงรักษาโหนด Tor ของคุณเองเพื่อให้ผู้อื่นใช้ ตรวจสอบบทช่วยสอนของเราเกี่ยวกับวิธีสร้างรีเลย์ Tor ของคุณเอง แต่ได้รับการเตือนว่าการทำเช่นนั้นมาพร้อมกับความน่าจะเป็นสูงที่การบังคับใช้กฎหมายและ / หรือผู้ให้บริการอินเทอร์เน็ตของคุณจะแจ้งให้ทราบล่วงหน้า คุณจะต้องมีเซิร์ฟเวอร์สำรองหรือคอมพิวเตอร์ที่วางอยู่รอบ ๆ เพื่อทำหน้าที่เป็นโหนด.

คุณยังสามารถตั้งค่าบริการซ่อนของ Tor ซึ่งหมายความว่าคุณสร้างเว็บไซต์หรือบริการที่มีอยู่ใน DarkNet เท่านั้น อีกครั้งสิ่งนี้สามารถดึงดูดความสนใจจาก ISP และการบังคับใช้กฎหมายของคุณได้โดยไม่เหมาะสม แต่ไม่มีอะไรผิดกฎหมายเกี่ยวกับเรื่องนี้ อ่านคู่มือของเราเกี่ยวกับวิธีตั้งค่าบริการซ่อนเร้น.

โปรดทราบว่าการใช้งานรีเลย์รีเลย์หรือบริการที่ซ่อนอยู่นั้นต้องการความเชี่ยวชาญด้านเทคนิคมากกว่าการท่องเว็บด้วยเบราว์เซอร์ของ Tor.

ทอร์นั้นถูกกฎหมาย?

ถึงแม้ว่าจะใช้ ทอร์นั้นถูกกฎหมายอย่างสมบูรณ์, เพียงเชื่อมต่อกับมันเป็นสาเหตุของความสงสัยในบางพื้นที่ของโลก ไม่มีใครเคยเข้าคุกหรือถูกปรับให้ใช้ Tor แต่มีรายงานว่ามีคนถูกถามจาก ISP และผู้บังคับใช้กฎหมายท้องถิ่นเกี่ยวกับพฤติกรรมการเรียกดูของพวกเขาเพียงเพราะบันทึกของ ISP แสดงว่าพวกเขากำลังเชื่อมต่อกับ Tor.

ผู้ที่เรียกใช้รีเลย์ Tor ได้รับการเตือนว่าในที่สุดพวกเขาจะได้รับการติดต่อจาก ISP หรือหน่วยงานบังคับใช้กฎหมายในท้องถิ่นอาจทั้งสองอย่างเกี่ยวกับกิจกรรมผิดกฎหมายออนไลน์ที่เชื่อมโยงกับที่อยู่ IP ที่ใช้โดยรีเลย์ ในทุกกรณีเพียงแจ้งเอนทิตีเหล่านี้ว่าที่อยู่ IP ที่เป็นปัญหาถูกกำหนดให้กับโหนดของเครือข่าย Tor และไม่มีบันทึกใด ๆ ถูกเก็บไว้บนเซิร์ฟเวอร์นั้นเพียงพอ.

ใครใช้ Tor?

จำนวนคนที่เข้าถึงอินเทอร์เน็ตผ่าน Tor เปลี่ยนแปลงเกือบทุกวัน ระหว่างเดือนสิงหาคม 2555 ถึงเดือนกรกฎาคม 2556 สถาบันอินเทอร์เน็ตฟอร์ดและมหาวิทยาลัยออกซ์ฟอร์ดคำนวณว่า“ มีผู้คนมากกว่า 126,000 คนที่ใช้อินเทอร์เน็ตผ่านทอร์ทุกวันจากสหรัฐอเมริกา” สิ่งนี้แปลได้ว่าอยู่ระหว่าง .025% และ. 05% ของผู้ใช้อินเทอร์เน็ตในสหรัฐอเมริกา.

จากการอ้างสิทธิ์ของพวกเขาไม่มีสถิติจากบุคคลที่ TorProject เกี่ยวกับสิ่งที่ฐานผู้ใช้ของพวกเขากำลังออนไลน์หรือเนื้อหาประเภทใดที่พวกเขากำลังเข้าถึง เป็นการเดิมพันที่ปลอดภัยที่ผู้ใช้ส่วนใหญ่ของ Tor นั้นถูกต้องตามกฎหมายเพียงพยายามรักษาตนโดยไม่เปิดเผยตัวตนด้วยเหตุผลที่ชัดเจน.

- ผู้สื่อข่าว ผู้ที่ปกป้องแหล่งที่มาของพวกเขา,

- โบ พยายามรักษางานของพวกเขา,

- เจ้าหน้าที่บังคับใช้กฎหมาย พยายามติดตามอาชญากรและไม่ระเบิดความครอบคลุมในกระบวนการ,

- ผู้เชี่ยวชาญด้านไอทีขององค์กร ทำการทดสอบความปลอดภัยบนเครือข่ายของตนเอง,

- และกลุ่มผู้ใช้รายอื่นที่ต้องการความไม่เปิดเผยตัวตนที่ทอร์ให้เพื่อทำงานของพวกเขา.

สำหรับรายการที่รัดกุมยิ่งขึ้นเกี่ยวกับการใช้งานแบบไม่ระบุชื่อที่เป็นไปได้โปรดดูคำอธิบายของฐานผู้ใช้ของ Tor.

ทางเลือกของ Tor

สิ่งหนึ่งที่เห็นได้ชัดคือ Tor ยังไม่เสร็จ ถึงแม้จะมีบางคนถามตัวเองว่า“ โอเค มีอะไรอีกบ้างที่นั่น?” คุณโชคดี เมื่อมันเกิดขึ้นมีเครื่องมืออื่น ๆ สำหรับผู้ที่ต้องการหลีกเลี่ยงการถูกติดตาม นี่คือบางส่วนของความนิยมมากที่สุดที่มีอยู่ในปัจจุบัน.

I2P

เช่นเดียวกับ Tor, I2P หรือโครงการอินเทอร์เน็ตที่มองไม่เห็นใช้ฐานข้อมูลเครือข่ายแบบกระจายและการเลือกแบบเพื่อนสำหรับการรับส่งข้อมูลแบบไม่ระบุชื่อ นอกจากนี้ยังมีความอ่อนไหวต่อการโจมตีการวิเคราะห์ปริมาณการใช้ I2P มีประโยชน์มากกว่า Tor เพื่อนถูกเลือกผ่านการทำโปรไฟล์และการจัดอันดับอย่างต่อเนื่อง นอกจากนี้ยังมีขนาดเล็กพอที่จะมีบล็อกที่ใช้งานอยู่หากมีเพื่อป้องกันการเข้าถึง.

เช่นเดียวกับ Tor, I2P หรือโครงการอินเทอร์เน็ตที่มองไม่เห็นใช้ฐานข้อมูลเครือข่ายแบบกระจายและการเลือกแบบเพื่อนสำหรับการรับส่งข้อมูลแบบไม่ระบุชื่อ นอกจากนี้ยังมีความอ่อนไหวต่อการโจมตีการวิเคราะห์ปริมาณการใช้ I2P มีประโยชน์มากกว่า Tor เพื่อนถูกเลือกผ่านการทำโปรไฟล์และการจัดอันดับอย่างต่อเนื่อง นอกจากนี้ยังมีขนาดเล็กพอที่จะมีบล็อกที่ใช้งานอยู่หากมีเพื่อป้องกันการเข้าถึง.

Freenet

![]() ซึ่งแตกต่างจาก Tor, Freenet ไม่พึ่งพาจุดเข้าและออกเฉพาะ ผู้ใช้เชื่อมต่อกับ Freenet แทนโดยใช้คอมพิวเตอร์ของเพื่อน หากคุณไม่มีเพื่อนใน Freenet คุณมีตัวเลือกในการเชื่อมต่อผ่านคอมพิวเตอร์ของคนแปลกหน้า แต่ก็ถือว่าปลอดภัยน้อยกว่าการเชื่อมต่อกับคอมพิวเตอร์ของเพื่อนที่เชื่อถือได้ Freenet ยังเป็นบริการกระจายไฟล์ที่จัดเก็บไฟล์ที่เข้ารหัสไว้ในฮาร์ดไดรฟ์ของคอมพิวเตอร์ทั่วทั้งเครือข่าย เนื่องจากการเข้ารหัสมันไม่น่าเป็นไปได้ที่ผู้ใช้จะสามารถกำหนดได้ว่าไฟล์นั้นคืออะไร.

ซึ่งแตกต่างจาก Tor, Freenet ไม่พึ่งพาจุดเข้าและออกเฉพาะ ผู้ใช้เชื่อมต่อกับ Freenet แทนโดยใช้คอมพิวเตอร์ของเพื่อน หากคุณไม่มีเพื่อนใน Freenet คุณมีตัวเลือกในการเชื่อมต่อผ่านคอมพิวเตอร์ของคนแปลกหน้า แต่ก็ถือว่าปลอดภัยน้อยกว่าการเชื่อมต่อกับคอมพิวเตอร์ของเพื่อนที่เชื่อถือได้ Freenet ยังเป็นบริการกระจายไฟล์ที่จัดเก็บไฟล์ที่เข้ารหัสไว้ในฮาร์ดไดรฟ์ของคอมพิวเตอร์ทั่วทั้งเครือข่าย เนื่องจากการเข้ารหัสมันไม่น่าเป็นไปได้ที่ผู้ใช้จะสามารถกำหนดได้ว่าไฟล์นั้นคืออะไร.

JonDoFox

ตัวระบุชื่อเส้นทางชนิดหัวหอมอื่นสำหรับการท่องเว็บ JonDoFox เป็นโปรไฟล์สำหรับ Mozilla Firefox หรือ Firefox ESR คอมพิวเตอร์ของผู้ใช้เชื่อมต่อกับชุดของตัวดำเนินการ Mix ที่ไม่เปิดเผยชื่อการเข้าชมเว็บของผู้ใช้และห่อไว้ในการเข้ารหัสหลายชั้น เช่นเดียวกับ Freenet ขนาดเครือข่ายมีขนาดเล็กกว่าของ Tor มาก นี่เป็นหลักเนื่องจากกระบวนการรับรองของพวกเขา เพื่อให้คุณเป็นผู้ดำเนินการผสมคุณต้องผ่านกระบวนการรับรองของพวกเขา ในทางทฤษฎีสิ่งนี้อาจลดโอกาสที่ผู้โจมตีจะแอบเข้าไปในเซิร์ฟเวอร์ที่ถูกดัดแปลง แต่ข้อเรียกร้องดังกล่าวจะต้องถูกทดสอบในสภาพแวดล้อมจำลอง.

ตัวระบุชื่อเส้นทางชนิดหัวหอมอื่นสำหรับการท่องเว็บ JonDoFox เป็นโปรไฟล์สำหรับ Mozilla Firefox หรือ Firefox ESR คอมพิวเตอร์ของผู้ใช้เชื่อมต่อกับชุดของตัวดำเนินการ Mix ที่ไม่เปิดเผยชื่อการเข้าชมเว็บของผู้ใช้และห่อไว้ในการเข้ารหัสหลายชั้น เช่นเดียวกับ Freenet ขนาดเครือข่ายมีขนาดเล็กกว่าของ Tor มาก นี่เป็นหลักเนื่องจากกระบวนการรับรองของพวกเขา เพื่อให้คุณเป็นผู้ดำเนินการผสมคุณต้องผ่านกระบวนการรับรองของพวกเขา ในทางทฤษฎีสิ่งนี้อาจลดโอกาสที่ผู้โจมตีจะแอบเข้าไปในเซิร์ฟเวอร์ที่ถูกดัดแปลง แต่ข้อเรียกร้องดังกล่าวจะต้องถูกทดสอบในสภาพแวดล้อมจำลอง.

GNUnet

GNUnet เป็นเครื่องมือแบ่งปันไฟล์แบบเพียร์ทูเพียร์ที่อาศัยกลุ่มใหญ่เพื่อทำให้ข้อมูลส่วนตัวของผู้ที่แนบกับกลุ่มนั้นสับสน บุคคลในกลุ่มนั้นไม่สามารถแยกความแตกต่างจากผู้ใช้รายอื่นโดยผู้ใดนอกจากผู้ริเริ่มของกลุ่ม.

GNUnet เป็นเครื่องมือแบ่งปันไฟล์แบบเพียร์ทูเพียร์ที่อาศัยกลุ่มใหญ่เพื่อทำให้ข้อมูลส่วนตัวของผู้ที่แนบกับกลุ่มนั้นสับสน บุคคลในกลุ่มนั้นไม่สามารถแยกความแตกต่างจากผู้ใช้รายอื่นโดยผู้ใดนอกจากผู้ริเริ่มของกลุ่ม.

ทางเลือก Tor ยังคงอยู่ในการพัฒนา

โครงการต่อไปนี้ยังอยู่ในระหว่างการพัฒนา แต่กำลังทำงานเพื่อสร้างเครือข่ายที่ไม่เปิดเผยชื่อที่แข็งแกร่งยิ่งขึ้น แต่สำหรับแอปพลิเคชันที่เฉพาะเจาะจงมากขึ้น Tor ถูกสร้างขึ้นเป็นประเภทสามัญขนาดเดียวเหมาะกับโซลูชันทั้งหมดสำหรับการใช้งานเว็บโดยไม่ระบุชื่อ โครงการเหล่านี้มุ่งเน้นไปที่แอปพลิเคชันเฉพาะของการใช้เว็บ.

Aqua / ฝูง

Aqua เป็นเครือข่ายการแชร์ไฟล์ที่ออกแบบมาเพื่อไม่ระบุชื่อโดยสมบูรณ์ในขณะที่ Herd เป็นเครือข่าย Voice over IP แบบไม่ระบุชื่อ นักออกแบบกำลังหาวิธีดึงข้อมูลเมตาออกจากการรับส่งข้อมูลเครือข่ายซึ่งเป็นวิธีหลักในการติดตามไคลเอ็นต์และเซิร์ฟเวอร์ที่ไคลเอ็นต์กำลังสื่อสารด้วย.

Vuvuzela / Alpenhorn

อัลเพนฮอร์นเป็นครั้งที่สองของ Vuvuzela ตั้งชื่อตามเสียงฮอร์นที่ใช้ในการแข่งขันฟุตบอลในละตินอเมริกาและแอฟริกา อัลเพนฮอร์นเป็นโปรแกรมแชทฟรีเมตาดาต้าที่ไม่ระบุชื่อซึ่งสามารถปรับขนาดให้เหมาะกับผู้ใช้หลายล้านคนในทางทฤษฎี คาดว่าเบต้าสาธารณะในอนาคตอันใกล้.

ไม่เห็นด้วย

หากการไม่เปิดเผยตัวตนมีความสำคัญต่อคุณมากกว่าความล่าช้าดังนั้น Dissent จึงเสนอตัวตนที่แข็งแกร่งที่สุด เนื่องจากเวลาแฝงที่สูงขึ้นและแบนด์วิดท์ต่ำจึงไม่เห็นด้วยกับการเขียนบล็อกไมโครบล็อกหรือแม้แต่การสื่อสารประเภท IRC วิธีการทำงานของ Dissent นั้นค่อนข้างง่าย แต่แบนด์วิดท์หนัก เมื่อไคลเอ็นต์หนึ่งส่งสิ่งใดไคลเอ็นต์อื่นทั้งหมดจะส่งแพ็กเกจที่มีขนาดเท่ากัน แทนที่จะใช้การกำหนดเส้นทาง onion Dissent อาศัย DC-nets ซึ่งเป็นอัลกอริธึมการเข้ารหัสของการรับประทานอาหาร รวมเข้ากับอัลกอริทึมแบบสุ่มที่ตรวจสอบได้และคุณจะจบลงด้วยการออกแบบที่ไม่ระบุชื่อมากที่สุดที่นักวิจัยมองหาในวันนี้.

เป็นระลอกคลื่นน้อย

การแชร์ไฟล์แบบไม่ระบุชื่อกำลังเป็นที่ต้องการอย่างมาก Riffle เป็นอีกหนึ่งความพยายามในการมอบวิธีที่ไม่ระบุตัวตนเพื่อให้ผู้ใช้สามารถแชร์ไฟล์ทุกขนาดได้ อย่างไรก็ตามมันไม่ได้มีไว้เพื่อแทนที่ Tor ส่วนใหญ่เป็นเพราะการแชร์ไฟล์ผ่าน Tor ทำให้ไม่เปิดเผยชื่อ Riffle มีจุดประสงค์เพื่อเพิ่ม Tor โดยให้ผู้ใช้ Tor มีวิธีที่ไม่ระบุตัวตนอย่างแท้จริงในการแชร์ไฟล์โดยไม่สำลักเครือข่าย Tor ได้รับแรงบันดาลใจจาก Dissent Riffle ยังใช้อัลกอริธึมการสลับแบบ แต่ลดอัลกอริธึมการเข้ารหัส DC-net.

ปฏิวาท

Riposte ได้รับแรงบันดาลใจจาก Dissent แต่มุ่งเน้นไปที่ไมโครบล็อก ขณะนี้ไมโครบล็อกเป็นขอบเขตของ Twitter, Pinterest และบริการอื่น ๆ ที่ผู้ใช้อัปเดต “บล็อก” ของพวกเขาด้วยตัวอย่างข้อมูลขนาดเล็กเช่นคำพูดจากบุคคลที่มีชื่อเสียงหรือคำขอเพื่อรับข้อเสนอแนะ Riffle ได้รับการออกแบบมาเพื่อให้ผู้ใช้งานสามารถบล็อกไมโครบล็อกโดยไม่ระบุตัวตนโดยเสียค่าใช้จ่ายที่ความเร็วอินเทอร์เน็ต ตามรอยเท้าของ Dissent Riposte ยังใช้การตั้งค่าชนิด DC-net สำหรับการซ่อนการส่งต้นฉบับในพายุของการส่งบิตข้อมูลแบบสุ่มขนาดเดียวกัน.

โครงการทอร์

สุดท้ายเป็นโบนัสเพิ่มเติมนี่คือรายการของโครงการอื่น ๆ ทั้งหมดในผลงานที่ TorProject ทุกคนมีความสนใจในการรักษาความเป็นส่วนตัวทางอินเทอร์เน็ตสำหรับทุกคนที่ต้องการใช้ผลิตภัณฑ์ของตน สิ่งเหล่านี้บางอย่างค่อนข้างชัดเจนและเป็นมิตรกับผู้ใช้ในขณะที่คนอื่นอยู่เบื้องหลัง มีไลบรารีการเขียนโปรแกรมสองแบบที่แตกต่างกันสำหรับนักพัฒนาซอฟต์แวร์เพื่อให้ผลิตภัณฑ์สามารถสื่อสารกับ The Onion Network ได้.

เบราว์เซอร์ของ Tor

นี่คือสิ่งที่คนส่วนใหญ่ใช้ในการเข้าถึง Tor มันง่ายมากที่จะได้มาและใช้งาน เบราว์เซอร์เป็น Mozilla Firefox เวอร์ชันที่ปรับแต่งตามความต้องการดังนั้นจึงมีลักษณะและให้ความรู้สึกเหมือนกับเว็บเบราว์เซอร์อื่น ๆ การปรับแต่งถูกออกแบบมาเพื่อไม่ทิ้งร่องรอยการท่องเว็บของคุณบนคอมพิวเตอร์ เพียงดาวน์โหลดไฟล์บีบอัดสำหรับระบบปฏิบัติการของคุณไม่ว่าจะเป็น Windows, MacOS หรือ Linux แยกไปยังโฟลเดอร์ของตัวเองเรียกใช้ไฟล์ปฏิบัติการภายในโฟลเดอร์นั้นและท่องไปยังเนื้อหาหัวใจของคุณโดยไม่เปิดเผยตัว เมื่อคุณปิดเบราว์เซอร์การสืบค้นทั้งหมดของคุณจะถูกล้างออกจากหน่วยความจำ เฉพาะบุ๊กมาร์กและการดาวน์โหลดของคุณเท่านั้น.

.เว็บไซต์หัวหอม

เหล่านี้เป็นเว็บไซต์ที่เข้าถึงได้เฉพาะในเครือข่าย Tor และรู้ว่าจะไปที่ไหน มีเครื่องมือค้นหาพิเศษเช่น Onion.city และ Onion.to รวมถึงโฮสต์ของผู้อื่น โปรดจำไว้ว่าแม้ว่าจะมีการหลอกลวงหลอกลวงและ honeypots เกลื่อนกลาดไปทั่ว DarkNet ระวังสิ่งที่คุณคลิก นอกจากนี้ยังมีภาพที่น่ารำคาญในภาพ คุณได้รับการเตือน.

เหล่านี้เป็นเว็บไซต์ที่เข้าถึงได้เฉพาะในเครือข่าย Tor และรู้ว่าจะไปที่ไหน มีเครื่องมือค้นหาพิเศษเช่น Onion.city และ Onion.to รวมถึงโฮสต์ของผู้อื่น โปรดจำไว้ว่าแม้ว่าจะมีการหลอกลวงหลอกลวงและ honeypots เกลื่อนกลาดไปทั่ว DarkNet ระวังสิ่งที่คุณคลิก นอกจากนี้ยังมีภาพที่น่ารำคาญในภาพ คุณได้รับการเตือน.

Orbot

คุณสามารถเข้าถึงเครือข่าย Tor บนอุปกรณ์ Android ของคุณโดยใช้ Orbot Orbot สร้างพร็อกซี Tor ในอุปกรณ์ของคุณเพื่อให้ปริมาณการใช้งานอินเทอร์เน็ตทั้งหมดจากอุปกรณ์ของคุณผ่านเครือข่าย Tor นั่นหมายความว่าแอพทั้งหมดในโทรศัพท์หรือแท็บเล็ตของคุณจะมีการรับส่งข้อมูลผ่าน Tor ด้วยเช่นกัน แน่นอนว่าแอพบางตัวได้รับการออกแบบมาไม่ให้เปิดเผยตัวและจะทำลายการไม่เปิดเผยตัวตนที่จัดทำโดยเครือข่าย Tor การไม่เปิดเผยตัวตนที่แท้จริงต้องการเพียงไม่กี่ขั้นตอนในการตรวจสอบให้แน่ใจว่าผู้ทำ tattlers นั้นถูกปิดใช้งานหรืออย่างน้อยที่สุดก็ไม่ได้ทำงานในขณะที่คุณกำลังเข้าหา อย่าลืมปิดใช้งานการซิงค์อัตโนมัติและปิดแอพใด ๆ ที่ลงชื่อเข้าใช้บัญชีของคุณโดยอัตโนมัติเช่น Gmail, Yahoo !, Facebook, Twitter และอื่น ๆ.

คุณสามารถเข้าถึงเครือข่าย Tor บนอุปกรณ์ Android ของคุณโดยใช้ Orbot Orbot สร้างพร็อกซี Tor ในอุปกรณ์ของคุณเพื่อให้ปริมาณการใช้งานอินเทอร์เน็ตทั้งหมดจากอุปกรณ์ของคุณผ่านเครือข่าย Tor นั่นหมายความว่าแอพทั้งหมดในโทรศัพท์หรือแท็บเล็ตของคุณจะมีการรับส่งข้อมูลผ่าน Tor ด้วยเช่นกัน แน่นอนว่าแอพบางตัวได้รับการออกแบบมาไม่ให้เปิดเผยตัวและจะทำลายการไม่เปิดเผยตัวตนที่จัดทำโดยเครือข่าย Tor การไม่เปิดเผยตัวตนที่แท้จริงต้องการเพียงไม่กี่ขั้นตอนในการตรวจสอบให้แน่ใจว่าผู้ทำ tattlers นั้นถูกปิดใช้งานหรืออย่างน้อยที่สุดก็ไม่ได้ทำงานในขณะที่คุณกำลังเข้าหา อย่าลืมปิดใช้งานการซิงค์อัตโนมัติและปิดแอพใด ๆ ที่ลงชื่อเข้าใช้บัญชีของคุณโดยอัตโนมัติเช่น Gmail, Yahoo !, Facebook, Twitter และอื่น ๆ.

OrFox

เพื่อไปกับ Orbot นอกจากนี้ยังมีเบราว์เซอร์สำหรับอุปกรณ์ Android ที่ให้คุณท่องเน็ตโดยใช้ Tor อย่างไรก็ตามสิ่งนี้ใช้ได้กับการท่องเว็บในเบราว์เซอร์เท่านั้น แอพอื่น ๆ ทั้งหมดในอุปกรณ์ Android ของคุณจะสื่อสารผ่านสายการจราจรปกติโดยไม่ต้องเปิดเผยตัวตนของเราเตอร์หัวหอม.

เพื่อไปกับ Orbot นอกจากนี้ยังมีเบราว์เซอร์สำหรับอุปกรณ์ Android ที่ให้คุณท่องเน็ตโดยใช้ Tor อย่างไรก็ตามสิ่งนี้ใช้ได้กับการท่องเว็บในเบราว์เซอร์เท่านั้น แอพอื่น ๆ ทั้งหมดในอุปกรณ์ Android ของคุณจะสื่อสารผ่านสายการจราจรปกติโดยไม่ต้องเปิดเผยตัวตนของเราเตอร์หัวหอม.

เสื้อหางยาว

นี่อาจเป็นการใช้ประโยชน์สูงสุดของ Tor มันเป็น “ระบบปฏิบัติการสด” ที่รันได้ทั้งจากซีดีหรือไดรฟ์หัวแม่มือ USB หรือเมมโมรี่สติ๊ก ใส่สิ่งนี้ลงในคอมพิวเตอร์ก่อนที่จะรีสตาร์ท หากการตั้งค่า BIO ของคอมพิวเตอร์ถูกต้องมันจะโหลดก้อยแทนระบบปฏิบัติการที่โหลดบนฮาร์ดไดรฟ์ของคอมพิวเตอร์ สมบูรณ์แบบสำหรับการใช้คอมพิวเตอร์ที่ไม่ได้เป็นของคุณสำหรับการท่องเว็บโดยไม่ระบุชื่อและไม่ทิ้งร่องรอยการท่องเว็บของคุณได้ทุกที่บนคอมพิวเตอร์ ฮาร์ดไดรฟ์ภายในของคอมพิวเตอร์ไม่ได้ถูกแตะต้องขณะที่คอมพิวเตอร์กำลังเรียกใช้ Tails และหน่วยความจำของคอมพิวเตอร์จะถูกลบเมื่อทำการบู๊ตใหม่ นอกจากนี้คุกกี้หรือไฟล์อินเทอร์เน็ตชั่วคราวที่โหลดลงในก้อยจะไม่ถูกบันทึกลงในซีดีหรือไดรฟ์หัวแม่มือขณะที่ใช้งานดังนั้นจะหายไปทันทีที่รีสตาร์ทคอมพิวเตอร์.

นี่อาจเป็นการใช้ประโยชน์สูงสุดของ Tor มันเป็น “ระบบปฏิบัติการสด” ที่รันได้ทั้งจากซีดีหรือไดรฟ์หัวแม่มือ USB หรือเมมโมรี่สติ๊ก ใส่สิ่งนี้ลงในคอมพิวเตอร์ก่อนที่จะรีสตาร์ท หากการตั้งค่า BIO ของคอมพิวเตอร์ถูกต้องมันจะโหลดก้อยแทนระบบปฏิบัติการที่โหลดบนฮาร์ดไดรฟ์ของคอมพิวเตอร์ สมบูรณ์แบบสำหรับการใช้คอมพิวเตอร์ที่ไม่ได้เป็นของคุณสำหรับการท่องเว็บโดยไม่ระบุชื่อและไม่ทิ้งร่องรอยการท่องเว็บของคุณได้ทุกที่บนคอมพิวเตอร์ ฮาร์ดไดรฟ์ภายในของคอมพิวเตอร์ไม่ได้ถูกแตะต้องขณะที่คอมพิวเตอร์กำลังเรียกใช้ Tails และหน่วยความจำของคอมพิวเตอร์จะถูกลบเมื่อทำการบู๊ตใหม่ นอกจากนี้คุกกี้หรือไฟล์อินเทอร์เน็ตชั่วคราวที่โหลดลงในก้อยจะไม่ถูกบันทึกลงในซีดีหรือไดรฟ์หัวแม่มือขณะที่ใช้งานดังนั้นจะหายไปทันทีที่รีสตาร์ทคอมพิวเตอร์.

แขน

คุณได้รับการแนะนำให้รู้จักกับ Arm ในตอนท้ายของบทความ“ How to build Tor หรือโหนดของคุณเอง” Arm เป็นจอภาพที่ใช้บรรทัดคำสั่งสำหรับรีเลย์ Tor มันแสดงข้อมูลเรียลไทม์สำหรับรีเลย์หรือบริดจ์ในเครือข่าย Tor สิ่งนี้จะช่วยคุณจับตามองรีเลย์ของคุณโดยจัดทำสถิติตัวชี้วัดและรายงานสุขภาพ คุณสามารถเรียนรู้ว่ามีผู้ใช้ Tor กี่คนที่เข้าถึง Tor ผ่านรีเลย์ของคุณหรือใช้แบนด์วิดท์ที่มีอยู่ของคุณเท่าใดในการสนับสนุน Tor.

คุณได้รับการแนะนำให้รู้จักกับ Arm ในตอนท้ายของบทความ“ How to build Tor หรือโหนดของคุณเอง” Arm เป็นจอภาพที่ใช้บรรทัดคำสั่งสำหรับรีเลย์ Tor มันแสดงข้อมูลเรียลไทม์สำหรับรีเลย์หรือบริดจ์ในเครือข่าย Tor สิ่งนี้จะช่วยคุณจับตามองรีเลย์ของคุณโดยจัดทำสถิติตัวชี้วัดและรายงานสุขภาพ คุณสามารถเรียนรู้ว่ามีผู้ใช้ Tor กี่คนที่เข้าถึง Tor ผ่านรีเลย์ของคุณหรือใช้แบนด์วิดท์ที่มีอยู่ของคุณเท่าใดในการสนับสนุน Tor.

สมุดแผนที่

Atlas เป็นเว็บแอปพลิเคชันที่ให้ข้อมูลเกี่ยวกับสถานะปัจจุบันของรีเลย์เครือข่ายของ Tor พิมพ์ชื่อของรีเลย์ลงในช่องค้นหาที่ด้านบนของเว็บไซต์และรับภาพรวมพื้นฐานของสถานะปัจจุบัน คลิกที่ชื่อเล่นของรีเลย์เพื่อรับรายงานที่มีรายละเอียดมากขึ้นพร้อมกับคำอธิบายของแฟล็กทั้งหมดที่ใช้กับโหนดนั้น.

Atlas เป็นเว็บแอปพลิเคชันที่ให้ข้อมูลเกี่ยวกับสถานะปัจจุบันของรีเลย์เครือข่ายของ Tor พิมพ์ชื่อของรีเลย์ลงในช่องค้นหาที่ด้านบนของเว็บไซต์และรับภาพรวมพื้นฐานของสถานะปัจจุบัน คลิกที่ชื่อเล่นของรีเลย์เพื่อรับรายงานที่มีรายละเอียดมากขึ้นพร้อมกับคำอธิบายของแฟล็กทั้งหมดที่ใช้กับโหนดนั้น.

การขนส่งที่เสียบได้

ใช้เพื่อเปลี่ยนวิธีการแสดงข้อมูลของคุณ นี่เป็นอีกวิธีในการทำให้คุณเชื่อมต่อกับ Tor เอนทิตีบางแห่งเริ่มบล็อกทราฟฟิก Tor โดยอิงจากทราฟฟิกเองไม่ใช่ที่อยู่ IP ของรีเลย์หรือบริดจ์ที่ใช้เชื่อมต่อกับเครือข่าย Pluggable Transports เปลี่ยนรูปลักษณ์และความรู้สึกของทราฟฟิก Tor ให้ดูเหมือนเป็นทราฟฟิกแบบปกติและไม่เหมือน Tor เพื่อหลบหนีการตรวจจับ.

ใช้เพื่อเปลี่ยนวิธีการแสดงข้อมูลของคุณ นี่เป็นอีกวิธีในการทำให้คุณเชื่อมต่อกับ Tor เอนทิตีบางแห่งเริ่มบล็อกทราฟฟิก Tor โดยอิงจากทราฟฟิกเองไม่ใช่ที่อยู่ IP ของรีเลย์หรือบริดจ์ที่ใช้เชื่อมต่อกับเครือข่าย Pluggable Transports เปลี่ยนรูปลักษณ์และความรู้สึกของทราฟฟิก Tor ให้ดูเหมือนเป็นทราฟฟิกแบบปกติและไม่เหมือน Tor เพื่อหลบหนีการตรวจจับ.

ต้นกำเนิด

นี่คือไลบรารีที่ผู้พัฒนาหันไปใช้เพื่อสร้างโปรแกรมเพื่อโต้ตอบกับ Tor แขนเป็นตัวอย่างหนึ่งของโปรแกรมดังกล่าว.

นี่คือไลบรารีที่ผู้พัฒนาหันไปใช้เพื่อสร้างโปรแกรมเพื่อโต้ตอบกับ Tor แขนเป็นตัวอย่างหนึ่งของโปรแกรมดังกล่าว.

OONI

ในขณะที่ Atlas เป็นเว็บไซต์ที่แสดงสถานะของเครือข่ายทอร์ OONI เป็นเว็บไซต์ที่แสดงสถานะการเซ็นเซอร์ในโลกปัจจุบัน ทำได้โดยการตรวจสอบอินเทอร์เน็ตโดยใช้ผลลัพธ์ที่ดีที่ทราบและเปรียบเทียบผลลัพธ์นั้นกับผลลัพธ์ที่ไม่มีการป้องกันและไม่ได้เข้ารหัส การเปลี่ยนแปลงใด ๆ ในผลลัพธ์เป็นหลักฐานของการดัดแปลงหรือการเซ็นเซอร์.

ในขณะที่ Atlas เป็นเว็บไซต์ที่แสดงสถานะของเครือข่ายทอร์ OONI เป็นเว็บไซต์ที่แสดงสถานะการเซ็นเซอร์ในโลกปัจจุบัน ทำได้โดยการตรวจสอบอินเทอร์เน็ตโดยใช้ผลลัพธ์ที่ดีที่ทราบและเปรียบเทียบผลลัพธ์นั้นกับผลลัพธ์ที่ไม่มีการป้องกันและไม่ได้เข้ารหัส การเปลี่ยนแปลงใด ๆ ในผลลัพธ์เป็นหลักฐานของการดัดแปลงหรือการเซ็นเซอร์.

TorBirdy

นี่เป็นส่วนเสริมสำหรับ Mozilla Thunderbird ที่กำหนดค่าให้ทำงานบนเครือข่าย Tor ลองใช้ Torbutton สำหรับธันเดอร์เบิร์ด.

นี่เป็นส่วนเสริมสำหรับ Mozilla Thunderbird ที่กำหนดค่าให้ทำงานบนเครือข่าย Tor ลองใช้ Torbutton สำหรับธันเดอร์เบิร์ด.

Onionoo

Onionoo เป็นโปรโตคอลบนเว็บที่รับข้อมูลเกี่ยวกับสถานะปัจจุบันของ The Onion Network ข้อมูลนี้ไม่ได้อยู่ในรูปแบบที่มนุษย์สามารถอ่านได้ มันมีไว้เพื่อทำหน้าที่เป็นบริการสำหรับแอปพลิเคชันอื่นเช่น Atlas หรือ Tor2Web.

Onionoo เป็นโปรโตคอลบนเว็บที่รับข้อมูลเกี่ยวกับสถานะปัจจุบันของ The Onion Network ข้อมูลนี้ไม่ได้อยู่ในรูปแบบที่มนุษย์สามารถอ่านได้ มันมีไว้เพื่อทำหน้าที่เป็นบริการสำหรับแอปพลิเคชันอื่นเช่น Atlas หรือ Tor2Web.

พอร์ทัลการวัด

ตามที่ชื่อบอกไว้คุณจะได้รับเมตริกที่เกี่ยวข้องกับเครือข่าย Tor เช่นแบนด์วิดท์ที่มีอยู่และขนาดโดยประมาณของฐานผู้ใช้ปัจจุบัน นักวิจัยใด ๆ ที่มีความสนใจในรายละเอียดสถิติที่เฉพาะเจาะจงเกี่ยวกับเครือข่าย Tor สามารถค้นหาได้ที่นี่หรือส่งคำขอสำหรับตัวชี้วัดที่พวกเขากำลังมองหา.

ตามที่ชื่อบอกไว้คุณจะได้รับเมตริกที่เกี่ยวข้องกับเครือข่าย Tor เช่นแบนด์วิดท์ที่มีอยู่และขนาดโดยประมาณของฐานผู้ใช้ปัจจุบัน นักวิจัยใด ๆ ที่มีความสนใจในรายละเอียดสถิติที่เฉพาะเจาะจงเกี่ยวกับเครือข่าย Tor สามารถค้นหาได้ที่นี่หรือส่งคำขอสำหรับตัวชี้วัดที่พวกเขากำลังมองหา.

เงา

การจำลองเครือข่ายโดยใช้เบราว์เซอร์ Tor จริง สิ่งนี้มีประโยชน์มากที่สุดในการตั้งค่าประเภทห้องปฏิบัติการเมื่อคุณต้องการดูว่า Tor สามารถส่งผลกระทบต่อเครือข่ายของคุณอย่างไรโดยไม่กระทบกับเครือข่ายจริงของคุณ สมบูรณ์แบบสำหรับการทดลองกับ Tor และโปรแกรมอื่น ๆ อีกมากมายก่อนอนุญาตหรือนำไปใช้กับเครือข่ายท้องถิ่นของคุณ.

การจำลองเครือข่ายโดยใช้เบราว์เซอร์ Tor จริง สิ่งนี้มีประโยชน์มากที่สุดในการตั้งค่าประเภทห้องปฏิบัติการเมื่อคุณต้องการดูว่า Tor สามารถส่งผลกระทบต่อเครือข่ายของคุณอย่างไรโดยไม่กระทบกับเครือข่ายจริงของคุณ สมบูรณ์แบบสำหรับการทดลองกับ Tor และโปรแกรมอื่น ๆ อีกมากมายก่อนอนุญาตหรือนำไปใช้กับเครือข่ายท้องถิ่นของคุณ.

Tor2Web

ให้สิทธิ์ผู้ใช้เบราว์เซอร์ที่ไม่ใช่ทอร์เข้าถึงเว็บไซต์ที่ทำงานในบริการซ่อนของ Tor ความคิดคือการอนุญาตให้ผู้ใช้อินเทอร์เน็ตมีทางเลือกในการเสียสละตนโดยไม่เปิดเผยตัวตนในขณะที่ยังอนุญาตให้พวกเขาเข้าถึงข้อมูลที่ซ่อนอยู่ภายในเครือข่ายของ Tor ในขณะเดียวกันก็ไม่เสียสละตัวตนของเว็บไซต์ที่พวกเขาเข้าถึง.

ให้สิทธิ์ผู้ใช้เบราว์เซอร์ที่ไม่ใช่ทอร์เข้าถึงเว็บไซต์ที่ทำงานในบริการซ่อนของ Tor ความคิดคือการอนุญาตให้ผู้ใช้อินเทอร์เน็ตมีทางเลือกในการเสียสละตนโดยไม่เปิดเผยตัวตนในขณะที่ยังอนุญาตให้พวกเขาเข้าถึงข้อมูลที่ซ่อนอยู่ภายในเครือข่ายของ Tor ในขณะเดียวกันก็ไม่เสียสละตัวตนของเว็บไซต์ที่พวกเขาเข้าถึง.

Tor Messenger

ไคลเอนต์ messenger ทันใจที่ใช้เครือข่าย Tor สำหรับการส่งสัญญาณทั้งหมด ปลอดภัยโดยค่าเริ่มต้นด้วยความสามารถข้ามแพลตฟอร์มมันเป็นโปรแกรมแชทที่เหมาะสำหรับทุกคนที่ต้องการรักษาความปลอดภัยและไม่ระบุชื่อ.

ไคลเอนต์ messenger ทันใจที่ใช้เครือข่าย Tor สำหรับการส่งสัญญาณทั้งหมด ปลอดภัยโดยค่าเริ่มต้นด้วยความสามารถข้ามแพลตฟอร์มมันเป็นโปรแกรมแชทที่เหมาะสำหรับทุกคนที่ต้องการรักษาความปลอดภัยและไม่ระบุชื่อ.

txtorcon

นี่คือไลบรารีโปรแกรมเมอร์สำหรับการเขียนแอปพลิเคชันที่ใช้ Python ซึ่งพูดถึงหรือเปิดตัวโปรแกรม Tor มันมียูทิลิตี้ทั้งหมดสำหรับการเข้าถึงวงจรสตรีมฟังก์ชั่นการบันทึกและการบริการที่ซ่อนของ Tor.

นี่คือไลบรารีโปรแกรมเมอร์สำหรับการเขียนแอปพลิเคชันที่ใช้ Python ซึ่งพูดถึงหรือเปิดตัวโปรแกรม Tor มันมียูทิลิตี้ทั้งหมดสำหรับการเข้าถึงวงจรสตรีมฟังก์ชั่นการบันทึกและการบริการที่ซ่อนของ Tor.