Shodan ، فرزند مغز جان متری ، یک موتور جستجوی تخصصی است که به کاربران امکان می دهد اطلاعات حساس را در مورد دستگاههای بی سیم متصل به اینترنت پیدا کنید (به عنوان مثال کامپیوترها ، مانیتورهای کودک ، چاپگرها ، وب کمها ، روترها ، سیستمهای اتوماسیون خانگی ، لوازم هوشمند ، سرورها) با استفاده از فیلترهای مختلف. هر وسیله ای که محافظت نمی شود ، به طور بالقوه برای هر کسی از جمله هکرها ، از Shodan برای یافتن آن ، آسیب پذیر است.

ویکی پدیا آن را “موتور جستجوی بنرهای خدمات ، که ابرداده ای است که سرور برای مشتری ارسال می کند” توصیف می کند. “تفاوت بین Shodan و موتورهای جستجوگر سنتی مانند Google در این است که Shodan دستگاه های IoT (اینترنت اشیا) را فهرست بندی می کند و اطلاعات در دسترس عموم راجع به آنها به جای محتوای وب سایت برمی گرداند.

با Shodan ، هر کسی می تواند دستگاه هایی را پیدا کند که از جزئیات ورود به طور پیش فرض استفاده می کنند ، یک پیکربندی امنیتی جدی و بسیار رایج است. در این مقاله خواهیم آموخت که چگونه می توان از Shodan استفاده کرد تا دستگاه های آسیب پذیر شما را پیدا کرده و آنها را از نظارت عمومی جلوگیری کند.

گاهی اوقات Shodan در رسانه های محبوب (و احساس گرایی) مورد تجاوز بد قرار می گیرد و به سادگی به عنوان روشی آسان برای افراد بد بد پیدا می شود تا اهداف آسیب پذیر را برای هک کردن پیدا کنند. واقعیت این است که Shodan تنها ابزاری نیست که هکر در زرادخانه خود داشته باشد و راه های بسیاری برای مجرمان سایبری وجود دارد که می توانند شکاف های امنیتی را نقض کنند. Shodan ابزاری قدرتمند و آسان برای استفاده در خانه و مشاغل خانگی است تا بتواند در شناسایی دستگاه های آسیب پذیر کمک کند. پس از آن ، محافظت از دستگاه های خود بر عهده شماست.

اما ابتدا بگذارید اصول اولیه Shodan را خلاصه کنیم ، این چیست ، چه کاری انجام می دهد ، چگونه کار می کند ، چقدر هزینه دارد و آیا شایسته شهرت بحث برانگیز آن است؟.

شودان چقدر ترسناک است?

برای کاربر خانگی ، Shodan می تواند کمی شبیه Big Brother باشد. به گفته CNN Business ، محققان Shodan دستگاههای حساس فرماندهی و کنترل را برای نیروگاههای هسته ای پیدا کرده اند. یک وبلاگ CT Access یک سناریوی ترسناک را توصیف می کند که در آن یک کاربر Shodan موفق به دسترسی به یک سیستم کنترل ترافیک شده و تنها با یک دستور ساده ، سیستم را برای آزمایش حالت تنظیم کرده است. اما ابزار سازش این سیستمها با اقدامات امنیتی خردمندانه در خود سیستمها عمومی شد. طبق گفته CSO آنلاین ، “اگر سازمانی در حال افشای داده های حساس به اینترنت است ، مسدود کردن Shodan نمی تواند مشکل را برطرف کند.” در عوض ، کاربران باید از Shodan به عنوان یک ابزار امنیتی به صورت پیشگیرانه استفاده کنند تا دریابند که آیا اطلاعاتی در مورد دستگاه هایشان وجود دارد در دسترس عموم.

Shodan به دلیل تعداد زیادی دستگاه موجود در آنجا که امنیت کمی دارند یا هیچ امنیتی ندارند ، به عنوان ترسناک شناخته شده است. به عنوان مثال ، هنگامی که آنها از رمزهای عبور پیش فرض مانند “مدیر” یا “0000” استفاده می کنند. یافتن دستگاه شما در Shodan باید یک تماس بیدارکننده برای رفع ناسازگاری های امنیتی شما باشد..

از Shodan برای چه چیزی استفاده شده است?

در حالی که Shodan ابزاری مفید برای مجرمان دیجیتال زیرزمینی و سایبر است ، اما برای کاربران و سازمانهای خانگی کاربردهای مثبتی دارد:

- این اجازه می دهد تا در خانه آزمایشکنندگان نفوذ و هکرهای کلاه سفید برای شناسایی آسیب پذیری ها در شبکه های سازمانی

- کاربران خانگی می تواند آسیب پذیری های دستگاه های متصل به اینترنت خود را کشف کرده و تشخیص دهد که آیا شخص دیگری از آنها استفاده می کند. به عنوان مثال ، یک هکر به سرور شما دسترسی پیدا کرده است و آدرس IP آنها چیست?

- داده های ارزشمندی را در مورد دستگاه های IoT (اینترنت اشیاء) در اختیار شما قرار می دهد اهداف تحقیق توسط دانشمندان داده ، مقامات اجرای قانون و متخصصان امنیت سایبر

- Shodan می تواند کمک کند شبکه های مهم زیرساختی را شناسایی کنید ، به عنوان مثال امکانات تصفیه آب که نباید در اینترنت عمومی باشد, مراکز کنترل SCADA از طریق اینترنت و دستگاه های شبکه خانگی IoT که از امنیت برخوردار نیستند ، از یخچال ها تا سیستم های امنیتی خانگی.

- شودان سوء استفاده های اخیر را پیگیری می کند با هدف انواع خاص دستگاه یا استفاده از نرم افزار خاص. به راحتی می توانید کشف کنید که آیا تجارت شما ممکن است در معرض سوءاستفاده امنیتی آسیب پذیر باشد. (حتی می توانید یک فید RSS را برای اطلاع از سوءاستفاده های اخیر IoT تنظیم کنید.) در سال 2016 ، یک اشکال قابل بهره برداری در IIS 6.0 در Microsoft Windows Server 2003 توسط Github گزارش شد. این نرم افزار دیگر توسط مایکروسافت پشتیبانی نمی شود. ایجاد یک جستجوی Shodan یک کار ساده است تا لیست همه (در زمان نوشتن) 597،611 دستگاه محافظت نشده با استفاده از Microsoft-IIS / 6.0.

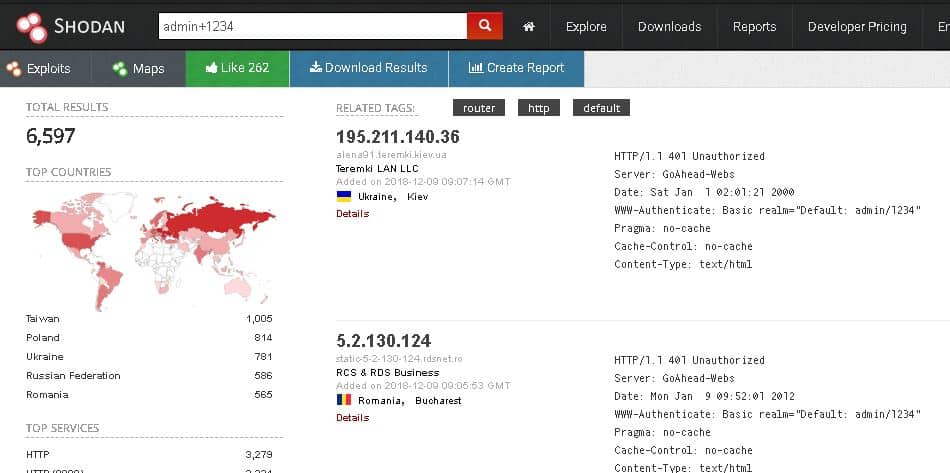

نمونه ای از یک جستجوی محبوب برای شناسایی روترهایی که در بنر خود از نام کاربری / رمز عبور به عنوان مدیر / 1234 استفاده می کنند (منبع: Shodan)

آیا Shodan قانونی است?

یکی از اولین سؤالاتی که افراد ناخواسته می پرسند ، این است که “آیا این قانونی است؟” اسکات هیرشفلد ، دسترسی CT ، از دیدگاه فنی در جواب می گوید ، اظهار داشت: از آنجا که Shodan فقط یک اسکنر بندر عظیم است و دستگاه های آسیب پذیر را در معرض نمایش قرار می دهد (در واقع از اطلاعاتی که کشف می کند استفاده نمی کند) ، قانونی است. “اسکن کردن بندر نقض قانون کلاهبرداری و سوءاستفاده رایانه ای نیست ، زیرا این امر الزام خسارت مربوط به در دسترس بودن یا یکپارچگی دستگاه را برآورده نمی کند.” اسکنرهای معروف مانند nMap و Nessus می توانند تقریباً همان کار را انجام دهند.

چگونه Shodan کار می کند?

آگهی های خدمات و گرفتن بنر

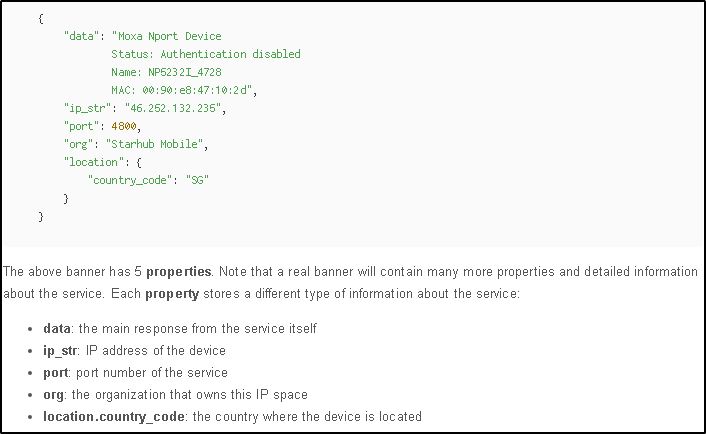

دانستن اینکه یک بنر سرویس چیست ، به درک چگونگی آسیب پذیری دستگاه ها در شواد کمک می کند. شودان با باز کردن خزنده های وب (عنکبوت) که اقدام به گرفتن آگهی های خدمات می کنند ، کار می کند, که اطلاعات عمومی در مورد خدمات یک دستگاه را ارائه می دهند – به عنوان مثال HTTP ، FTP ، SSH ، Telnet ، SNMP و غیره.

اطلاعات ممکن است شامل نام دستگاه و آدرس IP ، چه نرم افزاری است که سرویس در حال اجرا است ، چه گزینه هایی را پشتیبانی می کند و چه خدماتی را ارائه می دهد. بخاطر بسپار ، آگهی ها را می توان جعلی ساخت ، اما آنچه گنجی از اطلاعات بنرهای واقعی را ارائه می دهد!

نمونه ای از یک پرچم ساده شده Shodan (منبع: Shodan)

سست ، یک بنر را می توان با علامت رستوران در درب مقایسه کرد وقتی کار خود را اعلام کرد ساعت شروع کار ، منو و غیره را اعلام می کند. در این سناریو وقتی قفل قفل درب باز می شود و رستوران باز می شود ، به طور خودکار در وب سایت های اینترنتی که دارای ویژگی های رستوران اطلاعات خود را به روز می کند باز کن و بیشتر از حد ممکن مکان و اطلاعات تماس رستوران را نمایش می دهد. به طور مشابه ، یک بنر سرویس اطلاعاتی درباره دستگاهی ارائه می دهد که توسط Shodan قابل بازیابی و نمایش است.

فیلترهای Shodan چیست?

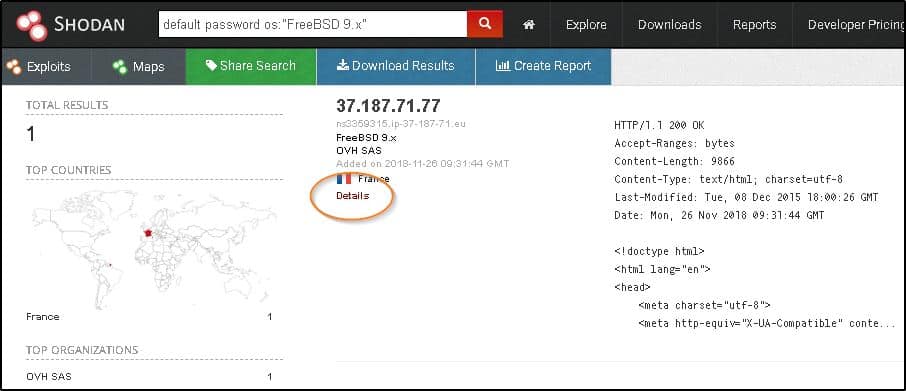

می توانید نتایج جستجو را بر اساس کشور ، شهر ، سازمان ، سیستم عامل ، بازه زمانی ، نام میزبان ، دامنه IP یا محصول فیلتر کنید. دامنه IP یکی از راه های بررسی آسیب پذیری دستگاه های شما است. صفحه نتایج همچنین یک فیلتر خلاصه ، به عنوان مثال ارائه می دهد. کشورهای برتر ، نه هر کشور روی زمین. اگر می خواهید برای یک کشور خاص نتایج بدست آورید ، باید از فیلتر کشور در رشته جستجو خود استفاده کنید ، به عنوان مثال. “کشور پیش فرض گذرواژه: ایالات متحده”. می توانید نتایج مختلف را با چندین فیلتر شیب دهید.

کلیک کردن جزئیات اطلاعات بیشتری درباره دستگاه ارائه می کند ، به عنوان مثال صاحب دستگاه ، درگاههای باز و خدماتی که دستگاه در حال اجرا است. یک هکر کلاه سیاه ممکن است از سوء استفاده در برابر نسخه خاصی از SSH اطلاع داشته باشد. استفاده از Shodan سریع و آسان است تا بتوانید هر رایانه ای را که در وب وجود دارد باز کنید. Voila ، لیستی فوری از اهداف آسیب پذیر.

مثال فیلتر برای دستگاه های FreeBSD با استفاده از رمز عبور پیش فرض (منبع: Shodan)

آدرس های IP عمومی

دستگاه های خانگی دارای یک آدرس IP عمومی هستند ، که (باید) توسط ISP شما محافظت می شود و به روتر شما اختصاص می یابد. مگر اینکه Shodan یک اسکن اینترنتی اخیر انجام داده باشد و IP را که توسط ISP شما اختصاص داده شده است (بسیار بعید به نظر می رسد) ، احتمال دارد که در جستجوی خود ظاهر نشوید. به خاطر داشته باشید که Shodan فقط یک بار خزیدن از کل اینترنت (حدود 500 میلیون دستگاه) را یک بار در ماه تکمیل می کند ، بنابراین اگر می خواهید یک درخواست به روز را برای تأیید عدم خاموش بودن شبکه Shodan انجام دهید ، باید از API Shodan برای اسکن در صورت تقاضا (خدماتی که فقط برای مشترکین پرداخت شده در دسترس است.) سایر دستگاه های متصل به دستگاه شما ، به عنوان مثال چاپگر شما ، شما را با آدرس های IP محلی (خصوصی) شناسایی می کند ، که در جستجوی Shodan نشان داده نمی شود.

چگونه جستجوها را انجام می دهید?

با روشی مشابه یک موتور جستجو سنتی ، شما به سادگی یک رشته جستجو را وارد کرده و بر روی Search کلیک می کنید. مرکز راهنمایی Shodan لیستی جامع از فیلترها را برای محدود کردن نتایج جستجوی شما ارائه می دهد. در زیر چندین نمونه سوال ساده وجود دارد:

- دستگاه های سیسکو را در کالیفرنیا پیدا کنید – شهر سیسکو: کالیفرنیا

- یافتن سرورهای Apache در آلمان – کشور Apache: de

- یافتن همه دستگاه های واقع در نیویورک – شهر: “New York”

توجه داشته باشید: هیچ فاصله ای بین روده بزرگ و مقدار جستجو وجود ندارد ، و اگر از رشته ای با فضای استفاده می کنید ، باید مقدار جستجو را به نقل از آن بپیچید.

چه کسی می تواند از Shodan استفاده کند?

هر کسی می تواند از آن استفاده کند و برای کاربران بدون حساب کاربری رایگان است ، اگرچه جستجوها به دو صفحه نتیجه محدود می شوند. گران ترین برنامه اشتراک در ماه 899 دلار با نتایج نامحدود است.

نکاتی برای غیرفعال کردن دستگاه های شما از شبکه Shodan – [حل شده]

چندین روش برای محافظت از دستگاه های شما وجود دارد اما بهترین کار تا کنون استفاده از VPN برای ماندن در زیر رادار Shodan است.

امنیتی شوادن 101

کاربر خانگی برای محافظت کامل نباید به ISP خود اعتماد کند:

- VPN را نصب کنید. لزوماً هزینه های کلانی برای شما نخواهد بود. بسیاری از آنها رایگان هستند.

- هرگز از تنظیمات پیش فرض استفاده نکنید, به عنوان مثال، کلمه عبور ، نام کاربری و SSID

- ترجیحا یک روتر را مستقیماً از تولید کننده خریداری کنید به جای ISP شما ، زیرا تولید کنندگان معمولاً با تکه های به روز هستند. این ، پس از همه ، تجارت اصلی آنها است

- همیشه نرم افزار خود را به درستی پیکربندی کنید, و آن را مرتبا و به روز نگه دارید

- آیا اطلاعاتی در مورد یخچال شما در اینترنت قابل دسترسی است? از خود بپرسید که آیا دستگاههای شما واقعاً نیاز به اتصال دارند. گاهی اوقات تنظیمات پیش فرض توسط فروشندگان ایمن نیست.

- همیشه از HTTPS استفاده کنید در دستگاه های IoT و تأیید هویت چند عاملی در دسترس است

علاوه بر موارد فوق ، یک رویکرد چند جانبه برای امنیت دستگاههای سازمان بهترین روش برای محافظت از آن است:

- همیشه از VPN استفاده کنید ، به ویژه اگر دستگاه ها را از راه دور مدیریت کنید ، به عنوان مثال. برای پیمانکاران یا تأمین کنندگان خارجی یا خط مشی BYOD را در نظر بگیرید

- محتوای آگهی های خدمات را مرور کنید و آنچه را که به اشتباه و پیام های خوشآمدگویی آشکار می کنید ، مراقب باشید. کمترین اطلاعات برای پرداخت هکر اختصاص داده شده است. آپاچی تامکت به طور پیش فرض تعداد زیادی از اطلاعات مربوط به خدماتی را که یک دستگاه در حال انجام است منتشر می کند. IBM یک راهنمای سریع برای تمیز کردن Apache Tomcat دارد ، و Yeah Hub دستورالعمل های گام به گام برای سخت کردن سرورهای IIS را ارائه می دهد.

- یک سیاست امنیتی سختگیرانه را در سازمان خود اجرا کنید. تهدیدات خودی باعث می شود که تجارت Shodan و هک کردن نرم افزار Dark Web ، تجارت شما را در معرض خطر قرار دهد.

- خدمات قدیمی و استفاده نشده را حذف کنید

- سیستم عامل روتر منبع باز را در نظر بگیرید که قابل تنظیم است و اغلب قابل اطمینان تر از گزینه های تجاری است ، همانطور که توسط حرفهایهای داوطلب IT که این کار را برای عشق به آن انجام می دهند و نه فقط برای پول ، ایجاد و مدیریت می شود. دو گزینه Tomato و DD-WRT وجود دارد.

- برای مدیریت روتر خود به یک آدرس IP اختصاصی که بخشی از مجموعه آدرسهایی که شبکه شما اختصاص داده شده است دسترسی خود را محدود کنید. مدیریت ایمن را تمرین کنید ، به عنوان مثال اجازه ندهید که روتر جزئیات ورود به سیستم را ذخیره کند.

- هرگز انتقال پورت برای دستگاه های IoT یا سرورهای موجود در LAN خود را فعال نکنید. اگر به اینترنت نیاز دارید از طریق اینترنت به دستگاه های خود دسترسی پیدا کنید ، یک سرور VPN خانگی نصب کنید و به جای آن از طریق VPN به شبکه LAN خود دسترسی پیدا کنید.

- به اندازه یک هکر مخفی باشید. به جای اینکه به مهاجمان اجازه دهید بدانید که با اجازه دادن به دیوار آتش خود می توانید یک پیام ICMP مقصد غیرقابل دسترسی را به آدرسهای مورد نظر برای مسدود کردن ارسال کنید ، به اسکناس اجازه دهید. دانستن وجود یک میزبان ، اطلاعات ارزشمندی برای هکرهایی است که از Shodan استفاده می کنند.

- از خط مشی قفل حساب استفاده کنید تا خطر حملات وحشیانه نیرو به شبکه شما کاهش یابد

آیا دستگاه های شما آسیب پذیر هستند یا خیر

برای شروع ، به آدرس IP عمومی خود نیاز دارید. برای یافتن آن ، به سادگی “آدرس IP من” را در Google تایپ کنید.

برای یافتن رایانه خود در Shodan ، در جعبه جستجوی Shodan “net: [آدرس IP عمومی]” (بدون نقل قول) را تایپ کنید. اگر ISP شما وظیفه خود را انجام می دهد ، یک مورد دریافت خواهید کرد 404 پیدا نشد پیام وضعیت. اگر آسیب پذیر باشید ، Shodan جزئیات دستگاه شما را باز می گرداند. ممکن است هکرها آدرس IP عمومی شما را نشناسند اما اگر از نام کاربری و رمزعبور پیش فرض استفاده می کنید ، می توانند با جستجوی دستگاههایی که از جزئیات ورود پیش فرض استفاده می کنند ، شما را پیدا کنند. بهترین راه برای خارج کردن خود از شبکه Shodan با نصب یک VPN ، به عنوان مثال است. OpenVPN.

گزینه های دیگری برای Shodan برای تأیید آسیب پذیری دستگاه های شما:

- اگر Shodan در جستجوی اصلی جزئیات آدرس IP عمومی شما را پیدا نکرد ، می توانید از یک ابزار اسکن کردن پورت آنلاین مانند مخفی کردن نام من برای تأیید پورت هایتان استفاده کنید. آدرس IP عمومی خود را وارد کنید کلیه پورت ها باید در حالت بسته یا فیلتر شده (محافظت شده توسط فایروال یا فیلتر) باشند. اگر از اسم مخفی کردن اسم من برای اسکن کردن آدرس IP محلی خود استفاده می کنید ، باید پیامی دریافت کنید که میزبان در حال افتادن است یا چیزی در امتداد خطوط “،” خطا: سرور حاضر به اسکن این میزبان نیست. “

- Censys شبیه Shodan است اما جدیدتر و کاربر پسند تر است. آدرس IP خود را وارد کنید. اگر دستگاه شما محافظت می شود ، باید پیامی را در این زمینه دریافت کنید ، “ما هیچ سرویس قابل دسترسی عمومی در این هاست پیدا نکردیم و یا میزبان در لیست سیاه ما نیست.”

- اسکنر IoT می تواند اسکن پورت را انجام دهد تا دریابد که آیا هر یک از دستگاه های شما به صورت عمومی در اینترنت قابل دسترسی است.

اسکنرهای Shodan را مسدود کنید

به طور دقیق ، شما دستگاه خود را از Shodan جدا نمی کنید ، شما موتور را از پیدا کردن آن مسدود می کنید. IP Fire می گوید Shodan از 16 اسکنر مختلف برای به روز نگه داشتن فهرست خود استفاده می کند. برای مسدود کردن این اسکنرها می توانید تعاریف میزبان شناخته شده را برای اسکنرهای Shodan در دیواره آتش رایانه خود تنظیم کنید. متأسفانه ، این آدرسهای IP ممکن است در هر زمان تغییر کنند ، بنابراین مجبور خواهید بود که آنها را به عنوان بخشی از روال امنیتی خود به روز کنید. متأسفانه ، VPN ها برای جلوگیری از فایروال ها طراحی شده اند بنابراین یک فایروال ممکن است شما را از درخواست Shodan هشدار دهد ، اما ممکن است شما را از حمله هک کننده محافظت نکند. مسدود کردن اسکنرهای شناخته شده Shodan در شرایطی که شما نمی توانید از VPN استفاده کنید و دستگاههای شما نیاز به چهره عمومی دارند ، رفع سریع است..

VPN را تنظیم کنید

Comparitech بهترین و (بدترین) VPN ها ، از جمله رایگان را گرد آورده است:

- بهترین خدمات VPN برای سال [year]

- 20+ VPN رایگان با هم امتیاز می شوند

- 6 بهترین VPN رایگان که به آنها اعتماد دارید

- بهترین VPN برای لینوکس در سال [year] (و بدترین)

باید در مورد شواد وحشت کنید?

اکثر مردم خیلی نگران نباشند که برنامه هایی مانند فیس بوک و مرورگرهایی مانند Google بیشتر از آنچه مادرشان انجام می دهند ، درباره آنها اطلاعاتی دارند. شما نمی خواهید در جستجوی Shodan شرکت کنید اما همانطور که دیدیم محافظت از خود دشوار نیست.

دستگاه هایی که از پیکربندی های پیش فرض استفاده می کنند بیشترین خطر را دارند که مجرمان سایبری با استفاده از Shodan یا هر نرم افزار دیگری که برای خرج کردن تنظیمات نا امن دستگاه طراحی شده است. این فقط شوادان نیست که ترسناک باشد. Google dorks – نمایش داده شدگان جستجوی SQL که نمایه وب سایت را برای اطلاعات جستجو می کنند – قبل از ورود Shodan در صحنه در سال 2009 ایجاد شده اند. این سؤالات همچنین می تواند برای یافتن اطلاعات آسیب پذیر در وب سایت شما ، به عنوان مثال استفاده شود. سندی که حاوی داده های حساس است.

برای شروع کار با Shodan ، پایگاه دانش Shodan جامع و مکانی مفید برای یادگیری نحوه استفاده از موتور و محافظت مؤثر از خود و همچنین یادگیری برخی از حقایق IoT و چیزهای بی اهمیت است..

Shodan es un motor de búsqueda especializado que permite a los usuarios encontrar información sensible sobre dispositivos inalámbricos conectados a Internet, como computadoras, monitores para niños, impresoras, cámaras web, enrutadores, sistemas de automatización del hogar, dispositivos inteligentes y servidores, utilizando diferentes filtros. Cualquier dispositivo que no esté protegido potencialmente es vulnerable para cualquiera, incluidos los hackers, para encontrarlo a través de Shodan. Wikipedia lo describe como “un motor de búsqueda de servicios de banner, que es una base de datos que el servidor envía al cliente”. “La diferencia entre Shodan y los motores de búsqueda tradicionales como Google es que Shodan indexa dispositivos IoT (Internet de las cosas) y devuelve información pública sobre ellos en lugar de contenido de sitios web. Con Shodan, cualquiera puede encontrar dispositivos que utilizan detalles de inicio de sesión predeterminados, lo que es una configuración de seguridad seria y muy común. En este artículo, aprenderemos cómo utilizar Shodan para encontrar dispositivos vulnerables y evitar la vigilancia pública. A veces, Shodan es objeto de violaciones de privacidad en los medios populares (y sensacionalistas) y se convierte fácilmente en una forma fácil para que las personas malintencionadas encuentren objetivos vulnerables para hackear. La realidad es que Shodan no es la única herramienta que un hacker puede tener en su arsenal y hay muchas formas en que los delincuentes cibernéticos pueden violar las brechas de seguridad. Shodan es una herramienta poderosa y fácil de usar en el hogar y en pequeñas empresas para ayudar a identificar dispositivos vulnerables. Luego, la protección de sus dispositivos es su responsabilidad. Pero primero, resumamos los conceptos básicos de Shodan, qué es, qué hace, cómo funciona, cuánto cuesta y si merece su notoriedad.