Най-важната граница на поверителността и анонимността в Интернет днес е Tor, The Onion Router. Разработен в американската морска изследователска лаборатория в средата на 90-те години като програма Onion Routing, Tor се появи като следващо поколение изпълнение на оригиналния проект.

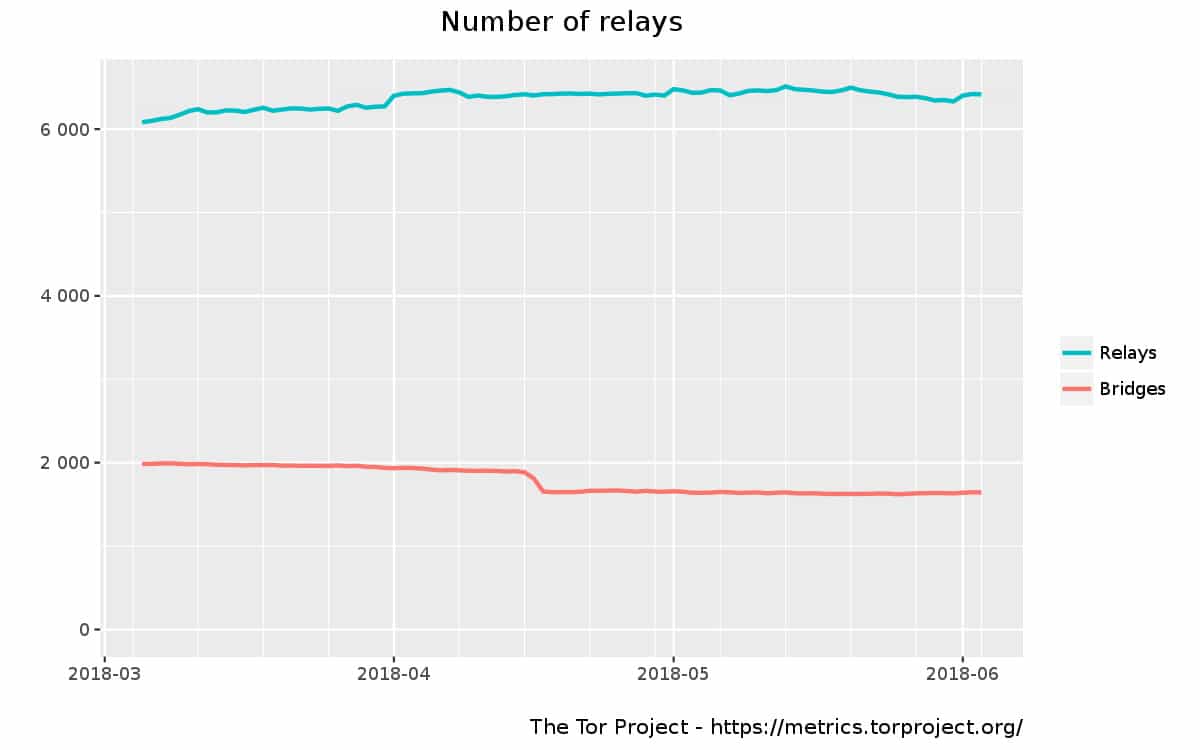

Tor е най-използваният софтуер в света за анонимен достъп до интернет. Tor се състои от близо 7000 релета и близо 3000 моста към момента на писане, всички от които се управляват от доброволци.

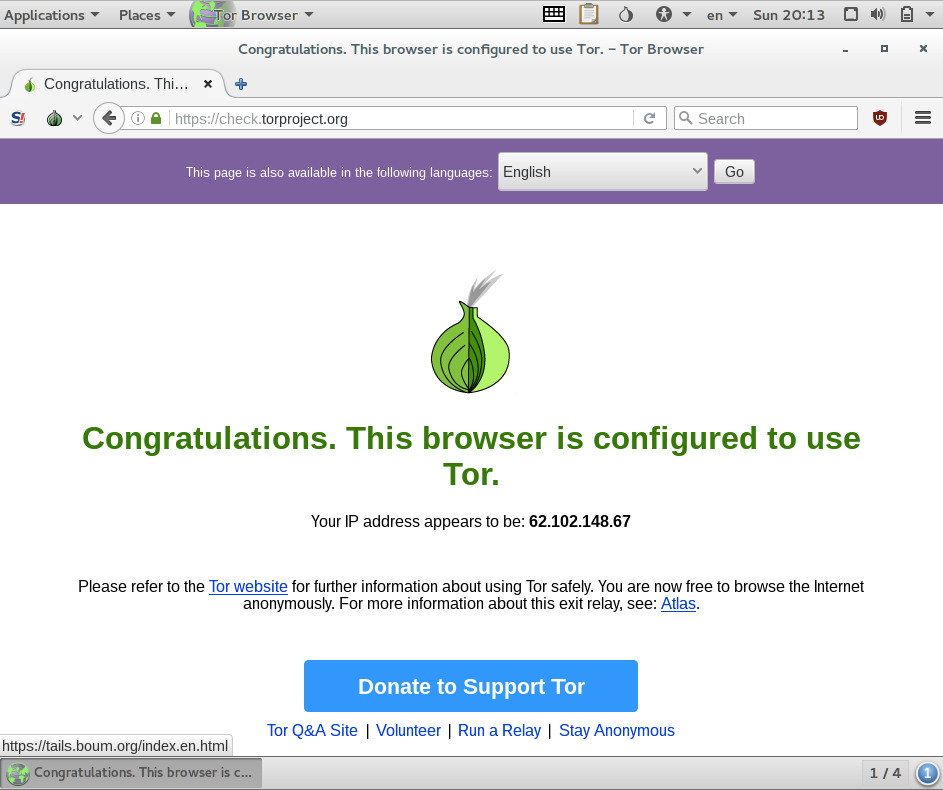

Когато сте правилно свързани с Tor, вашата уеб история, онлайн публикации, незабавни съобщения и други форми за комуникация не могат да бъдат проследени до вас.

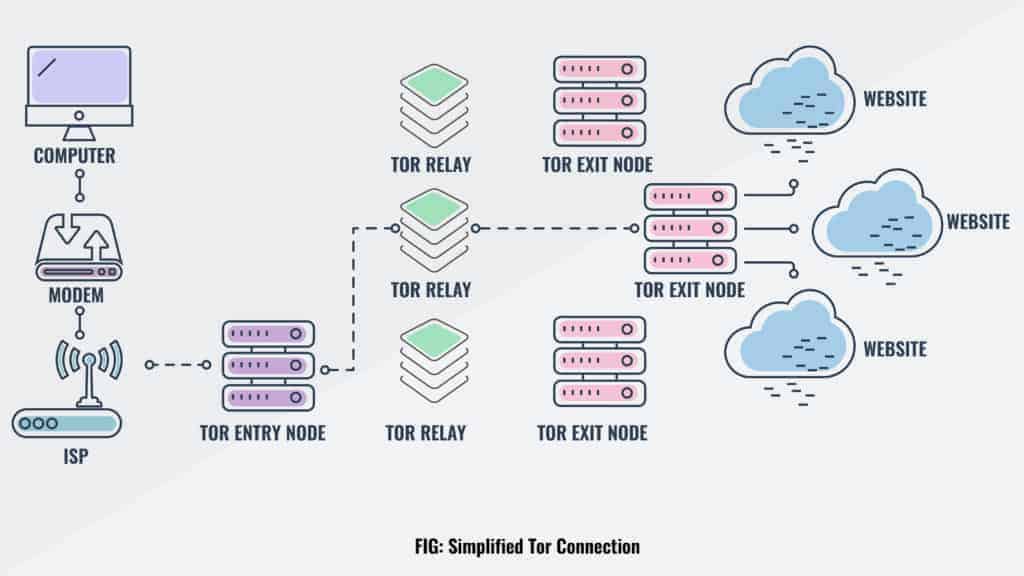

Как работи Tor?

Tor е мрежа, съставена от хиляди доброволци възли, също наричан релета. Релето е компютър в Tor, посочен в основната директория, който приема интернет сигнали от друго реле и предава този сигнал на следващото реле в пътя. За всяка заявка за връзка (напр. Посетен уебсайт) пътят се генерира на случаен принцип. Нито едно от релетата не съхранява записи на тези връзки, така че няма начин никое реле да отчете за трафика, който е обработил..

Мрежата Tor (или просто “Tor”) е съставена от близо 7000 релета и 3000 моста към момента на писане.

Когато се свържете с мрежата Tor, да речем, чрез браузъра Tor, всички данни, които изпращате и получавате, преминават през тази мрежа, преминавайки през случаен избор на възли. Tor криптира всички тези данни няколко пъти, преди да напусне вашето устройство, включително IP адреса на следващия възел в последователността. Един слой криптиране се премахва всеки път, когато данните достигнат до друг възел, докато стигнат до крайния изходен възел, процес, наречен маршрутизиране на лук. Това означава, че никой, дори хората, управляващи възлите, не могат да видят съдържанието на данните, нито къде са насочени.

А мост е скрито реле, което означава, че не е посочено в основната директория Tor на релета. Те са предвидени за хора, които нямат достъп до Tor с нормалната настройка. Това може да е така, защото мрежата, която използват, има прокси (нещо като посредник между компютъра на потребителя и интернет шлюза), който е конфигуриран да блокира трафика на Tor.

Последната щафета в пътеката е изходен възел. Изходният възел е единствената част от мрежата, която всъщност се свързва със сървъра, до който потребителят се опитва да получи достъп, и следователно е единственият бит, който сървърът вижда и може да регистрира само IP адреса на това реле.

Всеки, който прихваща данните, няма да може да го проследи обратно до физическо лице. В най-добрия случай те могат да определят възела за влизане или излизане, но никога и двете. Това прави невъзможно проследяването на активността и историята на сърфирането на потребителя. Всички релета и мостове се управляват, вярвате или не, от доброволци – хора, които даряват част от своята честотна лента и изчислителни мощности за разширяване на възможностите на Tor.

Tor е настроен по този начин, за да позволи на интернет потребител да анонимно да сърфира в мрежата, като скрие своя интернет адрес (IP адрес) от уебсайта и търсачките, до които той осъществява достъп чрез Tor, и скривайки интернет трафика си от всеки, който следи края на връзката. Наблюдател ще види само, че потребителят е свързан с Tor, и няма да вижда други уебсайтове или онлайн ресурси да се изпращат до компютъра на потребителя.

Освен това, като друга част от цялостната мрежа, Tor предлага определени скрити услуги под формата на .onion сайтове и сървър за незабавни съобщения. Сайтовете .onion са уебсайтове, хоствани на сървърите на Tor и скрити чрез произволно генериране на пътища към тях от „въвеждащи точки“ в мрежата. Това позволява на потребителите да имат достъп до сайтовете, но не определят точно местоположението на сървърите, хостващи ги.

Как да започна с Tor?

Браузърът Tor е най-лесният и най-популярен начин за използване на Tor. Той е базиран на Firefox и работи като версия с голи кости на всеки друг уеб браузър. Това е доста голяма възможност за добавяне и пускане; няма специални промени или конфигурация, за да започнете да разглеждате анонимно след първоначалната настройка.

Tor е уникален по това, че осигурява анонимен достъп както до чистата мрежа, така и до DarkNet. Ясната мрежа е това, което по-голямата част от хората са най-запознати. Всичко в световната мрежа, до което можете да получите достъп с браузъра, който не е Tor, се счита за „чиста мрежа“. Когато осъществявате достъп до уебсайтове в чистата мрежа, използвайки браузъра Tor, този уебсайт няма начин по подразбиране да ви идентифицира, тъй като целият ви интернет трафик вече е преминал през анонимността на мрежата на Tor, което означава, че уебсайтът може да вижда само че посещавате от изходния възел на Tor.

Достъп до DarkNet

Тогава е DarkNet Всъщност има няколко DarkNets, но този, достъпен за потребителите на Tor, е най-популярен. DarkNet е съставен от скрити услуги, предимно уебсайтове, които не са достъпни в ежедневния ви браузър. Тези Tor скрити услуги могат да бъдат идентифицирани от техните .лук домейни от най-високо ниво, приложени към края на техните URL адреси.

Само хората, свързани към мрежата Tor, имат достъп до скритите услуги на Tor, те правят това анонимно и също така трябва да знаят къде да търсят – Google и други търсачки не индексират уебсайтовете на .onion. Освен това мрежата Tor защитава и самоличността на хората, които създават скрити услуги на Tor, така че е почти невъзможно да се знае кой е собственик или управлява даден сайт .onion.

Прочетете още: Как безопасно да получите достъп до Darknet и Deep Web

Ето защо DarkNet е особено подходящ за престъпност и има репутация на семенния подбедник на интернет. Въпреки че Tor има много големи легални и законни приложения, както беше разгледано по-горе, DarkNet, който разполага, също е мястото, където ще намерите пазари за незаконни стоки и услуги, както и блогове и форуми за екстремистки групи.

Ограничения на Tor

Сърфирането в мрежата вътре в браузъра Tor е напълно анонимно, но други дейности на вашия компютър не са. Ако искате да свържете други приложения и услуги към мрежата Tor, нещата започват да се усложняват. Можете да намерите списък с други проекти по-долу в тази статия.

И въпреки че мрежата Tor ще анонимизира връзката ви с интернет, вие все още сте отговорни за това, че сте анонимни. Едно грешно стъпка може да постави в опасност вашата анонимност. Вижте нашето ръководство за постигане на пълна анонимност, докато сте онлайн.

Имайте предвид, че тъй като вашата информация се препраща през серия от специални релета, то скорост няма да бъде това, което сте свикнали. Всъщност тя ще бъде значително по-ниска от това, което сте свикнали. Това е така, защото данните вървят много по-верижно от нормалното и ще бъдат възпрепятствани от:

- Скоростта на интернет връзките на различните релета по този път

- Количеството трафик на тези релета

- Цялостното задръстване на Тор по това време

- Всички нормални задръствания в интернет, които се колебаят през целия ден

Хората в проекта Tor силно настояват своите потребители да въздържайте се от порой докато използвате Tor. Трафикът на торентите, дори и през Tor, не е анонимен и ще служи само за (a) забавяне на мрежата за всички и (b) напълно заличаване на всяка анонимност, на която може да сте се наслаждавали преди. (Torrenting е начин за споделяне на големи парчета данни между връстници с помощта на специален софтуер, наречен торент клиент.) По-добре е да използвате сигурен VPN за торент, отколкото Tor.

Вашият интернет доставчик или компанията, в която работите, може блокира използването на Tor в тяхната мрежа. Това е доста лесно да се постигне, тъй като мрежовият администратор просто трябва да включи в черния списък Tor релета, които са публично изброени. В този случай ще трябва да научите малко за използването на мостове (скрити релета) или VPN, за да получите достъп.

Основната слабост на Тор е, че е така податливи на атаки за анализ на трафика, но това не е точно новина. Оригиналните дизайнерски документи дори очертават този тип уязвимост. Като се казва, Тор никога не е имал за цел да се изправи срещу широкомащабна атака на отровени възли.

Комбиниране на Tor с VPN

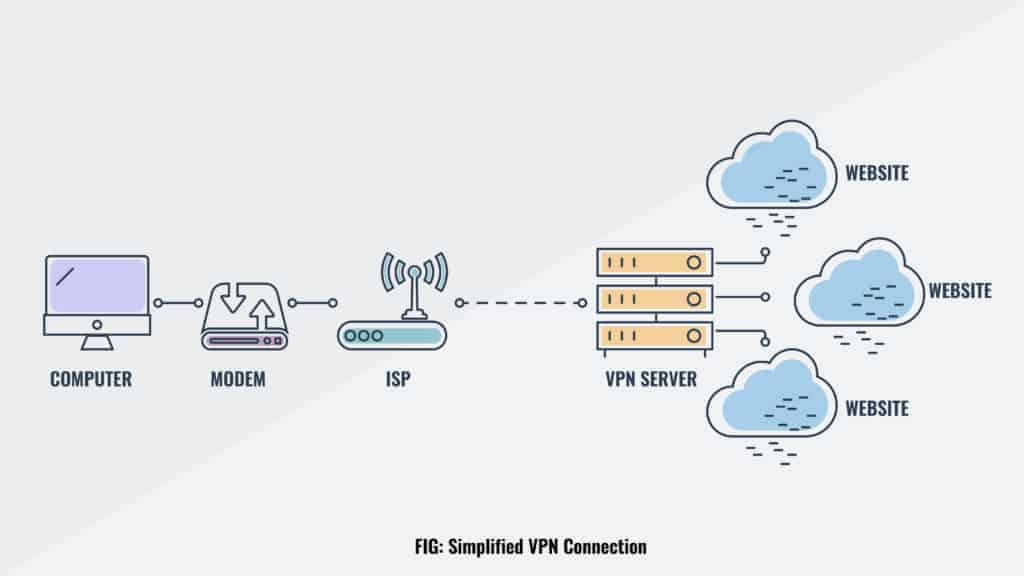

Най-добрият начин да останете частни е да използвате и Tor, и VPN заедно. А VPN, или виртуална частна мрежа, е криптиран тунел в интернет от вашия компютър до VPN сървър. Всяко сърфиране в мрежата, което правите през VPN изглежда, че идва от VPN сървъра, а не от вашия компютър.

Например, потребител в Ню Йорк, Ню Йорк може да се свърже към VPN сървър в Лос Анджелис и всички уебсайтове, до които тя има достъп, ще я разглеждат като потребител в Калифорния, а не в Ню Йорк. Нейният интернет доставчик в Ню Йорк няма да може да види нито един от нейния уеб трафик. Всъщност единственото, което ще види Интернет доставчикът, е, че тя е шифровала данни, вървящи напред-назад между компютъра си и VPN сървъра, към който е свързана. Нищо друго.

VPN не прави потребителя анонимен (въпреки че повечето комерсиални VPN услуги добавят слой от анонимност, като потребителите споделят IP адреси). Той осигурява само криптиран тунел между вашия компютър и VPN сървъра, към който сте свързани. Който оперира VPN сървъра, може технически да прослушва вашата онлайн активност, въпреки че уважаемите VPN услуги твърдят, че не правят това в своите политики за поверителност.

Tor се използва за осъществяване на връзката ви с всеки анонимен уебсайт. Компютърът ви се свързва с възел за въвеждане в Tor и целият ви трафик след това прескача посредническо реле към изходен възел, преди накрая да стигне до уебсайта на местоназначението. Вашият интернет доставчик може да види, че се свързвате с възел на Tor, което е достатъчно за повдигане на веждите в много случаи.

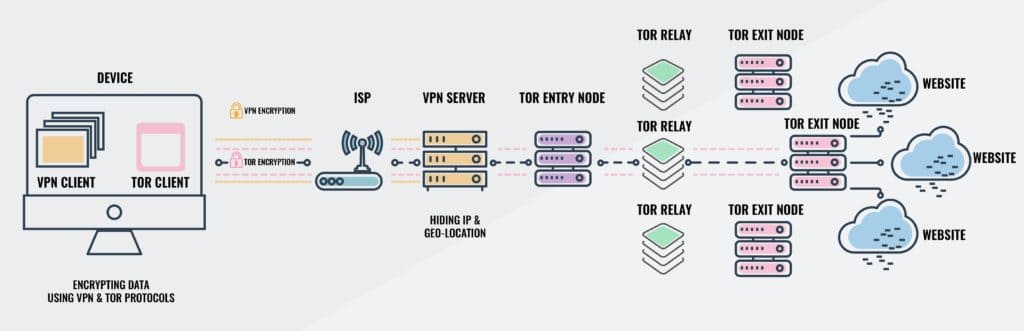

Решението изглежда достатъчно просто. Свържете се с VPN, след това отворете браузъра Tor и сърфирате анонимно насаме. Вашият интернет доставчик не може да види, че сте свързани с Tor, а вашият VPN не може да чете съдържанието на трафика на Tor.

Изглежда, че това решение създаде малко объркване, тъй като хората се чудят дали е по-добре да се свържат първо с VPN или Tor.

По-лесният вариант е да се свържете с вашия VPN и след това да стартирате браузъра Tor. По-сложният вариант е да го направите обратното. Това изисква отдалечена защитена връзка с черупки към VPN сървъра или VPN клиент, който има тази възможност, вградена като опция за конфигуриране. Най-вероятно ще видите нещо по линия на използването на Tor като „прокси“ за VPN клиента. Това трябва да започне сигурната връзка чрез Tor.

Tor над VPN

При първата настройка, Tor над VPN, вашият интернет доставчик вижда, че компютърът ви изпраща и получава шифрована информация с конкретен сървър и това е всичко. VPN сървърът вижда само, че е свързан с въвеждащ възел в Tor и че цялото ви сърфиране се обработва през тази мрежа. Всички уебсайтове в другия край на Tor не виждат никаква лична информация. NordVPN оперира със сървъри с предварително активиран Tor над VPN, така че не е необходимо да използвате Tor Browser, но имайте предвид, че Chrome и други обичайни браузъри могат да дават на уебсайтове друга идентифицираща информация.

VPN над Tor

Във втората настройка, VPN над Tor, вашият интернет доставчик вижда, че компютърът ви комуникира с възел на Tor. VPN сървърът получава вашата информация за вход от изходен възел на Tor, която може да се счита за лична информация, като по този начин нарушава анонимността на Tor. Уебсайтовете, към които се свързвате, виждат само адреса на VPN сървъра. AirVPN и BolehVPN са само два VPN доставчика, които позволяват на потребителите да се свързват чрез VPN през Tor.

Втори сценарий: свържете се с Tor, след това VPN

Втори сценарий: свържете се с Tor, след това VPN

Ако вашият доставчик на VPN поддържа журнали на дейност, всяка полза, която може да сте получили от връзката с Tor, се губи.

Бъдете част от мрежата на Tor

Ако намерите Tor за полезен и бихте искали да го поддържате, можете доброволно да създадете и поддържате свой собствен Tor възел, който другите да използват. Проверете нашия урок как да изградите свое собствено реле Tor, но бъдете предупредени, че това става с голяма вероятност органите на реда и / или вашия доставчик на интернет услуги да ви уведомят и да се обърнат към вас с въпроси. Ще ви е необходим резервен сървър или компютър, който да лежи наоколо, за да играете ролята на възел.

Можете също да настроите своя собствена Tor скрита услуга, което по същество означава, че създавате уебсайт или услуга, достъпна само в DarkNet. Отново това може да привлече неоправдано внимание от вашия доставчик на интернет услуги и правоприлагането, но няма нищо по своята същност незаконно. Вижте нашето ръководство как да настроите скрита услуга на Tor.

Обърнете внимание, че работата с реле Tor или скрита услуга изисква доста повече техническа експертиза от простото сърфиране в мрежата с браузъра Tor.

Законно ли е Тор?

Въпреки че използвате Tor е напълно легален, простото свързване с него е причина за подозрение в някои области на света. Никой никога не е ходил в затвора или дори е бил глобен за използване на Тор. Има съобщения обаче, че хората са разпитвани от своя интернет доставчик и местните правоприлагащи органи относно навиците си на сърфиране, просто защото в дневниците на интернет доставчика се вижда, че те се свързват с Tor.

Онези, които управляват реле Tor, се предупреждават, че в крайна сметка ще се свържат или от своя интернет доставчик, или от местните правоприлагащи органи, може би и от двете, относно някаква незаконна дейност онлайн, свързана с IP адреса, използван от тяхната реле. Към днешна дата във всички случаи просто информирането на тези субекти, че въпросният IP адрес е присвоен на възел от мрежата Tor и че на този сървър не се съхраняват регистрационни файлове, е достатъчно.

Кой използва Tor?

Броят на хората, които имат достъп до интернет чрез Tor, се променя почти всеки ден. Между август 2012 г. и юли 2013 г. Оксфордският интернет институт и Университетът в Оксфорд изчисляват, че „над 126 000 души имат достъп до интернет през Тор всеки ден от Съединените щати.“ Това се превежда някъде между .025% и .05% от интернет потребителите в Съединените щати.

Вярно на твърдението им, няма достъп до статистика от хората в TorProject относно това, което тяхната потребителска база прави онлайн или какъв вид съдържание имат достъп. Сигурен залог е, че повечето потребители на Tor легитимно просто се опитват да запазят анонимността си по очевидни причини.

- журналисти които защитават източниците си,

- лицата, подаващи сигнали опитвайки се да запазят работните си места,

- Служители на реда опитвайки се да открият престъпници и да не взривяват прикритието си в процеса,

- Корпоративни ИТ специалисти провеждане на тестове за сигурност в собствените си мрежи,

- И още куп потребители, които се нуждаят от анонимността, която Tor предоставя само за да си вършат работата.

За по-кратък списък на възможните легитимни употреби на анонимност, разгледайте описанието на Tor на тяхната потребителска база.

Алтернативи на Tor

Едно нещо, което е очевидно е, че Тор не е завършен. Въпреки това някои от вас вече си задават въпроса „Добре. Какво още има там? ”Е, имаш късмет. Тъй като това се случва, има и други инструменти за тези, които искат да избегнат проследяването. Ето няколко от най-популярните, които се предлагат в момента.

I2P

Подобно на Tor, I2P или Invisible Internet Project, използва разпределена база данни на мрежата и избор на партньор за анонимен трафик. Също така податлив на атаки за анализ на трафика, I2P има някои предимства пред Tor. Колегите се подбират чрез непрекъснато профилиране и класиране. Освен това е достатъчно малък, че има малко, ако има такива, активни блокове, които да предотвратят достъп.

Подобно на Tor, I2P или Invisible Internet Project, използва разпределена база данни на мрежата и избор на партньор за анонимен трафик. Също така податлив на атаки за анализ на трафика, I2P има някои предимства пред Tor. Колегите се подбират чрез непрекъснато профилиране и класиране. Освен това е достатъчно малък, че има малко, ако има такива, активни блокове, които да предотвратят достъп.

Freenet

![]() За разлика от Tor, Freenet не разчита на специални точки за влизане и излизане. Вместо това потребителите се свързват с Freenet за предпочитане чрез компютрите на приятелите си. Ако нямате приятели в Freenet, имате възможност да се свържете през непознати компютри, но това се счита за по-малко защитено от това да се свържете с компютрите на надеждни приятели. Freenet също е услуга за разпространение на файлове, където криптирани файлове се съхраняват на компютърни твърди дискове в цялата мрежа. Поради криптирането е малко вероятно потребителят да може да определи какво всъщност представлява този файл.

За разлика от Tor, Freenet не разчита на специални точки за влизане и излизане. Вместо това потребителите се свързват с Freenet за предпочитане чрез компютрите на приятелите си. Ако нямате приятели в Freenet, имате възможност да се свържете през непознати компютри, но това се счита за по-малко защитено от това да се свържете с компютрите на надеждни приятели. Freenet също е услуга за разпространение на файлове, където криптирани файлове се съхраняват на компютърни твърди дискове в цялата мрежа. Поради криптирането е малко вероятно потребителят да може да определи какво всъщност представлява този файл.

JonDoFox

Друг анонимизатор на лук за маршрутизиране за уеб сърфиране, JonDoFox е профил за Mozilla Firefox или Firefox ESR. Компютърът на потребителя се свързва с поредица от Mix оператори, които анонимни уеб трафика на потребителя и го обвиват в няколко слоя за криптиране. Подобно на Freenet, размерът на мрежата е значително по-малък от този на Tor. Това се дължи преди всичко на техния процес на сертифициране. За да станете микс оператор, трябва да преминете през техния процес на сертифициране. Теоретично това би могло да понижи шансовете на нападател да се промъкне в модифицирани сървъри, но подобно твърдение ще трябва да бъде тествано в симулирана среда.

Друг анонимизатор на лук за маршрутизиране за уеб сърфиране, JonDoFox е профил за Mozilla Firefox или Firefox ESR. Компютърът на потребителя се свързва с поредица от Mix оператори, които анонимни уеб трафика на потребителя и го обвиват в няколко слоя за криптиране. Подобно на Freenet, размерът на мрежата е значително по-малък от този на Tor. Това се дължи преди всичко на техния процес на сертифициране. За да станете микс оператор, трябва да преминете през техния процес на сертифициране. Теоретично това би могло да понижи шансовете на нападател да се промъкне в модифицирани сървъри, но подобно твърдение ще трябва да бъде тествано в симулирана среда.

GNUnet

GNUnet е инструмент за споделяне на файлове peer-to-peer, който разчита на големи групи, за да обърка идентичността на тези, които са прикачени към групата. Индивидът в групата е практически неразличим от всеки друг потребител от всеки, освен инициатора на групата.

GNUnet е инструмент за споделяне на файлове peer-to-peer, който разчита на големи групи, за да обърка идентичността на тези, които са прикачени към групата. Индивидът в групата е практически неразличим от всеки друг потребител от всеки, освен инициатора на групата.

Tor алтернативи все още в развитие

Следващите проекти все още се разработват, но работят за създаване на още по-силни мрежи за анонимност, но за по-конкретни приложения. Tor е създаден като нещо общо, един размер отговаря на всички решения за анонимно използване в мрежата. Тези проекти са по-фокусирани върху конкретни приложения за използване в мрежата.

Aqua / Стадо

Aqua е мрежа за споделяне на файлове, създадена да бъде напълно анонимна, докато Herd е анонимен глас през IP мрежа. Дизайнерите разработват средство за премахване на метаданните от мрежовия трафик, което е основният начин за проследяване на клиент и сървъра, с който клиентът общува.

Вувузела / Alpenhorn

Алпенхорн е втората итерация на Вувузела, кръстена на рога, който обикновено се използва на футболни мачове в Латинска Америка и Африка. Alpenhorn е анонимна програма за безплатни чат с метаданни, която теоретично може да бъде мащабирана до милиони потребители. Очаквайте публична бета версия в близко бъдеще.

несъгласие

Ако анонимността е по-важна за вас от латентността, тогава Dissent предлага някои от най-силните налични анонимности. Поради по-високата латентност и ниската честотна лента, дисидентът се използва най-добре за блогове, микро-блогове или дори комуникации от тип IRC. Начинът, по който Dissent работи е доста прост, но честотната лента е тежка. Когато един клиент предава нещо, всички останали клиенти предават пакет със същия размер. Вместо да използва маршрутизиране на лук, Dissent се основава на DC-мрежи, алгоритъм на криптографите за хранене. Комбинирайте това с проверим алгоритъм на разбъркване и в крайна сметка най-анонимният дизайн се разглежда от изследователите днес.

вълнички

Споделянето на анонимни файлове става все по-търсено. Riffle е поредният опит за предоставяне на анонимен начин на потребителя да споделя файлове от всякакъв размер. Това обаче не е заменено като Tor, главно защото споделянето на файлове през Tor нарушава анонимността. Riffle е предназначен да увеличи Tor, като предоставя на Tor потребителите наистина анонимен начин за споделяне на файлове, без да се задави мрежата Tor. Вдъхновен от Dissent, Riffle също използва алгоритъм на разбъркване, но пуска криптографския алгоритъм DC-net.

рипост

Riposte е вдъхновен от Dissent, но се фокусира върху микро-блоговете. Понастоящем микро-блоговете са сферата на Twitter, Pinterest и други подобни услуги, където потребителите актуализират своя „блог“ с малки фрагменти от информация като цитати от известни хора или искания за обратна връзка или дори заявки за присъединяване към мрежи. Riffle е създаден, за да позволи на потребителя да прави микро-блог анонимно за сметка на скоростта на интернет. Следвайки стъпките на Dissent, Riposte също използва настройката на типа DC-net за скриване на оригиналното предаване в буря от предавания на случайни битове на данни със същия размер.

Tor проекти

И накрая, като допълнителен бонус, ето списък на всички останали проекти в работата на TorProject, всички с интерес да поддържат интернет поверителност за всички и всички, които желаят да се възползват от своите продукти. Някои от тях са по-скоро очевидни и удобни за потребителя, докато други са по-задкулисни. За разработчиците на софтуер са на разположение няколко различни библиотеки за програмиране, за да позволят на техните продукти да комуникират с The Onion Network.

Браузърът Tor

Това е, което повечето хора използват за достъп до Tor. Много лесно е да се придобие и използва. Браузърът всъщност е персонализирана версия на Mozilla Firefox и затова изглежда и изглежда като всеки друг уеб браузър. Персонализирането е проектирано така, че да не оставя следи от сърфирането ви в мрежата на компютъра. Просто изтеглете компресирания файл за вашата операционна система, било то Windows, MacOS или Linux, извлечете го в собствената си папка, пуснете изпълнимия файл в тази папка и сърфирайте до съдържанието на сърцето ви в пълна анонимност. Когато затворите браузъра, всички следи от вашето сърфиране се изтриват от паметта. Остават само вашите отметки и изтегляния.

.уеб сайтове за лук

Това са уебсайтове, които са достъпни само в мрежата Tor и знаят къде да отидат. Има специални търсачки като Onion.city и Onion.to, както и множество други. Имайте предвид обаче, че има измислици, измами и медени саксии, разпръснати из DarkNet. Бъдете внимателни към това, което щракнете върху. Има и някои много смущаващи изображения там. Предупреден си.

Това са уебсайтове, които са достъпни само в мрежата Tor и знаят къде да отидат. Има специални търсачки като Onion.city и Onion.to, както и множество други. Имайте предвид обаче, че има измислици, измами и медени саксии, разпръснати из DarkNet. Бъдете внимателни към това, което щракнете върху. Има и някои много смущаващи изображения там. Предупреден си.

Orbot

Можете да получите достъп до мрежата Tor на устройството си с Android чрез Orbot. Orbot създава Tor прокси на вашето устройство, така че целият интернет трафик от вашето устройство да минава през мрежата Tor. Това означава, че всички приложения на вашия телефон или таблет ще пренасочват трафика си и през Tor. Разбира се, някои приложения са проектирани да не са анонимни и ще нарушат анонимността, осигурена от мрежата Tor. Истинската анонимност изисква само няколко стъпки, за да се уверите, че татуировките са деактивирани или най-малкото не се изпълняват, докато докосвате Tor. Не забравяйте да деактивирате автоматичната синхронизация и да изключите всички приложения, които автоматично влизат в акаунт, като Gmail, Yahoo !, Facebook, Twitter и други подобни.

Можете да получите достъп до мрежата Tor на устройството си с Android чрез Orbot. Orbot създава Tor прокси на вашето устройство, така че целият интернет трафик от вашето устройство да минава през мрежата Tor. Това означава, че всички приложения на вашия телефон или таблет ще пренасочват трафика си и през Tor. Разбира се, някои приложения са проектирани да не са анонимни и ще нарушат анонимността, осигурена от мрежата Tor. Истинската анонимност изисква само няколко стъпки, за да се уверите, че татуировките са деактивирани или най-малкото не се изпълняват, докато докосвате Tor. Не забравяйте да деактивирате автоматичната синхронизация и да изключите всички приложения, които автоматично влизат в акаунт, като Gmail, Yahoo !, Facebook, Twitter и други подобни.

OrFox

За да вървите заедно с Orbot, има и браузър за устройства с Android, който ви позволява да сърфирате в мрежата с помощта на Tor. Това обаче се отнася само за сърфиране в интернет в браузър. Всички останали приложения на устройството ви с Android ще комуникират чрез нормални линии на трафик, без да се възползват от анонимността, осигурена от лук рутера.

За да вървите заедно с Orbot, има и браузър за устройства с Android, който ви позволява да сърфирате в мрежата с помощта на Tor. Това обаче се отнася само за сърфиране в интернет в браузър. Всички останали приложения на устройството ви с Android ще комуникират чрез нормални линии на трафик, без да се възползват от анонимността, осигурена от лук рутера.

тура

Това може да е най-доброто използване на Tor. Това е “операционна система на живо”, която се стартира или от компактдиск или USB палец или памет. Поставете това в компютър точно преди да рестартирате. Ако BIO на компютъра е настроен правилно, той ще зареди Tails вместо OS, заредена на твърдия диск на компютъра. Перфектен за използване на компютър, който не ви принадлежи, за да сърфирате в анонимно сърфиране в интернет и да не оставяте следа от вашето сърфиране някъде на компютъра. Вътрешният твърд диск на компютъра не се докосва, докато компютърът работи Tails и паметта на компютъра се изтрива с всяко рестартиране. Също така, всички бисквитки или временни интернет файлове, които се зареждат в Tails, не се записват на CD или палеца, докато се използват, така че те също се губят, след като компютърът се рестартира..

Това може да е най-доброто използване на Tor. Това е “операционна система на живо”, която се стартира или от компактдиск или USB палец или памет. Поставете това в компютър точно преди да рестартирате. Ако BIO на компютъра е настроен правилно, той ще зареди Tails вместо OS, заредена на твърдия диск на компютъра. Перфектен за използване на компютър, който не ви принадлежи, за да сърфирате в анонимно сърфиране в интернет и да не оставяте следа от вашето сърфиране някъде на компютъра. Вътрешният твърд диск на компютъра не се докосва, докато компютърът работи Tails и паметта на компютъра се изтрива с всяко рестартиране. Също така, всички бисквитки или временни интернет файлове, които се зареждат в Tails, не се записват на CD или палеца, докато се използват, така че те също се губят, след като компютърът се рестартира..

ръка

Първо бяхте запознати с Arm в края на статията „Как да изградите собствено Tor реле или възел“. Arm е монитор, базиран на команден ред за реле Tor. Показва информация в реално време за реле или мост в мрежата Tor. Това ви помага да следите релето си, като предоставя статистически данни, показатели и здравни доклади. Можете да научите колко Tor потребители са получили достъп до Tor чрез вашето реле или каква част от вашата налична честотна лента се използва в подкрепа на Tor.

Първо бяхте запознати с Arm в края на статията „Как да изградите собствено Tor реле или възел“. Arm е монитор, базиран на команден ред за реле Tor. Показва информация в реално време за реле или мост в мрежата Tor. Това ви помага да следите релето си, като предоставя статистически данни, показатели и здравни доклади. Можете да научите колко Tor потребители са получили достъп до Tor чрез вашето реле или каква част от вашата налична честотна лента се използва в подкрепа на Tor.

атлас

Atlas е уеб приложение, което предоставя информация за текущото състояние на релетата на мрежата Tor. Въведете името на релето в полето за търсене в горната част на сайта и ще получите основен преглед на текущото му състояние. Кликнете върху прякора на релето, за да получите много по-подробен отчет, заедно с обяснение на всички флагове, които се отнасят за този конкретен възел.

Atlas е уеб приложение, което предоставя информация за текущото състояние на релетата на мрежата Tor. Въведете името на релето в полето за търсене в горната част на сайта и ще получите основен преглед на текущото му състояние. Кликнете върху прякора на релето, за да получите много по-подробен отчет, заедно с обяснение на всички флагове, които се отнасят за този конкретен възел.

Подвижни транспорти

Използва се за промяна на начина, по който се появява вашият поток от данни. Това е още един начин да поддържате връзка с Tor. Някои субекти започнаха да блокират трафика на Tor въз основа на самия трафик, а не на IP адреса на релето или моста, който се използва за свързване към мрежата. Подкачващите се транспорти променят външния вид и усещането за трафик на Tor, за да изглежда нормално, трафик, подобен на Tor, за да избегне откриването.

Използва се за промяна на начина, по който се появява вашият поток от данни. Това е още един начин да поддържате връзка с Tor. Някои субекти започнаха да блокират трафика на Tor въз основа на самия трафик, а не на IP адреса на релето или моста, който се използва за свързване към мрежата. Подкачващите се транспорти променят външния вид и усещането за трафик на Tor, за да изглежда нормално, трафик, подобен на Tor, за да избегне откриването.

Стволовите

Това е библиотеката, към която се обръщат разработчиците за създаване на програми за взаимодействие с Tor. Arm е един пример за такава програма.

Това е библиотеката, към която се обръщат разработчиците за създаване на програми за взаимодействие с Tor. Arm е един пример за такава програма.

OONI

Докато Atlas е сайт, показващ състоянието на мрежата Tor, OONI е сайтът, показващ статуса на цензурата в света днес. Това прави, като пробва в интернет, използвайки известен добър резултат и сравнявайки този резултат с незащитен, незашифрован резултат. Всички промени в резултатите са доказателство за подправяне или цензура.

Докато Atlas е сайт, показващ състоянието на мрежата Tor, OONI е сайтът, показващ статуса на цензурата в света днес. Това прави, като пробва в интернет, използвайки известен добър резултат и сравнявайки този резултат с незащитен, незашифрован резултат. Всички промени в резултатите са доказателство за подправяне или цензура.

TorBirdy

Това е разширение за Mozilla Thunderbird, което го конфигурира да работи в мрежата Tor. Считайте го за Torbutton за Thunderbird.

Това е разширение за Mozilla Thunderbird, което го конфигурира да работи в мрежата Tor. Считайте го за Torbutton за Thunderbird.

Onionoo

Onionoo е уеб базиран протокол, който получава информация, свързана с текущото състояние на The Onion Network. Тази информация не е в четим от хора формат. Той е предназначен да действа като услуга за други приложения като Atlas или Tor2Web.

Onionoo е уеб базиран протокол, който получава информация, свързана с текущото състояние на The Onion Network. Тази информация не е в четим от хора формат. Той е предназначен да действа като услуга за други приложения като Atlas или Tor2Web.

Портал за метрики

Както подсказва името, тук получавате показатели, свързани с мрежата Tor, като наличната честотна лента и прогнозния размер на текущата потребителска база. Всеки изследовател, който се интересува от конкретна, подробна статистика за мрежата Tor, може да я намери тук или да изпрати заявка за показателя, който търсят.

Както подсказва името, тук получавате показатели, свързани с мрежата Tor, като наличната честотна лента и прогнозния размер на текущата потребителска база. Всеки изследовател, който се интересува от конкретна, подробна статистика за мрежата Tor, може да я намери тук или да изпрати заявка за показателя, който търсят.

сянка

Симулация на мрежа с помощта на истинския браузър Tor. Това е най-полезно при настройка от тип лаборатория, когато искате да видите как Tor може да повлияе на вашата мрежа, без да повлияе на реалната ви мрежа. Перфектен за експериментиране с Tor и различни други програми, преди да ги разрешите или внедрите във вашата локална мрежа.

Симулация на мрежа с помощта на истинския браузър Tor. Това е най-полезно при настройка от тип лаборатория, когато искате да видите как Tor може да повлияе на вашата мрежа, без да повлияе на реалната ви мрежа. Перфектен за експериментиране с Tor и различни други програми, преди да ги разрешите или внедрите във вашата локална мрежа.

Tor2Web

Предоставя на потребителите на браузъра, които не са Tor, достъп до уебсайтове, работещи в скрити услуги на Tor. Идеята е да се позволи на потребителите на интернет възможността да жертват анонимността си, като все още им предоставят достъп до информация, скрита в мрежата Tor, като в същото време не се жертва анонимността на уебсайтовете, до които те имат достъп..

Предоставя на потребителите на браузъра, които не са Tor, достъп до уебсайтове, работещи в скрити услуги на Tor. Идеята е да се позволи на потребителите на интернет възможността да жертват анонимността си, като все още им предоставят достъп до информация, скрита в мрежата Tor, като в същото време не се жертва анонимността на уебсайтовете, до които те имат достъп..

Tor Messenger

Клиент за незабавен месинджър, който използва мрежата Tor за всички свои предавания. Защитена по подразбиране с възможности за крос платформа, тя е идеална програма за чат за всеки, който иска да остане сигурен и анонимен.

Клиент за незабавен месинджър, който използва мрежата Tor за всички свои предавания. Защитена по подразбиране с възможности за крос платформа, тя е идеална програма за чат за всеки, който иска да остане сигурен и анонимен.

txtorcon

Това е библиотека на програмисти за писане на приложения, базирани на Python, които разговарят или стартират програма Tor. Той съдържа всички помощни програми за достъп до вериги, потоци, функции за регистриране и скрити услуги на Tor.

Това е библиотека на програмисти за писане на приложения, базирани на Python, които разговарят или стартират програма Tor. Той съдържа всички помощни програми за достъп до вериги, потоци, функции за регистриране и скрити услуги на Tor.

есурси, които потребителят посещава. Tor е мощен инструмент за защита на поверителността и анонимността в Интернет, който може да бъде използван от всеки, който желае да сърфира в мрежата без да бъде проследен. Въпреки това, трябва да се има предвид, че Tor не е пълна гаранция за анонимност и поверителност, тъй като има ограничения и може да бъде обходен от опитни хакери и киберпрестъпници. Затова е важно да се използва Tor в комбинация с други инструменти за защита на поверителността, като VPN и криптиране на данни. В крайна сметка, Tor е един от най-важните инструменти за защита на личната ни информация в Интернет и трябва да бъде използван с ум и отговорност.

есурси, които потребителят посещава. Tor е мощен инструмент за защита на поверителността и анонимността в Интернет, който може да бъде използван от всеки, който желае да сърфира в мрежата без да бъде проследен. Въпреки това, трябва да се има предвид, че Tor не е пълна гаранция за анонимност и поверителност, тъй като има ограничения и може да бъде обходен от опитни хакери и киберпрестъпници. Затова е важно да се използва Tor в комбинация с други инструменти за защита на поверителността, като VPN и криптиране на данни. В крайна сметка, Tor е един от най-важните инструменти за защита на личната ни информация в Интернет и трябва да бъде използван с ум и отговорност.

есурси, които потребителят посещава. Tor е мощен инструмент за защита на поверителността и анонимността в Интернет, който може да бъде използван от всеки, който желае да сърфира в мрежата без да бъде проследен. Въпреки това, трябва да се има предвид, че Tor не е пълна гаранция за анонимност и поверителност, тъй като има ограничения и може да бъде обходен от опитни хакери и киберпрестъпници. Затова е важно да се използва Tor в комбинация с други инструменти за защита на поверителността, като VPN и криптиране на данни. В крайна сметка, Tor е един от най-важните инструменти за защита на личната ни информация в Интернет и трябва да бъде използван с ум и отговорност.