A portok hackereket kínálhatnak a számítógépbe vagy bármely hálózati eszközbe. A port nem valódi fizikai csatlakozó; ez egy logikai címzési rendszer. Időnként egy portszámot használnak az IP-címmel együtt a számítógép azonosításához, de a portokat általában a szolgáltatások számára fenntartják. A szolgáltatás egy jól ismert program, amely más programokat is támogat.

Sietve? Itt található a 10 ingyenes port-ellenőrző lista:

- SolarWinds Free Port szkenner (INGYENES LETÖLTÉS) – Ingyenes eszköz, amely Windows rendszeren fut.

- Paessler kikötői megfigyelés a PRTG segítségével – Kikötő-monitor, amely egy szélesebb infrastruktúra-felügyeleti rendszer része. Fut a Windows Server rendszeren.

- Zenmap – Ingyenes hálózati biztonsági figyelő eszköz Windows, Linux, BSD Unix és Mac OS rendszerekhez.

- PortCheckers – Ingyenes, online portolvasó eszköz.

- Nyissa meg a Port lapolvasót – Ingyenes port-szkenner a Web Tool Hub webhelyéről.

- IP-ujjlenyomatok hálózati port-ellenőrzője – Ingyenes online portkeresési segédprogram.

- Ingyenes port szkenner 3.5 – Ingyenes letölthető portolvasó, amely ellenőrzi a TCP-portokat és fut a Windows rendszeren.

- Port Checker 1.0 – A Windowson futó ingyenes portos szkennelési segédprogram.

- Mi az IP port-szkenner? – Egy ingyenes online port-szkenner, amelyet a WhatismyIP kínál? weboldal.

- TCPView – Ingyenes folyamatmonitor, amely azonosítja a port tevékenységét. Telepítés Windows rendszeren.

- Spiceworks IP szkenner– Felhő alapú konzol helyszíni ügynökövel, amely telepíthető Windows, Mac OS, Ubuntu és Debian Linux rendszerekre.

Maga a kikötő nem a gyengeség. A portot használó szolgáltatás az, amely behatol a hackerekbe. A hálózat legbiztosabb módja a nem használt portok bezárása. Ez kiküszöböli a rosszindulatú rosszindulatú folyamatok azon veszélyeit, hogy szolgáltatásként álarcolás közben hozzáférnek a felhasználói információkhoz..

A hackerek általános gyakorlata a portok átvizsgálása, és a szolgáltatások által használt portszámok ellenőrzése annak megállapítása érdekében, hogy melyik fogadja el a kapcsolatokat. A port sérülékenységét saját maga is kipróbálhatja egy port-ellenőrző segítségével.

A port sebezhetőségének megoldása az, hogy megvédi őket a tűzfalon. Ha egy portot egy tűzfal blokkol, a kívülállók nem férhetnek hozzá ehhez, oly sok hasznos port-ellenőrző eszköz online eszköz. Ha egy porton lévő ellenőrző vagy portolvasó nem látja a számítógépén lévő portokat, akkor a tűzfal jól védi őket.

A legjobb ingyenes portos szkennerek

Itt található a legjobb ingyenes port-ellenőrök listája:

| Solarwinds Free Port Scanner (INGYEN LETÖLTÉS) | Nem | Igen | Nem | Nem |

| Paessler PRTG (INGYENES Kísérlet) | Nem | Igen | Nem | Nem |

| Zenmap | Igen | Igen | Igen | Nem |

| Port Checkers | Nem | Nem | Nem | Igen |

| Nyissa meg a Port lapolvasót | Nem | Nem | Nem | Igen |

| IP-ujjlenyomatok hálózati port-ellenőrzője | Nem | Nem | Nem | Igen |

| Ingyenes port szkenner 3.5 | Nem | Igen | Nem | Nem |

| Port Checker 1.0 | Nem | Igen | Nem | Nem |

| Mi az IP port-szkenner? | Nem | Nem | Nem | Igen |

| TCPView | Nem | Igen | Nem | Nem |

| Spiceworks IP szkenner | Igen | Igen | Igen | Igen |

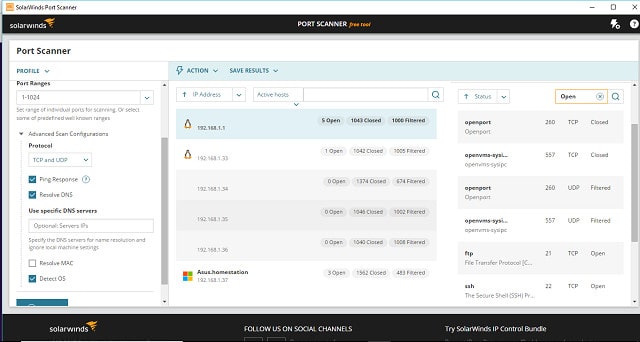

1. SolarWinds Free Port szkenner (INGYENES LETÖLTÉS)

A SolarWinds vezető szerepet tölt be a hálózati szoftveriparban ingyenes eszköz egy nagyszerű lelet. A Port szkenner bármilyen méretű vállalkozásnak szól. Futtatható egy grafikus felületen vagy a parancssorból. Azonban a A SolarWinds Free Port Scanner csak a Windows számára érhető el.

Amikor az alkalmazás megnyílik, átvizsgálja a hálózatot, hogy felismerje annak összes IP-címét, és ezt az IP-szkennelési tartomány mezőben látja.. Elindíthat egy vizsgálatot a hálózat összes eszközén, vagy megváltoztathatja a tartományt, hogy csak a hálózat egy szakaszára vagy csak egy eszközre szkenneljen.. A portszámok keresési beállításának szintén alapértelmezett értéke van. Ez az alapértelmezett korlátozza a keresést a jól ismert portokra, de felülírhatja ezt a beállítást, és megadhatja a saját portszám-tartományát. A nem egymást követő portszámok listáját is megadhatja.

A keresés speciális beállításai lehetővé teszik, hogy csak a TCP vagy UDP tevékenységekre összpontosítson, vagy ellenőrizze mindkét protokollt. A kereséshez hozzáadhat ping-ellenőrzést és DNS-felbontást is. A beolvasás tartalmazhat egy operációs rendszer azonosító eredményt is.

A vizsgálat eredményei felsorolják az összes lehetséges címet a hatókörön belül. Ez nagyon hosszú listával fog végződni, tehát megadhatja, hogy csak az aktív gazdagépek eredményei jelenjenek meg. Ez a rövidített lista az aktív eszközök nyitott, zárt és szűrt portjainak számát mutatja. A szűrt portot egy tűzfal blokkolja, és a szkenner nem tudja megvizsgálni.

Az eszközrekordra kattintva megnyílik egy portinformációs panel. Ez felsorolja a szkennelési tartomány összes portját – ezek többségét bezárják. Rövidítheti ezt a nagyon hosszú listát az eredmények kiszűrésével, hogy csak a nyitott portokat jelenítse meg. Az eredmények exportálhatók CSV, XML vagy Excel formátumba.

TOVÁBBI INFORMÁCIÓK A HIVATALOS SALWINDS OLDALON:

www.solarwinds.com/free-port-scanner/

A SolarWinds Free Port Scanner letöltése INGYENES kiadás a SolarWinds.com webhelyen

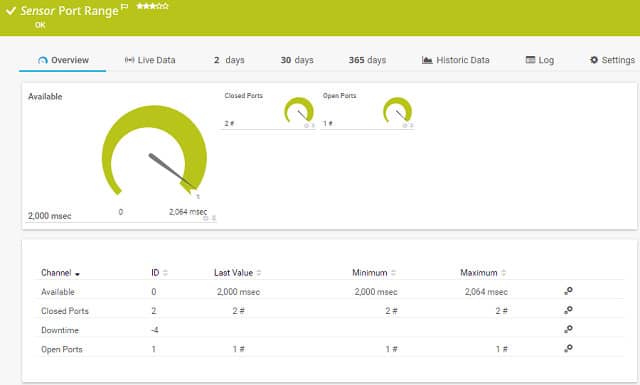

2. A Paessler port megfigyelése a PRTG segítségével

A Paessler PRTG egy infrastruktúra-figyelő, amely hálózati eszközöket, hálózati kapcsolatokat, szervereket és alkalmazásokat fed le. A PRTG rendszert érzékelők valósítják meg. Az érzékelő a rendszer teljesítményének egy meghatározott tulajdonságát érzékeli, vagy egy adott hardver attribútumot lefedi.

A monitor kétféle port-érzékelőt tartalmaz, amelyek figyelemmel kísérik a port tevékenységét. Ezek a Port érzékelő és a Port Range érzékelő.

A port-érzékelőt az eszköz adott portszámához rendelik. Megpróbálja csatlakozni ehhez a porthoz, majd jelentést készít arról, hogy a port nyitva vagy zárva van-e, és mennyi ideig tartott a csatlakozási kérelem kiszolgálása. Ez az érzékelő csak a TCP-portokat figyeli. Kiválaszthatja, hogy az érzékelőt a Transport Layer Security segítségével működteti-e vagy sem. A TLS bevonásával pontosabb jelentést kap a biztonságos kapcsolatok tapasztalatairól az adott port elérésekor.

Ahogy a neve is sugallja, a Port Range érzékelő kölcsönhatásba lép egy adott portszám-tartománytal. Ez csak a TCP kapcsolatokra vonatkozik, és nem ellenőrzi az UDP műveleteket az eszközöd portjaira. Az ellenőrizni kívánt portszámoknak nem kell egymással szomszédosnak lenniük, mert dönthet úgy, hogy egy tartomány helyett a portszámok listáját nyújtja be. Ennek az érzékelőnek a tevékenysége nagyon hasonló a port érzékelőhöz. Minden portszámot belép sorrend és jelentést készít arról, hogy ez a port nyitva vagy zárva van-e, és mennyi ideig tartott az eszköznek a kapcsolat elfogadásához abban a portban. Ez az érzékelő nem ad lehetőséget arra, hogy csatlakozzon a TLS-hez.

A Paessler PRTG ára az ellenőrizni kívánt érzékelők számán szerepel. A rendszer akár 100 érzékelő számára ingyenes. Ha a Port érzékelőt használja, akkor minden egyes IP cím / port kombinációhoz új szenzor példányt kell létrehoznia. Tehát nagyon gyorsan fel fogja használni az érzékelő allokációját, mivel az egyes példányok külön érzékelőnek számítanak az árképzés szempontjából. Kaphat egy 30 napos ingyenes próbaverziót korlátlan érzékelőkkel a szoftver értékeléséhez. A Paessler PRTG telepíti a Windows rendszert, vagy felhőalapú szolgáltatásként elérhető online.

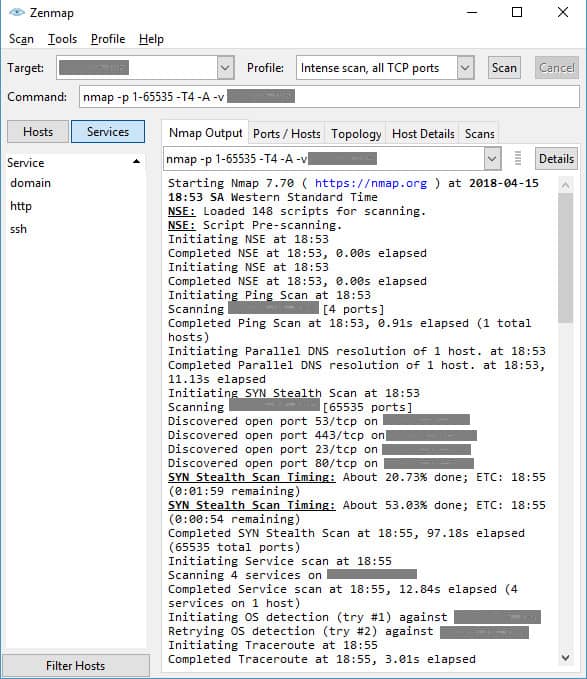

3. Zenmap

Az Nmap egy ingyenes hálózati tesztelési és biztonsági ellenőrzési eszköz. A Zenmap felhasználóbarát felület az Nmap számára. Az Nmap segítségével sokféle tényezőt ellenőrizhet a számítógépén és az ugyanahhoz a hálózathoz csatlakoztatott más számítógépeken, nem csak a portokon és a szolgáltatásokon.

Telepíthető Windows, Linux, BSD Unix és Mac OS rendszerekre.

A felület elrendezése nem túl kifinomult, de a rendszer jól végzi a munkáját, és tesztelési tartományt kínál Önnek. A segédprogram átvizsgálja az összes portot a hálózathoz csatlakoztatott számítógépeken vagy az útválasztón. A nyomon követési teszteket csak az Nmap által felfedezett nyitott portokon hajtják végre.

A szokásos teszt a ping és az előzetes rendszer-ellenőrzés használatát használja, mielőtt nyitott portokat keresne. Van azonban egy ping-mentes alternatíva. Végezhet teljes szkennelést, beolvashatja az összes TCP-portot, vagy beolvashatja az összes UDP-portot. Az intenzív vizsgálat a SYN Stealth módszertant használja. Az ilyen típusú szkennelések nem kerülnek naplózásra csatlakozási kísérletként, mert a port soha nem fejezi be a kapcsolódási szekvenciát. Az intenzív letapogatás hosszú ideig tarthat – több mint másfél órát igényelhet egy eszköznél.

A Zenmap sok különféle típusú információt nyújt Önnek a kivizsgáláshoz, és egyetlen útválasztón vagy számítógépen is működik, tehát nem csak a hálózati rendszergazdák számára.

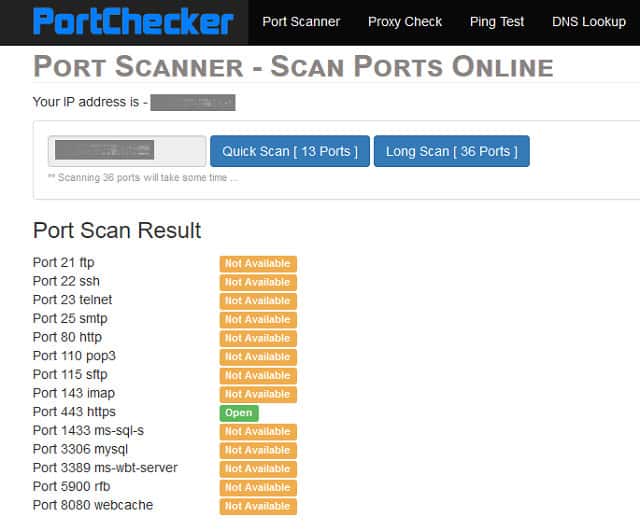

4. PortCheckers

Az Port szkenner oldal A Port Checkerek weboldala online tesztet nyújt számítógépének portjairól. Nem minden port van ellenőrizve. A szolgálat megvizsgálja 36 a közismert kikötőkből hogy megtudja, elérhetőek-e az interneten, és vajon mindegyikén fut-e szolgáltatás. A rövidebb letapogatás mindössze 13 portot fogja ellenőrizni.

A portszkenner által ellenőrzött szolgáltatások tartalmazzák az FTP-adatokat és a vezérlőcsatornát (20. és 21. port), valamint a TFTP és az SFTP portokat. Az SNMP, DHCP és DNS hálózati protokollok portjait, valamint a kommunikációs és biztonsági szolgáltatásokat, mint például a HTTPS, HTTP, SMTP, POP3, POP3 SSL, IMAP SSL, SSH és Telnet, ellenőrzik..

A vizsgálat eredményét a weblap táblázatában mutatjuk be. Sok esetben ezeket az alapvető portokat nyitva kell tartani. Más esetekben azonban bezárhatja őket a tűzfallal. Példák olyan szolgáltatásokra, amelyeket esetleg nem használ, az SMTP, POP3 és IMAP protokoll. Ezek e-mail protokollok, és csak akkor érvényesek, ha e-mail ügynököt futtat a számítógépen. Ha csak webmail-t használ, akkor nem kell ezeket a szolgáltatásokat futtatnia.

Van Díjmentes a Port Checkers Port Scanner használatához.

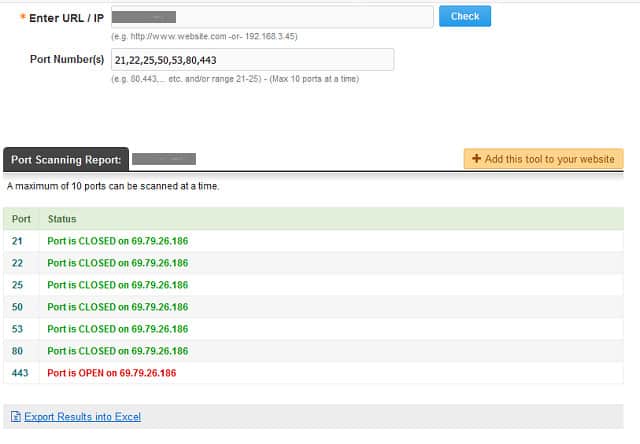

5. Nyissa meg a Port lapolvasót

Az Nyissa meg a Port lapolvasót elérhető a Webes eszközközpont weboldal. Ez az ingyenes online port-ellenőrző lehetővé teszi a szkennelni kívánt portok kiválasztását. Meg kell adnia az IP-címét, majd fel kell sorolni az ellenőrizni kívánt portokat. A szkenner minden egyes futtatása egyszerre csak 10 portot képes kezelni.

A vizsgálat eredményét egy táblázatban mutatjuk be, melyben felsoroljuk az egyes portok állapotát és rendszeres szolgáltatásait. Noha nehézkes lehet a portszám beírása, megadhat tartományokat, például a „21–29”. Az eredmények nagyon gyorsan visszatérnek, és exportálhatják azokat CSV-fájlba..

A számítógép összes portjáról teljes jelentés megszerzése nagyon hosszú időt igényel, mivel azonban az IANA portok kiosztási listája 65,535-re növekszik.

A Web Tools Hub az online tevékenységekhez hasznos eszközök hosszú listáját tartalmazza. Ezek közé tartozik egy IP helyének ellenőrzője, egy a linkek ellenőrzője, egy WHOIS keresési lehetőség, és a Ping teszt.

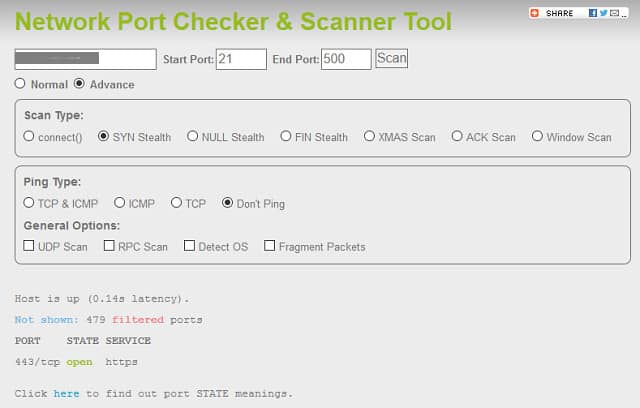

6. IP-ujjlenyomatok hálózati port-ellenőrzője

Az IP ujjlenyomatok a weboldal egy további forrás a hasznos online eszközök számára, amelyek között szerepel a Hálózati port ellenőrző és szkenner. Ebben ingyenes online eszköz, beír egy IP-címet és egy ellenőrzendő portot. Ez sokkal hasznosabb lenne a számítógép összes portjának átjutásában, mivel nincs korlátozva az egy lépésben beolvasható portok száma. A webhely szövege azonban figyelmeztet arra, hogy az 500-nál nagyobb portszám-tartomány nagyon hosszú időt vesz igénybe, és egy nagy tartomány indít olyan keresést, amely soha nem ér véget. Tehát továbbra is teljes szkennelést kell végrehajtania szegmensekben.

E figyelmeztetés ellenére keresést végeztem a 21–55 porton. Az eredmények kevesebb, mint egy perc múlva jöttek vissza. Sajnos a rendszer csak az Nmap által észlelt négy nyitott port egyikéről jelentett jelentést. Ennek oka lehet az, hogy az IP Fingerprints az internetről működik, és az Nmap a számítógépen, a tűzfal mögött működik.

Ez a szkenner állítja, hogy képes látni a tűzfalakat. Az Normál A szkennelés ellenőrzi, mely portok láthatók a külvilágtól, és melyeket a tűzfal fedezi. Fejlett A portkeresési opciók lehetővé teszik a connect () parancs teszt vagy a SYN lopakodás teszt. A SYN és a connect () metódusok különösen érdekesek, mivel ezeket az útvonalakat a hackerek szeretik használni a szolgáltatások felderítéséhez. A weboldal azt állítja, hogy ezek megkerülhetnek egy tűzfalat. A SYN módszer a legkedveltebb stratégia DDoS támadások.

Az IP ujjlenyomatok webhelyén található további hasznos eszközök a következők: földrajzi helymeghatározó eszköz és a KICSODA létesítmény.

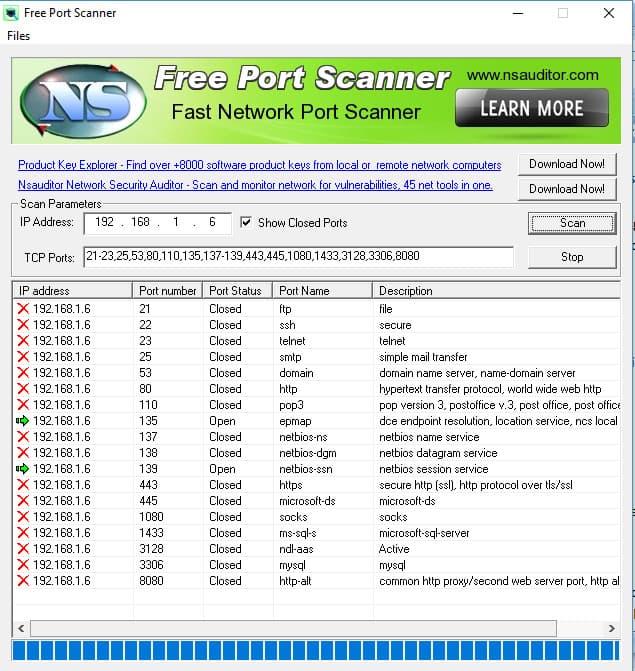

7. Ingyenes port-szkenner 3.5

A futtatáshoz le kell töltenie egy programot Ingyenes port szkenner 3.5. Geeks őrnagytól szerezhető be, és Windows rendszeren fut. A program alkotói, Nsasoft, ne említse meg a segédprogramot a saját webhelyén, így csak a harmadik féltől származó szoftverletöltő oldalakon keresztül szerezheti be. A letöltött fájl telepítő, és létrehoz egy ikont az asztalon lévő eszközhöz.

Ez a segédprogram lehetővé teszi a portok tartományának átvizsgálását, így egyszerre futtathatja a portszámok teljes listáját, ha van idő a kezedben.. A felület felismeri az IP-címet, amikor elindul, és a megnézendő portok kiválasztott listája szintén alapértelmezés szerint rendelkezésre áll. A beolvasás hosszú időt vesz igénybe, ha a portszámok széles skáláját igényli. Az is nagyon lassú, ha egy másik eszköz, például a wifi-útválasztó portjait ki akarja tesztelni. Tehát, ha valaha is meg akarja vizsgálni az útválasztó összes portját, akkor valószínűleg el kell hagynia a programot egész nap. Ha Wi-Fi útválasztón keresztül csatlakozik az internethez, akkor be kell írnia a hálózati IP-címet a számítógép szkenneléséhez. Beolvashatja az útválasztó portjait azáltal, hogy megadja a Free Port Scanner nyilvános IP-címét, amely azonosítja az interneten.

Választhat úgy, hogy a zárt és a nyitott portokat is megjeleníti. Nincs eszköz dokumentációja, így semmi esetre sem tudhatjuk, melyik tesztelési módszert használja a segédprogram. A Free Port Scanner 3.5 csak a TCP-portokat teszteli.

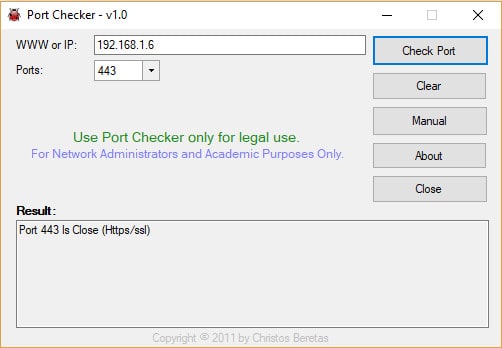

8. Port Checker 1.0

Az Port Checker 1.0 A program letölthető a Softpedia oldalról. Vigyáznia kell az ingyenes segédprogramok letöltésére, mert ezeket néha fel lehet használni egy trójai számára. A Softpedia ellenőrzi az összes programot, amelyet a webhelyére tesz, így biztos lehet benne, hogy nem tölt be egy vírust.

Ez ingyenes eszköz fut tovább ablakok. Ehhez az eszközhez nincs telepítőfájl: csak töltsön le egy ZIP-fájlt, amelyben benne van a végrehajtható fájl. Bontsa ki a programot, és kattintson duplán a fájlra annak futtatásához. A program nagyon kicsi, és akár USB-meghajtón is tárolható, és futtatható.

A felület nagyon alapvető és könnyen használható. Csak írjon be egy IP-címet, és válassza ki a portszámot a legördülő listából. Hátránya, hogy nem kereshet egyetlen tetszőleges portot sem, csak a listában szereplőket, és a portszám-tartományokat nem lehet megadni. Ha van wifi útválasztója, írja be a hálózati IP-címet a számítógép portjainak ellenőrzéséhez, és az internet IP-címét, hogy jelentést kapjon egy útválasztó-portról.

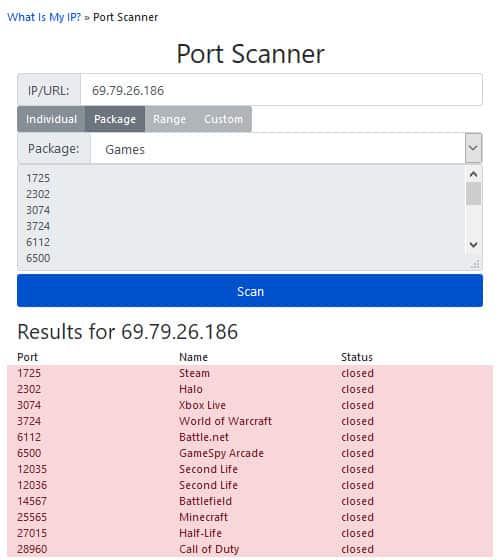

9. Mi az én IP-m? Port szkenner

Mi az IP-m? egy nagyon népszerű webszolgáltatás az IP-cím felfedezéséhez. A weboldal számos egyéb eszközzel rendelkezik, köztük egy portolvasóval.

Ez ingyenes online port-ellenőrző számos hasznos funkcióval rendelkezik. Először is gyors: a több portszám eredménye másodpercek alatt visszatér. Megadhatja a portszám-tartományokat és létrehozhat egyedi listákat, bár ez a két szolgáltatás csak a webhely fizető tagjai számára érhető el.

Mi az az én IP, egy nagyon szép ingyenes segédprogrammal állt elő, amely lehetőséget ad egy IP-cím ellenőrzésére, de rendelkezik egy egyedi lehetőséggel, amelyről úgy tűnik, hogy senki más a piacon nem gondolt rá. Vizsgálja a kikötők és szolgáltatások témáit. Ezt „csomagnak” hívják. Például választhat a Játékok csomag, majd a teszt tartalmazza a fő online játékplatformok által használt portokat. Egyéb csomagbeállítások közé tartozik Alapvető, amely a portokon ellenőrzi az e-maileket és az FTP-t; háló, amely magában foglalja a HTTP-t, a HTTPS-t és az FTP-t (ismét); és Rosszindulatú, amely azokat a portokat vizsgálja, amelyeket ismerten rosszindulatú programok és hackerek használtak.

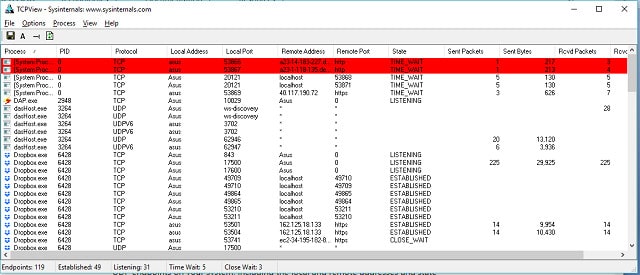

10. TCPView

A TCPView elérhető ingyenes programként letöltésre ablakok. Ez a portolvasó más szempontból néz ki, mint a lista többi programja. Ahelyett, hogy megnézi a portokat, majd ellenőrizné, hogy egy szolgáltatás aktív-e mindegyikön, a rendszer a számítógépen futó összes folyamatot megvizsgálja, felsorolja a portokkal társított folyamatokat és felsorolja a portszámot. Ez a megközelítés sokkal több részletet eredményez, mint a külső vizsgálat. Például a többi szkenner nem figyelt meg a „jól ismert” tartomány feletti portokat, még azokon a szkennerekön sem, amelyek állítólag az összes portot ellenőrzik.

A TCPView magában foglalja a portokon történő hallgatást, és a kijelző másodpercenként frissül. Lecsökkentheti ezt a pillanatfelvételi sebességet, és meghosszabbíthatja az intervallumot 2 másodpercre vagy 5 másodpercre. Amikor új folyamatok merülnek fel, zöld színű rekordként kerülnek a listára. Azok a folyamatok, amelyek véget érnek, röviden a vörös színű rekordmal maradnak a listában. A megváltozott állapotú folyamatok sárga színűek.

A kijelzőn megjelenik az egyes portokon elküldött és fogadott csomagok száma, valamint az adatbájtok mennyisége is. Neve ellenére a TCPView az UDP portokat is magában foglalja.

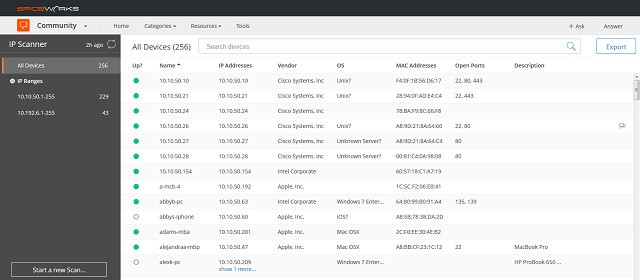

11. Spiceworks IP szkenner

A Spiceworks IP szkenner két elemből áll. Az eszköz műszerfal online, de telepítenie kell egy kis figyelőprogramot a számítógépére hogy működőképes legyen.

A számítógépen lévő ügynök összegyűjtött adatokat küld a felhőkiszolgálóra. Az ügynök és a szerver közötti minden kommunikáció titkosítva van, és be kell jelentkeznie, és létre kell hoznia egy felhasználói fiókot a bejelentkezéshez és a vizsgálati eredmények megtekintéséhez..

A telepített program Ubuntu és Debian Linux rendszeren, valamint Windows és Mac OS rendszeren fut. Az ingyenes hálózati eszköz rengeteg információt nyújt a hálózat összes számítógépéről, vagy csak a számítógépről, ha nincs hálózata. A Spiceworks összes eszköze ingyenes, de hirdetés-támogatott.

Miután telepítette a programot és létrehozta a fiókját, böngészőn keresztül jelentkezik be az irányítópultra. A rendszerhez nem lehet hozzáférni egy Safari böngészőn keresztül. Az IP szkenner megkeresi a hálózatot, és felfedezi az összes hozzá csatlakoztatott eszközt. Minden eszköznél jelentést készít a MAC-címről, lásd az IP-címet, a hostnevet, a gyártót, az operációs rendszert és a nyitott portok listáját..

Ha még nem rendelkezik hálózattal, akkor inkább a Spiceworks Port lapolvasót és a Tesztert használja. Ez egy ingyenes online eszköz és bármilyen operációs rendszerről elérhető, szoftver telepítése nélkül. A Portolvasó ellenőrzi a számítógép számos portjának állapotát, amelyhez megadja az IP-címet.

Online vagy telepítve?

Amint az az ajánlott portolvasók listájából látható, ezek felét nem kell telepíteni a számítógépére, mivel ezek elérhetők a weboldalakon. Ez egy jó stratégia, mivel a szkennernek a rendszerén kívüli elhelyezkedése megfelelő képet ad arról, hogy a hackerek és a külvilág mit láthat a hálózatán, legyen az otthoni hálózat vagy üzleti szolgáltatás..

A számítógépes portszkennerre való váltás szintén segíthet, mivel megmutatja a számítógépes portokon hallgatott sok folyamatot. Amint az a fent bemutatott ellenőrző kimenetek példáiból is látható, a távoli ellenőrzések kevesebb szolgáltatást találnak a portokon, mint a számítógépes szkennerek képesek felismerni. Ez azt mutatja, hogy a tűzfal a számítógépen futó szolgáltatások biztonsági gyengeségeinek elfedésére szolgál. Tehát valószínűleg jobb az ilyen típusú rendszerek egyikét használni – online és telepített is.

Több ingyenes online kikötő

Néhány más ingyenes online port-ellenőr, amelyeket kipróbálhat:

- Portchecker.io

- Látsz engem

- Jelzést kap

- Ping.eu port ellenőrzés

- Pentest Tools TCP Port Scan az Nmap segítségével

- T1 Shopper Online portkeresés

Ezek az online szolgáltatások nagyon könnyen kezelhetők. Ideálisak olyan kisvállalkozások számára, amelyek nem engedhetik meg maguknak, hogy fizetjenek tanácsadókért vagy külső szolgáltatásokért, hogy megfigyeljék biztonságát a hálózaton kívülről.

Többet a kikötőkről

Ha még nem ismeri a hálózati technológiát, akkor egy kis háttér a portokról segíthet Önnek. A portok címek és ezek közül soknak van speciális célja hogy a tapasztalt hálózati szakemberek visszahúzhatják a fejüket.

A portszámok meghatározott szolgáltatásokhoz történő hozzárendelése egy globális szabvány, amelyet az Internet Assigned Numbers Authority működteti, amely IANA néven is ismert. Ez a szervezet felelős az IP-címek terjesztéséért és a párhuzamos munka megakadályozásáért. Nézze meg a portszámok IANA-nyilvántartását a weboldalon.

A nagyon hosszú portszámok három részre oszlanak. Az első 1024 port (számok) 0 és 1023 között) nevezzükközismert kikötők“, Mert a mindenki által használt hosszú távú szolgáltatások, mint például a HTTP és az IMAP, mind a portszámuk ebben a tartományban található. Ebben a szakaszban nem minden szám van használatban. A sokféle alkalmazás, például az FTP vagy a domain név szolgáltatás (DNS) által használt szolgáltatás a portok számának jól ismert tartományában fog működni..

A portszám következő tartománya kezdődik 1024-49151. Ezek a regisztrált kikötők. A szabadalmaztatott alkalmazások portszámot kapnak a regisztrált tartományban. Például a Steam online játékplatformhoz 1725 portszám van hozzárendelve.

Az összes portszám a 49152-ig 65535-ig bármilyen programozó számára elérhető. Ezeket „magán”Vagy„tiszavirág életű”Kikötők. Gyakran egy szolgáltatás meghallgatja egy jól ismert porton, majd a csatlakozó ügyféllel kötött megállapodással átvált magánportra. Ez lehetővé teszi, hogy a démon, amely a jól ismert porton hallgatja, elérhető legyen más kapcsolatok számára az első tranzakció folyamán.

Tehát, annak ellenére, hogy egy adott szolgáltatás egy adott porton működik, meg is szervezheti egy másik porton történő futtatást, amely magasan helyezkedik el az ideiglenes portok száma.

Az adatok hálózaton keresztüli cseréje követhető egy kapcsolat alapú rendszert, úgynevezett TCP (átviteli vezérlő protokoll) vagy egy kapcsolat nélküli modell, az UDP (a felhasználói adatgram protokoll). A legtöbb szkennelés a TCP rendszert használja, mivel az UDP nem rendelkezik kapcsolatvezérléssel, ezért nem vár visszaigazolást vagy hibaüzenetet. A szerver által adott válaszok lehetővé teszik a portok szkennelését.

A leggyakrabban használt portok listája

Az alábbi táblázat felsorolja a legszélesebb körben használt portokat, az általuk kiszolgált szolgáltatásokkal együtt.

| 20 | FTP (File Transfer Protocol) adatcsatorna |

| 21 | FTP (File Transfer Protocol) vezérlőcsatorna |

| 22 | SSH (biztonságos héj) |

| 23 | Telnet |

| 25 | SMTP (Simple Mail Transfer Protocol) |

| 37 | Időprotokoll |

| 43 | KICSODA |

| 53 | DNS (domain név rendszer) |

| 69 | TFTP (triviális fájlátviteli protokoll) |

| 79 | Ujjprotokoll |

| 80 | HTTP (hipertext átviteli protokoll) |

| 88 | Kerberos |

| 109 | POP2 (Post Office Protocol v 2) |

| 110 | POP3 (Post Office Protocol v 3) |

| 115 | SFTP (biztonságos fájlátviteli protokoll) |

| 123 | NTP (Network Time Protocol) |

| 143 | IMAP (Internet Message Access Protocol) |

| 161 | SNMP (Simple Network Management Protocol) |

| 162 | SNMP (Simple Network Management Protocol) csapda |

| 179 | BGP (Border Gateway Protocol) |

| 194 | IRC (Internet Relay Chat) |

| 443 | HTTPS (Hypertext Transfer Protocol Secure) |

| 464 | A Kerberos visszaállította a jelszót |

| 465 | SMTPS (egyszerű levelezési protokoll SSL-en keresztül) |

| 514 | Sylog |

| 530 | RPC (Remote Procedure Call) |

| 543 | Kerberos bejelentkezés |

| 544 | kshell (Kerberos távoli héj) |

| 554 | RTSP (Real Time Stream Control Protocol) |

| 993 | IMAPS (Internet Message Access Protocol over SSL) |

| 995 | POP3S (Post Office Protocol 3 over SSL) |

Nyitott és zárt, blokkolt és nem blokkolt portok

Egy „nyisd ki“Port nem azonos a”blokkolt”Port és egy„zárva“Port nem azonos a”zárolt”Port. Egy nyitott porthoz egyszerűen csak egy folyamat kapcsolódik. Ezek a folyamatok egy szolgáltatás részét képezik. Hívták őket “démonok”És folyamatosan futnak egy nagyon kicsi hurokon, ellenőrizve, hogy megérkezett-e egy adott porthoz címzett csomag a számítógéphez. Ezért fontos, hogy a portok száma mindenki számára ismert legyen. Az közismert kikötők azt jelenti, hogy bárki, aki írja egy adott szolgáltatás saját verzióját, például egy FTP-programot, csak ellenőriznie kell, hogy a szolgáltatás portszáma megérkezett-e csomagokat..

A program csak akkor lép ki a hurokból, és folytatja a kód sorainak lekérését, amikor a megfelelő portszámmal érkezik üzenet. Így, Ha egy port nyitva van, ez azt jelenti, hogy van egy démon, amely ellenőrzi az adott portszámot újra és újra. Egy port bezárásához egyszerűen leállítja ezt a folyamatot. A „zárt kikötő”Azt jelenti, hogy nincs ismétlődő program, amely arra vár, hogy az adott portszám megjelenjen a csomagban.

A „blokkolt portLehet nyitva vagy zárva lehet. A blokkolást tűzfal végzi. Ha egy démon fut és vár egy adott portszámra, akkor örökre vár, ha a tűzfal megtagadja az adott portszámhoz címzett csomagokon keresztül történő engedélyezést. Ebben a példában a port nyitva van, de blokkolva van. Nak nek feloldja a port blokkolását, akkor módosítania kell a tűzfalszabályokat, hogy lehetővé tegye az adott portszámmal ellátott forgalmat.

Ha egy adott portszámmal rendelkező üzenetre vár egy folyamat egy router mögött lévő számítógépen, akkor előfordulhat, hogy utasítania kell a routerre, hogy irányítsa az adott port forgalmát. Ezt a folyamatot port-továbbításnak hívják.

A portkeresés típusai

Alapvető kikötői ellenőrök

A szokásos portkeresés a connect () parancs minden portszámra. Ez a parancs csak együtt működik TCP portok. Ha egy portszámhoz való csatlakozás iránti kérelem nyugtázása kap választ, a szkenner ezt regisztrálja a port nyitva van, ami azt jelenti, hogy egy démon hallgat.

Ha egy hacker megpróbál bejutni a számítógépébe, akkor nincs értelme behatolási kísérleteit olyan portszámra küldeni, amely nem kap választ egy démontól. Ez csak időpocsékolás.

A hackerek előnyben részesíthetik bizonyos portszámokat. Néhány vírusnak van egy saját portja, amelybe be vannak írva, és antivírus cégek megtanultak rájuk. Ezekben az esetekben, A tűzfal szoftver frissül, és a vírus sikere véget ér. A hacker ezután megpróbál más portot találni, és átírja a vírust. Akkor a vírus valószínűleg más nevet fog keresni, mint a víruskereső közösség.

Ne feledje, hogy sok szolgáltatással, a kezdeti kapcsolat egy jól ismert porton megy végbe, majd átkerül az ideiglenes portszámra. Mivel a vírusok automatikus folyamatok, mindegyiknek megvan a kedvelt rövid távú portja. Tehát, ha felfedezi, hogy az egyik privát port nyitva van, ez arra utalhat, hogy számítógépe már fertőzött.

Strobe

Amikor a vizsgálat csak a portszámok összességére összpontosít, nem az összes 65536-at, akkor ezt a keresést „stroboszkóp.„Az összes port rendszeres szkennelése riasztást idézhet elő, így ha a beolvasást kis számú portra korlátozza, akkor a letapogatást a radar alatt lehet tartani.. Minden csatlakozási igény naplózódik, így a csatlakozási kérelmek hirtelen robbantása azt mutatja, hogy valami nem kívánatos folyamatban van. A behatolás-megelőző rendszereket működtető hálózatok automatikusan lezárják az összes tevékenységet egy adott IP-címről, ha a portszkennelés észlelésre kerül.

Lopakodó vizsgálat

A lopakodó módszer, amelyet egyes hackerek használnak a blokkolás elkerülése érdekében végezze el a letapogatást nagyon lassan több nap alatt. A lopakodó vizsgálatok általában csíkok mert a csatlakozási kérelmek számának korlátozása csak a hackerek által ismertetett portokra jó tét, amely lerövidíti a lassú letapogatáshoz szükséges időt.

A nem teljes kapcsolódási kérelem vagy a több csomagra elosztott csatlakozási kérés más lopakodó módszer.

SYN vizsgálat

A csatlakozási folyamat három üzenetből áll. Az ügyfél küld egy SYN üzenetet, és a szerver visszaküldi a SYN-ACK. Az ügyfél válaszol a SYN-ACK egy valamivel ACK. Ez a három fázisú folyamat nagyon hasznos a hackerek számára és a SYN árvíz általában szolgáltatásmegtagadási támadásként használják. Ennek oka az, hogy a szerver rövid ideig vár egy ACK visszatérését. Ez a rövid várakozási idő, számos SYN-del kombinálva, elég késleltetést okozhat ahhoz, hogy az eredeti kérések időtúllépés előtt kézbesítsék.

A SYN-árvíz riasztást regisztrál a számítógépen. azonban, minden porton csak egy SYN nem történik meg naplózása. Ennek oka az, hogy a legtöbb rendszer csak sikeres, de később inaktív kapcsolódási kérelmet jelent be, amelyek a TCP connect () parancs által végrehajtott SYN / SYN-ACK / ACK folyamatból állnak..

Tehát a SYN vizsgálat SYN üzenetet küld. Ha SYN-ACK-t kap vissza, akkor tudja, hogy a port nyitva van. Ha a SYN-ACK nem jön vissza, akkor tudja, hogy a port bezárva van. Mindkét esetben soha nem küld vissza ACK üzenetet.

Töredezett csomagkeresés

Néhány behatolásjelző rendszert és tűzfalat megtévesztő lehet töredezett csomagolások. Ez azért van, mert sok ilyen rendszer a szállítási rétegen működik, „aláírások” vagy viselkedési minták keresése a bejövő csomagokban. A szállítási szintű munka azt jelenti, hogy a tűzfal vagy az IDS észlelési szabályai nem ismeri fel a fragmentált kérelmet.

azonban, a felosztási kérelmet a TCP egyesíti amikor az alkalmazáshoz továbbítandó üzeneteket készít. Tehát a kérés részei átjutnak, mert nem úgy néznek ki a tűzfalakra, mint egy csatlakozási kérelem. azonban, mire a kérés eléri a démont, ez egy teljesen felismerhető csatlakozási kérelem.

Egyes piacon lévő tűzfalak megvizsgálják a csomagokat rekonstruált formájukban. Ezekben az esetekben ez a csomag-fragmentációs technika meghiúsult. A tűzfal általi pufferelés és csomagok megrendelése azonban ritka, mivel ezek a műveletek lelassítják a hálózatot.

NULL vizsgálat

A NULL vizsgálat lehetővé teszi az UDP-portok tesztelését. Valójában, csak az egyetlen módja az UDP-portok ellenőrzésének mert az UDP célja az, hogy soha ne érjen válaszokat a protokoll. azonban, üres UDP „datagram” küldése előfordulhat, hogy hibaüzenetet nem kap a figyelési folyamatból. Sokkal valószínűbb provokál egy üzenetet egy másik protokollból, ha az a port bezárt. Ez az ICMP protokoll, amely képes visszaküldeni egy „port elérhetetlen”Üzenet.

Ugyanezt a technikát lehet használni a TCP-portok teszteléséhez egy üres TCP-szegmenstel. Tehát, minden olyan NULL üzenet, amely nem kap „port elérhetetlen” választ, azt jelzi, hogy a port nyitva van. A hálózati megfigyelő szoftverek és a rendszergazdák azonban megértették ezt a trükköt és a legtöbb hálózati rendszer most korlátozza az ICMP „elérhetetlen port” üzeneteit egy adott számra naponta, vagy csak küldjön egyet nth válasz. Tehát a válasz hiánya nem mindig azt jelenti, hogy egy port nyitva van, és ez a szkennelési módszer megbízhatatlanná vált.

XMAS vizsgálat

A TCP szegmens egy rövidített bitrészt tartalmaz, amely 1-re van állítva, hogy jelölje a kapcsolódási kérelmek bizonyos feltételeit. A TCP NULL vizsgálat során az összes bit nullára van állítva, ami semmit sem mond a szervernek. Egy XMAS vizsgálat, ezeket a biteket az 1-hez küldjük, ami gobbledygook, mivel néhány bit kölcsönösen kizárja egymást.

Az XMAS vizsgálatnak hibaüzenetet kell kiváltania egy nyitott portból, és csendet a zárt portból. azonban, az ilyen típusú szkennelés nem mindig eredményes mert lehetséges, hogy hibaüzenetet küldtek, de elvesztek az úton. Is, a különböző operációs rendszerek eltérő házirendekkel reagálnak az XMAS vizsgálatra, így az ilyen csomagok nem mindig küldnek vissza hibaüzeneteket, még akkor is, ha a port nyitva van.

FIN szkennelés

A FIN-vizsgálat hasonló a NULL-kereséshez és az XMAS-vizsgálathoz, mert célja szándékosan téves és hibaüzenetet vált ki. A FIN TCP üzenet bezárja a kapcsolatot, tehát ha egy olyan portra küldi el, amelyen nincs kapcsolat, akkor ez egyértelműen hiba.

Ennek az üzenettípusnak a sajátossága az, hogy az operációs rendszer kezeli, nem pedig a porton lévő démon. Az egyezmény az Ha FIN üzenetet küldünk egy nyitott porthoz, amelyhez nincs kapcsolat, a démon figyelmen kívül hagyja, és nem válaszol. azonban, Ha a FIN üzenetet egy zárt portba küldik, akkor az operációs rendszer egy RST üzenetet küld vissza. A FIN-re adott válasz hiánya azt jelenti, hogy a port nyitva van, az RST azt jelenti, hogy a port zárva van.

ACK vizsgálat

Ez egy másik hibás kérési technika ez provokálja az operációs rendszer RST válaszát a zárt portok nevében és a nyitott portok csendjét. Emlékeztetni kell arra, hogy az ACK üzenet a TCP szabályok szerinti kapcsolat létrehozásának SYN / SYN-ACK / ACK folyamatának utolsó lépése. Így, egy SYN előtt érkező ACK csak ostobaság, és egy nyitott port figyelmen kívül hagyja.

Portszkennelési problémák

A port-ellenőrzők néhány más beállításával is találkozni fog további jellemzők a szkennelési technikák helyett. Ide tartoznak a Ping, Traceroute, RPC ellenőrzések, az operációs rendszer ujjlenyomata és a DNS felbontásának ellenőrzése.

Ezek szép funkciók és jelzik, hogy a port ellenőrző gyártói megkísérelnek létrehozni egy hálózati forgalom elemzőt nem csupán egy egyszerű port-szkenner.

Portképezés, port-továbbítás, port-indítás

A portképezés a gyakorló útválasztók függvénye hálózati cím fordítása (NAT). A NAT lehetővé teszi a hálózat több számítógépének számára, hogy ugyanazt a nyilvános IP-címet használja az interneten. A hálózati átjáró a hálózat minden számítógépét portszámmal azonosítja, amelyet a kimenő üzenetek IP címeinek végére illeszt. Amikor válasz érkezik erre a portszámra, az átjáró tudja, hogy melyik számítógép számára szolgál az üzenet.

Portképezés a NAT egyik formája, amelyet úgy hívnak portcím fordítása (PAT). Ez lehetővé teszi a hálózati számítógépek számára, hogy kéréseket küldjenek el a forráscím végén található portszámmal. Az átjáró nem helyettesíti azt a portszámot olyan helyettesítővel, amely az eredeti számítógép hálózati címét és az eredeti kérésben szereplő portszámot jelöli. A port leképezést szintén hívják kikötői továbbítás.

Port indítása lehetővé teszi a hálózaton lévő számítógépek számára, hogy egy extra portszámot rendeljenek a NAT-átjárón. Erre példa az Internet Relay Chat (IRC) számára szükséges port indító. Amikor a hálózaton lévő számítógép kapcsolatba lép egy távoli gazdagéptel IRC-munkamenethez, és a kérést egy adott portszámra kell elküldenie, a gazdagép egy másik portszámra (113) csatlakozik vissza ellenőrzés céljából. Tehát amikor az eredeti kérés kialszik, a küldő értesíti az átjárót, hogy a 113. porton érkező forgalmat szeretné fogadni. Amikor az átjáró üzenetet kap a portszámra, továbbítja a hálózati számítógépre, megőrizve a 113 portszámot a fejléc. Ez a hozzáférés csak rövid ideig aktív.

Port ellenőrző lehetőségek

Néha, tolvaj elkapja a tolvajt, tehát úgy gondolkodni, mint egy hacker, és alkalmazni a „fehér kalap” hackelési technikáit segít megőrizni számítógépét és hálózatát. Próbálja ki egy ingyenes port-ellenőrzőt, hogy képet kapjon a nyújtott szolgáltatásokról belépési pontok a hackerek számára. Ne felejtse el kipróbálni egy telepített programot és egy online szolgáltatást is, hogy teljes áttekintést kapjon a kikötői tevékenységekről.

További irodalom

Összehasonlító hálózati útmutatók

- A legjobb hálózati behatolás-észlelő eszközök

- 8 legjobb csomagszippantó és hálózati elemző eszköz [year]-ra

- A legjobb ingyenes sávszélességet figyelő szoftver és eszközök a hálózati forgalom felhasználásának elemzésére

- A 10 legjobb LAN-figyelő eszköz [year]-ra

- A DHCP végleges útmutatója

- Az SNMP végleges útmutatója

- A mobil eszközök kezelésének (MDM) végső útmutatója [year]-ban

- A BYOD legfrissebb útmutatója [year]-ban

- A 10 legfontosabb szerverkezelés & monitoring eszközök [year]-ra

- A legjobb ingyenes NetFlow analizátorok és gyűjtők Windows rendszerhez

- 6 a legjobb ingyenes hálózati sebezhetőségi szkennerek és hogyan kell őket használni

Egyéb információk a hálózat megfigyeléséről

- Wikipedia: Portolvasó

- Technikai cél: Port-keresés

- Lifewire: Bevezetés a portok szkenneléséhez

Kép: A LEGO adventi naptár 9. napja Jay Reed által a Flickr-en keresztül. A CC BY-SA 2.0 alatt engedélyezett

m Igen Nem Nem Port Checker 1.0 Nem Igen Nem Nem Mi az én IP-m? Port szkenner Nem Nem Nem Igen TCPView Nem Igen Nem Nem Spiceworks IP szkenner Nem Igen Igen Nem

A portok sérülékenysége nagyon fontos téma a számítógépes biztonság szempontjából. A fenti lista segítségével könnyen ellenőrizhetjük a portjainkat, és meggyőződhetünk arról, hogy nincsenek nyitva olyan portok, amelyekre nincs szükségünk. A tűzfal használata is nagyon fontos, mivel ez megakadályozza a külső támadók hozzáférését a portokhoz. A port-ellenőrző eszközök használata segít megvédeni a számítógépünket és a hálózatunkat a hackerek támadásaitól.

m Igen Nem Nem Port Checker 1.0 Nem Igen Nem Nem Mi az én IP-m? Port szkenner Nem Nem Nem Igen TCPView Nem Igen Nem Nem Spiceworks IP szkenner Nem Igen Igen Nem

A portok sérülékenysége nagyon fontos téma a számítógépes biztonság szempontjából. A fenti lista segítségével könnyen ellenőrizhetjük a portjainkat, és meggyőződhetünk arról, hogy nincsenek nyitva olyan portok, amelyekre nincs szükségünk. A tűzfal használata is nagyon fontos, mivel ez megakadályozza a külső támadók hozzáférését a portokhoz. A port-ellenőrző eszközök használata segít megvédeni a számítógépünket és a hálózatunkat a hackerek támadásaitól.

m Igen Nem Nem Port Checker 1.0 Nem Igen Nem Nem Mi az én IP-m? Port szkenner Nem Nem Nem Igen TCPView Nem Igen Nem Nem Spiceworks IP szkenner Nem Igen Igen Nem

A portok sérülékenysége nagyon fontos téma a számítógépes biztonság szempontjából. A fenti lista segítségével könnyen ellenőrizhetjük a portjainkat, és meggyőződhetünk arról, hogy nincsenek nyitva olyan portok, amelyekre nincs szükségünk. A tűzfal használata is nagyon fontos, mivel ez megakadályozza a külső támadók hozzáférését a portokhoz. A port-ellenőrző eszközök használata segít megvédeni a számítógépünket és a hálózatunkat a hackerek támadásaitól.