Какво е информация за сигурността и управление на събития (SIEM)?

SIEM означава Информация за сигурност и управление на събития. Продуктите SIEM предоставят в реално време анализ на сигнали за сигурност, генерирани от приложения и мрежов хардуер.

Ние обхващаме подробно всеки продукт по-долу, но в случай, че ви липсва време, ето обобщение на нашия списък с най-добрите инструменти SIEM:

- SolarWinds Security Event Manager (БЕЗПЛАТНА ПРОБЛЕМА) Добре изглеждащ интерфейс с много графична визуализация на данни е фронтално мощен и изчерпателен инструмент SIEM, който работи на Windows Server.

- ManageEngine EventLog Analyzer (БЕЗПЛАТНА ПРОБА) Инструмент SIEM, който управлява, защитава и мине лог файлове. Тази система се инсталира на Windows, Windows Server и Linux.

- Splunk Enterprise Security Този инструмент за Windows и Linux е световен лидер, тъй като съчетава мрежовия анализ с управлението на лога заедно с отличен инструмент за анализ.

- OSSEC Системата за сигурност с отворен код HIDS, която е свободна за използване и действа като услуга за управление на информацията за сигурност.

- LogRhythm Security Intelligence платформа Авангардната технология, базирана на AI, е в основата на този инструмент за анализ на трафика и дневника за Windows и Linux.

- Унифицирано управление на сигурността AlienVault Страхотна стойност SIEM, която работи както на Mac OS, така и на Windows.

- RSA NetWitness Изключително изчерпателна и съобразена с големи организации, но малко прекалено много за малки и средни предприятия. Работи под Windows.

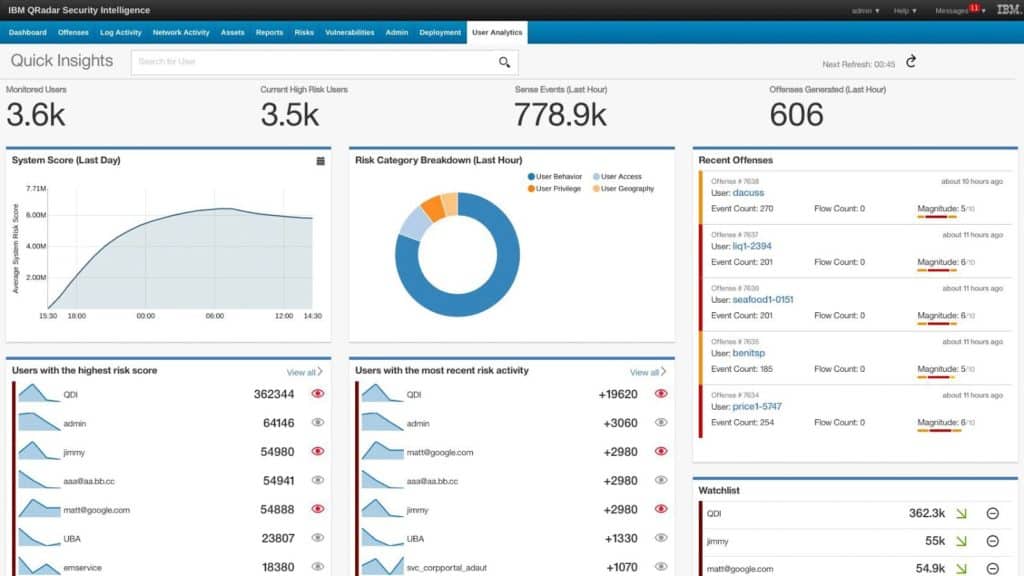

- IBM QRadar Водещ на пазара инструмент SIEM, който работи в Windows среди.

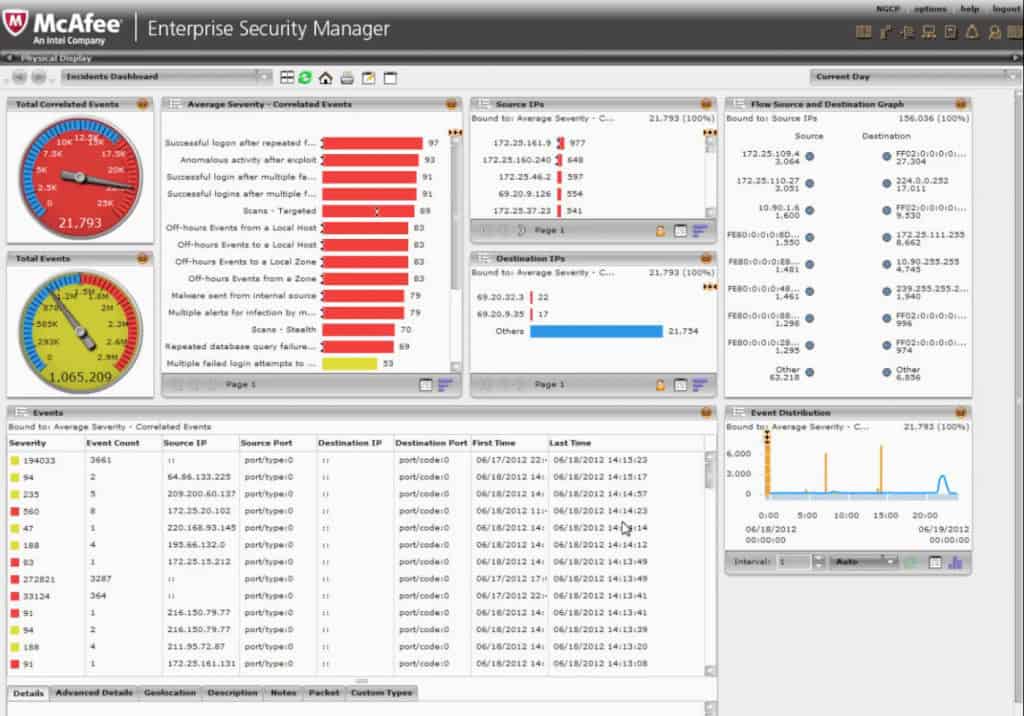

- McAfee Enterprise Security Manager Популярен инструмент SIEM, който работи през вашите записи в Active Directory, за да потвърди сигурността на системата. Работи както на Mac OS, така и на Windows.

Тъй като все повече бизнеси работят онлайн, все по-важно е да се включват инструменти за киберсигурност и откриване на заплахи, за да се предотврати престой. За съжаление, много безскрупулни кибератаки действат в мрежата, само чакат да ударят уязвимите системи. Продуктите за информация за сигурността и управление на събития (SIEM) се превърнаха в основна част за идентифициране и адресиране на кибератаки.

Този термин е донякъде чадър за софтуерни пакети за сигурност, вариращи от системи за управление на журнали до управление на дневника / събитията за сигурност, управление на информацията за сигурността и корелация на защитните събития. По-често тези функции се комбинират за 360-градусова защита.

Въпреки че системата SIEM не е безусловна, това е един от основните показатели, че една организация има ясно дефинирана политика за киберсигурност. Девет пъти от десет, кибератаките нямат ясни данни на повърхностно ниво. За откриване на заплахи е по-ефективно да използвате лог файловете. Превъзходните възможности за управление на дневниците на SIEM са ги превърнали в централен център на прозрачността на мрежата.

Повечето програми за сигурност работят в микромащаб, адресирайки по-малки заплахи, но пропускат по-голямата картина на кибер заплахите. Само система за откриване на проникване (IDS) рядко може да направи повече от мониторни пакети и IP адреси. По същия начин, вашите служебни дневници показват само потребителски сесии и промени в конфигурацията. SIEM обединява тези системи и други подобни, за да предостави пълен преглед на всеки инцидент със сигурност чрез наблюдение в реално време и анализ на регистрационните файлове на събитията.

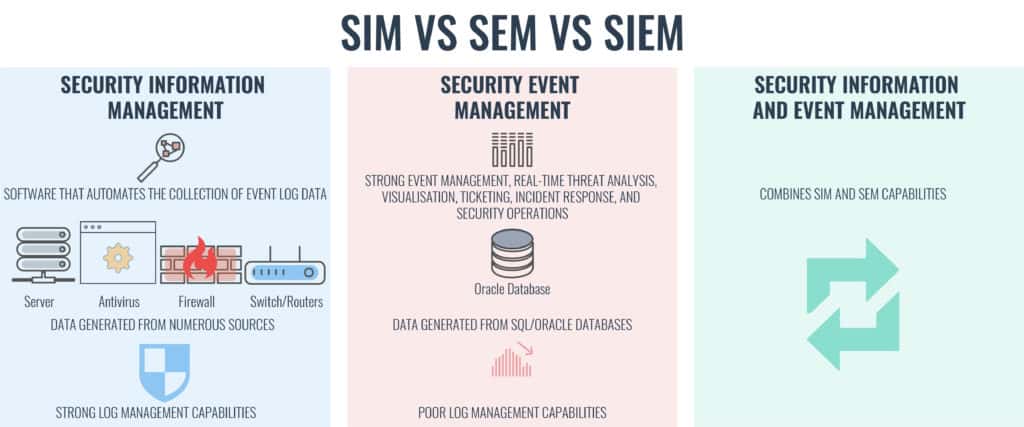

Какво е управление на информацията за сигурността (SIM)?

Управление на информацията за сигурността (SIM) е събирането, мониторинга и анализа на данни, свързани със сигурността от компютърните дневници. Също така се нарича управление на лога.

Какво е управление на събития за сигурност (SEM)?

Управлението на събития в сигурността (SEM) е практиката на управление на събития в мрежата, включително анализ на заплахи в реално време, визуализация и реакция на инциденти.

SIEM срещу SIM срещу SEM – каква е разликата?

SIEM, SIM и SEM често се използват взаимозаменяемо, но има някои ключови разлики.

| Преглед | Събиране и анализ на данни, свързани със сигурността от компютърни дневници. | Анализ на заплаха в реално време, визуализация и реакция на инциденти. | SIEM, както подсказва името, комбинира SIM и SEM възможности. |

| Характеристика | Лесни за внедряване, силни възможности за управление на журнала. | По-сложно за разполагане, по-високо ниво на наблюдение в реално време. | По-сложен за разполагане, пълна функционалност. |

| Примерни инструменти | OSSIM | NetIQ Sentinel | Дневник на SolarWinds & Мениджър на събития |

Възможности на SIEM

Основните възможности на SIEM са следните:

- Колекция от дневници

- Нормализиране – събиране на регистрационни файлове и нормализиране в стандартен формат)

- Известия и предупреждения – Уведомяване на потребителя при идентифициране на заплахи за сигурността

- Откриване на инциденти със сигурност

- Работен процес на заплаха – Работен поток за обработка на минали събития за сигурност

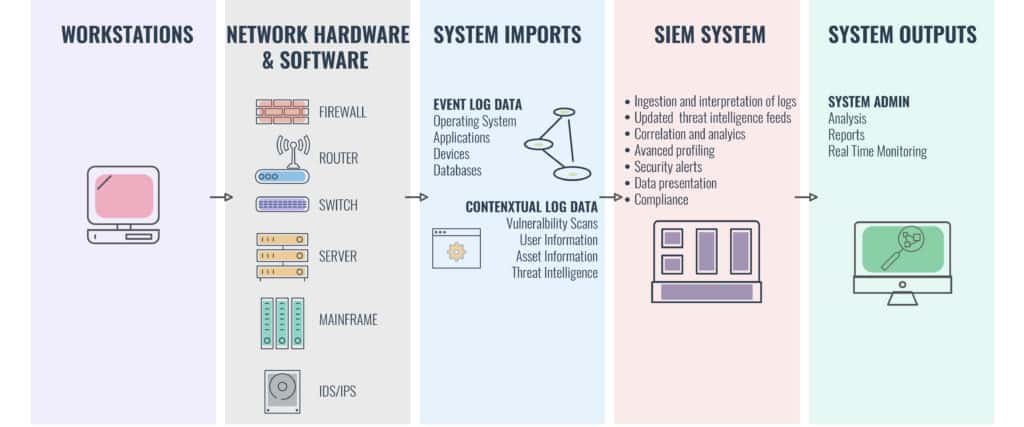

SIEM записва данни от вътрешната мрежа от инструменти на потребителите и идентифицира потенциални проблеми и атаки. Системата работи по статистически модел за анализ на записи в дневника. SIEM разпространява агенти за събиране и извиква данни от мрежата, устройствата, сървърите и защитните стени.

След това цялата тази информация се предава на управленска конзола, където може да бъде анализирана за справяне с възникващи заплахи. Не са редки случаите, когато напредналите системи SIEM използват автоматизирани отговори, анализи на поведението на субектите и оркестрация на сигурността. Това гарантира, че уязвимостите между инструментите за киберсигурност могат да бъдат наблюдавани и адресирани чрез технологията SIEM.

След като необходимата информация достигне до конзолата за управление, тя се преглежда от анализатор на данни, който може да предостави обратна информация за цялостния процес. Това е важно, тъй като обратната връзка помага да се образова системата SIEM по отношение на машинното обучение и да се повиши познаването й със заобикалящата среда.

След като софтуерната система SIEM идентифицира заплаха, след това комуникира с други системи за сигурност на устройството, за да спре нежеланата дейност. Съвместният характер на системите SIEM ги прави популярно решение в мащаб на предприятия. Въпреки това, нарастването на широко разпространените кибер заплахи накара много малки и средни предприятия също да преценят достойнствата на системата SIEM..

Тази промяна е сравнително наскоро поради значителните разходи за приемане на SIEM. Не само трябва да платите значителна сума за самата система; трябва да разпределите един или двама служители, за да го наблюдавате. В резултат на това по-малките организации бяха по-малко ентусиазирани от приемането на SIEM. Но това започна да се променя, тъй като МСП могат да възлагат на управлявани доставчици на услуги.

Защо SIEM е важен?

SIEM се превърна в основен компонент за сигурност на съвременните организации. Основната причина е, че всеки потребител или тракер оставя след себе си виртуална следа в данните от дневника на мрежата. Системите SIEM са проектирани да използват тези данни от дневника, за да генерират представа за минали атаки и събития. Система SIEM не само идентифицира, че се е случила атака, но ви позволява също така да видите как и защо се е случила.

Тъй като организациите актуализират и увеличават мащаба на все по-сложните ИТ инфраструктури, SIEM придобива още по-голямо значение през последните години. Противно на общоприетото мнение, защитните стени и антивирусните пакети не са достатъчни, за да защитят мрежата в своята цялост. Атаките с нулев ден все още могат да проникнат в защитните сили на системата дори при наличните мерки за сигурност.

SIEM се справя с този проблем, като открива атакуваща активност и я оценява спрямо миналото поведение в мрежата. Системата SIEM има възможност да прави разлика между законна употреба и злонамерена атака. Това помага да се увеличи защитата от инциденти в системата и да се избегнат повреди на системи и виртуална собственост.

Използването на SIEM също помага на компаниите да спазват разнообразни индустриални разпоредби за управление на кибер. Управлението на лога е стандартният отрасъл метод за одит на дейност в ИТ мрежа. Системите SIEM предоставят най-добрият начин за изпълнение на това регулаторно изискване и осигуряват прозрачност на регистрационните файлове с цел генериране на ясна информация и подобрения.

Основните инструменти SIEM

Не всички системи SIEM са изградени еднакво. В резултат на това няма решение за един размер. Решението на SIEM, което е правилно за една компания, може да е непълно за друго. В този раздел разбиваме основните функции, необходими за система SIEM.

Управление на данните в лога

Както бе споменато по-горе, управлението на данните в дневника е основен компонент на всяка система SIEM в мащаб. Системата SIEM трябва да обединява данните от лога от най-различни източници, всеки със собствен начин на категоризиране и запис на данни. Когато търсите система SIEM, искате такава, която има способността да нормализира ефективно данните (може да ви е необходима програма на трета страна, ако вашата система SIEM не управлява добре разграничените данни в журнала).

След като данните се нормализират, те след това се определят количествено и сравняват с предварително записани данни. След това системата SIEM може да разпознава модели на злонамерено поведение и да повдига известия, за да предупреди потребителя да предприеме действия. След това тези данни могат да бъдат търсени от анализатор, който може да определи нови критерии за бъдещи сигнали. Това помага да се разработи защитата на системата срещу нови заплахи.

Отчитане на съответствие

По отношение на удобството и регулаторните изисквания, наличието на SIEM с обширни функции за отчитане на съответствието е много важно. По принцип повечето системи SIEM имат някаква система за генериране на отчети в борда, която ще ви помогне да спазвате изискванията си за съответствие.

Източникът на изискванията на стандартите, на които трябва да се съобразите, ще окаже голямо влияние върху системата SIEM, която инсталирате. Ако вашите стандарти за сигурност са продиктувани от клиентски договори, нямате много свобода на свобода за това коя система SIEM изберете – ако тя не поддържа необходимия стандарт, няма да бъде такава, с която сте свикнали. Може да се наложи да демонстрирате съответствие с PCI DSS, FISMA, FERPA, HIPAA, SOX, ISO, NCUA, GLBA, NERC CIP, GPG13, DISA STIG или някой от много други индустриални стандарти.

Заплаха интелигентност

Ако се случи нарушение или атака, можете да генерирате отчет, който подробно описва как е станало широко. След това можете да използвате тези данни, за да прецизирате вътрешните процеси и да направите корекции в мрежовата си инфраструктура, за да сте сигурни, че няма да се повторят. Това използва технологията SIEM поддържа вашата мрежова инфраструктура да се развива за справяне с нови заплахи.

Условия за предупреждение за фина настройка

Възможността да се определят критериите за бъдещи сигнали за сигурност е от съществено значение за поддържането на ефективна система SIEM чрез разузнаване на заплахите. Прецизирането на сигналите е основният начин да поддържате актуализирана вашата система SIEM срещу нови заплахи. Иновативните кибер атаки се появяват всеки ден, така че използването на система, предназначена за добавяне на нови сигнали за сигурност, ви спира да не изоставате.

Освен това искате да сте сигурни, че ще намерите софтуерна платформа SIEM, която може да ограничи броя на сигналите за сигурност, които получавате. Ако сте затрупани с предупреждения, вашият екип няма да може да се справи с проблемите със сигурността своевременно. Без предупреждения за финална настройка, ще бъдете подложени на пресяване на маси от събития от защитни стени до дневници за проникване.

Табло

Обширната система SIEM не е полезна, ако зад вас има лошо табло. Наличието на табло с прост потребителски интерфейс улеснява много идентифицирането на заплахи. На практика търсите табло с визуализация. Направо това позволява на вашия анализатор да забележи дали на дисплея се появяват някакви аномалии. В идеалния случай искате система SIEM, която може да бъде конфигурирана да показва конкретни данни за събитията.

Най-добрите SIEM инструменти

Що се отнася до закупуването на решение SIEM, пазарът има изобилие от избор. От по-големи компании като IBM, Intel и HE, до SolarWinds и Manage Engine, има решение за почти всеки размер и стил на компанията. Има дори безплатни опции с отворен код, въпреки че проектите с отворен код обикновено имат много нисък бюджет за развитие, което означава, че тези опции вероятно не са най-добрите.

Преди да изберете инструмент SIEM, важно е да оцените целите си. Например, ако търсите инструмент SIEM, който да отговаря на регулаторните изисквания, генерирането на отчети ще бъде един от най-важните ви приоритети.

От друга страна, ако искате да използвате система SIEM, за да останете защитени срещу възникващи атаки, имате нужда от такава с високо функционираща нормализация и широки дефинирани от потребителя възможности за уведомяване. По-долу ще разгледаме някои от най-добрите инструменти SIEM на пазара.

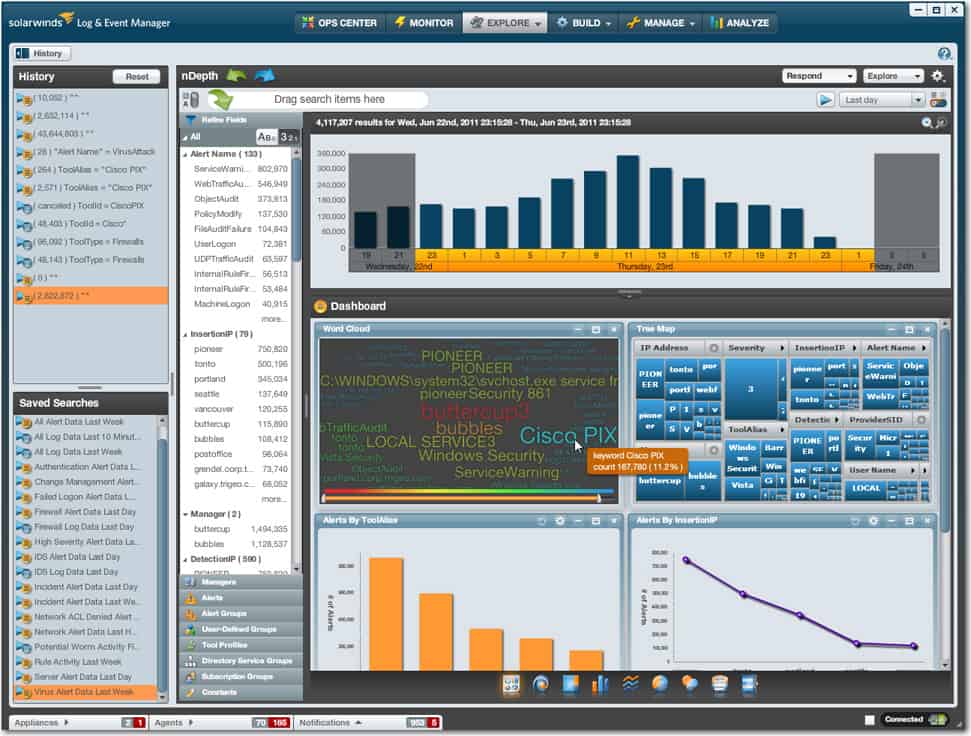

1. SolarWinds Security Manager Manager (БЕЗПЛАТНА ПРОБЛЕМА)

Операционна система: Windows

По отношение на инструментите SIEM за входно ниво, SolarWinds Security Event Manager (SEM) е едно от най-конкурентните предложения на пазара. SEM въплъщава всички основни функции, които бихте очаквали от система SIEM, с широки функции за управление на журнала и отчитане. Подробният отговор на инцидентите в SolarWinds в реално време го прави чудесен инструмент за онези, които търсят да използват журнали за събития на Windows, за да управляват активно мрежовата си инфраструктура срещу бъдещи заплахи.

Едно от най-добрите неща за SEM е неговият подробен и интуитивен дизайн на таблото. Простотата на инструментите за визуализация улеснява потребителя да идентифицира някакви аномалии. Като бонус за добре дошли компанията предлага 24/7 поддръжка, така че можете да се свържете с тях за съвет, ако се сблъскате с грешка.

ИЗБОР НА РЕДАКТОРИТЕ

Един от най-конкурентните инструменти на SIEM на пазара с богат набор от функции за управление на журнали. Реакцията на инциденти в реално време улеснява активното управление на вашата инфраструктура, а детайлното и интуитивно табло за управление прави това едно от най-лесните за използване на пазара. С 24/7 поддръжка това е ясен избор за SIEM.

Изтегли: Напълно функционална 30-дневна БЕЗПЛАТНА пробна версия в SolarWinds.com

Официален сайт: https://www.solarwinds.com/security-event-manager/

ОПЕРАЦИОННА СИСТЕМА: Windows

2. ManageEngine EventLog Analyzer (БЕЗПЛАТНА ПРОБА)

Операционна система: Windows и Linux

Най- ManageEngine EventLog Analyzer е инструмент SIEM защото се фокусира върху управлението на регистрационни файлове и извличане на информация за сигурността и ефективността от тях.

Инструментът е в състояние да събира дневник на събития на Windows и съобщения Syslog. След това ще организира тези съобщения във файлове, завъртане към нови файлове където е подходящо и съхраняване на тези файлове в смислено име на директории за лесен достъп. След това EventLog анализаторът защитава тези файлове от подправяне.

Системата ManageEngine обаче е нещо повече от лог сървър. То има аналитични функции които ще ви информират за неоторизиран достъп до ресурсите на компанията. Инструментът също така ще оцени работата на ключови приложения и услуги, като уеб сървъри, бази данни, DHCP сървъри и опашки за печат.

Модулите за одит и отчитане на EventLog Analyzer са много полезни за демонстриране на спазването на стандартите за защита на данните. Отчетният механизъм включва формати за съответствие с PCI DSS, FISMA, GLBA, SOX, HIPAA, и ISO 27001.

ManageEngine създаде три издания на EventLog Analyzer, включително безплатна версия, която събира регистрационни файлове от до пет източника. ManageEngine предлага 30-дневна безплатна пробна версия на Premium Edition. Мрежово базирана версия, наречена разпределено издание, също е достъпна за 30-дневна безплатна пробна версия.

ManageEngine EventLog AnalyzerDownload 30-дневна БЕЗПЛАТНА пробна версия

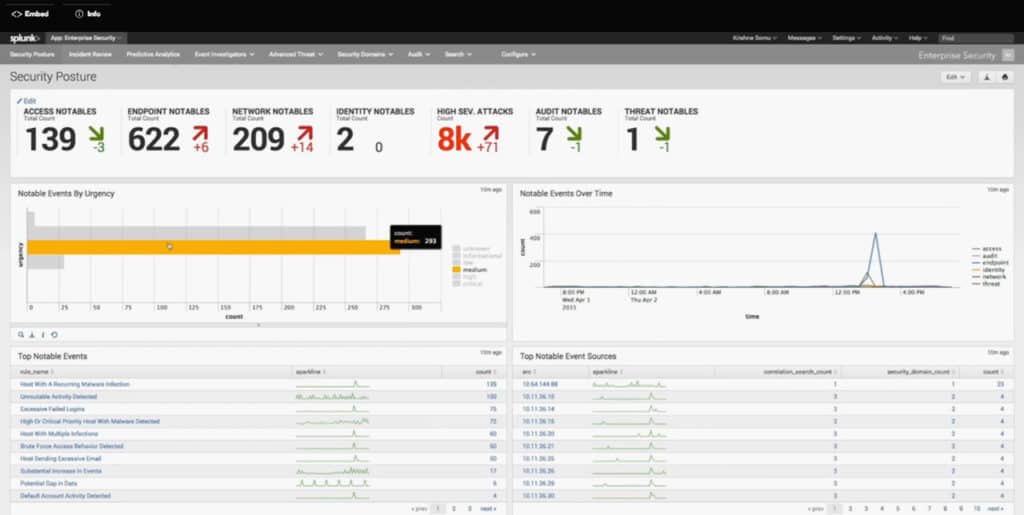

3. Splunk Enterprise Security

Операционна система: Windows и Linux

Splunk е едно от най-популярните решения за управление на SIEM в света. Това, което го отличава от конкуренцията е, че той е включил анализа в сърцето на своя SIEM. Данните от мрежата и машината могат да бъдат наблюдавани в реално време, тъй като системата търси потенциални уязвимости. Функцията Notables на Enterprise Security показва известия, които могат да бъдат прецизирани от потребителя.

По отношение на реагирането на заплахи за сигурността, потребителският интерфейс е невероятно прост. Когато извършва преглед на инцидент, потребителят може да започне с основен преглед, преди да кликне върху задълбочени пояснения към миналото събитие. По същия начин, следователят на активите върши чудесна работа за маркиране на злонамерени действия и предотвратяване на бъдещи щети. Трябва да се свържете с доставчика за оферта, за да е ясно, че това е платформа, създадена с по-големи организации.

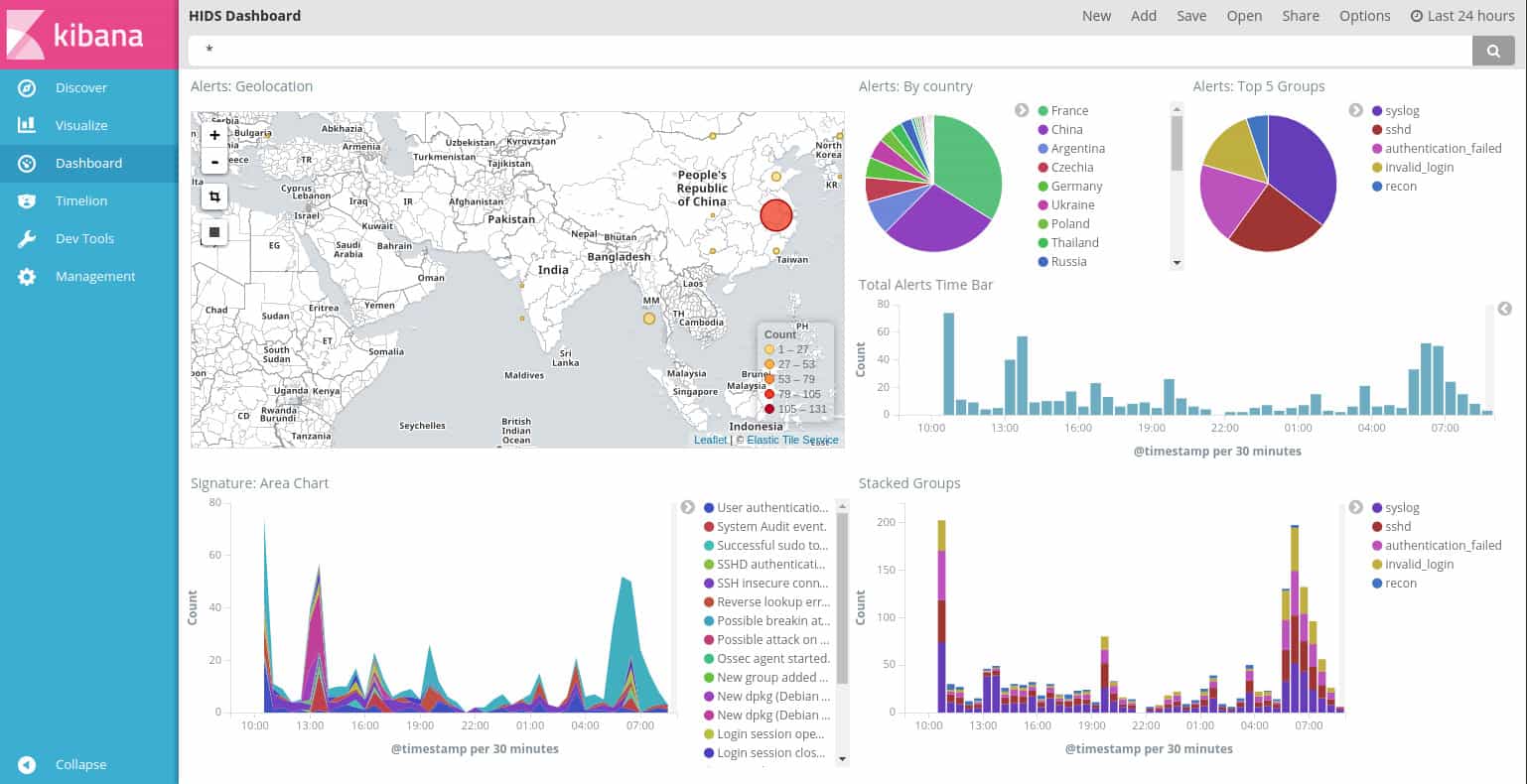

4. OSSEC

Операционна система: Windows, Linux, Unix и Mac

OSSEC е водещата основана на хост система за предотвратяване на проникване (HIDS). OSSEC не само е много добър HIDS, но и е безплатен за използване. HIDS методите са взаимозаменяеми с услугите, извършвани от SIM системите, така че OSSEC се вписва и в дефиницията на инструмент SIEM.

Софтуерът се фокусира върху информацията, налична в лог файлове, за да търси доказателства за проникване. Освен четенето през лог файлове, софтуерът следи контролните суми на файловете, за да открие подправяне. Хакерите знаят, че регистрационните файлове могат да разкрият присъствието си в дадена система и да проследят техните дейности, така че много напреднали злонамерени програми за проникване ще променят лог файлове, за да премахнат тези доказателства.

Като безплатен софтуер, няма причина да не инсталирате OSSEC на много места в мрежата. Инструментът изследва само лог файловете, намиращи се на неговия хост. Програмистите на софтуера знаят, че различните операционни системи имат различни системи за регистрация. И така, OSSEC ще проверява дневници на събития и опити за достъп до системния регистър за записи на Windows и Syslog и опити за достъп до root на Linux, Unix и Mac OS устройства. По-високите функции в софтуера му позволяват да комуникира в мрежа и да консолидира регистрираните в едно място журнални записи в централен магазин за SIM-журнали.

Въпреки че OSSEC е безплатен за използване, той е собственост на търговска операция – Trend Micro. Предният край на системата е за изтегляне като отделна програма и не е много добър. Повечето потребители на OSSEC подават своите данни до Graylog или Kibana като преден край и като двигател за анализ.

Поведението на OSSEC е продиктувано от „политики“, които са подписи на дейности, които трябва да търсите в лог файловете. Тези правила са достъпни безплатно от форума на общността на потребителите. Фирмите, които предпочитат да използват само изцяло поддържан софтуер, могат да се абонират за пакет за поддръжка от Trend Micro.

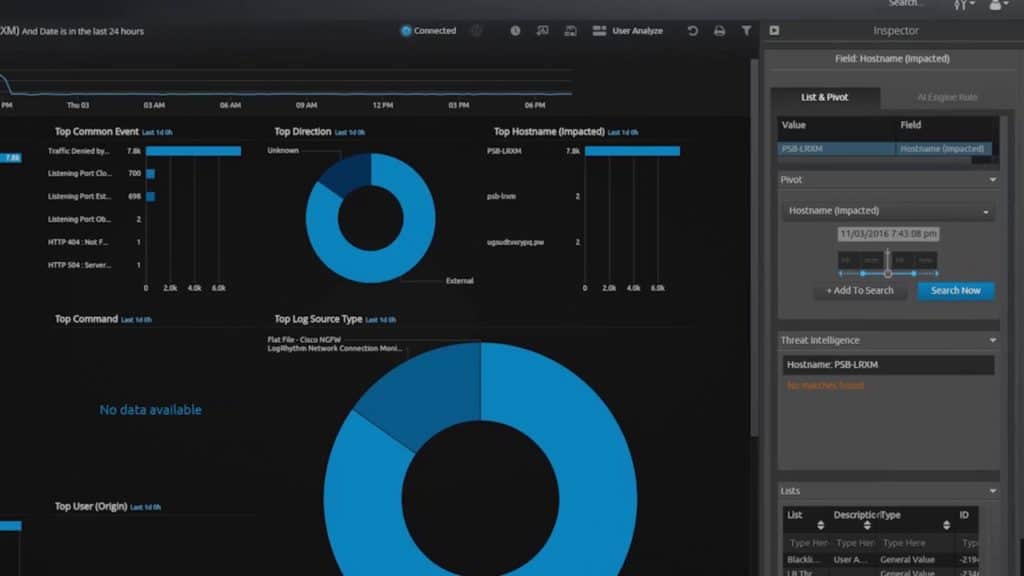

5. LogRhythm Security Intelligence платформа

Операционна система: Windows и Linux

LogRhythm отдавна се утвърдиха като пионери в сектора за решения на SIEM. От поведенчески анализ до лог корелация и изкуствен интелект, тази платформа разполага с всичко. Системата е съвместима с огромна гама от устройства и видове журнали. По отношение на конфигурирането на вашите настройки, повечето дейности се управляват чрез диспечера на внедряването. Например, можете да използвате Windows Host Wizard, за да пресявате логове на Windows.

Това прави много по-лесно да стесните какво се случва във вашата мрежа. Отначало потребителският интерфейс има крива на обучение, но обширното ръководство за инструкции помага. Глазурата на тортата е, че ръководството за инструкции всъщност предоставя хипервръзки към различни функции, за да ви помогне в пътуването ви. Ценовият етикет на тази платформа го прави добър избор за средни организации, които искат да прилагат нови мерки за сигурност.

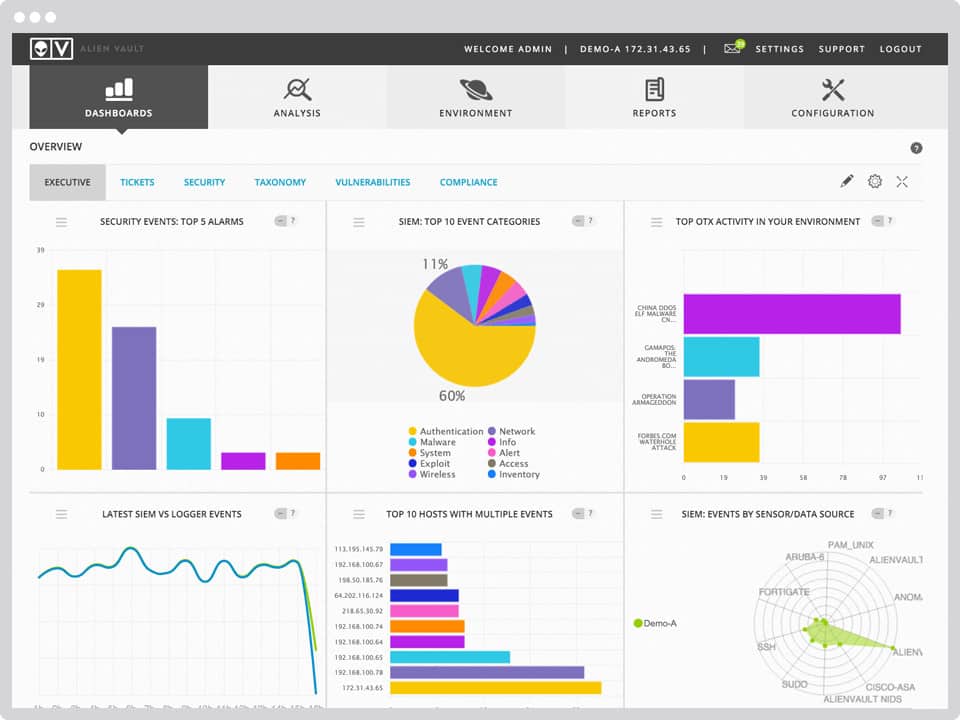

6. Унифицирано управление на сигурността AlienVault

Операционна система: Windows и Mac

Като едно от най-конкурентните SIEM решения в този списък, AlienVault е много атрактивно предложение. В основата си това е традиционен SIEM продукт с вградено откриване на проникване, мониторинг на поведението и оценка на уязвимостта. AlienVault разполага с анализа на борда, който бихте очаквали за платформа от такъв мащаб.

Един от по-уникалните аспекти на платформата на AlienVault е Open Threat Exchange (OTX). OTX е уеб портал, който позволява на потребителите да качват „индикатори за компромис“ (IOC), за да помогнат на други потребители за заплахи с флаг. Това е чудесен ресурс по отношение на общите знания и заплахи. Ниската цена на тази система SIEM го прави идеален за малки и средни предприятия, които искат да увеличат своята инфраструктура за сигурност.

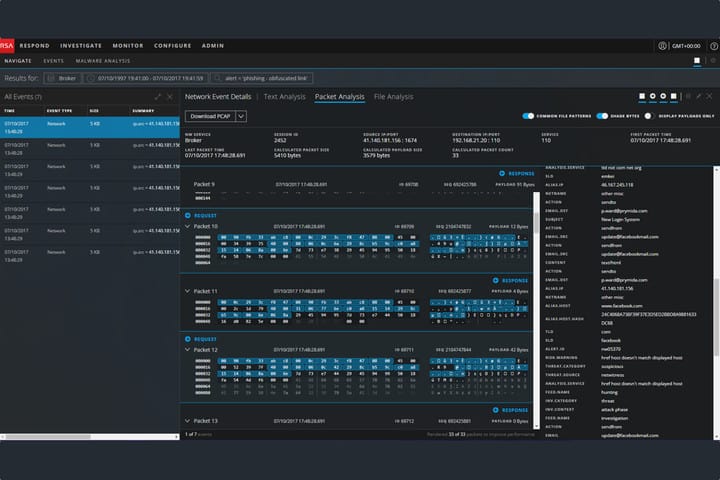

7. RSA NetWitness

Операционна система: Red Hat Enterprise Linux

RSA NetWitness е една от по-средните опции на SIEM, предлагани на пазара. Ако търсите цялостно решение за мрежова анализа, не търсете повече от RSA Netwitness. За по-големите организации това е един от най-обширните инструменти, предлагани на пазара. Ако обаче търсите лесен за употреба продукт, може да искате да потърсите другаде.

За съжаление, първоначалната настройка може да отнеме доста време, ако се сравнява с други продукти от този списък. Като се има предвид, изчерпателната документация за потребителя ще ви помогне в процеса на настройка. Ръководствата за инсталиране не помагат за всичко, но ви предоставят достатъчно информация, за да съберете парчетата.

8. IBM QRadar

Операционна система: Red Hat Enteprise Linux

През последните няколко години отговорът на IBM на SIEM се утвърди като един от най-добрите продукти на пазара. Платформата предлага набор от функции за управление на журнали, анализи, събиране на данни и функции за откриване на проникване, за да помогне на мрежовата инфраструктура да работи и работи. Цялото управление на журнала преминава през един инструмент: QRadar Log Manager. Що се отнася до аналитиката, QRadar е почти цялостно решение.

Системата разполага с анализи за моделиране на риска, които могат да симулират потенциални атаки. Това може да се използва за наблюдение на различни физически и виртуални среди във вашата мрежа. IBM QRadar е едно от най-пълните предложения в този списък и е чудесен избор, ако търсите универсално решение SIEM. Различната функционалност на тази индустриална стандартна система SIEM го направи индустриален стандарт за много по-големи организации.

9. McAfee Enterprise Security Manager

Операционна система: Windows и Mac

McAfee Enterprise Security Manager се счита за една от най-добрите платформи на SIEM по отношение на анализа. Потребителят може да събира различни дневници в широк спектър от устройства чрез системата Active Directory. По отношение на нормализирането, механизмът за корелация на McAfee компилира различни източници на данни с лекота. Това прави много по-лесно да се открие кога се случва събитие за сигурност.

По отношение на поддръжката потребителите имат достъп както до техническата поддръжка на McAfee Enterprise, така и до техническата поддръжка на McAfee Business. Потребителят може да избере да посещава техния сайт от мениджър на акаунти за поддръжка два пъти годишно, ако реши. Платформата на McAfee е насочена към средни големи компании, които търсят цялостно решение за управление на събития за сигурност.

Изпълнение на SIEM

Без значение какъв инструмент SIEM решите да включите във вашия бизнес, важно е бавно да приемете SIEM решение. Няма бърз начин за внедряване на система SIEM. Най-добрият метод за интегриране на SIEM платформа във вашата ИТ среда е да я внедрите постепенно. Това означава да приемате всяко решение поотделно. Трябва да се стремите да разполагате както с функции за наблюдение в реално време, така и с анализ на лога.

Това ви дава възможност да направите равносметка на вашата ИТ среда и да прецизирате процеса на приемане. Прилагането на система SIEM постепенно ще ви помогне да откриете дали оставяте себе си отворени за злонамерени атаки. Най-важното е да се уверите, че имате ясен поглед върху целите, които искате да постигнете, когато използвате система SIEM.

В това ръководство ще видите различни доставчици на SIEM, предлагащи изключително различни крайни продукти. Ако искате да намерите подходящата за вас услуга, отделете време да проучите наличните опции и да намерите такава, която да е в съответствие с организационните ви цели. В началните етапи ще искате да се подготвите за най-лошия сценарий.

Подготовката за най-лошия сценарий означава, че сте подготвени да се справите дори с най-суровите атаки. В крайна сметка е по-добре да бъдете прекалено защитени срещу кибератаки, отколкото да сте недостатъчно защитени. След като изберете инструмент, който искате да използвате, поемете ангажимент за актуализиране. Системата SIEM е толкова добра, колкото и нейните актуализации. Ако не успеете да поддържате актуализираните си журнали и да прецизирате известията си, ще бъдете неподготвени, когато възникне възникваща заплаха..

криване на заплахи не е достатъчна, за да се гарантира киберсигурността на организацията. SIEM инструментите са необходими за да се осигури цялостна защита на мрежата и да се открият заплахи, които могат да бъдат пропуснати от други програми за сигурност. Важно е да се избере правилният инструмент за SIEM, който да отговаря на нуждите на организацията. В списъка на най-добрите инструменти SIEM, които са представени в статията, има разнообразие от продукти, които могат да бъдат избрани в зависимост от нуждите на организацията. В крайна сметка, SIEM инструментите са от съществено значение за киберсигурността на всяка организация и трябва да бъдат включени във всеки план за защита на мрежата.