Secure Shell Origins

“SSH” หมายถึง Secure Shell. มันคือ ทั้งแอปพลิเคชันและโปรโตคอล. โปรโตคอลเป็นมาตรฐานหรือชุดของรหัสทั่วไปที่ผู้พัฒนาสามารถใช้เพื่อสร้างโปรแกรมที่เข้ากันได้โดยไม่ต้องร่วมมือกันโดยตรง แอปพลิเคชั่นเป็นโปรแกรมปฏิบัติการที่ทำหน้าที่.

SSH ได้รับการพัฒนาสำหรับระบบปฏิบัติการ Unix เชลล์คือ ล่ามบรรทัดคำสั่ง (CLI) ที่ให้คำสั่งที่ผู้ใช้สามารถพิมพ์บน ยูนิกซ์ คอมพิวเตอร์ เชลล์เริ่มแรกคือ Bourne shell ซึ่งย่อมาจาก “sh.” อนุสัญญาการตั้งชื่อ “sh” ถูกนำไปใช้โดยผู้ผลิตเชลล์อื่น ๆ : Korn เชลล์คือ “ksh,” Almquist shell คือ “ash” และ Debian-Almquist ตัวอย่างเช่น “เส้นประ” ดังนั้นตัวย่อของ“ Secure Shell” จึงเป็นไปตามมาตรฐานที่ใช้สำหรับเชลล์ทุกประเภทในตัวย่อ“ SSH”

เราครอบคลุมเครื่องมือที่ดีที่สุดและรับรายละเอียดด้านล่างนี่คือบทสรุปของเรา รายการเครื่องมือ SSH ที่ดีที่สุด:

- ZOC เครื่องมือ Mac และ Windows สำหรับการเข้าถึงคอมพิวเตอร์ระยะไกลด้วยเทอร์มินัลอีมูเลเตอร์สำหรับการถ่ายโอนไฟล์ SCP

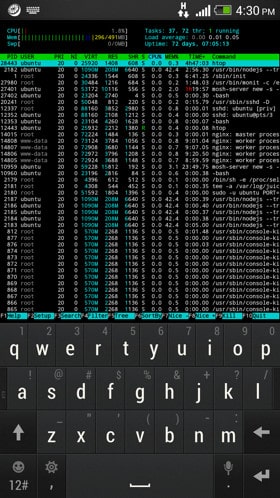

- JuiceSSH ทำงานบน Android เหมาะสำหรับการเข้าถึงเซสชันระยะไกลขณะเดินทาง.

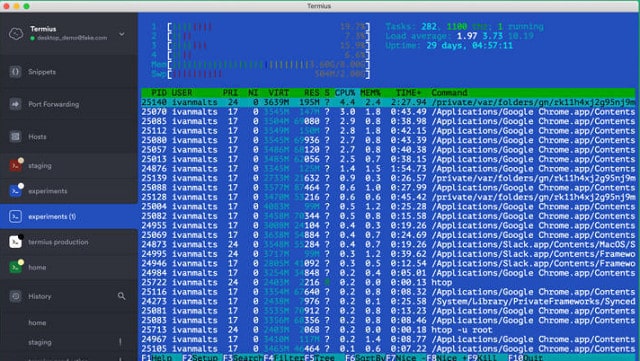

- Termius ฟรีไคลเอ็นต์ SSH สำหรับ iOS ที่มีการเข้ารหัส E2E สำหรับเซสชันระยะไกลที่ปลอดภัย.

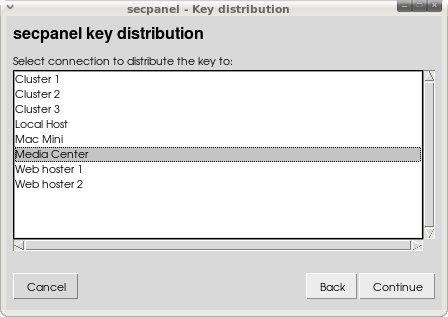

- SecPanel ไคลเอนต์น้ำหนักเบาฟรีสำหรับสภาพแวดล้อม Linux Gnome เหมาะสำหรับการถ่ายโอนไฟล์.

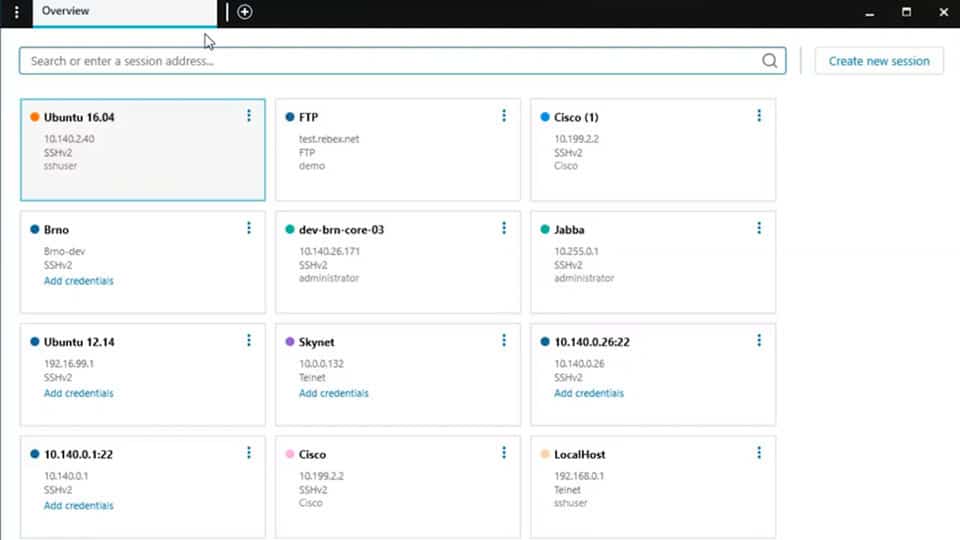

- SolarWinds Solar-PuTTY (เครื่องมือฟรี) เทอร์มินัลอีมูเลเตอร์พร้อม SSH ช่วยให้แท็บหลายอินสแตนซ์.

การพัฒนา SSH

Secure Shell สร้างสภาพแวดล้อมของบรรทัดคำสั่งโดยใช้คำสั่งเหล่านั้นที่ดำเนินการบนคอมพิวเตอร์ระยะไกลไม่ใช่บนคอมพิวเตอร์ที่คุณนั่งอยู่ นี่เป็นขั้นตอนการดำเนินงานที่คล้ายกันมากกับ FTP ซึ่งเป็นโปรโตคอลการถ่ายโอนไฟล์.

เนื่องจากคำสั่ง SSH ถูกดำเนินการบนคอมพิวเตอร์ระยะไกลผู้ใช้จะต้องลงชื่อเข้าใช้อุปกรณ์ระยะไกลนั้นเพื่อใช้ Secure Shell อย่างสมบูรณ์ SSH ถูกออกแบบมาเพื่อทดแทนที่ปลอดภัย rsh และ rlogin, ซึ่งเป็นระบบ Unix มาตรฐานสำหรับการเข้าถึงระยะไกลที่ไม่มีมาตรการรักษาความปลอดภัย การเข้ารหัสการเชื่อมต่อเป็นส่วนสำคัญของ SSH ตั้งแต่เริ่มก่อตั้ง.

ผู้พัฒนาดั้งเดิมของ SSH, Tatu Ylönenก่อตั้ง บริษัท ชื่อ ความปลอดภัยการสื่อสาร SSH ในปี 1995 มาตรฐานถูกแจกจ่ายเป็นฟรีแวร์ แต่ บริษัท ค่อยๆย้ายไปเป็นโมเดลเชิงพาณิชย์และคิดค่าบริการสำหรับการใช้งานซอฟต์แวร์ของโปรโตคอล อย่างไรก็ตามเฟรมเวิร์กสำหรับโพรโทคอลนั้นมีการเผยแพร่ไปแล้ว นักพัฒนาของ OpenBSD (รสชาติของ Unix) กลับไปเป็นเวอร์ชั่นฟรีของ SSH และสร้างทางแยกของมันเอง ในขณะเดียวกัน คณะทำงานด้านวิศวกรรมอินเทอร์เน็ต มอบหมายโปรโตคอลที่จะพัฒนาซึ่งประมวลผลแล้วปรับคำจำกัดความดั้งเดิมของ SSH.

ต้องขอบคุณความพยายามสองขนานในการสร้างรุ่นฟรีของ SSH ขณะนี้มีสามประเภทของระบบ รุ่นดั้งเดิมเรียกว่า SSH1. โปรโตคอล IETF เรียกว่า SSH2. ทุกคนสามารถใช้โปรโตคอล IETF ซึ่งให้บริการฟรีเป็นเทมเพลตเพื่อพัฒนาการใช้งาน SSH ของตนเอง SSH1 และ SSH2 บางครั้งก็เขียนเป็น SSH-1 และ SSH-2.

เวอร์ชั่นของ SSH ที่สร้างโดยนักพัฒนา OpenBSD นั้นรู้จักกันในชื่อ OpenSSH นี่เป็นพื้นฐานสำหรับโปรแกรม SSH GUI จำนวนมากที่ทำงานในสภาพแวดล้อมคล้าย Windows ตอนนี้ OpenSSH ถูกสร้างขึ้น ของ windows ณ วันที่ Windows 10 เวอร์ชั่น 1709. SSH ตอนนี้ยังถูกสร้างขึ้นในระบบปฏิบัติการของ รสชาติของ Linux ทั้งหมด, Mac OS, FreeBSD, NetBSD, OpenBSD, Solaris, และ OpenVMS Unix.

การรักษาความปลอดภัยการสื่อสาร SSH ขณะนี้มีลูกค้า SSH ที่เรียกชำระแล้ว Tectia SSH และไม่อนุญาตให้เข้าถึงรหัสของตนตั้งแต่ปี 1996 ระบบ SSH1 ซึ่งยังคงใช้งานได้นับตั้งแต่ปี 2538 และไม่ได้รับการพัฒนาตั้งแต่นั้นมา หากคุณเสนอตัวเลือกรุ่น SSH คุณควรเลือกใช้ SSH2 หรือ OpenSSH.

ใช้สำหรับ SSH

การใช้งานหลักสำหรับ SSH คือ วิธีที่ปลอดภัยในการเชื่อมต่อกับเซิร์ฟเวอร์ระยะไกล. ความสามารถของ SSH นี้มีความสำคัญมากขึ้นในโลกไอทีในช่วงไม่กี่ปีที่ผ่านมาด้วยการใช้พื้นที่เซิร์ฟเวอร์คลาวด์อย่างรวดเร็ว.

SSH2 และ OpenSSH รวมถึงยูทิลิตี้การถ่ายโอนไฟล์ที่ปลอดภัย การถ่ายโอนไฟล์ผ่านอินเทอร์เน็ตได้กลายเป็นจุดประสงค์หลักของการใช้การเชื่อมต่อทางไกลดังนั้นการขาดกระบวนการรักษาความปลอดภัยใด ๆ ในโปรโตคอลการถ่ายโอนไฟล์ FTP ที่มีการใช้งานอย่างกว้างขวางทำให้ระบบการถ่ายโอนไฟล์ SSH มีความสำคัญจริงๆ ระบบการถ่ายโอนที่ปลอดภัยสองประเภทที่คุณสามารถใช้กับ SSH คือ SFTP ซึ่งหมายถึง“โปรโตคอลการถ่ายโอนไฟล์ SSH” และ SCP ซึ่งหมายถึง“Secure Copy.”

ทั้ง SFTP และ SCP จะให้บริการคุณได้ดีเมื่อคุณต้องการปกป้องเซิร์ฟเวอร์ของคุณจากการถูกโจมตีและป้องกันไม่ให้ผู้สอดแนมอ่านเนื้อหาในไฟล์ของคุณขณะที่กำลังเดินทาง ยูทิลิตี้เหล่านี้ทั้งสองต้องการการรับรองความถูกต้องของผู้ใช้และเข้ารหัสข้อมูลทั้งสองในระหว่างทาง SSH ให้บริการรักษาความปลอดภัย.

หากคุณจัดการ WAN และต้องการเข้าสู่เซิร์ฟเวอร์ระยะไกลและถ่ายโอนไฟล์ไปและกลับจากพวกเขาคุณจะใช้ SSH, SFTP และ SCP เป็นประจำ ความแตกต่างระหว่าง SCP กับ SFTP คือคำสั่งแรกเป็นเพียงคำสั่งคัดลอกที่สามารถทำได้ คัดลอกไฟล์ไปยังหรือจากสถานที่ห่างไกล. ด้วย SFTP คุณจะได้รับภาษาคำสั่งที่ทำให้คุณสามารถ เปลี่ยนชื่อสร้างย้าย, หรือ ลบไฟล์ บนเซิร์ฟเวอร์ระยะไกลและยังสร้างและลบไดเรกทอรี คุณไม่ได้รับความสามารถเหล่านั้นจาก SCP อย่างไรก็ตามเนื่องจากภาษาคำสั่งพื้นฐานของ SSH มีฟังก์ชั่นเหล่านี้ทั้งหมดคุณจึงสามารถทำงานได้ดีกับ SSH และ SCP ที่มีให้คุณ.

VPN เป็นที่นิยมสำหรับการผ่านข้อ จำกัด ระดับภูมิภาคในเว็บไซต์ ข้อ จำกัด ในระดับภูมิภาคเป็นที่แพร่หลายโดยเฉพาะในเว็บไซต์สตรีมมิ่งวิดีโอและป้องกันไม่ให้ผู้คนเข้าถึงจากต่างประเทศ น่าเสียดายที่หลายรัฐบาลคัดค้านการใช้ VPN และพยายามบล็อกพวกเขา คุณสามารถป้องกันการรับส่งข้อมูล VPN ด้วย SSH ในระยะสั้น SSH เสนอวิธีที่ดีในการปกป้องธุรกรรมประเภทใด ๆ ที่คุณต้องการดำเนินการผ่านอินเทอร์เน็ต.

วิธีรับ SSH

อาจมี SSH ติดตั้งอยู่ในระบบปฏิบัติการของคุณ หากต้องการตรวจสอบให้เปิดหน้าต่างเทอร์มินัลแล้วพิมพ์ SSH ที่พรอมต์ นี่ไม่ใช่วิธีการใช้ยูทิลิตีที่ถูกต้องเพราะคุณควรเพิ่มพารามิเตอร์ในคำสั่ง อย่างไรก็ตามหาก SSH พร้อมให้คุณใช้งานผลลัพธ์ของคำสั่งจะเป็นคำตอบที่แสดงถึงโครงสร้างของคำสั่ง.

หากคุณไม่มี SSH ยูนิกซ์, Mac OS, หรือ ลินุกซ์ ระบบคุณสามารถติดตั้ง OpenSSH, ซึ่งตอนนี้พร้อมใช้งานสำหรับระบบปฏิบัติการใดก็ได้ หากคุณต้องการติดตั้ง ของ windows, คุณต้องติดตั้ง Cygwin เพื่อเลียนแบบ ยูนิกซ์ บนคอมพิวเตอร์ของคุณ ซึ่งรวมถึง SCP และ SFTP อย่างไรก็ตามอินเทอร์เฟซไม่เป็นมิตรกับผู้ใช้และมีเซิร์ฟเวอร์ SSH ที่ดีกว่ามากในปัจจุบัน.

เครื่องมือ SSH ที่ดีที่สุด

ตอนนี้มีอินเตอร์เฟส SSH ที่ดีมากที่มีอยู่ในตลาด แอพเหล่านี้ใช้งานง่ายกว่ายูทิลิตี้บรรทัดคำสั่ง ดังนั้นหากคุณไม่ต้องการไปที่บรรทัดคำสั่งเพื่อใช้ SSH หรือคุณไม่มี SSH ในระบบปฏิบัติการของคุณคุณจะพบว่าหนึ่งในระบบ SSH ที่ใช้งานง่ายเหล่านี้จะเป็น ตอบ.

นี่คือรายการของเรา เครื่องมือ SSH ที่ดีที่สุด:

1. ZOC

ZOC เป็นตัวเลือกสำหรับคุณหากคุณต้องการเข้าถึงคอมพิวเตอร์ระยะไกลอย่างปลอดภัยด้วย SSH จาก Mac. เครื่องมือจะทำงานต่อ ของ windows เช่นเดียวกับใน Mac OS. ยูทิลิตี้นี้รวมตัวจำลองเทอร์มินัลสำหรับการเข้าถึงโดยตรงและ SCP สำหรับการถ่ายโอนไฟล์ อินเทอร์เฟซแบบแท็บช่วยให้คุณเข้าถึงเซสชันที่เปิดอยู่หลายหน้าจอและหน้าจอตัวเลือกให้ตัวเลือกแก่คุณว่าจะใช้มาตรฐานการจำลองเทอร์มินัลใด ZOC สามารถใช้งานได้ TN3270, TN5250, VT220, Xterm, VT220, Wyse, และ การจำลองเทอร์มินัล QNX มาตรฐาน.

ธุรกิจต้องจ่ายสำหรับ ZOC แต่คุณสามารถรับได้ ฟรีสำหรับใช้ในบ้าน.

2. JuiceSSH

สิ่งอำนวยความสะดวก SSH นี้ทำงานใน Android อุปกรณ์เพื่อให้คุณสามารถเข้าถึงคอมพิวเตอร์ระยะไกลได้อย่างปลอดภัยขณะเดินทาง นี่เป็นเครื่องมือที่ยอดเยี่ยมสำหรับการเช็คอินกับคอมพิวเตอร์ที่ทำงานหรือคอมพิวเตอร์ของคุณที่บ้าน ความสามารถในการเข้าถึงคอมพิวเตอร์เครื่องอื่นได้อย่างปลอดภัยช่วยให้คุณมีโอกาสขยายการใช้งานอุปกรณ์พกพาอย่างมากด้วยพื้นที่เก็บข้อมูลที่ จำกัด นี่คือยัง สิ่งอำนวยความสะดวกที่ดีสำหรับนโยบาย BYOD และ บริษัท นี่เป็นเพราะการมีส่วนร่วมของ SSH จะต้องมีการตรวจสอบความถูกต้องของผู้ใช้และการเข้ารหัสที่ใช้ในการเชื่อมต่อนั้นมีจุดอ่อนด้านความปลอดภัยของระบบ wifi ภายนอก.

ที่เกี่ยวข้อง: สุดยอดคู่มือสำหรับ BYOD

JuiceSSH เหมาะอย่างยิ่งสำหรับการปกป้องกิจกรรมทั้งหมดบนอุปกรณ์ Android ของคุณแม้แต่กิจกรรมที่ดำเนินการโดยอัตโนมัติในพื้นหลัง คุณลักษณะนี้สร้างขึ้นโดยเฉพาะโดยคำนึงถึงการซิงค์ผ่านระบบคลาวด์ดังนั้นคุณจึงสามารถเข้าถึงไฟล์บนคลาวด์เซิร์ฟเวอร์และแม้กระทั่งทำงานเป็นสำเนาออฟไลน์เมื่อคุณอยู่ในพื้นที่ที่ไม่มีบริการอินเทอร์เน็ต คุณสามารถดาวน์โหลดและ ติดตั้ง JuiceSSH ฟรี จาก Google Play.

3. จุดประสงค์

หากคุณต้องการไคลเอนต์ SSH iOS, อาจเป็นตัวเลือกที่ดีที่สุดของคุณจะเป็น Termius นี่ไม่ใช่ระบบไคลเอ็นต์ SSH เดียวที่ใช้ได้สำหรับ iOS และอาจไม่ดีที่สุด – พร้อมท์ 2 อาจมีความแตกต่างนั้น อย่างไรก็ตาม Termius เป็นหนึ่งในลูกค้า SSH เพียงไม่กี่รายที่คุณสามารถใช้งานได้ฟรี ยูทิลิตี้นี้ช่วยให้คุณสามารถเชื่อมต่อกับคอมพิวเตอร์ที่บ้านของคุณหรือทำงานผ่านเครือข่าย wifi สาธารณะได้เนื่องจากมี การเข้ารหัสการเชื่อมต่อแบบเต็ม และการตรวจสอบผู้ใช้ก่อนที่คุณจะสามารถเข้าถึงคอมพิวเตอร์ระยะไกล.

ไคลเอ็นต์ SSH สามารถเชื่อมต่อกับระบบปฏิบัติการอื่นได้ Termius ยังรวมถึง ร็อก, ซึ่งเป็นระบบเชื่อมต่อที่ปลอดภัยสำรองสำหรับอุปกรณ์ iOS Termius จะครอบคลุมฟังก์ชั่นการซิงค์กับเซิร์ฟเวอร์คลาวด์และยังรวมถึงการใช้งาน SFTP เพื่อครอบคลุมการถ่ายโอนไฟล์ของคุณ Termius มีให้สำหรับ ของ windows, ลินุกซ์, Mac OS, และ Android. คุณสามารถใช้แอพได้ฟรีบนอุปกรณ์เดียว แม้ว่าเวอร์ชันดังกล่าวจะไม่รวม SFTP หรือการซิงค์ที่ปลอดภัย รุ่นที่จ่ายมีราคาถูกมากและจ่ายสำหรับการสมัครสมาชิกรายเดือน แผนดังกล่าวช่วยให้คุณสามารถเรียกใช้แอปบนอุปกรณ์ได้มากเท่าที่คุณต้องการและมีคุณสมบัติ Termius ทั้งหมด.

4. SecPanel

SecPanel เป็นไคลเอนต์ SSH ฟรีสำหรับ สภาพแวดล้อม Linux Gnome. เครื่องมือนี้มีอินเตอร์เฟส GUI ที่ทำให้การเข้าถึงคอมพิวเตอร์ระยะไกลเป็นประสบการณ์ที่ง่ายกว่าการใช้เครื่องมือบรรทัดคำสั่ง Linux ฟรี SecPanel ไม่ได้ติดตั้ง SSH มันเป็น front-end ในการเข้าถึงรุ่น SSH ดั้งเดิมที่สร้างขึ้นในระบบปฏิบัติการ Linux มันใช้ระบบ OpenSSH ฟรี.

อินเทอร์เฟซ SecPanel นั้นไม่ซับซ้อนและไม่มีรูปแบบการเชื่อมต่อหลายแท็บที่ยูทิลิตี้ SSH อื่นเสนอ อย่างไรก็ตามข้อดีของการทำเช่นนี้คือโปรแกรมมีขนาดเล็กมากและ ไม่ได้ใช้หน่วยความจำหรือ CPU มากนัก.

ส่วนต่อประสาน SecPannel ช่วยให้คุณเข้าถึงได้ SCP และ SFTP เพื่อให้คุณสามารถถ่ายโอนไฟล์ได้อย่างปลอดภัย.

5. SolarWinds Solar-PuTTY (เครื่องมือฟรี)

SolarWinds พลังงานแสงอาทิตย์ฉาบ เป็นตัวจำลองเทอร์มินัลที่ยอดเยี่ยมและเป็นตัวเลือกที่ดีสำหรับผู้ที่ต้องการเข้าถึงคอมพิวเตอร์ระยะไกลเป็นประจำและต้องการการรักษาความปลอดภัย SSH เครื่องมือนี้เป็นผลิตภัณฑ์ของ SolarWinds ซึ่งเป็นหนึ่งในผู้ผลิตเครื่องมือการบริหารระบบชั้นนำของโลก.

หน้าต่างเทอร์มินัลอีมูเลเตอร์อนุญาตให้คุณเชื่อมต่อหลายเซสชันในอินเทอร์เฟซเดียวกัน คอนโซลถูกแท็บดังนั้น คุณสามารถสลับจากเซสชันหนึ่งไปอีกเซสชันหนึ่งได้ โดยคลิกที่แท็บสำหรับแต่ละรายการ แอปพลิเคชันสามารถรักษาการเชื่อมต่อกับคอมพิวเตอร์ระยะไกลหลายเครื่องพร้อมกันได้.

เครื่องมือนี้รวมถึงการใช้งานของ SCP และ SFTP, เพื่อให้คุณสามารถใช้เพื่อถ่ายโอนไฟล์ไปยังคอมพิวเตอร์ระยะไกลรวมถึงเข้าถึงได้ การนำเสนอที่น่าดึงดูดใจของแอปพลิเคชั่นนั้นง่ายต่อการมองเห็นและจะช่วยให้คุณทำงานการจัดการของคุณโดยอัตโนมัติด้วยการสนับสนุนการถ่ายโอนสคริปต์และการดำเนินการ.

พลังงานแสงอาทิตย์ฉาบ ติดตั้งแอปพลิเคชัน ของ windows สภาพแวดล้อมและคุณสามารถรับได้ฟรี.

SolarWinds Solar-PuTTY ดาวน์โหลดเครื่องมือฟรี 100%

คำสั่ง SSH

คำสั่งที่มีใน SSH นั้นคล้ายกับคำสั่ง Unix มาตรฐานมาก ในความเป็นจริงในกรณีส่วนใหญ่พวกเขาเหมือนกันทุกประการ หากคุณไม่คุ้นเคยกับการทำงานที่บรรทัดคำสั่งคุณมีแนวโน้มที่จะเข้าถึง SSH ผ่านคอนโซลที่คล้ายกับ Windows. อินเตอร์เฟสกราฟิกส่วนใหญ่สำหรับจุดเสนอ SSH และการตีความคลิกของคำสั่งมาตรฐาน. อย่างไรก็ตาม SSH นั้นมีให้เป็นยูทิลิตี้บรรทัดคำสั่งและแม้แต่ในคอมพิวเตอร์ Windows; คุณจะต้องใช้คำสั่งเหมือน Unix เหล่านี้ภายในสภาพแวดล้อม SSH มีประโยชน์ที่จะมีรายการคำสั่ง SSH เพื่อให้สามารถควบคุมงานที่คุณสามารถทำได้บนคอมพิวเตอร์ระยะไกลด้วย SSH.

แผ่นโกงคำสั่ง SSH

LS: รายการไฟล์และโฟลเดอร์ในไดเรกทอรีปัจจุบัน ใช้ ls -al เพื่อดูคุณลักษณะเช่นกัน

ซีดี: เปลี่ยนไดเรกทอรี ใช้ cd ~ เพื่อไปที่โฮมไดเร็กตอรี่ของคุณ, ซีดี – เพื่อไปยังไดเรกทอรีก่อนหน้า, ซีดี .. เพื่อไปยังไดเรกทอรีหลัก

รหัสผ่าน: แสดงชื่อไดเรกทอรีปัจจุบันด้วยเส้นทางแบบเต็ม

แตะ: สร้างไฟล์โดยใช้ชื่อไฟล์ใหม่เป็นพารามิเตอร์เช่น. แตะ afile.txt

RM: ลบไฟล์เช่น. rm afile.txt. ใช้อักขระตัวแทนเพื่อลบหลายไฟล์พร้อมกัน จำกัด เฉพาะการลบไฟล์ที่ตรงกันทั้งหมดในไดเรกทอรีปัจจุบันเช่น. rm * .txt. คุณสามารถลบไฟล์ในไดเรกทอรีอื่นได้ตราบใดที่คุณมีสิทธิ์สำหรับโฟลเดอร์นั้นเช่น. rm /usr/bigbob/note.txt. คุณยังสามารถใช้ไวด์การ์ดเพื่อลบไฟล์จำนวนมากในรีโมตไดเร็กทอรี.

rm -rf: ลบไดเรกทอรีและเนื้อหาทั้งหมดเช่น. rm thatdir

mv: เปลี่ยนชื่อหรือย้ายไฟล์ไปยังไดเรกทอรีอื่น โดยค่าเริ่มต้นชื่อแหล่งที่มาและเป้าหมายควรอยู่ในไดเรกทอรีปัจจุบัน แต่อาจอยู่ในไดเรกทอรีอื่นเช่น. mv afile.txt bfile.txt หรือ mv /usr/bigbob/afile.txt /user/alicef/afile.txt

mkdir: สร้างไดเรกทอรีใหม่ ชื่อของไดเรกทอรีใหม่จะได้รับเป็นพารามิเตอร์เช่น. mkdir docs

ซีพี: คัดลอกไฟล์จาก filename1 ไปยัง filename2 ด้วยพา ธ ไดเรกทอรีเพิ่มทางเลือกไปที่ด้านหน้าของชื่อไฟล์อย่างใดอย่างหนึ่งหรือทั้งสองอย่างเช่น. cp afile.txt ../afolder/bfile.txt. สัญลักษณ์แทน * * * * สามารถใช้งานได้ แต่พารามิเตอร์ตัวที่สองควรเป็นไดเรกทอรีและไม่ใช่ชื่อไฟล์ใหม่เช่น. cp * .txt archivedir

cp -R: คัดลอกเนื้อหาทั้งหมดของไดเรกทอรีไปยังไดเรกทอรีอื่นเช่น. cp -R firstdir otherdir

ห้องน้ำ: การนับจำนวนคำจะรายงานจำนวนคำบรรทัดและตัวอักษรในไฟล์ ใช้ตัวเลือก -w เพื่อรับจำนวนคำ -l สำหรับจำนวนบรรทัดหรือ -c สำหรับจำนวนตัวอักษรเช่น. wc afile.txt หรือ wc -l afile.txt

แมว: ถ่ายโอนเนื้อหาของไฟล์โดยใช้ชื่อไฟล์เป็นตัวเลือกพารามิเตอร์เช่น. cat afile.txt. รวม -n เพื่อใส่หมายเลขลำดับที่ด้านหน้าของแต่ละบรรทัดเช่น. cat -n afile.txt. นอกจากนี้ยังสามารถรับเนื้อหาของไฟล์หนึ่งไฟล์หลังจากไฟล์อื่นแสดงบนหน้าจอเช่น. cat afile.txt bfile.txt

แมว >: สร้างไฟล์และเขียนลงไป หลังจากคำสั่งกด กลับ และเริ่มพิมพ์ ทุกสิ่งที่คุณเขียนจะถูกบันทึกลงในไฟล์ใหม่รวมถึงการขึ้นบรรทัดใหม่จนกว่าคุณจะกด CTRL-D, เช่น. แมว > afile.txt

มากกว่า: แมวหยุดอยู่กับที่ เนื้อหาจะแสดงทีละหน้าจอหนึ่งครั้ง กด spacebar เพื่อรับส่วนถัดไปของไฟล์ กด q เพื่อออกก่อนที่จะสิ้นสุดไฟล์เช่น afile.txt เพิ่มเติม

ศีรษะ: แสดงไฟล์ 20 บรรทัดแรก จำนวนบรรทัดสามารถระบุได้โดยตัวเลือกเช่น. head afile.txt หรือ หัว -50 afile.txt. ระวังให้ใช้คำสั่งกับไฟล์ที่มีข้อความล้วนเท่านั้น

หาง: แสดงไฟล์ 20 บรรทัดสุดท้ายหรือจำนวนบรรทัดที่ระบุในตัวเลือกเช่น. tail afile.txt หรือ tail -50 afile.txt. ใช้ tail -f เพื่อรับมุมมองแบบสดของไฟล์ใหม่ที่เพิ่มเข้ากับไฟล์เช่น. tail -f afile.txt

ดู่: การใช้งานดิสก์ ใช้ -sh เพื่อรับการใช้งานดิสก์ทั้งหมดของไดเรกทอรีปัจจุบัน ลอง -sh * เพื่อรับพื้นที่ดิสก์ที่แต่ละองค์ประกอบใช้ในไดเรกทอรีเช่น. ดู่ หรือ du -sh *.

ไฟล์: ตั้งชื่อประเภทไฟล์ สามารถใช้กับไวด์การ์ดเพื่อรับรายการไฟล์ทั้งหมดในไดเรกทอรีปัจจุบันเช่น. ไฟล์ afile.txt หรือ ไฟล์ *.

ประวัติศาสตร์: แสดงรายการ 50 คำสั่งล่าสุดที่ดำเนินการจากบัญชีนั้น ใช้ตัวเลือก -c เพื่อล้างประวัติเช่น. ประวัติศาสตร์

หา: แสดงรายการไฟล์หรือไดเรกทอรีทั้งหมดที่ตรงกับเกณฑ์ที่กำหนดเช่น. ค้นหา / – ชื่อ“ afile” ค้นหาไฟล์ทั้งหมดบนคอมพิวเตอร์ที่มีชื่อ“ afile” หา * -d แสดงรายชื่อไดเรกทอรีทั้งหมดบนคอมพิวเตอร์.

ล่าสุด: แสดงการเข้าสู่ระบบล่าสุดของคอมพิวเตอร์ด้วยชื่อผู้ใช้ของการเข้าถึงแต่ละครั้ง ใช้ตัวเลือกตัวเลขเพื่อระบุจำนวนการเข้าสู่ระบบที่จะแสดงเพิ่มตัวเลือก -a เพื่อดูชื่อโฮสต์ของการเข้าสู่ระบบแต่ละครั้งเช่น. สุดท้าย -10 หรือ ล่าสุด -10 -a

W: แสดงผู้ใช้ทั้งหมดที่เข้าสู่ระบบในปัจจุบันและที่พวกเขาเข้าสู่ระบบจาก.

netstat: แสดงการเชื่อมต่อเครือข่ายปัจจุบันทั้งหมด ใช้ตัวเลือก -an เพื่อดูพอร์ตต้นทางและปลายทางหรือ -rn เพื่อดูตารางเส้นทางของ IP ที่เชื่อมต่อกับเซิร์ฟเวอร์เช่น. netstat -an หรือ netstat -rn

ด้านบน: แสดงกระบวนการของระบบสด ในขณะที่จอแสดงผลเป็นปัจจุบันให้ใช้ Shift-M สั่งซื้อโดยใช้หน่วยความจำหรือ Shift-P สั่งซื้อโดยการใช้งาน CPU.

PS: สถานะกระบวนการ สิ่งนี้แสดงกระบวนการที่กำลังทำงานอยู่และตัวระบุกระบวนการ (PID) ใช้ตัวเลือก U เพื่อแสดงรายการกระบวนการสดทั้งหมดสำหรับผู้ใช้ที่ระบุเช่น. ps U bigbob. ใช้ตัวเลือก aux เพื่อดูกระบวนการของระบบทั้งหมดหรือเลือกเป็นลำดับชั้นหากมีการเพิ่มตัวเลือก – ฟอเรสต์เช่น. ps aux หรือ ps aux – ฟอเรสต์.

ฆ่า: หยุดกระบวนการของระบบ คุณสามารถเพิ่ม“ สัญญาณ” เพื่อทำให้คำสั่งซื้อแข็งแกร่งขึ้น มีหลายตัวเลือกสำหรับพารามิเตอร์นี้ แต่ที่แข็งแกร่งที่สุดคือ 9 คุณต้องให้ PID ของกระบวนการที่คุณต้องการฆ่าและคุณสามารถรับได้โดยการเรียกใช้ ps หรือด้านบนเช่น. ฆ่า 492 หรือ ฆ่า -9 492, โดยที่ 492 คือ PID ของกระบวนการที่คุณต้องการยกเลิก.

grep: ระบุสตริงข้อความในไฟล์หรือไฟล์เช่น. grep aword /usr/bigbob/*.txt. ใช้ตัวเลือก -v เพื่อแสดงบรรทัดทั้งหมดในไฟล์ที่ไม่มีรูปแบบเช่น. grep aword afile.txt.

vi: โปรแกรมแก้ไขข้อความที่รู้จักกันดีซึ่ง แต่เดิมเขียนขึ้นสำหรับ Unix การป้อนคำสั่งจะเปิดสภาวะแวดล้อมที่มีภาษาคำสั่งของตัวเอง.

นาโน: เครื่องมือแก้ไขอย่างง่ายพร้อมสภาพแวดล้อมของตัวเอง.

Pico: โปรแกรมแก้ไขข้อความอื่น.

การแก้ไขปัญหา SSH

เช่นเดียวกับระบบเครือข่ายใด ๆ, SSH ไม่ได้ทำงานนอกกรอบเสมอไป. มีการตั้งค่าในอุปกรณ์และซอฟต์แวร์อื่น ๆ ที่ทำงานบนเครือข่ายของคุณที่สามารถรบกวนการทำงานของ SSH หรือแม้แต่บล็อกได้ ดังนั้นคุณอาจจำเป็นต้อง แก้ไขปัญหาการเชื่อมต่อล้มเหลวและล่าช้า.

ความชัดเจนของข้อมูลที่คุณได้รับจากข้อความแสดงข้อผิดพลาดช่วยในการเข้าถึงสาเหตุของปัญหา อย่างไรก็ตามแอปพลิเคชันบางตัวไม่ได้ถูกสร้างขึ้นเพื่อช่วยเหลือผู้ใช้และต่อมานักพัฒนาของพวกเขาไม่คิดว่าเป็นการใช้เวลาอย่างถูกต้องเพื่อเพิ่มความชัดเจนในการรายงานข้อผิดพลาด น่าเสียดายที่ SSH เป็นหนึ่งในแอปพลิเคชันดังกล่าว.

ข้อความแสดงข้อผิดพลาดทั่วไปที่คุณน่าจะเผชิญกับ SSH คือ“การเชื่อมต่อถูกปฏิเสธ.เมื่อเผชิญกับกำแพงว่างเปล่านี้คุณจะต้องตรวจสอบการตั้งค่าทั้งหมดของเครือข่ายของคุณและเซิร์ฟเวอร์ที่คุณพยายามเชื่อมต่อด้วยเพื่อให้ SSH ทำงานได้.

ไคลเอ็นต์ SSH ควรรายงานกลับพร้อมข้อความแสดงข้อผิดพลาดที่มีความหมายมากขึ้น อย่างไรก็ตามซอฟต์แวร์ที่คุณใช้อาจไม่ใช่การใช้งานโปรโตคอลอย่างครอบคลุมที่สุด.

ด้านล่างนี้เป็นรายการข้อผิดพลาดที่พบบ่อยที่สุดและวิธีแก้ไขปัญหา หากคุณได้รับข้อความ“ ปฏิเสธการเชื่อมต่อ” คุณจะต้อง สมมติว่าลูกค้าของคุณกำลังรายงานข้อผิดพลาดทั่วไปนี้ เนื่องจากนักพัฒนาซอฟต์แวร์ไม่ได้ใช้ข้อความแสดงข้อผิดพลาดที่แม่นยำยิ่งขึ้น ในกรณีนั้นให้ทดสอบเพื่อดูว่าข้อผิดพลาดเกิดจากปัญหาเฉพาะเหล่านี้อย่างใดอย่างหนึ่งหรือไม่ นี่คือข้อความแสดงข้อผิดพลาดที่คุณมักจะพบ:

- ปฏิเสธการเข้าใช้

- การรับรองความถูกต้องถูกปฏิเสธ

- คำเตือน: การระบุโฮสต์ระยะไกลมีการเปลี่ยนแปลง

- พอร์ต 22: การเชื่อมต่อถูกปฏิเสธ

- ข้อผิดพลาดของเครือข่าย: ซอฟต์แวร์ทำให้เกิดการยกเลิกการเชื่อมต่อ

- ข้อผิดพลาดของเครือข่าย: การเชื่อมต่อรีเซ็ตโดยเพียร์

- เครือข่ายผิดพลาด: หมดเวลาการเชื่อมต่อ

ข้อผิดพลาดสามข้อแรก เกี่ยวข้องกับบัญชีของคุณบนเซิร์ฟเวอร์ ที่คุณพยายามเชื่อมต่อ วิธีแก้ปัญหาแรกของ“ปฏิเสธการเข้าใช้” หรือ “การรับรองความถูกต้องถูกปฏิเสธ” เพื่อให้แน่ใจว่าคุณไม่ได้สะกดผิดเมื่อป้อนชื่อผู้ใช้และรหัสผ่าน เหตุผลอื่น ๆ สำหรับข้อผิดพลาดการรับรองความถูกต้องเหล่านี้เกี่ยวข้องกับบัญชี ผู้ดูแลระบบอาจยกเลิกบัญชีของคุณหรือเปลี่ยนรหัสผ่านให้คุณ ดังนั้นหากคุณแน่ใจว่าไม่ได้พิมพ์ผิดโปรดติดต่อผู้ดูแลระบบเซิร์ฟเวอร์ระยะไกลเพื่อตรวจสอบสถานะบัญชีของคุณ.

“การระบุโฮสต์ระยะไกลมีการเปลี่ยนแปลง” หมายถึงใบรับรองความปลอดภัย SSL ของเซิร์ฟเวอร์ โปรดทราบว่าข้อความไม่ได้บอกว่าใบรับรองไม่ถูกต้อง หากคุณเรียกใช้รีโมตโฮสต์คุณจะรู้ว่าใบรับรองนั้นเปลี่ยนไปหรือไม่ หากคุณพยายามเชื่อมต่อกับคอมพิวเตอร์ของบุคคลอื่นให้ตรวจสอบกับผู้ดูแลระบบว่าโฮสต์นั้นมีใบรับรองความปลอดภัยใหม่หรือไม่ หากเป็นเช่นนั้นเพียงยอมรับข้อความแสดงข้อผิดพลาดและอนุญาตให้การเชื่อมต่อดำเนินการต่อ ควรตรวจสอบการเปลี่ยนแปลงใบรับรองแทนการยอมรับคำเตือนแบบสุ่มสี่สุ่มห้าเพราะข้อความนี้มีไว้เพื่อเตือนให้คุณทราบถึงความเป็นไปได้ “ มนุษย์อยู่ตรงกลาง” การโจมตี.

ข้อความแสดงข้อผิดพลาดที่เหลืออีกสี่รายการในรายการด้านบนล้วนเกี่ยวข้องกับ บางจุดของความล้มเหลวระหว่างแอป SSH บนคอมพิวเตอร์ของคุณและเซิร์ฟเวอร์ระยะไกล, ซึ่งหมายความว่าคุณต้องดูทุกองค์ประกอบของฮาร์ดแวร์และซอฟต์แวร์ที่ให้การเชื่อมต่อ.

“พอร์ต 22: การเชื่อมต่อถูกปฏิเสธ” เป็นข้อความแสดงข้อผิดพลาดที่ทำให้เกิดข้อผิดพลาดซึ่งขยายออกเพียงเล็กน้อยในส่วนตรงไปข้างหน้า“การเชื่อมต่อถูกปฏิเสธ” ข้อความที่ลูกค้าบางรายแสดง โดยทั่วไปคุณจะต้องตรวจสอบทุกอย่างเพื่อค้นหาสาเหตุของข้อผิดพลาดนี้.

ข้อความ“ เครือข่ายผิดพลาด” สามข้อความให้คุณทำงานได้มากขึ้น ในกรณีเหล่านี้ทั้งคอมพิวเตอร์ของคุณหรือโฮสต์ระยะไกลหมดเวลาและ ปิดการเชื่อมต่อ, หรือมีการหยุดชะงักในบริการอินเทอร์เน็ต หากการเชื่อมต่อลดลงเนื่องจากข้อผิดพลาดในบรรทัดแสดงว่าคุณไม่สามารถทำสิ่งอื่นนอกเหนือจากการเชื่อมต่ออีกครั้ง.

หมดเวลามีแนวโน้มที่จะเกิดจากการไม่ใช้งานในการเชื่อมต่อ มองหา“ให้มีชีวิตอยู่ตัวเลือก” ในอินเทอร์เฟซ SSH ของคุณเพื่อป้องกันไม่ให้ปัญหานี้เกิดขึ้น ข้อความ “การเขียนล้มเหลว: ไปป์ที่ขาด” ยังเป็นปัญหาการหมดเวลา ข่าวดีเกี่ยวกับข้อผิดพลาดคือพวกเขาไม่ได้มีความหมายว่าเป็นปัญหาร้ายแรง คุณเพียงแค่ต้องเชื่อมต่ออีกครั้ง.

สำหรับ“การเชื่อมต่อถูกปฏิเสธ” ปัญหาตรวจสอบข้อผิดพลาดในพื้นที่ต่อไปนี้:

ข้อขัดแย้งของที่อยู่ IP: วิ่ง arping, arp -a, หรือ ARP สแกน เพื่อค้นหาที่อยู่ที่ซ้ำกัน.

บล็อกไฟร์วอลล์: แสดง SSH เป็นแอปพลิเคชันที่อนุญาตในนโยบายไฟร์วอลล์ของคุณและ / หรืออนุญาตการรับส่งข้อมูลไปยังพอร์ต 22.

เซิร์ฟเวอร์ไม่พร้อมใช้งาน: ตรวจสอบว่าโฮสต์ระยะไกลใช้งานจริงโดยเชื่อมต่อผ่านแอปพลิเคชันอื่นหรือติดต่อผู้ดูแลระบบเซิร์ฟเวอร์.

ข้อผิดพลาดพอร์ตเซิร์ฟเวอร์: SSH daemon บนเซิร์ฟเวอร์อาจประสบปัญหา ลองเชื่อมต่อกับพอร์ต 22 บนเซิร์ฟเวอร์ผ่านไซต์ทดสอบการเชื่อมต่อเซิร์ฟเวอร์ SSH.

ข้อผิดพลาดพอร์ต SSH: ใช้ netstat เพื่อให้แน่ใจว่า sshd ใช้งานได้และกำลังฟังพอร์ต 22 หากกำลังฟังบนพอร์ตอื่นให้หยุดกระบวนการและตรวจสอบการตั้งค่าพอร์ตในอินเทอร์เฟซ SSH ของคุณ.

ข้อผิดพลาด SSH daemon: หาก daemon ไม่ทำงานให้ปิดแอปพลิเคชัน SSH ของคุณแล้วเปิดใหม่อีกครั้ง หาก SSH daemon ยังคงไม่ทำงานให้ติดตั้งแอปพลิเคชัน SSH ของคุณใหม่.

หากไม่มีวิธีแก้ปัญหาอย่างรวดเร็วข้างต้นคุณต้องตรวจสอบว่าเฉพาะปริมาณข้อมูลจากแอปพลิเคชัน SSH ของคุณถูกบล็อกหรือมีข้อผิดพลาดของเครือข่ายทั่วไป สิ่งนี้อาจอยู่ในเครือข่ายของคุณเองหรือในการเชื่อมต่ออินเทอร์เน็ตจากคอมพิวเตอร์ของคุณไปยังเซิร์ฟเวอร์ที่คุณต้องการติดต่อ.

SSH คำถามที่พบบ่อย

ฉันต้องติดตั้งแอปพลิเคชันเพื่อใช้ SSH หรือไม่?

คุณต้องมีโปรแกรม SSH ในคอมพิวเตอร์ของคุณและไม่สามารถใช้งานได้กับระบบปฏิบัติการทั้งหมดโดยอัตโนมัติ อย่างไรก็ตามมันถูกสร้างขึ้นใน Windows 10 ทุกรสชาติ Linux, Mac OS, FreeBSD, NetBSD, OpenBSD, Solaris และ OpenVMS Unix หากคุณไม่ต้องการใช้แอปพลิเคชันที่มีส่วนหน้าของ GUI คุณสามารถติดตั้ง OpenSSH แทน นี่เป็นโปรโตคอลฟรีซึ่งจริงๆแล้วคือการนำ SSH ไปใช้ซึ่งสร้างไว้ในระบบปฏิบัติการเหล่านั้น คุณสามารถโต้ตอบกับองค์ประกอบของโปรแกรมได้จากโปรแกรมที่คุณกำหนดเอง.

SSH ใช้ได้เฉพาะกับ Unix เท่านั้น?

เลขที่มีการใช้งานที่ระบุไว้ในคู่มือนี้ที่ทำงานกับ Windows, Linux, Mac OS, iOS และ Android Original OpenSSH เขียนขึ้นสำหรับ OpenBSD Unix แต่ยังมี Portable version ที่จะทำงานบน Windows, Linux และ Mac OS.

เป็นโปรแกรม SSH?

ไม่ SSH เป็นโปรโตคอลซึ่งหมายถึงชุดแนวทาง สามารถดำเนินการได้โดยบุคคลตราบใดที่พวกเขาปฏิบัติตามกฎที่วางไว้ในโปรโตคอลเมื่อพวกเขาเขียนโปรแกรม การติดตั้งใช้งานส่วนใหญ่จะสร้างชุดของโปรแกรมซึ่งแต่ละตัวจะทำหน้าที่ของโปรโตคอล เมื่อคุณเรียกใช้แอปพลิเคชัน SSH บนคอมพิวเตอร์ของคุณการตรวจสอบกระบวนการทำงานจะแสดงให้คุณเห็นหลายโปรแกรม SSH ที่ทำงานอยู่.

ฉันจะหาคำจำกัดความ SSH2 ได้ที่ไหน?

ข้อมูลจำเพาะสำหรับ SSH2 นั้นฟรีจากเว็บไซต์ Internet Engineering Taskforce คุณจะพบชุดเอกสารที่ไซต์ที่เกี่ยวข้องกับโปรโตคอล SSH2 อย่างไรก็ตามเอกสารสำคัญคือ RFC 4251.

พอร์ตใดที่ SSH ใช้?

SSH ได้รับมอบหมายพอร์ต TCP 22.

มี UDP SSH?

ไม่มี UDP ที่เทียบเท่าได้เนื่องจาก SSH ต้องการขั้นตอนการสร้างเซสชันของ TCP.

ไม่สามารถระบุไดรฟ์ด้วย SCP ได้

หากคุณต้องใส่ตัวระบุไดรฟ์ที่จุดเริ่มต้นของเส้นทางไฟล์ (เช่น“ C: \”) คุณจะพบปัญหากับ SCP เนื่องจากเครื่องหมายโคลอนเป็นอักขระพิเศษสำหรับยูทิลิตี้นั้น ดังนั้นคุณต้องสลับไปที่ไดรฟ์นั้นก่อนที่จะรันคำสั่ง scp หากคุณต้องการระบุไดเรกทอรีอื่นให้กับไดเรกทอรีที่คุณอยู่ให้ใช้พา ธ ไฟล์แบบสัมพัทธ์แทนที่จะเป็นพา ธ แบบสัมบูรณ์ที่มีตัวอักษรชื่อไดรฟ์.

ฉันสามารถใช้การส่งต่อพอร์ตด้วยการเชื่อมต่อ SSH ได้หรือไม่?

คุณต้องตรวจสอบให้แน่ใจว่า SSH daemon นั้นทำงานอยู่บนเซิร์ฟเวอร์ระยะไกลเพื่อที่จะเรียกใช้การส่งต่อพอร์ต SSH คุณต้องตรวจสอบว่าการติดตั้ง SSH ของคุณช่วยให้คุณระบุพอร์ตที่ไม่ได้มาตรฐานเมื่อเริ่มต้น สิ่งนี้จะอยู่ในรูปแบบของตัวเลือกบรรทัดคำสั่ง -D ซึ่งช่วยให้คุณสามารถติดแท็กหมายเลขพอร์ตไปยังที่อยู่ปลายทางโดยคั่นด้วยเครื่องหมายโคลอน สิ่งนี้จะบังคับให้การเชื่อมต่อเปลี่ยนเป็นพอร์ตที่ไม่ได้มาตรฐานเมื่อเชื่อมต่อกับคอมพิวเตอร์ระยะไกล.

ฉันสามารถป้องกันการส่งอีเมลด้วย SSH?

คุณสามารถสร้างลิงก์กับเซิร์ฟเวอร์อีเมลของผู้ติดต่อใน SSH จากนั้นไปป์ไลน์ข้อความอีเมลที่อยู่ด้านล่าง อย่างไรก็ตามข้อความอีเมลของคุณจะยังไม่ถูกเข้ารหัสขณะที่เหลืออยู่บนเซิร์ฟเวอร์และขั้นตอนการดึงข้อมูลจากไคลเอนต์อีเมลจะไม่ครอบคลุมโดยการเชื่อมต่อ SSH ของคุณ เป็นการดีกว่าที่จะเลือกผู้ให้บริการอีเมลที่มีการเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง.

ฉันสามารถป้องกันการดึง POP และ IMAP ด้วย SSH?

คุณสามารถตัดการดึงอีเมลจากเซิร์ฟเวอร์อีเมลไปยังไคลเอนต์อีเมลบนคอมพิวเตอร์ของคุณหากเซิร์ฟเวอร์จดหมายกำลังใช้งาน SSH ซึ่งไม่ได้มาตรฐานกับผู้ให้บริการอีเมลส่วนใหญ่ ซึ่งเรียกอีกอย่างว่า ‘การขุดอุโมงค์’ วิธีนี้จะไม่ป้องกันอีเมลขาเข้าของคุณเมื่อมีการอาศัยอยู่ในเซิร์ฟเวอร์อีเมล นอกจากนี้จะไม่ครอบคลุมการเดินทางของอีเมลขาเข้าของคุณจากผู้ส่งไปยังเซิร์ฟเวอร์อีเมลของคุณ.

ฉันสามารถห่อแอปพลิเคชันที่ไม่มีการป้องกันด้วย SSH ได้ไหม?

หากรีโมตเซิร์ฟเวอร์สามารถใช้ฟังก์ชันหยุดชั่วคราวเช่น sleep () คุณสามารถเริ่มต้นช่องสัญญาณ SSH ที่บรรทัดรับคำสั่งโดยไม่ต้องป้อนสภาพแวดล้อมคำสั่ง SSH จากนั้นคุณสามารถตั้งค่าแอปพลิเคชันที่สองของคุณทำงานผ่านพอร์ตท้องถิ่นเดียวกันกับที่คุณระบุไว้ในคำสั่งการเปิดตัว SSH.

ตัวเลือกสลีปให้เวลาคุณในการพิมพ์คำสั่งที่สองก่อนการเชื่อมต่อเริ่มต้นหมดเวลาสำหรับการไม่ใช้งาน ในการควบคุมว่าการเข้ารหัสจะทำงานผ่านพอร์ตใดในตัวเครื่องคุณควรใช้ตัวเลือก -L ในคำสั่ง SSH ตัวเลือกนี้ช่วยให้คุณสามารถระบุทั้งพอร์ตท้องถิ่นและพอร์ตระยะไกลในรูปแบบ ::.

ฉันจะหยุดการเชื่อมต่อจากการหมดเวลาได้อย่างไร?

คุณสามารถเปิดการเชื่อมต่อ SSH ผ่านคำสั่ง “Keep alive” ใน OpenSSH สิ่งนี้ถูกนำไปใช้ในไฟล์กำหนดค่าของเซิร์ฟเวอร์หรือไคลเอนต์ บนเซิร์ฟเวอร์คุณควรเปิดใช้งาน ClientAliveInterval ในไฟล์ที่เรียกว่า sshd_config หรือบนไคลเอ็นต์ให้เปิดใช้งาน ServerAliveInterval ใน ssh_config ไฟล์.

ฉันจะรับข้อความแสดงข้อผิดพลาดที่มีความหมายจาก SSH ได้อย่างไร?

ใช้โหมด verbose นี่คืออ็อพชัน -v ที่คุณเพิ่มในคำสั่ง ดังนั้นสำหรับลูกค้าใช้ ssh-v และสำหรับเซิร์ฟเวอร์ให้เรียกใช้ sshd -v. สำหรับการใช้ SSH2 -d2.

ฉันได้รับข้อความแสดงข้อผิดพลาด“ การเชื่อมต่อถูกปฏิเสธ”

SSH daemon บนเซิร์ฟเวอร์ที่คุณพยายามเชื่อมต่อไม่ทำงาน ความเป็นไปได้อีกอย่างหนึ่งคือไม่ฟังพอร์ตมาตรฐานหรือไม่ฟังพอร์ตที่คุณระบุไว้สำหรับการเชื่อมต่อ.

ฉันได้รับข้อความแสดงข้อผิดพลาด“ระดับการบีบอัดต้องอยู่ระหว่าง 1 (เร็ว) ถึง 9 (ช้าที่สุดดีที่สุด)“

ไปที่ของคุณ การตั้งค่า ไฟล์และชุด CompressionLevel เป็นตัวเลขตั้งแต่ 1 ถึง 9.

SCP จะไม่คัดลอกไฟล์ไปยังโฮสต์ระยะไกลที่มีชื่อเดียวกัน

อย่าลืมใส่เครื่องหมายจุดคู่ (“:”) ที่ท้ายบรรทัดหากคุณต้องการเก็บชื่อไฟล์ไว้เมื่อส่ง:

scp fname.log server.remotehost.com:

อักขระตัวแทนของ SCP ไม่ทำงาน

SCP ขยายสัญลักษณ์แทนในเครื่องท้องถิ่นก่อนที่จะส่งคำสั่งดังนั้นคุณจะไม่สามารถใช้อักขระตัวแทนเพื่ออ้างอิงถึงกลุ่มของไฟล์บนคอมพิวเตอร์ระยะไกลโดยไม่ต้องหลบหนี การหลบหลีกไวด์การ์ดจะช่วยป้องกันการตีความภายในเครื่อง.

ตัวอย่างเช่น:

scp server.remotehost.com:\*.log .

SCP จะไม่อ้างอิงตัวแปรสภาพแวดล้อมของโฮสต์ระยะไกล

SCP ตีความตัวแปรสภาพแวดล้อมในพื้นที่ก่อนส่งคำสั่งไปยังคอมพิวเตอร์ระยะไกล วางเนื้อหาทั้งหมดของคำสั่งด้วยเครื่องหมายคำพูดเดี่ยว แต่ปล่อยให้เป้าหมายอยู่นอกเครื่องหมายคำพูด:

scp ‘server.remotehost.com :$MAIL’ .

ใช้ SSH

เมื่อคุณเลือกใช้งาน SSH แล้วคุณจะต้องคุ้นเคยกับวิธีการทำงานของอินเตอร์เฟส. ผู้ผลิตแอปพลิเคชัน SSH จำนวนมากสร้างขึ้นในเวลาไม่กี่วัน เพื่อให้ผลิตภัณฑ์ของพวกเขาแตกต่างในตลาด คุณอาจพบว่ามันเป็นคุณสมบัติพิเศษเหล่านี้ที่ทำให้คุณเติบโตขึ้นอยู่กับอินเทอร์เฟซ SSH นั้นและไม่สนใจที่จะทำการค้นหาผลิตภัณฑ์ที่มีอยู่ทั้งหมดต่อไป.

มองออกไปสำหรับ แอปพลิเคชั่นฟรีและการทดลองฟรี ของเซิร์ฟเวอร์ SSH ที่ชำระเงินเพื่อให้คุณสามารถลองใช้ตัวเลือกสองสามตัวเลือกก่อนที่คุณจะชำระในเซิร์ฟเวอร์หนึ่งเครื่อง คุณมีแอปพลิเคชัน SSH ที่ชื่นชอบหรือไม่? ฝากข้อความไว้ใน ความคิดเห็น ส่วนด้านล่างเพื่อแบ่งปันประสบการณ์ของคุณ.

ดูสิ่งนี้ด้วย:

สุดยอดทางเลือกของ PuTTy สำหรับลูกค้า SSH

คำสั่ง SFTP โกงแผ่น

วิธีซ่อนการรับส่งข้อมูล OpenVPN ของคุณด้วยอุโมงค์ SSH

ภาพ: รหัสไบนารีความปลอดภัยจาก Pixabay โดเมนสาธารณะ.