หากคุณมีระบบปฏิบัติการ Unix หรือ Unix-like (Linux, Mac OS) คุณสามารถใช้ tcpdump เพื่อตรวจสอบปริมาณการใช้เครือข่าย โปรแกรม tcpdump เป็นโปรแกรมอรรถประโยชน์บรรทัดคำสั่งที่สามารถติดตั้งได้ฟรี ไม่ได้รวมเข้ากับระบบปฏิบัติการทั่วไปดังนั้นคุณต้องติดตั้งจากรีจิสทรี tcpdump GitHub หรือจากเว็บไซต์ tcpdump อย่างเป็นทางการ.

องค์ประกอบของ tcpdump

ยูทิลิตี้การจับแพ็คเก็ตที่ใช้โดย tcpdump นั้นจัดทำโดย libpcab ซึ่งเป็นไลบรารี C / C ++ ของกระบวนการ โปรแกรม tcpdump หลักคืออินเตอร์เฟสสำหรับกระบวนการดักจับแพ็กเก็ต เมื่อเรียกใช้จะเริ่มกระบวนการ libcap เพื่อจับแพ็คเก็ตแล้วแสดงเนื้อหาในหน้าจอ ยกเว้นว่ามีการระบุจำนวนแพ็คเก็ตที่จะจับเมื่อโปรแกรมเริ่มทำงานมันจะยังคงทำงานต่อไปตลอดไป การประมวลผลจะถูกยกเลิกโดยสัญญาณขัดจังหวะ (Control-C).

โปรแกรมรันที่บรรทัดคำสั่งและรวมถึงตัวเลือกจำนวนมากซึ่งระบุโดยแฟล็ก การตั้งค่าสถานะเหล่านี้เปลี่ยนลักษณะการทำงานของโปรแกรมเพื่อให้เลือกแพ็คเก็ตที่ตรงกับรูปแบบที่ระบุ จำกัด เวลาในการทำงานหรือให้อ่านแพ็กเก็ตที่เก็บไว้จากไฟล์แทนที่จะมาจากเน็ตเวิร์กอินเตอร์เฟส.

รูปแบบ Tcpdump

คำสั่ง tcpdump สามารถออกได้ด้วยตัวเองหรือด้วยตัวเลือกพารามิเตอร์และ / หรือนิพจน์ปกติ ไม่มีองค์ประกอบเหล่านี้บังคับและคำสั่งไม่สำคัญ.

tcpdump <-option_identifier>

ตัวเลือก Tcpdump

คำสั่ง tcpdump ตามด้วยตัวเลือกซึ่งรู้จักกันในชื่อ ธง. แต่ละเหล่านี้จะแสดงด้วยเครื่องหมายยัติภังค์ตามด้วยตัวอักษร ด้านล่างเป็นรายการของแต่ละธงเหล่านี้.

– แพ็กเก็ตพิมพ์ใน ASCII โดยไม่มีส่วนหัวระดับลิงค์

-ข แสดงหมายเลข AS เป็นรูปแบบ ASDOT

-B buffer_size ในหน่วยของ KiB (1024 ไบต์

-ค นับ – ขีด จำกัด ของแพ็คเก็ตที่จะจับ

-ค FILE_SIZE – กระบวนการจะสร้างไฟล์ใหม่เมื่อไฟล์เต็มขนาดนี้ ขนาดคือ x 1 ล้านไบต์

-d ดัมพ์โค้ดการจับคู่แพ็กเก็ตที่คอมไพล์แล้วใน ASCII

-DD โค้ดการจับคู่แพ็กเก็ตดัมพ์เป็น ค ส่วนโปรแกรม

-ววว โค้ดการจับคู่แพ็กเก็ตดัมพ์เป็นตัวเลขทศนิยมนำหน้าด้วยการนับ

-D แสดงรายการอินเตอร์เฟสที่เข้าถึงได้ทั้งหมด

-อี พิมพ์ส่วนหัวระดับลิงค์ในแต่ละบรรทัดการถ่ายโอนข้อมูล

-E spi @ ipaddr algo: secret – สำหรับการถอดรหัสแพ็กเก็ต IPsec ESP:

SPI คือดัชนีพารามิเตอร์ความปลอดภัย

IPaddr คือที่อยู่ปลายทางบนแพ็กเก็ต

อัลโก เป็นอัลกอริทึมเริ่มต้นที่ des-CBC และฟิลด์เป็นตัวเลือก.

ค่าที่เป็นไปได้คือ:

- des-CBC

- 3DES-CBC

- ปักเป้า-CBC

- RC3-CBC

- CAST128-CBC

ความลับ เป็นข้อความ ASCII สำหรับรหัสลับ ESP หากนำหน้าด้วย 0x แสดงว่าเป็นค่าฐานสิบหก

-ฉ พิมพ์ที่อยู่ IPv4 `foreign ‘เป็นตัวเลขแทนที่จะเป็นสัญลักษณ์

-F ไฟล์ – การใช้ ไฟล์ เป็นอินพุตสำหรับนิพจน์ตัวกรอง

-G rotate_seconds – ระยะเวลาในการหมุนไฟล์บันทึกของตัวเลือก -w จะเพิ่มการประทับเวลาเป็นชื่อ

-ชั่วโมง พิมพ์สตริงเวอร์ชัน tcpdump และ libpcap พิมพ์ข้อความการใช้งานและออก

-H ตรวจจับส่วนหัวแบบร่าง 802.11s

-ผม อินเตอร์เฟซ – อินเทอร์เฟซที่ใช้ในการฟังเริ่มต้นที่ชื่อต่ำสุดตามลำดับตัวอักษร

-ผม โหมดมอนิเตอร์ | ทันทีโหมด – ลบการบัฟเฟอร์

-J tstamp_type – ตั้งค่าประเภทการประทับเวลาสำหรับการจับภาพเป็น tstamp_type

-J tstamp_precision – ตั้งค่าความแม่นยำการประทับเวลา (ไมโคร หรือ นาโน) ค่าเริ่มต้นคือไมโคร ถ้า tstamp_precision เป็นโมฆะรายการประเภทเวลาประทับและออก

-K ไม่ยืนยันการตรวจสอบ

-ล. บัฟเฟอร์บรรทัด stdout เช่น. tcpdump -l | ข้อมูลที หรือ tcpdump -l > ดาด & tail -f dat

-L แสดงรายการชนิดข้อมูลที่รู้จักสำหรับอินเตอร์เฟสในโหมดที่ระบุและออก

-ม. โมดูล – โหลดนิยามของโมดูล SMI MIB จากไฟล์ โมดูล.

-M ความลับ – ค่าลับที่แชร์สำหรับการตรวจสอบกับตัวเลือก TCP-MD5

-n อย่าแปลงที่อยู่ (เช่นที่อยู่โฮสต์หมายเลขพอร์ต ฯลฯ ) เป็นชื่อ

-ยังไม่มีข้อความ อย่าพิมพ์การรับรองชื่อโดเมนของชื่อโฮสต์

-# พิมพ์หมายเลขแพ็คเก็ตเสริมที่จุดเริ่มต้นของบรรทัด

-O อย่าเรียกใช้เครื่องมือเพิ่มประสิทธิภาพการจับคู่รหัสแพ็คเก็ต

-พี อย่านำอินเทอร์เฟซเข้าสู่โหมดที่หลากหลาย

-Q ทิศทาง – ทิศทางการส่ง / รับ เป็นไปได้ ใน, ออก, หรือ InOut

-Q พิมพ์ข้อมูลโปรโตคอลน้อยลง

-R ไฟล์ – อ่านแพ็คเก็ตจาก ไฟล์. ระบุ – สำหรับอินพุตมาตรฐาน

-S พิมพ์หมายเลขลำดับ TCP แน่นอน

-s snaplen – snarf snaplen ไบต์จากแต่ละแพ็คเก็ตไม่ใช่ค่าเริ่มต้น 262144 ไบต์

-T ชนิด – ตีความแพ็กเก็ตตามที่ระบุ ชนิด. ตัวเลือกคือ:

- AODV Ad-hoc On-Demand Distance Vector Protocol

- ปลาคาร์พ ที่อยู่สามัญโปรโตคอลความซ้ำซ้อน

- cnfp Cisco NetFlow Protocol

- LMP โปรโตคอลการจัดการลิงค์

- PGM ปฏิบัติทั่วไป Multicast

- pgm_zmtp1 ZMTP / 1.0 ภายใน PGM / EPGM)

- รับผิดชอบ โปรโตคอลการทำให้เป็นอนุกรมของ REdis

- รัศมี รัศมี

- RPC การเรียกขั้นตอนระยะไกล

- RTP โปรโตคอลการใช้งานเรียลไทม์

- RTCP โปรโตคอลควบคุมแอพพลิเคชันแบบเรียลไทม์

- SNMP โปรโตคอลการจัดการเครือข่ายอย่างง่าย

- TFTP โปรโตคอลการถ่ายโอนไฟล์เล็กน้อย

- ภาษีมูลค่าเพิ่ม เครื่องมือภาพและเสียง

- wb กระดานไวท์บอร์ดแบบกระจาย

- zmtp1 โพรโทคอลการขนส่งข้อความ ZeroMQ 1.0

- vxlan เครือข่ายท้องถิ่นเสมือนจริงที่ขยายได้

-เสื้อ อย่าพิมพ์การประทับเวลาในแต่ละบรรทัดการถ่ายโอนข้อมูล

-TT พิมพ์การประทับเวลาเป็นออฟเซ็ตตั้งแต่วันที่ 1 มกราคม 1970 ในแต่ละบรรทัดการถ่ายโอนข้อมูล

-TTT พิมพ์เดลต้า (ความละเอียดไมโครวินาที) ระหว่างบรรทัดปัจจุบันและก่อนหน้า

-tttt พิมพ์การประทับเวลา: วันที่, ชั่วโมง, นาที, วินาทีในแต่ละบรรทัดการถ่ายโอนข้อมูล

-ttttt พิมพ์เดลต้า (ความละเอียดไมโครวินาที) ระหว่างบรรทัดปัจจุบันและบรรทัดแรก

-ยู พิมพ์ตัวจัดการ NFS ที่ไม่ได้เข้ารหัส

-ยู แพ็คเก็ตบัฟเฟอร์

-โวลต์ เอาต์พุต verbose เพิ่มเติมเล็กน้อย

-VV เอาท์พุท verbose เพิ่มเติม

-vvv เอาต์พุต verbose ส่วนใหญ่

-V ไฟล์ – อ่านรายชื่อไฟล์จาก ไฟล์. อินพุตมาตรฐานใช้ถ้า ไฟล์ คือ –

-W ไฟล์ – เขียนเอาต์พุตไปที่ ไฟล์

-W จำกัด – จำนวนไฟล์สูงสุดที่จะสร้างโดย -ค และ -G ตัวเลือก

-x พิมพ์ข้อมูลของแต่ละแพ็คเก็ตลบส่วนหัวระดับลิงค์ในฐานสิบหก

-xx พิมพ์ข้อมูลของแต่ละแพ็คเก็ต, รวมทั้ง ส่วนหัวของระดับลิงค์เป็นเลขฐานสิบหก

-X พิมพ์ข้อมูลของแต่ละแพ็คเก็ตลบส่วนหัวระดับลิงค์ในฐานสิบหกและ ASCII

-XX พิมพ์ข้อมูลของแต่ละแพ็คเก็ต, รวมทั้ง ส่วนหัวระดับลิงก์ในรูปแบบเลขฐานสิบหกและ ASCII.

-Y datalinktype – ตั้งค่าประเภทการเชื่อมโยงข้อมูลที่จะใช้ในขณะที่จับแพ็คเก็ตเป็น datalinktype

-Z postrotate คำสั่ง – ประมวลผลไฟล์บันทึกมักจะมีการบีบอัดเช่น -z gzip

-Z ผู้ใช้งาน – เปลี่ยน ID ผู้ใช้เป็น ผู้ใช้งาน และ ID กลุ่มในกลุ่มหลักของ ผู้ใช้งาน

พารามิเตอร์ Tcpdump

พารามิเตอร์สำหรับ tcpdump ยังเป็นที่รู้จักกันในนาม วิทยาการ. สิ่งเหล่านี้ระบุว่าการดักจับแพ็กเก็ตควรรับข้อมูลจากโฮสต์ที่ระบุเท่านั้นหรือไม่ พารามิเตอร์เหล่านี้สามารถแสดงเป็นเงื่อนไขโดยใช้ตัวดำเนินการบูลีน และ, หรือ, และ ไม่. คุณไม่จำเป็นต้องใส่เครื่องหมายเท่ากับ (=) ระหว่างชื่อพารามิเตอร์และค่าของมันและคุณไม่จำเป็นต้องเว้นวรรคพารามิเตอร์ด้วยเครื่องหมายวรรคตอน ในแต่ละกรณีคุณต้องมีที่ว่าง.

พารามิเตอร์ที่ใช้บ่อยที่สุดคือโฮสต์ซึ่งอนุญาตให้คุณ จำกัด การดักจับการส่งสัญญาณจากแหล่งเดียว ในแต่ละกรณีชื่ออุปกรณ์เป็นค่าพารามิเตอร์สามารถถูกแทนที่ด้วยที่อยู่ของมัน โดยที่พารามิเตอร์มี DST เวอร์ชันชุดรูปแบบนั้น จำกัด เอาท์พุทให้เป็นเพียงแพ็คเก็ตที่มีแอตทริบิวต์นั้นสำหรับปลายทาง พารามิเตอร์ที่รวม src มองหาแพ็กเก็ตที่มีค่าที่กำหนดในข้อมูลที่เกี่ยวข้องกับที่มาของมัน.

นี่คือตัวเลือกพารามิเตอร์:

เจ้าภาพ host_name – เช่นกัน โฮสต์ dst หรือ โฮสต์ src.

ยังสามารถเสริมด้วย IP, ARP, หรือ RARP

อีเทอร์ ehost – ค่าจาก / etc / ethers หรือตัวเลข ด้วย อีเธอร์ src และ ปลายทางอีเธอร์.

ประตู เจ้าภาพ – รับแพ็กเก็ตที่ผ่านเกตเวย์ เจ้าภาพ

สุทธิ network_num – IP ต้นทางหรือปลายทางรวมถึง network_num ด้วย dst net และ src net

ท่าเรือ จำนวน | ชื่อ – เช่นกัน พอร์ต dst และ พอร์ต src. สามารถอยู่กับ TCP หรือ UDP เพื่อ จำกัด โปรโตคอล

ip โปรโต มาตรการ – จับแพ็คเก็ต IP ของโพรโทคอลที่มีชื่อ ชื่อต้องอยู่ใน / etc / โปรโตคอล

อีเธอร์โปรโต มาตรการ – จับแพ็คเก็ตประเภทอีเธอร์โปรโตคอล ตัวเลือกสำหรับ มาตรการ เป็นตัวเลขหรือ:

- IP

- IP6

- ARP

- RARP

- atalk

- atalkarp

- DECnet

- decdts

- decdns

- lanbridge

- ลาดพร้าว

- mopdl

- moprc

- ลูกสุนัข

- SCA

- เทพดา

- STP

- vexp

- vprod

- XNS

ออกอากาศ จับแพ็คเก็ตออกอากาศอีเธอร์เน็ต ยังเขียนว่า อีเธอร์ออกอากาศ

การออกอากาศ ip จับภาพแพ็กเก็ตการออกอากาศ ip

หลายผู้รับ จับแพ็คเก็ต Ethernet multicast นอกจากนี้ยังเขียนเป็นอีเทอร์มัลติคาสต์

ip multicast จับแพ็กเก็ต IP multicast

โฮสต์ decnet host_name – ถ้าแหล่ง DECNET หรือปลายทางนั้นเป็น host_name

decnet src host_name – จับถ้าแหล่ง DECNET เป็น host_name

decnet dst host_name – จับถ้าปลายทาง DECNET เป็น host_name

โฮสต์ wlan ehost – หากที่อยู่ IEEE 802.11 แรก, สอง, สามหรือสี่คือ ehost

wlan addr1 ehost – จับถ้าที่อยู่ IEEE 802.11 แรกเป็น ehost

wlan addr2 ehost – จับถ้าที่อยู่ IEEE 802.11 อันที่สองคือ ehost

wlan addr3 ehost – จับถ้าที่อยู่ IEEE 802.11 ที่สามเป็น ehost

wlan addr4 ehost – หากที่อยู่ IEEE 802.11 ที่สี่คือ ehost. ใช้สำหรับ WDS เท่านั้น

ชนิด ชนิด – จับภาพถ้าประเภทเฟรม IEEE 802.11 เป็น ชนิด, ซึ่งเป็นตัวเลขหรือ:

- ข้อมูล

- รายวิชา

- CTL

ชนิดย่อย ชนิดย่อย – จับภาพถ้าเฟรม IEEE 802.11 เป็น ชนิดย่อย, ซึ่งเป็นตัวเลขหรือ:

- assocreq

- assocresp

- reassocreq

- reassocresp

- probereq

- proberesp

- ดวงประทีป

- atim

- disassoc

- รับรองความถูกต้อง

- deauth

- ข้อมูล

dir dir – จับภาพหากทิศทางเฟรม IEEE 802.11 เป็น dir, ซึ่งเป็นตัวเลขหรือ:

- พยักหน้า

- Tods

- fromds

- dstods

Tcpdump นิพจน์

เซ็กเมนต์นิพจน์ของคำสั่ง tcpdump เปิดโอกาสให้คุณเพิ่มการเขียนโปรแกรมเล็กน้อยในการเลือกแพ็คเก็ตของคุณ ต่างจากโปรแกรมปกติอย่างไรก็ตามคำสั่งชุดนี้จะต้องเขียนเป็นหนึ่งบรรทัด หากคุณเป็นผู้ใช้ Unix หรือ Linux บ่อยครั้งคุณจะคุ้นเคยกับการแสดงออกของเชลล์สคริปต์อย่างสม่ำเสมอและไม่ควรมีปัญหาในการทำความเข้าใจรูปแบบของตัวกรองเหล่านี้.

แพ็คเก็ตที่ตรงกับการทดสอบที่วางโดยนิพจน์จะถูกจับ ดังนั้นผลลัพธ์ของแต่ละนิพจน์ต้องเป็น “จริง”.

มีเงื่อนไขการแสดงออกบางประการที่ไม่พบโดยทั่วไปในการเขียนสคริปต์เชลล์และสิ่งเหล่านี้แสดงอยู่ด้านล่าง:

len

ส่งคืนความยาวของแพ็คเก็ต ตัวอย่างการใช้งาน: len! = 5.

โปรโต [expr: ขนาด]

ในวัตถุนี้:

โปรโต เป็นชื่อของเลเยอร์โปรโตคอล มันสามารถ:

- อีเทอร์

- FDDI

- IP

- ARP

- RARP

- TCP

- UDP

- ICMP

expr เป็นไบต์ชดเชย จำเป็นต้องรวมสิ่งนี้ แต่สามารถกำหนดเป็น 0 เพื่อรับค่าจากจุดเริ่มต้นของวัตถุ.

ขนาด เป็นทางเลือกและมันหมายถึงจำนวนไบต์ในตัวเลือก ค่าเริ่มต้นคือ 1 แต่ก็สามารถเป็น 2, 3 หรือ 4.

ตัวอย่างการใช้งาน:

อีเธอร์ [0] & 1! = 0 เป็นจริงสำหรับการรับส่งข้อมูลแบบหลายผู้รับทั้งหมด.

IP [0] & 0xf! = 5 เป็นจริงสำหรับแพ็กเก็ต IP ทั้งหมดที่มีตัวเลือก.

IP [6: 2] & 0x1fff = 0 เป็นจริงสำหรับดาต้าแกรมที่ไม่มีการแยกส่วนและแฟรกเมนต์ศูนย์ของดาต้าแกรมที่แยกส่วน.

ตัวอย่าง Tcpdump

ในทุกกรณีผลลัพธ์ของคำสั่งจะแสดงบนหน้าจอเว้นแต่ตัวเลือกที่เกี่ยวข้องกับไฟล์จะถูกรวมหรือยกเว้นว่าคำสั่งถูกเรียกใช้พร้อมกับการเปลี่ยนเส้นทางขาตั้งขาออกหรือไพพ์ไปยังไฟล์.

แสดงแพ็กเก็ตที่เดินทางจากหรือไปยังคอมพิวเตอร์ที่ระบุว่าเป็น lab1:

tcpdump host lab1

แสดงแพ็กเก็ต IP ทั้งหมดที่เดินทางระหว่าง lab1 และโหนดอื่น ๆ นอกเหนือจากการรับ:

tcpdump ip host lab1 ไม่ใช่แผนกต้อนรับ

แสดงปริมาณการใช้ ftp ทั้งหมดผ่านทางอินเทอร์เน็ตเกตเวย์ styx:

tcpdump ‘เกตเวย์ styx และ (พอร์ต ftp หรือ ftp-data)’

แสดงแพคเก็ต SYN และ FIN ของการสนทนา TCP แต่ละรายการที่เกี่ยวข้องกับโฮสต์ที่ไม่ใช่ในเครื่อง:

tcpdump ‘tcp [tcpflags] & (tcp-syn | tcp-fin)! = 0 และไม่ใช่ src และ dst net localnet ’

แสดง IP broadcast หรือ multicast packets ที่ไม่ได้ส่งผ่าน Ethernet broadcast หรือ multicast:

tcpdump ‘ether [0] & 1 = 0 และ ip [16] >= 224 ’

รูปแบบเอาต์พุต Tcpdump

รูปแบบการบันทึกที่ใช้ในการเขียนแพ็คเก็ตไปยังไฟล์ได้กลายเป็นมาตรฐานที่ได้รับการรับรองจากนักดมกลิ่นและการวิเคราะห์ทราฟฟิกใหม่.

มาตรฐานไม่ตรงไปตรงมาและดัดแปลงสำหรับแต่ละโปรโตคอล อย่างไรก็ตามแอปพลิเคชันเหล่านั้นที่นำรูปแบบนี้ไปใช้นั้นมีความหลากหลายด้วยเช่นกัน รูปแบบที่เรียกว่า pcap, ซึ่งเป็นชื่อของกระบวนการดักจับแพ็กเก็ตที่ใช้โดย tcpdump ไฟล์ในรูปแบบนี้มักจะมี .pcap ส่วนขยาย.

Tcpdump สำหรับ Windows

มีการปรับ tcpdump ที่ทำงานบน Windows สิ่งนี้เรียกว่า WinDump และมันก็ขึ้นอยู่กับ WinPcap สำหรับการดักจับแพ็กเก็ตในลักษณะเดียวกับที่ tcpdump ใช้ฟังก์ชัน pcap ของ libpcap WinPcap นั้นเป็นเจ้าของโดย Riverbed Technology บริษัท เดียวกันนี้เป็นผู้จัดหาเงินทุนหลักของ Wireshark ซึ่งน่าจะเป็นแพ็คเก็ตดมกลิ่นที่มีชื่อเสียงและใช้กันอย่างแพร่หลายที่สุดในโลก มี WinPcap รุ่นไร้สายซึ่งเรียกว่า AirPcap. คุณสามารถดาวน์โหลด WinDump, WinPcap และ AirPcap ได้ฟรีจากเว็บไซต์ WinPcap.

การใช้แพ็คเก็ตดมกลิ่น

ยูทิลิตีบรรทัดคำสั่ง tcpdump มีประโยชน์สำหรับผู้ที่คุ้นเคยกับ ยูนิกซ์ และ ลินุกซ์ ระบบปฏิบัติการและสนุกกับการเขียนเชลล์สคริปต์ ผู้ที่ไม่มีประสบการณ์ในการรวบรวมคำสั่งด้วยนิพจน์ทั่วไปที่บรรทัดคำสั่งจะพบว่ามันยากที่จะใช้โปรแกรมนี้.

คุณมีตัวเลือกอื่น ๆ เนื่องจากมีผู้ดักจับแพ็คเก็ตจำนวนมากที่มีอยู่เช่น Wireshark ซึ่งมีการกล่าวถึงข้างต้น คุณสามารถหาข้อมูลเพิ่มเติมเกี่ยวกับทางเลือกในการ tcpdump ในการทบทวนแพ็คเก็ตดมกลิ่นนี้.

คุณมีดมกลิ่นแพ็คเก็ตที่ชื่นชอบ? คุณเป็นแฟนของ tcpdump หรือคุณต้องการทางเลือกที่เป็นมิตรกับผู้ใช้มากขึ้น? ฝากข้อความไว้ใน ความคิดเห็น ส่วนด้านล่างและแบ่งปันประสบการณ์ของคุณ.

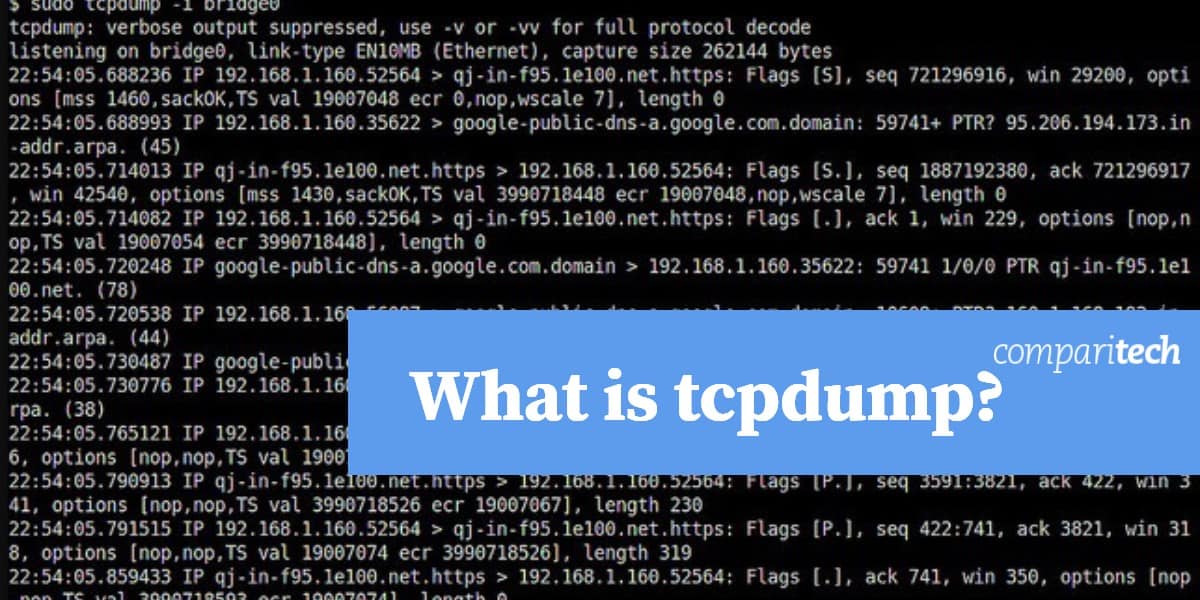

ภาพ: การดักจับแพ็กเก็ต tcpdump โดยหน้าจอ Linux ผ่าน Flickr ได้รับอนุญาตภายใต้ CC BY 2.0

หากคุณใช้ระบบปฏิบัติการ Unix หรือ Unix-like เช่น Linux หรือ Mac OS คุณสามารถใช้โปรแกรม tcpdump เพื่อตรวจสอบปริมาณการใช้เครือข่ายได้ง่ายๆ โปรแกรม tcpdump เป็นโปรแกรมอรรถประโยชน์บรรทัดคำสั่งที่สามารถติดตั้งได้ฟรี แต่ไม่ได้รวมมากับระบบปฏิบัติการ ดังนั้นคุณต้องติดตั้งจาก GitHub ของ tcpdump หรือจากเว็บไซต์ tcpdump อย่างเป็นทางการ โปรแกรม tcpdump จะช่วยให้คุณสามารถตรวจสอบแพ็กเก็ตที่ถูกจับได้ง่ายๆ และสามารถกำหนดตัวกรองแพ็กเก็ตได้ตามต้องการ โดยมีตัวเลือกและพารามิเตอร์ต่างๆ ที่ช่วยให้การใช้งานของโปรแกรมนี้ง่ายและสะดวกมากยิ่งขึ้น ถ้าคุณต้องการใช้งานโปรแกรม tcpdump บน Windows คุณสามารถใช้ WSL (Windows Subsystem for Linux) เพื่อติดตั้งและใช้งานได้ โดยโปรแกรม tcpdump จะช่วยให้คุณตรวจสอบปริมาณการใช้เครือข่ายได้อย่างง่ายดาย และเป็นเครื่องมือที่จำเป็นสำหรับผู้ดูแลระบบเครือข่าย ดังนั้นหากคุณต้องการตรวจสอบปริมาณการใช้เครือข่ายของคุณ โปรแกรม tcpdump เป็นตัวเลือกที่ดีที่สุดสำหรับคุณ.