Kako se streaming usluge pojačavaju u nastojanjima da smanje smanjenje dijeljenja lozinki, novi hakiranje Netflix računa može pružiti kompaniji i njenim korisnicima nešto o čemu bi trebali brinuti. Desete web stranice sada nude besplatan pristup Netflixu, nije potrebna lozinka.

Umjesto toga, hack se oslanja na laganu zaobilaznicu temeljenu na web-pregledniku kako bi pristupio plaćenom ili besplatnom probnom računu drugih korisnika. Također, malo Netflixa ili drugih usluga za streaming može učiniti s tim bez dramatičnog utjecaja na korisničko iskustvo.

Tijekom proteklih 12 mjeseci, sve veći broj web stranica počeo je otvoreno oglašavati ono što nazivaju “Netflix Premium kolačići”. Kôd iz ovih datoteka sa sjedištem u pregledniku može se dijeliti i, ako se pravilno implementira, potpuno zaobići Netflixove sigurnosne metode računa, omogućujući potpuni pristup premium Netflix računu bez potrebe za lozinkom ili plaćanja.

Pomoću ove metode svatko može lako izbjeći plaćanje računa na Netflixu. Otkrili smo da barem neki od ovih slobodno dostupnih kolačića sesija Netflix pristupaju registriranim probnim računima koji su vjerojatno kreirani upravo u tu svrhu. Međutim, također smo otkrili da se ova metoda zaobilaska računa može koristiti i sa ukradenim podacima Netflix korisnika s plaćenih računa.

Na temelju onoga što se dogodilo [year]. godine nakon prijetnje zlonamjernog softvera krađu kolačića Facebooka, moguće je da se neki od tih „besplatnih“ Netflix kolačića ukradu i ne nude putem besplatnih probnih računa. U oba slučaja ova metoda krši Netflixove uvjete pružanja usluge za dijeljenje računa.

Kroz naše kontinuirano istraživanje Netflixa otkrili smo:

- Preko dvije desetak web stranica redovito objavljuju ili objavljuju podatke kolačića Netflix (obično se oglašavaju kao „Netflix sesijski kolačići“) koji omogućuju bilo kome da zaobiđe uobičajene metode sigurnosti računa i nelegitimno pristupi Netflixu.

- Neke web stranice ažuriraju (ili tvrde da ažuriraju) svoju predmemoriju kolačića Netflix jednako često kao svaki sat

- Većina ovih web stranica registrirana je u posljednjih 12 mjeseci, što može ukazivati na novu kampanju iskorištavanja ove zaobilazne metode

- Mnoge od ovih web lokacija sada se nalaze visoko na rezultatima Google pretraživanja

Koji su postojani kolačići Netflix?

Gotovo svaka web stranica sada koristi ono što je poznato kao “kolačići” za pohranu podataka o posjetiteljima. Kada posjetite web mjesto, poslužitelji web mjesta kažu vašem računalu ili uređaju da stvori i pohrani malu datoteku koja sadrži podatke o vašoj posjeti. Ako se prijavite na račun, datoteka će također sadržavati anonimne podatke putem koda koji poslužitelju omogućava da znate tko ste nakon sljedećih posjeta web mjestu.

Kolačići čine web značajno korisnijim i bržim i stvaraju manje vremena za pregledavanje.

Trajni kolačići poput onih Netflix i mnogih drugih usluga za streaming omogućuju pristup vašim računima bez potrebe za ponovnim unosom korisničkog imena i zaporke svaki put kad posjetite. Oni su posebno korisni za one koji strujaju putem aplikacija za pametne telefone ili tablete, TV spojenih uređaja poput Roku ili Amazon Fire TV ili putem pametnih televizora.

Kako djeluju trajni kolačići?

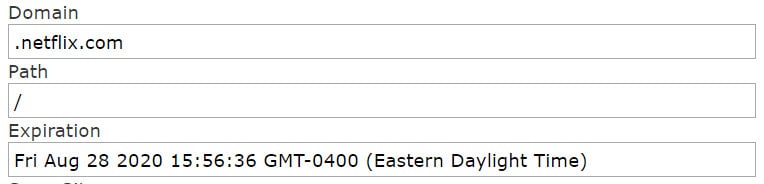

Kada posjetite web mjesto i prijavite se na svoj račun, poslužitelj web stranice usmjerava vaš uređaj da stvori i pohrani malu datoteku koja sadrži rudimentarne podatke i sigurnosne “zastave”. Značajno je da datoteka kolačića sadrži podatke o datumu stvaranja datoteke, kada će datoteka isteći, jedinstveni ID i dodatne zastavice koje pomažu u zaštiti kolačića od određenih vrsta hakiranja i zlouporabe..

Na primjer, evo što je dio izgleda vaše datoteke kolačića nakon posjete početnoj stranici Reddit:

{

"domena": ".reddit.com",

"Datum isteka roka trajanja": 1631368533.249147,

"hostOnly": lažno,

"HttpOnly": istina,

"Ime": "žeton",

"staza": "/",

"sameSite": "neodređen",

"siguran": istina,

"sjednica": lažno,

"storeId": "0",

"vrijednost": "eyJhY2Nlc3NUb2tlbiI6IjM0NzE3NjE3LVFNdDJnMHg3ei0zT2U3YkhpRzE1SWpSRS1ONCIsInRva2VuVHlwZSI6ImJlYXJlciIsImV4cGlyZXMiOiIyMDE5LTA5LTExVDE0OjU1OjM0LjUzOVoiLCJyZWZyZXNoVG9rZW4iOiIzNDcxNzYxNy1WRW9KOHdqOXE1U3YyMkRvZWtUTG5ldUo3N1kiLCJzY29wZSI6IiogZW1haWwiLCJ1bnNhZmVMb2dnZWRPdXQiOmZhbHNlfQ ==. 2",

"iskaznica": 14

}

Poslužitelji web stranice također stvaraju sličnu datoteku s podacima vaše sesije.

Kada napustite i ponovo pokušate pristupiti većini web lokacija ili aplikacija, vaš uređaj šalje postojani kolačić na poslužitelje web lokacije. Web mjesto provjerava jedinstveni ID, pristupa podacima vašeg računa u odnosu na onaj koji je pohranio, a zatim vam omogućuje pravo valcere za TV nakon završetka radnog vremena ili amazonske kupovine.

Sve se to obično događa u samo nekoliko sekundi, zbog čega možete dodirnuti svoju Netflix aplikaciju ili otići na web mjesto u pregledniku i gotovo trenutno doći do zaslona za odabir profila.

Trajni kolačići mogu se oblikovati tako da traju gotovo bilo koje vrijeme. Intervali su opisani u kolačiću pomoću sekundi, a nema mnogo gornje ili donje granice. To znači da bi vaši postojani kolačići mogli trajati od nekoliko minuta do nekoliko tisuća godina.

Koliko dugo kolačić traje ovisi o web mjestu ili usluzi koju koristite, jer svaka tvrtka svojim web programerima diktira koliko dugo trebaju postojati vlastiti kolačići. Tek kada su ti kolačići dizajnirani da se lijepe nakon što zatvorite preglednik ili aplikaciju, oni spadaju u kategoriju poznatu kao “trajni kolačići”. Ti kolačići dizajnirani za brisanje nakon napuštanja web mjesta poznati su kao “session cookies” (iako većina web-lokacija koje nude Netflix kolačiće pogrešno ih naziva “sesijskim kolačićima”).

Netflixovi trajni kolačići obično su dizajnirani tako da traju oko 365 dana, što je također uobičajeno na mnogim web stranicama. Ako se namjerno ne odjavite s Netflixa ili ručno izbrišete kolačiće, te datoteke nastavit će vas puštati na vaš Netflix račun sve dok kolačić ne istekne.

Ono što je važno, vaše Netflix kolačiće i sve ostale trajne kolačiće nemaju zaporku i korisničko ime za njih. Ako bi netko ukrao vaše podatke o kolačićima Netflix, ne bi se mogao upotrijebiti za krađu zaporke, iako se i dalje može koristiti za pristup vašem računu. Problem doista nije u tome što kolačići sadrže sigurne lozinke, već što oni zaobilaze potrebu za lozinkama.

Općenito govoreći, ove sigurne datoteke kolačića trebaju postojati samo na dvije lokacije: na svakom pojedinačnom računalu ili uređaju koji koristite za svoje račune i poslužiteljima tvrtke čijim uslugama pristupate. Iako strujirate Netflix s više uređaja, svaki od tih uređaja ima svoj jedinstveni sesijski kolačić.

Kako ljudi zaobilaze sigurnost Netflixa postojanim kolačićima?

Trajni kolačići dizajnirani su tako da omoguće pristup računima zaštićenim lozinkom bez potrebe za ponovnim unosom podataka o sigurnosti računa. No nisu ograničeni na određene uređaje i ne sadrže podatke koji identificiraju ili tvrdo kodiraju određeni uređaj ili lokaciju na njima. To znači da ne sadrže, na primjer, jedinstvene MAC adrese ili IP adrese.

To također znači da ako netko kopira i dijeli datoteku s kolačićima ili samo podatke u njoj, tada je moguće koristiti te podatke za pristup računu zaštićenom lozinkom. A s povećanjem učestalosti, upravo to rade ljudi.

EditThisCookie

Većini web korisnika nedostaje tehničkog znanja ili vještine za uređivanje podataka o kolačićima na težak način. Tu se pojavljuju dodaci preglednika Chrome poput EditThisCookie za Chrome. Ti dodaci olakšavaju uvoz i izvoz podataka o kolačićima bez ikakvih vještina ili iskustva u programiranju.

https://cdn.comparitech.com/wp-content/uploads/[year]/09/netflixcookies.mp4

Zapravo pomoću ovog dodatka za preglednik možete uvesti i izvoziti postojeće podatke kolačića u nekoliko sekundi. Jedina poteškoća bi bila, barem donedavno, davanje ruku drugim podacima o kolačićima sesije drugog korisnika Netflixa.

U proteklih 12 mjeseci, međutim, Google je počeo indeksirati preko dva desetaka web stranica koje nude “Netflix sesijske kolačiće”, od kojih većina daje i upute za korištenje proširenja EditThisCookie Chrome za primjenu kolačića na snagu. Mnoge od ovih web lokacija nisu se tek počele pojavljivati visoko na Googleovim pretraživanjima u posljednjih 12 mjeseci; većina je takodje stvorena u proteklih 12 mjeseci.

Uz to, većina ovih web mjesta namjerno skriva podatke o vlasništvu. Pronašli smo jedno mjesto koje smo mogli pratiti do individualnog programera u Indiji. Od ovog pisanja nije poslao upit e-poštom za više informacija o tome gdje se nalaze ovi kolačići.

Doista djeluje li postojani kolačić Netflix?

Iako sam ovu metodu testirao interno s jednog web preglednika na drugi na istom računalu (Chrome to Opera), utvrdili smo da li to funkcionira s kolačićima dobivenim izvana.

Razmjenili smo podatke o kolačićima Netflix između mene i drugog uređivača Comparitech. Pomoću EditThisCookie-a uspio sam, primjerice, pristupiti Netflix računu našeg starijeg urednika Paula Bischoffa, bez potrebe za podacima za prijavu. Sve što sam učinio bilo je:

- Kopirajte njegove podatke o kolačićima (poslani mi putem tekstne datoteke)

- Upotrijebite “funkciju uvoza” u dodatku EditThisCookie Chrome

- Zalijepite podatke kolačića

- Osvježite stranicu preglednika koja upućuje na Netflix

Za nekoliko sekundi imao sam pristup njegovom računu. Otkrio sam i da imam potpune privilegije, uključujući mogućnost promjene njegove zaporke, adresu e-pošte povezanu s računom i mogućnost odjave s njegovih uređaja. Mogla sam vidjeti i IP adrese njegovih nedavno korištenih uređaja (informacije koje se mogu upotrijebiti za pokretanje DDoS napada ili SWATING napada) i njegovu povijest pregledavanja.

Netflix zahtijeva da unesete trenutnu lozinku ako želite promijeniti novu. Ali svatko tko dobije nelegitiman pristup vašem računu može vidjeti vašu adresu e-pošte i telefonski broj. Na ove se podatke može preusmjeriti s podacima izloženim u prošlim kršenjima podataka – lako dostupnim na mračnom webu – što potencijalnom dopuštaju hakeru da dobije lozinku i preuzme račun. Zato je uvijek važno koristiti jedinstvenu lozinku za svaki mrežni račun.

Jedino što nisam mogao učiniti (na sreću) bio je pristup njegovim cjelovitim podacima o plaćanju (samo ime plaćanja, zadnje 4 znamenke korištene kartice i datum isteka kartice. Čak i dalje, to bi moglo biti dovoljno informacija da se uvjerim manje pronicljiv predstavnik banke za pružanje više podataka o računu putem telefona.

Također bih mogao zamijeniti njegove podatke o plaćanju s vlastitim, ako bih htio u potpunosti preuzeti njegov račun.

Gdje su te web stranice koje dobivaju kolačiće Netflix?

Postoje neke mogućnosti koje treba razmotriti. Mnoge stranice koje dijele postojane kolačiće Netflix tvrde da to rade legalno. Tipična izjava koju uključuju jest da se ovi kolačići dijele slobodno i pravično od pojedinaca koji osobno plaćaju račune ili se registriraju za besplatna ispitivanja. U najmanju ruku, to znači da grubo krše Netflixove uvjete pružanja usluge (TO) u vezi s dijeljenjem računa. I doista, u testiranju smo pronašli barem jednu datoteku kolačića podijeljenu na jednoj od tih web lokacija koja je radila za pristup besplatnom probnom računu.

Međutim, s toliko mnogo web lokacija koje nude besplatne kolačiće i mnogi koji tvrde da ih ažuriraju svakodnevno ili čak satno, postoji vjerojatnost da bi neki od ovih kolačića mogli biti ukradeni. Također postoje nedavni presedanti za tu vrstu aktivnosti u svjetlu Facebook-ovog zlonamjernog softvera Stresspaint u [year]. godini..

Frank Downs, direktor kibernetičke prakse ISACA-e, slaže se s tim. “To bi moglo biti rezultat nekoliko različitih akcija”, kaže nam.

“Da, web stranice mogu dijeliti informacije o kolačićima, ali … što je vjerojatnije da postoji ozbiljna ranjivost koju napadači mogu iskoristiti i koja je široko rasprostranjena. To može biti čak i otkrivena ranjivost koju Netflix još nije riješio, a kamoli svi partneri koji koriste Netflixove streaming usluge. “

Po njegovoj zasluzi, Downs je bio na licu mjesta. Prema Mediju objavljenom u studenom [year]. godine od strane istraživača kibernetičke sigurnosti poznatog kao blueberryinfosec (Bbinfosec), Netflix je doista svjestan ranjivosti – i smatra je „izvan dosega“. Drugim riječima: problem krajnjeg korisnika, a ne njihov. U svom postu iz studenog [year]. godine Bbinfosec je objasnio kako je problem prijavio Netflixu kao dio svog programa za obradu grešaka.

Broj web mjesta koja dijele Netflix kolačiće i gore spomenutu metodu zaobilaska brzo se povećao ubrzo nakon što je Bbinfosec objavio svoje izvješće.

Ako je krađa kolačića široko rasprostranjena, ostaje misterija gdje ti kolačići mogu biti ukradeni. Najvjerojatniji odgovor je putem starijih i manje sigurnih uređaja zaraženih zlonamjernim softverom za krađu kolačića koji djeluje slično kao Stresspaint, XSS napadima ili s uređaja koji su oteli napadima Man-in-the-Middle (MiTM).

Gotovo 5 milijuna web stranica moglo bi se koristiti za krađu kolačića Netflix

Kako bi otkrio opsežnost potencijalne prijetnje, Comparitech je proveo nekoliko testova kako bi utvrdio koliko postoji ranjivosti skripta skripta (XSS) koje bi hakeri mogli upotrijebiti za krađu kolačića Netflix, koliko web lokacija trenutno ima te ranjivosti i može li se XSS napad okupiti podaci kolačića korisnika Netflixa za vanjsku upotrebu.

Točnije:

- Shodan smo koristili za traženje 14.221 ranjivosti XSS objavljenih na CVE-u, od kojih je 204 imalo domaćine na mreži koji su bili osjetljivi na napad

- Pronašli smo 28.173.468 slučajeva na koje na pokretanje usluga, poput Apachea, utječu one XSS ranjivosti

- Najčešća ranjivost koju smo pronašli je CVE-[year]-17082 u PHP-u. To utječe na 4,8 milijuna web stranica

Zbog Netflixovih pravila o kolačićima napadači mogu koristiti bilo koju ranjivu uslugu za koju smo otkrili da krade Netflix sesijske kolačiće. Mi smo ga sami testirali u laboratoriju i mogli smo koristiti kompromitiranu web stranicu i poznati propust u staroj verziji Firefoxa za krađu sesijskog kolačića.

Netflixova podrška starijih uređaja

Međutim, problem se proteže i izvan samo osjetljivih web lokacija. Stariji uređaji stvaraju sigurnosnu prijetnju kada su uključeni kolačići.

Prema ISACA-inoj Direkciji za praksu kibernetičke sigurnosti, “zastarjeli sustavi koje žrtve koriste čine ih podložnijima.”

Većina korisnika Netflixa vjerojatno struji kroz ažurirane uređaje, ali Netflix i dalje podržava neke starije web preglednike uobičajene među operativnim sustavima Windows 7 i Windows Vista. Nedostaju neke od nedavno ažuriranih sigurnosnih zastavica kolačića koje bi mogle spriječiti krađu kolačića.

Netflix djeluje na mnogim starijim web preglednicima i na mnogim manje sigurnim uređajima. Aplikacija se može preuzimati i na niskobudžetnim streaming uređajima sa sustavom Android koji se prodaju putem eBaya ili Amazona. Na tim su uređajima prodavači mogli unaprijed instalirati zlonamjerni softver za krađu kolačića.

Uz to, svatko koji struji preko starijih uređaja povezanih s TV-om ili čak pametni televizor može biti daleko osjetljiviji zbog manje učestalih i manje učinkovitih ažuriranja uređaja. Oni koji koriste takve uređaje “podložni su potencijalnim napadima na dulje razdoblje, pružajući veći prozor napadima zlonamjernim akterima”, objasnio je Downs..

Iako je moguće da neki od tih vlasnika web-lokacija i njihovi izvori posluju s osjećajem altruizma, mogući su i da bi mogli biti saučesnici u krađi računa Netflix. Oglašeni i ponuđeni podaci o kolačićima Netflix mogu se prikupljati privatno od hakera i unovčiti se putem oglasa na stranici na tim web lokacijama.

Trajna krađa kolačića prijetnja je web lokacijama temeljenim na računima

Sredinom [year]. tvrtka za cyber-sigurnost Radware izdala je upozorenje o virusu “Stresspaint”. Spojen unutar slične aplikacije nazvane “Oslobodite stresnu boju”, zlonamjerni softver diskretno krade Facebook postojane kolačiće preglednika. Jednom kada programeri Stresspaint-a dobiju te datoteke, oni mogu brzo zaobići uobičajene metode sigurnosti računa na Facebooku – uključujući zahtjeve za korisničko ime i lozinku i multifaktornu provjeru identiteta – da ilegalno pristupe Facebook računima.

“Stresspaint” je alarmantan, ali isto tako nije nov pristup krađi računa. Tehnički nazvana “otmica sjednice”, ova prijetnja internetskoj sigurnosti poznat je problem za gotovo bilo koju web lokaciju koja koristi račune zaštićene lozinkom. Ali posebno je problematična za široko popularne web stranice, poput Netflixa, koje koriste trajne kolačiće ili kolačiće koji se ne brišu automatski nakon što zatvorite web preglednik.

Zapravo, preuzimanja računa vrlo su zabrinuti zbog ove vrste zloporabe kolačića, jer Netflix ne zahtijeva unos lozinke za pristup postavkama računa.

Međutim, naš interni eksperiment samo nagovještava veći problem. Čini se da je vidljivo povećanje aktivnosti koje se odnosi na zaobilaženje sigurnosti Netflix računa upotrebom sesijskih kolačića. Između 1. i 26. kolovoza [year]. nismo pronašli web stranice indeksirane od strane Googlea za izraz “Netflix sesijski kolačići”.

Samo 12 mjeseci kasnije, a tijekom istog razdoblja pretraživanja [year]., pronašli smo desetak web lokacija koje aktivno objavljuju kolačiće Netflix sesija korisnika i upute kako ih koristiti. Neke također koriste ključne riječi kao što su “100% radno” i “ažurirano na satu”, a na temelju pregleda web stranica, čini se da mnogi redovito ažuriraju svoj popis sesijskih kolačića.

Izvan tog vremenskog okvira pretraživanja pronašli smo preko dva desetaka web stranica sa člancima objavljenim krajem [year]. do kraja kolovoza (kada smo završili istraživanje) koji nude Netflix kolačiće i upute za uređivanje kolačića. Većina ovih web mjesta dijeli istu registraciju web mjesta, što može značiti zajedničko vlasništvo.

Ima li Netflix nova sigurnosna prijetnja na rukama?

Netflix je već skoro cijelo desetljeće poznati brand. Malo je vjerovatno da je otmica sesija ili još manja zlouporaba Netflix kolačića posebno nov. Međutim, prošle otmice i dijeljenje računa vjerojatno su se dogodili preko mračnog interneta ili preko privatnih komunikacijskih kanala između hakera.

Ipak, čini se da se nešto promijenilo krajem [year]. godine.

U posljednjih 12 mjeseci povećao se broj web stranica koje se natječu za objavljivanje ažuriranih kolačića sesija Netflix. Iako te web-lokacije nude ove kolačiće besplatno, oni zarađuju od svojih nastojanja pomoću stranica s malim naporima koji se slijevaju na oglase na stranici. Moguće je da neke od tih web lokacija čak sadrže zlonamjerni softver ili pokušavaju ukrasti Netflix kolačiće s prethodno spomenutim skriptama skripti na različitim web lokacijama.

Osim toga, otmica ove vrste ove sjednice nije ništa novo na što ukazuje i Facebook problem Stresspaint. Na temelju trenutnih dizajna, gotovo sve web stranice koje koriste trajne kolačiće mogu se “ukrasti” putem ukradenih podataka o kolačićima.

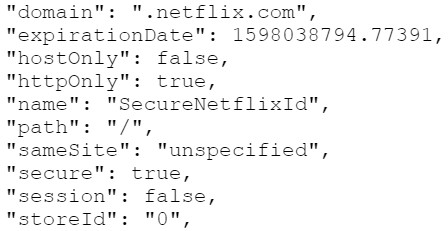

Sa svoje strane, Netflix koristi sigurnosne mjere potrebne za zaštitu korisnika. Netflixovi poslužitelji dizajnirani su za izradu kolačića za sjednice sa standardnim sigurnosnim zastavicama, uključujući “HttpOnly”, “Secure” i “SameSite”. U laičkom smislu:

- HttpOnly sprječava da zlonamjerni kôd web stranice dijeli podatke kolačića na JavaScripts (često putem napada zvanih XSS ubrizgavanje ili skripta na više mjesta)

- Siguran prisiljava vaš web preglednik da kolačić šalje samo putem HTTPS-a

- SameSite onemogućuje slanje kolačića na drugu web stranicu

Analizirajući kolačiće koji smo se nalazili na ovim besplatnim web lokacijama za kolačiće Netflix, otkrili smo da tvrtka koristi sve trenutno dostupne protokole za zaštitu kolačića na svom kraju:

No, moguće je i da u prirodi postoji virus koji prikuplja podatke o kolačićima korisnika Netflixa. Nedostaci u trenutačnoj sigurnosti kolačića mogu omogućiti hakerima da zaobiđu HttpOnly i Secure zastavice, omogućujući nekim Man-in-Middle napadima da još uvijek rade i brišu podatke Netflixovih korisnika, posebno onih koji struju preko javnog Wi-Fi-ja.

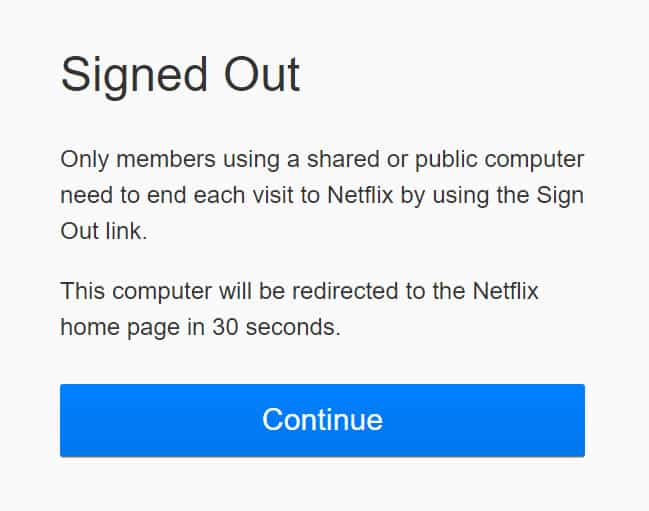

Sve što je rečeno, Netflixova pažljiva pažnja donekle je narušena porukama tvrtke da intimni korisnici uopće ne brinu o trajnim prijavama. Na primjer, ako se odjavite sa svog Netflix računa u web-pregledniku, na primjer, na zaslonu se može pojaviti ova poruka:

Netflix kaže da “Samo članovi koji koriste zajedničko ili javno računalo moraju završiti svaki posjet Netflixu vezom za odjavljivanje.” Ipak, uzmite u obzir vrlo stvarnu činjenicu da trajni kolačići Netflix mogu biti ukradeni ili zlouporabljeni. Dokaz za to već smo vidjeli putem Facebookovih problema sa zlonamjernim softverom i naših laboratorijskih testova. Ovo možda nije najbolji savjet za Netflix koji daje svojim korisnicima, čak i ako je to većina vremena. U ovom slučaju to je više pitanje želje ili potrebe.

Korisnici Netflixa ne moraju se uvijek odjaviti, ali u nekim slučajevima to možda i žele.

Kako osigurati svoje Netflix kolačiće

S desecima milijuna korisnika širom svijeta malo je vjerovatno da je visok postotak korisnika Netflixa ukrao trajne kolačiće. Unatoč tome, oni koji nisu svjesni sigurnosti možda će htjeti poduzeti nekoliko dodatnih koraka kako bi spriječili preuzimanja računa ili zloupotrebu računa.

Provjerite ima li e-pošte nove prijave

Kad god se novi uređaj prijavi na vaš Netflix račun, usluga vam šalje e-poštu da vas obavijesti. Redovito provjeravajte e-poštu i tražite Netflix obavijesti o prijavi novih uređaja. Provjerite detalje obavijesti i provjerite imaju li uređaj i lokacija smisla. Otkrili smo da ćete dobiti novu adresu e-pošte za prijavu čak i ako netko pristupa vašem računu pomoću ukradenih podataka o kolačićima.

Provjerite nedavnu povijest streaminga uređaja

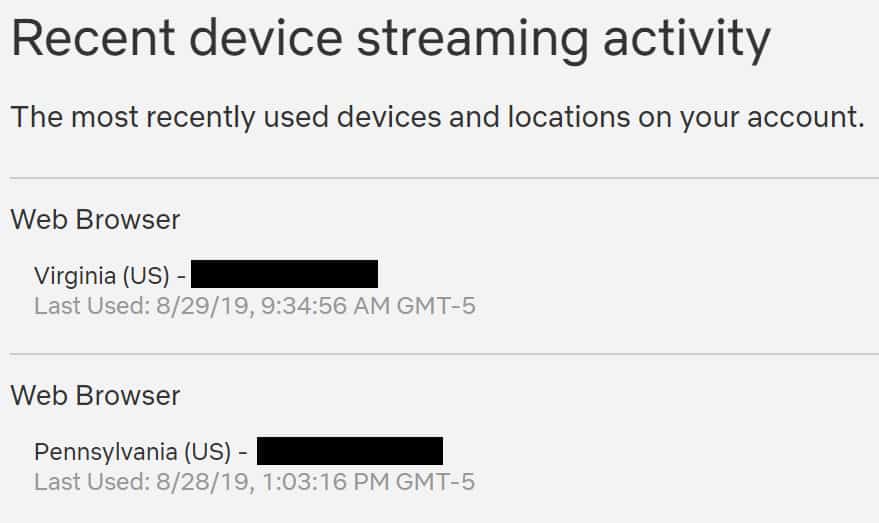

U postavkama vašeg Netflix računa pronađite odjeljak pod nazivom “Nedavna aktivnost struje uređaja”. Od tamo pregledajte najnoviju aktivnost pregledavanja i potražite sve veze koje mogu biti neobične. Pristup s IP adresa u drugim zemljama ili državama koje nikad prije niste posjetili može biti crvena zastava. Imajte na umu da ako struji Netflix putem proxyja, poput VPN-a, možete vidjeti IP adrese ili lokacije koje izgledaju nepoznato..

Redovito se odjavite sa svih trenutačnih uređaja

To može biti kratkoročna neugodnost, ali možete spriječiti zloupotrebu računa redovitim odjavom sa svih uređaja. Srećom, Netflix nudi zgodnu opciju u postavkama vašeg računa koja će se automatski odjaviti sa svih uređaja odjednom. Što je manje uređaja s trajnim prijavama na Netflixu, to je manja vjerojatnost ukradanja i zlostavljanja kolačića..

Koristite snažnu lozinku za svoj Netflix račun

Iako vas neće zaštititi od upornih krađa kolačića i zlouporabe, ipak je važno koristiti i održavati snažne, jedinstvene lozinke za vaše račune. Za stvaranje lozinki upotrijebite generator generatora lozinki i za sigurno pristup i referencu koristite sigurni upravitelj lozinki.

Pokrenite skeniranje virusa na svojim uređajima i koristite antivirusni program u stvarnom vremenu

Ako sumnjate da je vaše računalo ili drugi uređaji možda zaražen, pokrenite antivirusni program i provjerite ima li potencijalnog zlonamjernog softvera na vašem sustavu. Nažalost, nećete moći pokrenuti skeniranje virusa na uređajima povezanim s TV-om ili pametnim televizorima, ali vaša je šansa da na te uređaje instalirate viruse mala..

Također preporučujemo instaliranje i korištenje antivirusnog alata u stvarnom vremenu radi zaštite od budućih infekcija. A ako su posebno zabrinuti zbog MiTM napada, obavezno zaštitite lozinkom snažnu lozinku svoje kućne WiFi mreže i pratite korisnike svoje kućne mreže za bilo koji potencijalni freeloader. Isto tako, minimizirajte svoje strujanje na ili zaštićenim lozinkama web lokacijama dok ste na javnom WiFi-u ili koristite VPN kada ste na javnom WiFi.

Nadogradite svoje starije uređaje

Kao što je Frank Downs uočio ISACA, stariji uređaji predstavljaju veliku sigurnosnu prijetnju, posebno za aplikacije poput Netflixa koji koriste trajne prijave. Ako i dalje koristite starije uređaje, vjerojatno je najbolje nadograditi.

Većina popularnih streaming uređaja povezanih s TV-om, poput Apple TV-a, Rokua i Amazon Fire TV-a, redovito gura ažuriranja softvera na svoje uređaje (čak i mnogi stariji modeli). Pametni televizori, međutim, znaju da imaju manje česta ažuriranja, a katkad i nemaju ažuriranja za prošle modele. Možda će vam biti bolje ako koristite streaming uređaj povezan s televizorom za Netflix i druge usluge za televizor u dnevnoj sobi ili spavaćoj sobi.

Postoji li rješenje uporne prijetnje kolačićima?

Trenutna internetska infrastruktura izgrađena je na brzini i praktičnosti, a trajni kolačići sastavni su dio toga. Jednostavnost upotrebe dolazi po cijenu sigurnosti, a u trenutačnom stanju postojani kolačići sigurno imaju sigurnosnu prazninu koju je teško nadvladati bez nekih većih promjena u načinu izrade kolačića..

Downs ima nekoliko preporuka za one koji žele bolje osigurati svoje mrežne aktivnosti. Jedna je upotreba Hrabrog preglednika, web-preglednika usmjerenog na sigurnost koji uključuje brojne značajke privatnosti koje pomažu u sprječavanju praćenja i zlonamjernih web aktivnosti.

Korisnici Netflixa možda će također htjeti dobro razmisliti o vlastitom ponašanju web pretraživanja. “Korisnici bi trebali paziti na sve što izgleda sumnjivo i dvaput razmisliti prije klika”, objasnio je Downs.

A za one korisnike koji žele maksimalnu količinu sigurnosti kada koriste Netflix i bilo koju drugu web lokaciju, uvijek postoji nuklearna opcija: blokiranje skripte. “Međutim,” rekao je Downs, “što će umanjiti internetsko iskustvo i korisnici bi trebali biti spremni za to.”

Ukradeni Netflix kolačići olakšavaju hakerima da u potpunosti preuzmu korisnički račun. Uz to, svatko tko koristi tuđi Netflix račun mogao bi prikupiti dovoljno informacija iz korisničkih postavki da upada u druge osobne račune.

Nakon testiranja, ne samo da smo potvrdili da ovaj uporni trik s kolačićima djeluje, već i da se kolačići mogu ukrasti. Osim toga, postoje milijuni web stranica koje se mogu upotrijebiti za krađu podataka o kolačićima Netflix. Iako web lokacije koje nude Netflix kolačiće tvrde da to rade legitimno, a potvrdili smo da barem neke nude samo kolačiće povezane s besplatnim ispitivanjima, oni u najmanju ruku probijaju Netflixov ToS, a u još gorem slučaju, mogli bi se uključiti ili pomoći Netflix računu piratstvo.

Aaron Phillips doprinio je ovoj priči.

ćujete web stranicu. Međutim, ova prednost također može biti zloupotrijebljena, kao što je slučaj s krađom kolačića Netflix. Kako djeluju trajni kolačići? Trajni kolačići su datoteke koje se pohranjuju na vašem uređaju i ostaju tamo čak i nakon što zatvorite preglednik. Oni sadrže informacije o vašem računu i omogućuju vam da se automatski prijavite na svoj račun bez potrebe za unosom korisničkog imena i zaporke. Međutim, ako netko ukrade vaš trajni kolačić, mogu se prijaviti na vaš račun bez potrebe za unosom lozinke. Kako ljudi zaobilaze sigurnost Netflixa postojanim kolačićima? Postojani kolačići Netflix mogu se koristiti za zaobilaženje sigurnosnih mjera koje Netflix koristi za zaštitu računa. Hackerski napadi mogu ukrasti kolačiće i koristiti ih za pristup računima bez potrebe za unosom lozinke. Ova metoda krši Netflixove uvjete pružanja usluge za dijeljenje računa. Doista djeluje li postojani kolačić Netflix? Da, postojani kolačići Netflix doista djeluju i mogu se koristiti za zaobilaženje sigurnosnih mjera koje Netflix koristi za zaštitu računa. Gdje su te web stranice koje dobivaju kolačiće Netflix? Postoje mnoge web stranice koje nude kolačiće Netflix, a mnoge od njih su registrirane u posljednjih 12 mjeseci. Većina ovih web stranica oglašava se kao “Netflix sesijski kolačići” i tvrde da omogućuju bilo kome da zaobiđe uobičajene metode sigurnosti računa i nelegitimno pristupi Netflixu. Gotovo 5 milijuna web stranica moglo bi se koristiti za krađu kolačića Netflix. Netflixova podrška starijih uređaja. Netflix je nedavno objavio da će prestati podržavati neke starije uređaje, što bi moglo pomoći u smanjenju broja krađa kolačića. Trajna krađa kolačića prijetnja je web lokacijama temeljenim na računima. Ako koristite web stranice koje zahtijevaju prijavu, poput Netflix, važno je da zaštitite svoje kolačiće kako biste spriječili krađu. Ima li Netflix nova sigurnosna prijetnja na rukama? Da, Netflix se suočava s novom sigurnosnom prijetnjom u obliku krađe kolačića. Kako osigurati svoje Netflix kolačiće? Postoji nekoliko načina na koje možete zaštititi svoje Netflix kolačiće: Provjerite ima li e-pošte nove prijave, provjerite nedavnu povijest streaminga uređaja, redovito se odjavite sa svih trenutačnih uređaja, koristite snažnu lozinku za svoj Netflix račun, pokrenite skeniranje virusa na svojim uređajima i koristite antivirusni program u stvarnom vremenu, nadogradite svoje starije uređaje. Postoji li rješenje uporne prijetnje kolačićima? Da, postoji nekoliko rješenja za upornu prijetnju kolačićima, uključujući redovito mijenjanje lozinke, korištenje antivirusnog programa i nadogradnju starijih uređaja.