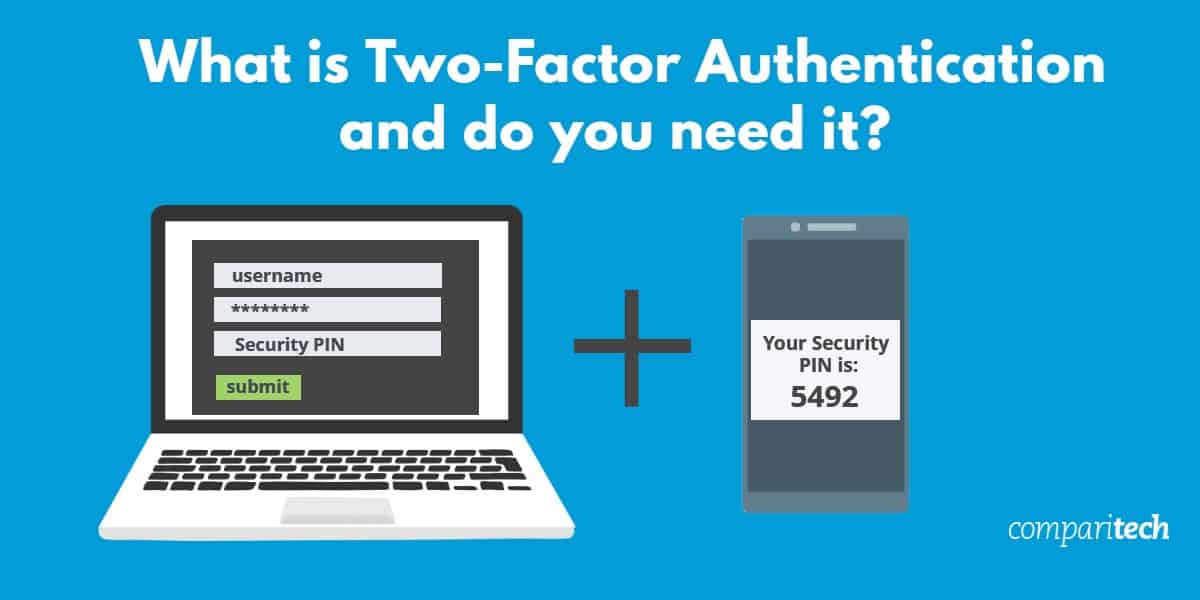

احراز هویت دو عاملی (2FA) به یک فرآیند ورود به سیستم اشاره دارد که نیاز به چیزی بیش از رمزعبور دارد. اگر گذرواژه به نوعی به خطر بیفتد ، 2FA می تواند با وارد کردن فرم دوم تأیید ، از ورود مهاجمان به حساب شما جلوگیری کند.

تأیید صحت دو مرحله ای (2SV) و تأیید هویت چند عاملی (MFA) اصطلاحاتی هستند که اغلب با استفاده از تأیید هویت دو عاملی قابل تعویض هستند ، اما تفاوت هایی وجود دارد که بعداً به آنها می پردازیم. ممکن است هنگام ورود به دستگاه یا حساب ، با 2FA روبرو شوید ، مانند:

- یک شماره پین یک بار ارسال شده از طریق پیام کوتاه ، ایمیل یا برنامه تأیید اعتبار مانند Google Authenticator یا Authy

- یک دستگاه احراز هویت سخت افزاری ، مانند کلید USB ، که باید قبل از ورود به سیستم وارد شود

- اسکن بیومتریک ، مانند اثر انگشت یا اسکن شبکیه ، علاوه بر یک رمز عبور

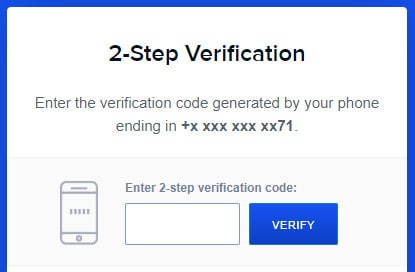

2FA را می توان برای بسیاری از حساب های آنلاین تنظیم کرد ، و ما اکیداً توصیه می کنیم این کار را انجام دهید. به طور معمول ، این شامل وارد کردن شماره PIN هنگام ورود به سیستم از یک دستگاه یا مکان جدید یا پس از پایان جلسه قبلی شما است. به نظر می رسد که این یک بار سنگین به نظر برسد ، اما 2FA برای محافظت از حساب های هکرها مسیری طولانی را طی می کند.

چگونه احراز هویت دو عاملی در عمل مؤثر است?

اگر 2FA برای حساب شما روشن است ، به احتمال زیاد هنگام ورود به سیستم از یک دستگاه جدید یا از مکان دیگری نسبت به گذشته با آن روبرو خواهید شد. شما طبق معمول نام کاربری و گذرواژه خود را وارد می کنید ، سپس باید با وارد کردن فرم دوم تأیید صحت هویت خود را اثبات کنید..

همه روش های تأیید یک کاربر برابر نیستند. از جانب امن ترین برای حداقل امنیت:

- آ دستگاه احراز هویت سخت افزار مانند کلید YubiKey یا کلید امنیتی Titan. اینها دستگاههای USB هستند که برای ورود به سیستم باید به دستگاه خود وصل شوید.

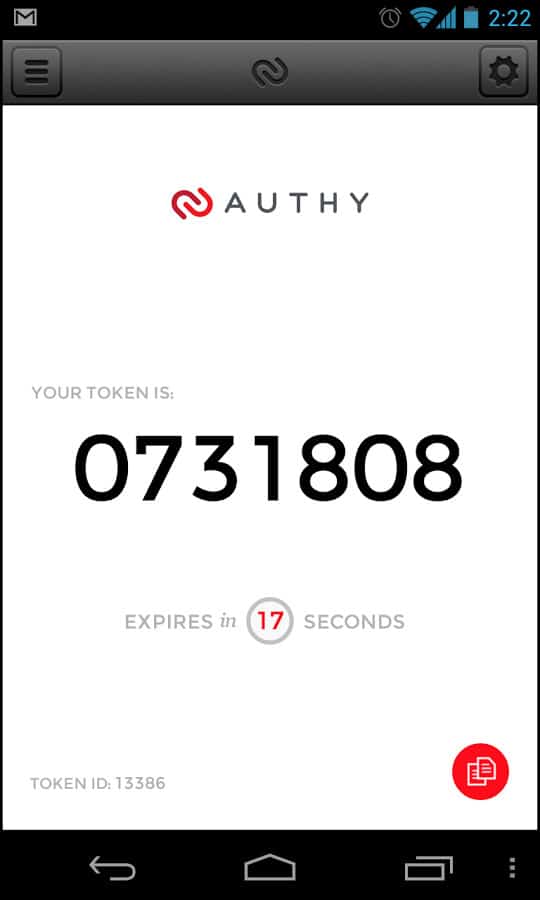

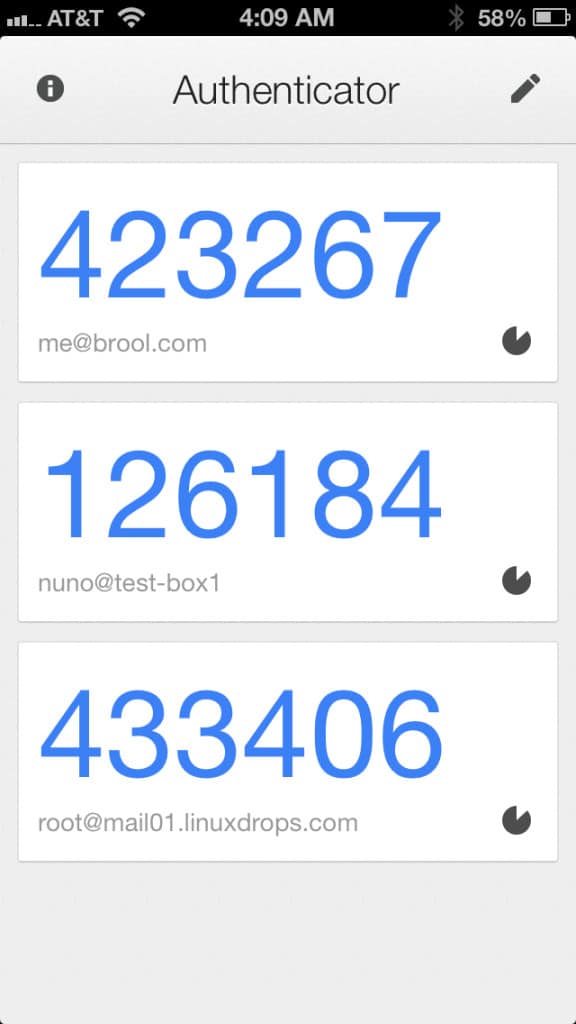

- یک برنامه تأیید اعتبار مانند Google Authenticator یا Authy. این برنامه ها شماره PIN موقت را در تلفن هوشمند شما تولید می کنند.

- آ اسکن بیومتریک مانند اسکن صورت ، اثر انگشت یا شبکیه. امنیت اسکن های بیومتریک بسته به روش استفاده شده ، کیفیت نرم افزار احراز هویت و سخت افزار مورد استفاده برای ورودی ، بسیار متفاوت است..

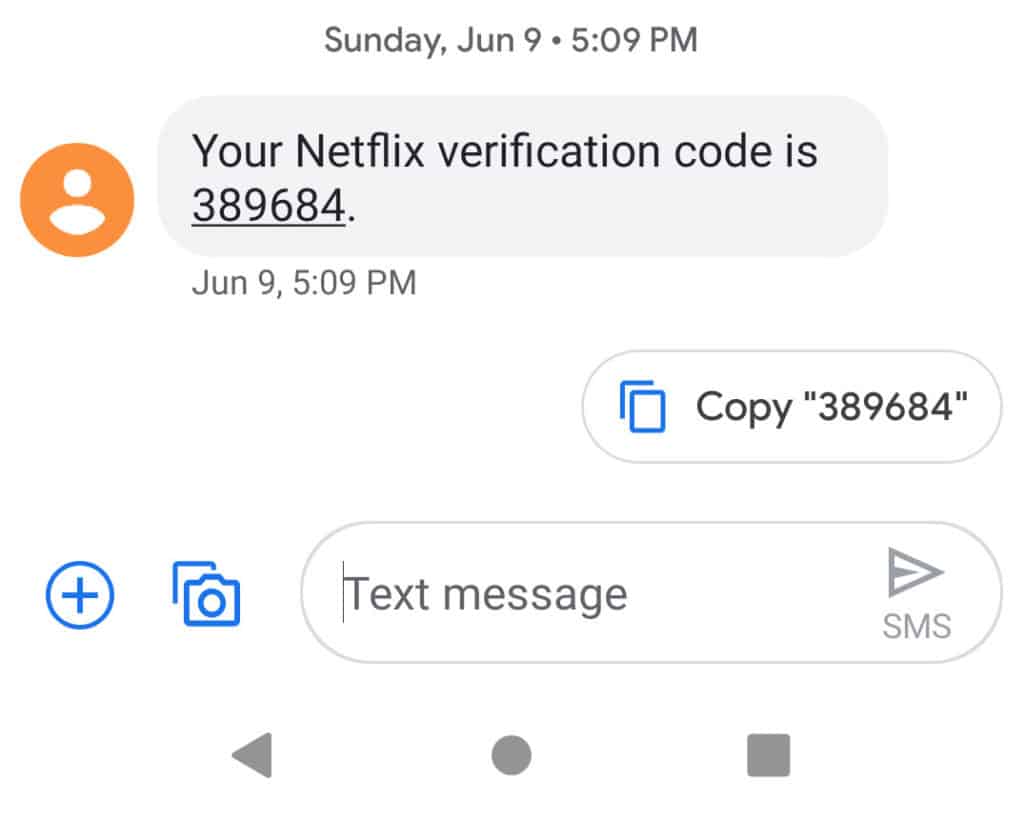

- آ شماره پین ارسال شده از طریق پیامک به تلفن شما پیامک رمزگذاری نشده است و در برابر حملات سیم کارت آسیب پذیر است ، بنابراین این امر از نظر امنیتی کمتری به نظر می رسد.

- آ شماره پین ارسال شده از طریق ایمیل. این گزینه کمترین امنیت است زیرا برخلاف سایر روش هایی که شما را به داشتن یک دستگاه خاص نیاز دارد ، دسترسی به حساب های ایمیل اغلب از هر نقطه امکان پذیر است. علاوه بر این ، ایمیل رمزگذاری نشده است.

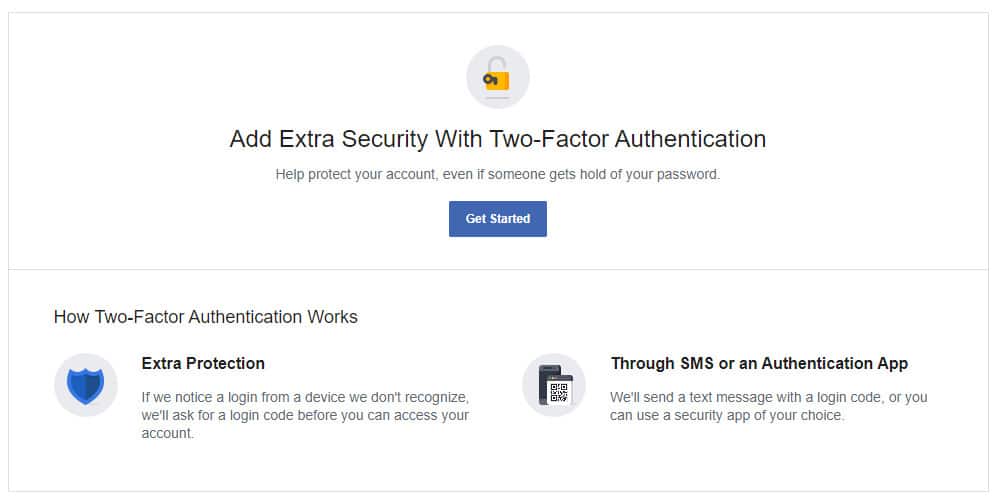

حتی اگر حساب شما از 2FA پشتیبانی کند ، ممکن است به طور پیش فرض فعال نشود. این امر به این دلیل است که یک فرآیند ثبت نام برای راه اندازی 2FA برای هر سایت وجود دارد. بدون آن روند ثبت نام ، کاربران به سادگی از حساب خود قفل می شوند. می خواهید به تنظیمات امنیتی یا ورود به سیستم حساب خود بپردازید و امیدوارید که بتوانید تنظیمات 2FA را پیدا کنید.

پیامک (متن) تأیید اعتبار دو عاملی

مزایای استفاده از روش پیام کوتاه این است که تقریبا جهانی است و به سیم کارت شما گره خورده است ، نه به گوشی شما. تقریباً تمام تلفن های همراه پیام های متنی را می پذیرند ، حتی تلفن های “گنگ” که برنامه روی آنها نصب نشده است. اگر تلفن را تغییر دهید یا تلفن شما آسیب دیده یا از بین رفته باشد ، می توانید به سادگی سیم کارت خود را در تلفن دیگری پاپ کنید و خوب است که بروید.

نقطه ضعف اصلی این است که برای اینکه پیام های پیامکی از بین بروند ، باید در محدوده سلولی باشید. همچنین مسافران جهانی در صورت تغییر سیم کارتهای خود در کشورهای مختلف می توانند با روش پیام کوتاه مشکل داشته باشند زیرا هر سیم کارت دارای یک شماره تلفن متفاوت است.

یک نقطه ضعف پیشرفته تر برای پیام کوتاه 2FA این است که افراد بد بد نیست به سیستم پیام کوتاه و کدهای رهگیری نفوذ کنند ، یا از مهندسی اجتماعی برای تماس با ارائه دهنده تلفن همراه خود استفاده کنند و شماره شما را به سیم کارت آنها اختصاص دهند. این نوع ناهنجاری ها معمولاً مخصوص افرادی است که به جای اجرای عادی حمله آسیاب توسط یک مهاجم هدف قرار می گیرند. اگر توجه افراد بد اخلاقی مانند آن را جلب کرده باشید ، هیچ احتیاط امنیتی نمی تواند برای شما انجام دهد ،.

برنامه های تأیید اعتبار دو عاملی

انواع مختلفی از برنامه های 2FA در بازار وجود دارد. محبوب ترین آن Google Authenticator است ، اما رقبا مانند Authy و LastPass نیز دارای 2FA برنامه هستند. این نوع شکاف محصول هیچ کاری برای کمک به تصویب 2FA نمی کند زیرا شرکت ها مجبورند وقت خود را برای تصمیم گیری در مورد کدام سیستم عامل 2FA صرف کنند. اگر یک سرویس از یک پلتفرم 2FA متفاوت نسبت به سایرین استفاده کند ، مشتریان همچنین باید مایل باشند که اگر 2 سرویس دیگر از یک سیستم عامل 2FA متفاوت استفاده کنند ، برنامه 2FA دیگری را نیز روی تلفنهای خود نصب کنند.

بزرگترین برنامه های طرفدار و 2FA این است که آنها برای کارکردن به هیچ نوع اتصال به اینترنت یا تلفن همراه احتیاج ندارند. آنها به سادگی کدهای لازم را در صورت لزوم نمایش می دهند. طرف پایین برنامه های 2FA این است که اگر تلفنتان را گم کرده یا صدمه می بینید به حدی که نمی توانید یک کد از آن دریافت کنید ، می خواهید وارد حساب کاربری خود شوید و مشکل داشته باشید.

نکته منفی دیگر برنامه های 2FA این است که هر سرویس باید بصورت جداگانه تنظیم شود. این به طور معمول بدان معنی است که شما فقط نیاز دارید که یک بارکد QR را با برنامه اسکن کنید اما می تواند برای برخی از پیاده سازی های شرکت بیشتر نقش داشته باشد.

بهترین خدمات هر دو اس ام اس و برنامه 2FA را ارائه می دهند ، اما این سرویس ها بین تعداد کمی و بسیار فاصله دارند.

تصدیق چیست ، به هر حال?

برای اینکه بتوانید به چیزی مانند ایمیل خود دسترسی پیدا کنید ، سیستم ایمیل باید از دو چیز راضی باشد. من در انتها آنها را با جزئیات بیشتر در واژگان توضیح داده ام ، اما نمای سطح بالا این است:

احراز هویت؛ گاهی اوقات به اختصار AuthN ، به معنی این است که شما کسی هستید که می گویید هستید.

مجوز؛ گاهی اوقات به اختصار AuthZ ، به این معنی است که شما مجاز به خواندن ایمیل خود هستید.

تفاوت بین تأیید هویت دو عاملی و تأیید دو مرحله ای چیست?

بسیاری از دانشجویان و فیلسوفان علوم رایانه در مورد این موضوع در ساعت های صبح بحث می کنند و اگرچه تفاوت ظریف وجود دارد ، در عمل این یک چیز خیلی بزرگ نیست.

نکته اصلی این است که هیچ مفهومی از “تأیید” در مجوز تأیید اعتبار / مجوز وجود ندارد. ما احراز هویت داریم و مجوز داریم. معرفی اصطلاح مبهم “تأیید” می تواند منجر به سردرگمی در مورد تفاوت بین چیزی باشد که کسی می داند و چه شخصی را دارد.

علاوه بر این ، تأیید به چه معنی است؟ آیا این بدان معنی است که فرد شناسایی شده است (AuthN) یا به این معنی است که شخص اجازه دسترسی به منابع (AuthZ) را دارد؟ ما در حال حاضر کلمات کافی برای آن مفاهیم داریم.

نکته ثانویه سردرگمی ناشی از تمایز بین آنچه شخص است و آنچه شخص می داند ناشی می شود. از نظر چهره ، خیال راحت است که چیزی مانند فاکتور دوم بیومتریک که از اثر انگشت استفاده می کند ، چیزی است که کاربر در اختیار دارد (اثر انگشت خود را دارد). اما ، استفاده از اثر انگشت به عنوان مکانیسم قفل تلفن در سیستم دادگاه ایالات متحده مورد بحث قرار گرفته است. برخی از قضات احساس می کنند که اثر انگشت شهادت ضمنی است و شهادت چیزی است که کسی می داند ، نه چیزی که آنها داشته باشند.

هر دو مفهوم زیر چتر تأیید هویت چند فاکتور (MFA) قرار دارند و هر دو شما را به داشتن چیز دیگری غیر از گذرواژه احتیاج دارد. مهم نیست که چیز دیگری اثر انگشت ، دنباله عددی یک بار یا Yubikey باشد.

چرا به چیزی غیر از گذرواژه احتیاج داریم?

نام های کاربری معمولاً بسیار آسان است. در بسیاری از موارد ، این فقط آدرس ایمیل تبلیغاتی ما یا در صورت تالار گفتمان ، این نام نمایشگر است که همه می توانند ببینند. این بدان معناست که تنها محافظت واقعی شما در برابر شخصی که وارد سیستم شما می شود زیرا قدرت رمز عبور شما است.

سه راه اصلی وجود دارد که افراد بد رمز عبور خود را بدست آورند. اولین مورد این است که به سادگی آن را حدس بزنید. شاید فکر کنید شانس موفقیت بسیار بعید است اما متأسفانه بسیاری از افراد از رمزهای عبور بسیار ضعیف استفاده می کنند. رمزهای عبور زیادی را در زندگی روزمره خود می بینم و تعداد زیادی چاکس در جهان وجود دارد که رمز عبور آن chuck123 است.

راه دوم استفاده از حمله فرهنگ لغت است. بخش عمده رمزهای عبور باقی مانده برای میلیاردها حساب در جهان از چند هزار کلمه تشکیل شده است. بچه های بد حمله به فرهنگ لغت را علیه سایت ها انجام می دهند و می دانند که بیشتر حسابهای موجود در آن سایت از یکی از آن رمزهای عبور رایج استفاده می کنند.

راه سوم سرقت داده ها است. نقض داده اغلب رمزهای عبور ذخیره شده در سرورهای شرکت را افشا می کند.

سایت ها و سیستم هایی که از 2FA استفاده می کنند علاوه بر گذرواژه برای ورود به سیستم ، به فاکتور دوم نیز نیاز دارند. اگر گذرواژهها به راحتی به خطر بیفتند ، با افزودن یک رمز دوم به سادگی چه مقدار می تواند وارد جدول شود؟ این سوال خوبی است که 2FA به آن پرداخته است. در اکثر موارد ، 2FA به صورت یک کد عددی شکل می گیرد که در هر دقیقه تغییر می کند یا فقط یک بار قابل استفاده است. بنابراین ، کسی که مدیریت رمز عبور شما را دریافت کرده است ، نمی تواند وارد حساب شما شود ، مگر اینکه آنها نیز موفق به دریافت کد 2FA فعلی شما شوند.

از این طریق ، 2FA آن شخصیت ناشایست در ایجاد رمزهای عبور ضعیف و استفاده مجدد از آنها در سرویس ها را حذف می کند. همچنین در مقابل سرقت داده های حساب از شما محافظت می کند زیرا حتی اگر شخص بد قادر به سرقت تمام نام کاربری و کلمه عبور برای یک سایت باشد ، او هنوز قادر به ورود به هر یک از آن حساب ها بدون آن کد 2FA ضروری برای هر کاربر نیست..

چرا می خواهم از تأیید هویت دو عاملی استفاده کنم?

در نظر بگیرید که بیشتر هک های پسورد از طریق اینترنت اتفاق می افتد. قیاس تاریخ ، اما قابل استفاده ، سرقت از بانک است. قبل از اینترنت سرقت از بانک کار بسیار دشواری بود. شما مجبور بودید خدمه خود را بدست آورید ، در صورت مراجعه به بانک ، بهترین زمان را برای سرقت آن ، به دست آوردن مقداری سلاح و پنهان کاری پیدا کنید ، و سپس سرقت را بدون گرفتار شدن انجام دهید..

امروز ، همان سارق بانکی می تواند در سرتاسر جهان بنشیند و سعی کند حساب وب بانکداری شما را وادار کند بدون اینکه حتی آگاه باشید. اگر او نتواند به حساب شما وارد شود ، او فقط به حالت بعدی حرکت می کند. عملا هیچ خطر ابتلا به گرفتاری وجود ندارد و تقریباً بدون برنامه ریزی نیاز دارد.

با معرفی 2FA ، این سارق بانکی عملاً شانس موفقیت ندارد. حتی اگر او به درستی رمز عبور شما را حدس بزند ، مجبور می شد روی هواپیما سوار شود ، شما را ردیابی کند و دستگاه 2FA خود را سرقت کند تا وارد شود. وقتی یک مانع جسمی به دنباله ورود به سیستم معرفی شد ، دستورات بزرگی سخت تر می شوند. پسر بد برای موفق شدن.

2FA شما را ملزم به ارائه دو چیز می کند: چیزی که می دانید و چیزی که دارید. چیزی که می دانید رمز عبور شماست. چیزی که شما دارید کد عددی است. از آنجا که کدهای عددی به دفعات تغییر می کنند ، هر کس قادر به تهیه کد صحیح در هر لحظه باشد تقریباً مطمئناً در اختیار داشتن دستگاه تولید کد است. 2FA ثابت می کند که در برابر حملات با رمز عبور نیرو بسیار مقاومت کرده و خبر خوبی است. خبر بد نرخ پذیرش بسیار کند است. هر سرویس جداگانه باید تصمیم بگیرد که 2FA را پیاده سازی کند – این چیزی نیست که شما بتوانید برای استفاده در هر سایت تصمیم بگیرید. در حالی که تعداد فزاینده ای از سایت ها از 2FA پشتیبانی می کنند ، بسیاری دیگر این کار را نمی کنند. با کمال تعجب ، سایتهای بسیار بحرانی مانند بانکداری و سایتهای دولتی برای پذیرش 2FA بسیار کند بوده اند.

مربوط: چه حمله نیرویی وحشیانه است

احراز هویت دو عاملی در شرکت

2FA نسبت به خدمات عمومی میزان اتخاذ در شرکتها نسبت به خدمات عمومی بالاتر است. بسیاری از شرکتهایی که دارای کارگران از راه دور هستند ، 2FA را به شدت پیاده سازی کرده اند. رایج ترین و بالغ ترین مکانیسم 2FA برای شرکت ها RSA SecurID است. سالها است که می گذرد و می تواند به عنوان یک برنامه نصب شود یا به صورت یک دانگل سخت افزاری دقیقاً مانند چوب USB با صفحه نمایش کد ارائه شود. یکی دیگر از مدعیان قوی این روزها اکتا است. Okta شروع به تمرکز روی Single Sign On (SSO) کرد ، به این معنی که کاربران فقط باید یک بار وارد سیستم شوند و سپس می توانند به بسیاری از خدمات شخص ثالث دسترسی پیدا کنند. بسیاری از شرکت ها از SSO به شدت استفاده می کنند و اکنون که Okta 2FA را ارائه می دهد ، محبوبیت بیشتری پیدا می کند.

واژه نامه

احراز هویت (AuthN): شما کسی هستید که می گویید که هستید. اینجاست که نام کاربری و رمزعبور شما بازی می شود. هر کسی که هر دو مورد را ارائه دهد ، تو به حساب می آید. با این حال ، فقط احراز هویت به معنای مجاز بودن خواندن ایمیل خود نیست.

مجوز (AuthZ): پس از تأیید اعتبار (سیستم می داند شما کی هستید) ، می تواند تعیین کند که به چه چیزی اجازه دسترسی دارید. در مورد ورود به ایمیل خود ، واقعاً فقط یک کار وجود دارد که شما باید انجام دهید. اما ، یک سناریوی اداری را در نظر بگیرید که در آن می توانید برخی از درایوهای شبکه اشتراکی را بخوانید ، اما سایرین را نمی بینید این لایه AuthZ است که مشخص می کند شما مجاز به انجام آن هستید اما تا زمانی که احراز هویت نکنید ، نمی توانید این کار را انجام دهید..

استفاده از 2FA یک اقدام امنیتی بسیار مناسب است و باید آن را فعال کنید تا در هر کجا که هستید امکان پذیر شوید. سایت Two Factor Auth.org پروژه جالبی دارد که تلاش می کند شركت هایی را كه از 2FA پشتیبانی می كنند در لیست قرار دهد و راهی آسان برای شرم آور عمومی شركت هایی كه این كار را نمی كنند فراهم می شود. اگر خدمتی که در حال حاضر از آن استفاده می کنید از 2FA پشتیبانی نمی کند ، ممکن است بتوانید یک سرویس جایگزین را پیدا کنید.

همچنین مشاهده کنید: بررسی قدرت رمز عبور ، روشی جالب برای بررسی اینکه پسورد شما چقدر خوب است (تکذیب نامه ها اعمال می شوند!).

یم کارت خود منتقل کنند. برای جلوگیری از این اتفاق ، بهتر است از روش های دیگری مانند برنامه تأیید اعتبار دو عاملی یا دستگاه احراز هویت سخت افزاری استفاده کنید. همچنین ، باید مطمئن شوید که سیم کارت شما در امنیت کامل قرار دارد و هیچ کس به آن دسترسی ندارد. در کل ، استفاده از احراز هویت دو عاملی یکی از بهترین روش های محافظت از حساب های آنلاین شما است و باید در همه جا که ممکن است ، از آن استفاده کنید.