هر روز ، محققان امنیتی و هکرها آسیب پذیری های جدیدی را کشف می کنند و باعث افزایش ده ها هزار سوراخ شناخته شده در برنامه ها ، خدمات ، سیستم عامل ها و سیستم عامل ها می شوند..

یک اسکنر آسیب پذیری برای ردیابی آسیب پذیریهای شناخته شده و تشخیص قرار گرفتن در معرض آنها در مقابل آنها ، کمک خودکار می کند.

ما به جزئیات هر یک از ابزاری که در این پست وجود دارد ، می پردازیم ، اما اگر مدت زمان کوتاهی دارید ، در اینجا لیست ما از بهترین اسکنرهای آسیب پذیری شبکه قرار دارد:

- مدیر تنظیمات شبکه SolarWinds (آزمایشی رایگان) – به مدت 30 روز رایگان و بدون هیچگونه تعهدی برای انتقال به نسخه پرداخت شده ، این مدیر تنظیمات کاملاً جامع است که تنظیمات دستگاه را ایجاد می کند و باعث ایجاد آسیب پذیری می شود..

- ManagerEngine آسیب پذیری مدیر به علاوه (آزمایش رایگان) – هر دو نسخه رایگان و پولی برای محیط های ویندوز و ویندوز سرور ، شامل اسکن آسیب پذیری و کاهش خودکار می باشد.

- نظارت بر آسیب پذیری شبکه Paessler با PRTG (آزمایشی رایگان) – بخشی از سیستم نظارت بر منابع PRTG ، این ابزار سیاهههای مربوط را بررسی می کند و الگوهای ترافیکی و همچنین محافظت از درگاه ها و استفاده از منابع را کنترل می کند. استفاده از حداکثر 100 سنسور رایگان است.

- OpenVAS – سیستم ارزیابی آسیب پذیری باز یک آسیب پذیری رایگان برای لینوکس است که از طریق VM می توان به ویندوز دسترسی داشت..

- آنالایزر امنیت پایه مایکروسافت (MBSA) – ابزار رایگان و کاربردی آسان که محصولات مایکروسافت را در برابر آسیب پذیری ها بررسی می کند.

- نسخه شبکه اسکنر شبکیه شبکیه – رایگان برای اسکن حداکثر 256 آدرس IP ، این سیستم به یک پایگاه داده مرکزی از نقاط ضعف شناخته شده متکی است.

- Nexpose Community Edition – رایگان برای اسکن حداکثر 32 آدرس IP ، این ابزار دستگاه های متصل به شبکه شما را کشف و ثبت می کند و هرگونه آسیب پذیری شناخته شده در هر یک را برجسته می کند..

- به روزرسانی نرم افزار Kaspersky – یک ابزار رایگان برای ویندوز که به روزرسانی های موجود را برای هر یک از نرم افزارهای شما ، و نه فقط محصولات کسپرسکی نصب می کند.

چه کسی به یک اسکنر آسیب پذیری شبکه احتیاج دارد?

هر شبکه فراتر از کوچکترین دفتر دارای یک سطح حمله بسیار بزرگ و پیچیده برای نظارت صرفاً دستی است. حتی اگر شما فقط مسئولیت چند هاست و دستگاه را بر عهده داشته باشید ، برای ردیابی مؤثر و دقیق لیست برآمدگی آسیب پذیریهای شناخته شده ، به کمک خودکار نیاز دارید و اطمینان حاصل می کنید که شبکه شما در معرض دید شما نیست..

امروزه بیشتر سیستم عامل ها به روزرسانی های نرم افزاری خودکار را ارائه می دهند. برای یک سازمان کوچک ، این ممکن است کافی باشد. اما چه مقدار از نرم افزارهای نصب شده شما آن را پوشش می دهد؟ و از خدمات اشتباه پیکربندی شده یا نرم افزارهای غیرمجاز که در شبکه شما ظاهر شده اند چیست?

ادعای “اول خودتان را هک کنید” نشان می دهد که هر میزبان یا دستگاهی که در معرض اینترنت قرار دارد باید آزمایش شود و اصل “دفاع در عمق” می گوید که حتی میزبان ها و دستگاههای “داخلی” نیز باید به طور منظم مورد بازرسی قرار گیرند..

یک اسکنر آسیب پذیری با این کار به صورت خودکار کمک می کند. مانند بسیاری از ابزارهای مدیریت شبکه ، یک اسکنر آسیب پذیری هم دارای استفاده های مشروع و نامشروع است. این می تواند برای مدیر سیستم ، توسعه دهنده ، محقق امنیت ، آزمایش کننده نفوذ یا هکر کلاه سیاه مفید باشد. این می تواند برای ارزیابی قرار گرفتن در معرض به منظور ایمن سازی شبکه شما یا به دنبال سوء استفاده های مناسب باشد تا بتواند به داخل آن نفوذ کند.

چگونه یک اسکنر آسیب پذیری شبکه کار می کند?

یک اسکنر آسیب پذیری به پایگاه داده ای از آسیب پذیری های شناخته شده و تست های خودکار برای آنها متکی است. یک اسکنر محدود فقط به یک میزبان منفرد یا مجموعه میزبانهایی که دارای یک سیستم عامل سیستم عامل واحد هستند ، می پردازد. یک اسکنر جامع ، طیف گسترده ای از دستگاه ها و میزبان ها را در یک یا چند شبکه اسکن می کند ، نوع دستگاه و سیستم عامل را شناسایی می کند و در مورد آسیب پذیری های مربوطه با نفوذ کمتر یا بیشتر تحقیق می کند..

اسکن ممکن است کاملاً مبتنی بر شبکه انجام شود و از اینترنت گسترده تر انجام شود (اسکن خارجی) یا از داخل اینترانت محلی شما (اسکن داخلی) ممکن است یک باشد بازرسی عمیق این امکان وجود دارد هنگامی که اسکنر مدارک معتبری برای تأیید اعتبار خود به عنوان کاربر قانونی میزبان یا دستگاه ارائه کند.

مدیریت آسیب پذیری

اسکن آسیب پذیری تنها بخشی از فرایند مدیریت آسیب پذیری است. هنگامی که اسکنر یک آسیب پذیری را کشف کرد ، باید گزارش شود ، تأیید شود (آیا این یک کاذب مثبت است؟) ، در اولویت بندی و طبقه بندی خطر و تأثیر ، اصلاح و نظارت قرار گرفته و از آن جلوگیری می کند..

سازمان شما برای رسیدگی به آسیب پذیری ها به یک فرایند – کم و بیش رسمی نیاز دارد. یک فرآیند مدیریت آسیب پذیری شامل اسکن های برنامه ریزی شده ، راهنمایی اولویت بندی ، مدیریت تغییر برای نسخه های نرم افزاری و اطمینان از فرآیند می باشد. بیشتر اسکنرهای آسیب پذیری می توانند بخشی از یک راه حل کامل مدیریت آسیب پذیری باشند ، بنابراین سازمانهای بزرگتر باید هنگام انتخاب یک اسکنر به آن زمینه توجه کنند..

بسیاری از آسیب پذیری ها را می توان با پچ کردن برطرف کرد ، اما نه همه. تجزیه و تحلیل هزینه / سود باید بخشی از این فرآیند باشد زیرا همه آسیب پذیری ها در هر محیط خطر نیستند ، و ممکن است دلایل تجاری وجود داشته باشد که چرا نمی توانید یک وصله مشخص را نصب کنید. بنابراین مفید است هنگام راهنمایی ترمیم از ابزار شامل ابزارهای جایگزین (به عنوان مثال غیرفعال کردن سرویس یا مسدود کردن پورت از طریق فایروال).

ویژگی هایی که باید در نظر بگیرید

در هنگام انتخاب یک اسکنر آسیب پذیری ، ویژگی های بسیاری برای ارزیابی وجود دارد.

- آیا اسکنر مبتنی بر شبکه ، در حال انجام کشف میزبان / دستگاه و پروفایل هدف است?

- دامنه دارایی هایی که می تواند آن را اسکن کند – میزبان ها ، دستگاه های شبکه ، سرورهای وب ، محیط های ماشین مجازی ، دستگاه های تلفن همراه ، بانک اطلاعاتی؟ آیا این متناسب با نیاز سازمان شما است?

- آیا پایگاه داده آسیب پذیری آن جامع و مطابقت خوبی برای سیستم عامل های شبکه شما است؟ آیا این پایگاه داده به طور خودکار یک فید تازه به روزرسانی دریافت می کند?

- آیا اسکنر در محیط شما دقیق است؟ آیا این شما را با نتایج ناخوشایند سطح پایین سوق می دهد؟ بروز مثبت و منفی کاذب چقدر است؟ (یک مثبت کاذب مستلزم تلاش هدر رفته برای تحقیق است ، و یک منفی کاذب به معنای یک ریسک کشف نشده است.)

- آیا اسکنر قابل اعتماد و مقیاس پذیر است?

- آیا آزمایشات اسکنر غیرضروری است؟ آیا اسکن میزبان / دستگاه را تحت تأثیر قرار می دهد و از این طریق عملکرد را کند می کند و به طور بالقوه دستگاه های دارای تنظیمات ضعیف را خراب می کند?

- آیا می توانید اسکن های برنامه ریزی شده و زنگ های خودکار را تنظیم کنید?

- آیا این سیاست های کنسرو شده را ارائه می دهد (به عنوان مثال برای رژیم های خاص انطباق)؟ آیا می توانید خط مشی های خود را تعریف کنید?

- آیا نتایج اسکن آسان قابل فهم است؟ آیا می توانید مرتب سازی و فیلتر کنید؟ آیا می توانید با گذشت زمان روندها را تجسم کنید؟ آیا راهنمایی مفیدی در مورد اولویت بندی ارائه می دهد؟?

- آیا به درمان کمک می کند؟ آیا دستورالعمل ها مشخص است؟ در مورد ترمیم خودکار از طریق اسکریپت چطور؟ آیا خدمات نصب خودکار سرویسهای به روزرسانی نرم افزاری را برای نصب بسته های سرویس و لک ارائه می دهد یا با آنها ادغام می کند?

- دامنه گزارشهای کنسرو شده ای که ارائه می دهد ، چیست و کیفیت آنها چیست؟ آیا گزارشهای مربوط به انطباق مورد نیاز شما را ارائه می دهد؟ آیا می توانید به راحتی قالب های گزارش خود را تعریف کنید?

هشدارها

اسکنر آسیب پذیری تنها یک منبع اطلاعات است و جایگزینی برای داشتن کارمندان آگاه نیست.

مانند بسیاری از ابزارهای مدیریت شبکه که در شرکت ها هدف قرار می گیرند ، یک اسکنر آسیب پذیری در سطح بالا گران قیمت است. گزینه های خوب بدون هزینه در دسترس است ، اما بسیاری از آنها به اندازه شبکه ای که اداره می شوند محدود هستند و همه اینها هزینه پرداخت کارمندان برای یادگیری ابزار ، نصب و پیکربندی آن و تفسیر نتایج آن را شامل می شود. بنابراین ، باید ارزیابی کنید که آیا پرداخت هزینه اتوماسیون بیشتر و پشتیبانی در طولانی مدت ارزان تر است.

نصب یک اسکنر می تواند پیچیده باشد و احتمالاً اسکنر ابتدا چند ساعت برای گرفتن به روزرسانی در پایگاه داده آسیب پذیری خود خرد کرده و آنها را از پیش پردازش می کند. همچنین بسته به تعداد میزبان و عمق اسکن انتخابی ، یک اسکن معین نیز می تواند ساعت ها طول بکشد.

بهترین اسکنرهای آسیب پذیری شبکه

هنگام انتخاب ابزاری که این لیست را تشکیل می دهد ، ملاحظات اصلی ما شامل قابلیت اطمینان و شهرت شرکت فروشنده نرم افزار ، توانایی آنها در حفظ و به روز نگه داشتن محصول خود ، ویژگی های منحصر به فرد ، سهولت تنظیم و استفاده و گزینه های مقیاس پذیری بود..

1. مدیر تنظیمات شبکه SolarWinds (آزمایشی رایگان)

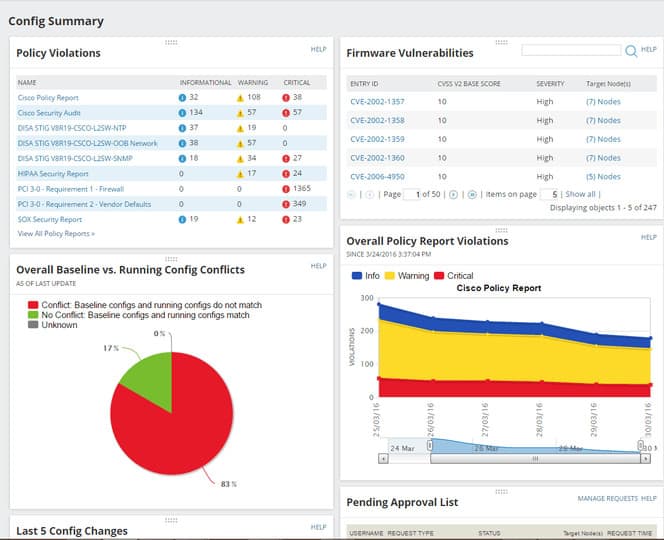

مدیر تنظیمات شبکه SolarWinds (NCM) در لیست ما از همه چیز فراتر است. فقط برای یک دوره ارزیابی رایگان است و یک زیر مجموعه خاص (اما مهم) از آسیب پذیری ها را در بر می گیرد. NCM به منظور کنترل دامنه آسیب پذیری های ناشی از روتر و سوء تنظیمات سوئیچ آسیب پذیری ، اسکن و مدیریت آسیب پذیری را کنترل می کند. این کار بر روی اصلاح ، نظارت بر تغییرات غیر منتظره و حسابرسی انطباق تمرکز دارد. NCM فقط در طی یک کارآزمایی کاملاً کاربردی 30 روز رایگان است.

NCM از آسیب پذیری های موجود در پیکربندی های دستگاه های مبتنی بر امنیت سازگار سیسکو (ASA) و سیستم عامل اینترنت (IOS®) مبتنی بر اینترنت اسکن می کند..

SolarWinds NCM.

SolarWinds NCM.

در مورد آسیب پذیری ها به دلیل خطاهای پیکربندی ، این امکان را فراهم می کند که اسکریپت های اصلاح را بطور خودکار پس از تشخیص تخلف انجام دهید ، و بطور خودکار به روزرسانی های پیکربندی استاندارد شده به صدها دستگاه را نصب کنید.

برای پرداختن به تغییرات غیرمجاز از جمله رگرسیون ، نظارت و هشدار تغییر پیکربندی را ارائه می دهد. این می تواند به طور مداوم روترها و سوئیچ ها را برای انطباق حسابرسی کند. این برنامه انستیتوی ملی استاندارد و فناوری (NIST®) ، قانون مدیریت امنیت اطلاعات فدرال (FISMA) ، و آژانس سیستم های اطلاعاتی دفاعی (DISA®) راهنمای اجرای فنی امنیتی (STIG) گزارش انطباق را خارج از جعبه انجام می دهد..

برای آزمایش ، یک نصب سبک وزن می تواند SQL Server Express را نصب و استفاده کند ، اما این پایگاه داده محدود به 10 گیگ است.

انتخاب سردبیر

جامع تر از سایر ابزارهای موجود در این لیست ، NCM گزینه های پیشرفته ای برای ایجاد و نظارت بر سیاستهای پیکربندی و موضوعاتی که از آنها ناشی می شود (موضوعات که معمولاً هنگام تغییر پیکربندیها ایجاد می شوند) دارد. علاوه بر این ، اسکن آسیب پذیری و همچنین امکان اجرای اسکریپت های اصلاح را به صورت خودکار برای مشکلات پیکربندی فراهم می کند و پیکربندی های استاندارد شده را به صدها مشتری ارائه می دهد. انتخاب ما به عنوان جامع ترین ابزار ذکر شده است.

دانلود: محاکمه 30 روزه رایگان در SolarWinds.com

سایت رسمی: www.solarwinds.com/network-vulnerability-scanner/

سیستم عامل: سرور ویندوز

2. مدیر آسیب پذیری ManageEngine Plus به علاوه (آزمایش رایگان)

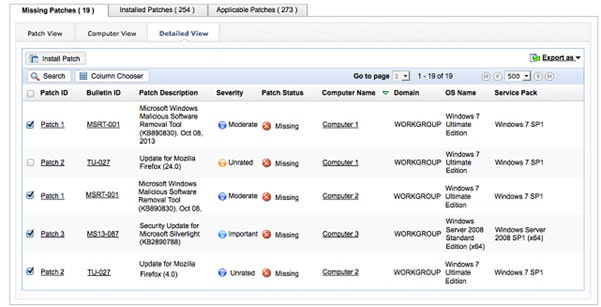

ManageEngine طیف گسترده ای از ابزارهای مدیریت زیرساخت IT را تولید می کند و آسیب پذیری مدیر به علاوه رقیب شرکت در بازار حفاظت از سیستم است. لیست کامل ویژگی های این ابزار فقط در دسترس نسخه پرداخت شده این ابزار است که برای شبکه های بزرگ LAN و شبکه های چند سایت طراحی شده است. نسخه رایگان برای شرکت های کوچک و متوسط مناسب است و از 25 دستگاه محافظت می کند.

نسخه رایگان اسکن آسیب پذیری در صورت تقاضا و برنامه ریزی شده به شما امکان می دهد که مشکلات مربوط به شبکه داخلی شما را تشخیص می دهد. فناوری پیشرفته مستقر در اسکنر قادر به تشخیص رفتار غیر عادی است. این استراتژی در شناسایی آسیب پذیری های صفر روز نسبت به سیستم های شناسایی پایگاه داده مبتنی بر تهدید مبتنی بر قانون مؤثرتر است. شما همچنین می توانید اقدامات کاهش تهدید را که در نسخه رایگان Vulnerability Manager Plus ساخته شده است ، دریافت کنید.

تهدیدات سیستم ممکن است در امنیت پیکربندی ضعیف یا نرم افزار قدیمی باشد. آسیب پذیری مدیر به علاوه شامل مدیریت پیکربندی است و مدیریت پچ کارکردهایی که این نقاط ضعف را می بندد. اسکن آسیب پذیری دستگاه های پیکربندی شده برجسته را برجسته می کند و شما را قادر می سازد خط مشی های تنظیمات استاندارد را تنظیم کنید. اسکن همچنین نسخه های نرم افزاری را بررسی می کند و به شما امکان می دهد نصب های پچ را خودکار کنید. شما می توانید گزینه هایی را انتخاب کنید که از آن استفاده کنید ، و در مواردی که شخصی سازی های اساسی را می توانید از طریق به روزرسانی های نرم افزاری خودکار از بین ببرید ، از نسخه های آن استفاده کنید. این قابلیت تنظیمات و مانیتورینگ نرم افزار به سرورهای وب و فایروال ها گسترش می یابد.

اسکنر نرم افزار ریسکی را که روی تجهیزات شما نصب شده است شناسایی می کند و به طور خودکار نصب های غیرمجاز یا غیرحضوری را حذف می کند.

سرپرستان سیستم ابزارهای ویژه ای را در داشبورد به دست می آورند که آنها را قادر می سازد قابلیت های اساسی مدیر آسیب پذیری را گسترش دهند. این موارد به ادغام تأیید هویت اکتیو دایرکتوریر و رویه های ویژه برای تجهیزات مهمان / BYOD و دستگاه های موبایل گسترش می یابد. ابزارهای موجود در داشبورد با توجه به نقش سرپرست قابل تنظیم هستند که مدیران تیم را قادر می سازد عملکردهای موجود در اختیار تکنسین های فردی را محدود کنند..

اقدامات قدرتمند موجود از طریق داشبورد شامل Wake-on-LAN و قابلیت خاموش کردن است که می تواند به عنوان فرآیندهای کاهش خودکار یا فرمان بصورت دستی تنظیم شود. گزارش های مدیریتی و ضبط حسابرسی سیستم در بسته Vulnerability Manager Plus درج شده است.

نسخه رایگان بسته شامل تقریبا تمام قابلیت های دو نسخه پولی است که به آنها نسخه های حرفه ای و Enterprise گفته می شود. اگر موجودی دستگاه شما خیلی واجد شرایط برای استفاده از نسخه رایگان باشد ، می توانید یک آزمایش رایگان 30 روزه از هر دو نسخه پولی دریافت کنید..

ManageEngine Vulnerability Manager PlusDownload آزمایشی 30 روزه رایگان

3. نظارت بر آسیب پذیری شبکه Paessler با PRTG (امتحان رایگان)

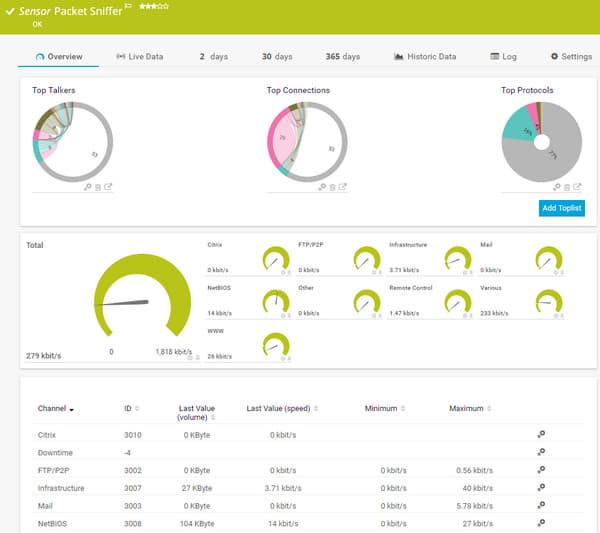

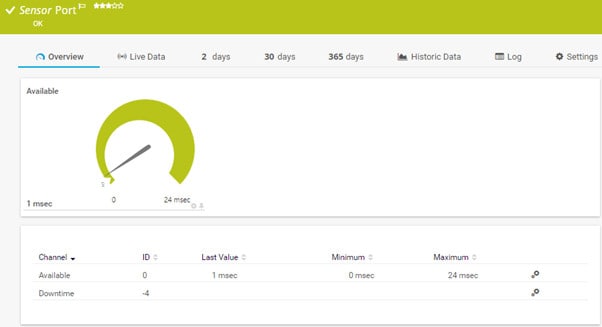

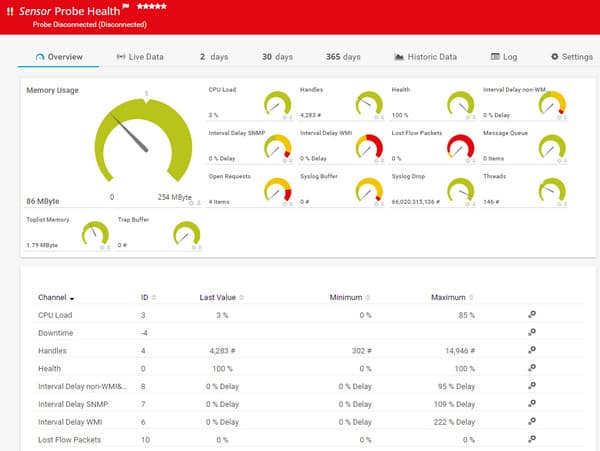

محصول مانیتورینگ سیستم Paessler PRTG نام دارد. این یک ابزار یکپارچه نظارت بر زیرساخت ها است که شبکه ها ، سرورها و برنامه ها را در بر می گیرد. PRTG مجموعه ای از ابزارها است و هرکدام از این ابزارها “حسگر” نامیده می شوند. “این بسته دارای تعدادی سنسور است که تجارت شما را در مقابل حملات شبکه محافظت می کنند.

ارزیابی امنیتی باید با بررسی تمام زیرساخت های موجود شما آغاز شود. PRTG برای تغییر وضعیت و شرایط هشدار همه دستگاه های شبکه شما را کشف و نظارت می کند. نظارت بر ترافیک شبکه ارائه شده توسط PRTG همچنین می تواند فعالیتهای غیرمعمول را برجسته کند که ممکن است نشانگر نفوذ باشد.

یک سنسور ضربه گیر بسته می تواند برای بازرسی عمیق بسته ها استفاده شود و داده های مربوط به فعالیت پروتکل در ترافیک شما را به شما بدهد. این را می توان با شماره پورت یا منبع ترافیک یا مقصد از جمله سایر شناسه ها شناسایی کرد.

صفحه نمایش خروجی حسگر بسته بسته PRTG.

صفحه نمایش خروجی حسگر بسته بسته PRTG.

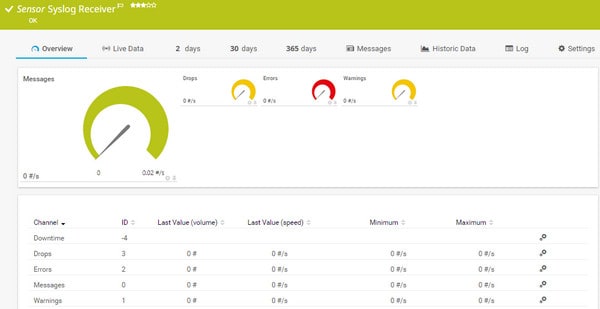

ماژول گیرنده Syslog در Paessler PRTG ویژگی های اسکن امنیتی بیشتر را به استراتژی دفاع سیستم شما نشان می دهد. حمله به شبکه دنباله ای از کاغذ می گذارد و جمع آوری پیام های Syslog و Windows Event Log مرحله اول در استراتژی اسکن آسیب پذیری شماست.

صفحه گیرنده PRTG Syslog

صفحه گیرنده PRTG Syslog

PRTG یک سیستم نظارت خالص است ، بنابراین هیچ عملکرد مدیریتی و رزولوشن فعال مانند مدیریت پچ یا مدیریت پیکربندی را شامل نمی شود. با این حال ، این شامل برخی از ویژگی های ارزیابی امنیتی اضافی ، مانند اسکن پورت و ابزار نظارت بر آن است.

صفحه نمایش پورت مانیتور بندر

صفحه نمایش پورت مانیتور بندر

هر عاملی که توسط PRTG کنترل می شود می تواند به عنوان منبع سیستم هشدار دهنده ابزار استفاده شود. عواملی مانند حجم پیام ورود به سیستم ، شدت پیام ورود به سیستم ، داده های دام SNMP و فعالیت درگاه همه می توانند در هشدارهای سفارشی گنجانده شوند.

هشدارهایی که در صفحه Probe Health PRTG ظاهر می شوند

هشدارهایی که در صفحه Probe Health PRTG ظاهر می شوند

Paessler نوارهای شارژ را برای PRTG تنظیم می کند که براساس تعداد سنسورهای فعال شده است. هر مشتری تحویل سیستم PRTG کامل را دریافت می کند ، اما با وجود همه سنسورهای آن غیرفعال است. شما با فعال کردن سنسورهای مورد نظر ، پیاده سازی خود را سفارشی می کنید. اگر فقط 100 حسگر را فعال کنید می توانید از PRTG به طور دائم استفاده کنید. می توانید یک محاکمه رایگان 30 روزه PRTG با سنسور نامحدود به منظور بررسی ویژگی های محافظت از شبکه برای خودتان. شما حتی در دوره آزمایشی رایگان از پشتیبانی کامل کاربر ، به روزرسانی سیستم و تکه های امنیتی بهره مند می شوید.

مانیتورینگ آسیب پذیری شبکه Paessler با محاکمه رایگان 30 روزه PRTGDownload

4. OpenVAS

باز کردن سیستم ارزیابی آسیب پذیری, OpenVAS یک سیستم مدیریت جامع آسیب پذیری منبع باز و آسیب پذیری منبع باز است. این هزینه رایگان است ، و اجزای آن نرم افزار رایگان است که بیشترین مجوز را تحت GNU GPL دریافت می کنند. هنگامی که Nessus به یک کالای اختصاصی تبدیل شد ، اسکنر آسیب پذیری مشهور (و پر هزینه) Nessus را خنثی کرد. OpenVAS همچنین بخشی از راه حل مدیریت آسیب پذیری گرینبون شبکه است.

OpenVAS از یک منبع خودکار به روز شده در جامعه از آزمایشات آسیب پذیری شبکه (NVT) استفاده می کند ، بیش از 50،000 و در حال رشد است. محصول گران قیمت Greenbone یک بازخورد تجاری جایگزین از آزمایش های آسیب پذیری فراهم می کند که مرتباً بروزرسانی می شوند و دارای ضمانت خدمات ، همراه با پشتیبانی هستند.

OpenVAS به صورت پکیج در چند دیوایس لینوکس ، به صورت کد منبع و به عنوان یک وسیله مجازی قابل نصب در VM در ویندوز در دسترس است. همچنین بخشی از Kali Linux است.

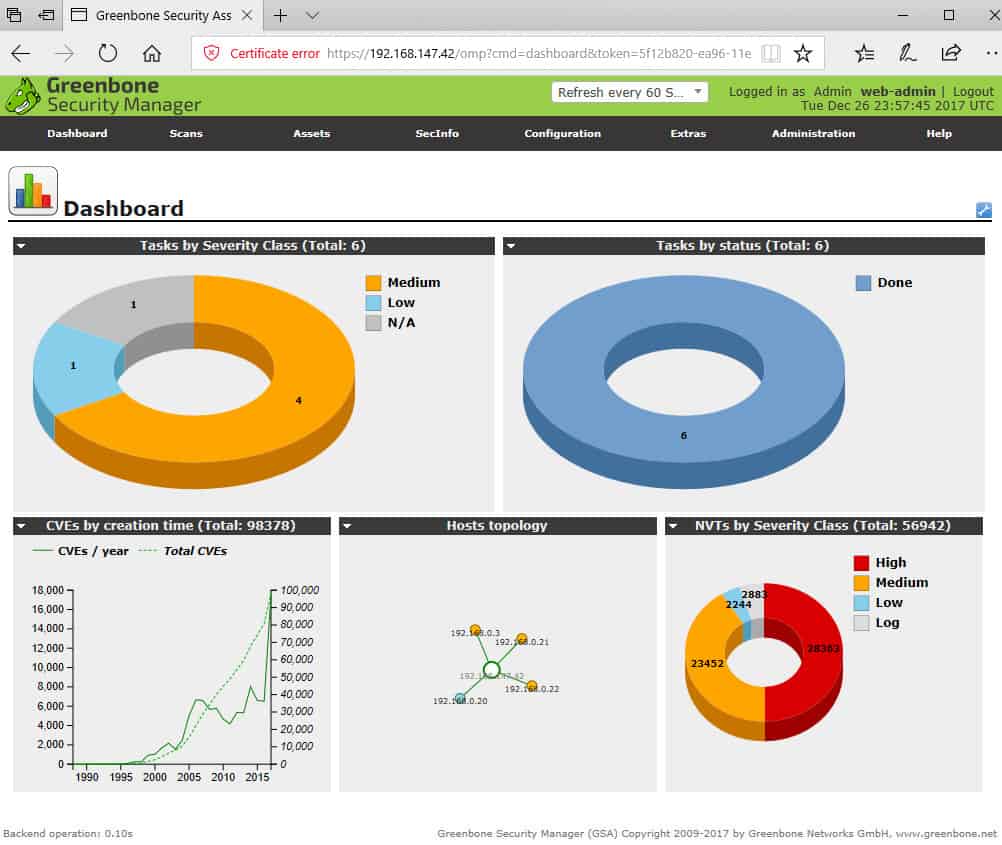

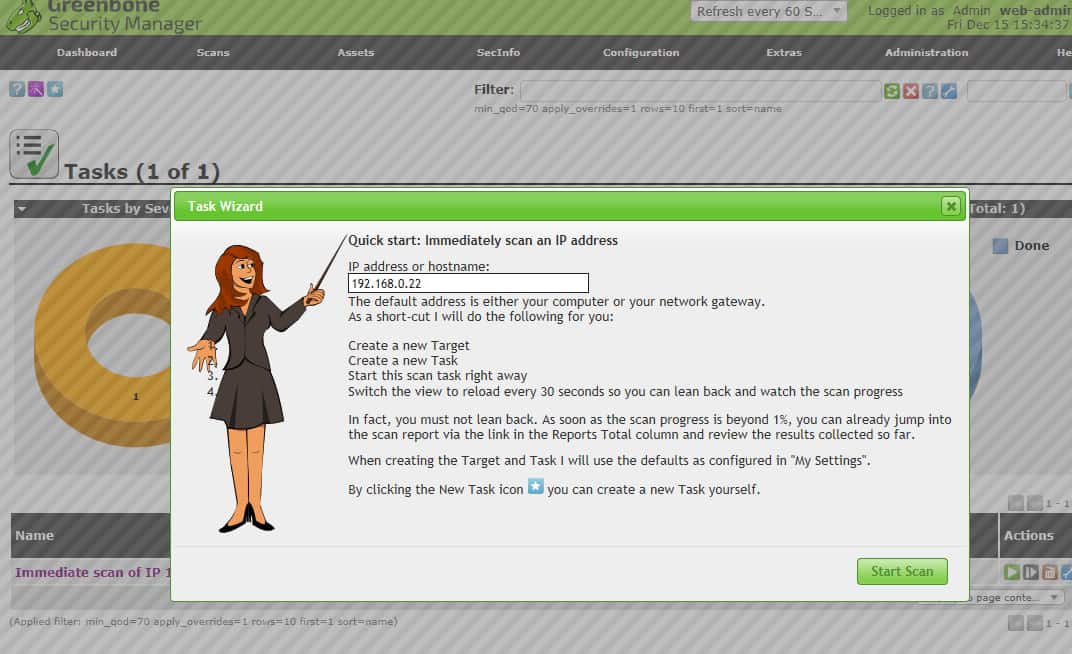

OpenVAS دارای یک رابط کاربری گرافیکی مبتنی بر وب ، دستیار امنیتی Greenbone ، یک رابط کاربری گرافیکی مبتنی بر Qt ، دسکتاپ امنیت Greenbone و یک CLI.

داشبورد GUI وب OpenVAS.

داشبورد GUI وب OpenVAS.

پس از ورود به سیستم رابط کاربری گرافیکی مبتنی بر وب ، می توانید اولین اسکن را از طریق مورد منوی اسکن انجام دهید: اسکن می کند > وظایف. سپس روی وظایف استفاده از صفحه جادوگر وظیفه دکمه نزدیک سمت چپ بالا.

جادوگر وظیفه OpenVAS.

جادوگر وظیفه OpenVAS.

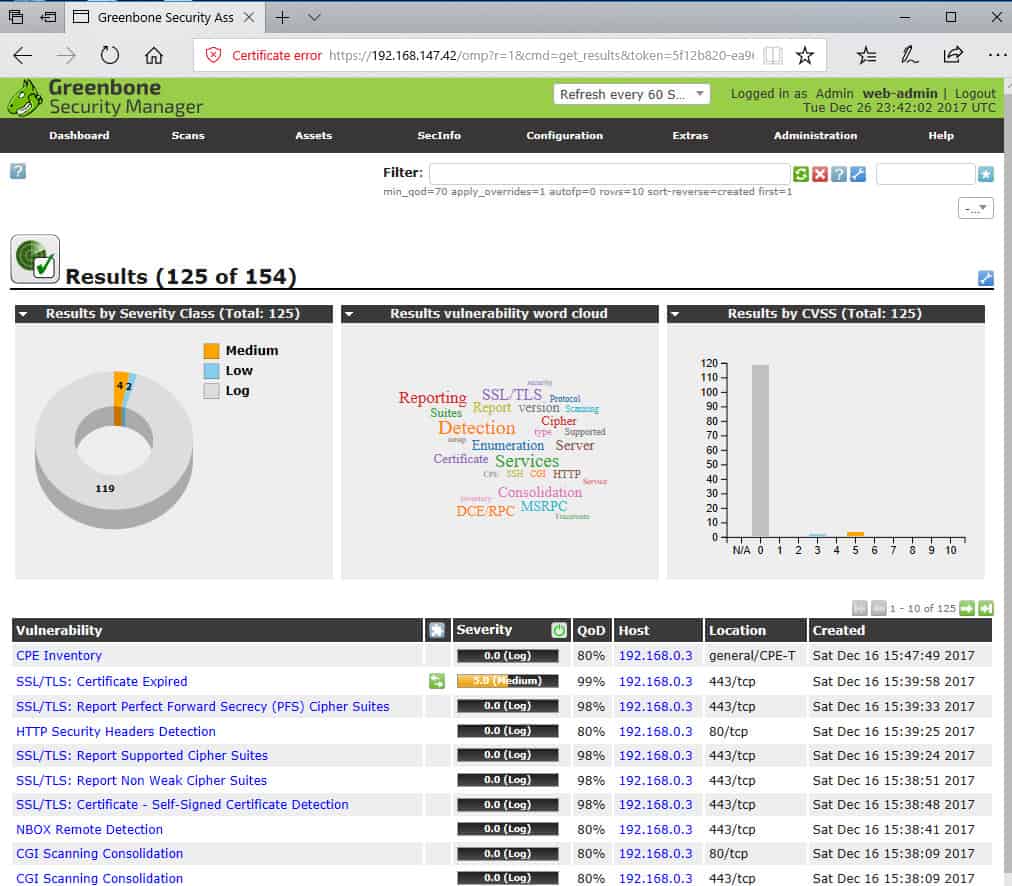

وقتی یک کار اسکن را انجام می دهید ، اسکن می کند > نتایج صفحه آسیب پذیری های یافت شده را لیست می کند.

صفحه نتایج OpenVAS به طور خلاصه نقاط ضعف موجود را نشان می دهد.

صفحه نتایج OpenVAS به طور خلاصه نقاط ضعف موجود را نشان می دهد.

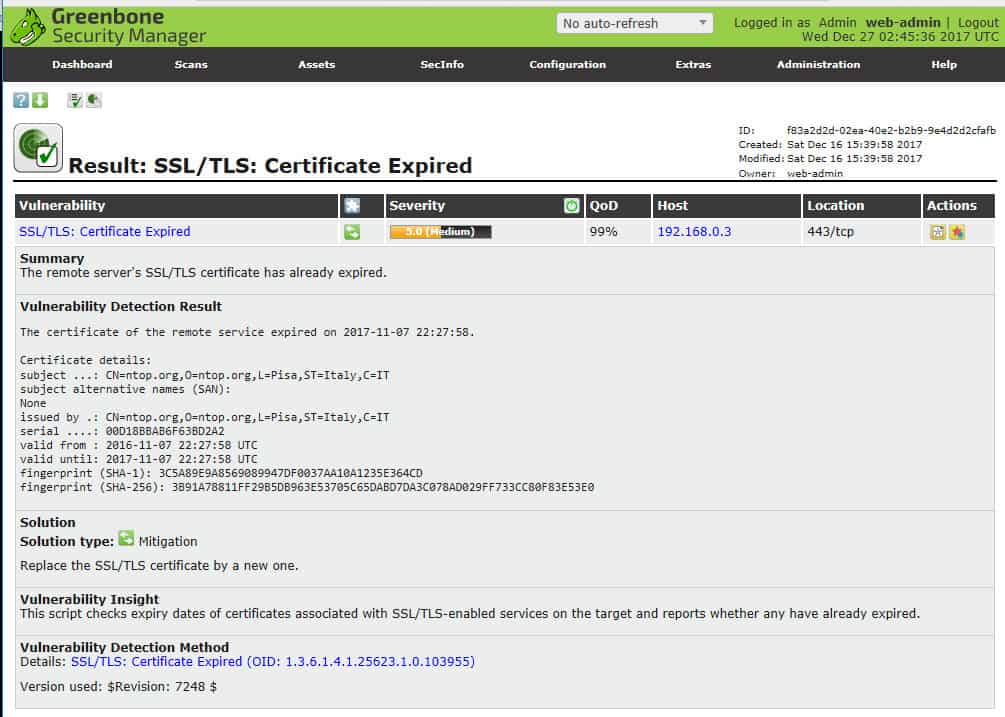

برای کمک به توضیح و کمک به درمان ، می توانید در معرض آسیب پذیری خاصی قرار بگیرید.

جزئیات مربوط به آسیب پذیری خاص.

جزئیات مربوط به آسیب پذیری خاص.

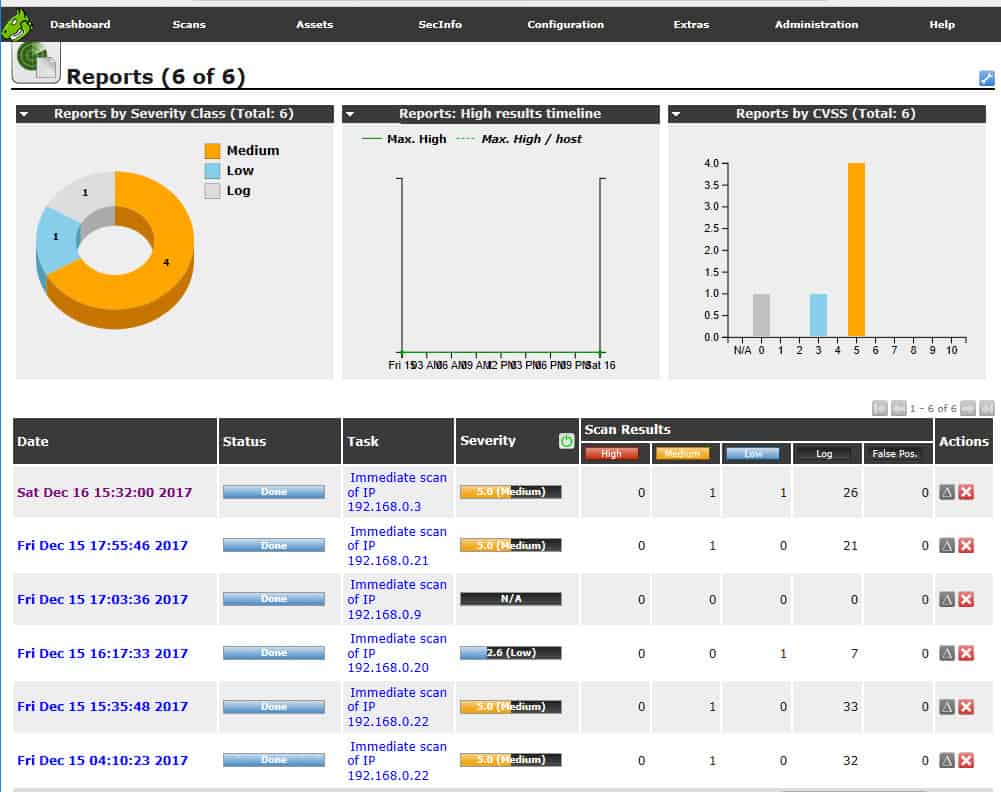

گزارش ها را می توان در قالب های مختلف صادر کرد و گزارش های دلتا برای بررسی روند می تواند تولید شود.

گزارش OpenVAS.

گزارش OpenVAS.

گزینه های OpenVAS

نصب و استفاده از OpenVAS دارای یک منحنی یادگیری قابل توجه است. اگرچه رایگان است ، OpenVAS فقط یک اسکنر آسیب پذیری نیست بلکه یک پلت فرم مدیریت منبع آسیب پذیری منبع باز کامل و کامل است. منحنی یادگیری شیب دار یکی از دلایل اصلی است بسیاری از سرپرست شبکه به دنبال گزینه های OpenVAS هستند, به ویژه آنهایی که رویکرد کمتری را ترجیح می دهند و در عین حال مستلزم استحکام یک ابزار صالح هستند. به همین دلیل OpenVAS پس از ارائه SolarWinds و Paessler در فهرست ما در جایگاه سوم قرار دارد.

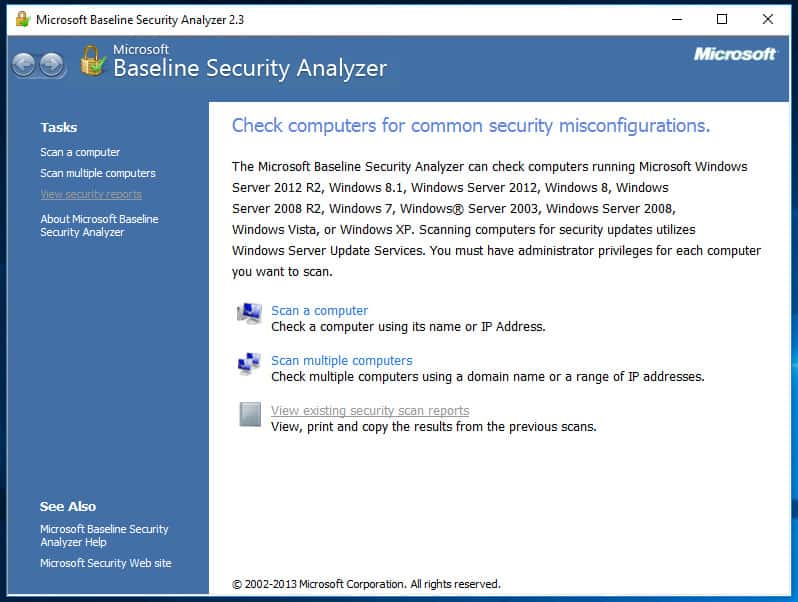

5- آنالایزر امنیت پایه مایکروسافت

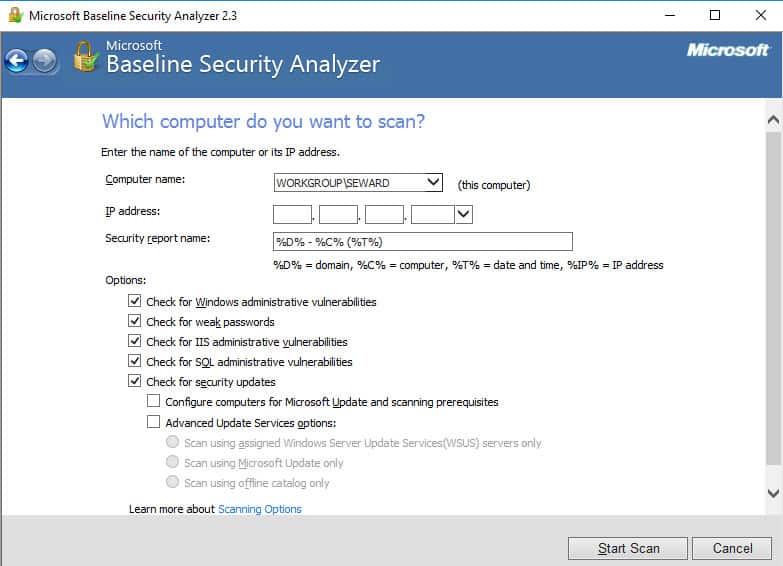

آنالایزر امنیت پایه مایکروسافت (MBSA) یک اصل قدیمی است ، یک اسکنر آسیب پذیری روی میزبان که محدوده آسیب پذیری های محصولات مایکروسافت است. این دندان طولانی است اما هنوز هم برای مشاغل کوچکتر که در ویندوز کار می کنند مفید است.

MBSA ابزاری سرراست است که فقط دستگاههای ویندوز را برای موارد خاص مایکروسافت و آسیب پذیری های اساسی و تنظیمات نادرست اسکن می کند. MBSA می تواند میزبان محلی ، دامنه یا دامنه آدرس IP را اسکن کند.

MBSA می تواند یک یا چند کامپیوتر ویندوز را اسکن کند.

MBSA می تواند یک یا چند کامپیوتر ویندوز را اسکن کند.

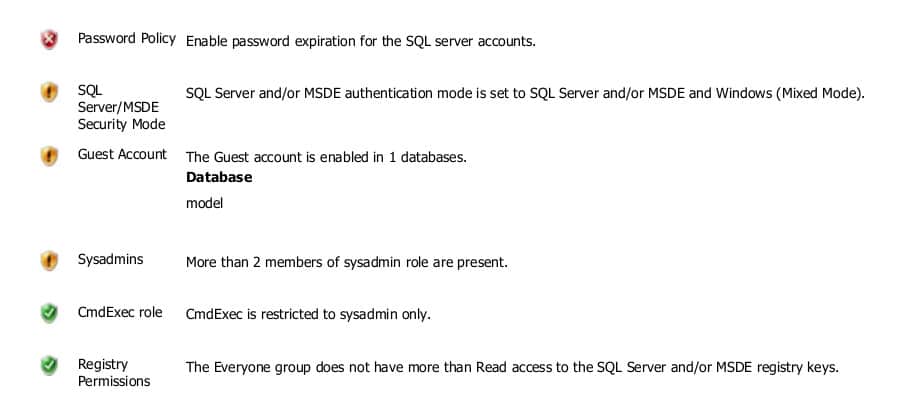

MBSA از بسته های سرویس و یا به روزرسانی های امنیتی گم شده اسکن می کند. همچنین برای مسائل اداری در Windows ، Windows Firewall ، IIS ، SQL Server و برنامه های Office اسکن می شود.

MBSA برای به روزرسانی های مفقود شده و موارد ساده اداری بررسی می کند.

MBSA برای به روزرسانی های مفقود شده و موارد ساده اداری بررسی می کند.

MBSA گزارشی را برای هر میزبان اسکن شده تهیه می کند ، که دارای موضوعات دارای اولویت است.

گزارش آسیب پذیری در محصولات و خدمات مایکروسافت مانند SQL Server.

گزارش آسیب پذیری در محصولات و خدمات مایکروسافت مانند SQL Server.

MBSA هنوز برای ویندوز 10 به روز نشده است ، اما نسخه 2.3 تا حد زیادی کار می کند. برای تمیز کردن موارد مثبت کاذب و برطرف کردن چک هایی که کامل نیستند ، برخی از ترفندها لازم است. به عنوان مثال ، شکایتی مثبت در مورد فعال نبودن Windows Update ارائه خواهد داد.

MBSA با آسیب پذیری های غیر مایکروسافت یا آسیب پذیری های پیچیده مقابله نمی کند ، اما استفاده از آن بسیار ساده است و هنوز هم برای مغازه های کوچک مایکروسافت کارآمد است..

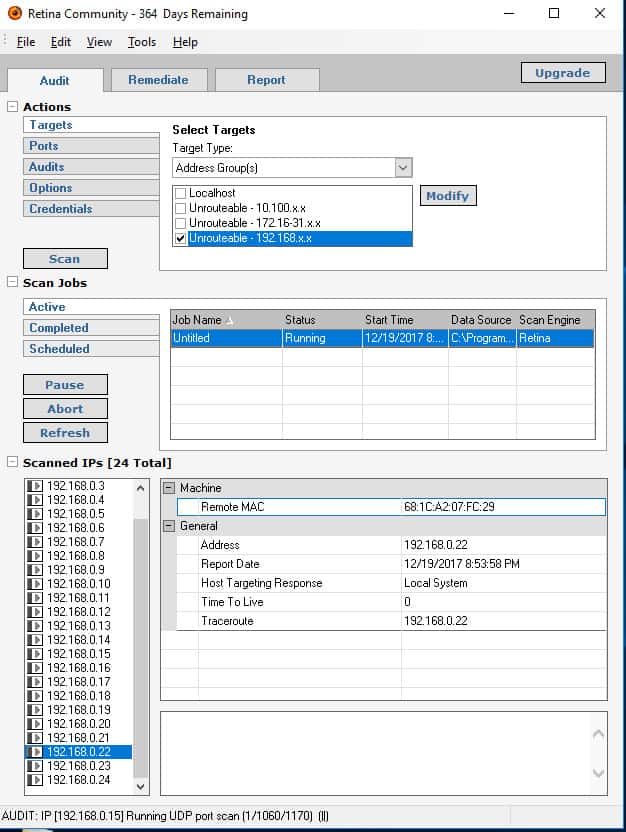

6. شبکیه چشم شبکه اسکنر نسخه

نسخه شبکه اسکنر امنیت شبکه شبکیه (RNSS) یک اسکنر جامع در مورد آسیب پذیری است و می تواند با یک سیستم مدیریت آسیب پذیری چرخه تمام عمر با هزینه کامل جفت شود. RNSS برای اسکن حداکثر 256 آدرس IP رایگان است. این برنامه توسط eEye ساخته شده است ، که اکنون بخشی از BeyondTrust است.

پایگاه داده آسیب پذیری گسترده اسکنر شبکیه به طور خودکار بروزرسانی می شود و آسیب پذیری های شبکه ، مشکلات پیکربندی و تکه های از دست رفته را شناسایی می کند ، طیف وسیعی از سیستم عامل ها ، دستگاه ها ، محیط های مجازی و برنامه ها را پوشش می دهد..

نصب ساده و رابط کاربری بصری است.

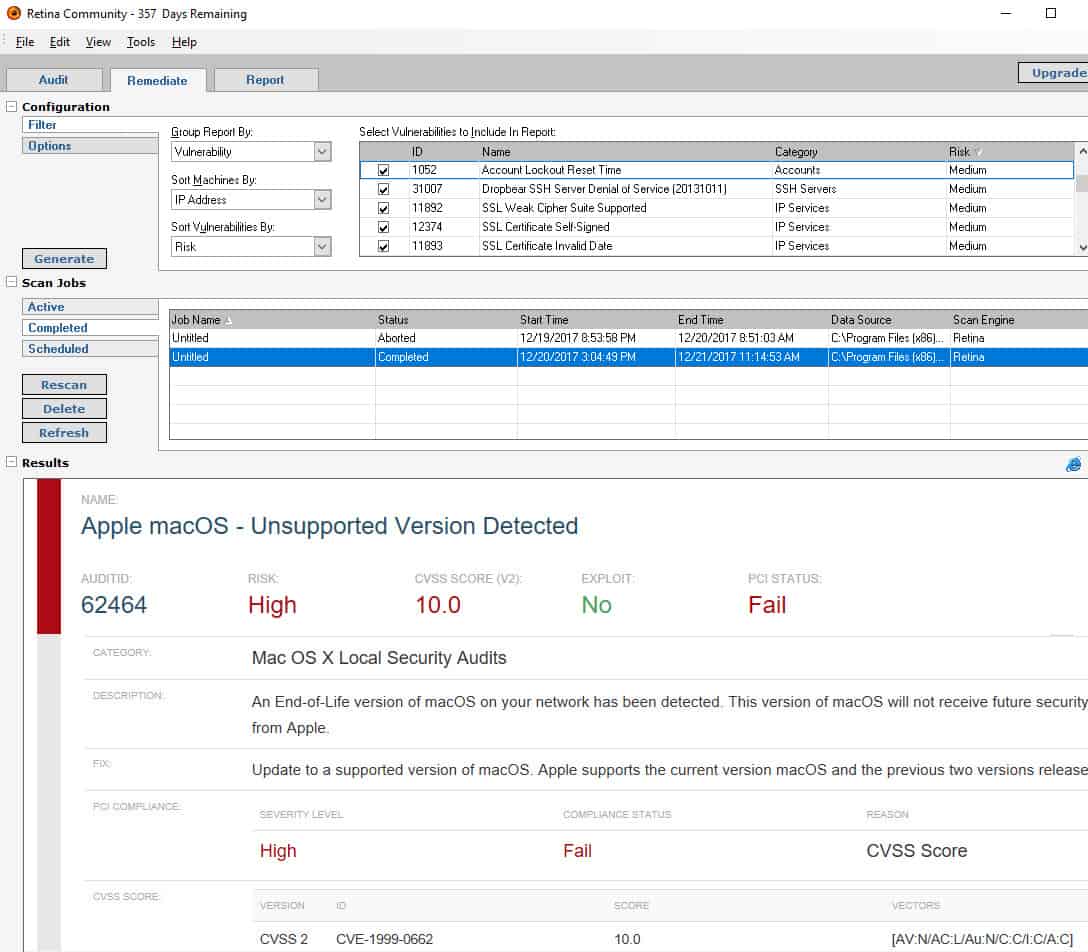

رابط کاربری شبکیه چشم.

رابط کاربری شبکیه چشم.

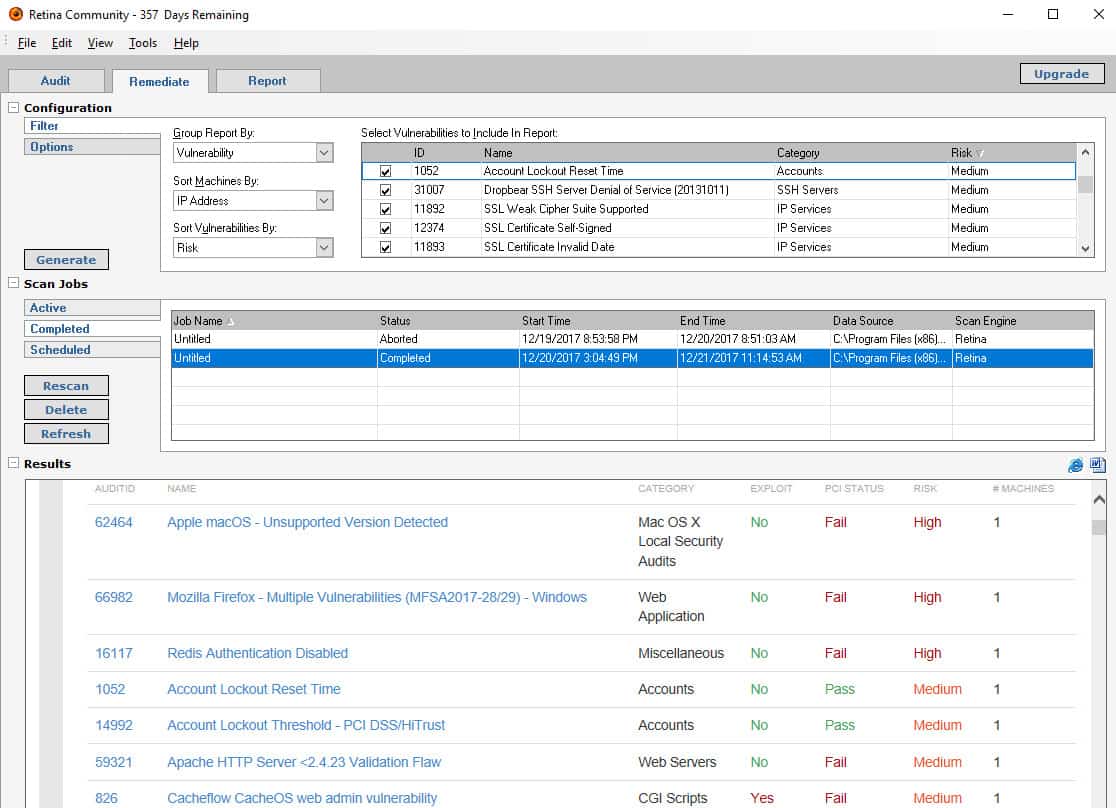

پس از انجام اسکن از طریق حسابرسی می توانید از آسیب پذیری های موجود در صفحه بازرسی کنید اصلاح کنید برگه.

برگه شبکیه چشم اصلاح نقاط ضعف موجود را نشان می دهد.

برگه شبکیه چشم اصلاح نقاط ضعف موجود را نشان می دهد.

آسیب پذیری ها را می توان طبقه بندی و فیلتر کرد ، و شما می توانید به آسیب پذیری های فردی برسانید.

حفاری به یک آسیب پذیری برای راهنمایی.

حفاری به یک آسیب پذیری برای راهنمایی.

شما می توانید انواع مختلفی از گزارش ها را برای دسترسی به نتایج اسکن در خارج از ابزار تولید کنید.

شروع گزارش اسکن شبکیه به صورت PDF.

شروع گزارش اسکن شبکیه به صورت PDF.

اسکنر امنیت شبکه شبکیه موتور اسکن برای مدیریت آسیب پذیری شبکه Retina CS ، یک ارزیابی کامل از آسیب پذیری و راه حل اصلاح است که می تواند اسکن های برنامه ریزی شده ، هشدارها ، ردیابی روند تاریخی ، سازگاری پیکربندی ، مدیریت پچ و گزارش انطباق را انجام دهد..

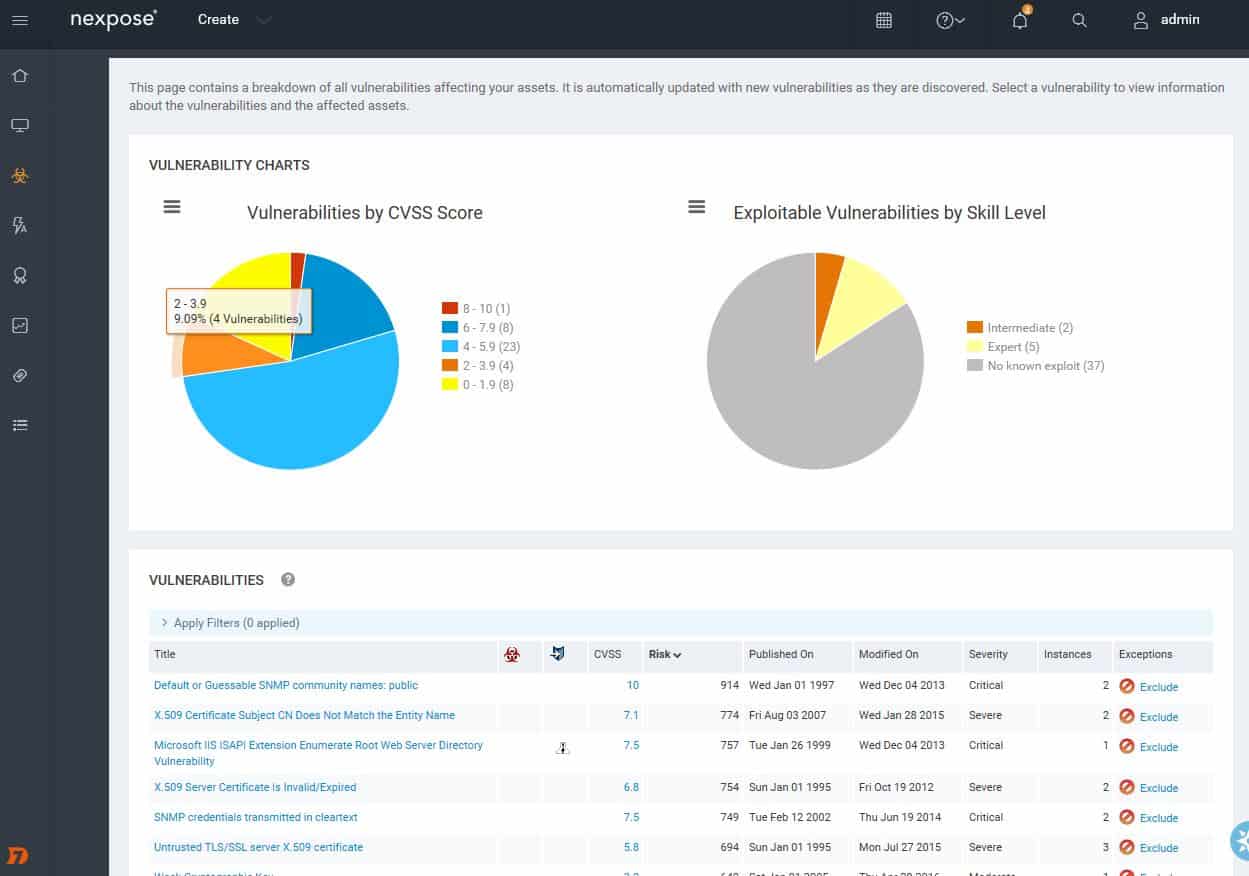

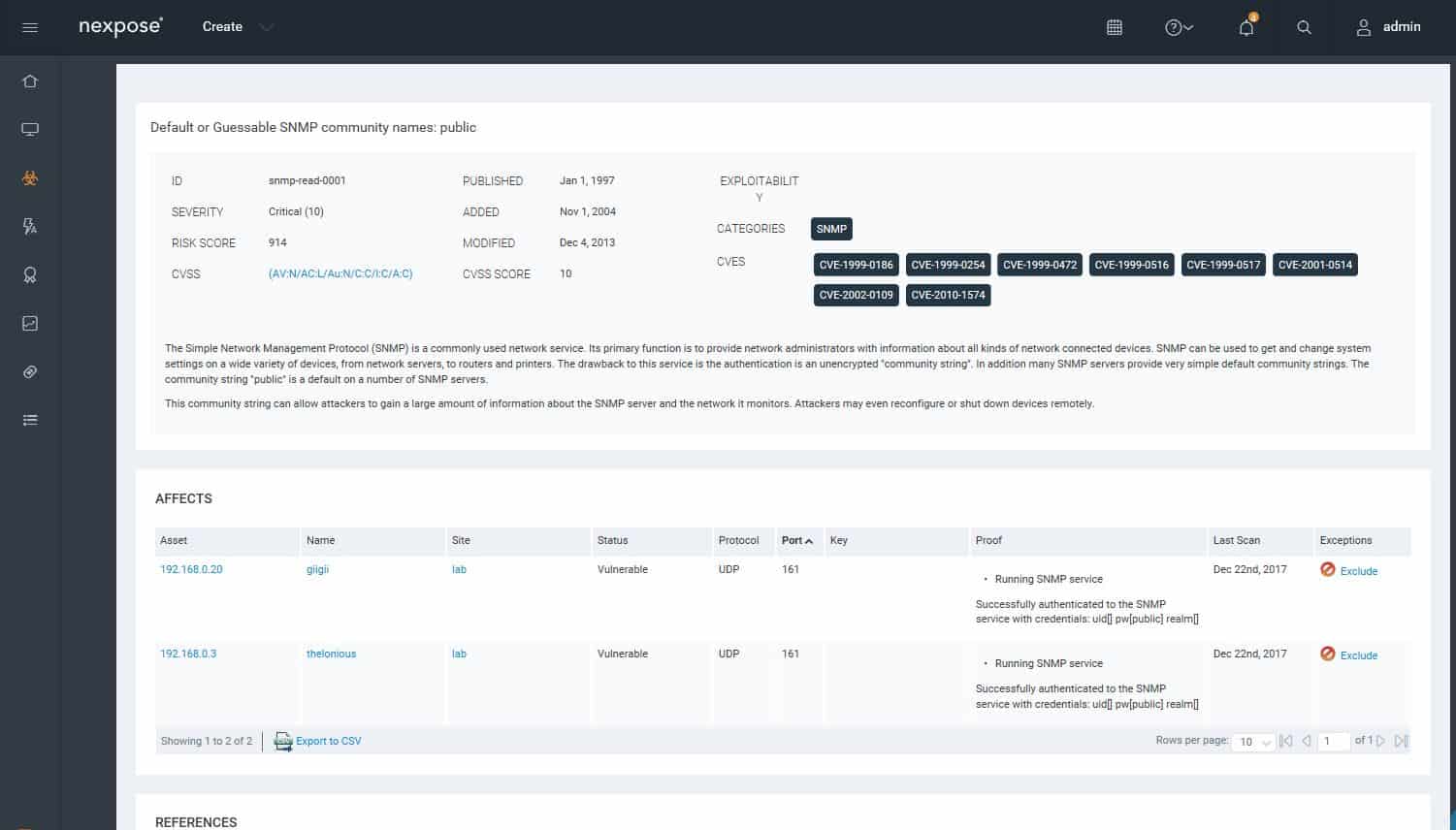

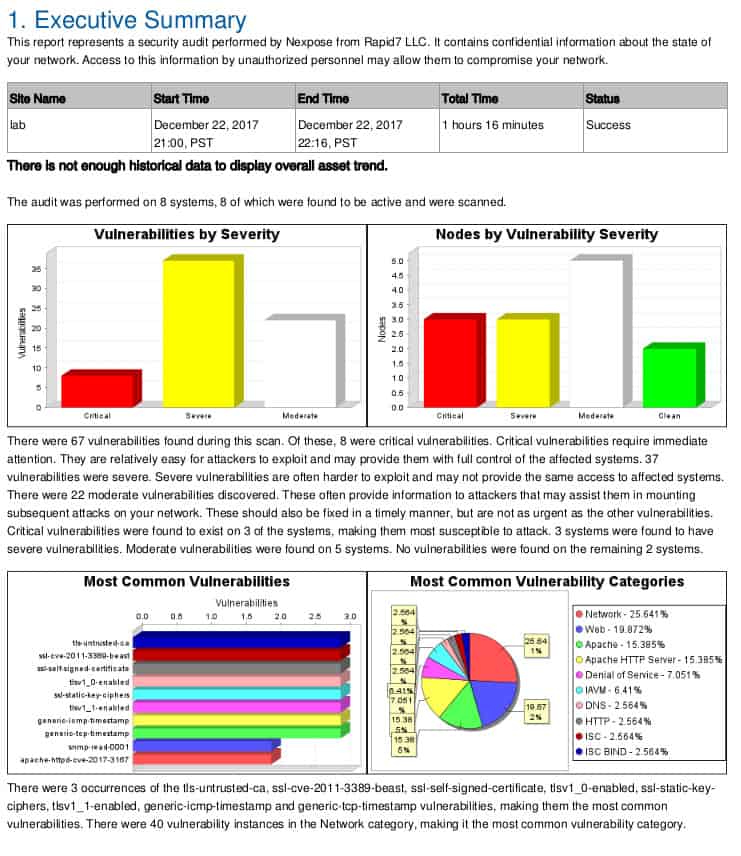

7. Nexpose Edition Community

Nexpose Community Edition یک اسکنر جامع در برابر آسیب پذیری توسط Rapid7 ، صاحبان چارچوب سوء استفاده Metasploit است. نسخه رایگان Nexpose به طور همزمان به 32 آدرس IP محدود می شود و باید مجدداً پس از یک سال مجدداً آن را دوباره اجرا کنید.

Nexpose در وسایل ویندوز ، لینوکس و VM اجرا می شود. این شبکه ها ، سیستم عامل ها ، برنامه های وب ، پایگاه داده ها و محیط های مجازی را اسکن می کند. Nexpose را می توان با سیستم مدیریت آسیب پذیری InsightVM Rapid7 برای یک راه حل جامع چرخه چرخه مدیریت آسیب پذیری جفت کرد.

نسخه جامعه با آزمایش کنسول مبتنی بر وب Rapid7 ارائه می شود. کمک آنلاین ، پشت نماد “؟” ، مفیدترین دارایی شما هنگام شروع کار است.

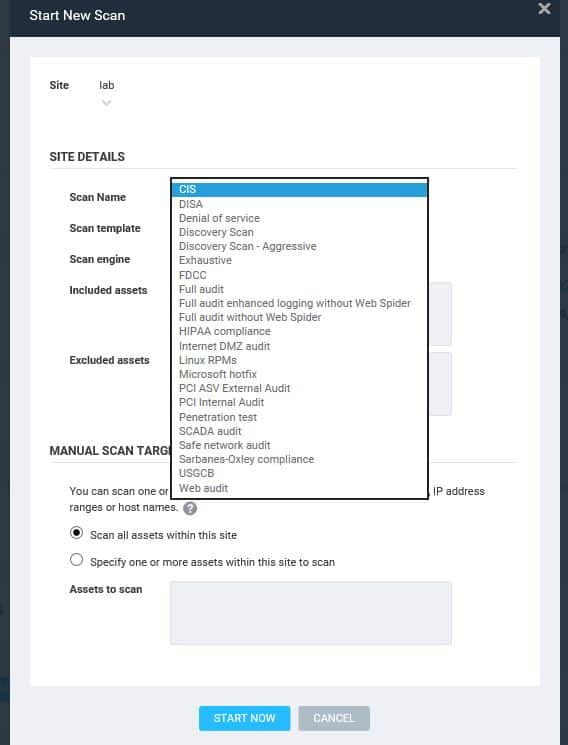

در رابط کاربری گرافیکی وب ، شما با ارائه یک دامنه آدرس CIDR یک یا چند “سایت” – شبکه های مورد علاقه – را تعریف می کنید. سپس می توانید یکی از چندین قالب اسکن از پیش تعریف شده را انتخاب کنید.

Nexpose GUI دارای چندین قالب اسکن از پیش تعریف شده است.

Nexpose GUI دارای چندین قالب اسکن از پیش تعریف شده است.

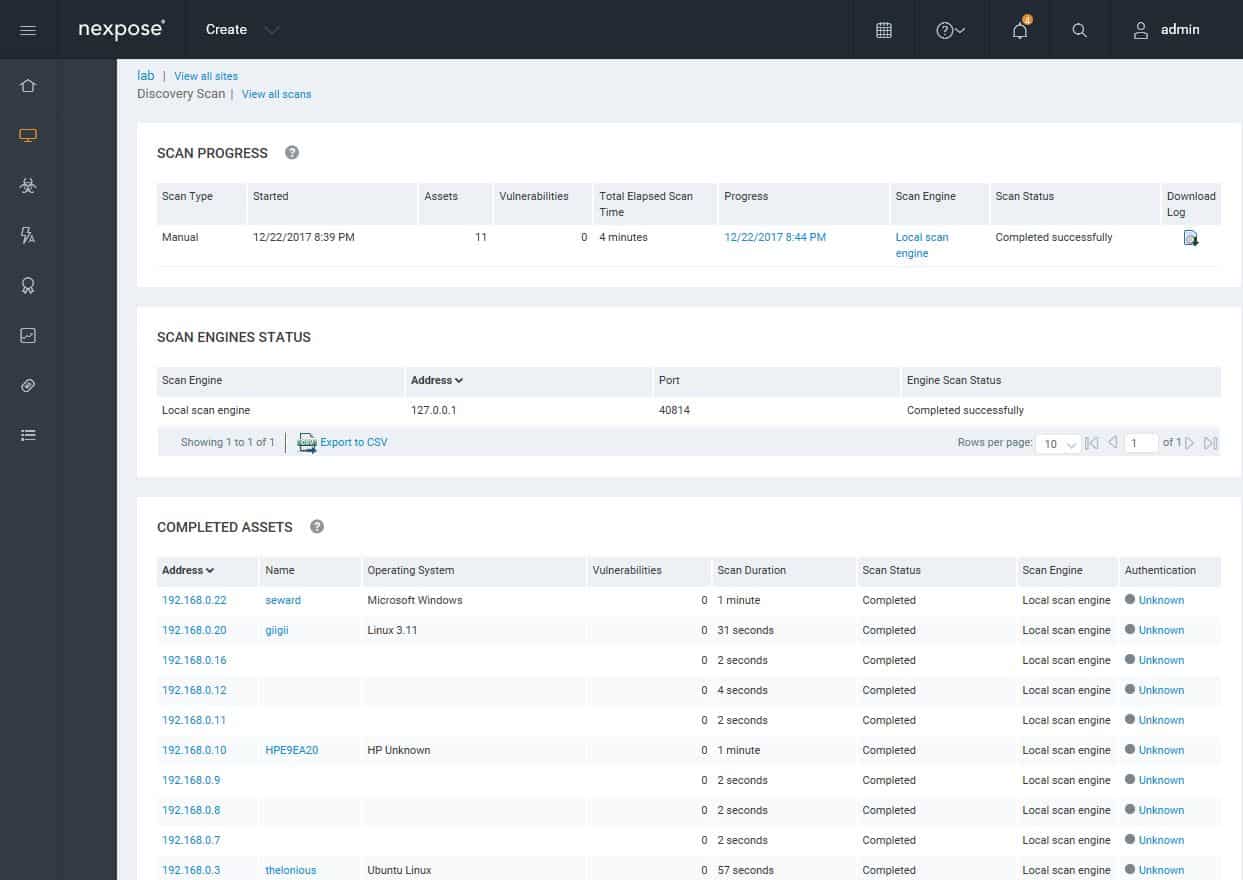

آ کشف اسکن تمام دستگاه ها و میزبان ها را در محدوده آدرس مشخص شده شما مشخص می کند.

Nexpose Discovery Scan دارایی هایی در شبکه پیدا می کند.

Nexpose Discovery Scan دارایی هایی در شبکه پیدا می کند.

پس از آن ، اجرای یک حسابرسی کامل ورود به سیستم بدون وب عنکبوت را بهبود بخشید نگاه اولیه خوبی به آسیب پذیری های سایت شما می دهد.

تجزیه و تحلیل آسیب پذیری یافت شد.

تجزیه و تحلیل آسیب پذیری یافت شد.

برای یافتن جزئیات آسیب پذیری می توانید به پایین تمرین کنید.

حفاری به جزئیات در مورد آسیب پذیری.

حفاری به جزئیات در مورد آسیب پذیری.

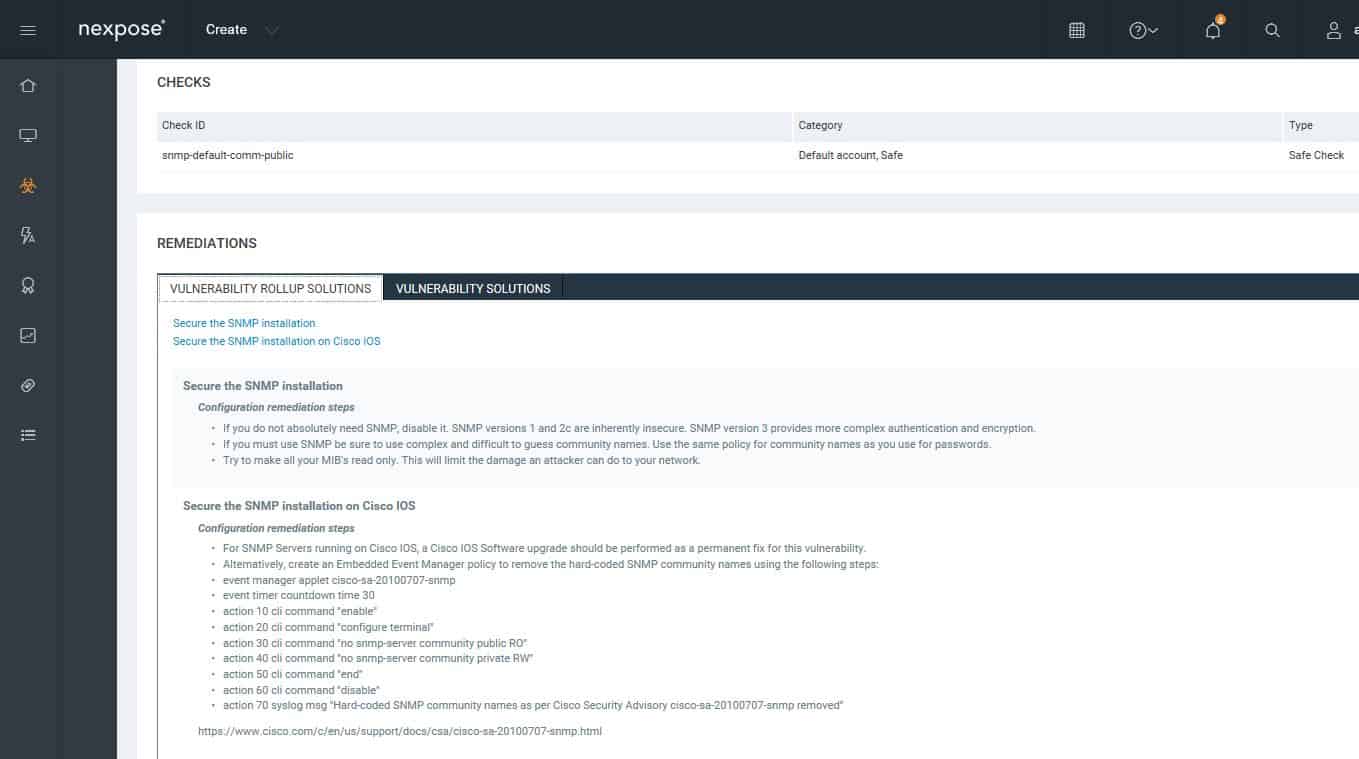

می توانید وضعیت آسیب پذیری یک هاست یا دستگاه خاص را بررسی کنید. هر آسیب پذیری شامل راهنمایی برای اصلاح است.

راهنمایی برای اصلاح.

راهنمایی برای اصلاح.

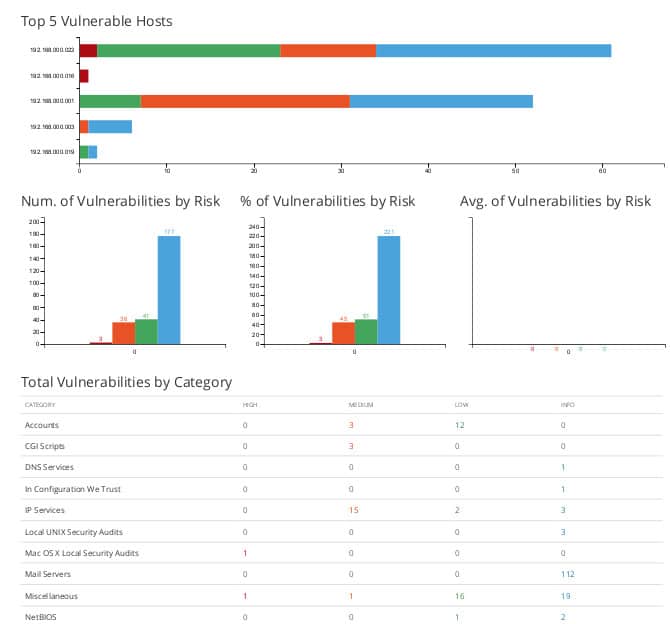

کنسول وب گزارش های از پیش تعریف شده متعددی را ارائه می دهد.

گزارش Nexpose ، آسیب پذیریهای یافت شده را تجزیه و تحلیل می کند.

گزارش Nexpose ، آسیب پذیریهای یافت شده را تجزیه و تحلیل می کند.

همچنین می توانید اسکن های برنامه ریزی شده را تنظیم کنید ، خط مشی های انطباق را فعال کنید و سابقه قرار گرفتن در معرض آسیب پذیری سایت را ردیابی کنید.

8. بروزرسانی نرم افزار کسپرسکی

یک نقص بزرگ امنیتی در شبکه شما در واقع وضعیت رایانه های متصل به آن است. خانه های نرم افزاری به طور مداوم به دنبال نقاط ضعف امنیتی در محصولات خود هستند و به روزرسانی هایی را انجام می دهند که توسط مشتریان موجود نصب می شود تا بتوانند هرگونه شکاف امنیتی را ببندند..

این ضعف ها نتیجه سهل انگاری نیستند که ابتدا این نرم افزار نوشته شده است. آنها بوجود می آیند زیرا هکرها به طور مداوم به دنبال راه های جدیدی برای استفاده از ویژگی های نرم افزار برای نقض امنیت هستند.

پیگیری وجود به روزرسانی های جدید می تواند بسیار وقت گیر باشد ، بنابراین برنامه ای که رایانه شما را اسکن کرده و لیستی از به روزرسانی های موجود را در خود نگه می دارد ، باعث صرفه جویی در وقت شما می شود..

Kaspersky Labs یک تولید کننده پیشرو آنتی ویروس است و این نرم افزار به روز رسانی نرم افزار رایگان را برای کاربران ویندوز در دسترس قرار داده است. این ابزار فقط محصولات کسپرسکی را رصد نمی کند بلکه به یک کتابخانه بزرگ اعلان های به روزرسانی برگزار شده توسط Kaspersky اشاره دارد..

بعد از اینکه ابزار رایگان را از سایت کسپرسکی بارگیری کردید ، ابزار خود نصب می کند. فرایند نصب همچنین یک نماد میانبر در دسک تاپ شما ایجاد می کند.

وقتی ابزار را باز می کنید ، تنها کاری که باید انجام دهید این است که روی یک دکمه در صفحه Welcome کلیک کنید.

صفحه افتتاحیه نرم افزار Updater

صفحه افتتاحیه نرم افزار Updater

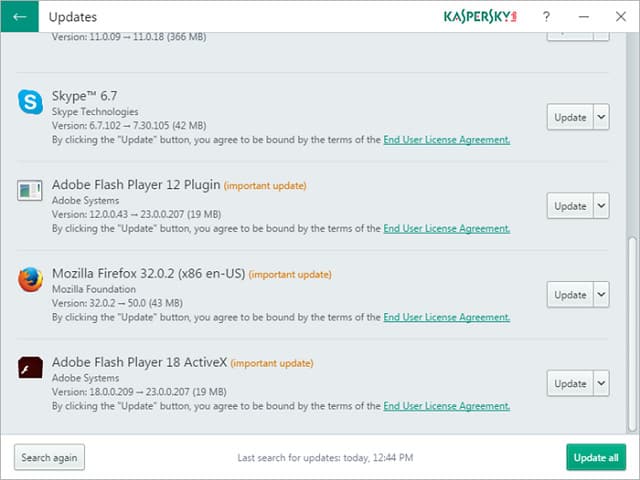

قبل از اسکن رایانه ، ابزار با سرور کسپرسکی بررسی می شود تا آخرین لیست به روزرسانی های موجود را بدست آورد. پس از اتمام اسکن ، اگر همه چیز خوب باشد ، این پیام را دریافت خواهید کرد که هیچ به روزرسانی در دسترس نیست. در صورت مواجه شدن با نرم افزارهای قدیمی ، نرم افزار Updater آنها را در صفحه نتیجه مشابه آنچه در زیر آمده است ، لیست می کند.

لیست به روزرسانی های موجود

لیست به روزرسانی های موجود

شما انتخاب می کنید کدام نرم افزار را می خواهید به روز کنید یا می توانید برای به روزرسانی همه برنامه های ذکر شده انتخاب کنید. هر کجا که انتخاب کنید ، ابزار بدون هیچ گونه مداخله بیشتر از طرف شما نرم افزار را به روز می کند.

4 اسکنر آسیب پذیری شبکه دیگر

اگر شش اسکنر شبکه بهترین لیست ما مطابق با نیازهای شما نیست ، ممکن است یکی از این گزینه ها را در نظر بگیرید که “زیر حباب” رهبران است.

شرکت Tripwire

بسته های بررسی آسیب پذیری امنیتی Tripwire Enterprise رایگان نیست اما می توانید نسخه ی نمایشی را امتحان کنید. با این حال ، شما می توانید آن را در یک آزمایش رایگان دریافت کنید. این سرویس نه تنها شبکه شما را برای ناهنجاری های موجود در تقاضا اسکن می کند بلکه در زمان واقعی اجرا می شود و به شما نسبت به هرگونه تنظیمات یا تغییر داده ها در شبکه خود هشدار می دهد و کنترل اعمال را اعمال می کند..

Qualys FreeScan

Qualys FreeScan یک سرویس آنلاین است که به بررسی نقاط ضعف امنیتی سرور یا شبکه می پردازد. این نرم افزار سرور شما را شناسایی می کند و بررسی می کند که آنها آخرین نسخه را دارند. اسکن همچنین به دنبال عفونت یا فعالیت متجاوز است. این سرویس برای همیشه رایگان نیست ، پس از 10 اسکن مجبور به پرداخت آن هستید.

ImmuniWeb

High-Tech Bridge طیف وسیعی از خدمات اسکن آسیب پذیری شبکه را تحت عنوان ImmuniWeb ارائه می دهد. این یک سیستم مبتنی بر هوش مصنوعی بسیار پیشرفته است که می تواند به عنوان یک سرویس یک بار مورد استفاده قرار گیرد یا برای نظارت مداوم ، مشاوره و مشاوره در SLA با آن منعقد شود. این راه حل بسیار پرهزینه است ، اما می توانید یک آزمایش رایگان درخواست کنید.

نتپارکر

Netsparker به عنوان یک برنامه کاربردی در محل یا به عنوان یک سرویس ابری در دسترس است. این گزینه بسیار گران قیمت است و دلیل اصلی عدم حضور در لیست اصلی این راهنماست. اسکنر آسیب پذیری با هدف سرورهای وب انجام می شود و فعالیت های همه برنامه های کاربردی را برای پشتیبانی از یک شرکت مبتنی بر وب تأیید می کند..

نتیجه

اسکن آسیب پذیری – و در واقع مدیریت آسیب پذیری – یکی از جنبه های محافظت از شبکه شما است. اسکنرها فقط می توانند آسیب پذیری هایی را که قبلاً آزمایشات انجام شده را تشخیص دهند. همچنین باید از طریق ابزارهای پایش و پهنای باند پهنای باند ، به ویژه ابزاری که به شما امکان می دهد هشدارهای خودکار را تعیین کنید ، حس رفتارهای عادی شبکه خود را ایجاد کنید. هنگامی که احساس ناهنجاری می کنید و باید تحقیق کنید ، آنالایزر شبکه و خرناس بسته ابزار اصلی هستند. و بسیاری دیگر از ابزارهای امنیتی دیگر برای مدیر شبکه وجود دارد.

اسکن آسیب پذیری ابزاری مهم برای کمک به دفاع از شبکه شما است. چندین گزینه رایگان برای امتحان کردن وجود دارد. سازمان مناسب برای سازمان شما بر اساس نیازها ، بودجه و تخصص شما یا تمایل به یادگیری است.