اطلاعات امنیتی و مدیریت رویداد (SIEM) چیست?

SIEM مخفف Security Security and Management Event است. محصولات SIEM تجزیه و تحلیل زمان واقعی هشدارهای امنیتی تولید شده توسط برنامه ها و سخت افزار شبکه را ارائه می دهند.

ما هر محصول را به تفصیل در زیر می پوشانیم ، اما در صورت کوتاه بودن زمان ، در اینجا خلاصه ای از لیست ما از بهترین ابزارهای SIEM آورده شده است:

- مدیر رویداد امنیتی SolarWinds (دادگاه رایگان) رابط کاربری خوب و زیبا با جبهه های تجسم داده های گرافیکی یک ابزار قدرتمند و جامع SIEM است که در ویندوز سرور اجرا می شود.

- ManageEngine آنالایزر EventLog (آزمایش رایگان) ابزاری SIEM که پرونده های log را مدیریت ، محافظت و مین گذاری می کند. این سیستم در ویندوز ، ویندوز سرور و لینوکس نصب می شود.

- Splunk Enterprise Security این ابزار برای ویندوز و لینوکس یک رهبر جهانی است زیرا تجزیه و تحلیل شبکه را با مدیریت log به همراه یک ابزار تجزیه و تحلیل عالی ترکیب می کند.

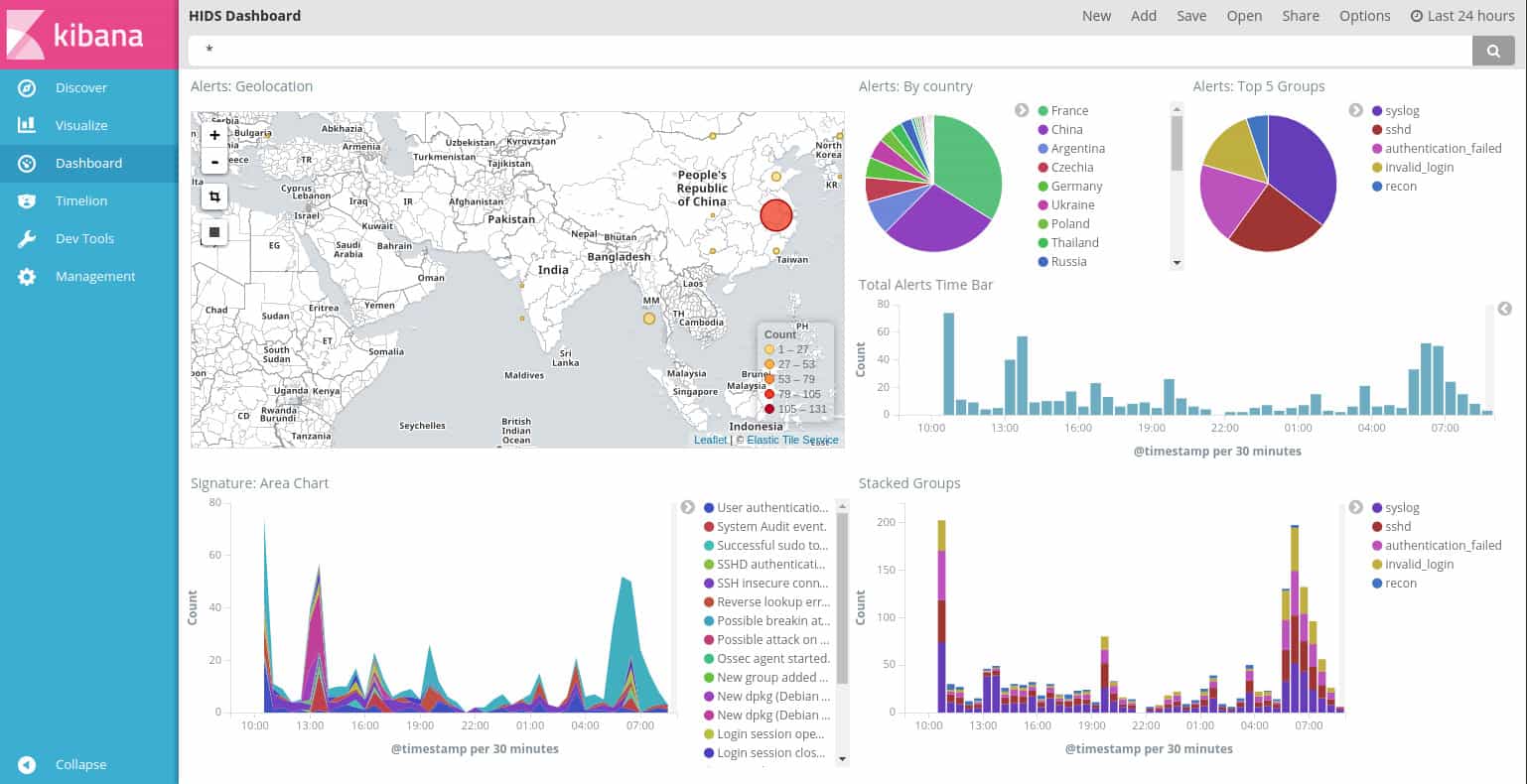

- OSSEC سیستم امنیتی منبع باز HIDS که در استفاده رایگان است و به عنوان یک سرویس مدیریت اطلاعات امنیتی عمل می کند.

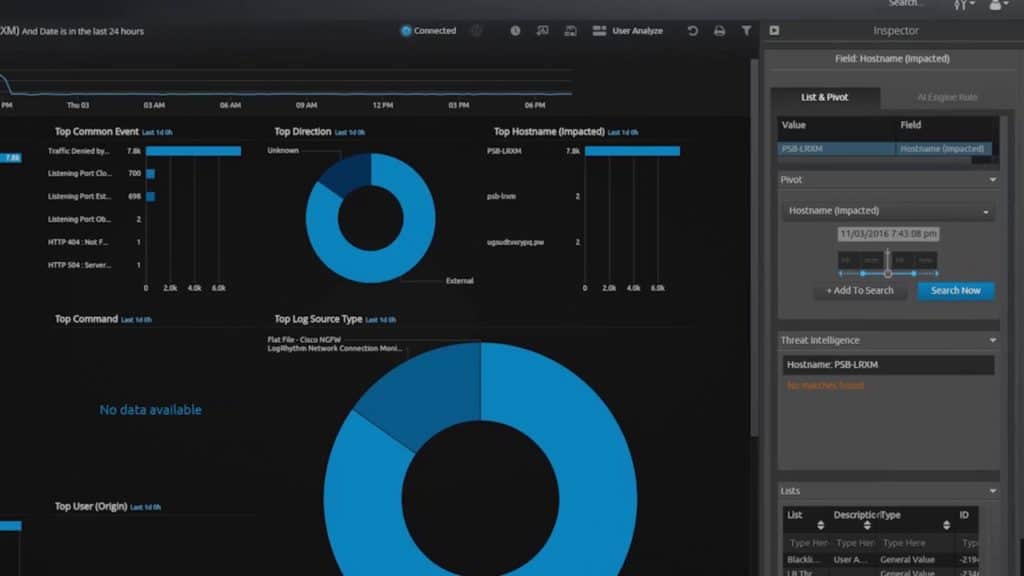

- LogRhythm Platform Intelligence Security فناوری مبتنی بر هوش مصنوعی مبتنی بر این ابزار تجزیه و تحلیل ترافیک و ورود به سیستم برای ویندوز و لینوکس است.

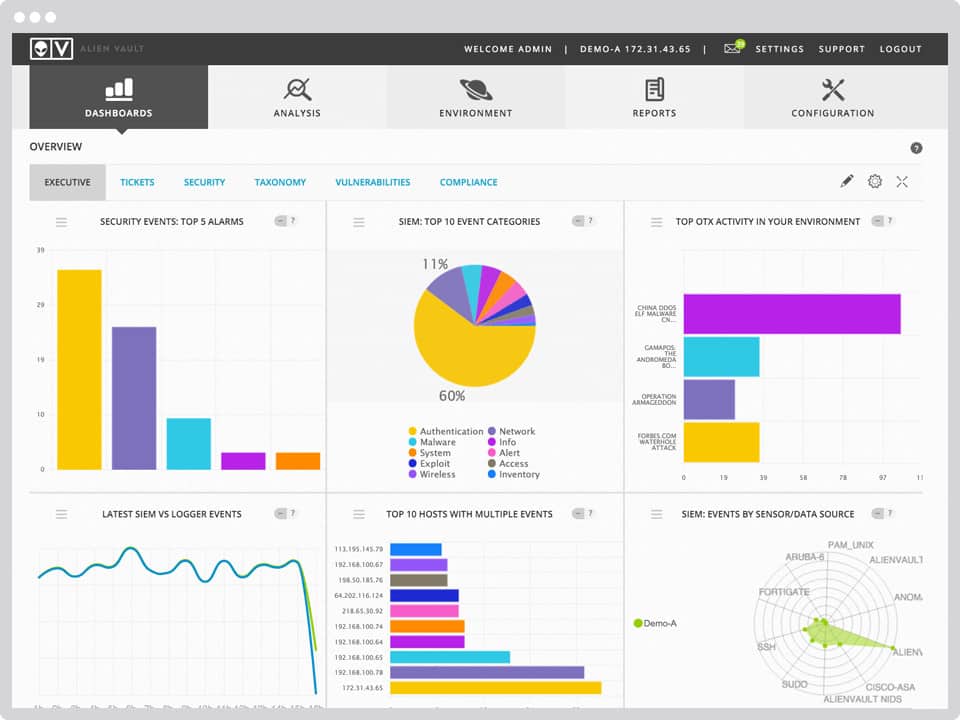

- مدیریت امنیتی یکپارچه AlienVault SIEM با ارزش عالی که بر روی سیستم عامل Mac و همچنین ویندوز اجرا می شود.

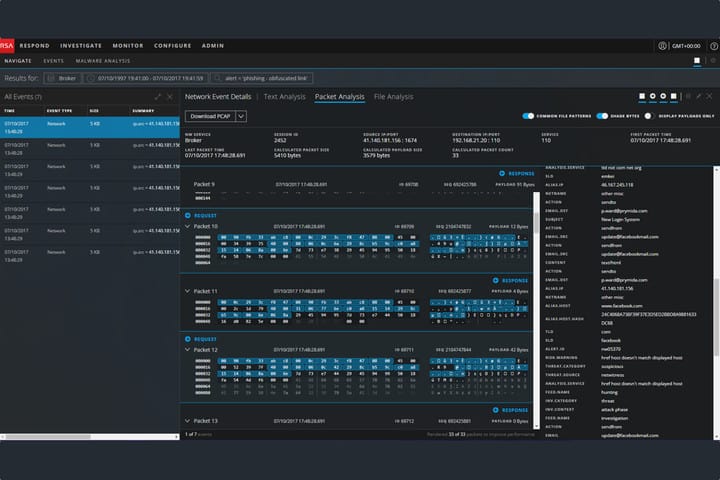

- RSA NetWitness بسیار جامع و متناسب با سازمانهای بزرگ اما کمی برای شرکتهای کوچک و متوسط بسیار زیاد است. بر روی ویندوز اجرا می شود.

- IBM QRadar ابزار SIEM پیشرو در بازار که در محیط های ویندوز اجرا می شود.

- مدیر امنیت شرکت مک آفی ابزار محبوب SIEM که از طریق سوابق Active Directory شما برای تأیید امنیت سیستم اجرا می شود. در سیستم عامل Mac و همچنین ویندوز اجرا می شود.

از آنجا که مشاغل بیشتر به صورت آنلاین فعالیت می کنند ، ترکیب ابزارهای ایمنی سایبر و شناسایی تهدیدات برای جلوگیری از خرابی ، بسیار مهم است. متأسفانه ، بسیاری از مهاجمان سایبری ناشایست در وب فعال هستند و فقط در انتظار حمله سیستم های آسیب پذیر هستند. محصولات اطلاعات امنیتی و مدیریت رویداد (SIEM) به بخش اصلی شناسایی و پرداختن به حملات سایبری تبدیل شده اند.

این اصطلاح تا حدودی چتری برای بسته های نرم افزاری امنیتی است که از سیستم های مدیریت مدیریت گرفته تا امنیت ورود به سیستم / مدیریت رویداد ، مدیریت اطلاعات امنیتی و همبستگی رویدادهای امنیتی است. بیشتر اوقات این ویژگی ها برای محافظت از 360 درجه ترکیب می شوند.

در حالی که یک سیستم SIEM خنثی نیست ، این یکی از شاخص های اصلی این است که یک سازمان از سیاست امنیت سایبری کاملاً تعریف شده برخوردار است. نه از ده مورد ، حملات سایبری هیچ سطح مشخصی از سطح آن ندارند. برای شناسایی تهدیدات ، استفاده از پرونده های ورود موثرتر است. قابلیت های برتر مدیریت ورود به سیستم SIEM ها آنها را به مرکز اصلی شفافیت شبکه تبدیل کرده است.

بیشتر برنامه های امنیتی در مقیاس خرد عمل می کنند ، تهدیدات کوچکتر را مرتفع می کنند اما تصویر بزرگتر از تهدیدات سایبری را از دست نمی دهند. یک سیستم تشخیص نفوذ (IDS) به تنهایی می تواند بیش از مانیتور بسته ها و آدرس های IP انجام دهد. به همین ترتیب ، سیاهههای مربوط به سرویس شما فقط جلسات و تغییرات پیکربندی کاربر را نشان می دهد. SIEM این سیستم ها و سایرین را مانند آن قرار می دهد تا از طریق نظارت در زمان واقعی و تجزیه و تحلیل وقایع رویداد ، یک نمای کلی از هرگونه حادثه امنیتی ارائه دهد..

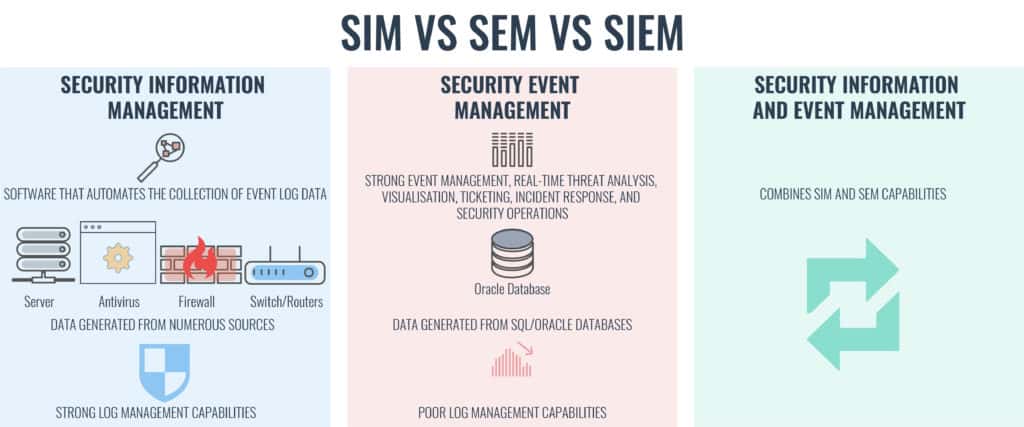

مدیریت اطلاعات امنیتی (SIM) چیست؟?

مدیریت اطلاعات امنیتی (سیم) جمع آوری ، نظارت و تجزیه و تحلیل داده های مربوط به امنیت از سیاهههای مربوط به رایانه است. همچنین به عنوان مدیریت ورود به سیستم نامیده می شود.

مدیریت رویدادهای امنیتی (SEM) چیست?

مدیریت رویدادهای امنیتی (SEM) عملی برای مدیریت رویدادهای شبکه است که شامل تجزیه و تحلیل تهدید در زمان واقعی ، تجسم و واکنش به حوادث است.

SIEM vs SIM در مقابل SEM – چه تفاوتی دارد?

SIEM ، SIM و SEM اغلب به صورت متقابل مورد استفاده قرار می گیرند ، اما تفاوت های اساسی وجود دارد.

| بررسی اجمالی | جمع آوری و تجزیه و تحلیل داده های مربوط به امنیت از سیاهههای مربوط به رایانه. | تجزیه و تحلیل تهدید در زمان واقعی ، تجسم و واکنش به حوادث. | SIEM همانطور که از نام آن پیداست ، قابلیت های SIM و SEM را با هم ترکیب می کند. |

| امکانات | استقرار آسان ، قابلیت های مدیریتی قوی. | استقرار پیچیده تر ، برتر در نظارت در زمان واقعی. | امکانات کامل دیگری برای استقرار ، عملکرد کامل. |

| ابزارهای مثال | OSSIM | NetIQ Sentinel | ورود به سیستم SolarWinds & مدیر رویداد |

قابلیت های SIEM

قابلیت های اساسی SIEM به شرح زیر است:

- مجموعه ورود

- عادی سازی – جمع آوری سیاهههای مربوط و عادی سازی آنها در قالب استاندارد)

- اعلان ها و هشدارها – اطلاع رسانی به کاربر هنگام شناسایی تهدیدهای امنیتی

- کشف حادثه امنیتی

- گردش کار پاسخ تهدید – گردش کار برای رسیدگی به حوادث امنیتی گذشته

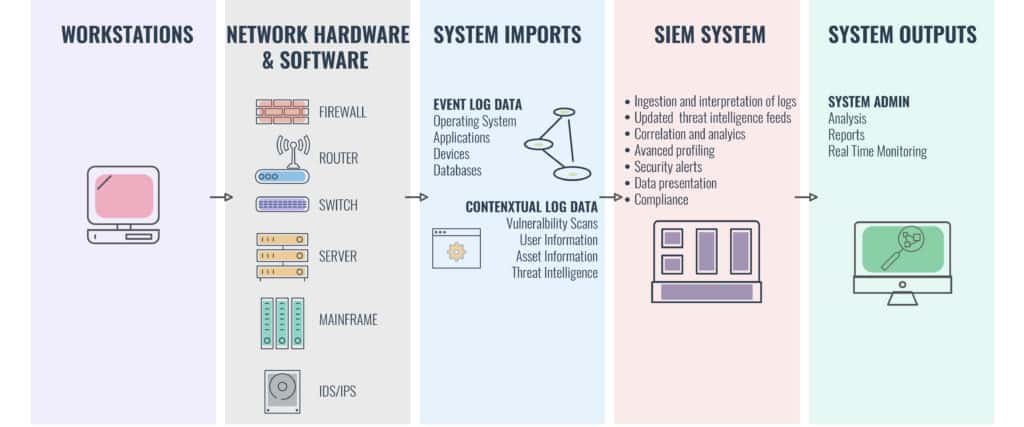

SIEM داده ها را از طریق شبکه داخلی ابزار کاربران ثبت می کند و موضوعات و حملات احتمالی را شناسایی می کند. سیستم با استفاده از یک مدل آماری برای تجزیه و تحلیل ورودی های ورود به سیستم. SIEM عوامل جمع آوری را توزیع کرده و داده های شبکه ، دستگاه ها ، سرورها و فایروال ها را به یاد می آورد.

سپس تمام این اطلاعات به یک کنسول مدیریت منتقل می شود که در آنجا می توان آنرا مورد بررسی قرار داد تا تهدیدهای نوظهور را برطرف کند. برای سیستم های پیشرفته SIEM استفاده از پاسخ های خودکار ، تجزیه و تحلیل رفتار موجودیت و ارکستراسیون امنیتی غیر معمول نیست. این تضمین می کند که آسیب پذیری های موجود بین ابزارهای امنیت سایبری توسط فناوری SIEM قابل رصد و بررسی است.

هنگامی که اطلاعات لازم به کنسول مدیریت رسید ، توسط یک تحلیلگر داده مشاهده می شود که می تواند بازخورد خود را درباره روند کلی ارائه دهد. این مهم است زیرا بازخورد به آموزش سیستم SIEM از نظر یادگیری ماشین و افزایش آشنایی آن با محیط اطراف کمک می کند.

هنگامی که سیستم نرم افزاری SIEM یک تهدید را شناسایی کرد ، سپس با دیگر سیستم های امنیتی موجود در دستگاه ارتباط برقرار می کند تا فعالیت ناخواسته را متوقف کند. ماهیت مشترک سیستم های SIEM آنها را به یک راه حل مقیاس سازمانی محبوب تبدیل می کند. با این حال ، افزایش تهدیدات سایبری گسترده باعث شده است که بسیاری از مشاغل کوچک و متوسط شایستگی یک سیستم SIEM را نیز در نظر بگیرند..

این تغییر به دلیل هزینه های اساسی پذیرش SIEM نسبتاً اخیر بوده است. نه تنها باید مبلغ قابل توجهی را برای سیستم خود پرداخت کنید. شما باید یک یا دو نفر از کارمندان را برای نظارت بر آن اختصاص دهید. در نتیجه ، سازمان های کوچکتر نسبت به تصویب SIEM کمتر اشتیاق داشته اند. اما این تغییر در حالی آغاز شده است که شرکتهای کوچک و متوسط می توانند از عهده ارائه دهندگان خدمات مدیریت شده خارج شوند.

چرا SIEM مهم است?

SIEM به یک مؤلفه اصلی امنیتی سازمانهای مدرن تبدیل شده است. دلیل اصلی این است که هر کاربر یا ردیابی داده های ورود به شبکه یک دنباله مجازی را پشت سر می گذارد. سیستم های SIEM برای استفاده از این داده های log به منظور ایجاد بینش در مورد حملات و وقایع گذشته طراحی شده اند. یک سیستم SIEM نه تنها نشان می دهد که یک حمله رخ داده است ، بلکه به شما امکان می دهد ببینید که چگونه و به چه دلیل این اتفاق افتاده است.

SIEM در سال های اخیر از اهمیت بیشتری برخوردار است و سازمان ها زیرساخت های پیچیده فناوری اطلاعات را به روز می کنند. برخلاف تصور رایج ، فایروال ها و بسته های آنتی ویروس برای محافظت از شبکه به طور کامل کافی نیست. حملات صفر روزانه حتی با وجود این اقدامات امنیتی می تواند در دفاع سیستم نفوذ کند.

SIEM با شناسایی فعالیت حمله و ارزیابی آن در برابر رفتار گذشته در شبکه ، این مشکل را برطرف می کند. یک سیستم SIEM توانایی تفکیک بین استفاده مشروع و حمله مخرب را دارد. این به افزایش محافظت در برابر حادثه سیستم و جلوگیری از آسیب رسیدن به سیستم ها و دارایی های مجازی کمک می کند.

استفاده از SIEM همچنین به شرکتها کمک می کند تا انواع مقررات مربوط به مدیریت سایبر صنعت را رعایت کنند. مدیریت ورود به سیستم روش استاندارد حسابرسی فعالیت در شبکه IT است. سیستم های SIEM بهترین راه برای برآورده کردن این الزام نظارتی و تأمین شفافیت بر روی سیاهههای مربوط به منظور ایجاد بینش و پیشرفت های واضح است..

ابزارهای ضروری SIEM

همه سیستم های SIEM یکسان ساخته نشده اند. در نتیجه هیچ راه حلی با اندازه یکسان وجود ندارد. یک راه حل SIEM که برای یک شرکت مناسب است ممکن است برای دیگری ناقص باشد. در این بخش ویژگی های اصلی مورد نیاز یک سیستم SIEM را تجزیه می کنیم.

مدیریت داده های ورود به سیستم

همانطور که در بالا ذکر شد ، مدیریت داده های ورود به سیستم جزء اصلی سیستم SIEM در مقیاس سازمانی است. یک سیستم SIEM نیاز به جمع آوری داده های ورود به سیستم از منابع مختلف دارد که هر کدام روش طبقه بندی و ضبط داده های خود را دارند. هنگامی که به دنبال یک سیستم SIEM هستید ، می خواهید آن را داشته باشید که توانایی عادی سازی داده ها را به طور مؤثر داشته باشد (اگر سیستم SIEM شما به خوبی مدیریت داده های ورود نامناسب را به خوبی انجام ندهد ، نیاز به یک برنامه شخص ثالث دارید).

پس از عادی سازی داده ها ، آن ها در مقایسه با داده های ثبت شده قبلی مقایسه و اندازه گیری می شوند. سپس سیستم SIEM می تواند الگوهای رفتاری مخرب را تشخیص دهد و اعلان هایی را برای هشدار دادن به کاربر نسبت به اقدام در این زمینه بالا ببرد. سپس این داده توسط یک تحلیلگر جستجو می شود که می تواند معیارهای جدیدی را برای هشدارهای آینده تعریف کند. این به توسعه دفاعی سیستم در برابر تهدیدهای جدید کمک می کند.

گزارش سازگاری

از نظر راحتی و الزامات نظارتی ، داشتن SIEM با ویژگی های گزارش گسترده انطباق بسیار مهم است. به طور کلی ، بیشتر سیستم های SIEM دارای نوعی سیستم تولید گزارش پردازنده هستند که به شما کمک می کند الزامات انطباق خود را رعایت کنید.

تأثیر اصلی استانداردهای مورد نیاز برای انطباق ، تأثیر عمده ای بر روی سیستم SIEM است که شما نصب می کنید. اگر استانداردهای امنیتی شما توسط قراردادهای مشتری دیکته شده باشد ، شما نباید روی کدام سیستم SIEM انتخاب کنید – اگر استاندارد استاندارد مورد نیاز را پشتیبانی نمی کند ، آنچنان که قبلاً استفاده می کنید ، نخواهد بود. ممکن است شما نیاز به نشان دادن انطباق با PCI DSS ، FISMA ، FERPA ، HIPAA ، SOX ، ISO ، NCUA ، GLBA ، NERC CIP ، GPG13 ، DISA STIG یا یکی از بسیاری از استانداردهای صنعت دیگر داشته باشید..

هوش تهدید

در صورت بروز نقض یا حمله ، می توانید گزارشی تهیه کنید که جزئیات این اتفاق را به طور گسترده نشان می دهد. سپس می توانید از این داده ها برای تصفیه فرآیندهای داخلی و ایجاد تنظیماتی در زیرساخت های شبکه خود استفاده کنید تا اطمینان حاصل کنید که دیگر این اتفاق نمی افتد. با استفاده از فن آوری SIEM ، زیرساخت های شبکه شما در حال تحول برای رفع تهدیدات جدید است.

شرایط تنظیم دقیق هشدار

داشتن توانایی تعیین معیارهای هشدارهای امنیتی بعدی برای حفظ یک سیستم مؤثر SIEM از طریق اطلاعات تهدید ضروری است. پالایش هشدارها اصلی ترین روش برای به روزرسانی سیستم SIEM در برابر تهدیدات جدید است. حملات سایبری مبتکرانه هر روز ظهور می شود ، بنابراین استفاده از سیستمی که برای افزودن هشدارهای امنیتی جدید طراحی شده است ، شما را از عقب ماندن بازمی دارد.

همچنین می خواهید مطمئن شوید که یک بستر نرم افزاری SIEM را پیدا کرده اید که می تواند تعداد هشدارهای امنیتی دریافتی را محدود کند. اگر از هشدارها غافل شوید ، تیم شما نمی تواند به موقع نگرانی های امنیتی را مرتفع کند. بدون اینکه هشدارهای تنظیم را تنظیم کنید ، شما باید در حال جرقه زدن در میان انبوه رویدادها از فایروالها به سیاهههای مربوط به نفوذ باشید..

داشبورد

اگر یک داشبورد ضعیف در پشت خود داشته باشید ، یک سیستم گسترده SIEM خوب نیست. داشتن داشبورد با یک رابط کاربری ساده ، شناسایی تهدیدات را آسانتر می کند. در عمل ، شما به دنبال داشبورد با تجسم هستید. بلافاصله این به تحلیلگر شما امکان می دهد هرگونه ناهنجاری روی صفحه را نشان دهد ، تشخیص دهد. در حالت ایده آل ، شما می خواهید یک سیستم SIEM داشته باشید که می تواند پیکربندی شود تا داده های رویداد خاص را نشان دهد.

بهترین ابزار SIEM

هنگامی که خرید راه حل SIEM به میان می آید ، بازار گزینه های فراوانی دارد. از میان شرکتهای بزرگتری مانند IBM ، Intel و HE ، گرفته تا SolarWinds و Manage Engine ، تقریباً برای هر اندازه و سبک شرکت راه حلی وجود دارد. حتی گزینه های منبع آزاد نیز وجود دارد ، اگرچه پروژه های منبع باز معمولاً بودجه توسعه بسیار کمی دارند ، به این معنی که این گزینه ها احتمالاً بهترین نیستند.

قبل از انتخاب یک ابزار SIEM ، ارزیابی اهداف شما مهم است. به عنوان مثال ، اگر به دنبال یک ابزار SIEM برای برآورده کردن الزامات نظارتی هستید ، تهیه گزارش یکی از مهمترین اولویت های شما خواهد بود.

از طرف دیگر ، اگر می خواهید از سیستم SIEM برای محافظت در برابر حملات نوظهور محافظت کنید ، به یک دستگاه عادی با عملکرد بالا و امکانات اطلاع رسانی گسترده تعریف شده توسط کاربر نیاز دارید. در زیر به برخی از بهترین ابزارهای SIEM در بازار می پردازیم.

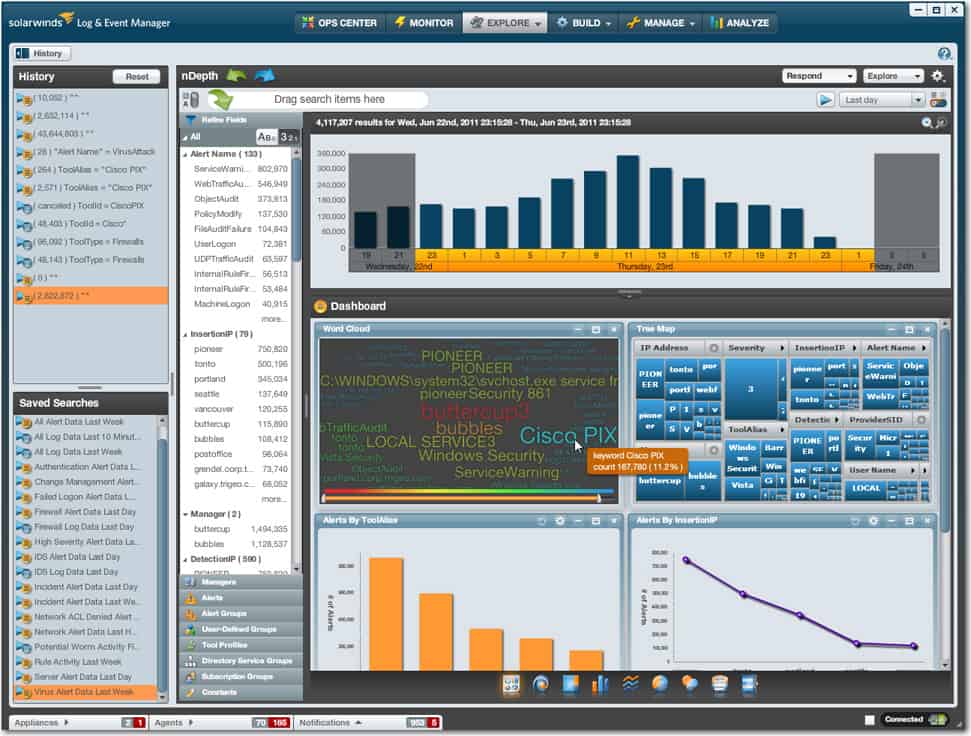

1. مدیر رویداد امنیتی SolarWinds (دادگاه رایگان)

سیستم عامل: پنجره ها

از نظر ابزار ورودی SIEM در سطح ورودی, SolarWinds مدیر رویداد امنیتی (SEM) یکی از رقابتی ترین پیشنهادات موجود در بازار است. SEM تمام ویژگی های اصلی مورد نظر شما را از یک سیستم SIEM با ویژگی های مدیریت گزارش گسترده و گزارش های مختلف ارائه می دهد. پاسخ دقیق حادثه در زمان واقعی SolarWinds آن را به ابزاری عالی برای کسانی که به دنبال سوءاستفاده از وقایع رویداد Windows هستند ، می دهد تا بطور فعال زیرساخت های شبکه خود را در برابر تهدیدات آینده مدیریت کنند.

یکی از بهترین موارد در مورد SEM ، طراحی داشبورد دقیق و بصری آن است. سادگی ابزارهای تجسم ، تشخیص هرگونه ناهنجاری را برای کاربر آسان می کند. به عنوان یک جایزه خوش آمدید ، این شرکت پشتیبانی 24/7 را ارائه می دهد ، بنابراین در صورت بروز خطا می توانید با آنها برای مشاوره تماس بگیرید.

انتخاب سردبیر

یکی از رقابتی ترین ابزار SIEM در بازار با طیف گسترده ای از ویژگی های مدیریت log. پاسخ حادثه ای در زمان واقعی ، مدیریت زیرساخت های خود را آسان می کند و داشبورد دقیق و بصری این کار را به یکی از ساده ترین کاربردها در بازار تبدیل می کند. با پشتیبانی 24/7 ، این یک انتخاب روشن برای SIEM است.

دانلود: 30 روز آزمایشی کاملاً کاربردی در SolarWinds.com

سایت رسمی: https://www.solarwinds.com/securance-event-manager/

سیستم عامل: پنجره ها

2. ManageEngine EventLog آنالایزر (آزمایش رایگان)

سیستم عامل: ویندوز و لینوکس

ManageEngine EventLog Analyzer است یک ابزار SIEM زیرا بر روی مدیریت سیاهههای مربوط و جمع آوری اطلاعات امنیتی و عملکردی از آنها تمرکز دارد.

این ابزار قادر به جمع آوری پیام های ورود به سیستم و رویدادهای Windows Event است. سپس این پیامها را در پرونده ها سازماندهی می کند, چرخش به پرونده های جدید در صورت مناسب و ذخیره آن پرونده ها در دایرکتوری هایی با نام معنی دار برای دسترسی آسان. سپس EventLog Analyzer از آن پرونده ها در برابر دستکاری محافظت می کند.

سیستم ManageEngine چیزی بیش از یک سرور log نیست. این دارد توابع تحلیلی که شما را از دسترسی غیرمجاز به منابع شرکت آگاه می کند. این ابزار همچنین عملکرد برنامه ها و خدمات اصلی مانند سرورهای وب ، پایگاه داده ها ، سرورهای DHCP و صف های چاپ را ارزیابی خواهد کرد..

ماژول های حسابرسی و گزارشگر آنالایزر EventLog برای نشان دادن انطباق با استانداردهای حفاظت از داده ها بسیار مفید هستند. موتور گزارش دهی شامل فرمت هایی برای رعایت آنها است PCI DSS, FISMA, GLBA, SOX, HIPAA, و ISO 27001.

ManageEngine سه نسخه از EventLog Analyzer تولید کرده است ، از جمله نسخه رایگان ، که گزارش ها را از حداکثر پنج منبع جمع آوری می کند. ManageEngine یک آزمایش 30 روزه رایگان از نسخه Premium را ارائه می دهد. نسخه مبتنی بر شبکه ، به نام توزیع توزیع شده نیز برای یک آزمایش 30 روزه رایگان در دسترس است.

ManageEngine EventLog AnalyzerDownload آزمایشی 30 روزه رایگان

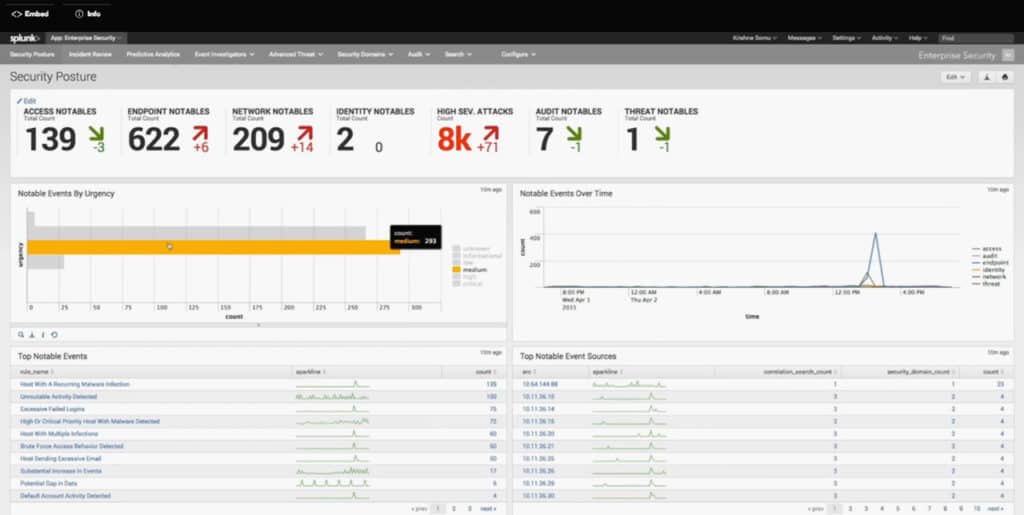

3. Splunk Enterprise Security

سیستم عامل: ویندوز و لینوکس

چلپ چلوپ یکی از محبوب ترین راه حل های مدیریت SIEM در جهان است. آنچه آن را از رقابت جدا می کند این است که آنالیز را در قلب SIEM خود گنجانده است. داده های شبکه و دستگاه را می توان بطور همزمان در سیستم رصد کرد زیرا سیستم برای آسیب پذیری های احتمالی پیمایش می کند. عملکرد قابل توجه Enterprise Security هشدارهایی را نشان می دهد که توسط کاربر می تواند تصفیه شود.

از لحاظ پاسخگویی به تهدیدات امنیتی ، رابط کاربری بسیار ساده است. هنگام انجام بررسی حادثه ، کاربر می تواند قبل از کلیک کردن روی یادداشت های عمیق در مورد رویداد گذشته ، با یک مرور اولیه شروع کند. به همین ترتیب ، Asset Investigator کارهای خوبی را برای پرچم گذاری اقدامات مخرب و جلوگیری از آسیب های آینده انجام می دهد. برای سهمیه بندی باید با فروشنده تماس بگیرید ، بنابراین مشخص است که این پلتفرمی است که با توجه به سازمانهای بزرگتر طراحی شده است.

4. OSSEC

سیستم عامل: ویندوز ، لینوکس ، یونیکس و مک

OSSEC سیستم پیشگیری از نفوذ مبتنی بر میزبان (HIDS) است. نه تنها OSSEC HID بسیار خوب است ، بلکه استفاده رایگان است. روش های HID با خدمات انجام شده توسط سیستم های SIM قابل تعویض هستند ، بنابراین OSSEC نیز در تعریف یک ابزار SIEM متناسب است.

این نرم افزار بر روی اطلاعات موجود در پرونده های log تمرکز دارد تا به دنبال شواهدی از نفوذ باشد. علاوه بر خواندن از طریق پرونده های log ، این نرم افزار نظارت بر بررسی فایل ها را برای تشخیص دستکاری مشاهده می کند. هکرها می دانند که پرونده های log می توانند حضور خود را در یک سیستم نمایان کنند و فعالیتهای آنها را ردیابی کنند ، بنابراین بسیاری از بدافزارهای نفوذی پیشرفته ، پرونده های ورود به سیستم را تغییر داده و آن شواهد را حذف می کنند..

به عنوان یک نرم افزار رایگان ، هیچ دلیلی وجود ندارد که نصب شود OSSEC در بسیاری از مناطق در شبکه. این ابزار فقط پرونده های پرونده ساکن را در میزبان خود بررسی می کند. برنامه نویسان این نرم افزار می دانند که سیستم عامل های مختلف دارای سیستم های مختلف ورود به سیستم هستند. بنابراین ، OSSEC گزارش های رویدادها و تلاشهای دسترسی به رجیستری را در پرونده های ویندوز و Syslog بررسی خواهد کرد و دسترسی به ریشه را در دستگاه های لینوکس ، یونیکس و Mac OS بررسی می کند. عملکردهای بالاتر در نرم افزار این امکان را به وجود می آورد تا از طریق شبکه ارتباط برقرار کند و سوابق ورود به سیستم شناسایی شده در یک مکان را به یک فروشگاه اینترنتی سیم کارت مرکزی ادغام کند..

اگرچه OSSEC استفاده رایگان دارد ، اما متعلق به یک عملیات تجاری – Trend Micro است. قسمت جلویی سیستم به عنوان یک برنامه جداگانه قابل بارگیری است و خیلی خوب نیست. بیشتر کاربران OSSEC داده های خود را از طریق Graylog یا Kibana به عنوان یک قسمت جلویی و به عنوان یک موتور آنالیز تغذیه می کنند.

رفتار OSSEC توسط “خط مشی” که امضاهای فعالیت برای جستجو در پرونده های log هستند دیکته می شود. این خط مشی ها به صورت رایگان از انجمن انجمن کاربر در دسترس هستند. مشاغلی که ترجیح می دهند فقط از نرم افزار کاملاً پشتیبانی شده استفاده کنند ، می توانند در یک بسته پشتیبانی از Trend Micro مشترک شوند.

5- بستر اطلاعاتی امنیت LogRhythm

سیستم عامل: ویندوز و لینوکس

LogRhythm مدت هاست که خود را به عنوان پیشگام در بخش راه حل SIEM مستقر کرده اند. از تجزیه و تحلیل رفتاری گرفته تا همبستگی ورود به سیستم و هوش مصنوعی ، این بستر همه چیز را دارد. این سیستم با طیف گسترده ای از دستگاه ها و انواع ورود سازگار است. از نظر پیکربندی تنظیمات خود ، بیشتر فعالیت ها از طریق مدیر استقرار انجام می شود. به عنوان مثال ، می توانید از Windows Host Wizard برای ریشه کن کردن سیاهههای مربوط به Windows استفاده کنید.

این باعث می شود باریک تر کردن آنچه در شبکه شما اتفاق می افتد بسیار ساده تر شود. در ابتدا ، رابط کاربری دارای یک منحنی یادگیری است ، اما کتابچه راهنمای دستورالعمل گسترده کمک می کند. شکر و تخم مرغ روی کیک به این صورت است که دفترچه راهنما در واقع لینکهای مختلفی را برای کمک به شما در سفر فراهم می کند. برچسب قیمت این پلتفرم برای سازمانهای متوسط که به دنبال اجرای اقدامات امنیتی جدید هستند ، گزینه مناسبی است.

6. مدیریت امنیت یکپارچه AlienVault

سیستم عامل: ویندوز و مک

به عنوان یکی از راه حل های SIEM با رقابتی تر در این لیست, AlienVault یک پیشنهاد بسیار جذاب است در هسته آن ، این یک محصول سنتی SIEM است که دارای قابلیت نفوذ درونی ، نظارت بر رفتار و ارزیابی آسیب پذیری است. AlienVault آنالیز پردازنده شما را برای یک سکوی از این مقیاس انتظار دارد.

یکی از جنبه های منحصر به فرد سیستم عامل AlienVault ، Open Threat Exchange (OTX) است. OTX یک پورتال وب است که به کاربران امکان می دهد “شاخص های سازش” (IOC) را بارگذاری کنند تا به سایر کاربران در تهدیدهای پرچم گذاری کمک کند. این یک منبع عالی از نظر دانش عمومی و تهدیدات است. قیمت پایین این سیستم SIEM باعث می شود تا برای مشاغل متوسط و کوچک که به دنبال بالا بردن زیرساخت های امنیتی خود هستند ، ایده آل باشد.

7. RSA NetWitness

سیستم عامل: Red Hat Enterprise Linux

RSA NetWitness یکی از گزینه های SIEM میان جاده ای است که در بازار موجود است. اگر به دنبال یک راه حل کامل تجزیه و تحلیل شبکه هستید ، بیشتر از RSA Netwitness جستجو نکنید. برای سازمانهای بزرگتر ، این یکی از وسیع ترین ابزارهای موجود در بازار است. با این حال ، اگر به دنبال محصولی هستید که استفاده از آن آسان باشد ، ممکن است بخواهید در جای دیگری جستجو کنید.

متأسفانه ، راه اندازی اولیه در مقایسه با سایر محصولات موجود در این لیست بسیار زمان بر است. گفته می شود ، مستندات جامع کاربر در طی مراحل تنظیم به شما کمک می کند. راهنماهای نصب به همه چیز كمك نمی كنند بلكه اطلاعات كافی را برای جمع آوری قطعات به شما ارائه می دهند.

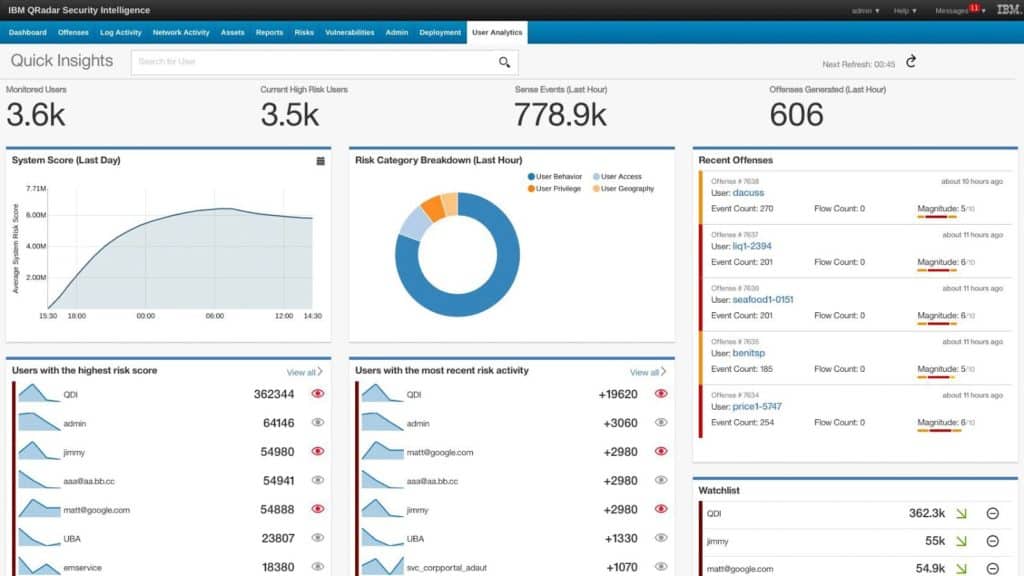

8. IBM Qadad

سیستم عامل: Red Hat Enteprise Linux

طی چند سال گذشته ، پاسخ IBM به SIEM خود را به عنوان یکی از بهترین محصولات موجود در بازار معرفی کرده است. این پلتفرم مجموعه ای از مدیریت ورود به سیستم ، تجزیه و تحلیل ، جمع آوری داده ها و ویژگی های تشخیص نفوذ را برای کمک به حفظ و اجرای زیرساخت های شبکه شما ارائه می دهد. تمام مدیریت ورود به سیستم از طریق یک ابزار انجام می شود: مدیر ورود QRadar. QRadar یک راه حل تقریباً کامل است.

این سیستم دارای تجزیه و تحلیل مدل سازی ریسک است که می تواند حملات احتمالی را شبیه سازی کند. این می تواند برای نظارت بر انواع محیط های فیزیکی و مجازی در شبکه شما استفاده شود. IBM QRadar یکی از کامل ترین پیشنهادات در این لیست است و اگر به دنبال یک راه حل همه کاره SIEM هستید ، یک انتخاب عالی است. عملکرد متنوع این سیستم استاندارد صنعتی SIEM ، آن را به عنوان استاندارد صنعت برای بسیاری از سازمانهای بزرگ تبدیل کرده است.

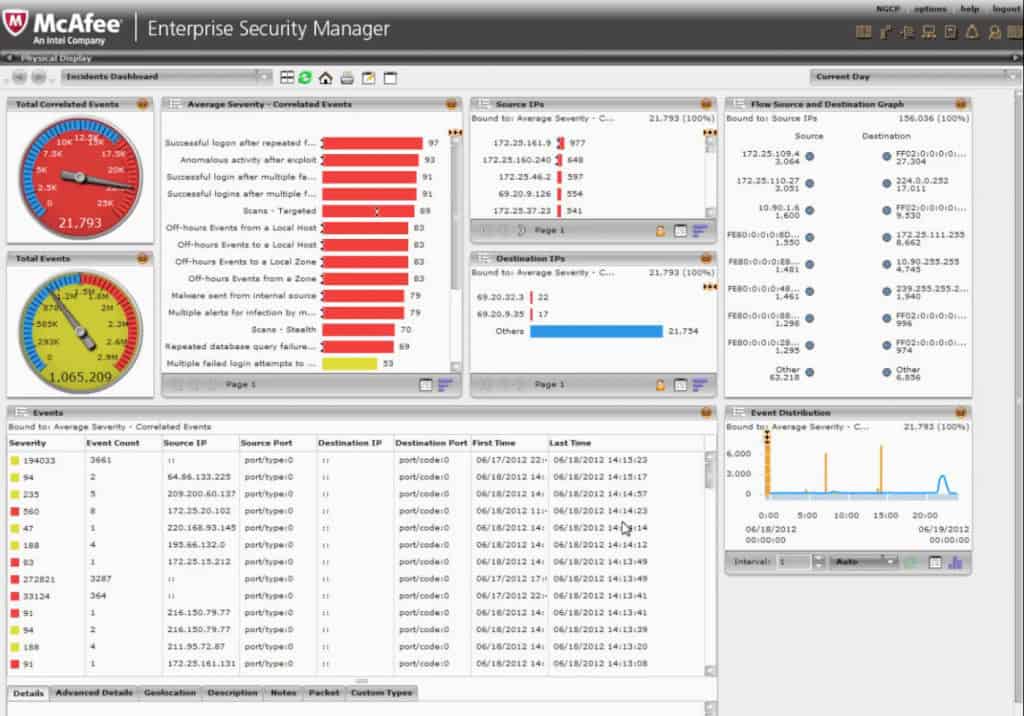

9. مدیر امنیت شرکت مک آفی

سیستم عامل: ویندوز و مک

مدیر امنیت شرکت مک آفی از نظر تحلیلی به عنوان یکی از بهترین سیستم عامل های SIEM در نظر گرفته شده است. کاربر می تواند انواع سیاهههای مربوط را در طیف گسترده ای از دستگاه ها از طریق سیستم Active Directory جمع آوری کند. از نظر عادی سازی ، موتور همبستگی مک آفی منابع داده های نامتناسب را با سهولت جمع می کند. این امر تشخیص زمان وقوع یک رویداد امنیتی را بسیار ساده تر می کند.

از لحاظ پشتیبانی ، کاربران به هر دو پشتیبانی فنی McAfee Enterprise و پشتیبانی فنی Business McAfee دسترسی دارند. کاربر می تواند در صورت انتخاب ، دو بار در سال از سایت خود توسط یک مدیر حساب پشتیبانی بازدید کند. پلت فرم مک آفی برای شرکتهای متوسط است که به دنبال یک راه حل کامل مدیریت رویدادهای امنیتی هستند.

پیاده سازی SIEM

مهم نیست که چه ابزاری SIEM را برای ادغام در مشاغل خود انتخاب کنید ، مهم است که راه حل SIEM را به آرامی اتخاذ کنید. هیچ روش سریع برای اجرای سیستم SIEM وجود ندارد. بهترین روش برای ادغام یک پلت فرم SIEM در محیط فناوری اطلاعات ، استفاده از آن به تدریج است. این به معنای اتخاذ هرگونه راه حل به صورت قطعه است. شما باید هدف داشته باشید که هم عملکرد نظارت و هم در آنالیز ورود به سیستم داشته باشید.

انجام این کار به شما امکان می دهد تا از محیط IT خود بهره مند شوید و روند تصویب را به خوبی تنظیم کنید. پیاده سازی یک سیستم SIEM به تدریج به شما کمک می کند تشخیص دهید که آیا خود را در معرض حملات مخرب قرار داده اید یا خیر. مهمترین چیز این است که اطمینان حاصل کنید که هنگام استفاده از یک سیستم SIEM ، دیدگاه روشنی از اهدافی که قصد تحقق آنها را دارید ، دارید.

در طول این راهنما ، انواع مختلفی از ارائه دهندگان SIEM مختلف را ارائه می دهید که محصولات نهایی بسیار متفاوتی را ارائه می دهند. اگر می خواهید سرویس مناسبی را برای شما پیدا کنید ، وقت بگذارید تا گزینه های موجود را تحقیق کنید و یک مورد را پیدا کنید که مطابق با اهداف سازمانی شما باشد. در مراحل اولیه ، شما می خواهید برای سناریوی بدترین حالت آماده شوید.

آماده شدن برای بدترین سناریو بدان معنی است که شما مجهز به حتی شدیدترین حملات هستید. درنهایت ، بهتر است در برابر حملات سایبری بیش از حد محافظت شود تا اینکه تحت حمایت قرار نگیرید. پس از انتخاب ابزاری که می خواهید استفاده کنید ، متعهد شوید که آن را به روز کنید. یک سیستم SIEM فقط به اندازه به روزرسانی های آن خوب است. اگر نتوانید گزارش های خود را به روز کرده و اعلان های خود را تصحیح کنید ، در هنگام حمله تهدیدهای نوظهور ، آماده نیستید.

نیتی (SEM) چیست؟ مدیریت رویدادهای امنیتی (SEM) به معنای جمع آوری ، نظارت و تجزیه و تحلیل رویدادهای امنیتی است که در سیستم های رایانه ای رخ می دهد. SEM به عنوان یکی از اجزای SIEM استفاده می شود و به تشخیص و پاسخ به حملات سایبری کمک می کند. SIEM vs SIM در مقابل SEM – چه تفاوتی دارد؟ SIEM ، SIM و SEM هر سه به مدیریت امنیت اطلاعات مربوط می شوند ، اما هر کدام دارای ویژگی ها و قابلیت های خاص خود هستند. SIEM ترکیبی از SIM و SEM است و به تشخیص و پاسخ به حملات سایبری کمک می کند. SIM فقط به جمع آوری و تجزیه و تحلیل داده های امنیتی می پردازد ، در حالی که SEM فقط به جمع آوری و تجزیه و تحلیل رویدادهای امنیتی می پردازد. قابلیت های SIEM شامل تجزیه و تحلیل زمان واقعی هشدارهای امنیتی ، مدیریت داده های ورود به سیستم ، گزارش سازگاری و هوش تهدید است. چرا SIEM مهم است؟ SIEM برای شناسایی و پاسخ به حملات سایبری بسیار مهم است. با توجه به اینکه بسیاری از مهاجمان سایبری در وب فعال هستند ، ترکیب ابزارهای ایمنی سایبر و شناسایی تهدیدات برای جلوگیری از خرابی بسیار مهم است. ابزارهای ضروری SIEM شامل مدیریت داده های ورود به سیستم و گزارش سازگاری است. هوش تهدید شامل شرایط تنظیم دقیق هشدار و داشبورد است. بهترین ابزارهای SIEM شامل مدیر رویداد امنیتی SolarWinds ، ManageEngine EventLog Analyzer ، Splunk Enterprise Security ، OSSEC ، LogRhythm Platform Intelligence Security ، مدیریت امنیت یکپارچه AlienVault ، RSA NetWitness ، IBM QRadar و مدیر امنیت شرکت مک آفی هستند. پیاده سازی SIEM برای شناسایی و پاسخ به حملات سایبری ، پیاده سازی SIEM بسیار مهم است. این ابزارها به مرکز اصلی شفافیت شبکه تبدیل می شوند و به تشخیص و پاسخ به حملات سایبری کمک می کنند.