ข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM) คืออะไร?

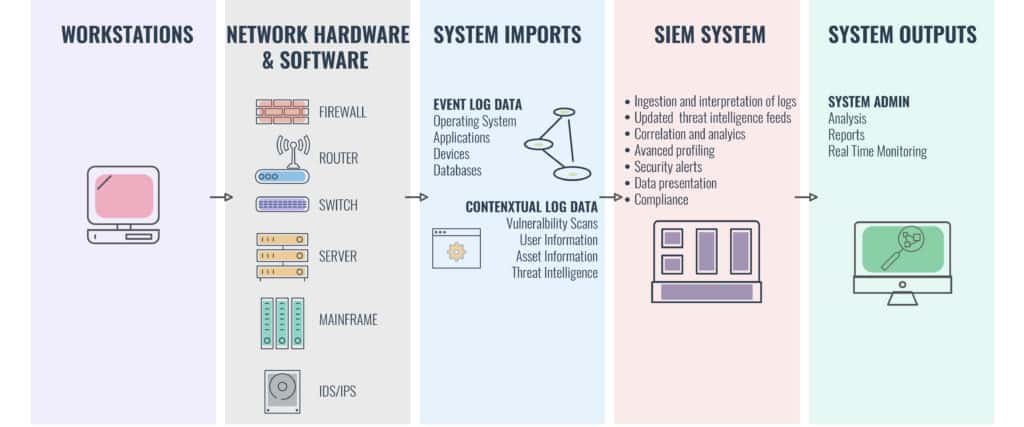

SIEM ย่อมาจากข้อมูลความปลอดภัยและการจัดการเหตุการณ์ ผลิตภัณฑ์ SIEM ให้การวิเคราะห์ตามเวลาจริงของการแจ้งเตือนความปลอดภัยที่สร้างโดยแอปพลิเคชันและฮาร์ดแวร์เครือข่าย.

เราครอบคลุมแต่ละผลิตภัณฑ์โดยละเอียดด้านล่าง แต่ในกรณีที่คุณมีเวลาไม่นานนี่เป็นบทสรุปของรายการเครื่องมือ SIEM ที่ดีที่สุดของเรา:

- ผู้จัดการเหตุการณ์ความปลอดภัยของ SolarWinds (ทดลองใช้ฟรี) อินเทอร์เฟซที่ดูดีพร้อมการแสดงข้อมูลกราฟิกจำนวนมากเป็นเครื่องมือ SIEM ที่มีประสิทธิภาพและครอบคลุมซึ่งทำงานบน Windows Server.

- ManageEngine EventLog Analyzer (ทดลองใช้ฟรี) เครื่องมือ SIEM ที่จัดการปกป้องและเหมืองไฟล์บันทึก ระบบนี้ติดตั้งบน Windows, Windows Server และ Linux.

- Splunk Enterprise Security เครื่องมือนี้สำหรับ Windows และ Linux เป็นผู้นำระดับโลกเพราะมันรวมการวิเคราะห์เครือข่ายกับการจัดการบันทึกเข้ากับเครื่องมือวิเคราะห์ที่ยอดเยี่ยม.

- OSSEC ระบบความปลอดภัย HIDS แบบโอเพ่นซอร์สที่ใช้งานได้ฟรีและทำหน้าที่เป็นบริการจัดการข้อมูลความปลอดภัย.

- LogRhythm Security Intelligence Platform เทคโนโลยีที่ทันสมัยบนพื้นฐานของ AI ช่วยหนุนทราฟฟิกและเครื่องมือวิเคราะห์บันทึกข้อมูลสำหรับ Windows และ Linux.

- AlienVault Unified การจัดการความปลอดภัย คุ้มค่า SIEM ที่ทำงานบน Mac OS เช่นเดียวกับ Windows.

- RSA NetWitness ครอบคลุมและปรับแต่งให้เข้ากับองค์กรขนาดใหญ่ แต่มีขนาดเล็กเกินไปสำหรับองค์กรขนาดเล็กและขนาดกลาง ทำงานบน Windows.

- IBM QRadar เครื่องมือ SIEM ที่เป็นผู้นำตลาดที่ทำงานบนสภาพแวดล้อม Windows.

- McAfee Enterprise Security Manager เครื่องมือ SIEM ที่ได้รับความนิยมซึ่งทำงานผ่านเรกคอร์ด Active Directory ของคุณเพื่อยืนยันความปลอดภัยของระบบ ทำงานบน Mac OS เช่นเดียวกับ Windows.

เมื่อธุรกิจจำนวนมากดำเนินงานออนไลน์สิ่งสำคัญคือการเพิ่มเครื่องมือรักษาความปลอดภัยบนโลกไซเบอร์และการตรวจจับภัยคุกคามเพื่อป้องกันการหยุดทำงาน น่าเสียดายที่ผู้โจมตีทางไซเบอร์ที่ไร้ยางอายจำนวนมากกำลังใช้งานบนเว็บเพียงรอการโจมตีระบบที่มีช่องโหว่ ผลิตภัณฑ์ด้านความปลอดภัยและการจัดการเหตุการณ์ (SIEM) ได้กลายเป็นส่วนสำคัญของการระบุและจัดการกับการโจมตีทางไซเบอร์.

คำนี้ค่อนข้างคล้ายกับแพ็คเกจซอฟต์แวร์ความปลอดภัยตั้งแต่ Log Management Systems ไปจนถึง Security Log / Event Management, Security Information Management และ Security Event correlation คุณสมบัติเหล่านี้รวมกันเพื่อการป้องกันแบบ 360 องศาบ่อยกว่าไม่.

ในขณะที่ระบบ SIEM นั้นไม่สามารถป้องกันได้ แต่ก็เป็นหนึ่งในตัวบ่งชี้สำคัญที่องค์กรมีนโยบายความปลอดภัยทางไซเบอร์ที่กำหนดไว้อย่างชัดเจน เก้าสิบครั้งจากการโจมตีทางไซเบอร์ไม่มีการบอกชัดเจนในระดับพื้นผิว ในการตรวจจับภัยคุกคามจะมีประสิทธิภาพมากกว่าในการใช้ไฟล์บันทึก ความสามารถในการจัดการบันทึกที่เหนือกว่าของ SIEM ทำให้พวกเขาเป็นศูนย์กลางของความโปร่งใสของเครือข่าย.

โปรแกรมความปลอดภัยส่วนใหญ่ทำงานในระดับจุลภาคจัดการกับภัยคุกคามที่มีขนาดเล็กลง แต่ไม่มีภาพใหญ่ของการคุกคามทางไซเบอร์ ระบบตรวจจับการบุกรุก (IDS) เพียงอย่างเดียวไม่สามารถทำได้มากกว่าแพ็กเก็ตมอนิเตอร์และที่อยู่ IP บันทึกบริการของคุณจะแสดงเฉพาะเซสชันผู้ใช้และการเปลี่ยนแปลงการกำหนดค่าเท่านั้น SIEM นำระบบเหล่านี้และอื่น ๆ มารวมกันเพื่อให้ภาพรวมที่สมบูรณ์ของเหตุการณ์ความปลอดภัยใด ๆ ผ่านการตรวจสอบตามเวลาจริงและการวิเคราะห์บันทึกเหตุการณ์.

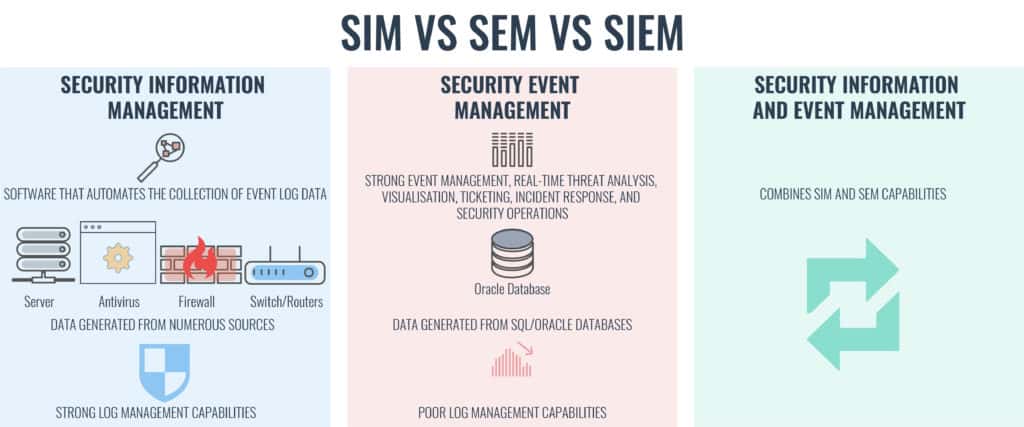

การจัดการข้อมูลความปลอดภัย (SIM) คืออะไร?

การจัดการข้อมูลความปลอดภัย (SIM) คือการรวบรวมตรวจสอบและวิเคราะห์ข้อมูลที่เกี่ยวข้องกับความปลอดภัยจากบันทึกของคอมพิวเตอร์ เรียกอีกอย่างว่าการจัดการบันทึก.

Security Event Management (SEM) คืออะไร?

Security event Management (SEM) เป็นแนวปฏิบัติของการจัดการเหตุการณ์เครือข่ายรวมถึงการวิเคราะห์ภัยคุกคามแบบเรียลไทม์การสร้างภาพและการตอบสนองเหตุการณ์.

SIEM กับ SIM กับ SEM – ความแตกต่างคืออะไร?

SIEM, SIM และ SEM มักจะใช้แทนกันได้ แต่มีความแตกต่างที่สำคัญบางอย่าง.

| ภาพรวม | การรวบรวมและวิเคราะห์ข้อมูลที่เกี่ยวข้องกับความปลอดภัยจากบันทึกของคอมพิวเตอร์. | การวิเคราะห์ภัยคุกคามแบบเรียลไทม์การสร้างภาพและการตอบสนองเหตุการณ์. | SIEM ตามชื่อแนะนำรวมความสามารถของ SIM และ SEM. |

| คุณสมบัติ | ง่ายต่อการปรับใช้ความสามารถในการจัดการบันทึกที่แข็งแกร่ง. | มีความซับซ้อนมากขึ้นในการปรับใช้การตรวจสอบแบบเรียลไทม์. | ซับซ้อนมากขึ้นในการปรับใช้ฟังก์ชันการทำงานที่สมบูรณ์. |

| เครื่องมือตัวอย่าง | OSSIM | NetIQ Sentinel | บันทึก SolarWinds & ผู้จัดการงานอีเว้นท์ |

ความสามารถของ SIEM

ความสามารถขั้นพื้นฐานของ SIEM มีดังนี้:

- เข้าสู่ระบบคอลเลกชัน

- การทำให้เป็นมาตรฐาน – การรวบรวมบันทึกและการทำให้เป็นมาตรฐานในรูปแบบมาตรฐาน)

- การแจ้งเตือนและการแจ้งเตือน – แจ้งผู้ใช้เมื่อมีการระบุถึงภัยคุกคามความปลอดภัย

- การตรวจจับเหตุการณ์ด้านความปลอดภัย

- เวิร์กโฟลว์การตอบสนองภัยคุกคาม – เวิร์กโฟลว์สำหรับจัดการเหตุการณ์ความปลอดภัยที่ผ่านมา

SIEM บันทึกข้อมูลจากเครื่องมือเครือข่ายภายในของผู้ใช้และระบุปัญหาที่อาจเกิดขึ้นและการโจมตี ระบบทำงานภายใต้แบบจำลองทางสถิติเพื่อวิเคราะห์รายการบันทึก SIEM กระจายตัวแทนรวบรวมและเรียกคืนข้อมูลจากเครือข่ายอุปกรณ์เซิร์ฟเวอร์และไฟร์วอลล์.

ข้อมูลทั้งหมดนี้จะถูกส่งไปยังคอนโซลการจัดการที่สามารถวิเคราะห์เพื่อจัดการกับภัยคุกคามที่เกิดขึ้นใหม่ ไม่ใช่เรื่องผิดปกติสำหรับระบบ SIEM ขั้นสูงที่จะใช้การตอบกลับอัตโนมัติการวิเคราะห์พฤติกรรมของเอนทิตีและการตรวจสอบความปลอดภัย สิ่งนี้ทำให้มั่นใจได้ว่าช่องโหว่ระหว่างเครื่องมือรักษาความปลอดภัยบนโลกไซเบอร์สามารถตรวจสอบและแก้ไขโดยเทคโนโลยี SIEM.

เมื่อข้อมูลที่จำเป็นมาถึงคอนโซลการจัดการนักวิเคราะห์ข้อมูลจะสามารถดูข้อมูลที่สามารถให้ข้อเสนอแนะเกี่ยวกับกระบวนการโดยรวมได้ สิ่งนี้มีความสำคัญเนื่องจากฟีดแบ็กช่วยให้ความรู้แก่ระบบ SIEM ในแง่ของการเรียนรู้ของเครื่องจักรและเพิ่มความคุ้นเคยกับสภาพแวดล้อมโดยรอบ.

เมื่อระบบซอฟต์แวร์ SIEM ระบุภัยคุกคามแล้วจะสื่อสารกับระบบความปลอดภัยอื่น ๆ บนอุปกรณ์เพื่อหยุดกิจกรรมที่ไม่พึงประสงค์ ลักษณะการทำงานร่วมกันของระบบ SIEM ทำให้เป็นโซลูชันระดับองค์กรที่ได้รับความนิยม อย่างไรก็ตามการเพิ่มขึ้นของภัยคุกคามทางไซเบอร์ที่แพร่หลายทำให้ธุรกิจขนาดเล็กและขนาดกลางจำนวนมากพิจารณาถึงข้อดีของระบบ SIEM เช่นกัน.

การเปลี่ยนแปลงนี้ค่อนข้างเร็วเนื่องจากมีค่าใช้จ่ายจำนวนมากในการนำ SIEM มาใช้ ไม่เพียง แต่คุณจะต้องจ่ายเงินจำนวนมากสำหรับระบบของตัวเอง; คุณต้องจัดสรรพนักงานหนึ่งหรือสองคนเพื่อดูแลมัน เป็นผลให้องค์กรขนาดเล็กมีความกระตือรือร้นน้อยลงเกี่ยวกับการยอมรับ SIEM แต่นั่นก็เริ่มเปลี่ยนไปเนื่องจาก SMEs สามารถจ้างผู้ให้บริการที่มีการจัดการได้.

เหตุใด SIEM จึงสำคัญ?

SIEM ได้กลายเป็นองค์ประกอบความปลอดภัยหลักขององค์กรที่ทันสมัย เหตุผลหลักคือผู้ใช้หรือตัวติดตามทุกคนทิ้งร่องรอยเสมือนในข้อมูลบันทึกของเครือข่าย ระบบ SIEM ได้รับการออกแบบให้ใช้ข้อมูลบันทึกนี้เพื่อสร้างความเข้าใจในการโจมตีและเหตุการณ์ที่ผ่านมา ระบบ SIEM ไม่เพียง แต่ระบุว่ามีการโจมตีเกิดขึ้น แต่ช่วยให้คุณสามารถดูว่าทำไมและทำไมมันจึงเกิดขึ้นเช่นกัน.

ในขณะที่องค์กรต่าง ๆ ปรับปรุงและยกระดับโครงสร้างพื้นฐานด้านไอทีที่ซับซ้อนมากขึ้น SIEM ได้กลายเป็นสิ่งที่สำคัญยิ่งขึ้นในช่วงไม่กี่ปีที่ผ่านมา ตรงกันข้ามกับความเชื่อที่ได้รับความนิยมไฟร์วอลล์และแพ็คเกจป้องกันไวรัสไม่เพียงพอที่จะปกป้องเครือข่ายอย่างครบถ้วน การโจมตีแบบ zero-day ยังคงสามารถเจาะการป้องกันของระบบได้แม้จะมีมาตรการรักษาความปลอดภัยเหล่านี้.

SIEM แก้ปัญหานี้ด้วยการตรวจหากิจกรรมการโจมตีและประเมินพฤติกรรมที่ผ่านมาในเครือข่าย ระบบ SIEM มีความสามารถในการแยกแยะระหว่างการใช้อย่างถูกกฎหมายและการโจมตีที่เป็นอันตราย สิ่งนี้ช่วยเพิ่มการป้องกันเหตุการณ์ของระบบและหลีกเลี่ยงความเสียหายต่อระบบและทรัพย์สินเสมือน.

การใช้ SIEM ยังช่วยให้ บริษัท ต่างๆปฏิบัติตามข้อกำหนดการจัดการไซเบอร์ในอุตสาหกรรมที่หลากหลาย การจัดการบันทึกเป็นวิธีการมาตรฐานอุตสาหกรรมในการตรวจสอบกิจกรรมบนเครือข่ายไอที ระบบ SIEM นำเสนอวิธีที่ดีที่สุดในการปฏิบัติตามข้อกำหนดด้านกฎระเบียบนี้และมอบความโปร่งใสในการบันทึกเพื่อสร้างข้อมูลเชิงลึกและการปรับปรุงที่ชัดเจน.

เครื่องมือ SIEM ที่จำเป็น

ระบบ SIEM บางระบบเท่านั้นที่สร้างขึ้นมาเหมือนกัน ดังนั้นจึงไม่มีวิธีแก้ปัญหาที่เหมาะกับทุกขนาด โซลูชัน SIEM ที่ถูกต้องสำหรับ บริษัท หนึ่งอาจไม่สมบูรณ์ต่ออีก บริษัท หนึ่ง ในส่วนนี้เราแยกคุณสมบัติหลักที่จำเป็นสำหรับระบบ SIEM.

เข้าสู่ระบบการจัดการข้อมูล

ดังที่ได้กล่าวมาแล้วการจัดการข้อมูลบันทึกเป็นองค์ประกอบหลักของระบบ SIEM ระดับองค์กร ระบบ SIEM ต้องการรวบรวมข้อมูลบันทึกจากแหล่งข้อมูลที่แตกต่างหลากหลายโดยแต่ละวิธีมีการจัดประเภทและบันทึกข้อมูล เมื่อมองหาระบบ SIEM คุณต้องการระบบที่มีความสามารถในการทำให้ข้อมูลเป็นปกติได้อย่างมีประสิทธิภาพ (คุณอาจต้องใช้โปรแกรมบุคคลที่สามหากระบบ SIEM ของคุณไม่จัดการข้อมูลบันทึกที่แตกต่างกันอย่างดี).

เมื่อข้อมูลได้รับการทำให้เป็นมาตรฐานแล้วมันจะถูกหาปริมาณและเปรียบเทียบกับข้อมูลที่บันทึกไว้ก่อนหน้านี้ จากนั้นระบบ SIEM สามารถจดจำรูปแบบของพฤติกรรมที่เป็นอันตรายและเพิ่มการแจ้งเตือนเพื่อแจ้งเตือนผู้ใช้ให้ดำเนินการ ข้อมูลนี้จะถูกค้นหาโดยนักวิเคราะห์ที่สามารถกำหนดเกณฑ์ใหม่สำหรับการแจ้งเตือนในอนาคต สิ่งนี้ช่วยในการพัฒนาการป้องกันของระบบจากการคุกคามใหม่.

การรายงานการปฏิบัติตาม

ในแง่ของความสะดวกและข้อกำหนดด้านระเบียบข้อบังคับการมี SIEM พร้อมคุณสมบัติการรายงานการปฏิบัติตามข้อกำหนดเป็นสิ่งสำคัญมาก โดยทั่วไประบบ SIEM ส่วนใหญ่มีระบบสร้างรายงานแบบ onboard บางประเภทที่จะช่วยให้คุณปฏิบัติตามข้อกำหนดการปฏิบัติตามข้อกำหนดของคุณ.

แหล่งที่มาของข้อกำหนดของมาตรฐานที่คุณต้องปฏิบัติตามจะมีอิทธิพลอย่างมากต่อระบบ SIEM ที่คุณติดตั้ง หากมาตรฐานความปลอดภัยของคุณถูกกำหนดโดยสัญญาของลูกค้าคุณไม่มีทางเลือกมากนักในระบบ SIEM ที่คุณเลือก – หากไม่รองรับมาตรฐานที่ต้องการก็จะไม่เป็นสิ่งที่คุณคุ้นเคย คุณอาจจำเป็นต้องแสดงให้เห็นถึงการปฏิบัติตาม PCI DSS, FISMA, FERPA, HIPAA, SOX, ISO, NCUA, GLBA, NERC CIP, GPG13, DISA STIG หรือหนึ่งในมาตรฐานอุตสาหกรรมอื่น ๆ.

หน่วยสืบราชการลับภัยคุกคาม

หากการฝ่าฝืนหรือการโจมตีเกิดขึ้นคุณสามารถสร้างรายงานที่มีรายละเอียดว่าเกิดขึ้นอย่างกว้างขวางได้อย่างไร จากนั้นคุณสามารถใช้ข้อมูลนี้เพื่อปรับแต่งกระบวนการภายในและปรับเปลี่ยนโครงสร้างพื้นฐานเครือข่ายของคุณเพื่อให้แน่ใจว่าจะไม่เกิดขึ้นอีก สิ่งนี้ใช้เทคโนโลยี SIEM ช่วยให้โครงสร้างพื้นฐานเครือข่ายของคุณมีการพัฒนาเพื่อรับมือกับภัยคุกคามใหม่ ๆ.

เงื่อนไขการปรับการแจ้งเตือนที่ดี

การมีความสามารถในการกำหนดเกณฑ์สำหรับการแจ้งเตือนความปลอดภัยในอนาคตเป็นสิ่งจำเป็นสำหรับการบำรุงรักษาระบบ SIEM ที่มีประสิทธิภาพผ่านการคุกคามอัจฉริยะ การแจ้งเตือนการกลั่นเป็นวิธีหลักที่คุณให้ระบบ SIEM ของคุณอัปเดตจากภัยคุกคามใหม่ ๆ การโจมตีทางไซเบอร์ที่เป็นนวัตกรรมใหม่กำลังเกิดขึ้นทุกวันดังนั้นการใช้ระบบที่ออกแบบมาเพื่อเพิ่มการแจ้งเตือนความปลอดภัยใหม่จะหยุดไม่ให้คุณถูกทิ้งไว้ข้างหลัง.

คุณต้องการให้แน่ใจว่าคุณพบแพลตฟอร์มซอฟต์แวร์ SIEM ที่สามารถ จำกัด จำนวนการแจ้งเตือนความปลอดภัยที่คุณได้รับ หากคุณถูกน้ำท่วมด้วยการแจ้งเตือนทีมของคุณจะไม่สามารถจัดการกับปัญหาด้านความปลอดภัยได้ทันเวลา หากไม่มีการแจ้งเตือนการปรับแต่งอย่างละเอียดคุณจะต้องได้รับการคัดสรรผ่านกิจกรรมมากมายตั้งแต่ไฟร์วอลล์ไปจนถึงบันทึกการบุกรุก.

แผงควบคุม

ระบบ SIEM ที่กว้างขวางนั้นไม่ดีถ้าคุณมีแผงควบคุมที่อยู่ด้านหลัง การมีแดชบอร์ดพร้อมอินเทอร์เฟซผู้ใช้อย่างง่ายทำให้การระบุภัยคุกคามง่ายขึ้น ในทางปฏิบัติคุณกำลังมองหาแดชบอร์ดที่มีการสร้างภาพข้อมูล ทันทีนี้ช่วยให้นักวิเคราะห์ของคุณสามารถมองเห็นหากมีสิ่งผิดปกติใด ๆ เกิดขึ้นบนหน้าจอ หากคุณต้องการให้ระบบ SIEM นั้นสามารถกำหนดค่าให้แสดงข้อมูลเหตุการณ์ได้.

เครื่องมือ SIEM ที่ดีที่สุด

เมื่อพูดถึงการซื้อโซลูชัน SIEM ตลาดมีทางเลือกมากมาย จาก บริษัท ขนาดใหญ่เช่น IBM, Intel และ HE ไปจนถึง SolarWinds และ Manage Engine มีวิธีแก้ปัญหาสำหรับเกือบทุกขนาดและสไตล์ของ บริษัท แม้จะมีตัวเลือกโอเพนซอร์สฟรีแม้ว่าโครงการโอเพนซอร์สมักจะมีงบประมาณการพัฒนาที่ต่ำมากซึ่งหมายความว่าตัวเลือกเหล่านี้อาจไม่ดีที่สุด.

ก่อนเลือกเครื่องมือ SIEM สิ่งสำคัญคือต้องประเมินเป้าหมายของคุณ ตัวอย่างเช่นหากคุณกำลังมองหาเครื่องมือ SIEM เพื่อปฏิบัติตามข้อกำหนดด้านกฎระเบียบการสร้างรายงานจะเป็นหนึ่งในสิ่งที่สำคัญที่สุดของคุณ.

ในทางกลับกันหากคุณต้องการใช้ระบบ SIEM เพื่อป้องกันการโจมตีที่เกิดขึ้นใหม่คุณต้องใช้ระบบที่มีฟังก์ชั่นการทำงานปกติที่สูงและระบบอำนวยความสะดวกในการแจ้งเตือนที่ผู้ใช้กำหนด ด้านล่างเรามาดูเครื่องมือ SIEM ที่ดีที่สุดในตลาด.

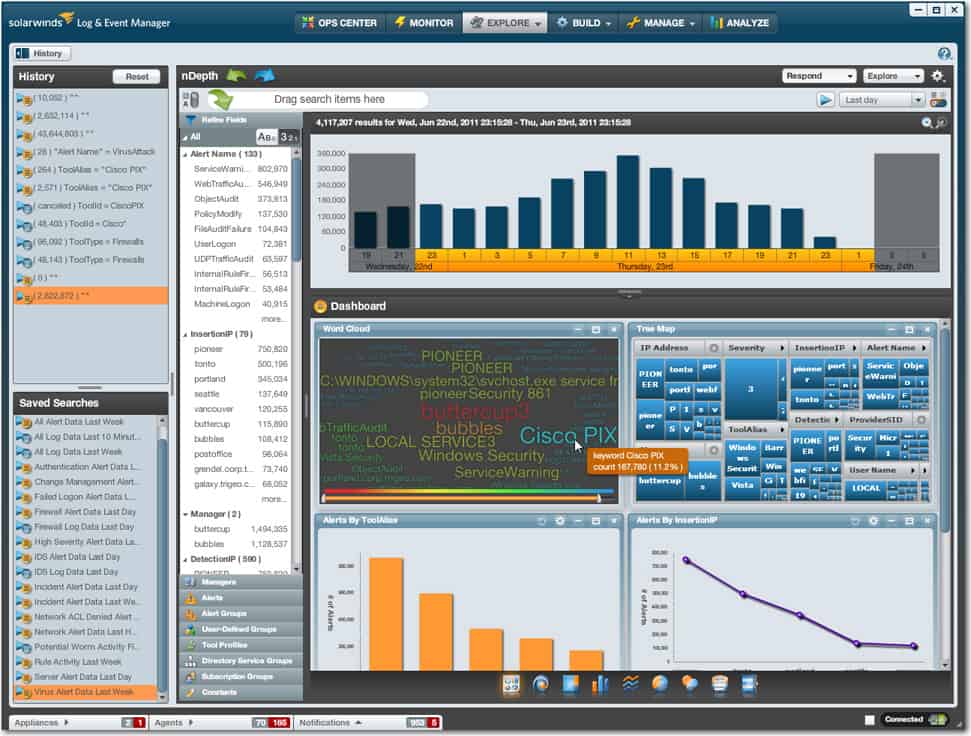

1. SolarWinds Security Event Manager (ทดลองใช้ฟรี)

ระบบปฏิบัติการ: ของ windows

ในแง่ของเครื่องมือ SIEM ระดับเริ่มต้น, SolarWinds Security Event Manager (SEM) เป็นหนึ่งในข้อเสนอที่แข่งขันได้มากที่สุดในตลาด SEM รวบรวมคุณลักษณะหลักทั้งหมดที่คุณคาดหวังจากระบบ SIEM พร้อมคุณสมบัติการจัดการบันทึกและการรายงานที่กว้างขวาง การตอบสนองเหตุการณ์ตามเวลาจริงโดยละเอียดของ SolarWinds ทำให้เป็นเครื่องมือที่ยอดเยี่ยมสำหรับผู้ที่ต้องการใช้ประโยชน์จากบันทึกเหตุการณ์ของ Windows เพื่อจัดการโครงสร้างพื้นฐานเครือข่ายของตนจากการคุกคามในอนาคต.

หนึ่งในสิ่งที่ดีที่สุดเกี่ยวกับ SEM คือการออกแบบแผงควบคุมแบบละเอียดและใช้งานง่าย ความเรียบง่ายของเครื่องมือสร้างภาพข้อมูลทำให้ผู้ใช้สามารถระบุความผิดปกติได้ง่าย ในฐานะโบนัสต้อนรับ บริษัท ให้การสนับสนุนทุกวันตลอด 24 ชั่วโมงดังนั้นคุณสามารถติดต่อขอคำแนะนำได้หากพบข้อผิดพลาด.

ทางเลือกของบรรณาธิการ

หนึ่งในเครื่องมือ SIEM ที่มีการแข่งขันมากที่สุดในตลาดพร้อมด้วยคุณสมบัติการจัดการบันทึกที่หลากหลาย การตอบสนองเหตุการณ์แบบเรียลไทม์ทำให้ง่ายต่อการจัดการโครงสร้างพื้นฐานของคุณและแดชบอร์ดที่มีรายละเอียดและใช้งานง่ายทำให้เป็นหนึ่งในวิธีที่ง่ายที่สุดในการใช้งานในตลาด ด้วยการสนับสนุนตลอด 24/7 นี่คือตัวเลือกที่ชัดเจนสำหรับ SIEM.

ดาวน์โหลด: ทดลองใช้งานฟรี 30 วันที่ SolarWinds.com

เว็บไซต์อย่างเป็นทางการ: https://www.solarwinds.com/security-event-manager/

OS: ของ windows

2. ManageEngine EventLog Analyzer (ทดลองใช้ฟรี)

ระบบปฏิบัติการ: Windows และ Linux

ManageEngine EventLog Analyzer คือ เครื่องมือ SIEM เพราะมันมุ่งเน้นไปที่การจัดการบันทึกและการรวบรวมความปลอดภัยและข้อมูลประสิทธิภาพจากพวกเขา.

เครื่องมือนี้สามารถรวบรวมบันทึกเหตุการณ์ Windows และข้อความ Syslog จากนั้นจะจัดระเบียบข้อความเหล่านี้เป็นไฟล์, หมุนเป็นไฟล์ใหม่ ที่เหมาะสมและจัดเก็บไฟล์เหล่านั้นในไดเรกทอรีที่มีชื่ออย่างมีความหมายเพื่อให้เข้าถึงได้ง่าย EventLog Analyzer จะปกป้องไฟล์เหล่านั้นจากการดัดแปลง.

แม้ว่าระบบ ManageEngine เป็นมากกว่าเซิร์ฟเวอร์บันทึก มันมี ฟังก์ชั่นการวิเคราะห์ ที่จะแจ้งให้คุณทราบถึงการเข้าถึงทรัพยากรของ บริษัท โดยไม่ได้รับอนุญาต เครื่องมือนี้จะประเมินประสิทธิภาพของแอปพลิเคชันและบริการที่สำคัญเช่นเว็บเซิร์ฟเวอร์ฐานข้อมูลเซิร์ฟเวอร์ DHCP และคิวการพิมพ์.

โมดูลการตรวจสอบและการรายงานของ EventLog Analyzer มีประโยชน์อย่างมากสำหรับการสาธิตการปฏิบัติตามมาตรฐานการป้องกันข้อมูล เอ็นจิ้นการรายงานประกอบด้วยรูปแบบที่สอดคล้องกับ PCI DSS, FISMA, GLBA, SOX, HIPAA, และ ISO 27001.

ManageEngine ได้สร้าง EventLog Analyzer สามรุ่นรวมถึงรุ่นฟรีซึ่งรวบรวมบันทึกจากแหล่งถึงห้าแหล่ง ManageEngine ให้ทดลองใช้งาน Premium Edition ฟรี 30 วัน รุ่นที่ใช้เครือข่ายเรียกว่า Distributed Edition ยังมีให้ทดลองใช้ฟรี 30 วัน.

ManageEngine EventLog Analyzer ดาวน์โหลดทดลองใช้ฟรี 30 วัน

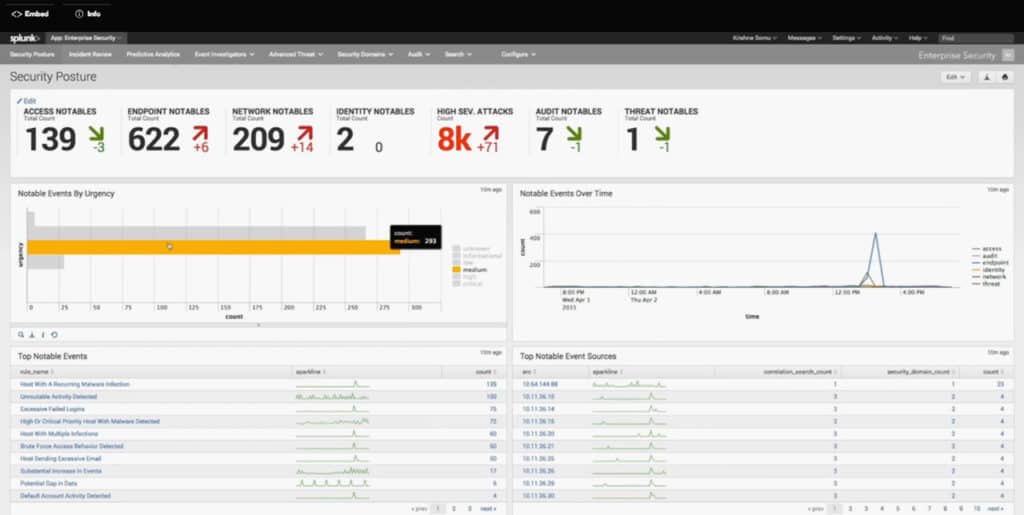

3. Splunk Enterprise Security

ระบบปฏิบัติการ: Windows และ Linux

Splunk เป็นหนึ่งในโซลูชั่นการจัดการ SIEM ที่ได้รับความนิยมมากที่สุดในโลก สิ่งที่ทำให้แตกต่างจากคู่แข่งคือการรวมการวิเคราะห์ไว้ในหัวใจของ SIEM สามารถตรวจสอบข้อมูลเครือข่ายและเครื่องจักรได้แบบเรียลไทม์เนื่องจากระบบทำการค้นหาช่องโหว่ที่อาจเป็นไปได้ ฟังก์ชันความปลอดภัยของ Enterprise Security แสดงการแจ้งเตือนที่ผู้ใช้สามารถปรับปรุงได้.

ในแง่ของการตอบสนองต่อภัยคุกคามความปลอดภัยส่วนติดต่อผู้ใช้นั้นเรียบง่ายอย่างไม่น่าเชื่อ เมื่อดำเนินการตรวจสอบเหตุการณ์ผู้ใช้สามารถเริ่มต้นด้วยภาพรวมพื้นฐานก่อนที่จะคลิกไปยังคำอธิบายประกอบเชิงลึกในเหตุการณ์ที่ผ่านมา ผู้ตรวจสอบสินทรัพย์ทำงานได้ดีในการตั้งค่าสถานะการกระทำที่เป็นอันตรายและป้องกันความเสียหายในอนาคต คุณต้องติดต่อผู้ขายเพื่อขอใบเสนอราคาดังนั้นจึงเป็นเรื่องชัดเจนว่านี่คือแพลตฟอร์มที่ออกแบบโดยคำนึงถึงองค์กรขนาดใหญ่.

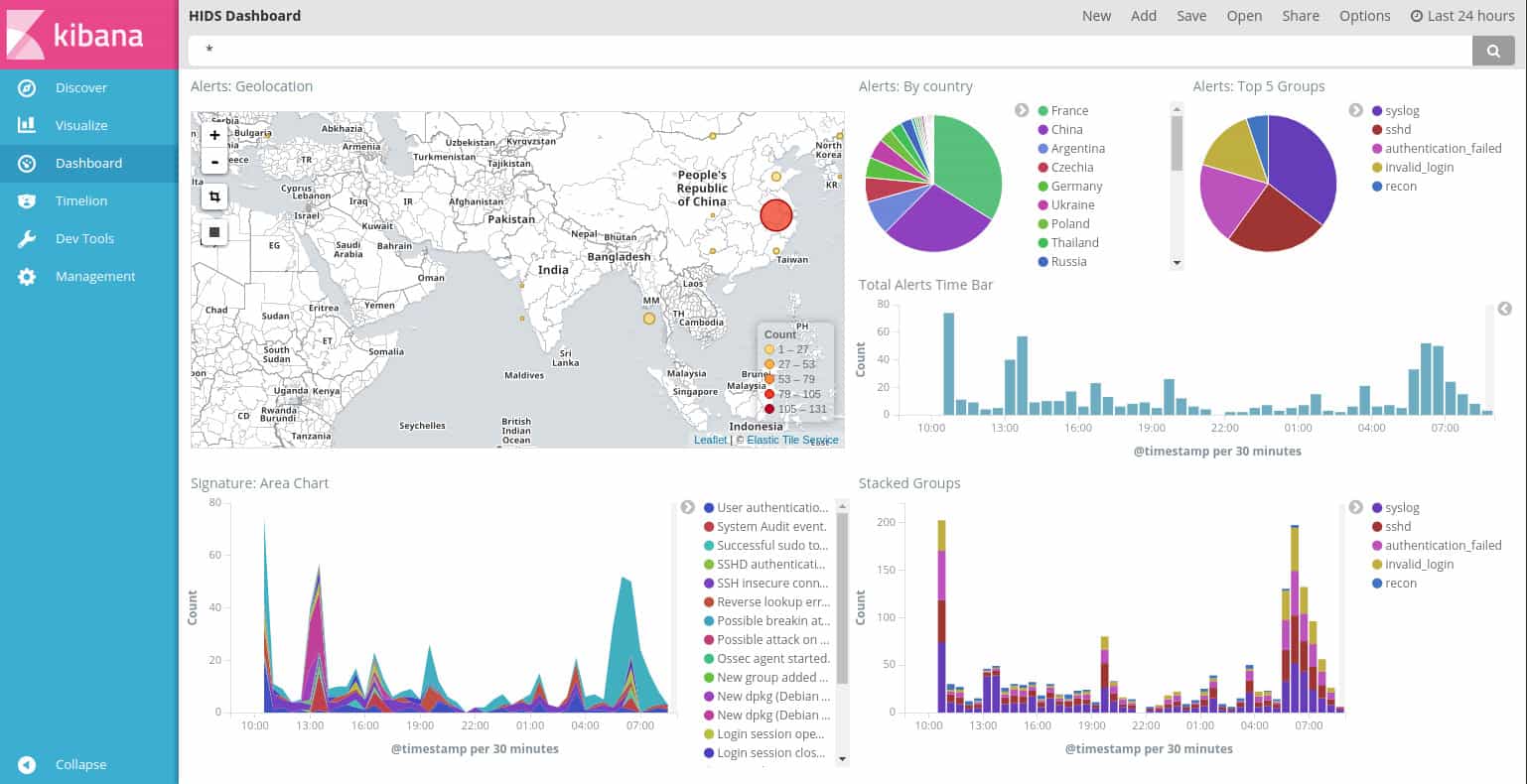

4. OSSEC

ระบบปฏิบัติการ: Windows, Linux, Unix และ Mac

OSSEC เป็นระบบป้องกันการบุกรุกบนโฮสต์ (HIDS) ชั้นนำ ไม่เพียง แต่เป็น OSSEC HIDS ที่ดีมาก แต่ยังมีอิสระที่จะใช้ วิธีการ HIDS สามารถใช้แทนกันได้กับบริการที่ดำเนินการโดยระบบ SIM ดังนั้น OSSEC จึงสอดคล้องกับคำจำกัดความของเครื่องมือ SIEM.

ซอฟต์แวร์มุ่งเน้นไปที่ข้อมูลที่มีอยู่ในล็อกไฟล์เพื่อค้นหาหลักฐานการบุกรุก เช่นเดียวกับการอ่านไฟล์บันทึกซอฟต์แวร์ตรวจสอบไฟล์ checksums เพื่อตรวจจับการปลอมแปลง แฮกเกอร์รู้ว่าไฟล์บันทึกสามารถเปิดเผยสถานะของพวกเขาในระบบและติดตามกิจกรรมของพวกเขามัลแวร์บุกรุกขั้นสูงจำนวนมากจะเปลี่ยนไฟล์บันทึกเพื่อลบหลักฐานนั้น.

ในฐานะที่เป็นซอฟต์แวร์ฟรีไม่มีเหตุผลใดที่จะไม่ติดตั้ง OSSEC ในหลาย ๆ ที่บนเครือข่าย เครื่องมือตรวจสอบเฉพาะไฟล์บันทึกที่อาศัยอยู่บนโฮสต์ โปรแกรมเมอร์ของซอฟต์แวร์รู้ว่าระบบปฏิบัติการที่ต่างกันมีระบบการบันทึกที่แตกต่างกัน ดังนั้น OSSEC จะตรวจสอบบันทึกเหตุการณ์และความพยายามในการเข้าถึงรีจิสทรีในบันทึก Windows และ Syslog และพยายามเข้าถึงรูทบนอุปกรณ์ Linux, Unix และ Mac OS ฟังก์ชั่นที่สูงขึ้นในซอฟต์แวร์ช่วยให้สามารถสื่อสารข้ามเครือข่ายและรวมบันทึกบันทึกที่ระบุในที่เดียวไว้ในที่จัดเก็บบันทึกกลางของ SIM.

แม้ว่า OSSEC นั้นสามารถใช้งานได้ฟรี แต่เป็นของปฏิบัติการเชิงพาณิชย์ – Trend Micro ส่วนหน้าของระบบสามารถดาวน์โหลดได้เป็นโปรแกรมแยกต่างหากและมันก็ไม่ได้ดีมาก ผู้ใช้ OSSEC ส่วนใหญ่ป้อนข้อมูลผ่านไปยัง Graylog หรือ Kibana เป็นส่วนหน้าและเป็นเครื่องมือวิเคราะห์.

พฤติกรรมของ OSSEC นั้นถูกกำหนดโดย“ นโยบาย” ซึ่งเป็นลายเซ็นของกิจกรรมเพื่อค้นหาในไฟล์บันทึก นโยบายเหล่านี้ให้บริการฟรีจากฟอรัมชุมชนผู้ใช้ ธุรกิจที่ต้องการใช้ซอฟต์แวร์ที่รองรับอย่างสมบูรณ์เท่านั้นสามารถสมัครแพ็คเกจสนับสนุนจาก Trend Micro.

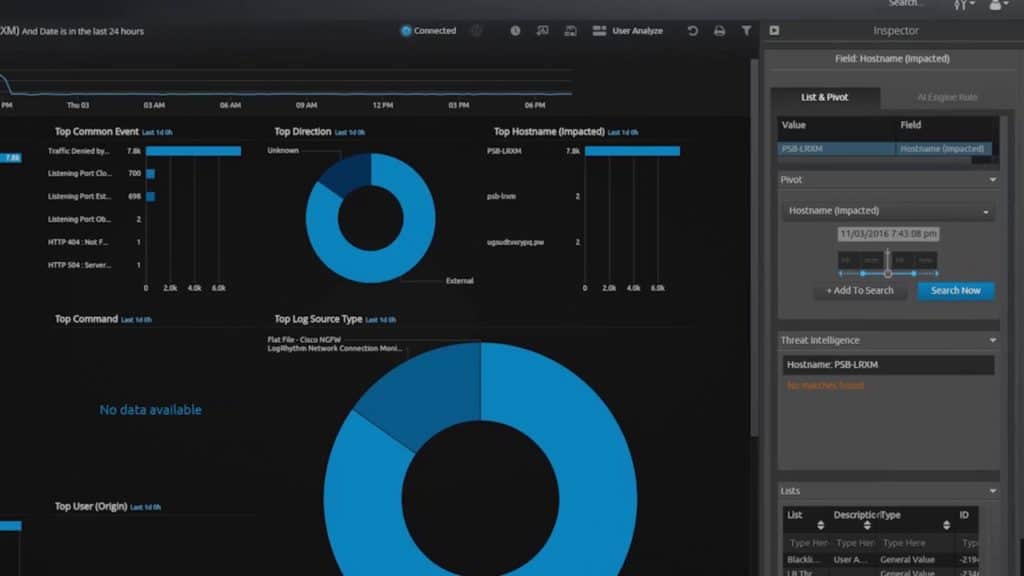

5. แพลตฟอร์ม LogRhythm Security Intelligence

ระบบปฏิบัติการ: Windows และ Linux

LogRhythm ได้ก่อตั้งตัวเองมานานในฐานะผู้บุกเบิกในภาคการแก้ปัญหา SIEM จากการวิเคราะห์พฤติกรรมสู่ความสัมพันธ์และปัญญาประดิษฐ์แพลตฟอร์มนี้มีทุกอย่าง ระบบเข้ากันได้กับอุปกรณ์และประเภทบันทึกที่หลากหลาย ในแง่ของการกำหนดการตั้งค่าของคุณกิจกรรมส่วนใหญ่จะได้รับการจัดการผ่านตัวจัดการการปรับใช้ ตัวอย่างเช่นคุณสามารถใช้ Windows Host Wizard เพื่อกรองข้อมูลจาก Windows.

สิ่งนี้ทำให้การ จำกัด ขอบเขตสิ่งที่เกิดขึ้นบนเครือข่ายของคุณง่ายขึ้น ในตอนแรกส่วนต่อประสานผู้ใช้จะมีช่วงการเรียนรู้ แต่คู่มือการใช้งานที่กว้างขวางช่วยได้ ไอซิ่งบนเค้กคือคู่มือการใช้งานนั้นให้ไฮเปอร์ลิงก์ไปยังคุณสมบัติต่าง ๆ เพื่อช่วยคุณในการเดินทาง ป้ายราคาของแพลตฟอร์มนี้ทำให้เป็นตัวเลือกที่ดีสำหรับองค์กรขนาดกลางที่ต้องการใช้มาตรการรักษาความปลอดภัยแบบใหม่.

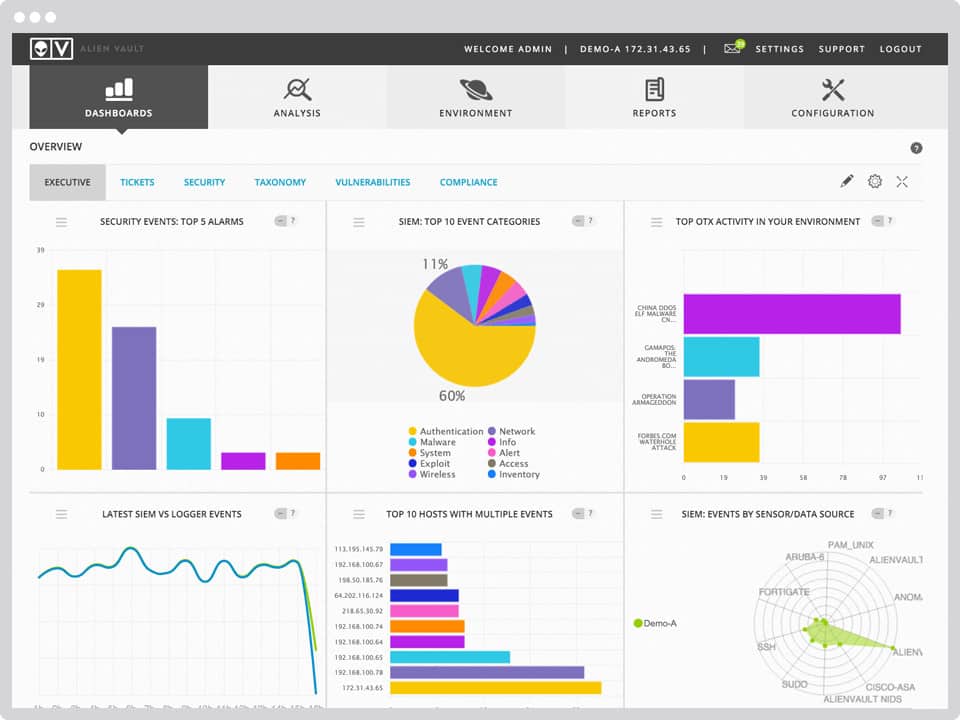

6. AlienVault Unified การจัดการความปลอดภัย

ระบบปฏิบัติการ: Windows และ Mac

ในฐานะที่เป็นหนึ่งในโซลูชั่น SIEM ราคาที่แข่งขันได้มากขึ้นในรายการนี้, AlienVault เป็นการเสนอที่น่าสนใจมาก หัวใจหลักของผลิตภัณฑ์นี้คือผลิตภัณฑ์ SIEM แบบดั้งเดิมที่มีการตรวจจับการบุกรุกในตัวการตรวจสอบพฤติกรรมและการประเมินความเสี่ยง AlienVault มีการวิเคราะห์แบบออนบอร์ดที่คุณคาดหวังสำหรับแพลตฟอร์มขนาดนี้.

อีกด้านหนึ่งที่ไม่เหมือนใครของแพลตฟอร์ม AlienVault คือ Open Threat Exchange (OTX) OTX เป็นเว็บพอร์ทัลที่อนุญาตให้ผู้ใช้อัปโหลด“ ตัวบ่งชี้การประนีประนอม” (IOC) เพื่อช่วยผู้ใช้รายอื่นในการทำเครื่องหมายการคุกคาม นี่คือทรัพยากรที่ดีในแง่ของความรู้ทั่วไปและการคุกคาม ราคาที่ถูกของระบบ SIEM นี้เหมาะสำหรับธุรกิจขนาดเล็กถึงขนาดกลางที่ต้องการยกระดับโครงสร้างพื้นฐานความปลอดภัยของพวกเขา.

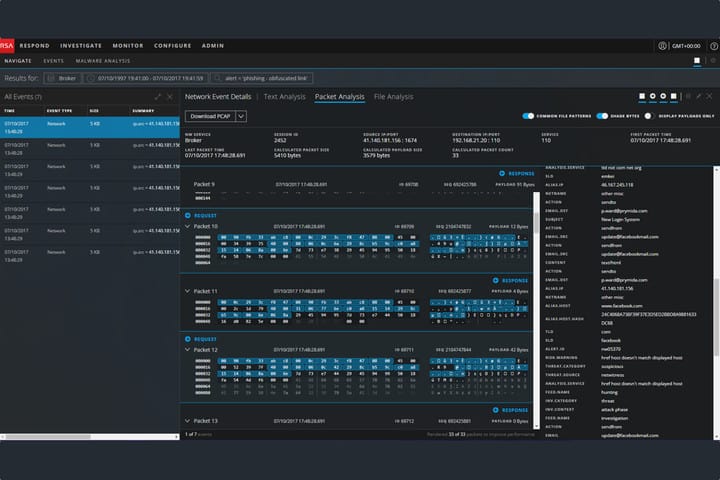

7. RSA NetWitness

ระบบปฏิบัติการ: Red Hat Enterprise Linux

RSA NetWitness เป็นหนึ่งในตัวเลือก SIEM ที่อยู่ตรงกลางที่มีอยู่ในตลาด หากคุณกำลังมองหาโซลูชันการวิเคราะห์เครือข่ายที่สมบูรณ์แบบอย่ามองไปไกลไปกว่า RSA Netwitness สำหรับองค์กรขนาดใหญ่นี่เป็นหนึ่งในเครื่องมือที่ครอบคลุมที่สุดในตลาด อย่างไรก็ตามหากคุณกำลังมองหาผลิตภัณฑ์ที่ใช้งานง่ายคุณอาจต้องการค้นหาที่อื่น.

น่าเสียดายที่การตั้งค่าเริ่มต้นอาจใช้เวลาค่อนข้างนานเมื่อเทียบกับผลิตภัณฑ์อื่น ๆ ในรายการนี้ ดังที่กล่าวไว้เอกสารประกอบสำหรับผู้ใช้ที่ครอบคลุมจะช่วยคุณตลอดกระบวนการตั้งค่า คู่มือการติดตั้งไม่ได้ช่วยทุกอย่าง แต่ให้ข้อมูลกับคุณมากพอที่จะนำชิ้นส่วนต่างๆมารวมกัน.

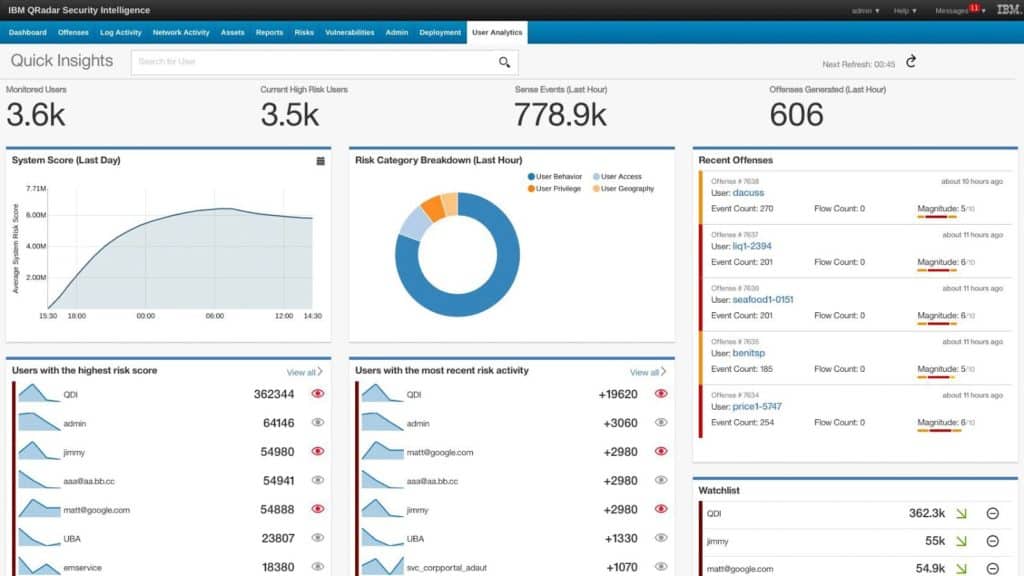

8. IBM QRadar

ระบบปฏิบัติการ: Red Hat Enteprise Linux

ในช่วงไม่กี่ปีที่ผ่านมาคำตอบของไอบีเอ็มต่อ SIEM ของไอบีเอ็มได้กลายเป็นหนึ่งในผลิตภัณฑ์ที่ดีที่สุดในตลาด แพลตฟอร์มมีชุดการจัดการบันทึกการวิเคราะห์การรวบรวมข้อมูลและคุณลักษณะการตรวจจับการบุกรุกเพื่อช่วยให้โครงสร้างพื้นฐานเครือข่ายของคุณทำงานได้ การจัดการบันทึกทั้งหมดผ่านเครื่องมือเดียว: ตัวจัดการบันทึก QRadar. เมื่อพูดถึงการวิเคราะห์ QRadar เป็นโซลูชั่นที่ใกล้เสร็จสมบูรณ์.

ระบบมีการวิเคราะห์แบบจำลองความเสี่ยงที่สามารถจำลองการโจมตีที่อาจเกิดขึ้น สิ่งนี้สามารถใช้เพื่อตรวจสอบสภาพแวดล้อมทางกายภาพและเสมือนบนเครือข่ายของคุณ IBM QRadar เป็นหนึ่งในข้อเสนอที่สมบูรณ์แบบที่สุดในรายการนี้และเป็นตัวเลือกที่ยอดเยี่ยมหากคุณกำลังมองหาโซลูชัน SIEM ที่หลากหลาย การทำงานที่หลากหลายของระบบ SIEM มาตรฐานนี้ทำให้มาตรฐานอุตสาหกรรมสำหรับองค์กรขนาดใหญ่หลายแห่ง.

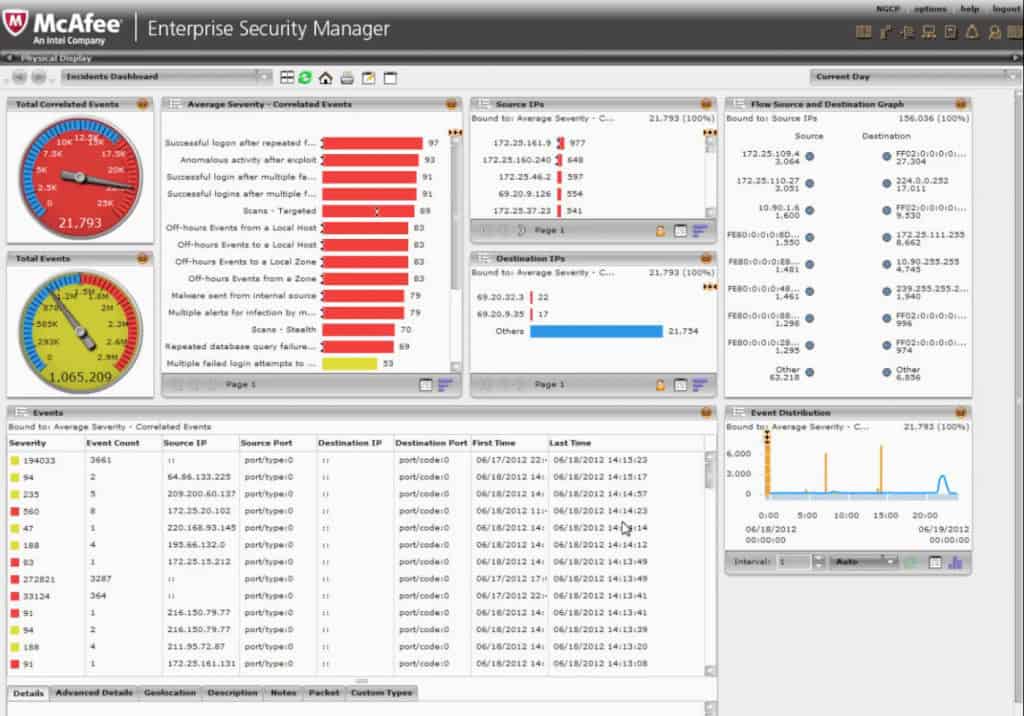

9. McAfee Enterprise Security Manager

ระบบปฏิบัติการ: Windows และ Mac

McAfee Enterprise Security Manager ถือเป็นหนึ่งในแพลตฟอร์ม SIEM ที่ดีที่สุดในแง่ของการวิเคราะห์ ผู้ใช้สามารถรวบรวมบันทึกต่างๆในอุปกรณ์หลากหลายผ่านระบบ Active Directory ในแง่ของการทำให้เป็นมาตรฐานเอ็นจิ้นความสัมพันธ์ของ McAfee จะรวบรวมแหล่งข้อมูลที่แตกต่างกันได้อย่างง่ายดาย ทำให้ง่ายต่อการตรวจสอบเมื่อเกิดเหตุการณ์ความปลอดภัย.

ในแง่ของการสนับสนุนผู้ใช้สามารถเข้าถึงทั้งการสนับสนุนทางเทคนิคของ McAfee Enterprise และการสนับสนุนทางเทคนิคของ McAfee Business ผู้ใช้สามารถเลือกให้ไซต์เยี่ยมชมโดยผู้จัดการบัญชีสนับสนุนสองครั้งต่อปีหากพวกเขาเลือก แพลตฟอร์มของ McAfee มุ่งเป้าไปที่ บริษัท ขนาดกลางขนาดใหญ่ที่กำลังมองหาโซลูชันการจัดการเหตุการณ์ด้านความปลอดภัยที่สมบูรณ์.

การใช้ SIEM

ไม่ว่าคุณจะเลือกใช้เครื่องมือ SIEM แบบใดก็ตามเพื่อรวมเข้ากับธุรกิจของคุณสิ่งสำคัญคือการใช้ SIEM solution อย่างช้าๆ ไม่มีวิธีที่รวดเร็วในการใช้ระบบ SIEM วิธีที่ดีที่สุดในการรวมแพลตฟอร์ม SIEM เข้ากับสภาพแวดล้อมไอทีของคุณคือการนำมาค่อยๆ นี่หมายถึงการนำวิธีการแก้ปัญหาใด ๆ มาใช้ทีละชิ้น คุณควรตั้งเป้าหมายว่าจะมีทั้งฟังก์ชั่นการติดตามและการวิเคราะห์ตามเวลาจริง.

การทำเช่นนั้นจะช่วยให้คุณสามารถนำสภาพแวดล้อมไอทีของคุณมาใช้และปรับกระบวนการรับเลี้ยงบุตร การนำระบบ SIEM ไปใช้อย่างค่อยเป็นค่อยไปจะช่วยให้คุณตรวจสอบว่าคุณเปิดการโจมตีที่เป็นอันตรายหรือไม่ สิ่งที่สำคัญที่สุดคือการทำให้แน่ใจว่าคุณมีมุมมองที่ชัดเจนเกี่ยวกับเป้าหมายที่คุณต้องการเติมเต็มเมื่อใช้ระบบ SIEM.

ในคู่มือนี้คุณจะเห็นผู้ให้บริการ SIEM ที่แตกต่างหลากหลายเสนอผลิตภัณฑ์ขั้นสุดท้ายที่แตกต่างกันอย่างมากมาย หากคุณต้องการค้นหาบริการที่เหมาะสมกับคุณใช้เวลาศึกษาตัวเลือกที่มีอยู่และค้นหาบริการที่สอดคล้องกับวัตถุประสงค์องค์กรของคุณ ในขั้นตอนแรกคุณจะต้องเตรียมพร้อมสำหรับสถานการณ์ที่เลวร้ายที่สุด.

การเตรียมพร้อมสำหรับสถานการณ์ที่เลวร้ายที่สุดหมายความว่าคุณพร้อมที่จะรับมือกับการโจมตีที่รุนแรงที่สุดแล้ว ในท้ายที่สุดจะดีกว่าที่จะป้องกันการโจมตีทางไซเบอร์มากกว่าที่จะได้รับการคุ้มครอง เมื่อคุณเลือกเครื่องมือที่คุณต้องการใช้แล้วให้ยืนยันการอัปเดต ระบบ SIEM นั้นดีพอ ๆ กับการอัปเดต หากคุณไม่ได้อัปเดตบันทึกของคุณและปรับแต่งการแจ้งเตือนคุณจะไม่ได้รับการเตรียมพร้อมเมื่อเกิดภัยคุกคาม.

งว่าเป็นการจัดการบันทึกเหตุการณ์ความปลอดภัย โดยมีวัตถุประสงค์เพื่อตรวจสอบและวิเคราะห์ข้อมูลเพื่อค้นหาภัยคุกคามและป้องกันการโจมตีทางไซเบอร์ การจัดการข้อมูลความปลอดภัยมีบทบาทสำคัญในการรักษาความปลอดภัยของระบบคอมพิวเตอร์และเครือข่าย โดยมีเครื่องมือ SIM ที่ช่วยในการจัดการข้อมูลความปลอดภัย เช่น ManageEngine EventLog Analyzer, Splunk Enterprise Security, OSSEC, LogRhythm Security Intelligence Platform, AlienVault Unified Security Management, RSA NetWitness, IBM QRadar และ McAfee Enterprise Security Manager ซึ่งเป็นเครื่องมือที่มีประสิทธิภาพและครอบคลุมในการจัดการข้อมูลความปลอดภัย การใช้ SIEM และ SIM เป็นสิ่งสำคัญในการรักษาความปลอดภัยของระบบคอมพิวเตอร์และเครือข่ายในยุคที่ผู้โจมตีทางไซเบอร์มีการโจมตีอย่างต่อเนื่อง ดังนั้นการใช้เครื่องมือ SIEM และ SIM เป็นสิ่งสำคัญในการรักษาความปลอดภัยขององค์กรในยุคที่เป็นไปได้ว่าจะมีการโจมตีทางไซเบอร์อย่างต่อเนื่อง