Avangarda de confidențialitate a internetului și anonimatul este astăzi Tor, Routerul Onion. Dezvoltat la Laboratorul de Cercetări Navale din S.U.A., la mijlocul anilor ’90, ca programul Onion Routing, Tor a apărut ca o implementare a generației următoare a proiectului inițial.

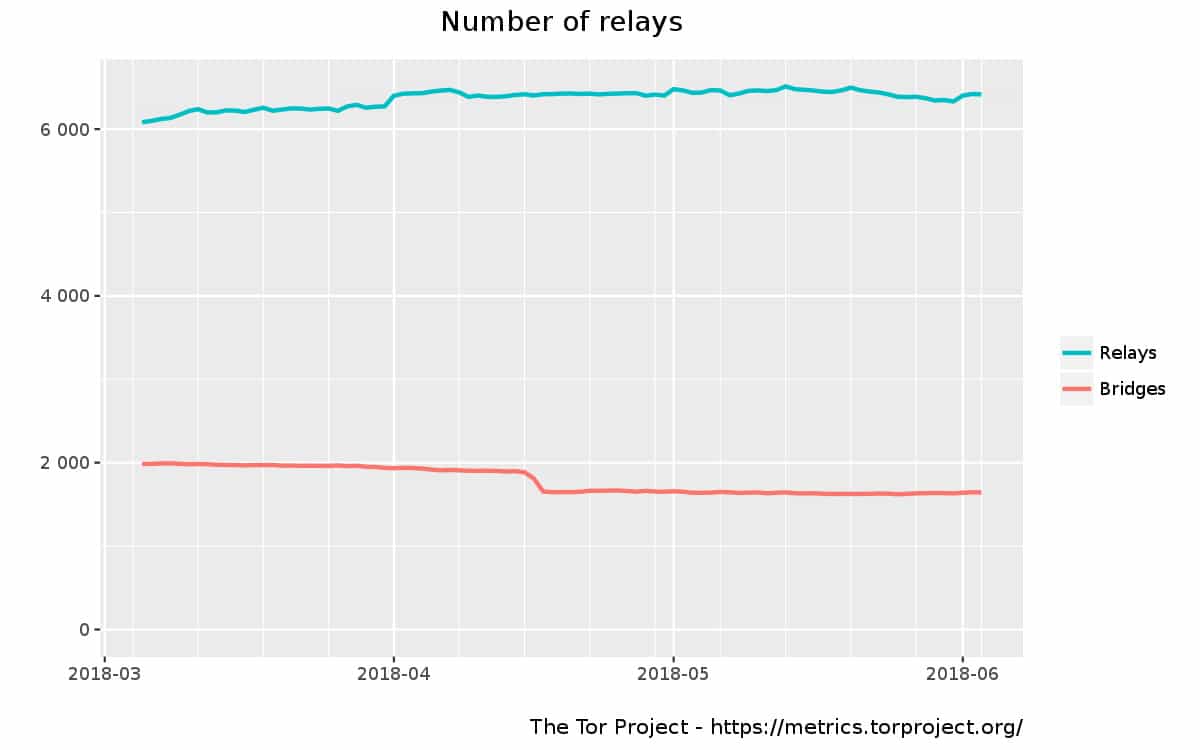

Tor este cel mai folosit software din lume pentru accesarea anonimă la internet. Tor este format din aproape 7.000 de relee și aproape 3.000 de poduri la momentul scrierii, toate fiind operate de voluntari.

Când vă conectați corect la Tor, istoricul web, postările online, mesajele instantanee și alte forme de comunicare nu vă pot fi identificate.

Cum funcționează Tor?

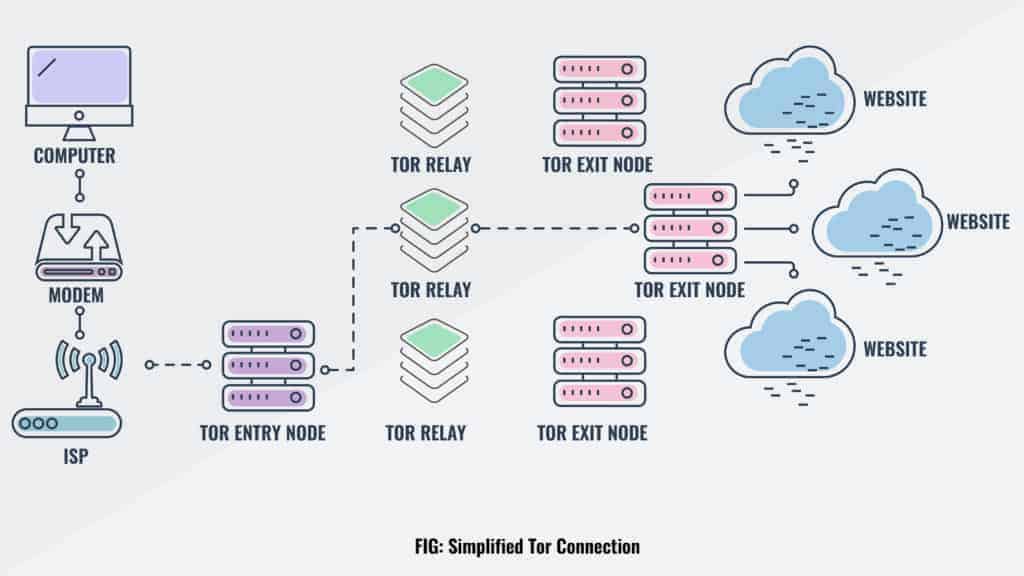

Tor este o rețea formată din mii de voluntari noduri, numit si relee. Un releu este un computer din interiorul Tor, listat în directorul principal, care primește semnale de internet de la un alt releu și transmite acel semnal către următorul releu din traseu. Pentru fiecare solicitare de conexiune (de exemplu, site-ul vizitat) calea este generată aleatoriu. Niciunul dintre relee nu ține înregistrări ale acestor conexiuni, astfel încât nu există niciun fel de relee pentru a raporta traficul pe care l-a gestionat..

Rețeaua Tor (sau pur și simplu „Tor”) este formată din aproape 7.000 de relee și 3.000 de poduri la momentul scrierii.

Când vă conectați la rețeaua Tor, spuneți, prin browserul Tor, toate datele pe care le trimiteți și primiți trec prin această rețea, trecând printr-o selecție aleatorie de noduri. Tor criptează toate aceste date de mai multe ori înainte de a părăsi dispozitivul, inclusiv adresa IP a următorului nod din secvență. Un strat de criptare este eliminat de fiecare dată când datele ajung la un alt nod până când ajunge la nodul final de ieșire, proces numit rutarea cepei. Aceasta înseamnă că nimeni, nici măcar persoanele care rulează nodurile, nu pot vedea conținutul datelor și nici pe unde se îndreaptă.

A pod este un releu ascuns, ceea ce înseamnă că nu este listat în directorul principal Tor al releelor. Acestea sunt furnizate pentru persoanele care nu pot accesa Tor cu configurarea normală. Acest lucru se poate întâmpla pentru că rețeaua pe care o folosesc are un proxy (un fel de intermediar între computerul utilizatorului și gateway-ul internet) care a fost configurat să blocheze traficul Tor.

Ultimul releu din cale este nodul de ieșire. Nodul de ieșire este singura parte a rețelei care se conectează efectiv la serverul pe care utilizatorul încearcă să îl acceseze și, prin urmare, este singurul bit pe care serverul îl vede și poate doar să adreseze adresa IP a releului respectiv.

Oricine interceptează datele nu va putea să-l urmărească către o persoană. În cel mai bun caz, pot determina nodul de intrare sau ieșire, dar niciodată ambele. Acest lucru face imposibilă urmărirea activității utilizatorului și a istoricului de navigare. Toate releele și podurile sunt administrate, credeți sau nu, de voluntari – oamenii care donează o parte din lățimea lor de bandă și puterea de calcul pentru a extinde capabilitățile Tor.

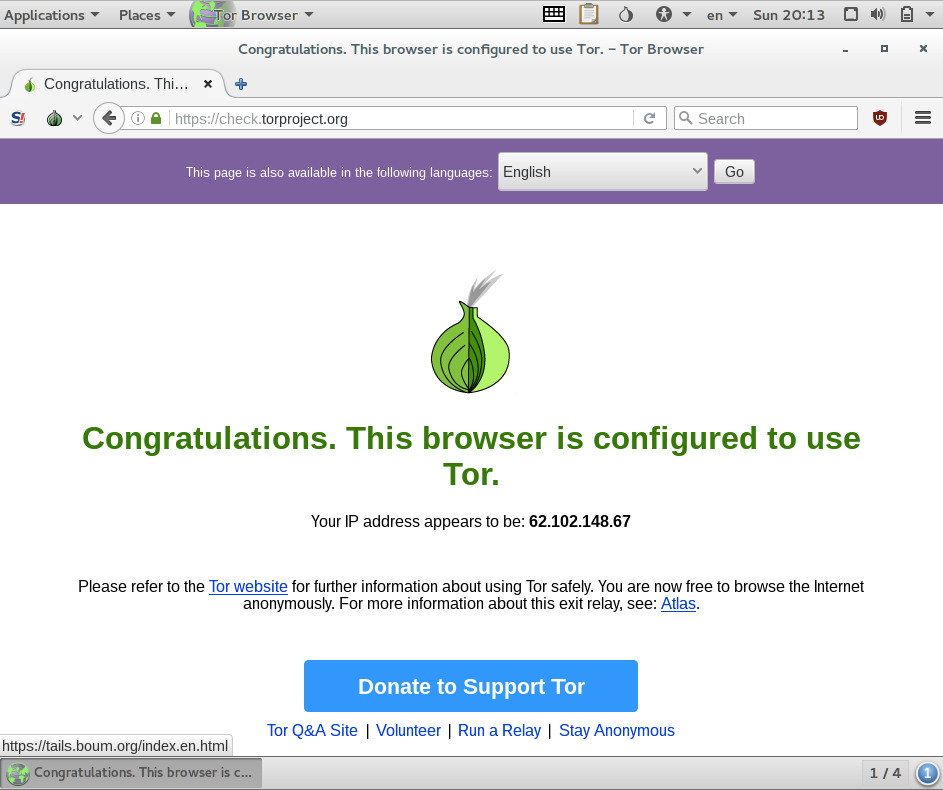

Tor este configurat astfel încât să permită utilizatorului de internet să navigheze pe anonim pe web ascunzându-și adresa de internet (adresa IP) de pe site-ul și motoarele de căutare pe care le accesează prin Tor și ascunzându-și traficul de internet de oricine își monitorizează sfârșitul conexiunii. Un observator va vedea doar că utilizatorul este conectat la Tor și nu va vedea alte site-uri web sau resurse online trimise la computerul utilizatorului.

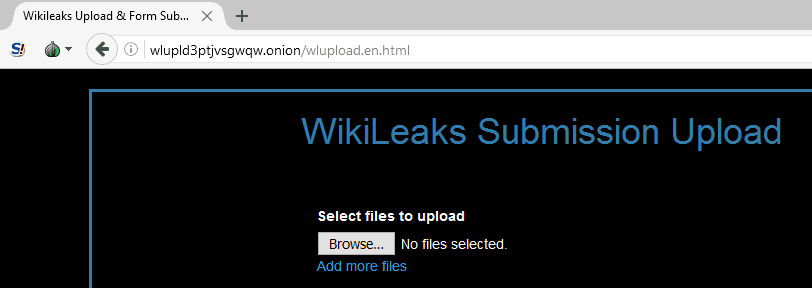

De asemenea, ca o altă parte a rețelei generale, Tor oferă anumite servicii ascunse sub formă de site-uri .onion și un server de mesagerie instant. Site-urile .onion sunt site-uri web găzduite pe serverele Tor și ascunse generând aleatoriu căi către acestea din „puncte introductive” din rețea. Aceasta permite utilizatorilor să acceseze site-urile, dar să nu identifice locația serverelor care le găzduiește.

Cum să încep cu Tor?

Browserul Tor este cel mai simplu și mai popular mod de a folosi Tor. Se bazează pe Firefox și funcționează ca o versiune de oase goale a oricărui alt browser web. Este destul de mult plug-and-play; nu există modificări sau configurații speciale pentru a începe navigarea în mod anonim după configurarea inițială.

Tor este unic prin faptul că oferă acces anonim atât la net și la DarkNet. Netul clar este ceea ce marea majoritate a oamenilor este cel mai familiar. Orice lucru pe World Wide Web pe care îl puteți accesa cu browserul non-Tor este considerat „net net”. Când accesați site-urile web pe net, folosind browserul Tor, acel site nu are o modalitate implicită de a vă identifica, deoarece tot traficul dvs. de internet a trecut deja prin rețeaua de anonimitate a Tor, ceea ce înseamnă că site-ul web poate vedea doar că vizitați un nod de ieșire Tor..

Accesarea DarkNet

Apoi, există DarkNet. De fapt, există câteva DarkNets, dar cel accesibil utilizatorilor Tor este de departe cel mai popular. DarkNet este alcătuit din servicii ascunse, în majoritate site-uri web care nu sunt accesibile în browser-ul dvs. de zi cu zi. Aceste servicii ascunse de Tor pot fi identificate de către acestea .ceapă Domenii de nivel superior anexate la sfârșitul adreselor URL.

Doar persoanele conectate la rețeaua Tor pot accesa serviciile ascunse Tor, fac acest lucru în mod anonim și trebuie să știe unde să caute – Google și alte motoare de căutare nu indexează site-urile. În plus, rețeaua Tor protejează, de asemenea, identitatea persoanelor care creează servicii ascunse Tor, astfel încât este aproape imposibil de știut cine deține sau operează un anumit site .onion..

Citiți mai multe: Cum puteți accesa Darknet și Deep Web în siguranță

Acesta este motivul pentru care DarkNet este deosebit de bine adaptat infracțiunii și are o reputație de a fi zăpăcit pe internet. Deși Tor are multe utilizări legale și legitime, așa cum s-a discutat mai sus, DarkNet pe care îl găzduiește este și locul în care veți găsi piețe pentru produse și servicii ilicite, precum și bloguri și forumuri pentru grupuri extremiste.

Limitări de tor

Navigarea pe internet în interiorul browserului Tor este complet anonimă, dar alte activități pe computer nu sunt. Dacă doriți să conectați alte aplicații și servicii la rețeaua Tor, lucrurile încep să se complice. Puteți găsi o listă cu alte proiecte mai jos în acest articol.

Și deși rețeaua Tor vă va anonimiza conexiunea la internet, sunteți încă responsabil pentru a vă păstra anonimat. O singură etapă greșită îți poate pune anonimatul în pericol. Consultați ghidul nostru de realizare a anonimatului complet pe internet.

Rețineți că, deoarece informațiile dvs. sunt dirijate printr-o serie de relee dedicate, viteză nu va fi cu ce ești obișnuit. De fapt, acesta va fi considerabil mai mic decât ceea ce erai obișnuit. Acest lucru se datorează faptului că datele preiau un traseu mult mai circuit decât în mod normal și vor fi împiedicate de:

- Viteza conexiunilor de internet ale diferitelor relee de-a lungul acelei căi

- Cantitatea de trafic pe releele respective

- Congestionarea generală a Tor în acel moment

- Toată congestia normală pe internet care fluctuează pe parcursul zilei

Oamenii de la Proiectul Tor își îndeamnă cu fermitate utilizatorii abține-te de la torent în timp ce utilizați Tor. Traficul de torrent, chiar și prin Tor, nu este anonim și va servi doar pentru (a) să încetinească rețeaua tuturor și (b) să elimine complet orice anonimat de care v-ați fi bucurat anterior. (Torrenting este o modalitate de a împărți bucăți mari de date între colegi folosind un software special numit client torrent.) Ești mai bine să folosești un VPN sigur pentru torrenting, decât Tor.

Este posibil ca furnizorul dvs. de internet sau compania în care lucrați bloca utilizarea lui Tor în rețeaua lor. Acest lucru este destul de ușor de realizat, deoarece administratorul de rețea trebuie doar să enumereze releele Tor, care sunt listate public. În acest caz, va trebui să aflați un pic despre utilizarea podurilor (relee ascunse) sau a unui VPN pentru a avea acces.

Principala slăbiciune a lui Tor este că așa este susceptibile de atacuri de analiză a traficului, dar aceasta nu este exact o veste. Documentele originale de proiectare au evidențiat chiar acest tip de vulnerabilitate. Acestea fiind spuse, Tor nu a fost menit să facă față unui atac la scară largă de noduri otrăvite.

Combinarea Tor cu un VPN

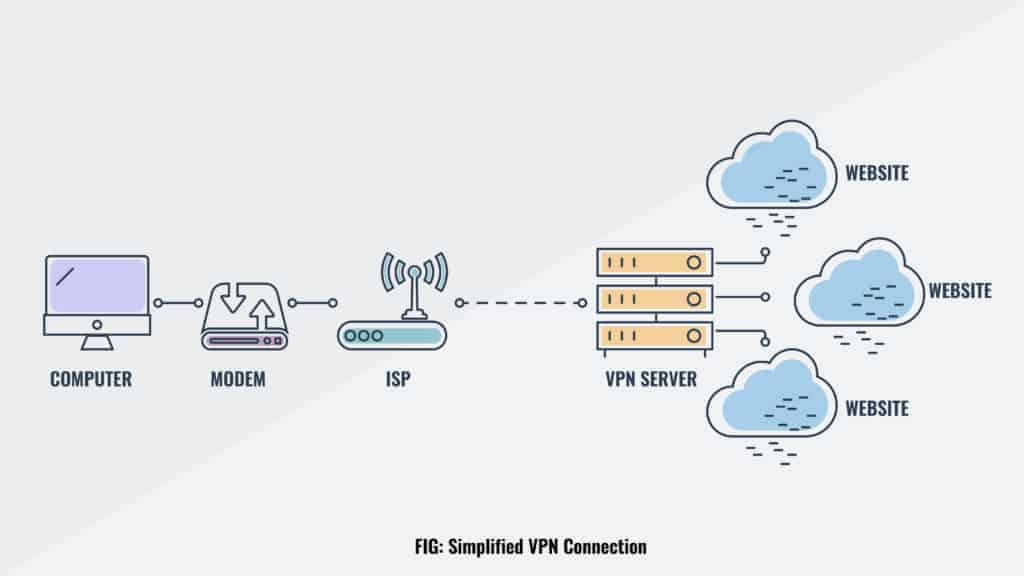

Cel mai bun mod de a rămâne privat este să folosiți atât Tor cât și un VPN împreună. A VPN, sau Rețea virtuală virtuală, este un tunel criptat pe internet de la computer la un server VPN. Orice navigare web pe care o efectuați printr-o VPN se pare că provine de la serverul VPN și nu de pe computer.

De exemplu, un utilizator din New York, NY se poate conecta la un server VPN din Los Angeles și orice site-uri web pe care le accesează o vor vedea ca fiind un utilizator în California, nu în New York. ISP-ul său din New York nu va putea vedea niciun trafic pe internet. De fapt, tot ce va vedea ISP este că ea a criptat date care merg înainte și înapoi între computerul său și serverul VPN la care este conectat. Nimic altceva.

O VPN nu face ca utilizatorul să fie anonim (deși majoritatea serviciilor VPN comerciale adaugă un strat de anonimat prin faptul că utilizatorii partajează adrese IP). Acesta oferă numai un tunel criptat între computerul dvs. și serverul VPN la care sunteți conectat. Oricine operează serverul VPN poate înțelege din punct de vedere tehnic activitatea dvs. online, deși serviciile VPN de renume pretind că nu fac acest lucru în politicile de confidențialitate.

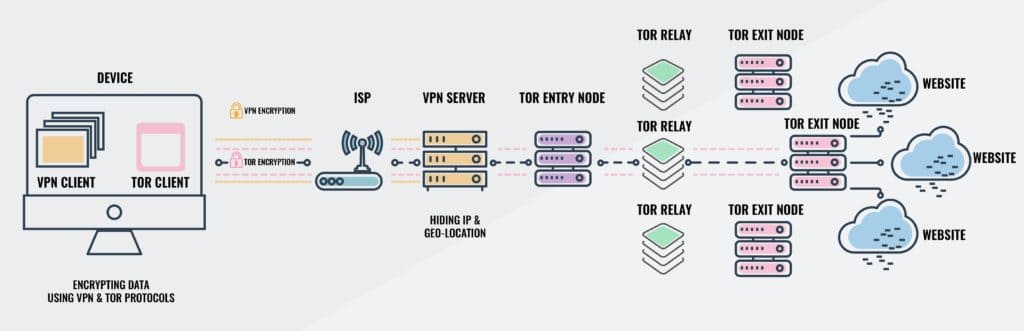

Tor este utilizat pentru a vă face conexiunea la orice site-uri web pe care le vizitați anonime. Calculatorul dvs. se conectează la un nod de intrare Tor și tot traficul dvs. trece apoi printr-un releu intermediar la un nod de ieșire înainte de a ajunge în sfârșit pe site-ul de destinație.. ISP-ul dvs. poate vedea că vă conectați la un nod de intrare Tor, ceea ce este suficient pentru a ridica sprâncenele în multe cazuri.

Soluția pare suficient de simplă. Conectați-vă la un VPN, apoi deschideți browserul Tor și navighează anonim în privat. ISP-ul dvs. nu poate vedea că sunteți conectat la Tor, iar VPN-ul dvs. nu poate citi conținutul traficului Tor.

Această soluție pare să fi creat un pic de confuzie, însă, deoarece oamenii se întreabă dacă este mai bine să vă conectați mai întâi la VPN sau Tor.

Opțiunea mai ușoară este să vă conectați la VPN și apoi să lansați browserul Tor. Opțiunea mai complicată este să o faceți invers. Aceasta necesită o conexiune shell sigură de la distanță la serverul VPN sau un client VPN care are această capacitate încorporată ca opțiune de configurare. Cel mai probabil veți vedea ceva de-a lungul liniei de utilizare a lui Tor ca „proxy” pentru clientul VPN. Aceasta ar trebui să inițieze conexiunea sigură prin Tor.

Treceți peste VPN

În prima configurație, Treceți peste VPN, ISP-ul dvs. vede că computerul dvs. trimite și primește informații criptate cu un server specific, și asta este totul. Serverul VPN vede doar că este conectat la un nod de intrare Tor și că toată navigarea dvs. este gestionată prin această rețea. Toate site-urile web de pe celălalt capăt al Tor nu văd nicio informație de identificare personală. NordVPN operează servere cu Tor pre-activat VPN, astfel încât nu trebuie să utilizați Tor Browser, dar rețineți că Chrome și alte browsere comune ar putea oferi site-urilor alte informații de identificare..

VPN peste Tor

În a doua configurație, VPN peste Tor, ISP-ul dvs. vede că computerul dvs. comunică cu un nod de intrare Tor. Serverul VPN primește informațiile de conectare de la un nod de ieșire Tor, care poate fi considerat informație de identificare personală, încălcând astfel anonimatul Tor. Site-urile web la care vă conectați văd doar adresa serverului VPN. AirVPN și BolehVPN sunt doar doi furnizori VPN care permit utilizatorilor să se conecteze folosind VPN prin Tor.

Al doilea scenariu: conectați-vă la Tor, apoi la un VPN

Al doilea scenariu: conectați-vă la Tor, apoi la un VPN

Dacă furnizorul dvs. VPN păstrează jurnalele de activitate, orice beneficiu pe care l-ați putea primi de la conexiunea Tor se va pierde.

Fii parte a rețelei Tor

Dacă găsiți Tor util și doriți să îl susțineți, vă puteți oferi voluntar pentru a crea și menține propriul nod Tor pentru al utiliza. Verificați tutorialul nostru despre cum să vă construiți propriul releu Tor, dar fiți avertizați că, în acest sens, există o mare probabilitate ca forțele de ordine și / sau furnizorul de servicii de internet să vă înștiințeze și să vă adreseze cu întrebări. Veți avea nevoie de un server de rezervă sau de un computer care se află pentru a acționa ca nod.

Puteți configura, de asemenea, propriul serviciu ascuns Tor, ceea ce înseamnă, în esență, că creați un site web sau serviciu disponibil doar pe DarkNet. Din nou, acest lucru ar putea atrage atenția necuvenită din partea ISP și a forțelor de ordine, dar nu există nimic ilegal în acest sens. Consultați ghidul nostru despre cum puteți configura un serviciu ascuns Tor.

Rețineți că operarea unui releu Tor sau a unui serviciu ascuns necesită o experiență tehnică mult mai mare decât simpla navigare pe web cu browserul Tor.

Tor este legal?

Chiar dacă se folosește Tor este complet legal, simpla conectare la ea este cauza suspiciunii în unele zone ale lumii. Nimeni nu a ieșit vreodată în închisoare și nici măcar nu a fost amendat pentru că a folosit Tor. Dar au existat rapoarte despre persoane chestionate de ISP-ul lor și de forțele de ordine locale cu privire la obiceiurile lor de navigare, pur și simplu pentru că jurnalele ISP arată că se conectează la Tor.

Cei care conduc un releu Tor sunt avertizați că, în cele din urmă, vor fi contactați fie de ISP-ul lor, fie de forțele de ordine locale, poate ambele, cu privire la unele activități ilicite online care este legată de adresa IP folosită de releul lor. Până în prezent, în toate cazurile, pur și simplu informând aceste entități că adresa IP în cauză este atribuită unui nod din rețeaua Tor și că niciun jurnal nu este păstrat pe serverul respectiv a fost suficient.

Cine folosește Tor?

Numărul de persoane care accesează internetul prin Tor se schimbă aproape în fiecare zi. Între august 2012 și iulie 2013, Oxford Internet Institute și Universitatea din Oxford au calculat că „peste 126.000 de persoane accesează internetul prin Tor în fiecare zi din Statele Unite.” Acest lucru se traduce undeva între .025% și .05% dintre utilizatorii de internet din Statele Unite.

Fidel revendicării lor, nu există statistici disponibile de la cei de la TorProject cu privire la ce face utilizatorul lor online sau la ce fel de conținut accesează. Este un pariu sigur că majoritatea utilizatorilor Tor încearcă în mod legitim doar să își păstreze anonimatul din motive evidente.

- jurnaliştii care își protejează sursele,

- Avertizorilor încercând să-și păstreze locurile de muncă,

- Funcționarii legii încercând să urmărească infractorii și să nu le explodeze în acest proces,

- Profesioniști IT corporativi efectuarea de teste de securitate în rețelele proprii,

- Și o mulțime de alți utilizatori care au nevoie de anonimatul pe care Tor îl oferă doar pentru a-și face treaba.

Pentru o listă mai concisă a posibilelor utilizări legitime ale anonimatului, consultați descrierea lui Tor a bazei de utilizare a acestora.

Alternative la Tor

Un lucru evident este faptul că Tor nu este terminat. În ciuda acestui fapt, unii dintre voi vă întrebați deja „Bine. Ce mai este acolo? ”Ei, ai noroc. Așa cum se întâmplă, există alte instrumente pentru cei care doresc să nu fie urmăriți. Iată câteva dintre cele mai populare care sunt disponibile în prezent.

I2P

Similar cu Tor, I2P sau Proiectul Internet Invizibil, utilizează o bază de date distribuită de rețea și o selecție de pariuri pentru traficul anonim. De asemenea, sensibil la atacuri de analiză a traficului, I2P are unele avantaje față de Tor. Colegii sunt selectați prin profilare continuă și performanță în clasament. De asemenea, este destul de mic faptul că puține, dacă există, sunt blocuri active pentru a împiedica accesul.

Similar cu Tor, I2P sau Proiectul Internet Invizibil, utilizează o bază de date distribuită de rețea și o selecție de pariuri pentru traficul anonim. De asemenea, sensibil la atacuri de analiză a traficului, I2P are unele avantaje față de Tor. Colegii sunt selectați prin profilare continuă și performanță în clasament. De asemenea, este destul de mic faptul că puține, dacă există, sunt blocuri active pentru a împiedica accesul.

Freenet

![]() Spre deosebire de Tor, Freenet nu se bazează pe punctele dedicate de intrare și ieșire. În schimb, utilizatorii se conectează la Freenet, de preferință prin computerele prietenilor. Dacă nu aveți prieteni pe Freenet, aveți opțiunea de a vă conecta prin computerele străine, dar acest lucru este considerat mai puțin sigur decât conectarea la computerele prietenilor de încredere. Freenet este, de asemenea, un serviciu de distribuție de fișiere în care fișierele criptate sunt stocate pe hard disk-urile computerului în întreaga rețea. Datorită criptării, este puțin probabil ca un utilizator să poată determina care este fișierul respectiv.

Spre deosebire de Tor, Freenet nu se bazează pe punctele dedicate de intrare și ieșire. În schimb, utilizatorii se conectează la Freenet, de preferință prin computerele prietenilor. Dacă nu aveți prieteni pe Freenet, aveți opțiunea de a vă conecta prin computerele străine, dar acest lucru este considerat mai puțin sigur decât conectarea la computerele prietenilor de încredere. Freenet este, de asemenea, un serviciu de distribuție de fișiere în care fișierele criptate sunt stocate pe hard disk-urile computerului în întreaga rețea. Datorită criptării, este puțin probabil ca un utilizator să poată determina care este fișierul respectiv.

JonDoFox

Un alt anonimizator de tip rutare de ceapă pentru navigare pe web, JonDoFox este un profil pentru Mozilla Firefox sau ESR Firefox. Computerul utilizatorului se conectează la o serie de operatori Mix care anonimizează traficul web al utilizatorului și îl înfășoară în mai multe straturi de criptare. La fel ca Freenet, dimensiunea rețelei este considerabil mai mică decât cea a lui Tor. Acest lucru se datorează în primul rând procesului lor de certificare. Pentru a deveni un operator mix, trebuie să parcurgi procesul de certificare. Teoretic, acest lucru ar putea scădea șansele ca un atacator să se strecoare pe serverele modificate, dar o astfel de afirmație ar trebui să fie testată într-un mediu simulat.

Un alt anonimizator de tip rutare de ceapă pentru navigare pe web, JonDoFox este un profil pentru Mozilla Firefox sau ESR Firefox. Computerul utilizatorului se conectează la o serie de operatori Mix care anonimizează traficul web al utilizatorului și îl înfășoară în mai multe straturi de criptare. La fel ca Freenet, dimensiunea rețelei este considerabil mai mică decât cea a lui Tor. Acest lucru se datorează în primul rând procesului lor de certificare. Pentru a deveni un operator mix, trebuie să parcurgi procesul de certificare. Teoretic, acest lucru ar putea scădea șansele ca un atacator să se strecoare pe serverele modificate, dar o astfel de afirmație ar trebui să fie testată într-un mediu simulat.

GNUnet

GNUnet este un instrument de partajare a fișierelor peer-to-peer care se bazează pe grupuri mari pentru a obține identitățile celor care sunt atașate la grup. O persoană din grup este practic nedistinsă de oricare alt utilizator, decât de inițiatorul grupului.

GNUnet este un instrument de partajare a fișierelor peer-to-peer care se bazează pe grupuri mari pentru a obține identitățile celor care sunt atașate la grup. O persoană din grup este practic nedistinsă de oricare alt utilizator, decât de inițiatorul grupului.

Alternative Tor încă în curs de dezvoltare

Următoarele proiecte sunt încă în curs de dezvoltare, dar lucrează pentru crearea unor rețele de anonimat și mai puternice, dar pentru aplicații mai specifice. Tor a fost creat ca un fel de generice, de o singură dimensiune, potrivite tuturor soluțiilor pentru utilizare web anonimă. Aceste proiecte sunt concentrate mai mult pe aplicații specifice de utilizare web.

Aqua / Herd

Aqua este o rețea de partajare a fișierelor proiectată să fie complet anonimă, în timp ce Herd este o rețea anonimă de voce peste IP. Proiectanții elaborează un mijloc de eliminare a metadatelor din traficul de rețea, care este modul principal de urmărire a unui client și a serverului cu care clientul comunică.

Vuvuzela / Alpenhorn

Alpenhorn este a doua iterație a lui Vuvuzela, numită după cornul folosit în mod normal la meciurile de fotbal din America Latină și Africa. Alpenhorn este un program de chat gratuit anonim, cu metadate, care poate fi adaptat la milioane de utilizatori, în teorie. Așteptați-vă la o beta publică în viitorul apropiat.

disidență

Dacă anonimatul este mai important pentru tine decât latența, atunci Dissent oferă unele dintre cele mai puternice anonimități disponibile. Datorită latenței mai mari și a lățimii de bandă reduse, disensiunea este cea mai bună pentru blogging, micro-blogging sau chiar comunicații de tip IRC. Modul în care funcționează disidența este destul de simplu, dar lățimea de bandă grea. Când un client transmite orice, toți ceilalți clienți transmit un pachet de aceeași dimensiune. În loc să folosească rutarea cepei, Dissent se bazează pe rețele DC, un algoritm al criptografilor. Combinați acest lucru cu un algoritm verificabil de shuffle și veți ajunge la designul cel mai anonim care este privit de cercetătorii de astăzi.

riffle

Partajarea anonimă de fișiere devine din ce în ce mai căutată. Riffle este încă o încercare de a oferi un mod anonim pentru ca un utilizator să partajeze fișiere de orice dimensiune. Cu toate acestea, acesta nu este menit să fie un înlocuitor pentru Tor, în principal pentru că partajarea de fișiere peste Tor rupe anonimatul. Riffle este menit să mărească Tor oferind utilizatorilor Tor un mod cu adevărat anonim de a partaja fișiere, fără a sufoca rețeaua Tor. Inspirat de Dissent, Riffle folosește, de asemenea, un algoritm shuffle, dar renunță la algoritmul criptografic DC-net.

Ripostă

Riposte a fost inspirat de Dissent, dar s-a concentrat pe micro-blogging. În prezent, micro-bloggingul este tărâmul Twitter, Pinterest și alte astfel de servicii în care utilizatorii își actualizează „blogul” cu fragmente mici de informații cum ar fi citate de la oameni celebri sau cereri de feedback sau chiar solicitări pentru a se alătura rețelelor. Riffle este conceput pentru a permite utilizatorului să micro-blog anonim în detrimentul vitezei internetului. Urmărind urmele disidenței, Riposte folosește și configurația de tip DC-net pentru a ascunde transmisia originală într-o furtună de transmisii de biți aleatori de aceeași dimensiune.

Proiecte Tor

În cele din urmă, ca bonus suplimentar, aici este o listă cu toate celelalte proiecte din lucrările la TorProject, toate având un interes în menținerea confidențialității internetului pentru oricare și toți cei care doresc să utilizeze produsele lor. Unele dintre acestea sunt destul de evidente și ușor de utilizat, în timp ce altele sunt mai mult din culise. Câteva biblioteci de programare diferite sunt disponibile pentru dezvoltatorii de software pentru a permite produselor lor să comunice cu The Onion Network.

Browserul Tor

Aceasta este ceea ce utilizează majoritatea oamenilor pentru a accesa Tor. Este foarte simplu de achiziționat și utilizat. Browserul este de fapt o versiune personalizată a Mozilla Firefox și, prin urmare, arată și se simte ca orice alt browser web. Personalizarea este proiectată pentru a nu lăsa nicio urmă de navigare pe computer pe computer. Pur și simplu descărcați fișierul comprimat pentru sistemul dvs. de operare, fie că este vorba de Windows, MacOS sau Linux, extrageți-l în folderul propriu, rulați fișierul executabil din folderul respectiv și parcurgeți conținutul inimii dvs. în anonimat complet. Când închideți browserul, toate urmele de navigare sunt șterse de memorie. Numai marcajele și descărcările dvs. au rămas în urmă.

.site-uri web de ceapă

Acestea sunt site-uri web accesibile doar în cadrul rețelei Tor și știind unde să merg. Există motoare speciale de căutare precum Onion.city și Onion.to, precum și o serie de alte. Țineți minte, deși există fațete, escrocherii și pâlcuri de miere răspândite în întregul DarkNet. Ferește-te cu ce dai clic. Există, de asemenea, câteva imagini foarte deranjante. Ai fost avertizat.

Acestea sunt site-uri web accesibile doar în cadrul rețelei Tor și știind unde să merg. Există motoare speciale de căutare precum Onion.city și Onion.to, precum și o serie de alte. Țineți minte, deși există fațete, escrocherii și pâlcuri de miere răspândite în întregul DarkNet. Ferește-te cu ce dai clic. Există, de asemenea, câteva imagini foarte deranjante. Ai fost avertizat.

Orbot

Puteți accesa rețeaua Tor de pe dispozitivul dvs. Android utilizând Orbot. Orbot creează un proxy Tor pe dispozitivul dvs. astfel încât tot traficul de internet de pe dispozitiv să treacă prin rețeaua Tor. Asta înseamnă că toate aplicațiile de pe telefonul sau tableta dvs. își vor conduce traficul și prin Tor. Desigur, unele aplicații sunt concepute pentru a nu fi anonime și vor rupe anonimatul furnizat de rețeaua Tor. Adevăratul anonimat necesită doar câțiva pași pentru a vă asigura că tattrele sunt dezactivate sau, cel puțin, nu se execută în timp ce atingeți Tor. Nu uitați să dezactivați sincronizarea automată și să închideți orice aplicație care vă conectează automat într-un cont, cum ar fi Gmail, Yahoo! Facebook, Twitter și altele asemenea.

Puteți accesa rețeaua Tor de pe dispozitivul dvs. Android utilizând Orbot. Orbot creează un proxy Tor pe dispozitivul dvs. astfel încât tot traficul de internet de pe dispozitiv să treacă prin rețeaua Tor. Asta înseamnă că toate aplicațiile de pe telefonul sau tableta dvs. își vor conduce traficul și prin Tor. Desigur, unele aplicații sunt concepute pentru a nu fi anonime și vor rupe anonimatul furnizat de rețeaua Tor. Adevăratul anonimat necesită doar câțiva pași pentru a vă asigura că tattrele sunt dezactivate sau, cel puțin, nu se execută în timp ce atingeți Tor. Nu uitați să dezactivați sincronizarea automată și să închideți orice aplicație care vă conectează automat într-un cont, cum ar fi Gmail, Yahoo! Facebook, Twitter și altele asemenea.

OrFox

Pentru a merge împreună cu Orbot, există și un browser pentru dispozitivele Android care vă permite să navigați pe net folosind Tor. Cu toate acestea, acest lucru se aplică numai navigării web într-un browser. Toate celelalte aplicații de pe dispozitivul dvs. Android vor comunica prin linii normale de trafic, fără beneficiul anonimatului furnizat de routerul cepei.

Pentru a merge împreună cu Orbot, există și un browser pentru dispozitivele Android care vă permite să navigați pe net folosind Tor. Cu toate acestea, acest lucru se aplică numai navigării web într-un browser. Toate celelalte aplicații de pe dispozitivul dvs. Android vor comunica prin linii normale de trafic, fără beneficiul anonimatului furnizat de routerul cepei.

frac

Aceasta poate fi utilizarea finală a lui Tor. Este un „sistem de operare în direct”, care este rulat fie de pe un CD, fie de o unitate USB sau de un stick de memorie. Puneți acest lucru într-un computer chiar înainte de a reporni. Dacă BIO-ul computerului este configurat corect, acesta va încărca Tails în locul sistemului de operare încărcat pe hard disk-ul computerului. Perfect pentru a utiliza un computer care nu îți aparține pentru navigarea pe internet în anonimat și pentru a nu lăsa nicio urmă de navigare pe oriunde pe computer. Discul dur intern al computerului nu este atins în timp ce computerul rulează Tails și memoria computerului este ștearsă la fiecare repornire. De asemenea, orice cookie-uri sau fișiere temporare de internet care sunt încărcate în Tails nu sunt înregistrate pe CD-ul sau unitatea de redare în timp ce sunt utilizate, astfel încât acestea să fie pierdute și de îndată ce computerul este repornit..

Aceasta poate fi utilizarea finală a lui Tor. Este un „sistem de operare în direct”, care este rulat fie de pe un CD, fie de o unitate USB sau de un stick de memorie. Puneți acest lucru într-un computer chiar înainte de a reporni. Dacă BIO-ul computerului este configurat corect, acesta va încărca Tails în locul sistemului de operare încărcat pe hard disk-ul computerului. Perfect pentru a utiliza un computer care nu îți aparține pentru navigarea pe internet în anonimat și pentru a nu lăsa nicio urmă de navigare pe oriunde pe computer. Discul dur intern al computerului nu este atins în timp ce computerul rulează Tails și memoria computerului este ștearsă la fiecare repornire. De asemenea, orice cookie-uri sau fișiere temporare de internet care sunt încărcate în Tails nu sunt înregistrate pe CD-ul sau unitatea de redare în timp ce sunt utilizate, astfel încât acestea să fie pierdute și de îndată ce computerul este repornit..

Braţ

Ai fost introdus pentru prima dată la Arm la sfârșitul articolului „Cum să-ți construiești propriul releu sau nod Tor”. Arm este un monitor bazat pe linia de comandă pentru un releu Tor. Afișează informații în timp real pentru un releu sau un pod în rețeaua Tor. Acest lucru vă ajută să urmăriți releul, oferind statistici, valori și rapoarte de sănătate. Puteți afla câți utilizatori Tor au accesat Tor prin releul dvs. sau cât din lățimea de bandă disponibilă este utilizată în sprijinul Tor.

Ai fost introdus pentru prima dată la Arm la sfârșitul articolului „Cum să-ți construiești propriul releu sau nod Tor”. Arm este un monitor bazat pe linia de comandă pentru un releu Tor. Afișează informații în timp real pentru un releu sau un pod în rețeaua Tor. Acest lucru vă ajută să urmăriți releul, oferind statistici, valori și rapoarte de sănătate. Puteți afla câți utilizatori Tor au accesat Tor prin releul dvs. sau cât din lățimea de bandă disponibilă este utilizată în sprijinul Tor.

Atlas

Atlas este o aplicație web care oferă informații despre starea actuală a releelor din rețeaua Tor. Introduceți numele unui releu în caseta de căutare din partea de sus a site-ului și obțineți o imagine de ansamblu de bază a stării sale actuale. Faceți clic pe porecla releului pentru a obține un raport mult mai detaliat, împreună cu o explicație a tuturor steagurilor care se aplică acelui nod particular.

Atlas este o aplicație web care oferă informații despre starea actuală a releelor din rețeaua Tor. Introduceți numele unui releu în caseta de căutare din partea de sus a site-ului și obțineți o imagine de ansamblu de bază a stării sale actuale. Faceți clic pe porecla releului pentru a obține un raport mult mai detaliat, împreună cu o explicație a tuturor steagurilor care se aplică acelui nod particular.

Transporturi conectabile

Folosit pentru a schimba modul în care apare fluxul de date. Acesta este încă un mod de a vă menține conectat la Tor. Unele entități au început să blocheze traficul Tor pe baza traficului în sine, nu pe adresa IP a releului sau a podului care este utilizat pentru conectarea la rețea. Transporturile conectabile modifică aspectul traficului Tor pentru a părea a fi un trafic normal, asemănător unui Tor, pentru a scăpa de detectare.

Folosit pentru a schimba modul în care apare fluxul de date. Acesta este încă un mod de a vă menține conectat la Tor. Unele entități au început să blocheze traficul Tor pe baza traficului în sine, nu pe adresa IP a releului sau a podului care este utilizat pentru conectarea la rețea. Transporturile conectabile modifică aspectul traficului Tor pentru a părea a fi un trafic normal, asemănător unui Tor, pentru a scăpa de detectare.

Stem

Aceasta este biblioteca la care se dezvoltă dezvoltatorii pentru crearea de programe care să interacționeze cu Tor. Arm este un exemplu de astfel de program.

Aceasta este biblioteca la care se dezvoltă dezvoltatorii pentru crearea de programe care să interacționeze cu Tor. Arm este un exemplu de astfel de program.

OONI

În timp ce Atlas este un site care arată starea rețelei Tor, OONI este site-ul care arată statutul cenzurii în lumea de azi. Face acest lucru prin sondarea internetului folosind un rezultat bun cunoscut și comparând rezultatul cu un rezultat neprotejat, necriptat. Orice modificare a rezultatelor este o dovadă de modificare sau cenzură.

În timp ce Atlas este un site care arată starea rețelei Tor, OONI este site-ul care arată statutul cenzurii în lumea de azi. Face acest lucru prin sondarea internetului folosind un rezultat bun cunoscut și comparând rezultatul cu un rezultat neprotejat, necriptat. Orice modificare a rezultatelor este o dovadă de modificare sau cenzură.

TorBirdy

Aceasta este o extensie pentru Mozilla Thunderbird care o configurează pentru a rula în rețeaua Tor. Luați în considerare un Torbutton pentru Thunderbird.

Aceasta este o extensie pentru Mozilla Thunderbird care o configurează pentru a rula în rețeaua Tor. Luați în considerare un Torbutton pentru Thunderbird.

Onionoo

Onionoo este un protocol bazat pe web care primește informații referitoare la starea actuală a rețelei Onion. Aceste informații nu sunt într-un format care poate fi citit de oameni. Este menit să acționeze ca un serviciu pentru alte aplicații precum Atlas sau Tor2Web.

Onionoo este un protocol bazat pe web care primește informații referitoare la starea actuală a rețelei Onion. Aceste informații nu sunt într-un format care poate fi citit de oameni. Este menit să acționeze ca un serviciu pentru alte aplicații precum Atlas sau Tor2Web.

Portalul metricilor

După cum sugerează și numele, acesta este locul în care obțineți valori referitoare la rețeaua Tor, cum ar fi lățimea de bandă disponibilă și dimensiunea estimată a bazei de utilizator curente. Orice cercetător interesat de statistici specifice și detaliate despre rețeaua Tor îl poate găsi aici sau poate trimite o solicitare pentru metrica pe care o caută..

După cum sugerează și numele, acesta este locul în care obțineți valori referitoare la rețeaua Tor, cum ar fi lățimea de bandă disponibilă și dimensiunea estimată a bazei de utilizator curente. Orice cercetător interesat de statistici specifice și detaliate despre rețeaua Tor îl poate găsi aici sau poate trimite o solicitare pentru metrica pe care o caută..

Umbră

O simulare a unei rețele folosind browserul Tor real. Acest lucru este cel mai util într-o configurare de tip laborator atunci când doriți să vedeți cum Tor poate afecta rețeaua dvs., fără a vă afecta rețeaua reală. Perfect pentru experimentarea cu Tor și diverse alte programe înainte de a le permite sau implementa în rețeaua dvs. locală.

O simulare a unei rețele folosind browserul Tor real. Acest lucru este cel mai util într-o configurare de tip laborator atunci când doriți să vedeți cum Tor poate afecta rețeaua dvs., fără a vă afecta rețeaua reală. Perfect pentru experimentarea cu Tor și diverse alte programe înainte de a le permite sau implementa în rețeaua dvs. locală.

Tor2Web

Acordă utilizatorilor browserului non-Tor acces la site-urile web care rulează în servicii ascunse Tor. Ideea este de a permite utilizatorilor de internet opțiunea de a-și sacrifica anonimatul, totodată acordându-le acces la informațiile ascunse în rețeaua Tor, în timp ce nu sacrifică anonimatul site-urilor web pe care le accesează..

Acordă utilizatorilor browserului non-Tor acces la site-urile web care rulează în servicii ascunse Tor. Ideea este de a permite utilizatorilor de internet opțiunea de a-și sacrifica anonimatul, totodată acordându-le acces la informațiile ascunse în rețeaua Tor, în timp ce nu sacrifică anonimatul site-urilor web pe care le accesează..

Tor Messenger

Un client de mesagerie instant care utilizează rețeaua Tor pentru toate transmisiile sale. Securizat în mod implicit, cu funcții de platformă multiplă, este un program de chat ideal pentru oricine dorește să rămână sigur și anonim.

Un client de mesagerie instant care utilizează rețeaua Tor pentru toate transmisiile sale. Securizat în mod implicit, cu funcții de platformă multiplă, este un program de chat ideal pentru oricine dorește să rămână sigur și anonim.

txtorcon

Aceasta este o bibliotecă de programatori pentru scrierea aplicațiilor bazate pe Python care vorbește sau lansează un program Tor. Conține toate utilitățile pentru accesarea circuitelor Tor, fluxurilor, funcțiilor de înregistrare și a serviciilor ascunse.

Aceasta este o bibliotecă de programatori pentru scrierea aplicațiilor bazate pe Python care vorbește sau lansează un program Tor. Conține toate utilitățile pentru accesarea circuitelor Tor, fluxurilor, funcțiilor de înregistrare și a serviciilor ascunse.

et de la ochii curioși. Este impresionant să văd cum Tor a evoluat de la un proiect de cercetare la un software utilizat de milioane de oameni din întreaga lume. Este important să avem opțiuni pentru a ne proteja confidențialitatea online și anonimatul, iar Tor este una dintre cele mai bune opțiuni disponibile. Este minunat să văd că rețeaua Tor este administrată de voluntari, ceea ce arată că există oameni care sunt dispuși să doneze timp și resurse pentru a ajuta la protejarea confidențialității online a altora. Sper că mai mulți oameni vor începe să folosească Tor și alte tehnologii similare pentru a-și proteja confidențialitatea online.

et de la ochii curioși. Este impresionant să văd cum Tor a evoluat de la un proiect de cercetare la un software utilizat de milioane de oameni din întreaga lume. Este important să avem opțiuni pentru a ne proteja confidențialitatea online și anonimatul, iar Tor este una dintre cele mai bune opțiuni disponibile. Este minunat să văd că rețeaua Tor este administrată de voluntari, ceea ce arată că există oameni care sunt dispuși să doneze timp și resurse pentru a ajuta la protejarea confidențialității online a altora. Sper că mai mulți oameni vor începe să folosească Tor și alte tehnologii similare pentru a-și proteja confidențialitatea online.

et de la ochii curioși. Este impresionant să văd cum Tor a evoluat de la un proiect de cercetare la un software utilizat de milioane de oameni din întreaga lume. Este important să avem opțiuni pentru a ne proteja confidențialitatea online și anonimatul, iar Tor este una dintre cele mai bune opțiuni disponibile. Este minunat să văd că rețeaua Tor este administrată de voluntari, ceea ce arată că există oameni care sunt dispuși să doneze timp și resurse pentru a ajuta la protejarea confidențialității online a altora. Sper că mai mulți oameni vor începe să folosească Tor și alte tehnologii similare pentru a-și proteja confidențialitatea online.