Google indexează doar o fracțiune minusculă a internetului. După unele estimări, web conține de 500 de ori mai mult conținut decât ceea ce Google returnează în rezultatele căutării. Linkurile pe care Google și alte motoare de căutare le returnează atunci când tastați o interogare este cunoscut sub numele de „web surface”, în timp ce toate celelalte conținut care nu pot fi căutate sunt denumite „deep web” sau „web invizibil”..

Majoritatea informațiilor sunt ascunse doar pentru că marea majoritate a utilizatorilor nu le consideră relevante. O mare parte din aceasta este ascunsă în baze de date în care Google nu este interesat sau nu este împiedicat să se târască. Multe dintre ele sunt vechi și învechite. Conținutul aplicațiilor pentru iPhone, fișierele din contul dvs. Dropbox, reviste academice, înregistrări judecătorești și profiluri de socializare private sunt toate exemple de date care nu sunt neapărat indexate de Google, dar există în continuare pe internet..

Vezi si: Cele mai bune VPN-uri pentru Tor

Avertisment: ISP-ul dvs. poate detecta că utilizați Tor

O mare parte din acest articol se referă la utilizarea rețelelor de anonimat precum Tor, care sunt folosite pentru a accesa rețeaua întunecată. Furnizorii de internet pot detecta când Tor este utilizat deoarece IP-ul nodurilor Tor sunt publice. Dacă doriți să folosiți Tor în privat, puteți utiliza fie VPN sau Tor Bridges (noduri Tor care nu sunt indexate public). Utilizatorii Tor Tor din SUA ar putea dori, în special, să utilizeze un VPN, care va fi mai rapid și mai fiabil.

Modificările recente în legislația americană înseamnă că furnizorii de internet sunt liberi să vândă și să partajeze date clienților lor, inclusiv obiceiurile lor de navigare. Când utilizați un VPN, ISP-ul dvs. nu va putea vedea că sunteți conectat la un nod de intrare Tor, doar un tunel criptat la un server VPN.

NordVPN este alegerea nr. 1 pentru Tor și a fost proiectat pentru utilizatorii Tor.

Web adânc și rețea întunecată

Pânza adâncă este adesea confundată cu plasa întunecată, numită și rețea închisă, rețea neagră și plasă neagră. Pur și simplu, web-ul profund este toate informațiile stocate online care nu sunt indexate de motoarele de căutare. Nu aveți nevoie de instrumente speciale sau de un browser net închis pentru a accesa web-ul profund; trebuie doar să știi unde să cauți. Motoarele de căutare, directoarele și wikis-urile specializate pot ajuta utilizatorii să localizeze datele pe care le caută.

Multe dintre cele mai bune motoare de căutare profundă generală au fost închise sau achiziționate, cum ar fi Alltheweb și CompletePlanet. Totuși, câteva atârnă pentru a vă începe:

- DeeperWeb – motorul de căutare Deep Web care utilizează Căutarea Google

- Biblioteca virtuală WWW – indexul original al web, dar mai mult un director decât un motor de căutare.

- Surfwax – indexează fluxurile RSS. Nu sunt sigur că acest lucru încă funcționează …

- IceRocket – Căută blogosfera și Twitter

Toate sunt în regulă, dar motoarele de căutare specializate tind să fie mai bune decât cele generale pentru găsirea informațiilor pe web-ul profund. Dacă sunteți în căutarea unui caz judiciar, de exemplu, utilizați căutarea documentelor publice de stat sau de țară. Dacă aveți nevoie de reviste academice, consultați articolul nostru despre utilizarea motoarelor de căutare web profund pentru cercetări academice și academice. Cu cât poți fi mai specific, cu atât mai bine, sau altfel vei ajunge doar cu aceleași rezultate ale căutării pe care le-ai găsi pe Google. Dacă aveți nevoie de un tip de fișier specific, cum ar fi un fișier Excel sau un PDF, aflați cum să specificați căutările pentru acel tip de fișier (de exemplu, tip „filetype: PDF” în interogarea dvs. DeeperWeb).

Plasa întunecată este o mică parte a țesăturii adânci care este ținută ascunsă în mod intenționat. Site-urile și datele de pe web-ul întunecat necesită de obicei un instrument special pentru a accesa. Tipurile de site-uri asociate cel mai frecvent cu site-ul întunecat sunt piețele unde sunt cumpărate și vândute mărfuri ilicite, precum narcotice, arme de foc și numere de cărți furate. Cele mai întunecate colțuri sunt folosite pentru a angaja hitmeni, pentru a se angaja în trafic de persoane și pentru a face schimb de pornografie pentru copii. Cu toate acestea, mai mult decât atât, web-ul întunecat conține conținut și date care pot fi accesate cu anonimat. Ar putea fi un blog, un forum, o cameră de chat sau un server privat de jocuri.

Frumusețea plasei întunecate este anonimatul. Nimeni nu știe cine este altcineva în lumea reală, atât timp cât vor lua măsurile de precauție necesare. Utilizatorii sunt liberi de ochii indurerați ai guvernelor și corporațiilor.

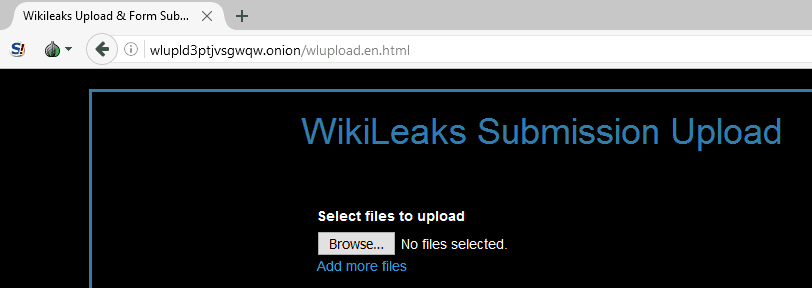

Webul întunecat și Tor sunt adesea folosite de jurnaliști și denunțători pentru a schimba informații sensibile, inclusiv însuși Edward Snowden. Buletinul de date Ashley Madison, de exemplu, a fost postat pe un site accesibil doar utilizatorilor Tor.

Cum să accesați Dark Web în siguranță

Pânza întunecată nu este un singur loc centralizat. La fel ca și reteaua de suprafață, aceasta este împrăștiată printre serverele din întreaga lume. Acest articol vă va instrui cum să accesați web-ul întunecat prin Tor, scurt pentru The Onion Router. Adresele URL ale site-ului net sunt adesea adăugate cu „.onion” în loc de „.com” sau „.org”, ceea ce indică faptul că acestea sunt accesibile doar utilizatorilor Tor.

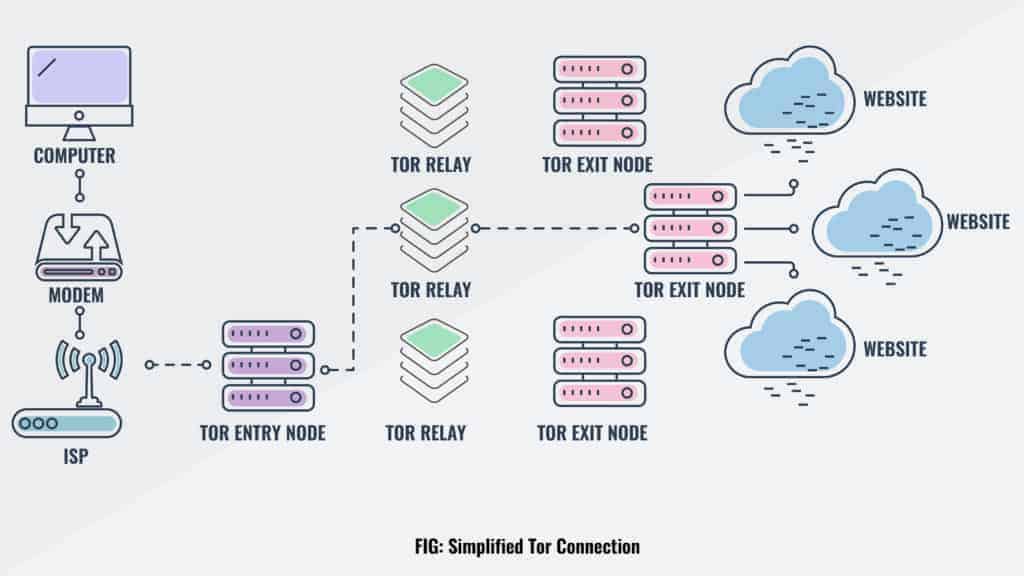

Tor este o rețea de relee voluntare prin care este dirijată conexiunea la internet a utilizatorului. Conexiunea este criptată și tot traficul sări între releele situate în întreaga lume, ceea ce face ca utilizatorul să fie anonim.

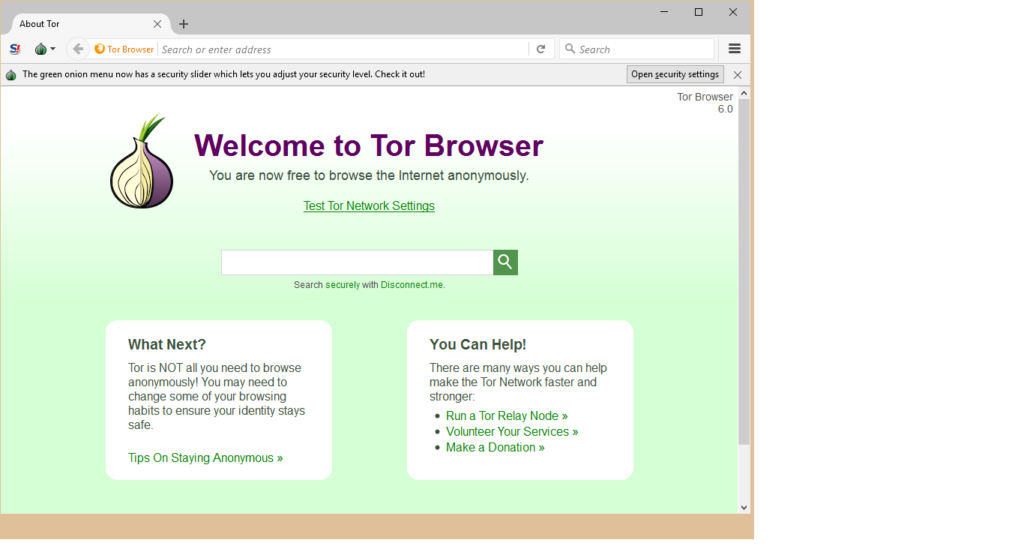

Deci, cum intră cineva în rețeaua Tor? Cel mai simplu mod este să descărcați și să instalați browserul Tor. Bazat pe Firefox, puteți naviga pe web la fel ca orice alt browser web, cu excepția faptului că tot traficul dvs. este dirijat automat prin rețeaua Tor. Asigurați-vă că descărcați browserul Tor doar de pe site-ul oficial, ca să nu riscați să descărcați malware, spyware sau alt virus pe dispozitiv. Oficial, Tor Browser este disponibil numai pe Windows, Mac și Linux, astfel că mulți experți sfătuiesc să folosească browsere mobile terțe care utilizează rețeaua Tor.

Cum să accesați web-ul întunecat pe Android cu Tor Browser (UPDATE)

Browserul oficial Tor este acum disponibil pe Android. Puteți obține din Play Store sau din pagina descărcări Tor. În ceea ce scrie, Tor Browser pentru Android este încă în alfa și, în plus, necesită să instalați Orbot ca o condiție prealabilă.

Tor Browser este cel mai popular browser web întunecat. După instalarea Tor Browser, puteți acum accesa acele site-uri web .onion dark net.

Navigând pe plasa întunecată

Acum puteți răsfoi în siguranță site-urile web întunecate și wikis-urile ascunse, dar dacă intenționați să faceți ceva mai mult decât atât, va trebui să luați mai multe măsuri de precauție. Dacă intenționați să faceți o achiziție pe o piață netă întunecată, cum ar fi Silk Road, pentru a obține medicamentele pe care mama muribundă are nevoie atât de disperată de a supraviețui, de exemplu, va trebui să creați o identitate falsă. Asta înseamnă să configurați un e-mail criptat cu o nouă adresă de e-mail, folosind un pseudonim, configurarea unui portofel bitcoin anonim, dezactivarea Javascriptului în Tor Browser, cercetarea furnizorilor și multe altele.

Evident, găsirea acestor site-uri web .onion este prima provocare, deoarece nu vor apărea în rezultatele căutării Google. Nu puteți doar Google „Drumul mătăsii” și sperați să aterizați pe site-ul întunecat. O mână de motoare de căutare net închise care fac site-uri .onion index includ Onion.city, Onion.to și NotEvil. Pentru a căuta mai multe piețe pentru produse specifice, în special medicamente și stupefiante, există Grams.

Reddit este, de asemenea, o resursă valoroasă pentru a găsi site-ul web închis sau adânc pe care îl căutați. Încercați subredditurile / r / deepweb, / r / cepe și / r / Tor. Directoarele wiki ascunse ca acesta pot fi de asemenea utile pentru a vă restrânge căutarea.

Din nou, nu putem sublinia suficient că securitatea și anonimatul sunt esențiale pentru cele de pe site-urile web întunecate. Este posibil ca ISP-ul dvs. și guvernul să nu vă poată vizualiza activitatea în Rețeaua Tor, dar știu că sunteți în rețeaua Tor, iar acest lucru este suficient pentru a ridica sprâncenele. De fapt, o recentă hotărâre a Curții Supreme a SUA a denotat că simpla utilizare a lui Tor a fost o cauză suficientă probabilă pentru ca forțele de ordine să caute și să sechestreze orice computer din întreaga lume.

O altă măsură de precauție vitală este să vă asigurați că adresele dvs. .onion sunt corecte. Adresele URL ale cepei conțin, în general, un șir de litere și numere aparent aleatorii. Și pentru că există o foarte mică utilizare a HTTPS pe rețeaua întunecată, verificarea dacă un site web este legitim sau nu folosind un certificat SSL nu este posibil. Vă recomandăm să verificați adresa URL din trei surse separate înainte de a utiliza orice site de pe netul întunecat. După ce sunteți sigur că aveți adresa URL corectă, salvați-o într-o notă criptată – browserul Tor nu îl va cache mai târziu. În caz contrar, există șanse mari de a fi victima unei escrocherii de tip phishing, precum acest fals mixer de bitcoin.

Din acest motiv, vă recomandăm să folosiți un alt strat de securitate printr-un VPN.

VPN peste Tor versus Tor peste VPN

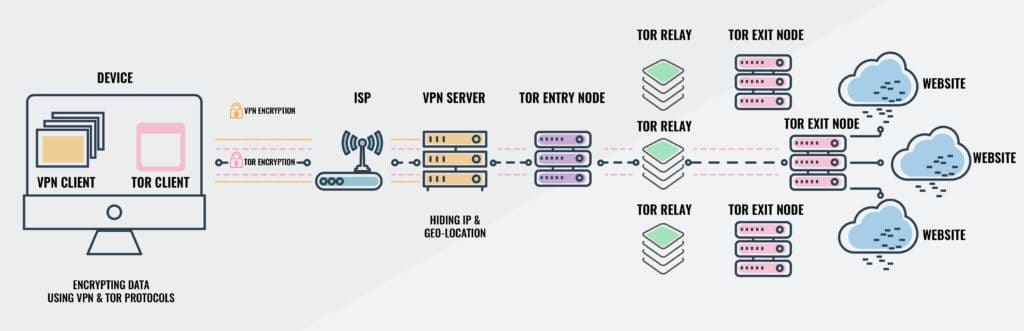

Un VPN permite utilizatorului să cripteze tot traficul de internet care călătorește către și de pe dispozitivul său și să-l orienteze printr-un server într-o locație aleasă de acesta. Un VPN în combinație cu Tor adaugă în plus securitatea și anonimatul utilizatorului.

Deși oarecum similar, Tor subliniază anonimatul, iar un VPN subliniază confidențialitatea.

Combinarea lor reduce riscul, dar există o distincție importantă în modul în care interacționează aceste două instrumente. Să discutăm mai întâi Tor despre VPN.

Dacă vă conectați la VPN și conectați Tor Browser, îl utilizați Treceți peste VPN, aceasta este de departe cea mai comună metodă. Întregul trafic de internet al dispozitivului dvs. merge mai întâi pe serverul VPN, apoi sare prin Rețeaua Tor înainte de a ajunge la destinația finală. ISP-ul dvs. vede doar traficul VPN criptat și nu va ști că sunteți pe Tor. Puteți accesa site-uri .onion în mod normal.

Trecerea peste VPN necesită să aveți încredere în furnizorul dvs. VPN, care poate vedea că utilizați Tor și păstrați jurnalele de metadate, deși nu poate vedea conținutul traficului Tor criptat. Este foarte preferată o VPN fără logofon, care nu stochează nici jurnalele de trafic și nici jurnalele de sesiuni. Jurnalele de trafic conțin conținutul traficului dvs. de internet, cum ar fi întrebările de căutare și site-urile web pe care le-ați vizitat, în timp ce jurnalele de sesiune conțin metadate precum adresa dvs. IP, când v-ați conectat la VPN și cât de multe date au fost transferate. Jurnalele de trafic sunt o preocupare mai mare decât jurnalele de sesiuni, dar niciuna nu este bună.

Pentru Tor integrat peste funcționalitatea VPN, NordVPN operează servere care vă direcționează automat prin rețeaua Tor (detalii complete aici). Nici nu trebuie să îl utilizați pentru Tor Browser, dar rețineți că alte browsere pot transmite informații de identificare prin rețea. În mod alternativ, există IPVanish care susțin că este numărul unu VPN din lume pentru Tor și vin foarte recomandat, puteți economisi 60% pe planul anual aici.

OFERI ALERTA: NordVPN ESTE o tranzacție de 2 ani, cu o reducere uriașă de 66% aici.

Tor over VPN nu protejează utilizatorii de nodurile de ieșire Tor rău intenționate. Deoarece nodurile Tor sunt alcătuite din voluntari, nu toți se joacă după reguli. Releul final înainte ca traficul dvs. să meargă pe site-ul de destinație este cunoscut sub numele de nod de ieșire. Nodul de ieșire vă decriptează traficul și astfel vă poate fura informațiile personale sau puteți injecta cod rău intenționat. În plus, nodurile de ieșire Tor sunt adesea blocate de site-uri web care nu au încredere în ele, iar Tor peste VPN nu poate face nimic în acest sens, fie.

Atunci sunt cei mai puțin populari VPN peste Tor, care este sfătuit de Tor Project oficial. Doar doi furnizori VPN de care știm, AirVPN și BolehVPN, oferă acest serviciu, deși niciunul dintre aceștia nu este foarte mare pentru viteze. În acest caz, ordinea celor două unelte este comutată. Traficul de internet trece mai întâi prin rețeaua Tor, apoi prin VPN. Aceasta înseamnă că furnizorul VPN nu vă vede adresa dvs. IP reală și VPN vă protejează de acele noduri de ieșire proaste.

Dezavantajul principal este că ISP-ul dvs. va ști că utilizați Tor, ceea ce este un motiv de îngrijorare în unele locuri și va pune pe mulți oameni în afara acestei metode. De asemenea, este important să utilizați un VPN fără logofon și să plătiți cu Bitcoin dacă puteți rămâne anonim. Tehnica VPN over Tor este, de asemenea, susceptibilă la un atac de sincronizare de la capăt la capăt, deși este foarte puțin probabil.

Trecerea peste VPN necesită să aveți încredere în furnizorul dvs. VPN, dar nu în ISP și este cel mai bine dacă doriți să accesați site-urile .onion. VPN peste Tor necesită încredere în ISP-ul dvs., dar nu în VPN-ul dvs. și este cel mai bine dacă doriți să evitați nodurile de ieșire Tor. Unii consideră VPN peste Tor mai sigur, deoarece menține anonimatul pe parcursul întregului proces (presupunând că plătești VPN-ul în mod anonim). Deși Proiectul Tor oficial recomandă VPN cu privire la Tor, ambele metode sunt superioare pentru a nu utiliza deloc VPN.

Cea mai importantă atenție este viteza. Datorită tuturor nodurilor prin care trece traficul dvs., Tor limitează în sine semnificativ lățimea de bandă. Adăugând un VPN la acesta, chiar și unul rapid precum IPVanish, îl va face și mai lent, așa că vă rugăm să aveți răbdare.

I2P

I2P este o rețea alternativă anonimă pentru Tor. Spre deosebire de Tor, totuși, acesta nu poate fi utilizat pentru a accesa internetul public. Poate fi folosit doar pentru a accesa servicii ascunse specifice rețelei I2P. I2P nu poate fi utilizat pentru a accesa site-uri .onion, deoarece este o rețea complet separată de Tor. În schimb, I2P folosește propria sa marcă de site-uri ascunse numite „eepsite”.

Atunci de ce ai folosi I2P în loc de Tor? La urma urmei, este mult mai puțin popular, nu poate fi folosit pentru a accesa site-uri web normale și nu este la fel de ușor de utilizat, printre alte dezavantaje. Ambele se bazează pe o structură de rutare peer-to-peer combinată cu criptarea stratificată pentru a face navigarea privată și anonimă.

I2P are totuși câteva avantaje. Este mult mai rapid și de încredere decât Tor, din mai multe motive tehnice. Structura de rutare peer-to-peer este mai avansată și nu se bazează pe un director de încredere pentru a obține informații despre rute. I2P folosește tunele unidirecționale, astfel încât un trasator poate capta doar traficul de ieșire sau de intrare, nu ambele.

Configurarea I2P necesită mai multă configurație din partea utilizatorului decât Tor. I2P trebuie descărcat și instalat, după care configurarea se face prin consola routerului. Apoi, aplicațiile individuale trebuie configurate separat pentru a funcționa cu I2P. Pe un browser web, va trebui să configurați setările proxy ale browserului dvs. pentru a utiliza portul corect.

Freenet

La fel ca I2P, Freenet este o rețea de sine stătătoare din cadrul rețelei care nu poate fi utilizată pentru a accesa site-urile de pe web-ul public. Poate fi utilizat doar pentru a accesa conținutul încărcat pe Freenet, care este un magazin de date distribuit peer-to-peer. Spre deosebire de I2P și Tor, nu aveți nevoie de un server pentru a găzdui conținut. După ce încărcați ceva, acesta rămâne acolo la nesfârșit, chiar dacă încetați să utilizați Freenet, atât timp cât este popular.

Freenet permite utilizatorilor să se conecteze într-unul din cele două moduri: darknet și opennet. Modul Darknet vă permite să specificați cine sunt prietenii dvs. în rețea și să vă conectați și să partajați conținut doar cu ei. Acest lucru permite grupurilor de oameni să creeze rețele anonime închise formate exclusiv din oameni în care cunosc și au încredere.

În mod alternativ, utilizatorii se pot conecta în modul opennet, care atribuie automat colegi în rețea. Spre deosebire de modul darknet, opennet folosește o serie de servere centralizate, pe lângă rețeaua descentralizată peer-to-peer.

Configurarea este destul de simplă. Trebuie doar să descărcați, să instalați și să rulați. Când deschideți browserul dvs. implicit, Freenet va fi gata să funcționeze prin interfața sa bazată pe web. Rețineți că ar trebui să utilizați un browser separat decât cel pe care îl utilizați în mod normal pentru a vă asigura anonimatul.

Freenet este încă un experiment menit să reziste atacurilor de refuz de serviciu și cenzurii.

Link-uri utile:

IPVanish

NordVPN

Descărcați browserul Tor

BolehVPN

AirVPN

„Flacăra” de Aaron Escobar licențiat sub CC BY 2.0

Google only indexes a tiny fraction of the internet. According to some estimates, the web contains 500 times more content than what Google returns in search results. The links that Google and other search engines return when you type in a query are known as the “web surface,” while all other content that cannot be searched is called the “deep web” or “invisible web.” Most of the information is hidden simply because the vast majority of users do not consider it relevant. A large part of it is hidden in databases that Google is not interested in or is not allowed to crawl. Many of them are old and outdated. Content from iPhone apps, files in your Dropbox account, academic journals, court records, and private social media profiles are all examples of data that may not necessarily be indexed by Google, but still exist on the internet.

It is important to note that using anonymity networks like Tor to access the dark web can be detected by your internet service provider (ISP) because the IP addresses of Tor nodes are public. If you want to use Tor privately, you can use either a VPN or Tor Bridges (Tor nodes that are not publicly indexed). Recent changes in US legislation mean that ISPs are free to sell and share customer data, including their browsing habits. When using a VPN, your ISP will not be able to see that you are connected to a Tor entry node, only an encrypted tunnel to a VPN server. NordVPN is the number one choice for Tor and has been designed for Tor users.

The deep web is often confused with the dark web, also known as the closed network, black network, and black web. Simply put, the deep web is all the information stored online that is not indexed by search engines. You do not need special tools or a closed net browser to access the deep web; you just need to know where to look. Search engines, directories, and specialized wikis can help users locate the data they are looking for. Many of the best general deep web search engines have been closed or acquired, such as Alltheweb and CompletePlanet. However, a few still hang around to get you started.

In conclusion, while Google is a powerful search engine, it only indexes a small portion of the internet. The deep web contains a vast amount of information that is not easily accessible through traditional search engines. By using specialized search engines and knowing where to look, users can find valuable information that may not be available through Google.

Google only indexes a tiny fraction of the internet. According to some estimates, the web contains 500 times more content than what Google returns in search results. The links that Google and other search engines return when you type in a query are known as the “web surface,” while all other content that cannot be searched is called the “deep web” or “invisible web.” Most of the information is hidden simply because the vast majority of users do not consider it relevant. A large part of it is hidden in databases that Google is not interested in or is not allowed to crawl. Many of them are old and outdated. Content from iPhone apps, files in your Dropbox account, academic journals, court records, and private social media profiles are all examples of data that may not necessarily be indexed by Google, but still exist on the internet.

It is important to note that using anonymity networks like Tor to access the deep web can be risky, as internet service providers can detect when Tor is being used. However, there are ways to use Tor in private, such as using a VPN or Tor Bridges. It is also important to differentiate between the deep web and the dark web, which is a closed network that requires special tools or a closed browser to access.

Overall, while Google may not index all of the internets content, there are still ways to access and search for information on the deep web. Specialized search engines and directories can be helpful, and being specific in your search queries can yield better results.

Google only indexes a tiny fraction of the internet. According to some estimates, the web contains 500 times more content than what Google returns in search results. The links that Google and other search engines return when you type in a query are known as the “web surface,” while all other content that cannot be searched is called the “deep web” or “invisible web.” Most of the information is hidden simply because the vast majority of users do not consider it relevant. A large part of it is hidden in databases that Google is not interested in or is not allowed to crawl. Many of them are old and outdated. Content from iPhone apps, files in your Dropbox account, academic journals, court records, and private social media profiles are all examples of data that may not necessarily be indexed by Google, but still exist on the internet.

It is important to note that accessing the deep web and dark web can be risky and potentially illegal. It is recommended to use anonymity networks like Tor and VPNs to protect your privacy and security. Additionally, specialized search engines and directories can be used to locate specific information on the deep web. However, it is important to be cautious and aware of the potential risks involved.